Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Correlare i dati della watchlist con i dati Microsoft Sentinel con gli operatori tabulari Kusto, ad join esempio e lookup. Quando si crea un elenco di controllo, si definisce SearchKey. La chiave di ricerca è il nome di una colonna nell'elenco di controllo che si prevede di usare come join con altri dati o come oggetto frequente delle ricerche.

Per prestazioni ottimali delle query, usare SearchKey come chiave per i join nelle query.

Importante

Dopo il 31 marzo 2027, Microsoft Sentinel non sarà più supportato nel portale di Azure e sarà disponibile solo nel portale di Microsoft Defender. Tutti i clienti che usano Microsoft Sentinel nel portale di Azure verranno reindirizzati al portale di Defender e useranno Microsoft Sentinel solo nel portale di Defender.

Se si usa ancora Microsoft Sentinel nel portale di Azure, è consigliabile iniziare a pianificare la transizione al portale di Defender per garantire una transizione senza problemi e sfruttare appieno l'esperienza di operazioni di sicurezza unificata offerta da Microsoft Defender.

Compilare query con watchlist

Per usare un watchlist nella query di ricerca, scrivere una query Kusto che usa la funzione _GetWatchlist('watchlist-name') e usa SearchKey come chiave per il join.

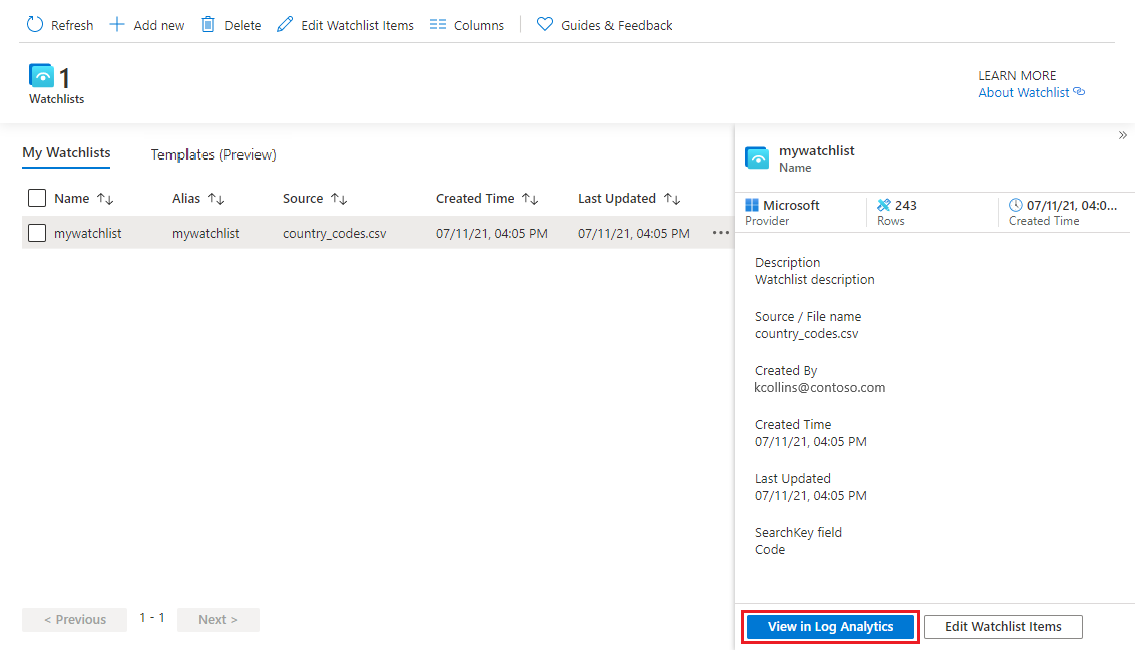

Per Microsoft Sentinel nel portale di Defender selezionare Microsoft Sentinel>Watchlist di configurazione>. Per Microsoft Sentinel nel portale di Azure, in Configurazione selezionare Watchlist.

Selezionare l'elenco di controllo da usare.

Selezionare Visualizza nei log.

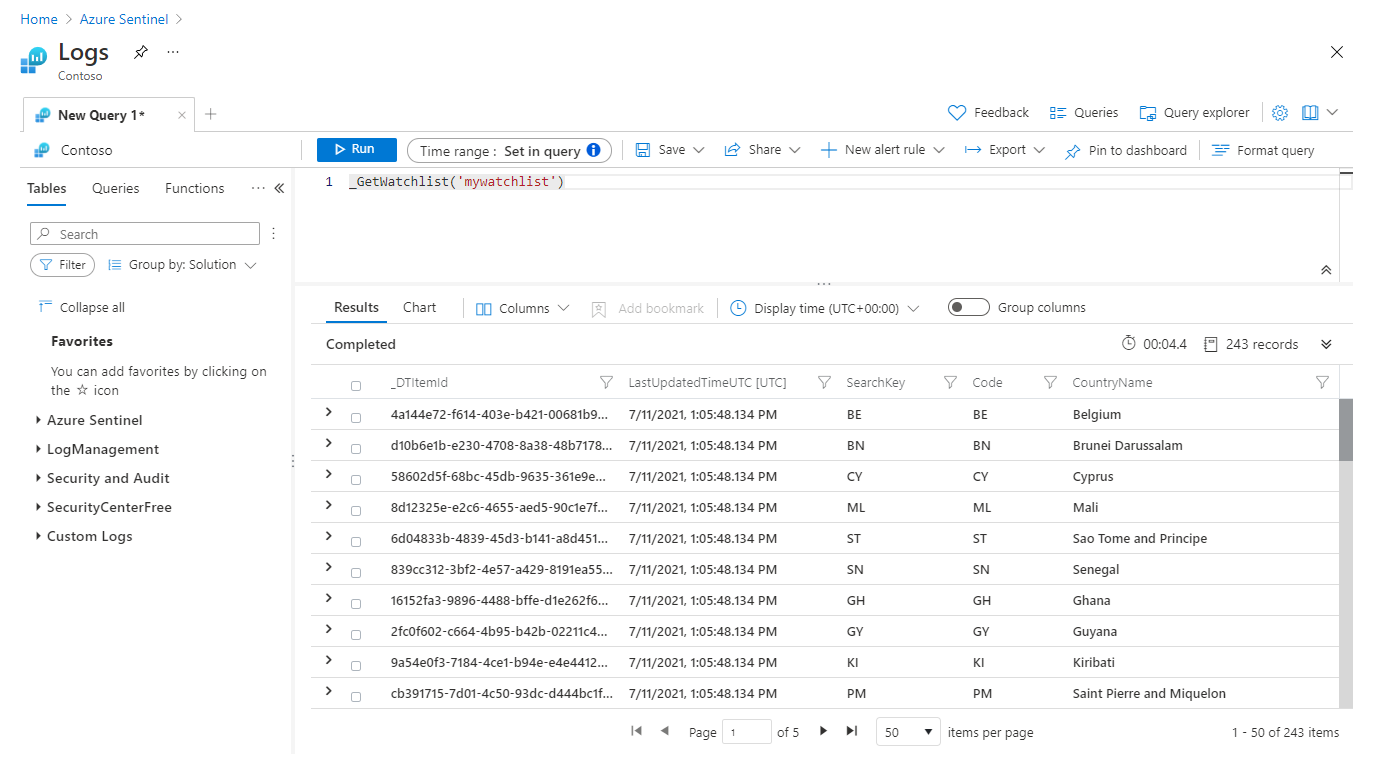

Esaminare la scheda Risultati . Gli elementi nell'elenco di controllo vengono estratti automaticamente per la query.

L'esempio seguente mostra i risultati dell'estrazione dei campi Nome e Indirizzo IP . SearchKey viene visualizzato come colonna specifica.

Il timestamp per le query verrà ignorato sia nell'interfaccia utente della query che negli avvisi pianificati.

Scrivere una query che usa la funzione _GetWatchlist('watchlist-name') e utilizza SearchKey come chiave per il join.

La query di esempio seguente, ad esempio, unisce la

RemoteIPCountrycolonna nellaHeartbeattabella con la chiave di ricerca definita per l'elenco di controllo denominatomywatchlist.Heartbeat | lookup kind=leftouter _GetWatchlist('mywatchlist') on $left.RemoteIPCountry == $right.SearchKeyL'immagine seguente mostra i risultati di questa query di esempio in Log Analytics.

Creare una regola di analisi con un elenco di controllo

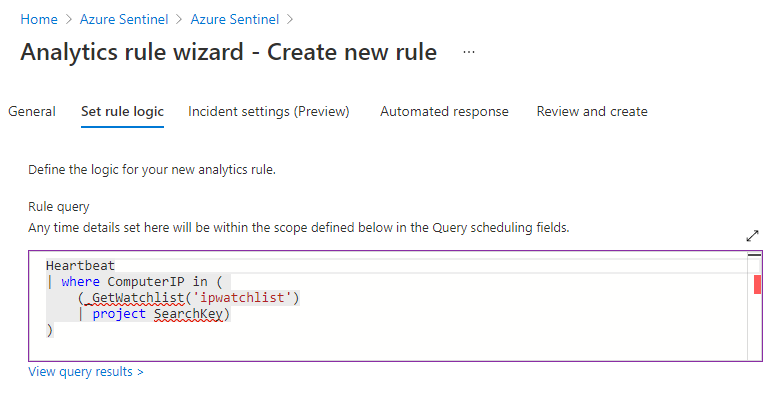

Per usare watchlist nelle regole di analisi, creare una regola usando la funzione _GetWatchlist('watchlist-name') nella query.

In Configurazione selezionare Analisi.

Selezionare Crea e il tipo di regola da creare.

Nella scheda Generale immettere le informazioni appropriate.

Nella scheda Imposta logica regola , in Query regola usare la

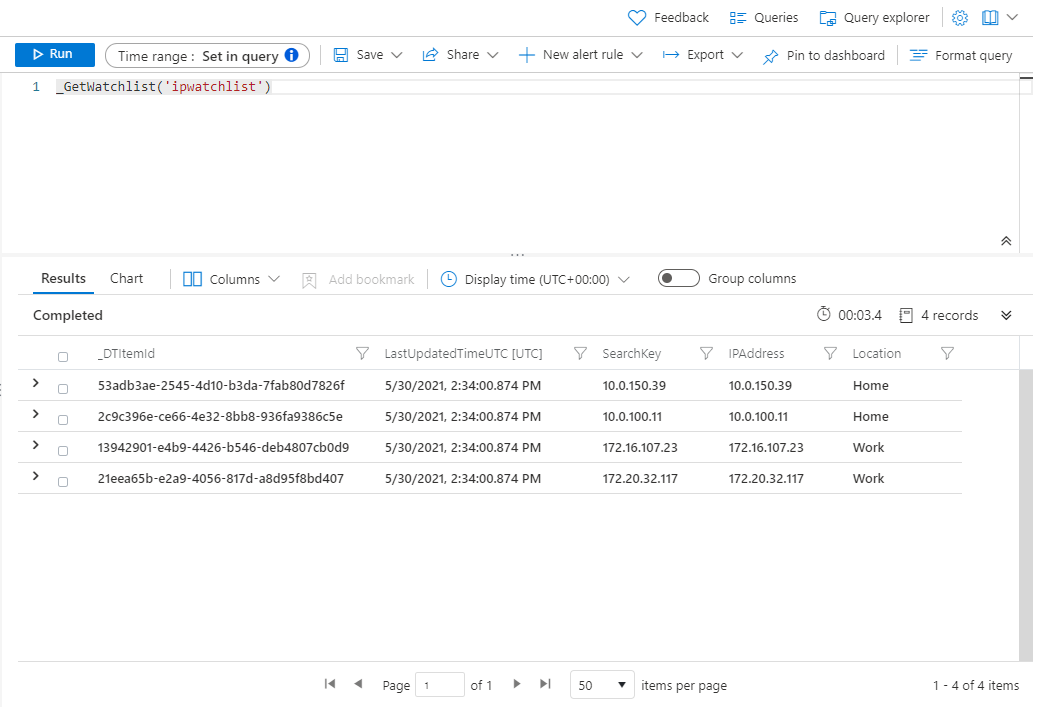

_GetWatchlist('<watchlist>')funzione nella query.Si supponga, ad esempio, di avere un elenco di controllo denominato

ipwatchlistcreato da un file CSV con i valori seguenti:IPAddress,Location10.0.100.11,Home172.16.107.23,Work10.0.150.39,Home172.20.32.117,WorkIl file CSV è simile all'immagine seguente.

Per usare la

_GetWatchlistfunzione per questo esempio, la query sarà_GetWatchlist('ipwatchlist').

In questo esempio vengono inclusi solo gli eventi degli indirizzi IP nell'elenco di controllo:

//Watchlist as a variable let watchlist = (_GetWatchlist('ipwatchlist') | project IPAddress); Heartbeat | where ComputerIP in (watchlist)La query di esempio seguente usa l'elenco di controllo inline con la query e la chiave di ricerca definita per l'elenco di controllo.

//Watchlist inline with the query //Use SearchKey for the best performance Heartbeat | where ComputerIP in ( (_GetWatchlist('ipwatchlist') | project SearchKey) )L'immagine seguente mostra l'ultima query usata nella query delle regole.

Completare le altre schede della procedura guidata regola di Analisi.

Gli elenchi di controllo vengono aggiornati nell'area di lavoro ogni 12 giorni, aggiornando il TimeGenerated campo. Per altre informazioni, vedere Creare regole di analisi personalizzate per rilevare le minacce.

Visualizzare l'elenco di alias watchlist

Potrebbe essere necessario visualizzare un elenco di alias watchlist per identificare una watchlist da usare in una regola di query o analisi.

Per Microsoft Sentinel nel portale di Azure, in Generale selezionare Log.

Nel portale di Defender selezionare Indagine & risposta>Ricerca>ricerca avanzata.Nella pagina Nuova query eseguire la query seguente:

_GetWatchlistAlias.Esaminare l'elenco di alias nella scheda Risultati .

Per altre informazioni sugli elementi seguenti usati negli esempi precedenti, vedere la documentazione di Kusto:

Per altre informazioni su KQL, vedere panoramica di Linguaggio di query Kusto (KQL).

Altre risorse:

Contenuto correlato

In questo documento si è appreso come usare le watchlist in Microsoft Sentinel per arricchire i dati e migliorare le indagini. Per altre informazioni su Microsoft Sentinel, vedere gli articoli seguenti:

- Creare elenchi di controllo

- Informazioni su come ottenere visibilità sui dati e sulle potenziali minacce.

- Introduzione al rilevamento delle minacce con Microsoft Sentinel.

- Usare le cartelle di lavoro per monitorare i dati.