Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Azure è un provider IaaS che consente all'organizzazione di ospitare e gestire l'intero carico di lavoro nel cloud. Oltre ai vantaggi dell'uso dell'infrastruttura nel cloud, gli asset più critici dell'organizzazione potrebbero essere esposti alle minacce. Gli asset esposti includono istanze di archiviazione con informazioni potenzialmente sensibili, risorse di calcolo che gestiscono alcune delle applicazioni, porte e reti private virtuali più critiche che consentono l'accesso all'organizzazione.

La connessione Azure a Defender for Cloud Apps consente di proteggere gli asset e rilevare potenziali minacce monitorando le attività amministrative e di accesso, notificando possibili attacchi di forza bruta, uso dannoso di un account utente con privilegi ed eliminazioni insolite di macchine virtuali.

Minacce principali

- Uso improprio delle risorse cloud

- Account compromessi e minacce Insider

- Perdita di dati

- Configurazione errata delle risorse e controllo di accesso insufficiente

Come Defender for Cloud Apps aiuta a proteggere l'ambiente

- Rilevare minacce cloud, account compromessi e insider dannosi

- Limitare l'esposizione dei dati condivisi e applicare criteri di collaborazione

- Usare gli audit trail delle attività per indagini giudiziarie

Controllare Azure con criteri e modelli di criteri predefiniti

È possibile usare i modelli di criteri predefiniti seguenti per rilevare e inviare notifiche sulle potenziali minacce:

| Tipo | Nome |

|---|---|

| Criteri di rilevamento anomalie predefiniti |

Attività da indirizzi IP anonimi Attività da Paesi poco frequenti Attività da indirizzi IP sospetti Attività eseguita dall'utente terminato (richiede Microsoft Entra ID come IdP) Molteplici tentativi di accesso non riusciti Attività amministrative insolite |

Per altre informazioni sulla creazione di criteri, vedere Creare un criterio.

Automatizzare i controlli di governance

Oltre al monitoraggio delle potenziali minacce, è possibile applicare e automatizzare le azioni di governance Azure seguenti per correggere le minacce rilevate:

| Tipo | Azione |

|---|---|

| Governance degli utenti | - Notifica all'utente in caso di avviso (tramite Microsoft Entra ID) - Richiedere all'utente di eseguire di nuovo l'accesso (tramite Microsoft Entra ID) - Sospendere l'utente (tramite Microsoft Entra ID) |

Per altre informazioni sulla correzione delle minacce dalle app, vedere Governance delle app connesse.

Proteggere Azure in tempo reale

Esaminare le procedure consigliate per proteggere e collaborare con gli utenti guest e bloccare e proteggere il download di dati sensibili in dispositivi non gestiti o rischiosi.

Connettere Azure a Microsoft Defender for Cloud Apps

Questa sezione fornisce istruzioni per la connessione di Microsoft Defender for Cloud Apps all'account Azure esistente usando l'API del connettore app. Questa connessione offre visibilità e controllo sull'uso Azure. Per informazioni su come Defender for Cloud Apps protegge Azure, vedere Proteggere Azure.

Prerequisiti

Prima di connettersi Azure a Microsoft Defender for Cloud Apps, assicurarsi che l'utente che si connette Azure abbia il ruolo di amministratore della sicurezza in Azure Active Directory.

- L'utente che si connette Azure deve avere un ruolo di amministratore della sicurezza in Azure Active Directory.

Ambito e limitazioni

Quando si connette Azure a Defender for Cloud Apps, tenere presente l'ambito e le limitazioni seguenti:

- Defender for Cloud Apps visualizza le attività da tutte le sottoscrizioni.

- Le informazioni sull'account utente vengono popolate in Defender for Cloud Apps mentre gli utenti eseguono attività in Azure.

- Defender for Cloud Apps monitora solo le attività arm.

Connettere Azure a Defender for Cloud Apps

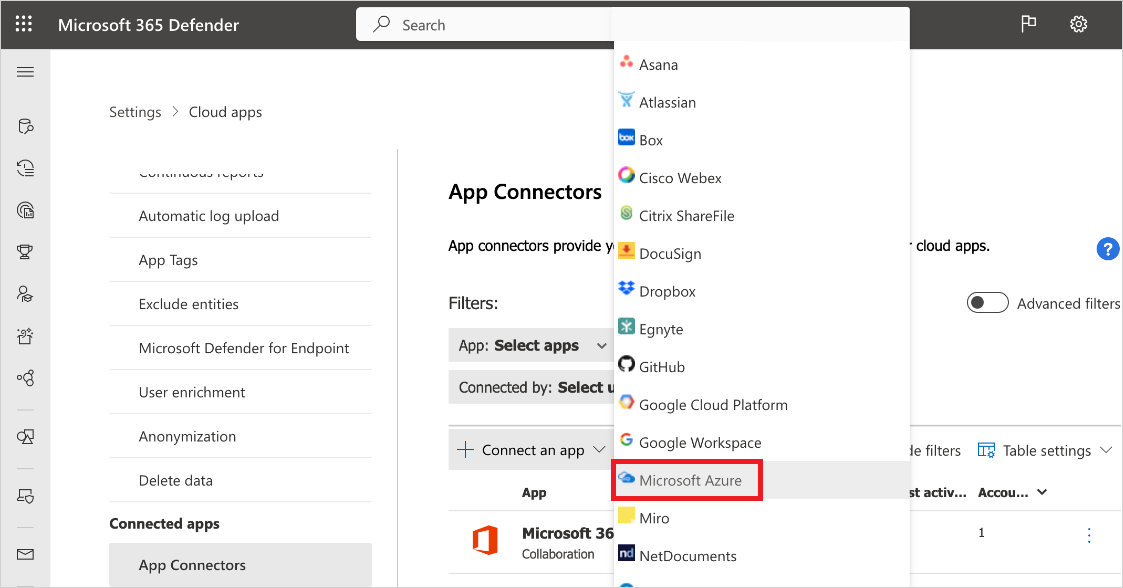

Nel portale Microsoft Defender selezionare Impostazioni. Scegliere quindi App cloud. In App connesse selezionare Connettori app.

Nella pagina Connettori app selezionare +Connetti un'app, seguita da Microsoft Azure.

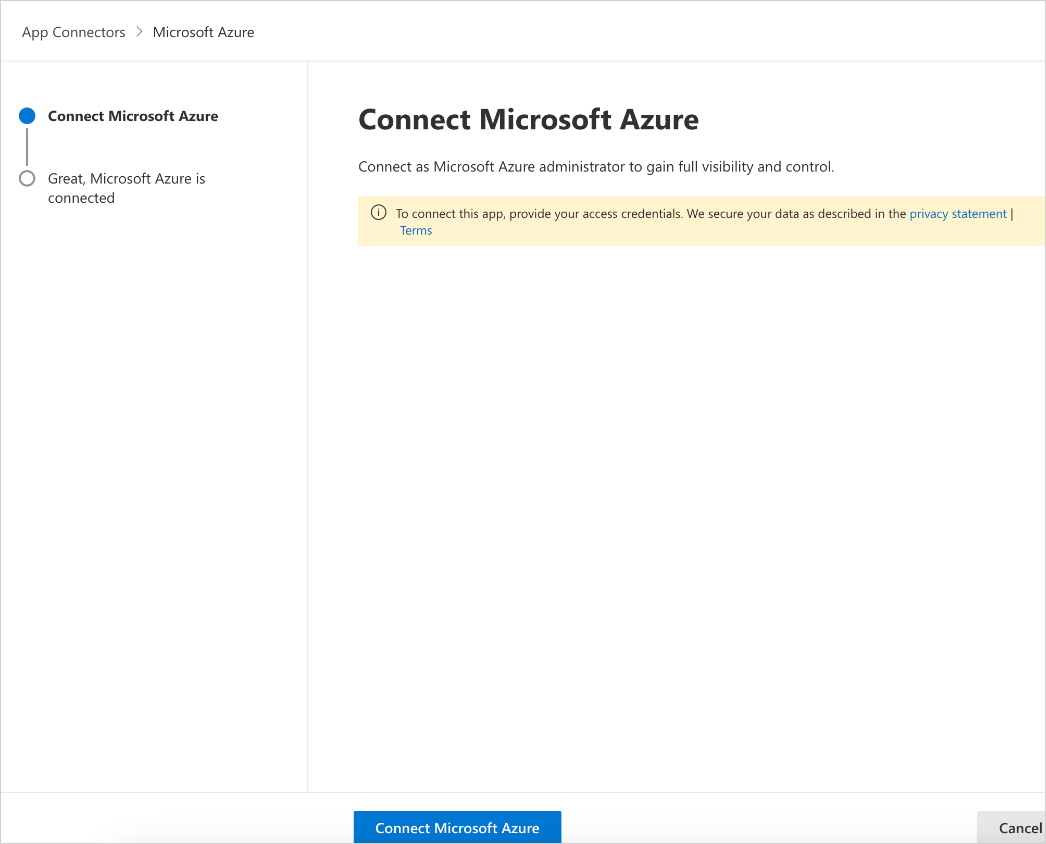

Nella pagina Connect Microsoft Azure (Connetti Microsoft Azure) selezionare Connect Microsoft Azure (Connetti Microsoft Azure).

Nel portale Microsoft Defender selezionare Impostazioni. Scegliere quindi App cloud. In App connesse selezionare Connettori app. Assicurarsi che lo stato del connettore app connesso sia Connesso.

Nota

Dopo aver stabilito la connessione Azure, Defender for Cloud Apps esegue il pull dei dati da quel punto in avanti.

Passaggi successivi

In caso di problemi di connessione dell'app, vedere Risoluzione dei problemi relativi ai connettori di app.