Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Google Cloud Platform è un provider IaaS che consente all'organizzazione di ospitare e gestire l'intero carico di lavoro nel cloud. Oltre ai vantaggi derivanti dall'uso dell'infrastruttura nel cloud, gli asset più critici dell'organizzazione potrebbero essere esposti alle minacce. Gli asset esposti includono istanze di archiviazione con informazioni potenzialmente sensibili, risorse di calcolo che gestiscono alcune delle applicazioni, porte e reti private virtuali più critiche che consentono l'accesso all'organizzazione.

La connessione di GCP a Defender for Cloud Apps consente di proteggere gli asset e rilevare potenziali minacce monitorando le attività amministrative e di accesso, notificando possibili attacchi di forza bruta, uso dannoso di un account utente con privilegi ed eliminazioni insolite di macchine virtuali.

Minacce principali

- Uso improprio delle risorse cloud

- Account compromessi e minacce Insider

- Perdita di dati

- Configurazione errata delle risorse e controllo di accesso insufficiente

Come Defender for Cloud Apps aiuta a proteggere l'ambiente

- Rilevare minacce cloud, account compromessi e insider dannosi

- Usare gli audit trail delle attività per indagini giudiziarie

Controllare GCP con criteri e modelli di criteri predefiniti

È possibile usare i modelli di criteri predefiniti seguenti per rilevare e inviare notifiche sulle potenziali minacce:

| Tipo | Nome |

|---|---|

| Criteri di rilevamento anomalie predefiniti |

Attività da indirizzi IP anonimi Attività da Paesi poco frequenti Attività da indirizzi IP sospetti Viaggio impossibile Attività eseguita dall'utente terminato (richiede Microsoft Entra ID come IdP) Molteplici tentativi di accesso non riusciti Attività amministrative insolite Molteplici attività di eliminazione di macchine virtuali Attività insolite di creazione di più macchine virtuali (anteprima) |

| Modello di criteri attività | Modifiche alle risorse del motore di calcolo Modifiche alla configurazione di StackDriver Modifiche alle risorse di archiviazione Modifiche alla rete privata virtuale Accesso da un indirizzo IP rischioso |

Per altre informazioni sulla creazione di criteri, vedere Creare un criterio.

Automatizzare i controlli di governance

Oltre al monitoraggio delle potenziali minacce, è possibile applicare e automatizzare le azioni di governance GCP seguenti per correggere le minacce rilevate:

| Tipo | Azione |

|---|---|

| Governance degli utenti | - Richiedi all'utente di reimpostare la password su Google (richiede l'istanza di Google Workspace collegata connessa) - Sospendere l'utente (richiede l'istanza di Google Workspace collegata connessa) - Notifica all'utente in caso di avviso (tramite Microsoft Entra ID) - Richiedere all'utente di eseguire di nuovo l'accesso (tramite Microsoft Entra ID) - Sospendere l'utente (tramite Microsoft Entra ID) |

Per altre informazioni sulla correzione delle minacce dalle app, vedere Governance delle app connesse.

Proteggere GCP in tempo reale

Esaminare le procedure consigliate per la protezione e la collaborazione con utenti esterni e il blocco e la protezione del download di dati sensibili in dispositivi non gestiti o rischiosi.

Connettere Google Cloud Platform a Microsoft Defender for Cloud Apps

Questa sezione fornisce istruzioni per la connessione di Microsoft Defender for Cloud Apps all'account Google Cloud Platform (GCP) esistente usando le API del connettore. Questa connessione offre visibilità e controllo sull'uso di GCP. Per informazioni su come Defender for Cloud Apps protegge GCP, vedere Proteggere GCP.

È consigliabile usare un progetto dedicato per l'integrazione e limitare l'accesso al progetto per mantenere l'integrazione stabile e impedire eliminazioni/modifiche del processo di installazione.

Nota

Le istruzioni per la connessione dell'ambiente GCP per il controllo seguono le raccomandazioni di Google per l'utilizzo dei log aggregati. L'integrazione sfrutta Google StackDriver e userà risorse aggiuntive che potrebbero influire sulla fatturazione. Le risorse utilizzate sono:

- Sink di esportazione aggregato - Livello organizzazione

- Argomento pub/secondario : livello di progetto GCP

- Sottoscrizione Pub/Sub - Livello di progetto GCP

La connessione di controllo Defender for Cloud Apps importa solo i log di controllo delle attività Amministrazione; I log di controllo dell'accesso ai dati e degli eventi di sistema non vengono importati. Per altre informazioni sui log GCP, vedere Log di controllo cloud.

Prerequisiti

L'utente GCP che esegue l'integrazione deve avere le autorizzazioni seguenti:

- Modifica di IAM e Amministrazione - Livello organizzazione

- Creazione e modifica del progetto

È possibile connettere il controllo di sicurezza GCP alle connessioni Defender for Cloud Apps per ottenere visibilità e controllare l'uso delle app GCP.

Configurare Google Cloud Platform

Creare un progetto dedicato in GCP nell'organizzazione per abilitare l'isolamento e la stabilità dell'integrazione.

Abilitare l'API di registrazione cloud e l'API Cloud Pub/Sub per il progetto dedicato.

Nota

Assicurarsi di non selezionare Api Pub/Sub Lite.

Creare un account del servizio dedicato con i ruoli necessari

- Creare un account del servizio dedicato.

- Copiare il valore Email, necessario in un secondo momento.

- Assegnare il ruolo Pub/Sub Amministrazione all'account del servizio.

- Assegnare il ruolo Logs Configuration Writer all'account del servizio a livello di organizzazione.

Creare una chiave privata per l'account del servizio dedicato

Passare al livello di progetto.

Selezionare Account del servizio.

Generare una chiave privata JSON.

Nota

Sarà necessario il file JSON scaricato nel dispositivo in un secondo momento.

Recuperare l'ID organizzazione

Prendere nota dell'ID organizzazione, che sarà necessario in un secondo momento. Per altre informazioni, vedere Recupero dell'ID organizzazione.

Connettere il controllo di Google Cloud Platform a Defender for Cloud Apps

Questa procedura descrive come aggiungere i dettagli della connessione GCP per connettere il controllo di Google Cloud Platform a Defender for Cloud Apps.

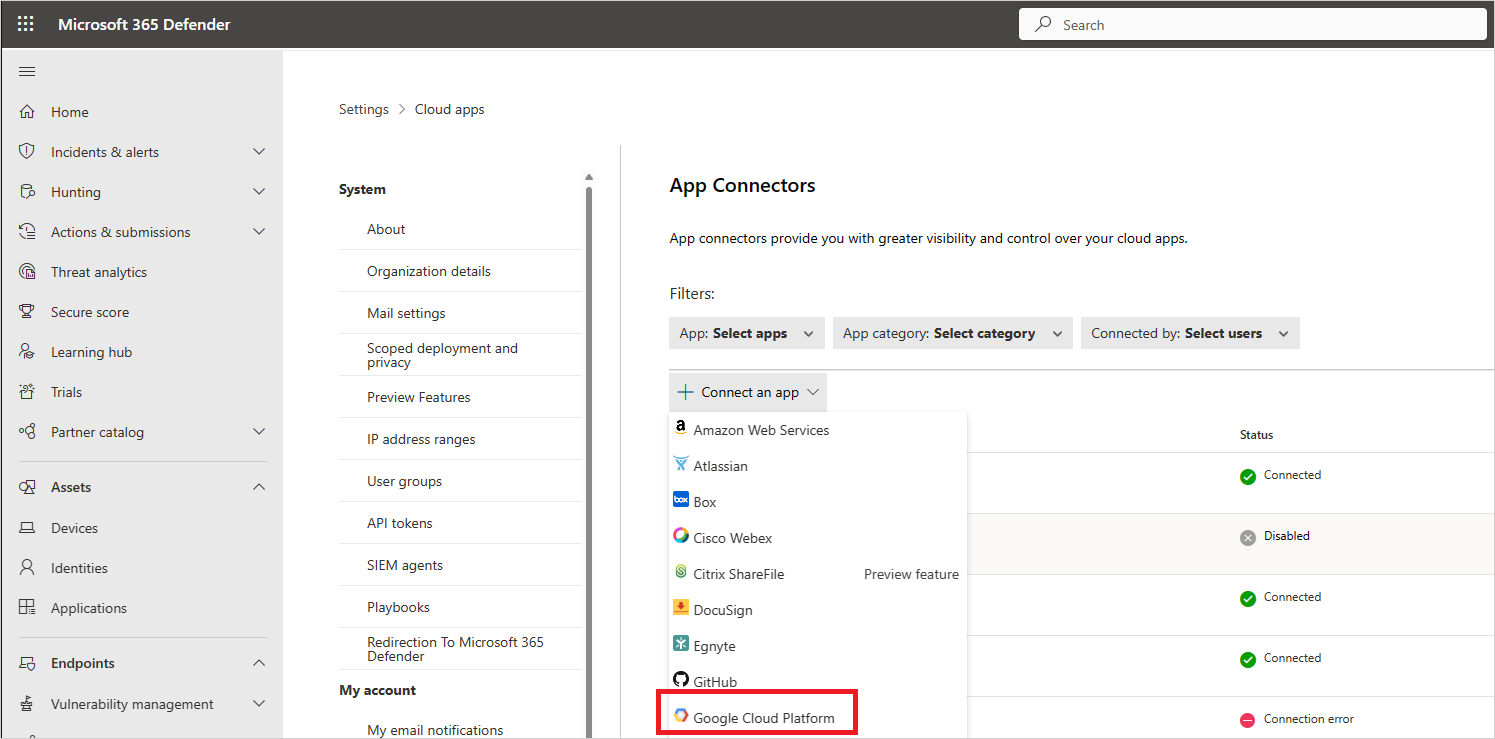

Nel portale Microsoft Defender selezionare Impostazioni. Scegliere quindi App cloud. In App connesse selezionare Connettori app.

Nella pagina Connettori app, per fornire le credenziali del connettore GCP, eseguire una delle operazioni seguenti:

Nota

È consigliabile connettere l'istanza di Google Workspace per ottenere la gestione e la governance unificata degli utenti. Questa è la soluzione consigliata anche se non si usano prodotti Google Workspace e gli utenti GCP vengono gestiti tramite il sistema di gestione utenti di Google Workspace.

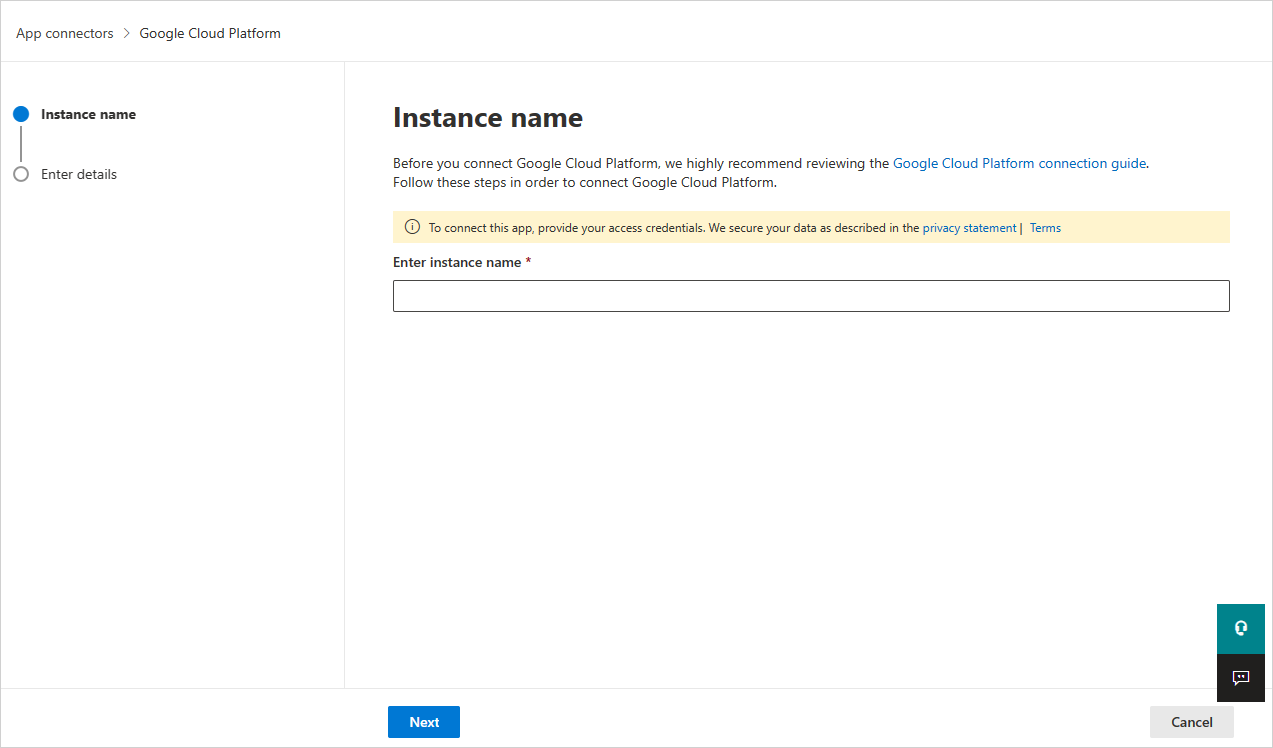

Per un nuovo connettore

Selezionare +Connetti un'app, seguita da Google Cloud Platform.

Nella finestra successiva specificare un nome per il connettore e quindi selezionare Avanti.

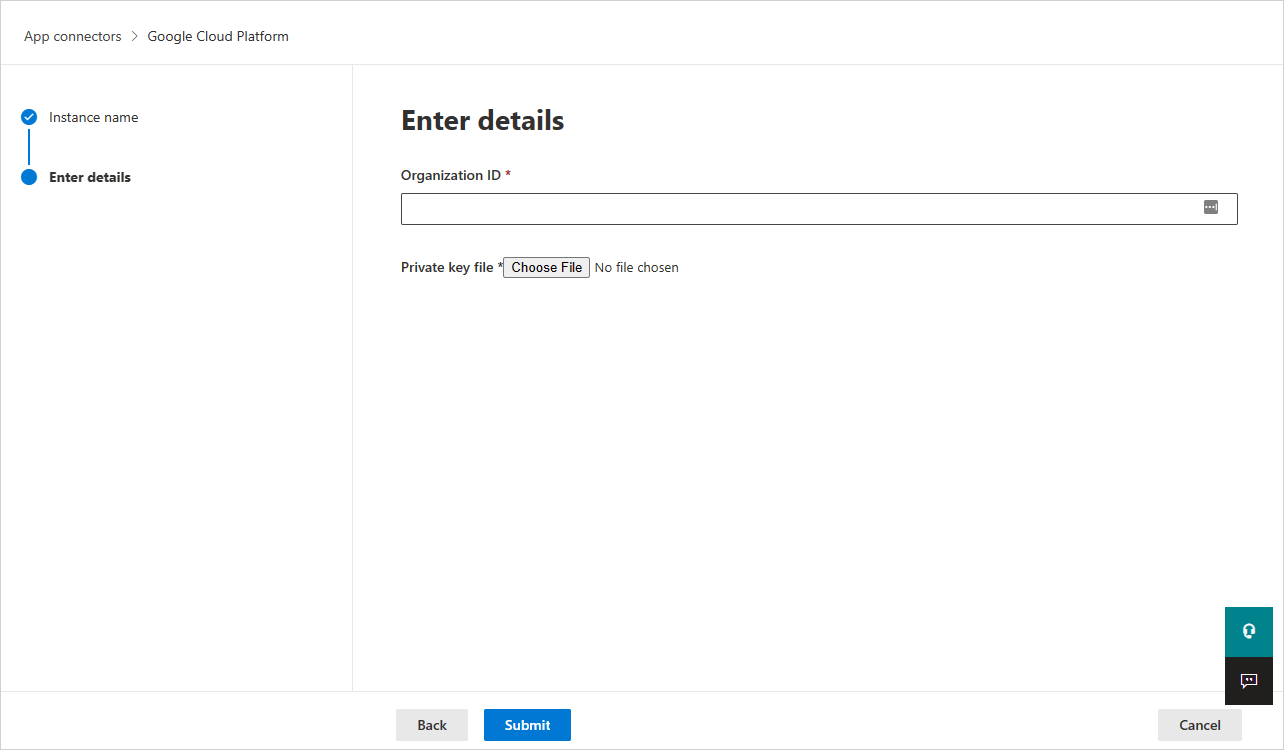

Nella pagina Immettere i dettagli eseguire le operazioni seguenti e quindi selezionare Invia.

- Nella casella ID organizzazione immettere l'organizzazione di cui si è preso nota in precedenza.

- Nella casella File di chiave privata passare al file JSON scaricato in precedenza.

Per un connettore esistente

Nell'elenco dei connettori selezionare Modifica impostazioni nella riga in cui viene visualizzato il connettore GCP.

Nella pagina Immettere i dettagli eseguire le operazioni seguenti e quindi selezionare Invia.

- Nella casella ID organizzazione immettere l'organizzazione di cui si è preso nota in precedenza.

- Nella casella File di chiave privata passare al file JSON scaricato in precedenza.

Nel portale Microsoft Defender selezionare Impostazioni. Scegliere quindi App cloud. In App connesse selezionare Connettori app. Assicurarsi che lo stato del connettore app connesso sia Connesso.

Nota

Defender for Cloud Apps creerà un sink di esportazione aggregato (a livello di organizzazione), un argomento Pub/Sub e una sottoscrizione Pub/Sub usando l'account del servizio di integrazione nel progetto di integrazione.

Il sink di esportazione aggregato viene usato per aggregare i log nell'organizzazione GCP e l'argomento Pub/Sub creato viene usato come destinazione. Defender for Cloud Apps sottoscrive questo argomento tramite la sottoscrizione Pub/Sub creata per recuperare i log attività di amministrazione nell'organizzazione GCP.

Passaggi successivi

- Controllare le app cloud con i criteri

- In caso di problemi di connessione dell'app, vedere Risoluzione dei problemi relativi ai connettori di app.