Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Le funzionalità di controllo dei dispositivi in Microsoft Defender per endpoint consentono al team di sicurezza di controllare se gli utenti possono installare e usare dispositivi periferici, ad esempio archiviazione rimovibile (unità USB, CD, dischi e così via), stampanti, dispositivi Bluetooth o altri dispositivi con i propri computer. Il team di sicurezza può configurare i criteri di controllo dei dispositivi per configurare regole come queste:

- Impedire agli utenti di installare e usare determinati dispositivi (ad esempio unità USB)

- Impedire agli utenti di installare e usare qualsiasi dispositivo esterno con eccezioni specifiche

- Consentire agli utenti di installare e usare dispositivi specifici

- Consentire agli utenti di installare e usare solo dispositivi crittografati con BitLocker con computer Windows

Questo elenco è destinato a fornire alcuni esempi. Non è un elenco completo; ci sono altri esempi da considerare.

Il controllo dei dispositivi consente di proteggere l'organizzazione da potenziali perdite di dati, malware o altre minacce informatiche consentendo o impedendo la connessione di determinati dispositivi ai computer degli utenti. Con il controllo del dispositivo, il team di sicurezza può determinare se e quali dispositivi periferici gli utenti possono installare e usare nei propri computer.

Consiglio

Come complemento di questo articolo, vedere la guida alla configurazione Microsoft Defender per endpoint per esaminare le procedure consigliate e informazioni sugli strumenti essenziali, ad esempio la riduzione della superficie di attacco e la protezione di nuova generazione. Per un'esperienza personalizzata basata sull'ambiente in uso, è possibile accedere alla guida alla configurazione automatica di Defender per endpoint nel interfaccia di amministrazione di Microsoft 365.

Funzionalità di controllo dei dispositivi Microsoft

Le funzionalità di controllo dei dispositivi di Microsoft possono essere organizzate in tre categorie principali: controllo del dispositivo in Windows, controllo del dispositivo in Defender per endpoint e Prevenzione della perdita dei dati degli endpoint (Endpoint DLP).

Controllo del dispositivo in Windows. Il sistema operativo Windows offre funzionalità predefinite per il controllo del dispositivo. Il team di sicurezza può configurare le impostazioni di installazione del dispositivo per impedire (o consentire) agli utenti di installare determinati dispositivi nei computer. I criteri vengono applicati a livello di dispositivo e usano diverse proprietà del dispositivo per determinare se un utente può installare o usare un dispositivo.

Il controllo del dispositivo in Windows funziona con i modelli BitLocker e ADMX e può essere gestito usando Intune.

BitLocker. BitLocker è una funzionalità di sicurezza di Windows che fornisce la crittografia per interi volumi. La crittografia BitLocker può essere necessaria per la scrittura in supporti rimovibili. Insieme a Intune, i criteri possono essere configurati per applicare la crittografia nei dispositivi che usano BitLocker per Windows. Per altre informazioni, vedere Impostazioni dei criteri di crittografia del disco per la sicurezza degli endpoint in Intune.

Installazione del dispositivo. Windows offre la possibilità di impedire l'installazione di tipi specifici di dispositivi USB.

Per altre informazioni su come configurare l'installazione del dispositivo con Intune, vedere Limitare i dispositivi USB e consentire dispositivi USB specifici usando modelli ADMX in Intune.

Per altre informazioni su come configurare l'installazione del dispositivo con Criteri di gruppo, vedere Gestire l'installazione del dispositivo con Criteri di gruppo.

Controllo del dispositivo in Defender per endpoint. Il controllo del dispositivo in Defender per endpoint offre funzionalità più avanzate ed è multipiattaforma.

- Controllo di accesso granulare: consente di creare criteri per controllare l'accesso in base al dispositivo, al tipo di dispositivo, all'operazione (lettura, scrittura, esecuzione), al gruppo utenti, al percorso di rete o al tipo di file.

- Creazione di report e ricerca avanzata: visibilità completa sull'aggiunta di attività correlate ai dispositivi.

- Il controllo del dispositivo in Microsoft Defender può essere gestito usando Intune o Criteri di gruppo.

Controllo del dispositivo in Microsoft Defender e Intune. Intune offre un'esperienza avanzata per la gestione di criteri di controllo dei dispositivi complessi per le organizzazioni. È possibile configurare e distribuire le impostazioni di restrizione del dispositivo in Defender per endpoint, ad esempio. Vedere Distribuire e gestire il controllo dei dispositivi con Microsoft Intune.

Prevenzione della perdita di dati degli endpoint (Endpoint DLP). La prevenzione della perdita dei dati degli endpoint monitora le informazioni sensibili nei dispositivi di cui è stato eseguito l'onboarding nelle soluzioni Microsoft Purview. I criteri di prevenzione della perdita dei dati possono applicare azioni di protezione alle informazioni riservate e alla posizione in cui vengono archiviate o usate. La prevenzione della perdita dei dati degli endpoint può acquisire l'evidenza dei file. Informazioni sulla prevenzione della perdita dei dati degli endpoint.

Scenari comuni di controllo dei dispositivi

Nelle sezioni seguenti esaminare gli scenari e quindi identificare le funzionalità di Microsoft da usare.

- Controllare l'accesso ai dispositivi USB

- Controllare l'accesso ai supporti rimovibili crittografati bitLocker (anteprima)

- Controllare l'accesso alle stampanti

- Controllare l'accesso ai dispositivi Bluetooth

Controllare l'accesso ai dispositivi USB

È possibile controllare l'accesso ai dispositivi USB usando le restrizioni di installazione del dispositivo, il controllo del dispositivo multimediale rimovibile o la prevenzione della perdita dei dati degli endpoint.

Configurare le restrizioni di installazione del dispositivo

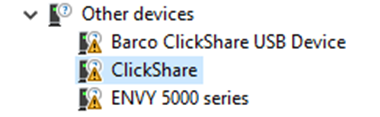

Le restrizioni di installazione del dispositivo disponibili in Windows consentono o negano l'installazione dei driver in base all'ID dispositivo, all'ID istanza del dispositivo o alla classe di configurazione. Ciò può bloccare qualsiasi dispositivo in Gestione dispositivi, inclusi tutti i dispositivi rimovibili. Quando vengono applicate restrizioni di installazione del dispositivo, il dispositivo viene bloccato in Gestione dispositivi, come illustrato nello screenshot seguente:

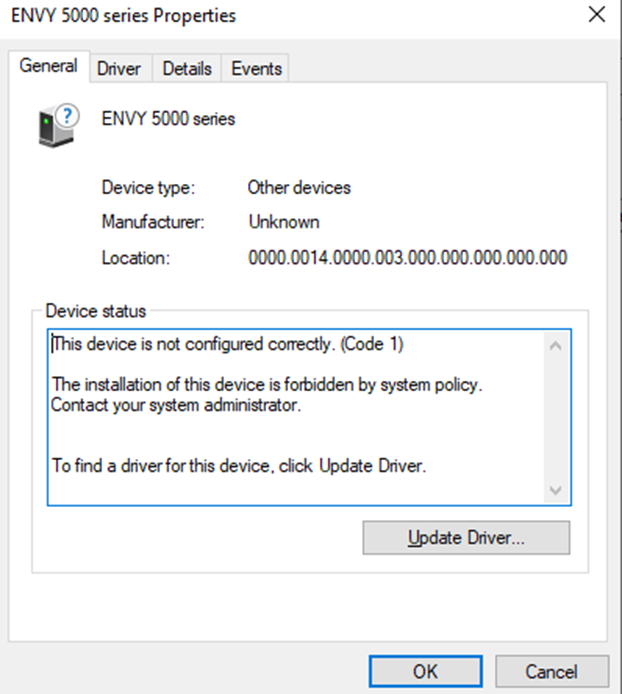

Sono disponibili altri dettagli facendo clic sul dispositivo.

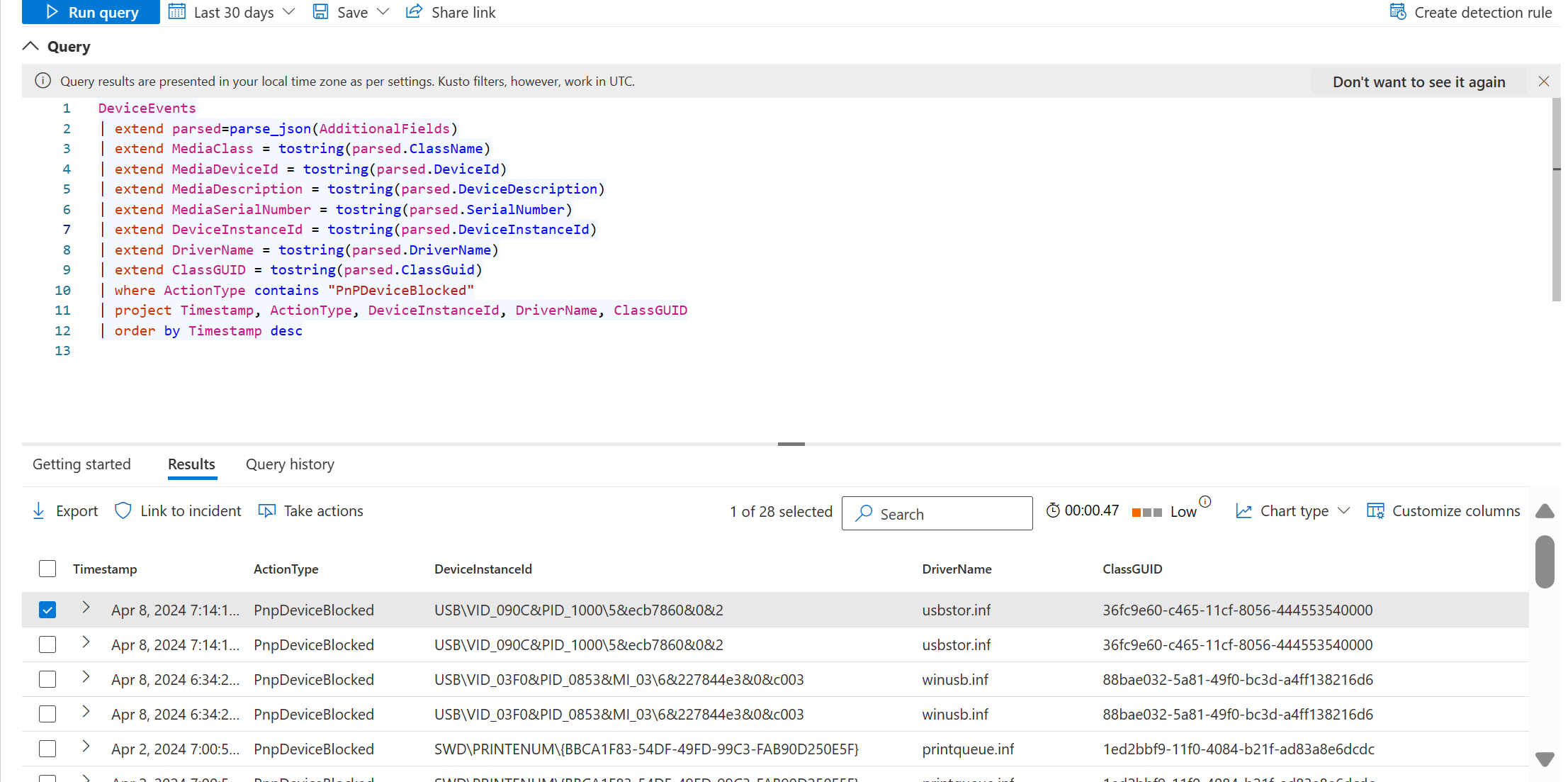

Esiste anche un record in Ricerca avanzata. Per visualizzarla, usare la query seguente:

DeviceEvents

| extend parsed=parse_json(AdditionalFields)

| extend MediaClass = tostring(parsed.ClassName)

| extend MediaDeviceId = tostring(parsed.DeviceId)

| extend MediaDescription = tostring(parsed.DeviceDescription)

| extend MediaSerialNumber = tostring(parsed.SerialNumber)

| extend DeviceInstanceId = tostring(parsed.DeviceInstanceId)

| extend DriverName = tostring(parsed.DriverName)

| extend ClassGUID = tostring(parsed.ClassGuid)

| where ActionType contains "PnPDeviceBlocked"

| project Timestamp, ActionType, DeviceInstanceId, DriverName, ClassGUID

| order by Timestamp desc

Quando vengono configurate restrizioni di installazione del dispositivo e viene installato un dispositivo, viene creato un evento con ActionType di PnPDeviceAllowed .

Altre informazioni::

Gestire l'installazione del dispositivo con Criteri di gruppo - Gestione client Windows

Limitare i dispositivi USB e consentire dispositivi USB specifici usando modelli ADMX in Intune.

Controllare l'accesso ai supporti rimovibili usando il controllo del dispositivo

Il controllo del dispositivo per Defender per endpoint fornisce un controllo di accesso con granularità più fine a un subset di dispositivi USB. Il controllo del dispositivo può limitare l'accesso solo a dispositivi portatili Windows, supporti rimovibili, CD/DVD e stampanti.

Nota

In Windows, il termine dispositivi multimediali rimovibili non significa alcun dispositivo USB. Non tutti i dispositivi USB sono dispositivi multimediali rimovibili. Per essere considerato un dispositivo multimediale rimovibile e quindi nell'ambito di MDE controllo del dispositivo, il dispositivo deve creare un disco (ad E: esempio ) in Windows. Il controllo del dispositivo può limitare l'accesso al dispositivo e ai file in tale dispositivo definendo i criteri.

Importante

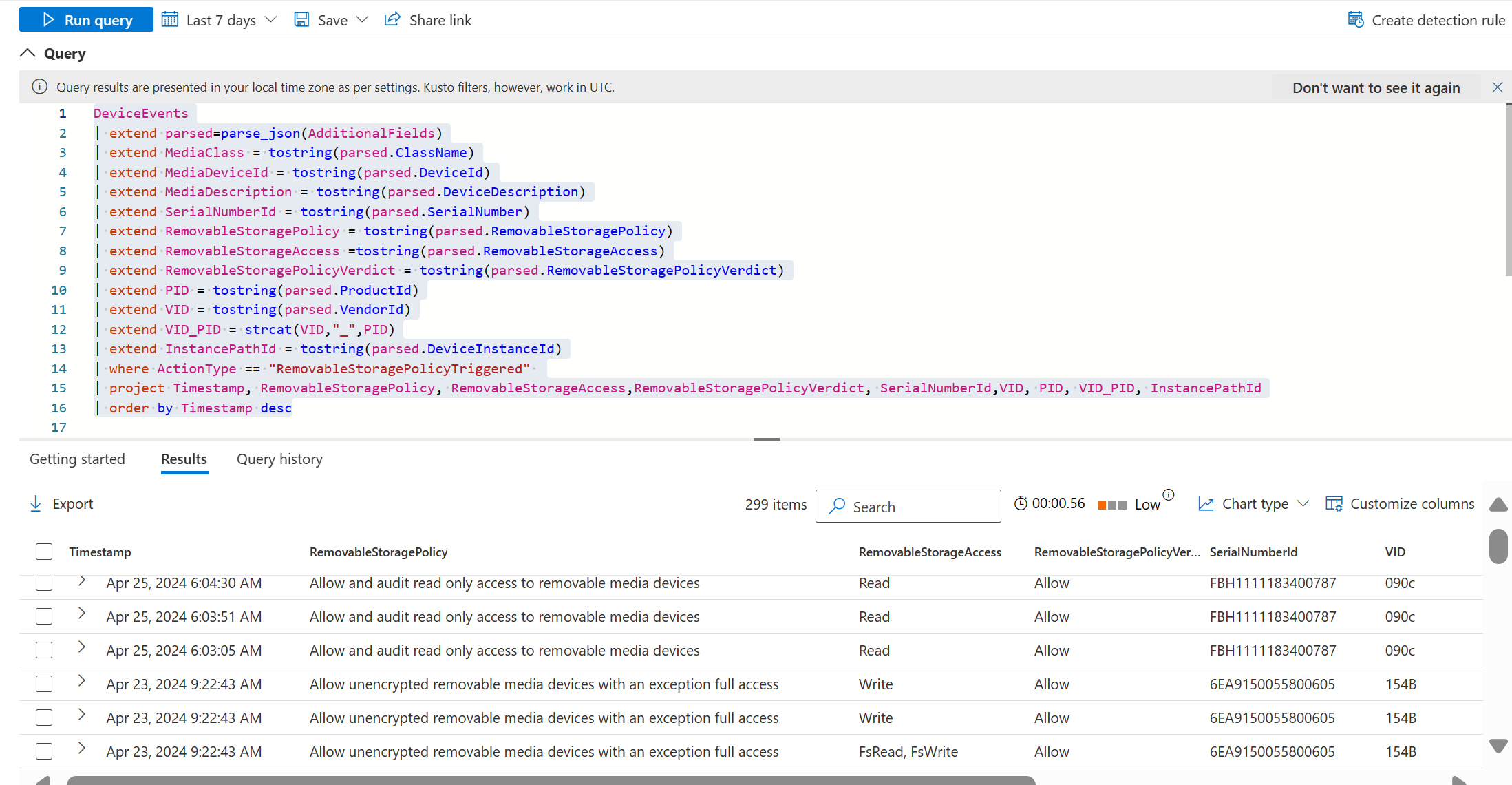

Alcuni dispositivi creano più voci in Gestione dispositivi Windows, ad esempio un dispositivo multimediale rimovibile e un dispositivo portatile Windows. Affinché il dispositivo funzioni correttamente, assicurarsi di concedere l'accesso a tutte le voci associate al dispositivo fisico. Se un criterio è configurato con una voce di controllo, verrà visualizzato un evento in Ricerca avanzata con un ActionType oggetto di RemovableStoragePolicyTriggered.

DeviceEvents

| extend parsed=parse_json(AdditionalFields)

| extend MediaClass = tostring(parsed.ClassName)

| extend MediaDeviceId = tostring(parsed.DeviceId)

| extend MediaDescription = tostring(parsed.DeviceDescription)

| extend SerialNumberId = tostring(parsed.SerialNumber)

| extend RemovableStoragePolicy = tostring(parsed.RemovableStoragePolicy)

| extend RemovableStorageAccess =tostring(parsed.RemovableStorageAccess)

| extend RemovableStoragePolicyVerdict = tostring(parsed.RemovableStoragePolicyVerdict)

| extend PID = tostring(parsed.ProductId)

| extend VID = tostring(parsed.VendorId)

| extend VID_PID = strcat(VID,"_",PID)

| extend InstancePathId = tostring(parsed.DeviceInstanceId)

| where ActionType == "RemovableStoragePolicyTriggered"

| project Timestamp, RemovableStoragePolicy, RemovableStorageAccess,RemovableStoragePolicyVerdict, SerialNumberId,VID, PID, VID_PID, InstancePathId

| order by Timestamp desc

Questa query restituisce il nome del criterio, l'accesso richiesto e il verdetto (consenti, nega), come illustrato nello screenshot seguente:

Consiglio

Il controllo dei dispositivi per Microsoft Defender per endpoint in macOS può controllare l'accesso a dispositivi iOS, dispositivi portatili come fotocamere e supporti rimovibili come i dispositivi USB. Vedere Controllo del dispositivo per macOS.

Usare Endpoint DLP per impedire la copia di file in USB

Per impedire la copia di file in USB in base alla riservatezza dei file, usare Endpoint DLP.

Controllare l'accesso ai supporti rimovibili crittografati bitLocker (anteprima)

Si usa BitLocker per controllare l'accesso ai supporti rimovibili o per assicurarsi che i dispositivi siano crittografati.

Usare BitLocker per negare l'accesso ai supporti rimovibili

Windows consente di negare la scrittura su tutti i supporti rimovibili o di negare l'accesso in scrittura a meno che un dispositivo non sia crittografato con BitLocker. Per altre informazioni, vedere Configurare BitLocker - Sicurezza di Windows.

Configurare i criteri di controllo dei dispositivi per BitLocker (anteprima)

Il controllo del dispositivo per Microsoft Defender per endpoint controlla l'accesso a un dispositivo in base allo stato crittografato BitLocker (crittografato o normale). In questo modo è possibile creare eccezioni per consentire e controllare l'accesso ai dispositivi crittografati non BitLocker.

Consiglio

Se si usa Mac, il controllo del dispositivo può controllare l'accesso ai supporti rimovibili in base allo stato di crittografia APFS. Vedere Controllo del dispositivo per macOS.

Controllare l'accesso alle stampanti

È possibile controllare l'accesso alle stampanti usando le restrizioni di installazione della stampante, i criteri di controllo dei dispositivi per la stampa o la prevenzione della perdita dei dati degli endpoint.

Configurare le restrizioni di installazione della stampante

Le restrizioni di installazione del dispositivo di Windows possono essere applicate alle stampanti.

Configurare i criteri di controllo dei dispositivi per la stampa

Il controllo del dispositivo per Microsoft Defender per endpoint controlla l'accesso alla stampante in base alle proprietà della stampante (VID/PID), al tipo di stampante (Rete, USB, Aziendale e così via).

Il controllo del dispositivo può anche limitare i tipi di file stampati. Il controllo del dispositivo può anche limitare la stampa in ambienti non aziendali.

Usare la prevenzione della perdita dei dati degli endpoint per impedire la stampa di documenti classificati

Per bloccare la stampa di documenti in base alla classificazione delle informazioni, usare Endpoint DLP.

Usare Endpoint DLP per acquisire l'evidenza dei file stampati

Per acquisire l'evidenza di un file stampato, usare Endpoint DLP

Controllare l'accesso ai dispositivi Bluetooth

È possibile usare il controllo del dispositivo per controllare l'accesso ai servizi Bluetooth nei dispositivi Windows o tramite Endpoint DLP.

Consiglio

Se si usa Mac, il controllo del dispositivo può controllare l'accesso al Bluetooth. Vedere Controllo del dispositivo per macOS.

Controllare l'accesso ai servizi Bluetooth in Windows

Gli amministratori possono controllare il comportamento del servizio Bluetooth (consentire la pubblicità, l'individuazione, la preparazione e la richiesta) e i servizi Bluetooth consentiti. Per altre informazioni, vedere Bluetooth di Windows.

Usare Endpoint DLP per impedire la copia di documenti nei dispositivi

Per bloccare la copia di un documento sensibile in qualsiasi dispositivo Bluetooth, usare endpoint DLP.

Usare Endpoint DLP per acquisire l'evidenza dei file copiati in USB

Per acquisire l'evidenza di un file copiato in un dispositivo USB, usare Endpoint DLP

Esempi e scenari dei criteri di controllo dei dispositivi

Il controllo dei dispositivi in Defender per endpoint offre al team di sicurezza un modello di controllo di accesso affidabile che consente un'ampia gamma di scenari (vedere Criteri di controllo dei dispositivi). È stato creato un repository GitHub che contiene esempi e scenari che è possibile esplorare. Vedere le risorse seguenti:

- Esempi di controllo del dispositivo README

- Introduzione agli esempi di controllo dei dispositivi nei dispositivi Windows

- Esempi di controllo del dispositivo per macOS

Se non si ha familiarita' con il controllo del dispositivo, vedere Procedure dettagliate sul controllo del dispositivo.

Prerequisiti per il controllo del dispositivo

Il controllo del dispositivo in Defender per endpoint può essere applicato ai dispositivi che eseguono Windows 10 o Windows 11 con la versione 4.18.2103.3 client antimalware o successiva. Attualmente i server non sono supportati.

-

4.18.2104o versioni successive: AggiungereSerialNumberId, ,VID_PIDsupporto dell'oggetto Criteri di gruppo basato su filepath eComputerSid. -

4.18.2105o versione successiva: aggiungere il supporto per caratteri jolly perHardwareId/DeviceId/InstancePathId/FriendlyNameId/SerialNumberId, la combinazione di utenti specifici in computer specifici, supporto SSD rimovibile (SSD SanDisk Extreme SSD)/USB Attached SCSI (UAS). -

4.18.2107o versione successiva: aggiunta del supporto wpd (Windows Portable Device) (per dispositivi mobili, ad esempio tablet); aggiungereAccountNamealla ricerca avanzata. -

4.18.2205o versione successiva: espandere l'imposizione predefinita in Stampante. Se si imposta su Nega, blocca anche Stampante, quindi se si vuole gestire solo l'archiviazione, assicurarsi di creare un criterio personalizzato per consentire stampante. -

4.18.2207o versione successiva: Aggiungere il supporto per i file; il caso d'uso comune può essere "bloccare gli utenti dal file specifico di accesso di lettura/scrittura/esecuzione nell'archiviazione rimovibile". Aggiungere il supporto della connessione VPN e di rete; il caso d'uso comune può essere "impedire agli utenti di accedere all'archiviazione rimovibile quando il computer non connette la rete aziendale".

Per Mac, vedere Controllo del dispositivo per macOS.

Attualmente, il controllo del dispositivo non è supportato nei server.