Microsoft Intune gestisce in modo sicuro le identità, le app e i dispositivi

La necessità delle organizzazioni di supportare forze lavoro ibride e che lavorano in remoto impone loro di sapere gestire i diversi dispositivi usati per accedere alle risorse aziendali. I dipendenti e gli studenti hanno l’esigenza di collaborare e lavorare ovunque, nonché di accedere e connettersi in modo sicuro a tali risorse. Gli amministratori devono riuscire a proteggere i dati aziendali, gestire l'accesso degli utenti finali e fornire loro supporto ovunque lavorino.

✅ Usare Microsoft Intune per affrontare queste sfide e svolgere queste attività.

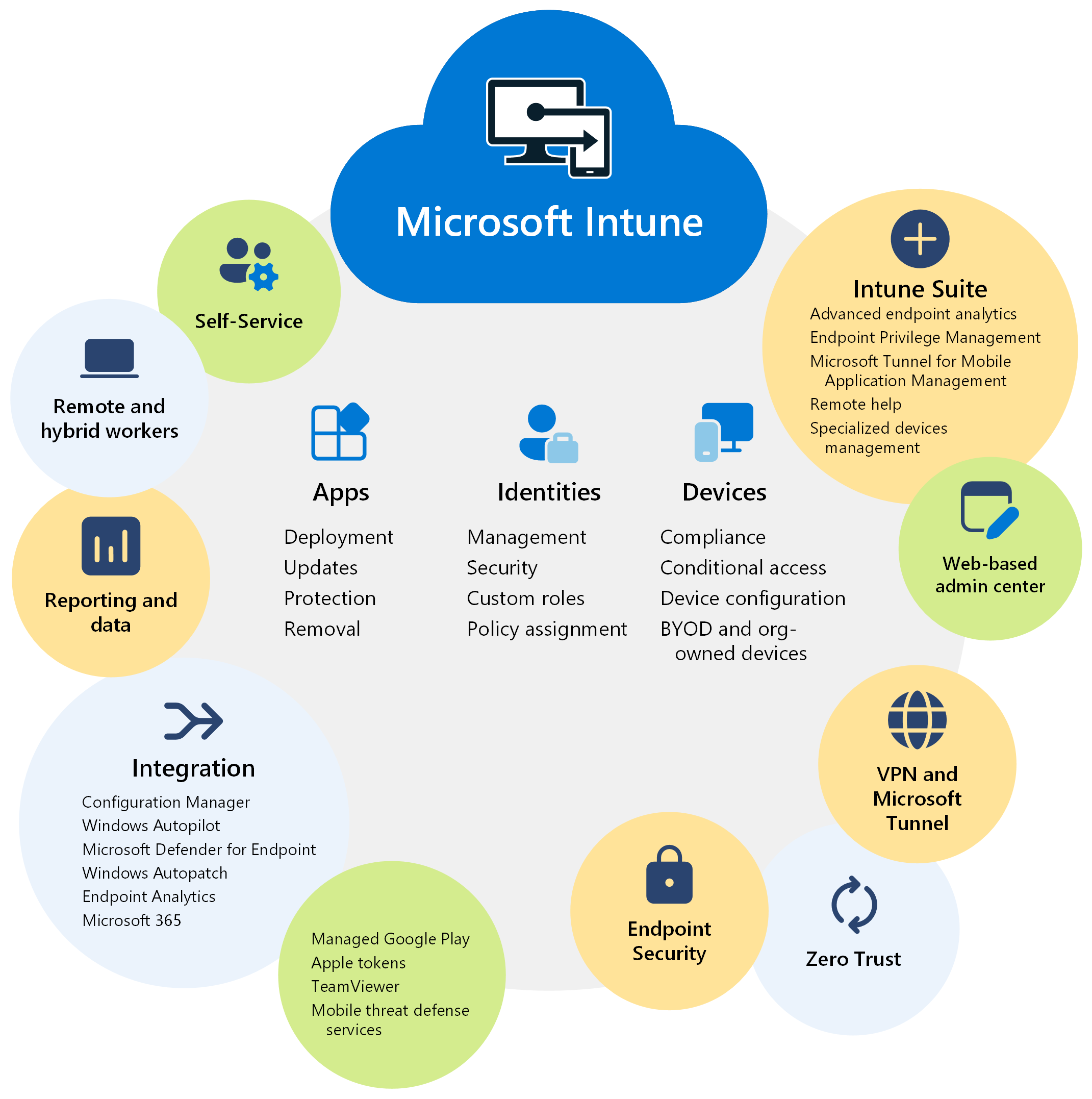

Microsoft Intune è una soluzione di gestione degli endpoint basata sul cloud. Gestisce l'accesso degli utenti e semplifica la gestione di app e un’ampia gamma di dispositivi, inclusi i dispositivi mobili, i computer desktop e gli endpoint virtuali.

Puoi proteggere l'accesso e i dati nei dispositivi personali di proprietà dell'organizzazione e degli utenti. Intune dispone di funzionalità per la conformità e la creazione di report che supportano un modello di sicurezza Zero Trust.

Questo articolo elenca alcune delle funzionalità e dei vantaggi di Microsoft Intune.

Consiglio

- Per ottenere Intune, vedere Licenze disponibili per Microsoft Intune e Versione di valutazione di Intune valida per 30 giorni.

- Per altre informazioni sui piani di licenza di Intune, vedere Funzionalità e piani di Microsoft Intune.

- Per informazioni sul significato di nativo del cloud, vedere Altre informazioni sugli endpoint nativi del cloud.

Funzionalità e vantaggi principali

Alcune funzionalità e vantaggi principali di Intune includono:

✅ Gestire utenti e dispositivi

Con Intune è possibile gestire i dispositivi di proprietà dell'organizzazione e quelli di proprietà degli utenti finali. Microsoft Intune supporta dispositivi client Android, Android Open Source Project (AOSP), iOS/iPadOS, Linux Ubuntu Desktop, macOS e Windows. Con Intune è possibile usare questi dispositivi per accedere in modo sicuro alle risorse aziendali con i criteri creati.

Per altre informazioni, vedere:

- Gestire le identità con Microsoft Intune

- Gestire i dispositivi con Microsoft Intune

- Sistemi operativi supportati in Microsoft Intune

Nota

Se si gestisce un’istanza di Windows Server locale, è possibile usare Configuration Manager.

✅ Semplifica la gestione delle app

Intune offre un'esperienza in-app predefinita, tra cui la distribuzione, gli aggiornamenti e la rimozione delle app. È possibile:

- Connettersi alle app e distribuirle dagli archivi app privati.

- Abilitare le app di Microsoft 365, incluso Microsoft Teams.

- Distribuire app Win32 e line-of-business (LOB).

- Creare criteri di protezione delle app che proteggono i dati all'interno di un'app.

- Gestire l'accesso alle app e ai rispettivi dati.

Per altre informazioni, vedere Gestire le app con Microsoft Intune.

✅ Automatizzare la distribuzione dei criteri

È possibile creare criteri per le app, la sicurezza, la configurazione dei dispositivi, la conformità, l’accesso condizionale e altro ancora. Appena i criteri sono pronti, è possibile distribuirli a gruppi di utenti e di dispositivi. Per ricevere questi criteri, i dispositivi necessitano solo di un accesso a Internet.

Per altre informazioni, vedere Assegnare criteri in Microsoft Intune.

✅ Usare le funzionalità self-service

I dipendenti e gli studenti possono usare l'app Portale aziendale e il sito Web per reimpostare PIN/password, installare app, partecipare a gruppi e altro ancora. È possibile personalizzare il portale aziendale per ridurre le chiamate di supporto.

Per altre informazioni, vedere Configurare le app di Portale aziendale di Intune, il sito Web di Portale aziendale e l'app Intune.

✅ Integrazione con Mobile Threat Defense

Intune si integra con Microsoft Defender per endpoint e i servizi partner di terze parti. Con questi servizi, l'attenzione è incentrata sulla sicurezza degli endpoint. È possibile creare criteri che rispondono alle minacce, eseguire analisi dei rischi in tempo reale e automatizzare la correzione.

Per altre informazioni, vedere Integrazione di Mobile Threat Defense con Intune.

✅ Usare un'interfaccia di amministrazione basata sul Web

L'interfaccia di amministrazione di Intune è incentrata sulla gestione degli endpoint, inclusa la creazione di report basati sui dati. Gli amministratori possono accedere all'interfaccia di amministrazione da qualsiasi dispositivo con accesso a Internet.

Per altre informazioni, vedere Procedura dettagliata per l'interfaccia di amministrazione di Intune. Per accedere all'interfaccia di amministrazione, vedere Interfaccia di amministrazione di Microsoft Intune.

Questa interfaccia di amministrazione usa le API REST di Microsoft Graph per accedere a livello di codice al servizio Intune. Ogni azione nell'interfaccia di amministrazione corrisponde a una chiamata a Microsoft Graph. Se non si ha familiarità con Graph e si desiderano altre informazioni, vedere Integrazione di Graph con Microsoft Intune.

✅ Sicurezza e gestione degli endpoint avanzate

Microsoft Intune Suite offre funzionalità diverse, ad esempio Guida remota, Gestione privilegi endpoint, Microsoft Tunnel per MAM e altro ancora.

Per altre informazioni, vedere Funzionalità del componente aggiuntivo Intune Suite.

Consiglio

Seguire un modulo di training per scoprire come usufruire dei vantaggi della gestione degli endpoint moderna con Microsoft Intune.

✅ Usare Microsoft Copilot in Intune per analisi generate dall'intelligenza artificiale

Copilot in Intune è disponibile e offre funzionalità basate su Copilot per la sicurezza.

Copilot è in grado di riepilogare i criteri esistenti e fornire altre informazioni sulle impostazioni, ad esempio sui valori consigliati e i potenziali conflitti. È anche possibile ottenere i dettagli dei dispositivi e risolvere i relativi problemi.

Per altre informazioni, vedere Microsoft Copilot in Intune.

Si integra con altri servizi e app Microsoft

Microsoft Intune si integra con altri prodotti e servizi Microsoft incentrati sulla gestione degli endpoint, tra cui:

Configuration Manager per la gestione degli endpoint locali e Windows Server, ad esempio la distribuzione degli aggiornamenti software e la gestione dei data center

È possibile usare Intune e Configuration Manager insieme in uno scenario di co-gestione, usare il collegamento nel tenant o entrambi. Queste opzioni consentono di usufruire dei vantaggi dell'interfaccia di amministrazione basata sul Web e di usare le altre funzionalità basate sul cloud disponibili in Intune.

Per informazioni più specifiche, vedere:

Windows Autopilot per la distribuzione e il provisioning moderni del sistema operativo

Con Windows Autopilot è possibile effettuare il provisioning di nuovi dispositivi e inviarli direttamente agli utenti da un OEM o da un provider di dispositivi. Per i dispositivi esistenti, è possibile ricreare l'immagine di questi dispositivi per usare Windows Autopilot e distribuire la versione più recente di Windows.

Per informazioni più specifiche, vedere:

Analisi degli endpoint per la visibilità e la creazione di report sulle esperienze degli utenti finali, comprese le prestazioni e l'affidabilità dei dispositivi

È possibile usare Analisi degli endpoint per identificare i criteri o i problemi hardware che rallentano i dispositivi. Fornisce anche indicazioni che consentono di migliorare in modo proattivo le esperienze degli utenti finali e ridurre i ticket dell'help desk.

Per informazioni più specifiche, vedere:

Microsoft 365 per le app di Office per la produttività degli utenti finali, tra cui Outlook, Teams, Sharepoint, OneDrive e altro ancora

Con Intune è possibile distribuire app di Microsoft 365 agli utenti e ai dispositivi dell'organizzazione. È anche possibile distribuire queste app quando gli utenti accedono per la prima volta.

Per informazioni più specifiche, vedere:

Microsoft Defender per endpoint consente alle aziende di bloccare, rilevare, analizzare e rispondere a minacce avanzate.

In Intune, è possibile creare una connessione da servizio a servizio tra Intune e Microsoft Defender per endpoint. Dopo la connessione, è possibile creare criteri che analizzano i file, rilevano le minacce e segnalano i livelli di minaccia a Microsoft Defender per endpoint. È anche possibile creare criteri di conformità che impostano un livello di rischio consentito. In combinazione con l'accesso condizionale, è possibile bloccare l'accesso alle risorse dell'organizzazione per i dispositivi non conformi.

Per informazioni più specifiche, vedere:

Windows Autopatch per l'applicazione automatica di patch di Windows, app di Microsoft 365 per aziende, Microsoft Edge e Microsoft Teams

Windows Autopatch è un servizio basato sul cloud. Mantiene aggiornato il software, offre agli utenti gli strumenti di produttività più recenti, riduce al minimo l'infrastruttura locale e consente agli amministratori IT di concentrarsi su altri progetti. Windows Autopatch usa Microsoft Intune per gestire l'applicazione di patch per dispositivi o dispositivi registrati in Intune tramite la co-gestione (Intune + Configuration Manager).

Per informazioni più specifiche, vedere:

Si integra con dispositivi e app partner di terze parti

L'interfaccia di amministrazione di Intune semplifica la connessione a diversi servizi partner, tra cui:

Google Play gestito per app Android: dopo la connessione all'account Google Play gestito, gli amministratori possono accedere allo store privato dell'organizzazione per le app Android e distribuirle nei dispositivi.

Per altre informazioni, vedere Aggiungere app Google Play gestite ai dispositivi Android Enterprise con Intune.

Token e certificati Apple per la registrazione e le app: dopo l’aggiunta, i dispositivi iOS/iPadOS e macOS possono registrarsi in Intune e ricevere criteri da Intune. Gli amministratori possono accedere alle licenze delle app iOS/iPad e macOS acquistate con contratti multilicenza e distribuire queste app nei dispositivi.

Per altre informazioni, vedere:

TeamViewer per assistenza remota: dopo la connessione all'account TeamViewer, è possibile usare TeamViewer per fornire assistenza ai dispositivi in remoto.

Per altre informazioni, vedere Usare TeamViewer per amministrare in remoto i dispositivi Intune.

Con questi servizi, Intune:

- Offre agli amministratori un accesso semplificato ai servizi app partner di terze parti.

- Consente di gestire centinaia di app partner di terze parti.

- Supporta app vendute nei punti vendita al dettaglio pubblici, app line-of-business (LOB), app private non disponibili nello store pubblico, app personalizzate e altro ancora.

Per requisiti specifici della piattaforma per registrare i dispositivi partner di terze parti in Intune, vedere:

- Guida alla distribuzione: Registrare dispositivi Android in Microsoft Intune

- Guida alla distribuzione: Registrare dispositivi iOS e iPadOS in Microsoft Intune

- Guida alla distribuzione: Registrare dispositivi Linux in Microsoft Intune

- Guida alla distribuzione: Registrare dispositivi macOS in Microsoft Intune

Eseguire la registrazione nella gestione dei dispositivi, nella gestione delle applicazioni o in entrambe

✅I dispositivi di proprietà dell'organizzazione sono registrati in Intune per la gestione dei dispositivi mobili (MDM). MDM è incentrata sul dispositivo, quindi le funzionalità del dispositivo vengono configurate in funzione delle esigenze degli utenti. Ad esempio, è possibile configurare un dispositivo per consentire l'accesso alla rete Wi-Fi, ma solo se l'utente connesso è un account dell'organizzazione.

In Intune è possibile creare criteri che configurano le funzionalità e le impostazioni e che forniscono protezione e sicurezza. Il team di amministrazione gestisce completamente i dispositivi, incluse le identità utente che eseguono l’accesso, le app installate e i dati accessibili.

Dopo la registrazione dei dispositivi è possibile distribuire i criteri durante il processo di registrazione. Al termine della registrazione, il dispositivo è pronto per l'uso.

✅Per i dispositivi personali in scenari BYOD (Bring Your Own Device) è possibile usare Intune per la gestione delle applicazioni mobili (MAM). MAM è incentrata sull'utente, quindi i dati dell'app sono protetti indipendentemente dal dispositivo usato per accedere a questi dati. L'attenzione è rivolta alle app, ad esempio sull'accesso sicuro alle app e sulla protezione dei dati all'interno delle app.

Con MAM è possibile:

- Pubblicare app per dispositivi mobili per gli utenti.

- Configurare le app e aggiornale automaticamente.

- Visualizzare i report di dati incentrati sull'inventario delle app e sul loro utilizzo.

✅ È anche possibile usare MDM e MAM insieme. Se i dispositivi sono stati registrati e sono presenti app che necessitano di maggiore sicurezza, è anche possibile usare i criteri di protezione delle app MAM.

Per altre informazioni, vedere:

Proteggere i dati in qualsiasi dispositivo

Con Intune è possibile proteggere i dati nei dispositivi gestiti (registrati in Intune) e proteggere i dati nei dispositivi non gestiti (non registrati in Intune). Intune consente di isolare i dati dell'organizzazione dai dati personali. Lo scopo è quello di proteggere le informazioni aziendali usando i criteri configurati e distribuiti.

Per i dispositivi di proprietà dell'organizzazione, gli utenti possono richiedere un controllo completo di tali dispositivi, ad esempio delle impostazioni, delle funzionalità e della sicurezza. Dopo la registrazione, i dispositivi ricevono le regole e le impostazioni di sicurezza.

Nei dispositivi registrati in Intune è possibile:

- Creare e distribuire criteri che configurano le impostazioni di sicurezza, impostano i requisiti delle password, distribuiscono certificati e altro ancora.

- Usare i servizi di difesa dalle minacce mobili per analizzare i dispositivi, rilevare le minacce e correggerle.

- Visualizzare i dati e i report che misurano la conformità con le impostazioni e le regole di sicurezza.

- Usare l'accesso condizionale per consentire solo ai dispositivi gestiti e conformi l'accesso alle risorse, alle app e ai dati dell'organizzazione.

- Rimuovere i dati dell'organizzazione in caso di smarrimento, furto o mancato utilizzo di un dispositivo.

Relativamente ai dispositivi personali, è possibile che gli utenti non vogliano che gli amministratori IT abbiano il controllo completo. Offrire agli utenti opzioni per supportare un ambiente di lavoro ibrido. Ad esempio, gli utenti registrano i loro dispositivi se desiderano disporre di un accesso completo alle risorse dell'organizzazione. In alternativa, se desiderano accedere solo a Outlook o a Microsoft Teams, gli utenti possono usare i criteri di protezione delle app che richiedono l'autenticazione a più fattori (MFA) per usare tali app.

Nei dispositivi che usano la gestione delle applicazioni, è possibile:

- Usare i servizi di difesa dalle minacce mobili per proteggere i dati delle app. Il servizio può analizzare i dispositivi, rilevare le minacce e valutare i rischi.

- Impedire che i dati dell'organizzazione vengano copiati e incollati nelle app personali.

- Usare i criteri di protezione delle app nelle app e nei dispositivi non gestiti registrati in un MDM di terze parti o partner.

- Usare l'accesso condizionale per limitare le app che possono accedere alla posta elettronica e ai file dell'organizzazione.

- Rimuovere i dati dell'organizzazione all'interno delle app.

Per altre informazioni, vedere:

Semplificare l'accesso per gli utenti.

Intune aiuta le organizzazioni a supportare i dipendenti che possono lavorare ovunque. Offre funzionalità configurabili che consentono agli utenti di connettersi a un'organizzazione, ovunque si trovino.

Questa sezione include alcune funzionalità comuni che è possibile configurare in Intune.

Usare Windows Hello for Business anziché le password

Windows Hello for Business offre protezione da attacchi di phishing e altre minacce alla sicurezza. Consente inoltre agli utenti di accedere ai dispositivi e alle app in modo più rapido e semplice.

Windows Hello for Business sostituisce le password con un PIN o dati biometrici, ad esempio l'impronta digitale o il riconoscimento facciale. Queste informazioni biometriche vengono archiviate localmente nei dispositivi e non vengono mai inviate a dispositivi o server esterni.

Per altre informazioni, vedere:

- Ottenere una panoramica di Windows Hello for Business

- Gestire Windows Hello for Business nei dispositivi dopo la registrazione in Intune

- Gestire le identità con Microsoft Intune

Creare una connessione VPN per gli utenti remoti

Le reti private virtuali offrono agli utenti un accesso remoto sicuro alla rete aziendale.

Grazie ai partner di connessione VPN comuni, tra cui Check Point, Cisco, Microsoft Tunnel, NetMotion, Pulse Secure e altri ancora, è possibile creare criteri VPN con le impostazioni di rete. Quando il criterio è pronto, viene distribuito agli utenti e ai dispositivi che devono connettersi alla rete in remoto.

Nei criteri VPN è possibile usare i certificati per autenticare la connessione VPN. Quando si usano i certificati, gli utenti finali non devono immettere nomi utente e password.

Per altre informazioni, vedere:

- Creare profili VPN per connettersi ai server VPN in Intune

- Usare i certificati per l'autenticazione in Intune

- Altre informazioni su Microsoft Tunnel per Intune

- Usare Microsoft Tunnel per MAM

Creare una connessione Wi-Fi per gli utenti locali

È possibile creare un criterio di Wi-Fi con le impostazioni di rete per gli utenti che devono connettersi alla rete dell’organizzazione in locale. È possibile connettersi a un SSID specifico, selezionare un metodo di autenticazione, usare un proxy e altro ancora. È anche possibile configurare i criteri per la connessione automatica alla rete Wi-Fi quando il dispositivo rientra nell'intervallo.

Nei criteri Wi-Fi è possibile usare certificati per autenticare la connessione Wi-Fi. Quando si usano i certificati, gli utenti finali non devono immettere nomi utente e password.

Quando il criterio è pronto, viene distribuito agli utenti e ai dispositivi locali che devono connettersi alla rete locale.

Per altre informazioni, vedere:

- Creare criteri Wi-Fi per connettersi alle reti Wi-Fi in Intune

- Usare certificati per l'autenticazione in Microsoft Intune

Abilitare l'accesso Single Sign-On (SSO) alle app e ai servizi

Quando si abilita l'accesso SSO, gli utenti possono accedere automaticamente ad app e servizi usando l'account dell'organizzazione di Microsoft Entra, ad esempio alcune app partner per la difesa dalle minacce mobili.

In particolare:

Nei dispositivi Windows l'accesso SSO viene automaticamente integrato e usato per accedere ad app e siti Web che usano Microsoft Entra ID per l'autenticazione, come le app di Microsoft 365. È anche possibile abilitare l'accesso SSO nei criteri VPN e Wi-Fi.

Nei dispositivi iOS/iPadOS e macOS, è possibile usare il plug-in SSO di Microsoft Enterprise per accedere automaticamente ad app e siti Web che usano Microsoft Entra ID per l'autenticazione, come le app di Microsoft 365.

Per altre informazioni, vedere Panoramica dell'accesso Single Sign-On (SSO) e opzioni per i dispositivi Apple in Microsoft Intune.

Nei dispositivi Android è possibile usare Microsoft Authentication Library (MSAL) per abilitare l'accesso SSO alle app Android.

Per altre informazioni, vedere:

Articoli correlati

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per