Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Quando viene generato un avviso di sicurezza o viene rilevata un'attività sospetta, l'analisi del dispositivo interessato è fondamentale per comprendere l'ambito delle potenziali minacce e ridurre i rischi. Microsoft Defender per endpoint offre strumenti completi per analizzare i dispositivi, tra cui sequenze temporali dei dispositivi, valutazione dell'esposizione alla rete, valutazioni della sicurezza e azioni di risposta.

Questo articolo illustra il processo di analisi del dispositivo e gli strumenti disponibili per gli analisti della sicurezza.

Panoramica dell'analisi del dispositivo

L'analisi dei dispositivi in Microsoft Defender per endpoint segue un approccio sistematico per comprendere le minacce alla sicurezza:

| Fase di indagine | Soluzione | Strumenti da usare |

|---|---|---|

| 1. Accedere ai dettagli del dispositivo | Passare al dispositivo dalla coda degli avvisi, dall'inventario dei dispositivi o dalla ricerca | Inventario dei dispositivi, coda avvisi, ricerca globale |

| 2. Esaminare la panoramica dei dispositivi | Controllare gli avvisi attivi, gli utenti connessi, la valutazione della sicurezza e l'integrità dei dispositivi | Scheda Panoramica del dispositivo, scheda Avvisi attivi |

| 3. Analizzare la sequenza temporale | Esaminare gli eventi cronologici, identificare attività sospette e correlare gli eventi | Sequenza temporale del dispositivo, Filtri eventi, Alberi dei processi |

| 4. Analizzare avvisi e eventi imprevisti | Esaminare gli eventi imprevisti associati, la gravità dell'avviso e lo stato dell'indagine | Scheda Eventi imprevisti e avvisi |

| 5. Valutare il comportamento di sicurezza | Esaminare le raccomandazioni sulla sicurezza, le vulnerabilità individuate e gli aggiornamenti mancanti | Raccomandazioni sulla sicurezza, vulnerabilità individuate, KB mancanti |

| 6. Controllare l'esposizione alla rete | Identificare se il dispositivo è con connessione Internet ed esaminare le connessioni esterne | Tag con connessione Internet, eventi di rete nella sequenza temporale |

| 7. Intraprendere azioni di risposta | Isolare il dispositivo, limitare l'esecuzione dell'app, raccogliere un pacchetto di analisi o eseguire l'analisi antivirus | Menu Azioni di risposta |

Modi per accedere all'analisi dei dispositivi

È possibile accedere alle pagine di indagine del dispositivo da più posizioni nel portale di Microsoft Defender:

| Posizione | Come accedere | Quando si usano |

|---|---|---|

| Inventario dei dispositivi | Passare a Dispositivi asset> e selezionare un dispositivo | Punto di partenza per le verifiche proattive dei dispositivi o quando si conosce il nome del dispositivo |

| Coda di avvisi | Passare a Eventi imprevisti & avvisi>Avvisi e selezionare il nome del dispositivo da un avviso | Quando si analizza un avviso specifico e si necessita del contesto del dispositivo |

| Eventi imprevisti | Passare a Eventi imprevisti & avvisiEventi imprevisti>, selezionare un evento imprevisto e quindi selezionare un dispositivo nel grafico degli eventi imprevisti | Durante la risposta agli eventi imprevisti quando possono essere interessati più dispositivi |

| Ricerca globale | Usare la casella di ricerca nella parte superiore del portale e selezionare Dispositivo dall'elenco a discesa | Accesso rapido quando si conosce il nome del dispositivo o l'indirizzo IP |

| Dettagli del file | Passare a una pagina dei dettagli del file e selezionare i dispositivi in cui è stato osservato il file | Quando si monitorano le minacce basate su file in più dispositivi |

| Indirizzo IP o dettagli del dominio | Passare ai dettagli ip o di dominio e selezionare i dispositivi che hanno comunicato con esso | Durante l'analisi delle minacce basate sulla rete o delle comunicazioni C2 |

Nota

Come parte del processo di indagine o risposta, è possibile raccogliere un pacchetto di indagine da un dispositivo. Ecco come: Raccogliere il pacchetto di analisi dai dispositivi.

Nota

A causa di vincoli di prodotto, il profilo del dispositivo non considera tutte le prove informatiche quando si determina l'intervallo di tempo "Last Seen" (come illustrato anche nella pagina del dispositivo). Ad esempio, il valore "Ultima visualizzazione" nella pagina Dispositivo può mostrare un intervallo di tempo precedente anche se nella sequenza temporale del computer sono disponibili avvisi o dati più recenti.

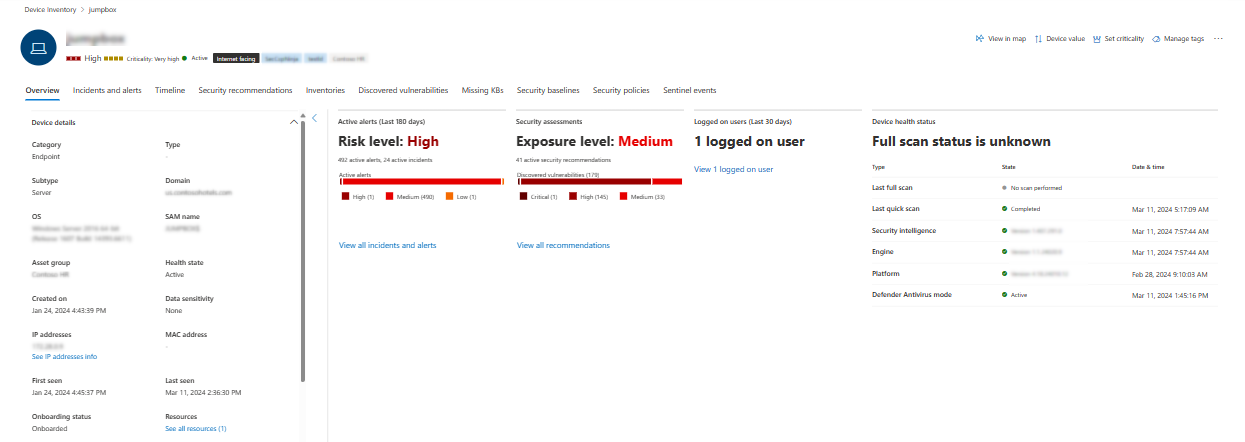

Dettagli del dispositivo

La sezione dei dettagli del dispositivo fornisce informazioni quali il dominio, il sistema operativo e lo stato di integrità del dispositivo. Se nel dispositivo è disponibile un pacchetto di analisi, viene visualizzato un collegamento che consente di scaricare il pacchetto.

Azioni di risposta

Le azioni di risposta vengono eseguite nella parte superiore di una pagina specifica del dispositivo e includono:

- Visualizzazione nella mappa

- Valore del dispositivo

- Impostare la criticità

- Gestire i tag

- Isolamento i dispositivi

- Limitare l'esecuzione dell'app

- Analisi dei virus

- Raccolta di un pacchetto di indagini

- Avviare una sessione di risposta dinamica

- Avviare un'indagine automatizzata

- Consultare un esperto di minacce

- Centro notifiche

È possibile eseguire azioni di risposta nel Centro notifiche, in una pagina specifica del dispositivo o in una pagina di file specifica.

Per altre informazioni su come intervenire in un dispositivo, vedere Eseguire un'azione di risposta in un dispositivo.

Per altre informazioni, vedere Analizzare le entità utente.

Nota

La visualizzazione nella mappa e la criticità dei set sono funzionalità di Microsoft Exposure Management, attualmente disponibile in anteprima pubblica.

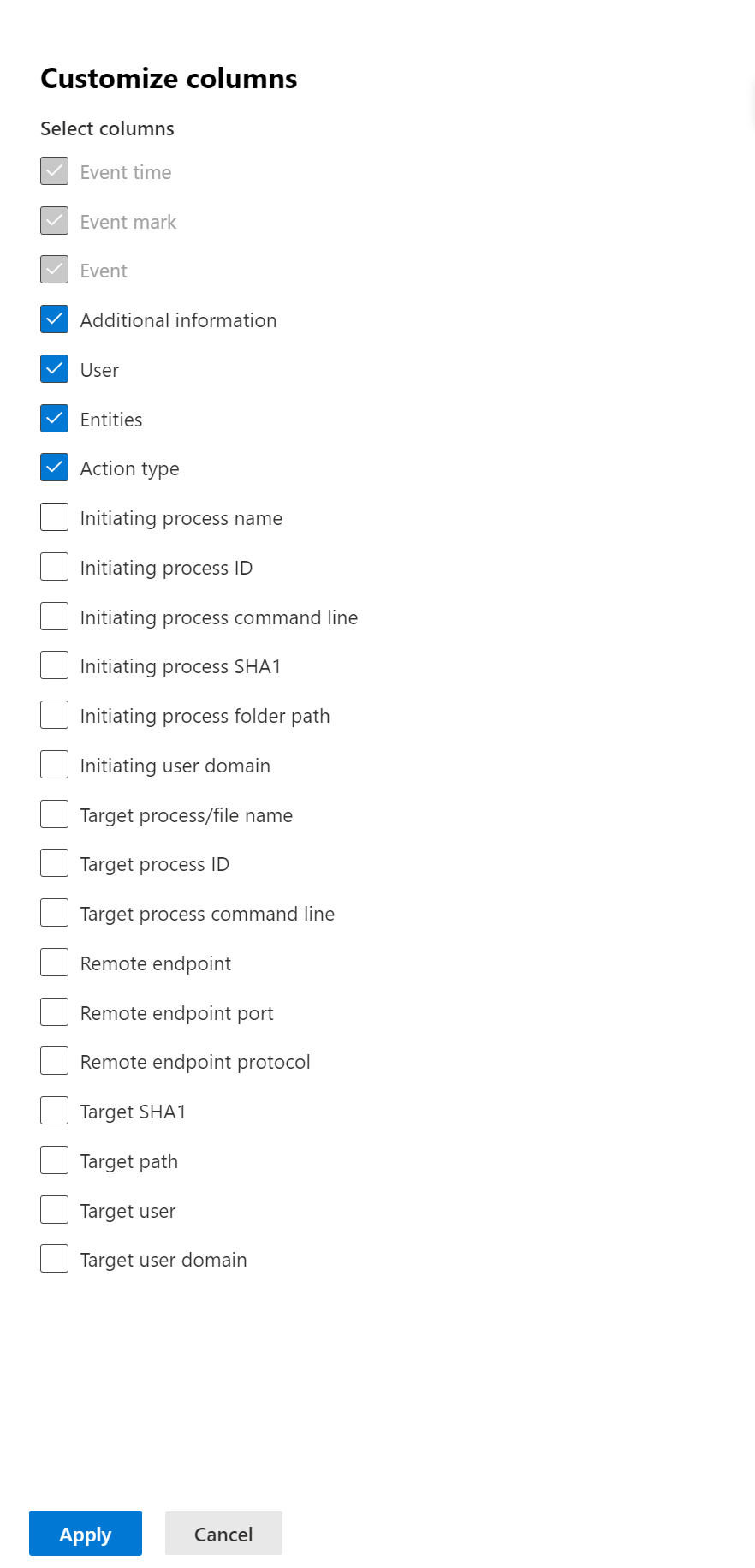

Schede

Le schede forniscono informazioni rilevanti sulla sicurezza e la prevenzione delle minacce correlate al dispositivo. In ogni scheda è possibile personalizzare le colonne visualizzate selezionando Personalizza colonne dalla barra sopra le intestazioni di colonna.

Panoramica

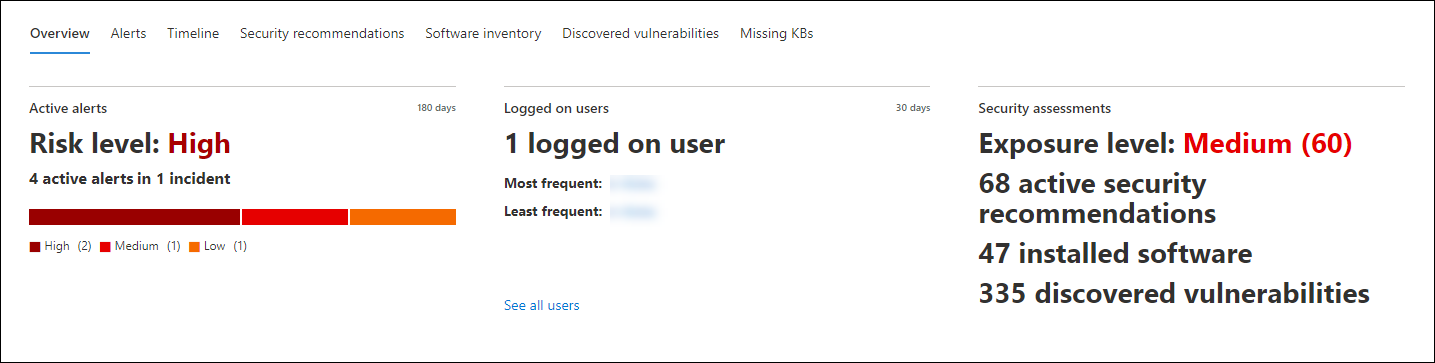

Nella scheda Panoramica vengono visualizzate le schede per gli avvisi attivi, gli utenti connessi e la valutazione della sicurezza.

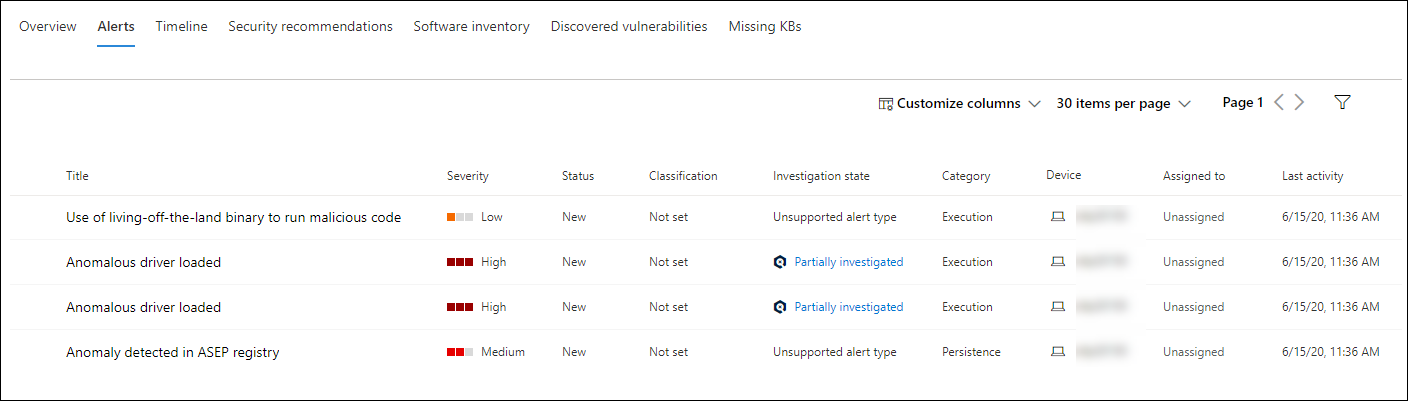

Eventi imprevisti e avvisi

La scheda Eventi imprevisti e avvisi fornisce un elenco di eventi imprevisti e avvisi associati al dispositivo. Questo elenco è una versione filtrata della coda Avvisi e mostra una breve descrizione dell'evento imprevisto, dell'avviso, della gravità (alta, media, bassa, informativa), dello stato nella coda (nuovo, in corso, risolto), della classificazione (non impostata, dell'avviso falso, dell'avviso vero), dello stato di indagine, della categoria di avviso, di chi sta indirizzando l'avviso e dell'ultima attività. È anche possibile filtrare gli avvisi.

Quando viene selezionato un avviso, viene visualizzato un riquadro a comparsa. Da questo pannello è possibile gestire l'avviso e visualizzare altri dettagli, ad esempio il numero di evento imprevisto e i dispositivi correlati. È possibile selezionare più avvisi alla volta.

Per visualizzare una visualizzazione a pagina intera di un avviso, selezionare il titolo dell'avviso.

Sequenza temporale

La scheda Sequenza temporale fornisce una visualizzazione cronologica degli eventi e degli avvisi associati osservati nel dispositivo. Per una procedura dettagliata che include MITRE ATT&tecniche CK, flag di eventi e alberi dei processi, vedere Analizzare la sequenza temporale del dispositivo.

Consigli sulla sicurezza

Le raccomandazioni sulla sicurezza vengono generate dalla funzionalità gestione delle vulnerabilità di Microsoft Defender per endpoint. La selezione di una raccomandazione mostra un pannello in cui è possibile visualizzare i dettagli pertinenti, ad esempio la descrizione della raccomandazione e i potenziali rischi associati alla mancata applicazione. Per informazioni dettagliate , vedere Consigli sulla sicurezza .

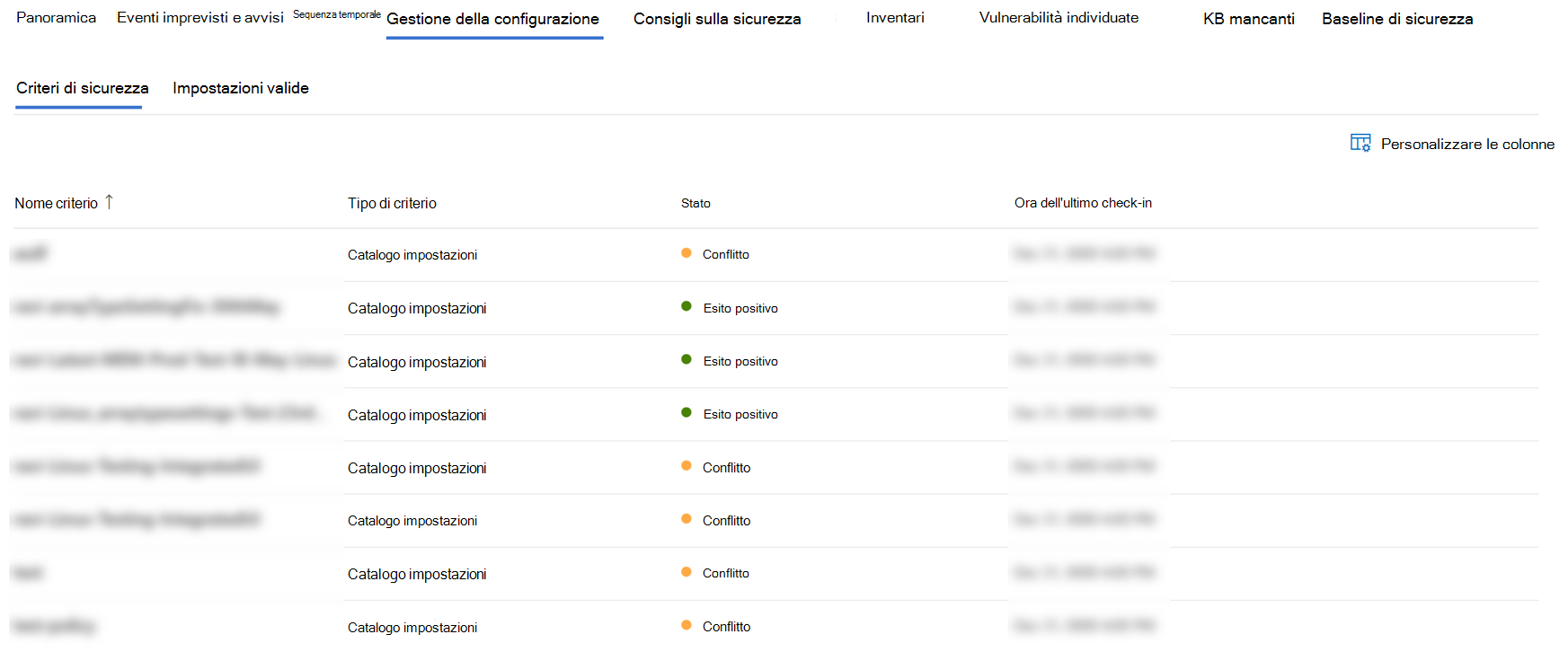

Gestione della configurazione - Criteri di sicurezza

La scheda Criteri di sicurezza mostra i criteri di sicurezza degli endpoint applicati nel dispositivo. Viene visualizzato un elenco di criteri, tipo, stato e ora dell'ultimo check-in. Selezionando il nome di un criterio si accede alla pagina dei dettagli dei criteri in cui è possibile visualizzare lo stato delle impostazioni dei criteri, i dispositivi applicati e i gruppi assegnati.

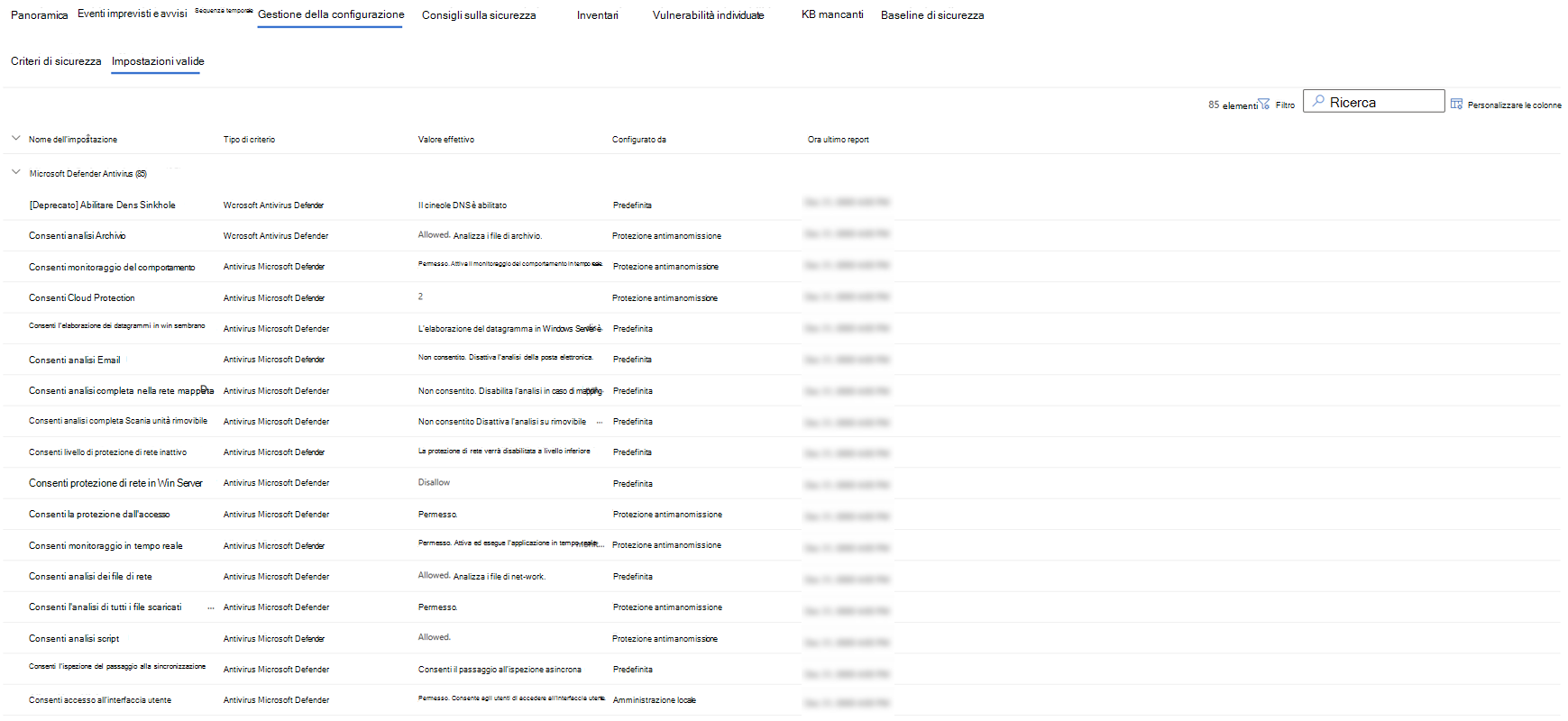

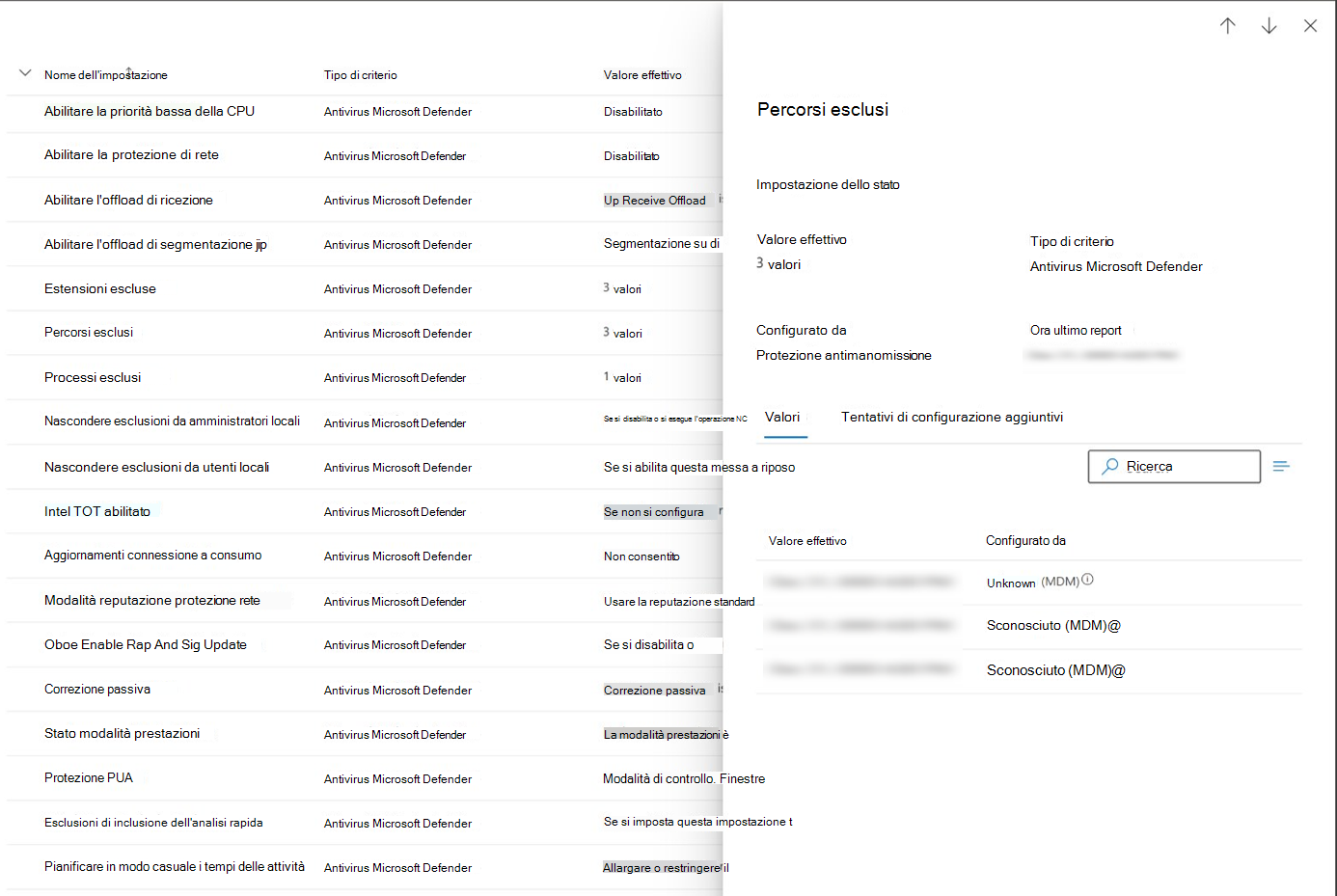

Gestione della configurazione - Impostazioni valide

La scheda Impostazioni valide fornisce visibilità sul valore effettivo di ogni impostazione di sicurezza e identifica l'origine che l'ha configurata. Elenca i nomi delle impostazioni, i tipi di criteri, i valori effettivi, l'origine di ogni valore effettivo e l'ora dell'ultimo report.

Le origini di configurazione possono includere strumenti come Microsoft Defender per endpoint, Criteri di gruppo, Intune o impostazioni predefinite. Possono anche essere percorsi specifici del Registro di sistema, ad esempio MDM o hive Criteri di gruppo. Se l'origine è un percorso del Registro di sistema, il campo Configurato da viene visualizzato come Sconosciuto insieme al percorso del Registro di sistema.

Selezionare un'impostazione per aprire un pannello laterale con altri dettagli. Viene visualizzato il valore corrente, tutti gli altri tentativi di configurazione che non sono stati applicati e, per impostazioni complesse come le regole asr o le esclusioni AV, una suddivisione di tutte le regole configurate, le relative origini ed eventuali esclusioni.

Nota

Le impostazioni presentate sono impostazioni di sicurezza AV, regole di riduzione della superficie di attacco ed esclusioni per le piattaforme Windows.

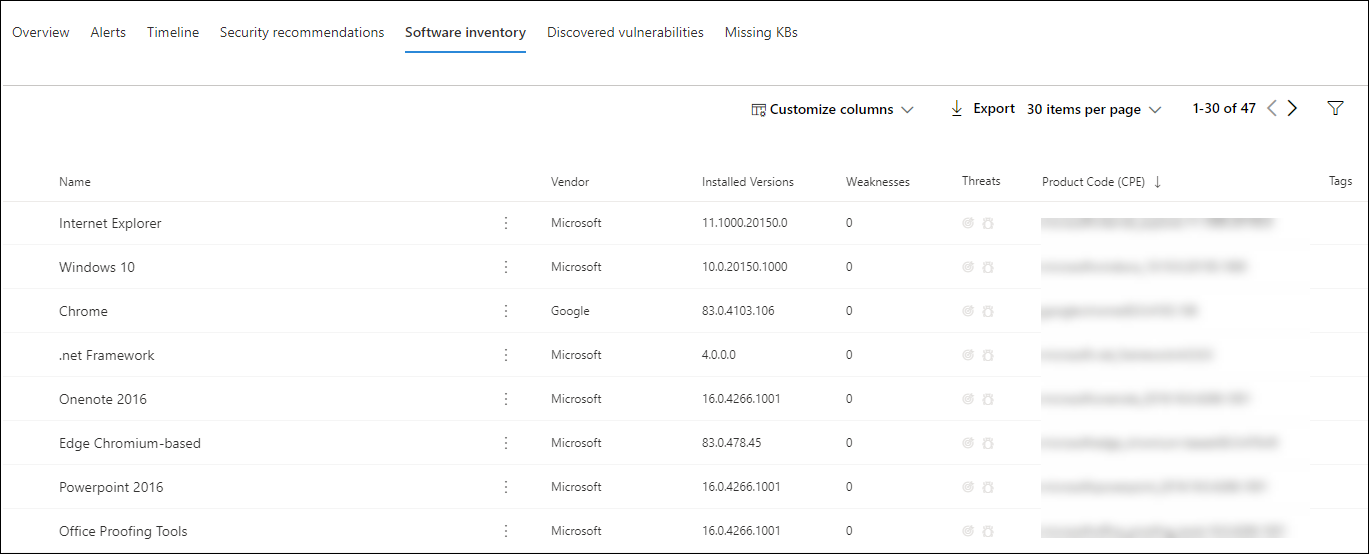

Inventario software

La scheda Inventario software consente di visualizzare il software nel dispositivo, insieme a eventuali punti deboli o minacce. Selezionando il nome del software si accede alla pagina dei dettagli del software in cui è possibile visualizzare le raccomandazioni sulla sicurezza, le vulnerabilità individuate, i dispositivi installati e la distribuzione della versione. Per informazioni dettagliate, vedere Inventario software .

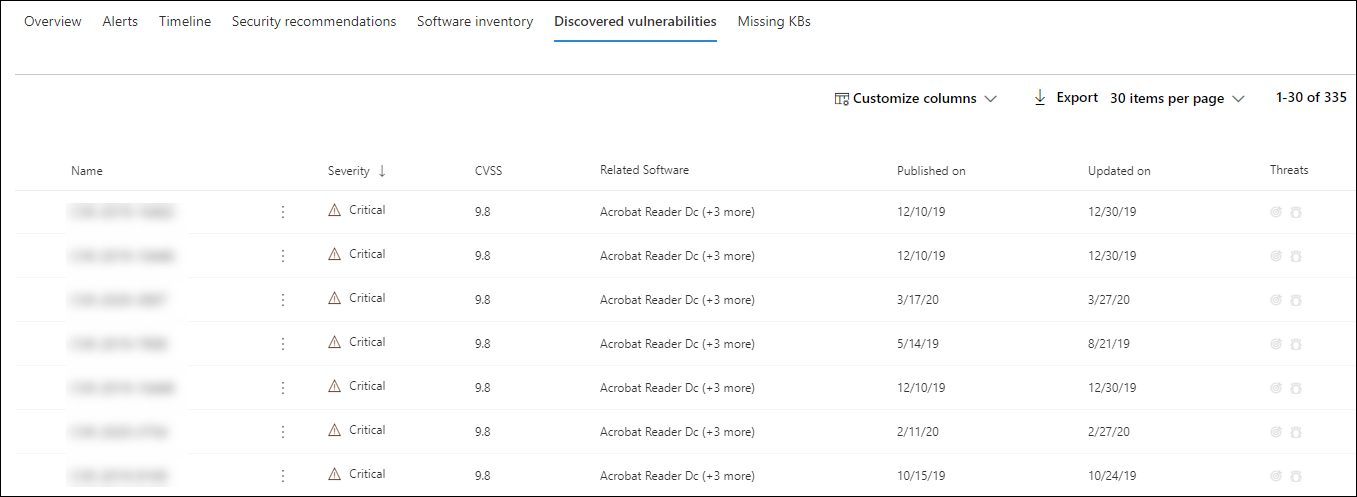

Vulnerabilità individuate

La scheda Vulnerabilità individuate mostra il nome, la gravità e le informazioni dettagliate sulle minacce delle vulnerabilità individuate nel dispositivo. Se si seleziona una vulnerabilità specifica, vengono visualizzati una descrizione e i dettagli.

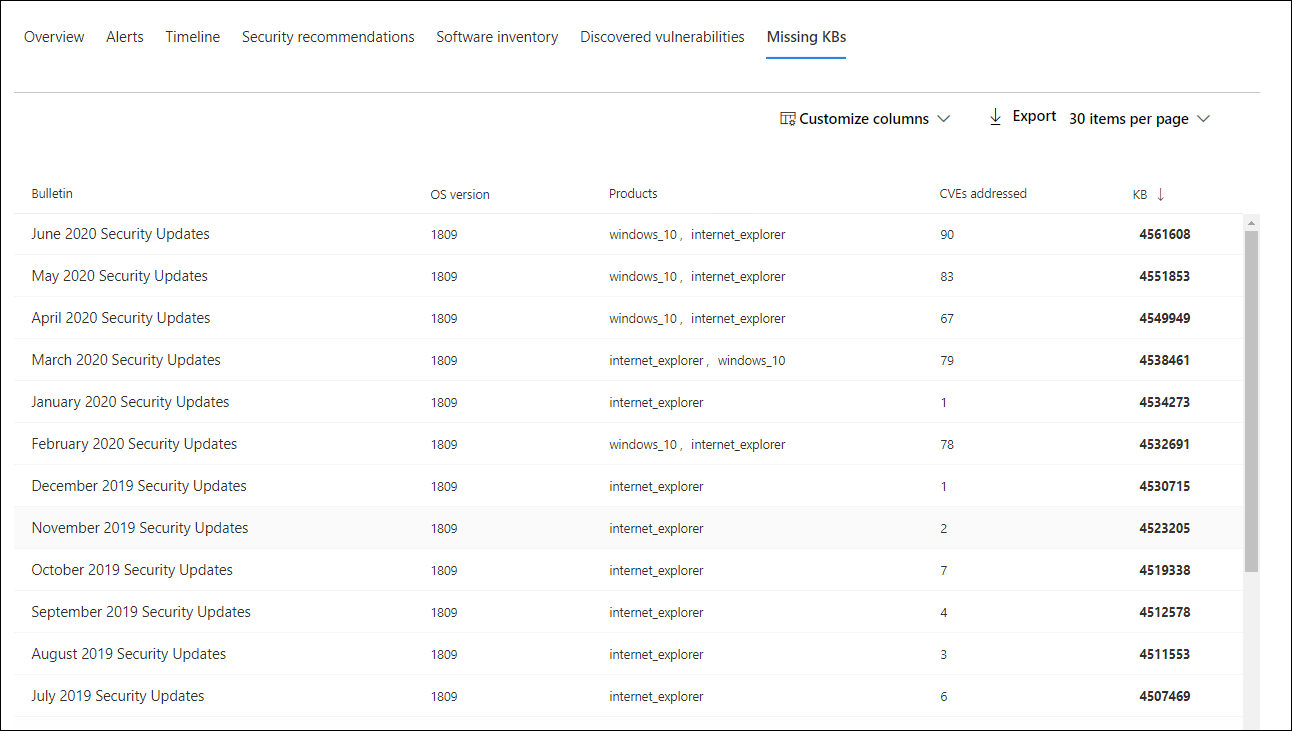

KB mancanti

Nella scheda KBS mancanti sono elencati gli aggiornamenti di sicurezza mancanti per il dispositivo.

Schede

Avvisi attivi

La scheda Azure Advanced Threat Protection visualizza una panoramica generale degli avvisi relativi al dispositivo e al relativo livello di rischio, se si usa la funzionalità Microsoft Defender per identità e sono presenti avvisi attivi. Altre informazioni sono disponibili nel drill-down Avvisi .

Nota

Per usare questa funzionalità, è necessario abilitare l'integrazione sia in Microsoft Defender per identità che in Defender per endpoint. In Defender per endpoint è possibile abilitare questa funzionalità nelle funzionalità avanzate. Per altre informazioni su come abilitare le funzionalità avanzate, vedere Attivare le funzionalità avanzate.

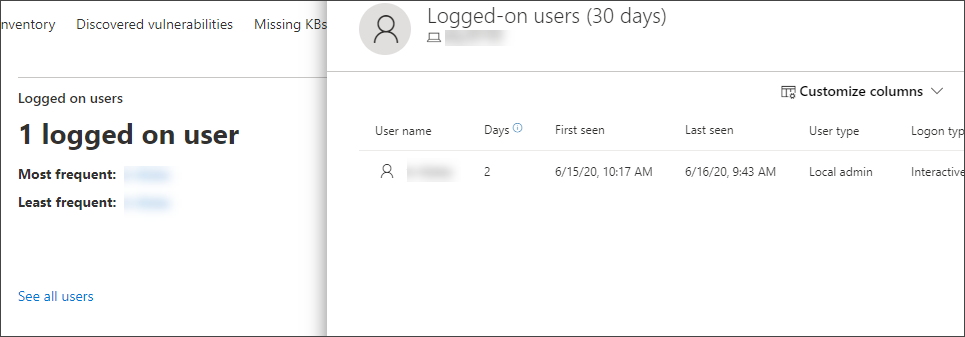

Utenti connessi

La scheda Utenti connessi mostra il numero di utenti connessi negli ultimi 30 giorni, insieme agli utenti più e meno frequenti. Selezionando il collegamento Visualizza tutti gli utenti viene aperto il riquadro dei dettagli, che visualizza informazioni quali tipo di utente, tipo di accesso e quando l'utente è stato visualizzato per la prima volta e l'ultima volta. Per altre informazioni, vedere Analizzare le entità utente.

Nota

Il valore utente "Più frequente" viene calcolato solo in base all'evidenza di utenti che hanno eseguito correttamente l'accesso in modo interattivo. Tuttavia, il riquadro laterale Tutti gli utenti calcola tutti i tipi di accessi utente in modo che si prevede di visualizzare utenti più frequenti nel riquadro laterale, dato che tali utenti potrebbero non essere interattivi.

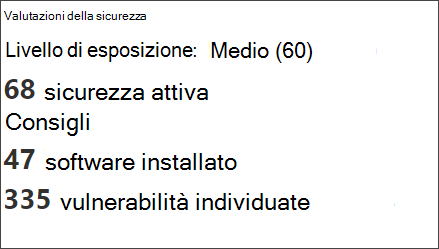

Valutazioni sulla sicurezza

La scheda Valutazioni della sicurezza mostra il livello di esposizione complessivo, le raccomandazioni sulla sicurezza, il software installato e le vulnerabilità individuate. Il livello di esposizione di un dispositivo è determinato dall'impatto cumulativo delle raccomandazioni di sicurezza in sospeso.

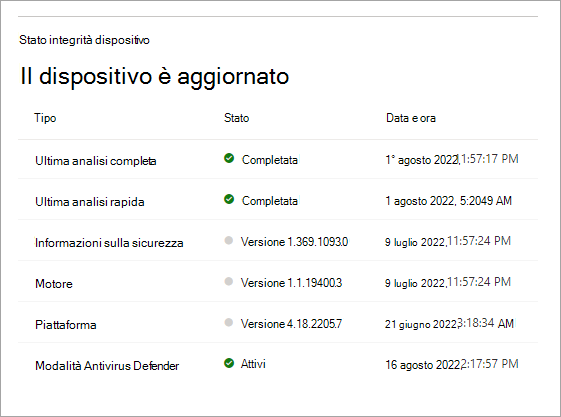

Stato di integrità dei dispositivi

La scheda Stato integrità dispositivo mostra un report di integrità riepilogato per il dispositivo specifico. Uno dei messaggi seguenti viene visualizzato nella parte superiore della scheda per indicare lo stato complessivo del dispositivo (elencato in ordine di priorità più alta-bassa):

- Antivirus Defender non attivo

- L'intelligence per la sicurezza non è aggiornata

- Il motore non è aggiornato

- Analisi rapida non riuscita

- Analisi completa non riuscita

- La piattaforma non è aggiornata

- Lo stato dell'aggiornamento dell'intelligence per la sicurezza è sconosciuto

- Lo stato di aggiornamento del motore è sconosciuto

- Lo stato dell'analisi rapida è sconosciuto

- Lo stato dell'analisi completa è sconosciuto

- Lo stato dell'aggiornamento della piattaforma è sconosciuto

- Il dispositivo è aggiornato

- Stato non disponibile per macOS & Linux

Altre informazioni nella scheda includono: l'ultima analisi completa, l'ultima analisi rapida, la versione dell'aggiornamento di Security Intelligence, la versione dell'aggiornamento del motore, la versione dell'aggiornamento della piattaforma e la modalità Antivirus Defender.

Un cerchio grigio indica che i dati sono sconosciuti.

Nota

Il messaggio di stato complessivo per i dispositivi macOS e Linux viene visualizzato come "Stato non disponibile per macOS & Linux". Attualmente, il riepilogo dello stato è disponibile solo per i dispositivi Windows. Tutte le altre informazioni nella tabella sono aggiornate per visualizzare i singoli stati di ogni segnale di integrità del dispositivo per tutte le piattaforme supportate.

Per ottenere una visualizzazione approfondita del report sull'integrità dei dispositivi, è possibile passare a Report > integrità dispositivi. Per altre informazioni, vedere Report sull'integrità e la conformità dei dispositivi in Microsoft Defender per endpoint.

Nota

La data e l'ora per la modalità Antivirus Defender non sono attualmente disponibili.

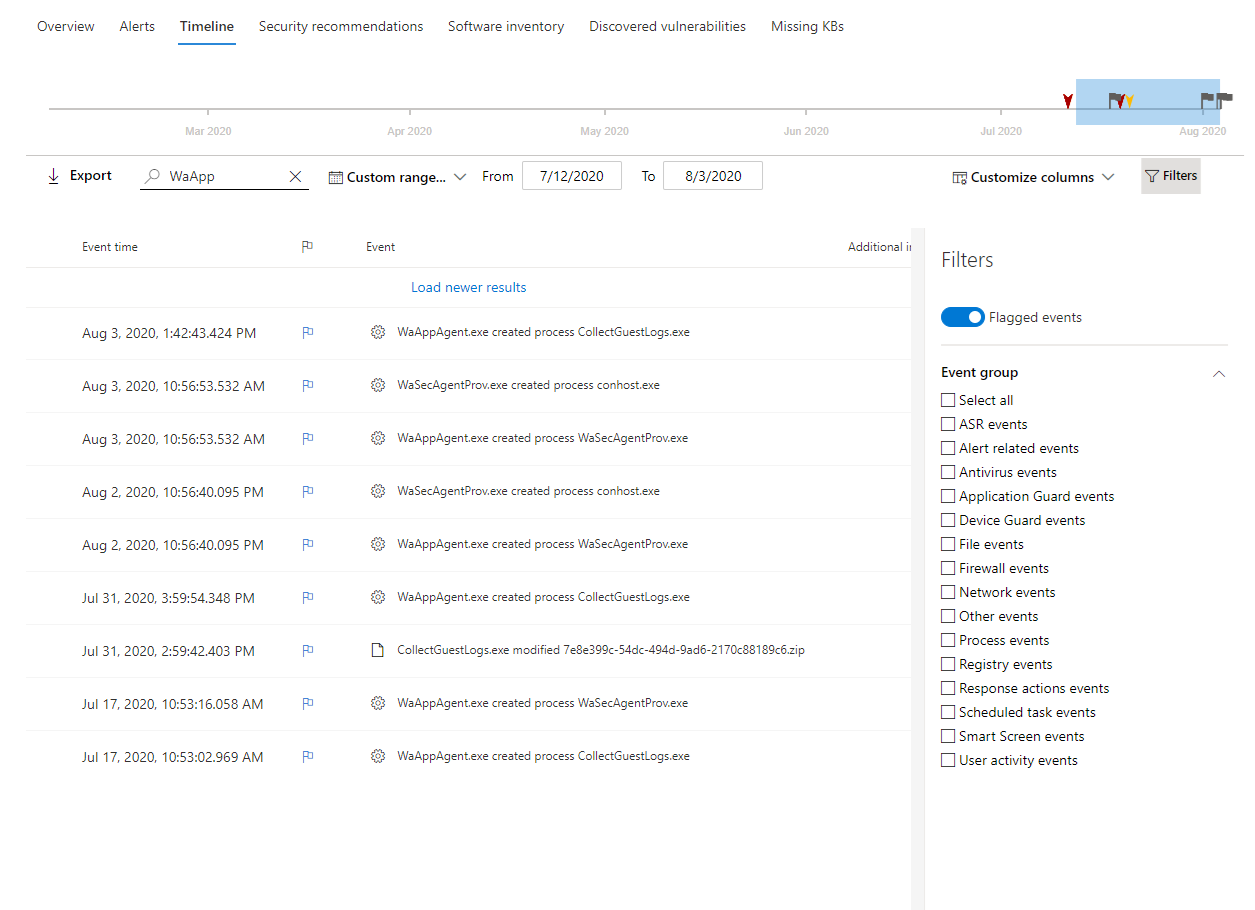

Analizzare la sequenza temporale del dispositivo

La sequenza temporale del dispositivo offre una visualizzazione cronologica degli eventi e degli avvisi associati osservati in un dispositivo, consentendo di analizzare il comportamento anomalo e i potenziali attacchi. È possibile esplorare eventi specifici, esaminare MITRE ATT&tecniche CK, usare gli alberi dei processi e contrassegnare gli eventi per il completamento.

Per accedere alla sequenza temporale del dispositivo:

- Passare alla pagina del dispositivo da:

- Inventario deidispositivi (dispositivi asset>)

- Un avviso nella coda Avvisi

- Un evento imprevisto negli avvisi di & eventi imprevisti

- Selezionare la scheda Sequenza temporale .

Funzionalità della sequenza temporale chiave

La sequenza temporale del dispositivo include diverse funzionalità che consentono di analizzare gli eventi in modo efficiente:

| Funzionalità | Descrizione | Come si usa |

|---|---|---|

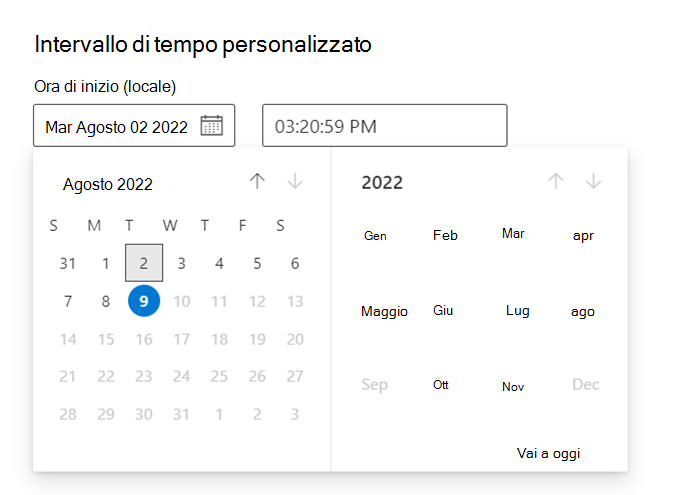

| Selezione intervallo di tempo personalizzato | Selezionare intervalli di date specifici per concentrare l'analisi | Selezionare il selettore dell'intervallo di date nella parte superiore della sequenza temporale |

| Visualizzazione albero dei processi | Visualizzare le relazioni padre-figlio tra processi | Selezionare un evento per aprire il pannello laterale con l'albero dei processi |

| Mitre ATT&tecniche CK | Visualizzare tutte le tecniche MITRE correlate per gli eventi | Le tecniche vengono visualizzate come testo in grassetto con icone blu; selezionare per visualizzare i dettagli |

| Integrazione della pagina utente | Visualizzare gli account utente associati agli eventi | Selezionare i nomi utente negli eventi per passare alla pagina di indagine utente |

| Filtri visibili | Visualizzare i filtri attualmente applicati alla sequenza temporale | I filtri attivi vengono visualizzati nella parte superiore della sequenza temporale |

| Contrassegno eventi | Contrassegnare eventi importanti per il completamento durante l'indagine | Selezionare l'icona del flag accanto a un evento |

Nota

Per visualizzare gli eventi del firewall, è necessario abilitare i criteri di controllo, vedere Connessione alla piattaforma di filtro di controllo.

Il firewall illustra gli eventi seguenti:

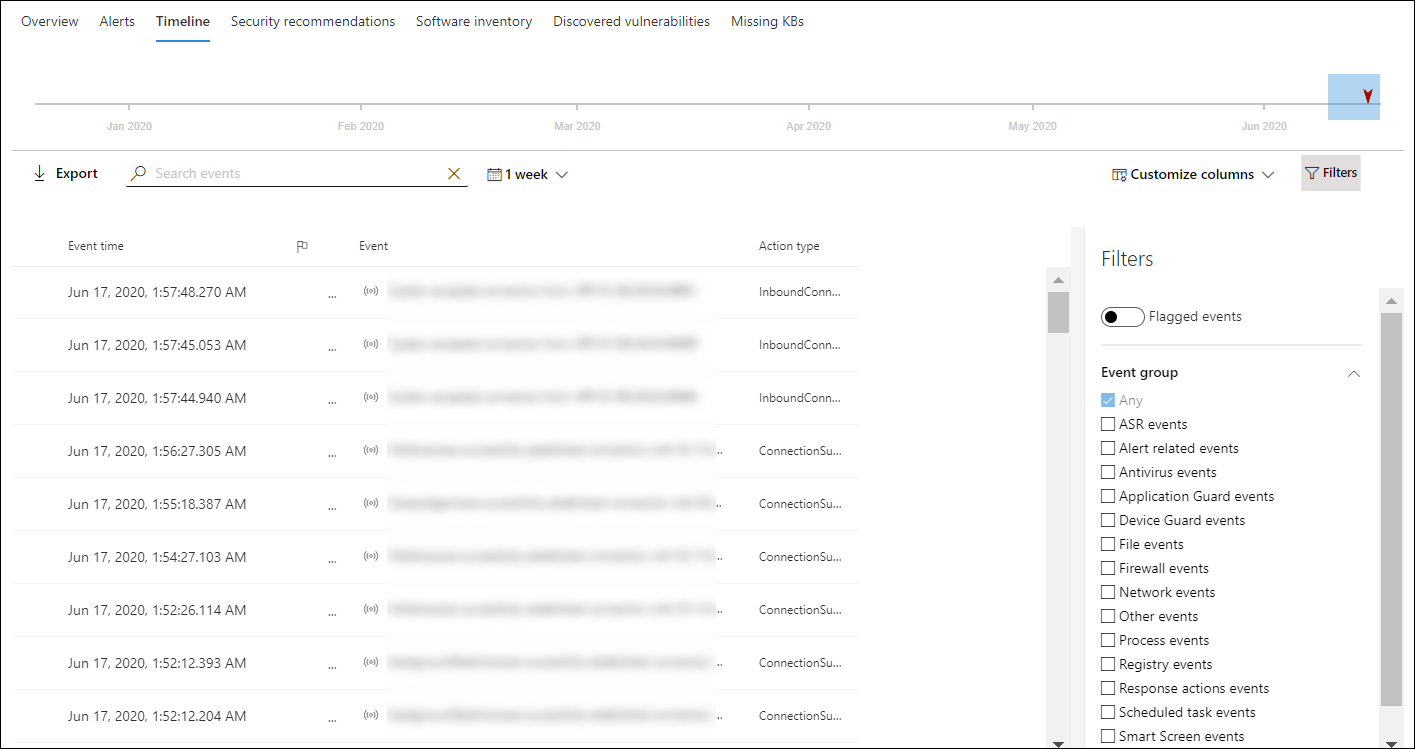

Eventi di ricerca, filtro ed esportazione

- Cercare eventi specifici: usare la barra di ricerca per cercare eventi della sequenza temporale specifici.

- Filtrare gli eventi da una data specifica: selezionare l'icona del calendario in alto a sinistra della tabella per visualizzare gli eventi nell'ultimo giorno, settimana, 30 giorni o intervallo personalizzato. Per impostazione predefinita, la sequenza temporale del dispositivo visualizza gli eventi degli ultimi 30 giorni. Usare la sequenza temporale per passare a un momento specifico nel tempo evidenziando la sezione . Le frecce sulla sequenza temporale individuano le indagini automatizzate.

- Esportare eventi dettagliati della sequenza temporale del dispositivo: esportare la sequenza temporale del dispositivo per la data corrente o un intervallo di date specificato fino a sette giorni.

Altri dettagli su determinati eventi vengono visualizzati nella sezione Informazioni aggiuntive . Questi dettagli variano a seconda del tipo di evento, ad esempio:

- Contenuto di Application Guard: l'evento del Web browser è stato limitato da un contenitore isolato

- Rilevata minaccia attiva: il rilevamento delle minacce si è verificato durante l'esecuzione della minaccia

- Correzione non riuscita: un tentativo di correggere la minaccia rilevata è stato richiamato ma non è riuscito

- Correzione completata: la minaccia rilevata è stata arrestata e pulita

- Avviso ignorato dall'utente: l'avviso SmartScreen di Windows Defender è stato ignorato ed sottoposto a override da un utente

- Rilevato script sospetto: è stato trovato uno script potenzialmente dannoso in esecuzione

- Categoria di avviso: se l'evento ha portato alla generazione di un avviso, viene specificata la categoria di avviso (spostamento laterale, ad esempio)

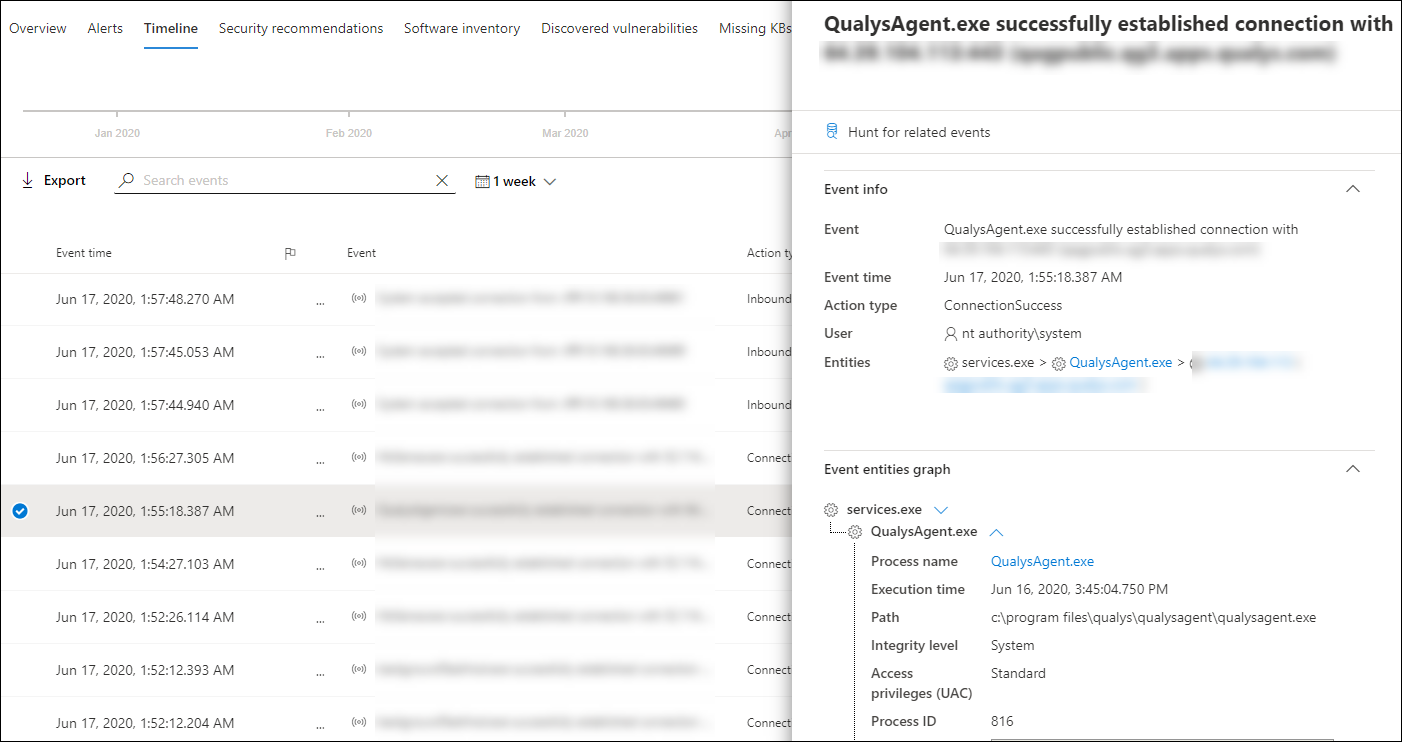

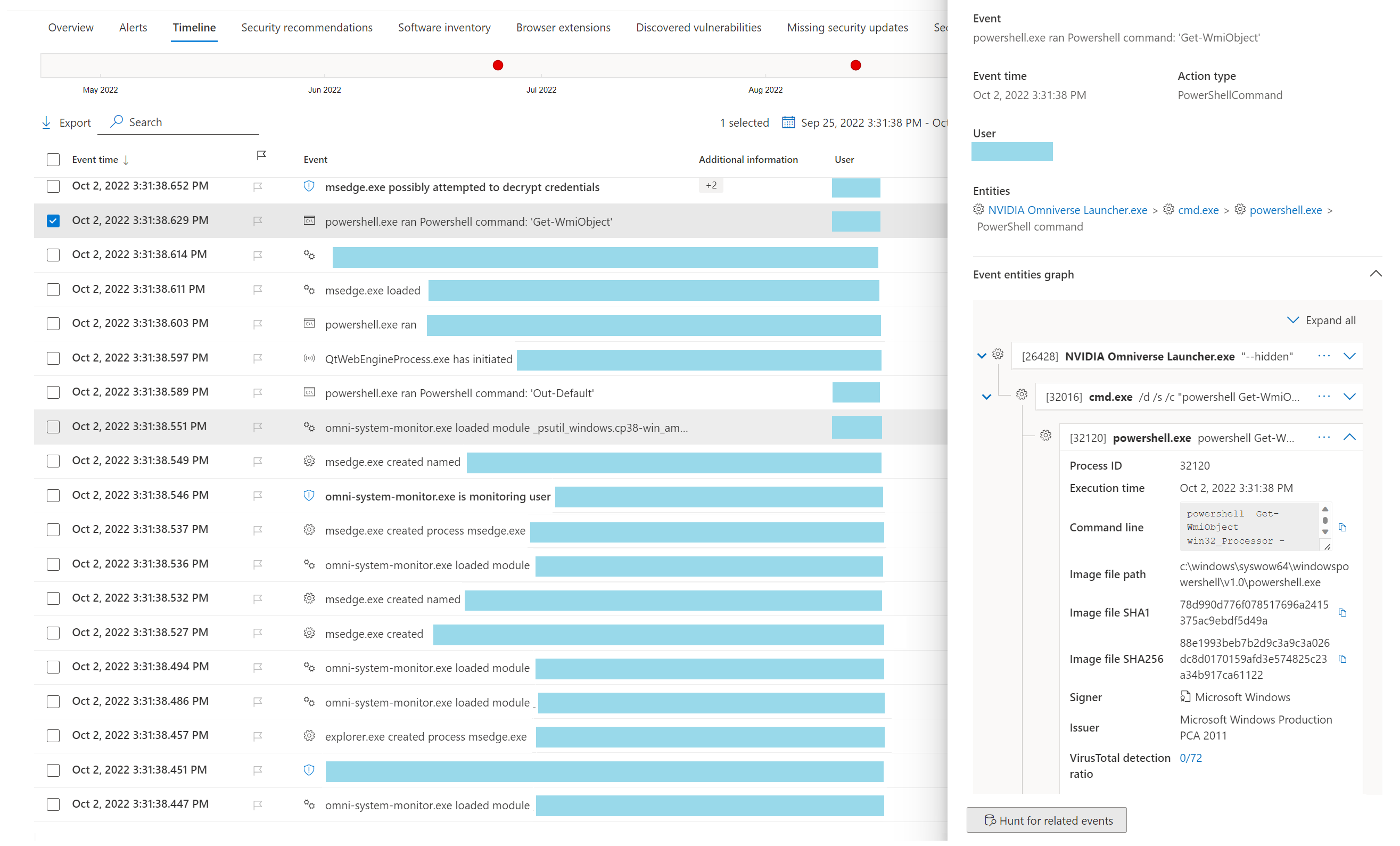

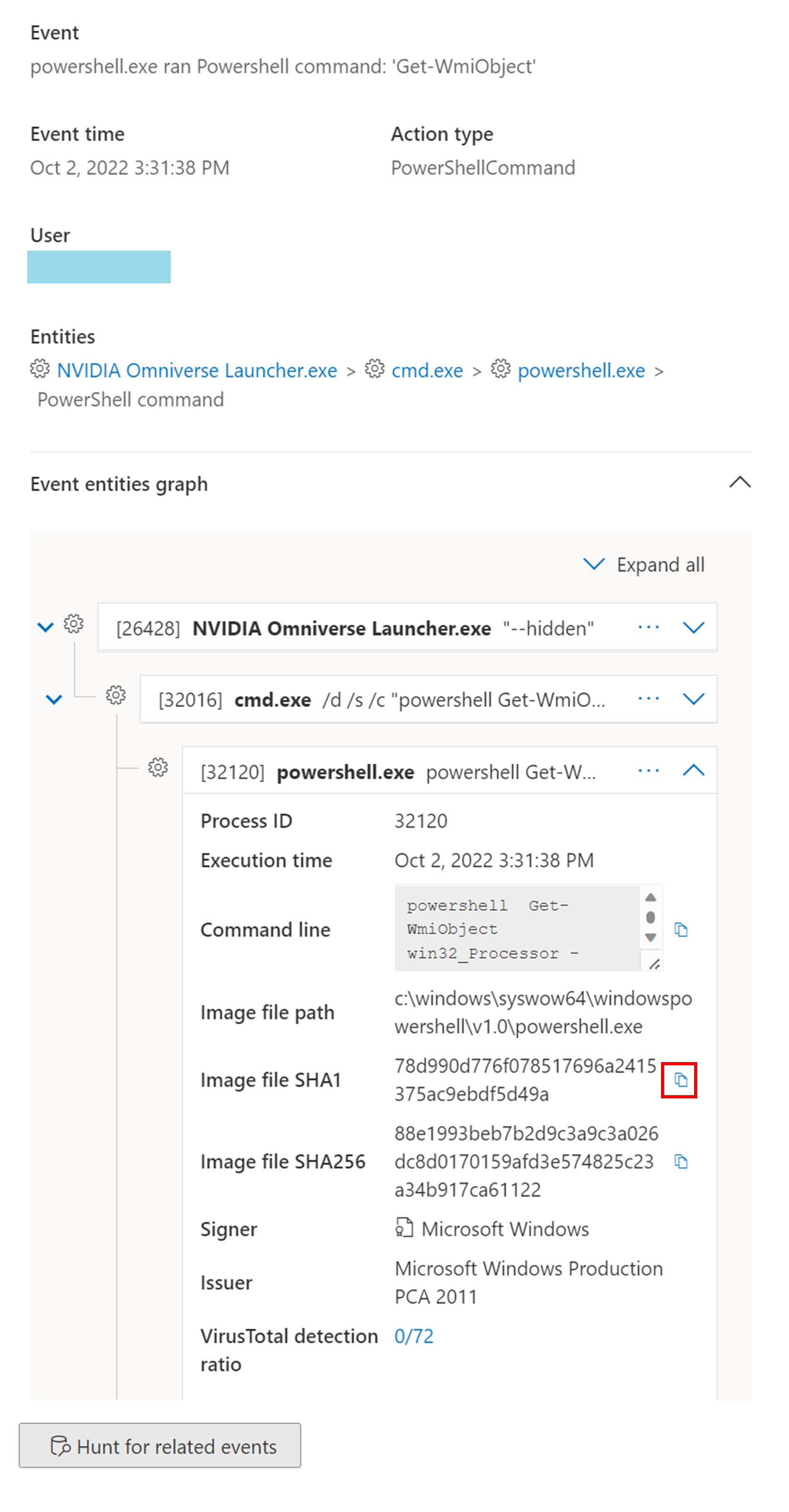

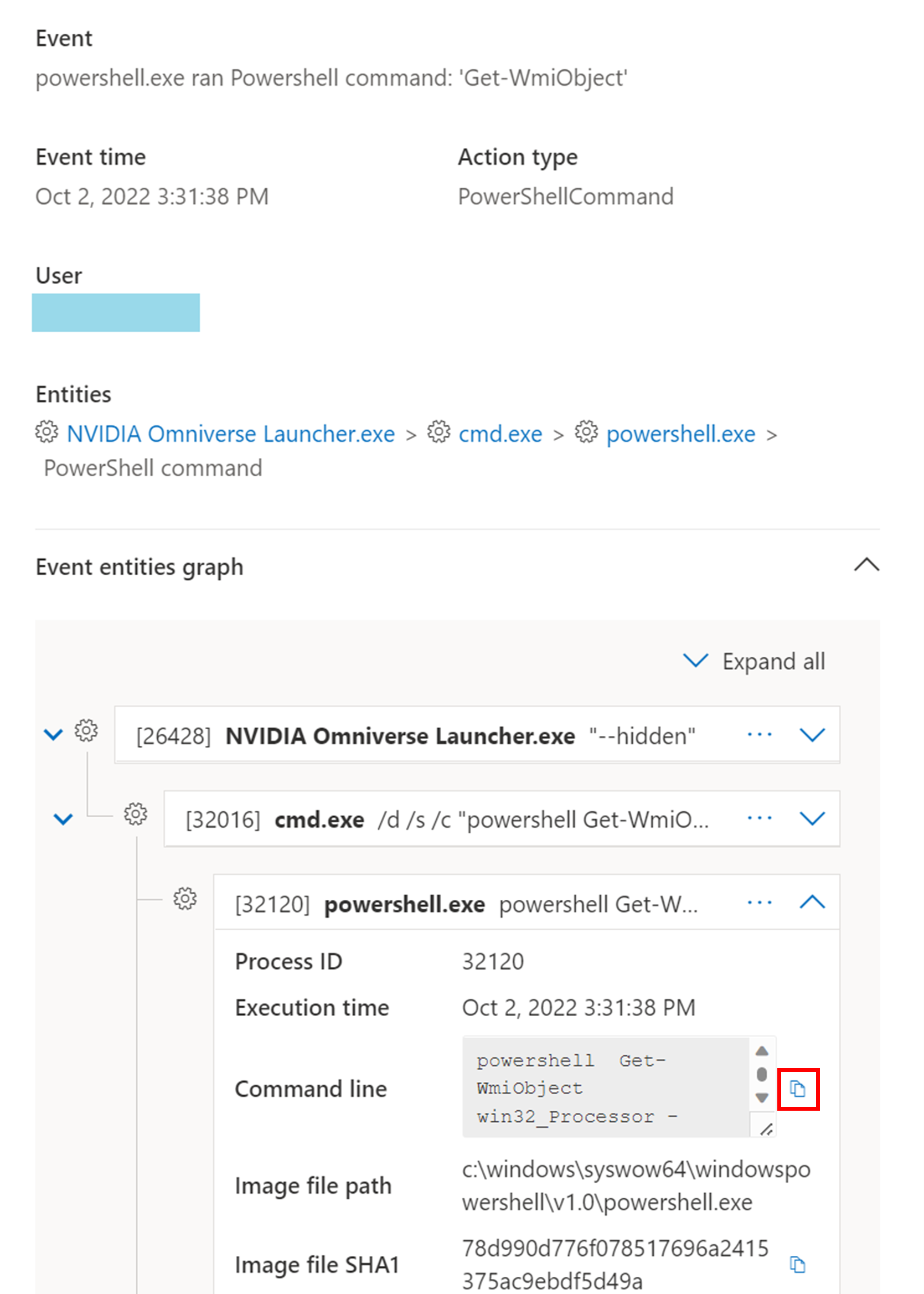

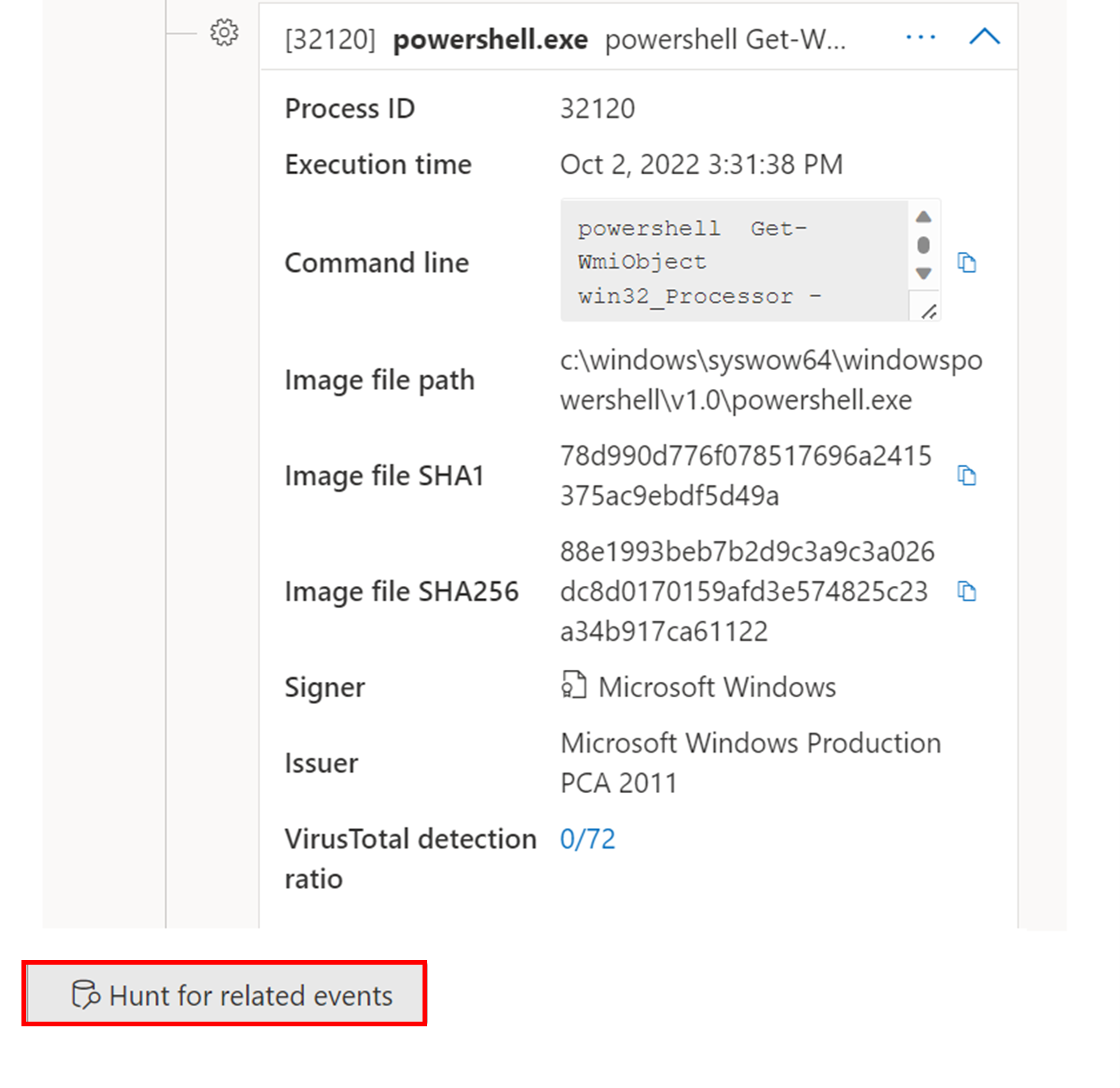

Dettagli evento

Selezionare un evento per visualizzare i dettagli pertinenti su tale evento. Un pannello visualizza informazioni generali sugli eventi. Quando applicabile e i dati sono disponibili, viene visualizzato anche un grafico che mostra le entità correlate e le relative relazioni.

Per esaminare ulteriormente l'evento e gli eventi correlati, è possibile eseguire rapidamente una query di ricerca avanzata selezionando Cerca eventi correlati. La query restituisce l'evento selezionato e l'elenco di altri eventi che si sono verificati nello stesso endpoint nello stesso endpoint.

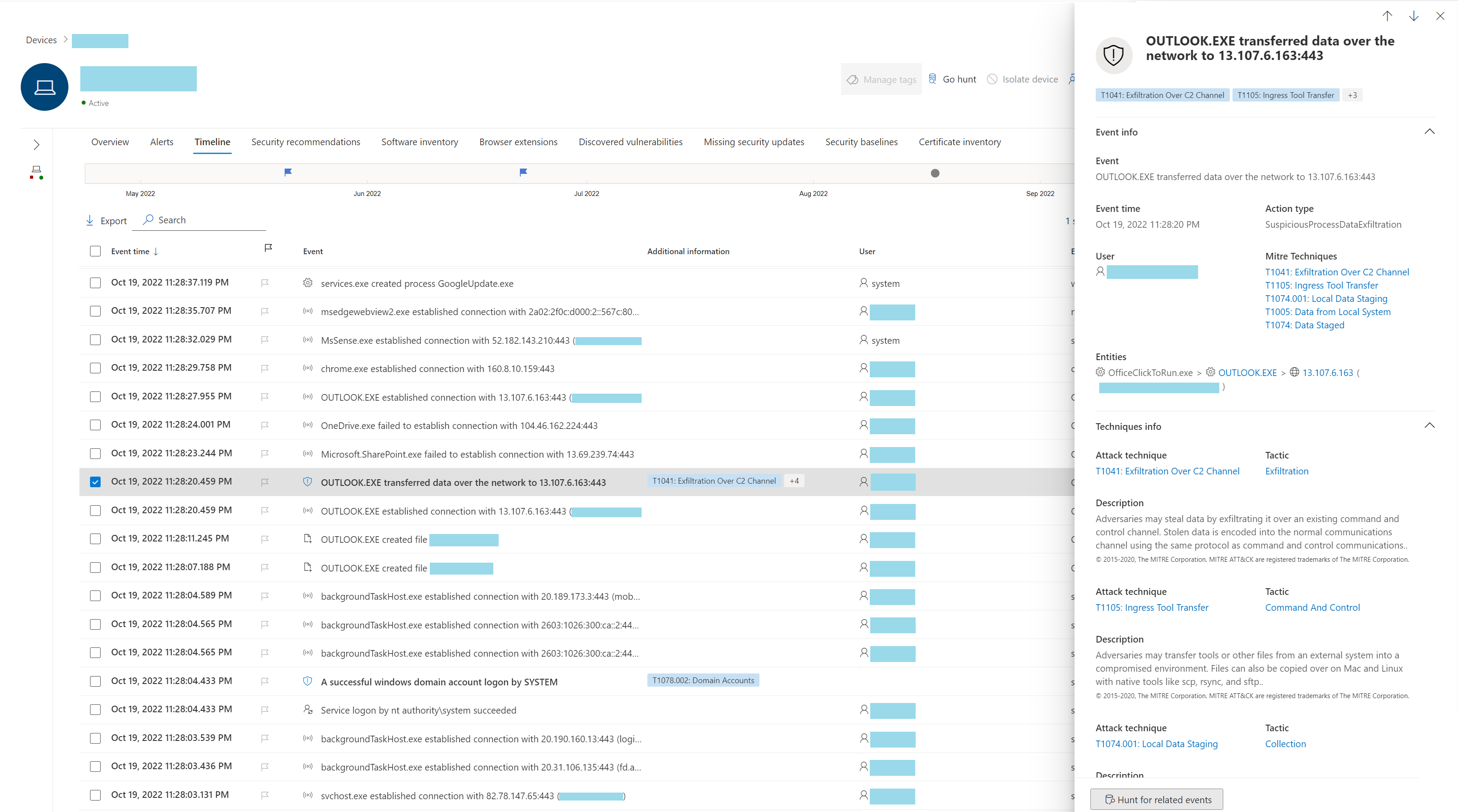

MITRE ATT&tecniche CK nella sequenza temporale del dispositivo

Le tecniche sono un tipo di dati aggiuntivo nella sequenza temporale degli eventi che fornisce maggiori informazioni sulle attività associate a MITRE ATT&tecniche CK o sottotecniche. Questa funzionalità semplifica l'esperienza di indagine consentendo agli analisti di comprendere le attività osservate in un dispositivo.

Le tecniche sono evidenziate in grassetto e visualizzate con un'icona blu a sinistra. Il corrispondente MITRE ATT&ID CK e il nome della tecnica vengono visualizzati anche come tag in Informazioni aggiuntive. Le opzioni di ricerca ed esportazione sono disponibili anche per Tecniche.

Selezionare una tecnica per aprire il riquadro laterale corrispondente. Qui è possibile visualizzare informazioni aggiuntive e informazioni dettagliate come le tecniche, le tattiche e le descrizioni di ATT correlate&CK. Selezionare la tecnica di attacco specifica per aprire la pagina relativa alla tecnica ATT&CK in cui è possibile trovare altre informazioni.

È possibile copiare i dettagli di un'entità quando viene visualizzata un'icona blu a destra. Ad esempio, per copiare SHA1 di un file correlato, selezionare l'icona della pagina blu.

È possibile eseguire la stessa operazione per le righe di comando.

Per usare la ricerca avanzata per trovare gli eventi correlati alla tecnica selezionata, selezionare Cerca eventi correlati. In questo modo viene visualizzata la pagina di ricerca avanzata con una query per trovare gli eventi correlati alla tecnica.

Nota

L'esecuzione di query tramite il pulsante Cerca eventi correlati da un riquadro laterale Tecnica visualizza tutti gli eventi correlati alla tecnica identificata, ma non include la tecnica stessa nei risultati della query.

Client EDR (MsSense.exe) Resource Manager

Quando le risorse del client EDR in un dispositivo sono scarse, entra in modalità critica per mantenere il normale funzionamento del dispositivo. Il dispositivo non elabora nuovi eventi fino a quando il client EDR non torna a uno stato normale. Nella sequenza temporale per il dispositivo viene visualizzato un nuovo evento che indica che il client EDR è passato alla modalità critica .

Quando l'utilizzo delle risorse del client EDR torna ai livelli normali, torna automaticamente alla modalità normale.

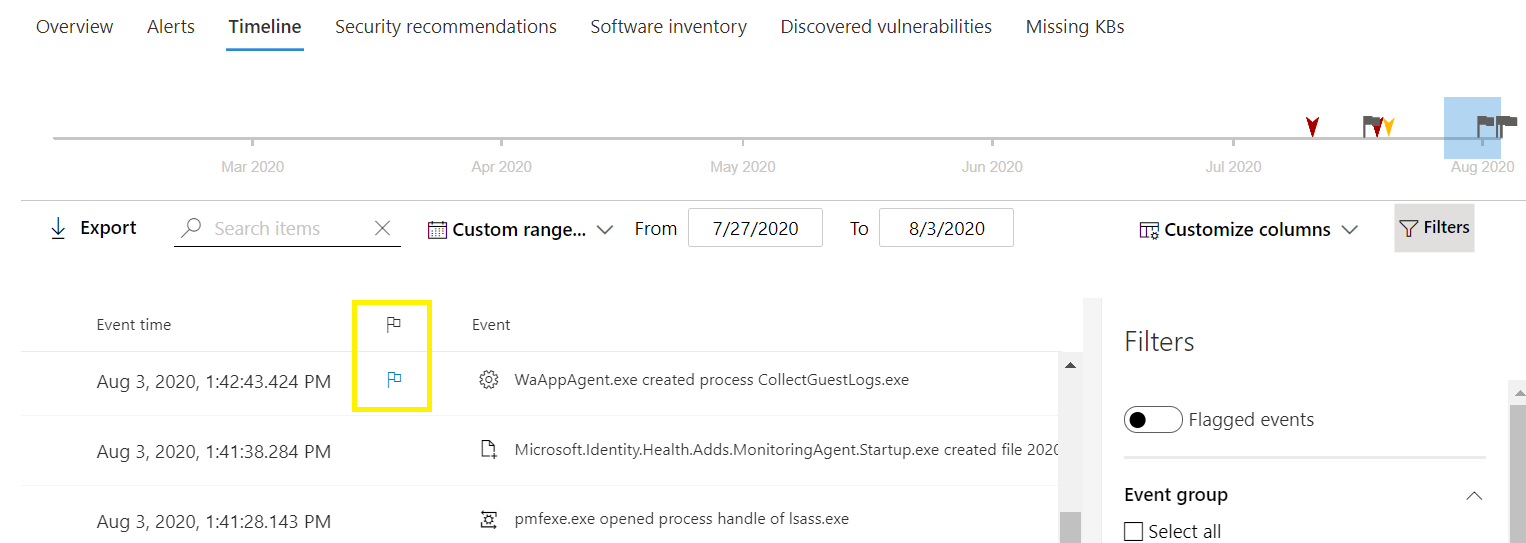

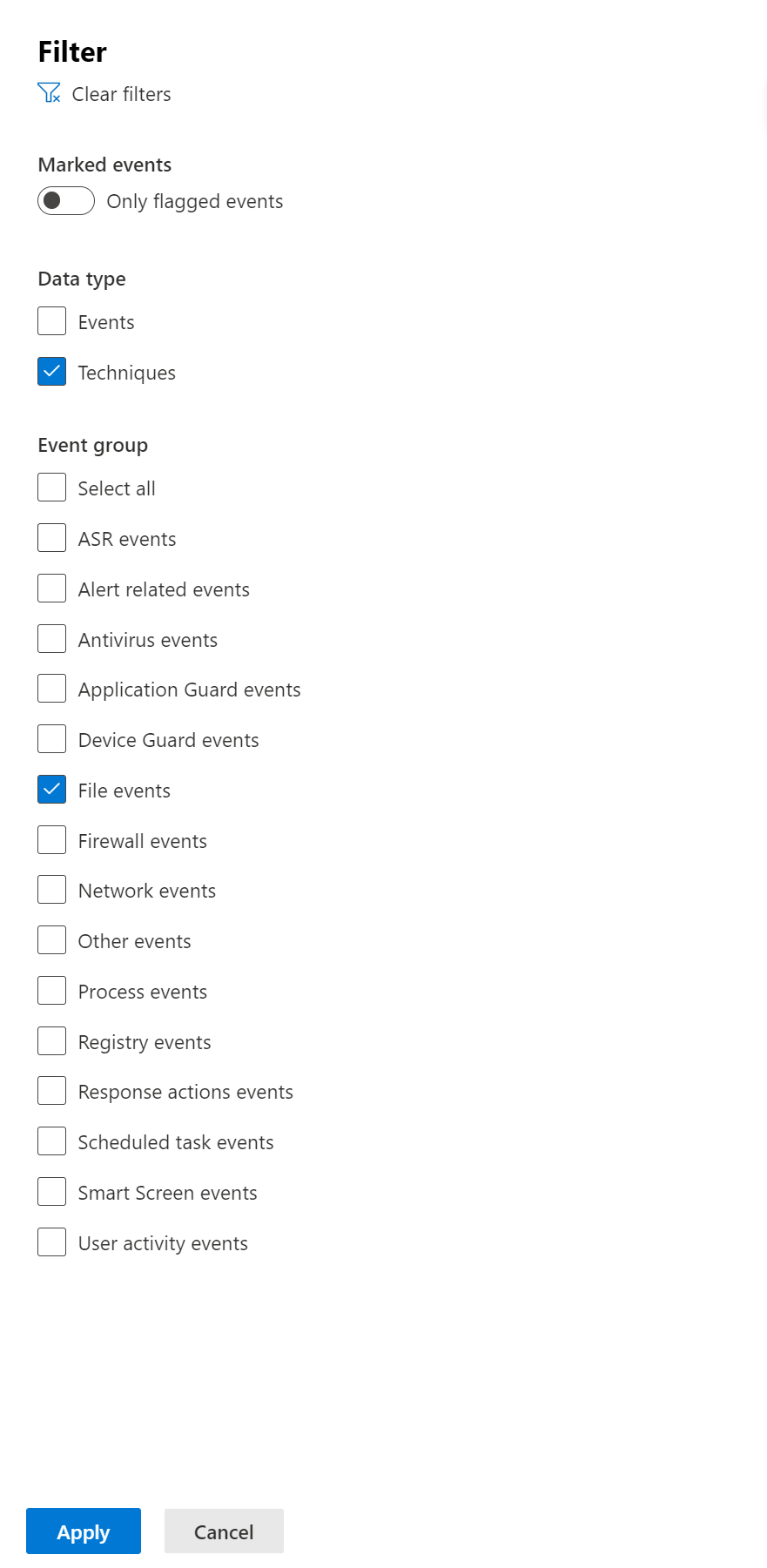

Contrassegnare gli eventi per il completamento

I flag di evento nella sequenza temporale del dispositivo consentono di filtrare e organizzare eventi specifici durante l'analisi di potenziali attacchi.

Dopo aver esaminato una sequenza temporale del dispositivo, è possibile ordinare, filtrare ed esportare gli eventi specifici contrassegnati. È possibile impostare i flag di evento in base a:

- Evidenziazione degli eventi più importanti

- Contrassegnare eventi che richiedono approfondimenti

- Creazione di una sequenza temporale di violazione pulita

Per contrassegnare un evento:

- Trovare l'evento da contrassegnare.

- Selezionare l'icona del flag nella colonna Contrassegno.

Per visualizzare gli eventi contrassegnati:

- Nella sezione Filtri sequenza temporale abilitare gli eventi contrassegnati.

- Selezionare Applica. Vengono visualizzati solo gli eventi contrassegnati.

È possibile applicare altri filtri facendo clic sulla barra dell'ora. Vengono visualizzati solo gli eventi precedenti all'evento contrassegnato.

Personalizzare la sequenza temporale del dispositivo

Nella parte superiore destra della sequenza temporale del dispositivo è possibile scegliere un intervallo di date per limitare il numero di eventi e tecniche nella sequenza temporale. È possibile personalizzare le colonne da esporre e filtrare per gli eventi contrassegnati in base al tipo di dati o al gruppo di eventi.

Per visualizzare solo eventi o tecniche, selezionare Filtri nella sequenza temporale del dispositivo e scegliere il tipo di dati preferito da visualizzare.

Conservazione dei dati della sequenza temporale

Gli eventi della sequenza temporale del dispositivo in Microsoft Defender per endpoint vengono conservati in base ai criteri di conservazione dei dati dell'organizzazione configurati nel portale di sicurezza e alle impostazioni dell'area di lavoro sottostante. Per impostazione predefinita, i dati degli eventi di sicurezza (inclusi gli elementi della sequenza temporale del dispositivo) in Defender per endpoint vengono conservati per 90 giorni. Se il tenant invia i log a un Microsoft Sentinel connesso o a un'area di lavoro Log Analytics con un periodo di conservazione personalizzato, gli eventi della sequenza temporale conservati potrebbero essere disponibili per durate più lunghe, come definito da tali impostazioni di conservazione.

Importante

La disponibilità dei dati cronologici della sequenza temporale dipende dalla configurazione della conservazione. Se la conservazione predefinita di 90 giorni non è sufficiente per l'analisi o le esigenze di conformità, è consigliabile esportare gli eventi nell'archiviazione a lungo termine o aumentare il periodo di conservazione nell'area di lavoro connessa.

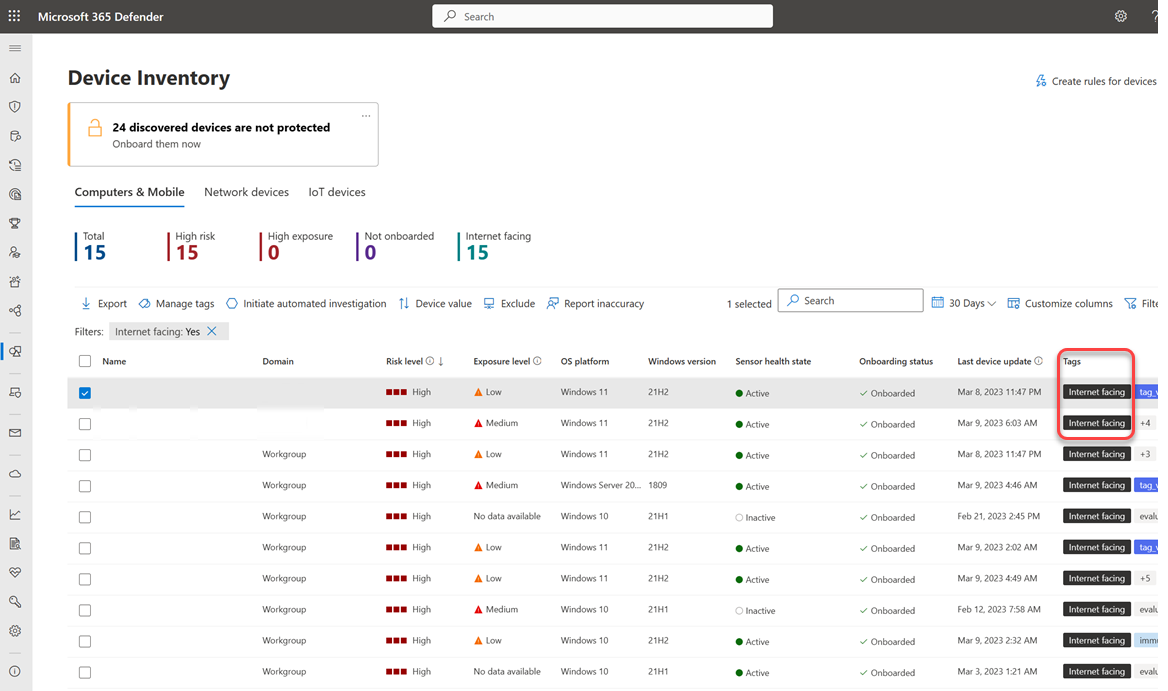

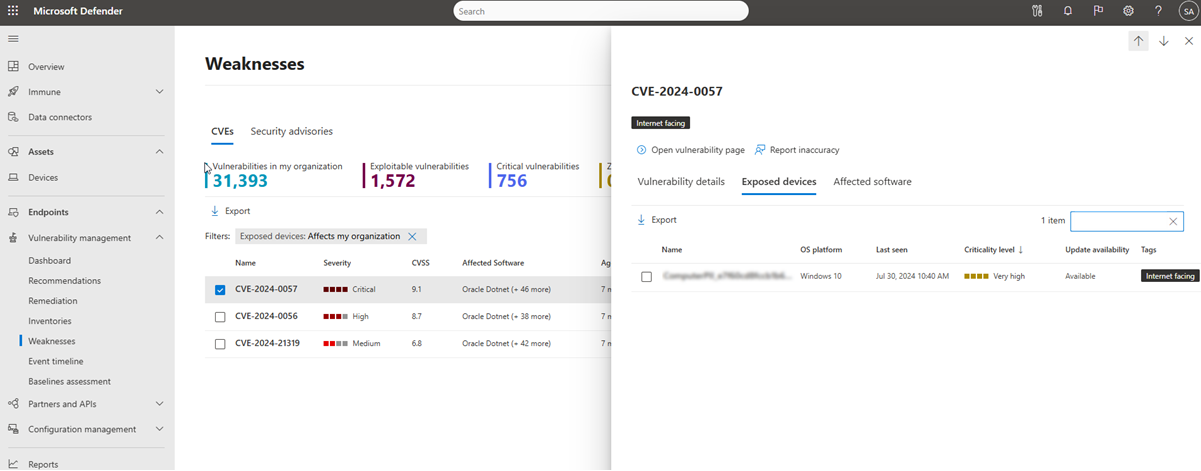

Analizzare i dispositivi con connessione Internet

I dispositivi connessi a Internet possono essere connessi o raggiunti dall'esterno, rappresentando una minaccia significativa per l'organizzazione. Il mapping della superficie di attacco esterna dell'organizzazione è una parte fondamentale della gestione del comportamento di sicurezza. Microsoft Defender per endpoint identifica e contrassegna automaticamente i dispositivi caricati, esposti e connessi a Internet nel portale di Microsoft Defender.

Nota

Attualmente, solo i dispositivi Windows di cui è stato eseguito l'onboarding in Microsoft Defender per endpoint possono essere identificati come con connessione Internet. Il supporto per altre piattaforme è disponibile nelle prossime versioni.

Modalità di contrassegno dei dispositivi come connessi a Internet

I dispositivi connessi correttamente tramite TCP o identificati come host raggiungibili tramite UDP vengono contrassegnati come connessi a Internet. Defender per endpoint usa due origini dati:

| Origine dati | Descrizione |

|---|---|

| Analisi esterne | Identificare i dispositivi che possono essere avvicinati dall'esterno |

| Connessioni di rete dei dispositivi | Acquisito come parte dei segnali di Defender per endpoint per identificare le connessioni in ingresso esterne che raggiungono i dispositivi interni |

I dispositivi possono essere contrassegnati quando un criterio firewall configurato (regola del firewall host o regola del firewall aziendale) consente la comunicazione Internet in ingresso. Comprendere i criteri del firewall e distinguere i dispositivi con connessione Internet intenzionalmente da quelli che potrebbero compromettere l'organizzazione fornisce informazioni critiche per il mapping della superficie di attacco esterna.

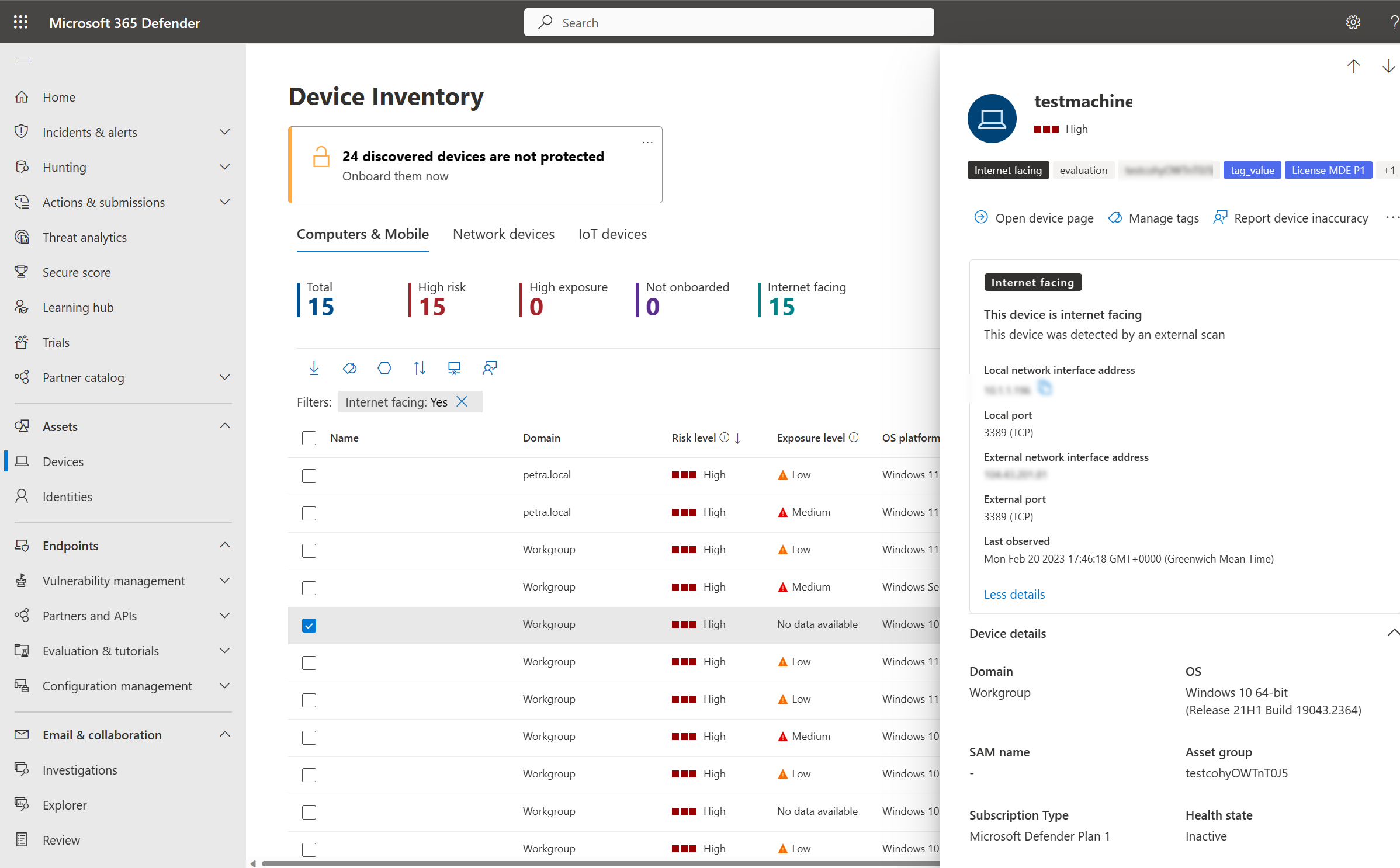

Visualizzare i dispositivi con connessione Internet

Per visualizzare i dispositivi con connessione Internet nel portale di Microsoft Defender:

Passare ad Asset>Dispositivo nel portale di Microsoft Defender.

Cercare i dispositivi con il tag con connessione Internet nella colonna Tag .

Passare il puntatore del mouse sul tag per vedere perché è stato applicato:

- Questo dispositivo è stato rilevato da un'analisi esterna

- Questo dispositivo ha ricevuto comunicazioni esterne in ingresso

Nella parte superiore della pagina è possibile visualizzare un contatore che mostra il numero di dispositivi identificati come con connessione Internet e potenzialmente meno sicuri.

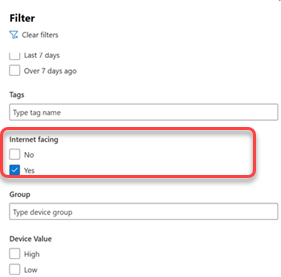

Filtro per i dispositivi con connessione Internet

Usare i filtri per concentrarsi sui dispositivi con connessione Internet e analizzare il rischio che potrebbero introdurre:

Il tag del dispositivo con connessione Internet viene visualizzato anche in Gestione delle vulnerabilità di Microsoft Defender, consentendo di filtrare i dispositivi con connessione Internet dalle pagine relative ai punti deboli e alle raccomandazioni sulla sicurezza nel portale di Microsoft Defender.

Nota

Se non si verificano nuovi eventi per un dispositivo per 48 ore, il tag con connessione Internet viene rimosso e non è più visibile nel portale di Microsoft Defender.

Analizzare un dispositivo con connessione Internet

Per visualizzare informazioni dettagliate su un dispositivo con connessione Internet, selezionare il dispositivo nell'inventario del dispositivo per aprire il riquadro a comparsa:

Il riquadro a comparsa include:

| Informazioni | Descrizione |

|---|---|

| Metodo di rilevamento | Indica se il dispositivo è stato rilevato da un'analisi esterna di Microsoft o ha ricevuto una comunicazione esterna in ingresso |

| Interfaccia di rete esterna | Indirizzo IP esterno e porta analizzati quando il dispositivo è stato identificato come con connessione Internet |

| Interfaccia di rete locale | Indirizzo e porta dell'interfaccia di rete locale per questo dispositivo |

| Ultima visualizzazione | L'ultima volta che il dispositivo è stato identificato come con connessione Internet |

Usare query di ricerca avanzate

Usare query di ricerca avanzate per ottenere visibilità e informazioni dettagliate sui dispositivi con connessione Internet nell'organizzazione.

Ottenere tutti i dispositivi con connessione Internet

Usare questa query per trovare tutti i dispositivi con connessione Internet:

// Find all devices that are internet-facing

DeviceInfo

| where Timestamp > ago(7d)

| where IsInternetFacing

| extend InternetFacingInfo = AdditionalFields

| extend InternetFacingReason = extractjson("$.InternetFacingReason", InternetFacingInfo, typeof(string)), InternetFacingLocalPort = extractjson("$.InternetFacingLocalPort", InternetFacingInfo, typeof(int)), InternetFacingScannedPublicPort = extractjson("$.InternetFacingPublicScannedPort", InternetFacingInfo, typeof(int)), InternetFacingScannedPublicIp = extractjson("$.InternetFacingPublicScannedIp", InternetFacingInfo, typeof(string)), InternetFacingLocalIp = extractjson("$.InternetFacingLocalIp", InternetFacingInfo, typeof(string)), InternetFacingTransportProtocol=extractjson("$.InternetFacingTransportProtocol", InternetFacingInfo, typeof(string)), InternetFacingLastSeen = extractjson("$.InternetFacingLastSeen", InternetFacingInfo, typeof(datetime))

| summarize arg_max(Timestamp, *) by DeviceId

Questa query restituisce i campi seguenti per ogni dispositivo con connessione Internet:

| Campo | Descrizione |

|---|---|

| InternetFacingReason | Indica se il dispositivo è stato rilevato da un'analisi esterna o ha ricevuto comunicazioni in ingresso da Internet |

| InternetFacingLocalIp | Indirizzo IP locale dell'interfaccia con connessione Internet |

| InternetFacingLocalPort | La porta locale in cui è stata osservata la comunicazione con internet |

| InternetFacingPublicScannedIp | Indirizzo IP pubblico analizzato esternamente |

| InternetFacingPublicScannedPort | La porta con connessione Internet che è stata analizzata esternamente |

| InternetFacingTransportProtocol | Protocollo di trasporto usato (TCP/UDP) |

Ottenere informazioni sulle connessioni in ingresso

Per le connessioni TCP, ottenere informazioni dettagliate sulle applicazioni o sui servizi identificati come in ascolto in un dispositivo eseguendo una query su DeviceNetworkEvents.

| Scenario | Query | Note |

|---|---|---|

| Comunicazione in ingresso esterna ricevuta dal dispositivo | InboundExternalNetworkEvents("<DeviceId>") |

Restituisce gli ultimi 7 giorni di comunicazione del dispositivo in ingresso dagli indirizzi IP pubblici. Sostituire <DeviceId> con l'ID dispositivo da analizzare. Le informazioni relative al processo sono disponibili solo per le connessioni TCP. |

| Dispositivo rilevato da un'analisi esterna (TCP) | DeviceNetworkEvents\| where Timestamp > ago(7d)\| where DeviceId == ""\| where Protocol == "Tcp"\| where ActionType == "InboundInternetScanInspected" |

Usare per i dispositivi contrassegnati con Questo dispositivo è stato rilevato da un'analisi esterna. Sostituire il valore vuoto DeviceId con l'ID dispositivo da analizzare. |

| Dispositivo rilevato da un'analisi esterna (UDP) | DeviceNetworkEvents\| where Timestamp > ago(7d)\| where DeviceId == ""\| where Protocol == "Udp"\| where ActionType == "InboundInternetScanInspected" |

Identifica i dispositivi che erano raggiungibili dall'host ma che potrebbero non aver stabilito una connessione, ad esempio come risultato dei criteri del firewall host. Sostituire il valore vuoto DeviceId con l'ID dispositivo da analizzare. |

Se le query precedenti non forniscono le connessioni pertinenti, è possibile usare i metodi di raccolta socket per recuperare il processo di origine. Per altre informazioni sui diversi strumenti e funzionalità disponibili per eseguire questa operazione, vedere:

Imprecisione del report

Se un dispositivo contiene informazioni non corrette relative a Internet, è possibile segnalare un'imprecisione:

- Aprire il riquadro a comparsa del dispositivo dalla pagina Inventario dispositivi.

- Selezionare Report device inaccuracy (Segnala imprecisione dispositivo).

- Nell'elenco a discesa Quale parte non è accurata selezionare Informazioni sul dispositivo.

- Per Quali informazioni non sono accurate selezionare la casella di controllo Classificazione con connessione Internet dall'elenco a discesa.

- Compilare i dettagli richiesti su quali devono essere le informazioni corrette.

- Specificare un indirizzo di posta elettronica (facoltativo).

- Selezionare Invia report.

Articoli correlati

- Visualizzare e organizzare la coda degli avvisi di Microsoft Defender per endpoint

- Gestire gli avvisi di Microsoft Defender per endpoint

- Analizzare gli avvisi Microsoft Defender per endpoint

- Analizzare un file associato a un avviso di Defender per endpoint

- Analizzare un indirizzo IP associato a un avviso di Defender per endpoint

- Analizzare un dominio associato a un avviso di Defender per endpoint

- Analizzare un account utente in Defender per endpoint

- Raccomandazione per la sicurezza

- Inventario software