Criteri anti-phishing in Microsoft 365

Consiglio

Sapevi che puoi provare le funzionalità in Microsoft Defender XDR gratuitamente per Office 365 Piano 2? Usa la versione di valutazione Defender per Office 365 di 90 giorni nell'hub delle versioni di valutazione del portale di Microsoft Defender. Informazioni dettagliate su chi può iscriversi e condizioni di provaqui.

I criteri per configurare le impostazioni di protezione anti-phishing sono disponibili nelle organizzazioni di Microsoft 365 con cassette postali di Exchange Online, organizzazioni autonome di Exchange Online Protection (EOP) senza cassette postali di Exchange Online e organizzazioni di Microsoft Defender per Office 365.

Esempi di organizzazioni di Microsoft Defender per Office 365 includono:

- Microsoft 365 Enterprise E5, Microsoft 365 Education A5 e così via.

- Microsoft 365 Enterprise

- Microsoft 365 Business

- Microsoft Defender per Office 365 come componente aggiuntivo

Consiglio

Come complemento di questo articolo, vedere la guida alla configurazione dell'analizzatore della sicurezza per esaminare le procedure consigliate e imparare a rafforzare le difese, migliorare la conformità e esplorare il panorama della sicurezza informatica con fiducia. Per un'esperienza personalizzata basata sull'ambiente in uso, è possibile accedere alla guida all'installazione automatica di Security Analyzer nell'interfaccia di amministrazione di Microsoft 365.

Le differenze generali tra i criteri anti-phishing in EOP e i criteri anti-phishing in Defender per Office 365 sono descritte nella tabella seguente:

| Funzionalità | Criteri anti-phishing in EOP |

Criteri anti-phishing in Defender per Office 365 |

|---|---|---|

| Criteri predefiniti creati automaticamente | ✔ | ✔ |

| Creazione di criteri personalizzati | ✔ | ✔ |

| Impostazioni dei criteri comuni* | ✔ | ✔ |

| Impostazioni dello spoofing | ✔ | ✔ |

| Suggerimento per la sicurezza del primo contatto | ✔ | ✔ |

| Impostazioni di rappresentazione | ✔ | |

| Soglie di phishing avanzate | ✔ |

* Nei criteri predefiniti, il nome e la descrizione del criterio sono di sola lettura (la descrizione è vuota) e non è possibile specificare a chi si applica il criterio (il criterio predefinito si applica a tutti i destinatari).

Per configurare i criteri anti-phishing, vedere gli articoli seguenti:

- Configurare i criteri anti-phishing in Exchange Online Protection

- Configurare i criteri anti-phishing in Microsoft Defender per Office 365

Il resto di questo articolo descrive le impostazioni disponibili nei criteri anti-phishing in EOP e Defender per Office 365.

Consiglio

Come complemento di questo articolo, è consigliabile usare la guida all'installazione automatica di Microsoft Defender per endpoint quando si accede all'interfaccia di amministrazione di Microsoft 365. Questa guida personalizza l'esperienza in base all'ambiente in uso. Per esaminare le procedure consigliate senza accedere e attivare le funzionalità di configurazione automatizzata, vedere la guida alla configurazione di Microsoft 365.

Impostazioni dei criteri comuni

Le impostazioni dei criteri seguenti sono disponibili nei criteri anti-phishing in EOP e Defender per Office 365:

Nome: non è possibile rinominare i criteri anti-phishing predefiniti. Dopo aver creato un criterio anti-phishing personalizzato, non è possibile rinominare i criteri nel portale di Microsoft Defender.

Descrizione Non è possibile aggiungere una descrizione ai criteri anti-phishing predefiniti, ma è possibile aggiungere e modificare la descrizione per i criteri personalizzati creati.

Utenti, gruppi e domini ed Escludi questi utenti, gruppi e domini: filtri destinatario per identificare i destinatari interni a cui si applicano i criteri. Nei criteri personalizzati è necessaria almeno una condizione. Le condizioni e le eccezioni non sono disponibili nei criteri predefiniti (i criteri predefiniti si applicano a tutti i destinatari). È possibile usare i filtri destinatario seguenti per condizioni ed eccezioni:

- Utenti: una o più cassette postali, utenti di posta elettronica o contatti di posta elettronica nell'organizzazione.

-

Gruppi:

- Membri dei gruppi di distribuzione o dei gruppi di sicurezza abilitati alla posta specificati (i gruppi di distribuzione dinamici non sono supportati).

- Gruppi di Microsoft 365 specificati.

- Domini: uno o più domini accettati configurati in Microsoft 365. L'indirizzo di posta elettronica principale del destinatario si trova nel dominio specificato.

È possibile usare una condizione o un'eccezione una sola volta, ma la condizione o l'eccezione può contenere più valori:

Più valori della stessa condizione o eccezione usano la logica OR (ad esempio,< recipient1> o <recipient2>):

- Condizioni: se il destinatario corrisponde a uno dei valori specificati, i criteri vengono applicati a tali valori.

- Eccezioni: se il destinatario corrisponde a uno dei valori specificati, i criteri non vengono applicati.

I diversi tipi di eccezioni usano la logica OR, <ad esempio recipient1> o <membro di group1> o <membro di domain1>. Se il destinatario corrisponde a uno dei valori di eccezione specificati, i criteri non vengono applicati.

I diversi tipi di condizioni usano la logica AND. Il destinatario deve corrispondere a tutte le condizioni specificate per l'applicazione dei criteri. Ad esempio, si configura una condizione con i valori seguenti:

- Gli utenti:

romain@contoso.com - Gruppi: Dirigenti

Il criterio viene applicato solo

romain@contoso.comse è anche membro del gruppo Dirigenti. In caso contrario, il criterio non viene applicato a lui.- Gli utenti:

Consiglio

Almeno una selezione nelle impostazioni Utenti, gruppi e domini è necessaria nei criteri anti-phishing personalizzati per identificare i destinatari dei messaggi a cui si applicano i criteri. I criteri anti-phishing in Defender per Office 365 includono anche impostazioni di rappresentazione in cui è possibile specificare gli indirizzi di posta elettronica del mittente o i domini mittente che ricevono la protezione dalla rappresentazione , come descritto più avanti in questo articolo.

Impostazioni dello spoofing

Lo spoofing si verifica quando l'indirizzo From in un messaggio di posta elettronica (l'indirizzo mittente visualizzato nei client di posta elettronica) non corrisponde al dominio dell'origine posta elettronica. Per altre informazioni sullo spoofing, vedere Protezione anti-spoofing in Microsoft 365.

Le impostazioni di spoofing seguenti sono disponibili nei criteri anti-phishing in EOP e Defender per Office 365:

Abilitare l'intelligence dello spoofing: attiva o disattiva l'intelligence per lo spoofing. È consigliabile lasciarlo attivato.

Quando l'intelligence per lo spoofing è abilitata, le informazioni dettagliate sull'intelligence dello spoofing mostrano mittenti contraffatti che sono stati rilevati e consentiti automaticamente o bloccati dall'intelligence di spoofing. È possibile eseguire manualmente l'override del verdetto di intelligence dello spoofing per consentire o bloccare i mittenti spoofati rilevati dalle informazioni dettagliate. Tuttavia, quando si esegue lo spoofing, il mittente spoofing scompare dalle informazioni dettagliate sull'intelligence dello spoofing ed è visibile solo nella scheda Mittenti spoofed nella pagina Tenant Allow/Block Lists all'indirizzo https://security.microsoft.com/tenantAllowBlockList?viewid=SpoofItem. In alternativa, è possibile creare manualmente voci consentite o bloccate per i mittenti falsificati nell'elenco tenant consentiti/bloccati, anche se non vengono rilevati dalle informazioni dettagliate sull'intelligence dello spoofing. Per altre informazioni, vedere gli articoli seguenti:

- Informazioni dettagliate sull'intelligence spoofing in EOP

- Mittenti spoofed nell'elenco tenant consentiti/bloccati

Nota

- La protezione anti-spoofing è abilitata nei criteri di sicurezza predefiniti Standard e Strict ed è abilitata per impostazione predefinita nei criteri anti-phishing predefiniti e nei nuovi criteri anti-phishing personalizzati creati.

- Non è necessario disabilitare la protezione anti-spoofing se il record MX non punta a Microsoft 365; si abilita invece il filtro avanzato per i connettori. Per istruzioni, vedere Applicazione del filtro per i connettori in Exchange Online.

- La disabilitazione della protezione anti-spoofing disabilita solo la protezione dello spoofing implicita dai controlli di autenticazione composita . Per informazioni sul modo in cui i controlli DMARCespliciti sono interessati dalla protezione anti-spoofing e dalla configurazione dei criteri DMARC del dominio di origine (

p=quarantineop=rejectnel record TXT DMARC), vedere la sezione Criteri DMARC per la protezione spoofing e il mittente.

Indicatori del mittente non autenticati: disponibili nella sezione Suggerimenti per la sicurezza & indicatori solo quando l'intelligence di spoofing è attivata. Vedere i dettagli nella sezione successiva.

Azioni: per i messaggi provenienti da mittenti spoofing bloccati (bloccati automaticamente dall'intelligence di spoofing (errore di autenticazione composita più finalità dannosa) o bloccati manualmente nell'elenco Tenant Consenti/Blocca, è anche possibile specificare l'azione da eseguire sui messaggi:

Spostare i messaggi nelle cartelle Posta indesiderata dei destinatari: questo è il valore predefinito. Il messaggio viene recapitato alla cassetta postale e spostato nella cartella Posta indesiderata. Per altre informazioni, vedere Configurare le impostazioni di posta indesiderata nelle cassette postali di Exchange Online in Microsoft 365.

Mettere in quarantena il messaggio: invia il messaggio in quarantena anziché ai destinatari previsti. Per ulteriori informazioni sulla quarantena, vedere i seguenti articoli:

- Quarantena in Microsoft 365

- Gestire i messaggi e i file in quarantena come amministratore in Microsoft 365

- Trovare e rilasciare messaggi in quarantena come utente in Microsoft 365

Se si seleziona Metti in quarantena il messaggio, è anche possibile selezionare i criteri di quarantena applicabili ai messaggi messi in quarantena dalla protezione dell'intelligence di spoofing. I criteri di quarantena definiscono le operazioni che gli utenti possono eseguire per mettere in quarantena i messaggi e se gli utenti ricevono notifiche di quarantena. Per altre informazioni, vedere Anatomia dei criteri di quarantena.

Protezione spoofing e criteri DMARC del mittente

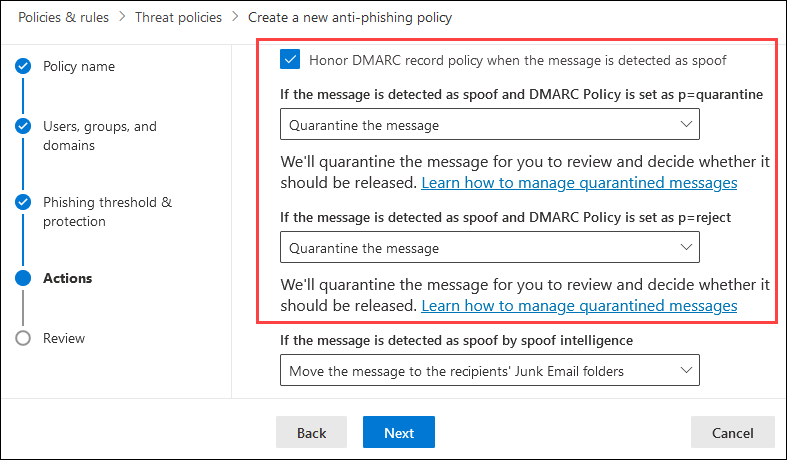

Nei criteri anti-phishing è possibile controllare se p=quarantine i valori o p=reject nei criteri DMARC del mittente vengono rispettati. Se un messaggio ha esito negativo nei controlli DMARC, è possibile specificare azioni separate per p=quarantine o p=reject nei criteri DMARC del mittente. Sono interessate le impostazioni seguenti:

Rispettare i criteri di record DMARC quando il messaggio viene rilevato come spoofing: questa impostazione attiva il rispetto dei criteri DMARC del mittente per errori espliciti di autenticazione tramite posta elettronica. Quando questa impostazione è selezionata, sono disponibili le impostazioni seguenti:

-

Se il messaggio viene rilevato come spoofing e il criterio DMARC è impostato su p=quarantine: Le azioni disponibili sono:

- Mettere in quarantena il messaggio

- Spostare il messaggio nelle cartelle Posta indesiderata dei destinatari

-

Se il messaggio viene rilevato come spoofing e il criterio DMARC è impostato su p=reject: Le azioni disponibili sono:

- Mettere in quarantena il messaggio

- Rifiutare il messaggio

Se si seleziona Metti in quarantena il messaggio come azione, vengono usati i criteri di quarantena selezionati per la protezione dell'intelligence per lo spoofing.

-

Se il messaggio viene rilevato come spoofing e il criterio DMARC è impostato su p=quarantine: Le azioni disponibili sono:

La relazione tra l'intelligence di spoofing e il rispetto dei criteri DMARC del mittente è descritta nella tabella seguente:

| Rispettare i criteri DMARC on | Rispettare i criteri DMARC disattivati | |

|---|---|---|

| Spoof intelligence On | Azioni separate per errori di autenticazione della posta elettronica impliciti ed espliciti:

|

Se il messaggio viene rilevato come spoofing dall'azione di intelligence di spoofing nei criteri anti-phishing, viene usato per gli errori di autenticazione della posta elettronica impliciti ed espliciti. Gli errori espliciti di autenticazione tramite posta elettronica ignorano p=quarantine, p=reject, p=noneo altri valori nei criteri DMARC. |

| Spoof intelligence disattivata | I controlli impliciti di autenticazione della posta elettronica non vengono usati. Errori espliciti di autenticazione tramite posta elettronica:

|

I controlli impliciti di autenticazione della posta elettronica non vengono usati. Errori espliciti di autenticazione tramite posta elettronica:

|

Nota

Se il record MX per il dominio di Microsoft 365 punta a un servizio o a un dispositivo di terze parti che si trova davanti a Microsoft 365, l'impostazione dei criteri Honor DMARC viene applicata solo se è abilitato il filtro avanzato per i connettori per il connettore che riceve i messaggi in ingresso.

I clienti possono ignorare l'impostazione dei criteri Honor DMARC per messaggi di posta elettronica e/o mittenti specifici usando i metodi seguenti:

- Gli amministratori o gli utenti possono aggiungere i mittenti all'elenco Mittenti attendibili nella cassetta postale dell'utente.

- Gli amministratori possono usare i dati analitici di spoof intelligence o l'elenco Consenti/Blocca tenant per consentire i messaggi dal mittente oggeto di spoofing.

- Gli amministratori creano una regola di flusso di posta di Exchange, nota anche come regola di trasporto, per tutti gli utenti che consentono messaggi di questi mittenti specifici.

- Gli amministratori creano una regola del flusso di posta elettronica di Exchange per tutti gli utenti per la posta elettronica rifiutata che non soddisfa i criteri DMARC dell'organizzazione.

Indicatori del mittente non autenticati

Gli indicatori del mittente non autenticati fanno parte delle impostazioni spoof disponibili nella sezione Suggerimenti sulla sicurezza & indicatori nei criteri anti-phishing sia in EOP che in Defender per Office 365. Le impostazioni seguenti sono disponibili solo quando è attivata l'intelligence per spoofing:

Mostra (?) per i mittenti non autenticati per lo spoofing: aggiunge un punto interrogativo alla foto del mittente nella casella Da se il messaggio non supera i controlli SPF o DKIM e il messaggio non passa DMARC o l'autenticazione composita. Quando questa impostazione è disattivata, il punto interrogativo non viene aggiunto alla foto del mittente.

Mostra tag "via": aggiunge il tag "via" (chris@contoso.comtramite fabrikam.com) nella casella Da se il dominio nell'indirizzo Da (il mittente del messaggio visualizzato nei client di posta elettronica) è diverso dal dominio nella firma DKIM o nell'indirizzo MAIL FROM . Per altre informazioni su questi indirizzi, vedere Panoramica degli standard dei messaggi di posta elettronica.

Per evitare che il punto interrogativo o il tag "via" venga aggiunto ai messaggi di mittenti specifici, sono disponibili le opzioni seguenti:

- Consentire il mittente spoofing nelle informazioni dettagliate di intelligence sullo spoofing o manualmente nell'elenco tenant consentiti/bloccati. L'abilitazione del mittente contraffatto impedisce che il tag "via" venga visualizzato nei messaggi del mittente, anche se l'impostazione del tag Mostra "via" è attivata nei criteri.

-

Configurare l'autenticazione tramite posta elettronica per il dominio del mittente.

- Per il punto interrogativo nella foto del mittente, SPF o DKIM sono i più importanti.

- Per il tag "via", verificare che il dominio nella firma DKIM o nell'indirizzo MAIL FROM corrisponda (o sia un sottodominio di) al dominio nell'indirizzo Da.

Per altre informazioni, vedere Identificare i messaggi sospetti in Outlook.com e Outlook sul Web

Suggerimento per la sicurezza del primo contatto

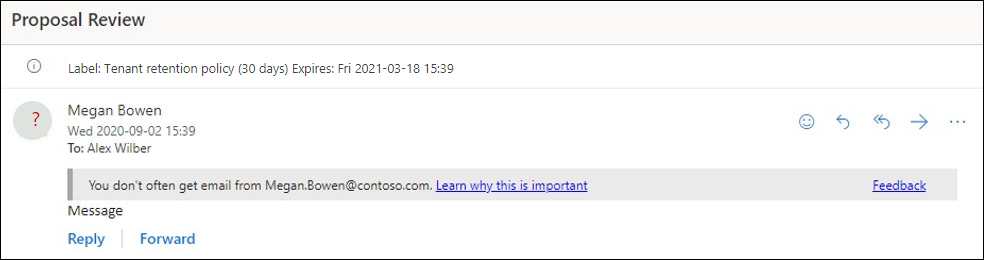

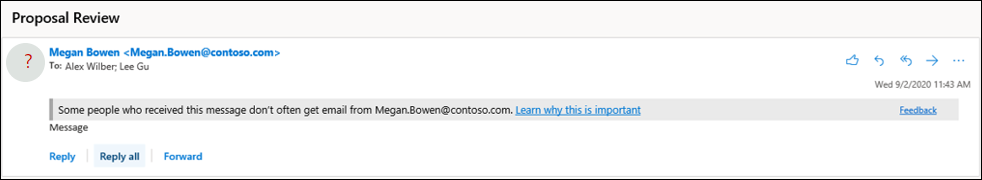

L'impostazione Mostra il suggerimento per la sicurezza del primo contatto è disponibile nelle organizzazioni di EOP e Defender per Office 365 e non ha alcuna dipendenza dalle impostazioni di protezione dell'intelligence per spoofing o della rappresentazione. Il suggerimento per la sicurezza viene visualizzato ai destinatari negli scenari seguenti:

- La prima volta che riceve un messaggio da un mittente

- Spesso non ricevono messaggi dal mittente.

Questa funzionalità aggiunge un ulteriore livello di protezione da potenziali attacchi di rappresentazione, quindi è consigliabile attivarla.

Il primo suggerimento per la sicurezza dei contatti è controllato dal valore 9,25 del SFTY campo nell'intestazione X-Forefront-Antispam-Report del messaggio. Questa funzionalità sostituisce la necessità di creare regole del flusso di posta (note anche come regole di trasporto) che aggiungono un'intestazione denominata X-MS-Exchange-EnableFirstContactSafetyTip con il valore Enable ai messaggi, anche se questa funzionalità è ancora disponibile.

A seconda del numero di destinatari nel messaggio, il primo suggerimento per la sicurezza dei contatti può essere uno dei valori seguenti:

Destinatario singolo:

Spesso non si riceve un messaggio di posta elettronica dall'indirizzo <>di posta elettronica.

Più destinatari:

Alcune persone che hanno ricevuto questo messaggio spesso non ricevono messaggi di posta elettronica dall'indirizzo <>di posta elettronica.

Nota

Se il messaggio ha più destinatari, indica se il suggerimento viene visualizzato e a chi è basato su un modello di maggioranza. Se la maggior parte dei destinatari non ha mai ricevuto o non riceve spesso messaggi dal mittente, i destinatari interessati riceveranno il suggerimento Alcune persone che hanno ricevuto questo messaggio... Se si è preoccupati che questo comportamento esponga le abitudini di comunicazione di un destinatario a un altro, non è consigliabile abilitare il primo suggerimento per la sicurezza dei contatti e continuare a usare le regole del flusso di posta e l'intestazione X-MS-Exchange-EnableFirstContactSafetyTip .

Il primo suggerimento di sicurezza del contatto non viene stampato nei messaggi firmati S/MIME.

Impostazioni esclusive nei criteri anti-phishing in Microsoft Defender per Office 365

Questa sezione descrive le impostazioni dei criteri disponibili solo nei criteri anti-phishing in Defender per Office 365.

Nota

I criteri anti-phishing predefiniti in Defender per Office 365 offrono protezione spoofing e intelligence per le cassette postali per tutti i destinatari. Tuttavia, le altre funzionalità di protezione della rappresentazione disponibili e le impostazioni avanzate non sono configurate o abilitate nei criteri predefiniti. Per abilitare tutte le funzionalità di protezione, modificare i criteri anti-phishing predefiniti o creare criteri anti-phishing aggiuntivi.

Impostazioni di rappresentazione nei criteri anti-phishing in Microsoft Defender per Office 365

La rappresentazione è la posizione in cui il mittente o il dominio di posta elettronica del mittente in un messaggio è simile a un mittente o a un dominio reale:

- Un esempio di rappresentazione del dominio contoso.com è ćóntoso.com.

- La rappresentazione utente è la combinazione del nome visualizzato e dell'indirizzo di posta elettronica dell'utente. Ad esempio, Valeria Barrios (vbarrios@contoso.com) potrebbe essere rappresentata come Valeria Barrios, ma con un indirizzo di posta elettronica diverso.

Nota

La protezione della rappresentazione cerca domini simili. Ad esempio, se il dominio è contoso.com, si verificano domini di primo livello diversi (.com, biz e così via), ma anche domini ancora un po' simili. Ad esempio, contosososo.com o contoabcdef.com potrebbero essere considerati come tentativi di rappresentazione di contoso.com.

Un dominio rappresentato potrebbe altrimenti essere considerato legittimo (il dominio è registrato, i record DNS di autenticazione della posta elettronica sono configurati e così via), ad eccezione dello scopo del dominio è ingannare i destinatari.

Le impostazioni di rappresentazione descritte nelle sezioni seguenti sono disponibili solo nei criteri anti-phishing in Defender per Office 365.

Consiglio

I dettagli sui tentativi di rappresentazione rilevati sono disponibili nelle informazioni dettagliate sulla rappresentazione. Per altre informazioni, vedere Informazioni dettagliate sulla rappresentazione in Defender per Office 365.

Protezione della rappresentazione utente

La protezione della rappresentazione utente impedisce che indirizzi di posta elettronica interni o esterni specifici vengano rappresentati come mittenti di messaggi. Ad esempio, ricevi un messaggio di posta elettronica dal Vicepresidente della tua azienda che ti chiede di inviarle alcune informazioni aziendali interne. Lo faresti? Molte persone avrebbero inviato la risposta senza pensare.

È possibile usare gli utenti protetti per aggiungere indirizzi di posta elettronica del mittente interni ed esterni per la protezione dalla rappresentazione. Questo elenco di mittenti protetti dalla rappresentazione utente è diverso dall'elenco dei destinatari a cui si applicano i criteri (tutti i destinatari per i criteri predefiniti, destinatari specifici configurati nell'impostazione Utenti, gruppi e domini nella sezione Impostazioni criteri comuni ).

Nota

È possibile specificare un massimo di 350 utenti per la protezione dalla rappresentazione utente in ogni criterio anti-phishing.

La protezione dalla rappresentazione utente non funziona se il mittente e il destinatario hanno comunicato in precedenza tramite posta elettronica. Se il mittente e il destinatario non hanno mai comunicato tramite posta elettronica, il messaggio può essere identificato come un tentativo di rappresentazione.

È possibile che venga visualizzato l'errore "L'indirizzo di posta elettronica esiste già" se si tenta di aggiungere un utente alla protezione dalla rappresentazione utente quando tale indirizzo di posta elettronica è già specificato per la protezione dalla rappresentazione utente in un altro criterio anti-phishing. Questo errore si verifica solo nel portale di Defender. L'errore non verrà visualizzato se si usa il parametro TargetedUsersToProtect corrispondente nei cmdlet New-AntiPhishPolicy o Set-AntiPhishPolicy in PowerShell di Exchange Online.

Per impostazione predefinita, non sono configurati indirizzi di posta elettronica del mittente per la protezione della rappresentazione, nei criteri predefiniti o nei criteri personalizzati.

Quando si aggiungono indirizzi di posta elettronica interni o esterni all'elenco Utenti per la protezione , i messaggi di tali mittenti sono soggetti a controlli di protezione della rappresentazione. Il messaggio viene controllato per la rappresentazione se il messaggio viene inviato a un destinatario a cui si applicano i criteri (tutti i destinatari per i criteri predefiniti; Utenti, gruppi e destinatari di domini nei criteri personalizzati). Se viene rilevata la rappresentazione nell'indirizzo di posta elettronica del mittente, l'azione per gli utenti rappresentati viene applicata al messaggio.

Per i tentativi di rappresentazione utente rilevati, sono disponibili le azioni seguenti:

Non applicare alcuna azione: si tratta dell'azione predefinita.

Reindirizzare il messaggio ad altri indirizzi di posta elettronica: invia il messaggio ai destinatari specificati anziché ai destinatari previsti.

Spostare i messaggi nelle cartelle Posta indesiderata dei destinatari: il messaggio viene recapitato alla cassetta postale e spostato nella cartella Posta indesiderata. Per altre informazioni, vedere Configurare le impostazioni di posta indesiderata nelle cassette postali di Exchange Online in Microsoft 365.

Mettere in quarantena il messaggio: invia il messaggio in quarantena anziché ai destinatari previsti. Per ulteriori informazioni sulla quarantena, vedere i seguenti articoli:

- Quarantena in Microsoft 365

- Gestire i messaggi e i file in quarantena come amministratore in Microsoft 365

- Trovare e rilasciare messaggi in quarantena come utente in Microsoft 365

Se si seleziona Metti in quarantena il messaggio, è anche possibile selezionare i criteri di quarantena applicabili ai messaggi messi in quarantena dalla protezione dalla rappresentazione utente. I criteri di quarantena definiscono le operazioni che gli utenti possono eseguire per i messaggi in quarantena. Per altre informazioni, vedere Anatomia dei criteri di quarantena.

Recapitare il messaggio e aggiungere altri indirizzi alla riga Ccn: recapitare il messaggio ai destinatari previsti e recapitare il messaggio in modo invisibile all'utente ai destinatari specificati.

Eliminare il messaggio prima del recapito: eliminare automaticamente l'intero messaggio, inclusi tutti gli allegati.

Protezione della rappresentazione del dominio

La protezione della rappresentazione del dominio impedisce la rappresentazione di domini specifici nell'indirizzo di posta elettronica del mittente . Ad esempio, tutti i domini di cui si è proprietari (domini accettati) o domini personalizzati specifici (domini di cui si è proprietari o domini partner). I domini mittente protetti dalla rappresentazione sono diversi dall'elenco dei destinatari a cui si applicano i criteri (tutti i destinatari per i criteri predefiniti, destinatari specifici configurati nell'impostazione Utenti, gruppi e domini nella sezione Impostazioni dei criteri comuni ).

Nota

È possibile specificare un massimo di 50 domini personalizzati per la protezione dalla rappresentazione del dominio in ogni criterio anti-phishing.

I messaggi provenienti dai mittenti nei domini specificati sono soggetti a controlli di protezione della rappresentazione. Il messaggio viene controllato per la rappresentazione se il messaggio viene inviato a un destinatario a cui si applicano i criteri (tutti i destinatari per i criteri predefiniti; Utenti, gruppi e destinatari di domini nei criteri personalizzati). Se viene rilevata la rappresentazione nel dominio dell'indirizzo di posta elettronica del mittente, l'azione per la rappresentazione del dominio viene applicata al messaggio.

Per impostazione predefinita, non sono configurati domini mittente per la protezione della rappresentazione, nei criteri predefiniti o nei criteri personalizzati.

Per i tentativi di rappresentazione del dominio rilevati, sono disponibili le azioni seguenti:

Non applicare alcuna azione: questo è il valore predefinito.

Reindirizzare il messaggio ad altri indirizzi di posta elettronica: invia il messaggio ai destinatari specificati anziché ai destinatari previsti.

Spostare i messaggi nelle cartelle Posta indesiderata dei destinatari: il messaggio viene recapitato alla cassetta postale e spostato nella cartella Posta indesiderata. Per altre informazioni, vedere Configurare le impostazioni di posta indesiderata nelle cassette postali di Exchange Online in Microsoft 365.

Mettere in quarantena il messaggio: invia il messaggio in quarantena anziché ai destinatari previsti. Per ulteriori informazioni sulla quarantena, vedere i seguenti articoli:

- Quarantena in Microsoft 365

- Gestire i messaggi e i file in quarantena come amministratore in Microsoft 365

- Trovare e rilasciare messaggi in quarantena come utente in Microsoft 365

Se si seleziona Metti in quarantena il messaggio, è anche possibile selezionare i criteri di quarantena applicabili ai messaggi messi in quarantena dalla protezione dalla rappresentazione del dominio. I criteri di quarantena definiscono le operazioni che gli utenti possono eseguire per i messaggi in quarantena. Per altre informazioni, vedere Anatomia dei criteri di quarantena.

Recapitare il messaggio e aggiungere altri indirizzi alla riga Ccn: recapitare il messaggio ai destinatari previsti e recapitare il messaggio in modo invisibile all'utente ai destinatari specificati.

Eliminare il messaggio prima che venga recapitato: elimina automaticamente l'intero messaggio, inclusi tutti gli allegati.

Protezione della rappresentazione dell'intelligence per le cassette postali

L'intelligenza delle cassette postali usa l'intelligenza artificiale (IA) per determinare i modelli di posta elettronica degli utenti con i contatti frequenti.

Ad esempio, Gabriela Laureano (glaureano@contoso.com) è l'amministratore delegato della tua azienda, quindi la aggiungi come mittente protetto in Abilita gli utenti a proteggere le impostazioni dei criteri. Tuttavia, alcuni destinatari del criterio comunicano regolarmente con un fornitore denominato anche Gabriela Laureano (glaureano@fabrikam.com). Poiché tali destinatari hanno una cronologia delle comunicazioni con glaureano@fabrikam.com, l'intelligence per le cassette postali non identifica i messaggi da glaureano@fabrikam.com come tentativo di rappresentazione per glaureano@contoso.com tali destinatari.

Nota

La protezione intelligence delle cassette postali non funziona se il mittente e il destinatario hanno comunicato in precedenza tramite posta elettronica. Se il mittente e il destinatario non hanno mai comunicato tramite posta elettronica, il messaggio può essere identificato come un tentativo di rappresentazione da parte dell'intelligence delle cassette postali.

L'intelligence per le cassette postali ha due impostazioni specifiche:

- Abilitare l'intelligence per le cassette postali: attivare o disattivare l'intelligence per le cassette postali. Questa impostazione consente all'intelligenza artificiale di distinguere i messaggi dai mittenti legittimi e rappresentati. Per impostazione predefinita, questa impostazione è attivata.

- Abilitare l'intelligence per la protezione dalla rappresentazione: per impostazione predefinita, questa impostazione è disattivata. Usare la cronologia dei contatti appresa dall'intelligence sulle cassette postali (contatti frequenti e nessun contatto) per proteggere gli utenti da attacchi di rappresentazione. Affinché l'intelligence per le cassette postali possa intervenire sui messaggi rilevati, questa impostazione e l'impostazione Abilita intelligence per le cassette postali devono essere entrambe attivate.

Per i tentativi di rappresentazione rilevati dall'intelligence per le cassette postali, sono disponibili le azioni seguenti:

- Non applicare alcuna azione: questo è il valore predefinito. Questa azione ha lo stesso risultato di quando abilita l'intelligence per le cassette postali , ma abilita la protezione della rappresentazione dell'intelligence è disattivata.

- Reindirizzare il messaggio ad altri indirizzi di posta elettronica

- Spostare il messaggio nelle cartelle Posta indesiderata dei destinatari

- Mettere in quarantena il messaggio: se si seleziona questa azione, è anche possibile selezionare i criteri di quarantena applicabili ai messaggi messi in quarantena dalla protezione intelligence delle cassette postali. I criteri di quarantena definiscono le operazioni che gli utenti possono eseguire per mettere in quarantena i messaggi e se gli utenti ricevono notifiche di quarantena. Per altre informazioni, vedere Anatomia dei criteri di quarantena.

- Recapitare il messaggio e aggiungere altri indirizzi alla riga Ccn

- Eliminare il messaggio prima che venga recapitato

Suggerimenti per la sicurezza della rappresentazione

I suggerimenti per la sicurezza della rappresentazione vengono visualizzati agli utenti quando i messaggi vengono identificati come tentativi di rappresentazione. Sono disponibili i suggerimenti per la sicurezza seguenti:

Mostra suggerimento di sicurezza per la rappresentazione utente: l'indirizzo Da contiene un utente specificato nella protezione della rappresentazione utente. Disponibile solo se Abilita la protezione degli utenti è attivato e configurato.

Questo suggerimento di sicurezza è controllato dal valore 9.20 del

SFTYcampo nell'intestazione X-Forefront-Antispam-Report del messaggio. Il testo dice:Questo mittente sembra simile a un utente che in precedenza ti ha inviato un messaggio di posta elettronica, ma potrebbe non essere quella persona.

Mostra suggerimento di sicurezza per la rappresentazione del dominio: l'indirizzo From contiene un dominio specificato nella protezione della rappresentazione del dominio. Disponibile solo se Abilita domini da proteggere è attivato e configurato.

Questa descrizione di sicurezza è controllata dal valore 9.19 del

SFTYcampo nell'intestazione X-Forefront-Antispam-Report del messaggio. Il testo dice:Questo mittente potrebbe rappresentare un dominio associato all'organizzazione.

Mostra suggerimento di sicurezza per caratteri insoliti per la rappresentazione utente: l'indirizzo From contiene set di caratteri insoliti (ad esempio simboli matematici e testo o una combinazione di lettere maiuscole e minuscole) in un mittente specificato nella protezione della rappresentazione utente. Disponibile solo se Abilita la protezione degli utenti è attivato e configurato. Il testo dice:

L'indirizzo

<email address>di posta elettronica include lettere o numeri imprevisti. È consigliabile non interagire con questo messaggio.

Nota

I suggerimenti per la sicurezza non vengono contrassegnati nei messaggi seguenti:

- Messaggi firmati S/MIME.

- Messaggi consentiti dalle impostazioni dell'organizzazione.

Mittenti e domini attendibili

I mittenti attendibili e il dominio sono eccezioni alle impostazioni di protezione della rappresentazione. I messaggi provenienti dai mittenti e dai domini mittente specificati non vengono mai classificati come attacchi basati sulla rappresentazione dai criteri. In altre parole, l'azione per mittenti protetti, domini protetti o protezione intelligence delle cassette postali non viene applicata a questi mittenti o domini mittente attendibili. Il limite massimo per questi elenchi è 1024 voci.

Nota

Le voci di dominio attendibili non includono sottodomini del dominio specificato. È necessario aggiungere una voce per ogni sottodominio.

Se i messaggi di sistema di Microsoft 365 provenienti dai mittenti seguenti vengono identificati come tentativi di rappresentazione, è possibile aggiungere i mittenti all'elenco dei mittenti attendibili:

noreply@email.teams.microsoft.comnoreply@emeaemail.teams.microsoft.comno-reply@sharepointonline.com

Soglie di phishing avanzate nei criteri anti-phishing in Microsoft Defender per Office 365

Le soglie di phishing avanzate seguenti sono disponibili solo nei criteri anti-phishing in Defender per Office 365. Queste soglie controllano la sensibilità per l'applicazione di modelli di Machine Learning ai messaggi per determinare un verdetto di phishing:

- 1 - Standard: questo è il valore predefinito. La gravità dell'azione eseguita sul messaggio dipende dal grado di attendibilità del messaggio (bassa, media, alta o molto elevata). Ad esempio, i messaggi identificati come phishing con un livello di attendibilità molto elevato hanno le azioni più gravi applicate, mentre i messaggi identificati come phishing con un basso grado di attendibilità hanno azioni meno gravi applicate.

- 2 - Aggressivo: i messaggi identificati come phishing con un livello elevato di attendibilità vengono considerati come se fossero identificati con un livello di attendibilità molto elevato.

- 3 - Più aggressivo: i messaggi identificati come phishing con un livello medio o elevato di confidenza vengono trattati come se fossero identificati con un livello di attendibilità molto elevato.

- 4 - Più aggressivo: i messaggi identificati come phishing con un livello di attendibilità basso, medio o elevato vengono trattati come se fossero identificati con un livello di attendibilità molto elevato.

La probabilità di falsi positivi (messaggi validi contrassegnati come non validi) aumenta man mano che si aumenta questa impostazione. Per informazioni sulle impostazioni consigliate, vedere Impostazioni dei criteri anti-phishing in Microsoft Defender per Office 365.

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per