Guida per l'utente di valutazione: Microsoft Defender per Office 365

Consiglio

Sapevi che puoi provare le funzionalità in Microsoft Defender XDR gratuitamente per Office 365 Piano 2? Usa la versione di valutazione Defender per Office 365 di 90 giorni nell'hub delle versioni di valutazione del portale di Microsoft Defender. Informazioni su chi può iscriversi e sulle condizioni di valutazione in Prova Microsoft Defender per Office 365.

Benvenuti nella guida per l'utente della versione di valutazione Microsoft Defender per Office 365. Questa guida utente consente di sfruttare al meglio la versione di valutazione gratuita insegnando come proteggere l'organizzazione da minacce dannose poste da messaggi di posta elettronica, collegamenti (URL) e strumenti di collaborazione.

Cos'è Defender per Office 365?

Defender per Office 365 consente alle organizzazioni di proteggere l'azienda offrendo un elenco completo di funzionalità, tra cui criteri di protezione dalle minacce, report, funzionalità di analisi e risposta alle minacce e funzionalità automatizzate di indagine e risposta.

Oltre al rilevamento delle minacce avanzate, il video seguente mostra come le funzionalità SecOps di Defender per Office 365 possono aiutare il team a rispondere alle minacce:

Modalità di controllo e modalità di blocco per Defender per Office 365

Vuoi che la tua esperienza di Defender per Office 365 sia attiva o passiva? Queste sono le due modalità tra cui è possibile scegliere:

Modalità di controllo: vengono creati criteri di valutazione speciali per l'anti-phishing (che include la protezione della rappresentazione), gli allegati sicuri e i collegamenti sicuri. Questi criteri di valutazione sono configurati per rilevare solo le minacce. Defender per Office 365 rileva i messaggi dannosi per la creazione di report, ma i messaggi non vengono agito su (ad esempio, i messaggi rilevati non sono messi in quarantena). Le impostazioni di questi criteri di valutazione sono descritte nella sezione Criteri in modalità di controllo più avanti in questo articolo.

La modalità di controllo consente l'accesso ai report personalizzati per le minacce rilevate dai criteri di valutazione in Defender per Office 365 nella pagina di valutazione Microsoft Defender per Office 365 in https://security.microsoft.com/atpEvaluation.

Modalità di blocco: il modello Standard per i criteri di sicurezza predefiniti è attivato e usato per la versione di valutazione e gli utenti che si specificano di includere nella versione di valutazione vengono aggiunti ai criteri di sicurezza predefiniti Standard. Defender per Office 365 rileva e interviene sui messaggi dannosi, ad esempio i messaggi rilevati vengono messi in quarantena.

La selezione predefinita e consigliata consiste nell'ambito di questi criteri di Defender per Office 365 a tutti gli utenti dell'organizzazione. Tuttavia, durante o dopo la configurazione della versione di valutazione, è possibile modificare l'assegnazione dei criteri in utenti, gruppi o domini di posta elettronica specifici nel portale di Microsoft Defender o in PowerShell.

La modalità di blocco non fornisce report personalizzati per le minacce rilevate da Defender per Office 365. Le informazioni sono invece disponibili nei report regolari e nelle funzionalità di indagine di Defender per Office 365 Piano 2. Per altre informazioni, vedere Report per la modalità di blocco.

Fattori chiave che determinano le modalità disponibili:

Indipendentemente dal fatto che si disponga o meno di Defender per Office 365 (piano 1 o piano 2) come descritto in Valutazione e valutazione per Defender per Office 365.

Come viene recapitata la posta elettronica all'organizzazione di Microsoft 365, come descritto negli scenari seguenti:

La posta da Internet scorre direttamente da Microsoft 365, ma la sottoscrizione corrente ha solo Exchange Online Protection (EOP) o Defender per Office 365 Piano 1.

In questi ambienti sono disponibili la modalità di controllo o la modalità di blocco , a seconda delle licenze.

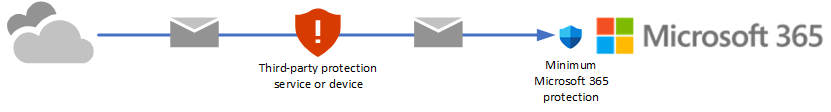

Attualmente si usa un servizio o un dispositivo di terze parti per la protezione della posta elettronica delle cassette postali di Microsoft 365. La posta da Internet scorre attraverso il servizio di protezione prima del recapito nell'organizzazione di Microsoft 365. La protezione di Microsoft 365 è il più bassa possibile (non è mai completamente disattivata; ad esempio, la protezione da malware viene sempre applicata).

In questi ambienti è disponibile solo la modalità di controllo . Non è necessario modificare il flusso di posta (record MX) per valutare Defender per Office 365 piano 2.

Ecco come iniziare.

Modalità di blocco

Passaggio 1: Introduzione alla modalità di blocco

Avviare la versione di valutazione di Microsoft Defender per Office 365

Dopo aver avviato la versione di valutazione e completato il processo di configurazione, potrebbero essere necessarie fino a 2 ore prima che le modifiche diventino effettive.

I criteri di sicurezza predefiniti Standard sono stati abilitati automaticamente nell'ambiente. Questo profilo rappresenta un profilo di protezione di base adatto alla maggior parte degli utenti. La protezione standard include:

- Collegamenti sicuri, allegati sicuri e criteri anti-phishing che hanno come ambito l'intero tenant o sottoinsieme di utenti scelti durante il processo di configurazione della versione di valutazione.

- Protezione Allegati sicuri per SharePoint, OneDrive e Microsoft Teams.

- Protezione collegamenti sicuri per le app Office 365 supportate.

Guardare questo video per altre informazioni: Protezione da collegamenti dannosi con Collegamenti sicuri in Microsoft Defender per Office 365 - YouTube.

Consentire agli utenti di segnalare contenuti sospetti in modalità di blocco

Defender per Office 365 consente agli utenti di segnalare i messaggi ai team di sicurezza e consente agli amministratori di inviare messaggi a Microsoft per l'analisi.

- Verificare o configurare le impostazioni segnalate dall'utente in modo che i messaggi segnalati vadano a una cassetta postale di report specificata, a Microsoft o a entrambi.

- Distribuire il componente aggiuntivo Report Message o report Phishing per consentire agli utenti di segnalare i messaggi. In alternativa, gli utenti possono usare il pulsante Report predefinito in Outlook sul web (in precedenza noto come Outlook Web App o OWA).

- Stabilire un flusso di lavoro per segnalare falsi positivi e falsi negativi.

- Usare la scheda Utente segnalato nella pagina Invii in https://security.microsoft.com/reportsubmission?viewid=user per visualizzare e gestire i messaggi segnalati dall'utente.

Guarda questo video per altre informazioni: scopri come usare la pagina Invii per inviare messaggi per l'analisi - YouTube.

Esaminare i report per comprendere il panorama delle minacce in modalità di blocco

Usare le funzionalità di creazione di report in Defender per Office 365 per ottenere altri dettagli sull'ambiente.

- Comprendere le minacce ricevute negli strumenti di posta elettronica e collaborazione con la relazione sullo stato di protezione dalle minacce.

- Vedere dove vengono bloccate le minacce con la relazione sullo stato del flusso di posta.

- Usare il report protezione URL per esaminare i collegamenti visualizzati dagli utenti o bloccati dal sistema.

Passaggio 2: Passaggi intermedi in modalità di blocco

Assegnare priorità agli utenti più mirati

Proteggi gli utenti più mirati e più visibili con Priority Account Protection in Defender per Office 365, che ti aiuta a classificare in ordine di priorità il flusso di lavoro per garantire la sicurezza di questi utenti.

- Identificare gli utenti più mirati o più visibili.

- Contrassegnare questi utenti come account di priorità.

- Tenere traccia delle minacce agli account con priorità in tutto il portale.

Guardare questo video per altre informazioni: Protezione degli account prioritari in Microsoft Defender per Office 365 - YouTube.

Evitare costose violazioni impedendo la compromissione degli utenti

Ricevere avvisi per potenziali compromissione e limitare automaticamente l'impatto di queste minacce per impedire agli utenti malintenzionati di ottenere un accesso più profondo all'ambiente.

- Esaminare gli avvisi utente compromessi.

- Analizzare e rispondere agli utenti compromessi.

Guardare questo video per altre informazioni: ilevare e rispondere alle compromissioni in Microsoft Defender per Office 365 - YouTube.

Usare Esplora minacce per analizzare la posta elettronica dannosa

Defender per Office 365 consente di analizzare le attività che mettono a rischio le persone dell'organizzazione e di intervenire per proteggere l'organizzazione. A tale scopo, usare Esplora minacce (Esplora risorse):You can do this can do this using Threat Explorer (Explorer):

- Trovare messaggi di posta elettronica sospetti recapitati: trovare ed eliminare i messaggi, identificare l'indirizzo IP di un mittente di posta elettronica dannoso o avviare un evento imprevisto per ulteriori indagini.

- scenari di sicurezza Email in Esplora minacce e rilevamenti in tempo reale

Visualizzare le campagne di destinazione dell'organizzazione

Guardare il quadro generale con Le visualizzazioni della campagna in Defender per Office 365, che offre una panoramica delle campagne di attacco destinate all'organizzazione e dell'impatto che hanno sugli utenti.

identificare le campagne destinate agli utenti.

Visualizzare l'ambito dell'attacco.

Tenere traccia dell'interazione dell'utente con questi messaggi.

Guardare questo video per altre informazioni: Visualizzazioni campagna in Microsoft Defender per Office 365 - YouTube.

Usare l'automazione per correggere i rischi

Rispondere in modo efficiente utilizzando l'analisi e la risposta automatizzate (AIR) per esaminare, definire le priorità e rispondere alle minacce.

- Altre informazioni sulle guide utente per le indagini.

- Visualizzare i dettagli e i risultati di un'indagine.

- Eliminare le minacce approvando le azioni di correzione.

Passaggio 3: Contenuto avanzato in modalità di blocco

Approfondire i dati con la ricerca basata su query

Usare ricerca avanzata per scrivere regole di rilevamento personalizzate, controllare in modo proattivo gli eventi nell'ambiente e individuare gli indicatori di minaccia. Esplorare i dati non elaborati nell'ambiente.

- Creare regole di rilevamento personalizzate.

- Accedere alle query condivise create da altri utenti.

Guarda questo video per altre informazioni: Ricerca delle minacce con Microsoft Defender XDR - YouTube.

Formare gli utenti a individuare le minacce simulando gli attacchi

Fornire agli utenti le conoscenze necessarie per identificare le minacce e segnalare messaggi sospetti con formazione sulla simulazione di attacco in Defender per Office 365.

Simulare minacce realistiche per identificare gli utenti vulnerabili.

Assegnare formazione agli utenti in base ai risultati della simulazione.

Tenere traccia dello stato di avanzamento dell'organizzazione nelle simulazioni e nel completamento della formazione.

Modalità di controllo

Passaggio 1: Introduzione alla modalità di controllo

Avviare la valutazione di Defender per Office 365

Dopo aver completato il processo di configurazione, potrebbero essere necessarie fino a due ore per rendere effettive le modifiche. Sono stati configurati automaticamente i criteri di valutazione preimpostati nell'ambiente.

I criteri di valutazione assicurano che non venga eseguita alcuna azione sulla posta elettronica rilevata da Defender per Office 365.

Consentire agli utenti di segnalare contenuti sospetti in modalità di controllo

Defender per Office 365 consente agli utenti di segnalare i messaggi ai team di sicurezza e consente agli amministratori di inviare messaggi a Microsoft per l'analisi.

- Verificare o configurare le impostazioni segnalate dall'utente in modo che i messaggi segnalati vadano a una cassetta postale di report specificata, a Microsoft o a entrambi.

- Distribuire il componente aggiuntivo Report Message o report Phishing per consentire agli utenti di segnalare i messaggi. In alternativa, gli utenti possono usare il pulsante Report predefinito in Outlook sul web (in precedenza noto come Outlook Web App o OWA).

- Stabilire un flusso di lavoro per segnalare falsi positivi e falsi negativi.

- Usare la scheda Utente segnalato nella pagina Invii in https://security.microsoft.com/reportsubmission?viewid=user per visualizzare e gestire i messaggi segnalati dall'utente.

Guarda questo video per altre informazioni: scopri come usare la pagina Invii per inviare messaggi per l'analisi - YouTube.

Esaminare i report per comprendere il panorama delle minacce in modalità di controllo

Usare le funzionalità di creazione di report in Defender per Office 365 per ottenere altri dettagli sull'ambiente.

- Il dashboard di valutazione offre una visualizzazione semplice delle minacce rilevate da Defender per Office 365 durante la valutazione.

- Comprendere le minacce ricevute negli strumenti di posta elettronica e collaborazione con la relazione sullo stato di protezione dalle minacce.

Passaggio 2: Passaggi intermedi in modalità di controllo

Usare Esplora minacce per analizzare la posta elettronica dannosa in modalità di controllo

Defender per Office 365 consente di analizzare le attività che mettono a rischio le persone dell'organizzazione e di intervenire per proteggere l'organizzazione. A tale scopo, usare Esplora minacce (Esplora risorse):You can do this can do this using Threat Explorer (Explorer):

- Trovare messaggi di posta elettronica sospetti recapitati: trovare ed eliminare i messaggi, identificare l'indirizzo IP di un mittente di posta elettronica dannoso o avviare un evento imprevisto per ulteriori indagini.

- scenari di sicurezza Email in Esplora minacce e rilevamenti in tempo reale

Converti in Protezione standard alla fine del periodo di valutazione

Quando si è pronti per attivare i criteri di Defender per Office 365 nell'ambiente di produzione, è possibile usare Converti in protezione standard per passare facilmente dalla modalità di controllo alla modalità di blocco attivando il criterio di sicurezza predefinito Standard, che contiene tutti i destinatari dalla modalità di controllo.

Eseguire la migrazione da un dispositivo o un servizio di protezione di terze parti a Defender per Office 365

Se si dispone già di un servizio di protezione di terze parti o di un dispositivo che si trova davanti a Microsoft 365, è possibile eseguire la migrazione della protezione a Microsoft Defender per Office 365 per ottenere i vantaggi di un'esperienza di gestione consolidata, costi potenzialmente ridotti (usando prodotti già addebitati) e un prodotto adulto con protezione integrata della sicurezza.

Per altre informazioni, vedere Eseguire la migrazione da un dispositivo o un servizio di protezione di terze parti a Microsoft Defender per Office 365.

Passaggio 3: Contenuto avanzato in modalità di controllo

Formare gli utenti per individuare le minacce simulando gli attacchi in modalità di controllo

Fornire agli utenti le conoscenze necessarie per identificare le minacce e segnalare messaggi sospetti con formazione sulla simulazione di attacco in Defender per Office 365.

Simulare minacce realistiche per identificare gli utenti vulnerabili.

Assegnare formazione agli utenti in base ai risultati della simulazione.

Tenere traccia dello stato di avanzamento dell'organizzazione nelle simulazioni e nel completamento della formazione.

Risorse aggiuntive

- Guida interattiva: Non si ha familiarità con Defender per Office 365? Rivedere la guida interattiva per comprendere come iniziare.

- Guida introduttiva alla guida introduttiva: Microsoft Defender per Office 365

- Microsoft Defender per Office 365 documentazione: ottenere informazioni dettagliate sul funzionamento Defender per Office 365 e su come implementarlo al meglio per l'organizzazione. Visitare la documentazione Microsoft Defender per Office 365.

- Elementi inclusi: per un elenco completo delle funzionalità di sicurezza della posta elettronica di Office 365 elencate per livello di prodotto, vedere Matrice delle funzionalità.

- Perché Defender per Office 365: il foglio dati di Defender per Office 365 mostra i primi 10 motivi per cui i clienti scelgono Microsoft.