Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Quando si attiva un'interruzione automatica degli attacchi in Microsoft Defender XDR, è possibile visualizzare i dettagli sul rischio e sullo stato di contenimento degli asset compromessi durante e dopo il processo. È possibile visualizzare i dettagli nella pagina dell'evento imprevisto, che fornisce i dettagli completi dell'attacco e lo stato aggiornato degli asset associati.

Esaminare il grafico degli eventi imprevisti

Microsoft Defender XDR'interruzione automatica degli attacchi è incorporata nella visualizzazione degli eventi imprevisti. Esaminare il grafico degli eventi imprevisti per ottenere l'intera storia dell'attacco e valutare l'impatto e lo stato dell'interruzione dell'attacco.

La pagina degli eventi imprevisti include le informazioni seguenti:

- Gli eventi imprevisti interrotti includono un tag per "Interruzione degli attacchi" e il tipo di minaccia specifico identificato (ad esempio, ransomware). Se si effettua la sottoscrizione alle notifiche di posta elettronica degli eventi imprevisti, questi tag vengono visualizzati anche nei messaggi di posta elettronica.

- Notifica evidenziata sotto il titolo dell'evento imprevisto che indica che l'evento imprevisto è stato interrotto.

- Gli utenti sospesi e i dispositivi contenuti vengono visualizzati con un'etichetta che indica il loro stato.

Per rilasciare un account utente o un dispositivo dal contenimento, selezionare l'asset contenuto e selezionare Release from containment per un dispositivo o abilitare l'utente per un account utente.

Tenere traccia delle azioni nel Centro notifiche

Il Centro notifiche (https://security.microsoft.com/action-center) riunisce azioni di correzione e risposta nei dispositivi, posta elettronica & contenuto di collaborazione e identità. Le azioni elencate includono azioni di correzione eseguite automaticamente o manualmente. È possibile visualizzare le azioni di interruzione automatica degli attacchi nel Centro notifiche.

È possibile rilasciare gli asset contenuti, ad esempio abilitare un account utente bloccato o rilasciare un dispositivo dal riquadro dei dettagli dell'azione. È possibile rilasciare gli asset contenuti dopo aver mitigato il rischio e aver completato l'indagine su un evento imprevisto. Per altre informazioni sul centro notifiche, vedere Centro notifiche.

Consiglio

Per saperne di più, Visitare la community di Microsoft Security nella Tech Community: Tech Community di Microsoft Defender XDR.

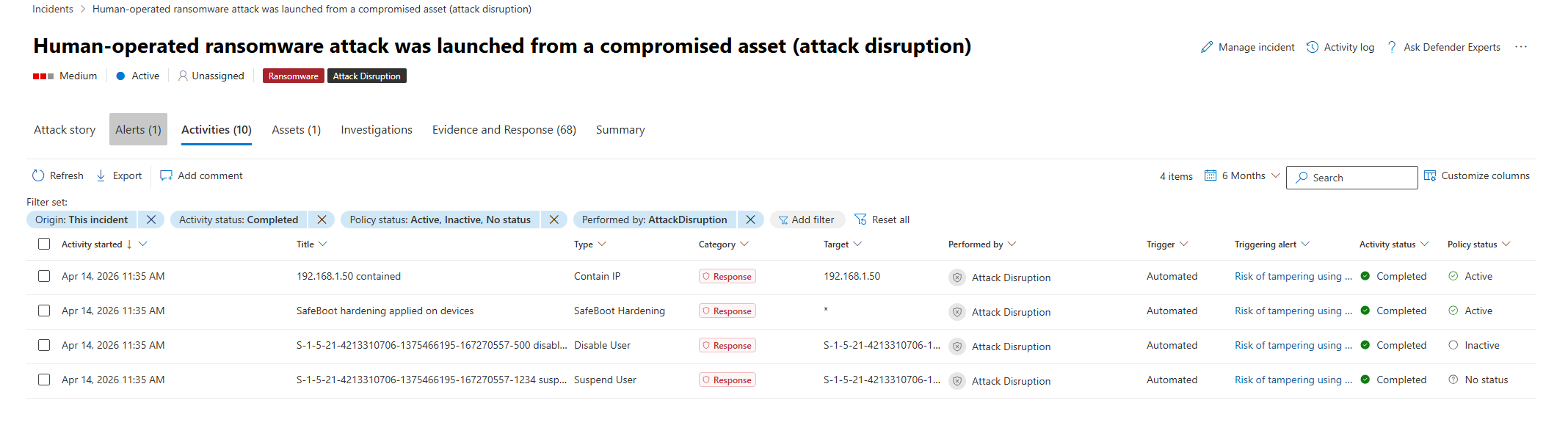

Tenere traccia dello stato dell'azione nella scheda Attività (anteprima)

La scheda Attività nella pagina Evento imprevisto consente di visualizzare i dettagli relativi a un evento imprevisto specifico, tra cui la data e l'ora di avvio dell'attività, l'avviso di attivazione e altro ancora.

La colonna Stato dei criteri (anteprima) nell'elenco delle attività fornisce un elenco con stato delle azioni e dei criteri eseguiti all'interno degli eventi imprevisti, che consente di visualizzare lo stato corrente di tutte le azioni e i criteri pertinenti nell'ambiente. In questo modo è possibile tenere traccia delle azioni in corso e scadute, soprattutto in ambienti di grandi dimensioni con molti eventi imprevisti.

Per visualizzare tutte le interruzioni automatiche degli attacchi e le azioni di schermatura predittiva eseguite come parte di un evento imprevisto:

Nella scheda Attività dell'evento imprevisto aggiungere i filtri seguenti:

- Selezionare Intervallopersonalizzatodi 30 giorni> e selezionare l'intervallo di tempo pertinente per le azioni da analizzare.

- Selezionare Eseguito da e selezionare AttaccoDisruption. Questo filtro include anche azioni di schermatura predittive.

- Selezionare Stato attività e quindi Completato. Questo mostra lo stato corrente dei criteri per le azioni completate, filtrando le azioni parziali o in corso.

- Stato dei criteri: selezionare Attivo, Inattivo e Nessun stato (tutte le opzioni tranne Non applicabile).

Esaminare le attività elencate. La colonna Stato criteri mostra lo stato corrente dei criteri per ogni attività. Ad esempio, un utente era contenuto nell'intervallo di tempo specificato, ma i criteri sono attualmente inattivi. Ciò significa che l'utente non è più contenuto.

Sono disponibili gli stati dei criteri seguenti:

- Attivo: i criteri sono attualmente attivi e applicati.

- Inattivo: il criterio è stato applicato in precedenza, ma non è più attivo. Ad esempio, un utente era contenuto, ma da allora è stato rilasciato.

- Non applicabile: lo stato dei criteri non si applica all'azione. Ad esempio, lo stato dei criteri non si applica a un'azione non valida, perché le azioni non valide non sono criteri, ma piuttosto l'inversione di un'azione precedente.

- Nessun stato: non è stato possibile recuperare lo stato dei criteri per vari motivi, ad esempio l'azione è ancora in corso e lo stato finale non è ancora determinato.

Questa visualizzazione fornisce dati univoci sullo stato dell'attività e dei criteri nell'intervallo di tempo selezionato. Questi dati vanno oltre le visualizzazioni del Centro notifiche, che forniscono un log cronologico delle azioni eseguite, ma non riflettono lo stato corrente di tali azioni.

Tenere traccia delle azioni nella ricerca avanzata

È possibile usare query specifiche nella ricerca avanzata per tenere traccia di contenere dispositivi o utenti e disabilitare le azioni dell'account utente.

Eventi correlati al contenimento nella ricerca avanzata

Il contenimento in Microsoft Defender per endpoint impedisce un'ulteriore attività di attore di minacce bloccando la comunicazione da entità contenute. Nella ricerca avanzata, la tabella DeviceEvents registra le azioni di blocco risultanti dal contenimento, non l'azione di contenimento iniziale stessa:

Azioni di blocco derivate dal dispositivo : questi eventi indicano un'attività (ad esempio la comunicazione di rete) bloccata perché il dispositivo era contenuto:

DeviceEvents | where ActionType contains "ContainedDevice"Azioni di blocco derivate dall'utente : questi eventi indicano un'attività (ad esempio tentativi di accesso alle risorse o di accesso alle risorse) bloccata perché l'utente era contenuto:

DeviceEvents | where ActionType contains "ContainedUser"

Cercare di disabilitare le azioni dell'account utente

L'interruzione degli attacchi usa la funzionalità di azione di correzione di Microsoft Defender per identità per disabilitare gli account. Per impostazione predefinita, Microsoft Defender per identità usa l'account LocalSystem del controller di dominio per tutte le azioni di correzione.

La query seguente cerca gli eventi in cui un controller di dominio ha disabilitato gli account utente. Questa query restituisce anche gli account utente disabilitati dall'interruzione automatica degli attacchi attivando manualmente la disabilitazione dell'account in Microsoft Defender XDR:

let AllDomainControllers =

DeviceNetworkEvents

| where TimeGenerated > ago(7d)

| where LocalPort == 88

| where LocalIPType == "FourToSixMapping"

| extend DCDevicename = tostring(split(DeviceName,".")[0])

| distinct DCDevicename;

IdentityDirectoryEvents

| where TimeGenerated > ago(90d)

| where ActionType == "Account disabled"

| where Application == "Active Directory"

| extend ACTOR_DEVICE = tolower(tostring(AdditionalFields.["ACTOR.DEVICE"]))

| where isnotempty( ACTOR_DEVICE)

| where ACTOR_DEVICE in (AllDomainControllers)

| project TimeGenerated, TargetAccountUpn, ACTOR_DEVICE

La query precedente è stata adattata da una query Microsoft Defender per identità - Interruzione degli attacchi.