Identifica e interrompi i download di file potenzialmente pericolosi

Il componente Criteri dei tipi di file di Microsoft Edge classifica i file in base al livello di "pericolosità" per gestire i download dei file. Un file innocuo (ad esempio, un .txt file) può essere scaricato liberamente, mentre un file potenzialmente pericoloso come un .dll è sottoposto a un livello più elevato di controllo. Questo controllo offre un'esperienza utente più attenta alla sicurezza.

Microsoft Edge eredita la maggior parte dei criteri di tipo file dal browser upstream Chromium, con alcune modifiche per motivi di sicurezza o compatibilità. È possibile visualizzare i criteri di Chromium per i tipi di file e la relativa classificazione nel file download_file_types.asciipb . In questo file si noterà che ogni tipo ha un danger_level, ovvero uno dei tre valori: DANGEROUS, NOT_DANGEROUSo ALLOW_ON_USER_GESTURE.

Le due classificazioni seguenti sono semplici:

- NOT_DANGEROUS significa che il file è sicuro da scaricare, anche se la richiesta di download è stata accidentale.

- DANGEROUS significa che il browser deve sempre avvisare l'utente che il download potrebbe danneggiare il dispositivo.

La terza impostazione, ALLOW_ON_USER_GESTURE è più sottile. Questi file sono potenzialmente pericolosi, ma molto probabilmente innocui se l'utente richiede il download. Microsoft Edge consentirà a questi download di continuare automaticamente se vengono soddisfatte due condizioni:

- Alla richiesta di rete è associato un movimento utente che ha avviato il download. Ad esempio, l'utente ha fatto clic su un collegamento al download.

- C'è una visita precedente registrata all'origine del riferimento (la pagina che si collega al download) prima della mezzanotte più recente (ovvero, ieri o prima). Questa visita registrata implica che l'utente ha una cronologia di visita del sito.

Il download continuerà automaticamente anche se l'utente lo avvia in modo esplicito usando il comando di menu di scelta rapida Salva collegamento, immette l'URL del download direttamente nella barra degli indirizzi del browser o se Microsoft Defender SmartScreen indica che il file è sicuro.

Nota

A partire dalla versione 91, Microsoft Edge interromperà i download che non hanno il movimento richiesto.

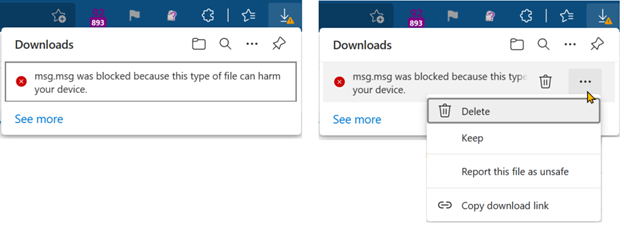

Se un download per un tipo potenzialmente pericoloso inizia senza il movimento richiesto, Microsoft Edge indica che il download "è stato bloccato". I comandi denominati Keep e Delete sono disponibili dall'opzione ... (puntini di sospensione) nell'elemento di download per consentire all'utente di continuare o annullare il download.

edge://downloads Nella pagina l'utente visualizzerà le stesse opzioni. Lo screenshot successivo mostra e un esempio di queste opzioni.

Anche se è improbabile che gli utenti riscontrino interruzioni dei download nei siti che usano ogni giorno, potrebbero riscontrarne per download legittimi in siti che usano raramente. Per semplificare l'esperienza utente in ambito aziendale, è disponibile un criterio di gruppo.

Le aziende possono usare ExemptFileTypeDownloadWarnings per specificare i tipi di file che possono essere scaricati da siti specifici senza interruzioni. Ad esempio, i criteri seguenti consentono XML il download dei file da contoso.com e woodgrovebank.com senza interruzioni e consentono MSG il download dei file da qualsiasi sito.

[{"file_extension":"xml","domains":["contoso.com", "woodgrovebank.com"]}, {"file_extension":"msg", "domains": ["*"]}]

I criteri più recenti relativi ai tipi di file di Chromium vengono pubblicati nel codice sorgente di Chromium e Microsoft Edge ne eredita la maggior parte, con alcune modifiche per motivi di sicurezza o compatibilità. A partire da maggio 2021, i tipi di file con un di in almeno una danger_level piattaforma del ALLOW_ON_USER_GESTURE sistema operativo includono: crx, pl, py, pyc, pyo, pyw, rb, efi, oxt, msi, msp, mst, ade, adp, mad, maf, mag, mam, maq, mar, mas, mat, mav, maw, mda, mdb, mde, mdt, mdw, mdz, accdb, accde, accdr, accda, ocx, ops, paf, pcd, pif, plg, prf, prg, pst, cpi, partial, xrm-ms, rels, svg, xml, xsl, xsd, ps1, ps1xml, ps2, ps2xml, psc1, psc2, js, jse, vb, vbe, vbs, vbscript, ws, wsc, wsf, wsh, msh, msh1, msh2, mshxml, msh1xml, msh2xml, ad, app, application, appref-ms, asp, asx, bas, bat, chi, chm, cmd, com, cpl, crt, cer, der, eml, exe, fon, fxp, hlp, htt, inf, ins, inx, isu, isp, job, lnk, mau, mht, mhtml, mmc, msc, msg, reg, rgs, scr, sct, search-ms, settingcontent-ms, shb, shs, slk, u3p, vdx, vsx, vtx, vsdx, vssx, vstx, vsdm, vssm, vstm, vsd, vsmacros, vss, vst, vsw, xnk, cdr, dart, dc42, diskcopy42, dmg, dmgpart, dvdr, dylib, img, imgpart, ndif, service, smi, sparsebundle, sparseimage, toast, udif, action, definition, wflow, caction, as, cpgz, command, mpkg, pax, workflow, xip, mobileconfig, configprofile, internetconnect, networkconnect, pkg, deb, pet, pup, rpm, slp, out, run, bash, csh, ksh, sh, shar, tcsh, desktop, dex, apk, rdp

Le impostazioni del tipo di file a volte variano a seconda della piattaforma del sistema operativo client. Ad esempio, un .exe file non è pericoloso in un Mac, mentre un .applescript file è innocuo in Windows.