Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

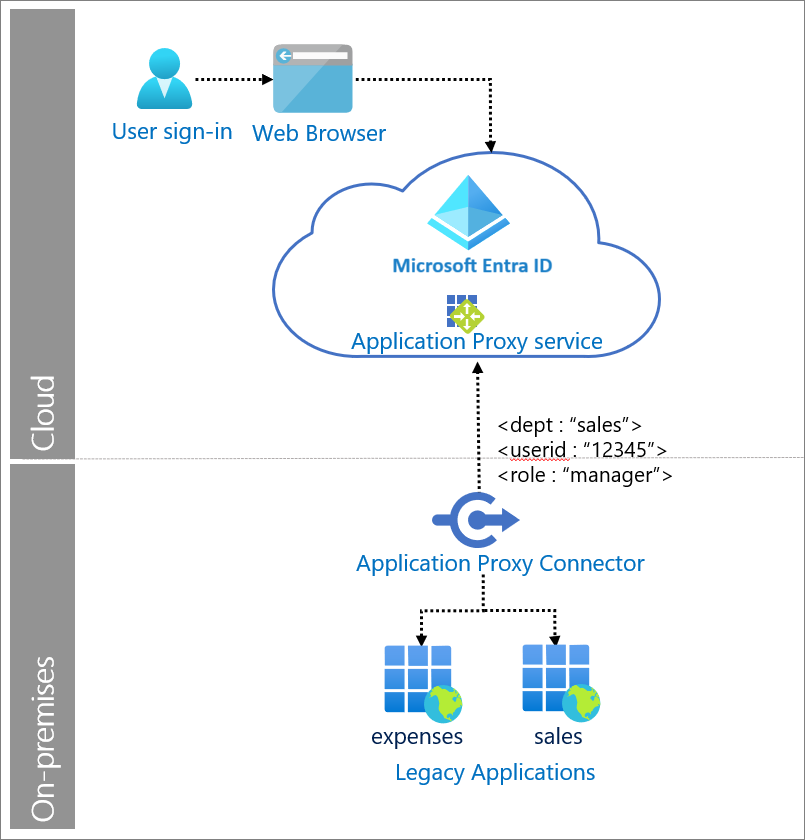

Le applicazioni legacy di solito usano l'autenticazione basata su header. In questo scenario, un utente (o un originatore di messaggi) esegue l'autenticazione a una soluzione di identità intermedia. La soluzione intermedia autentica l'utente e propaga le intestazioni HTTP (Hypertext Transfer Protocol) necessarie al servizio Web di destinazione. Microsoft Entra ID supporta questo modello tramite il servizio Application Proxy e le integrazioni con altre soluzioni di controller di rete.

Nella soluzione Application Proxy fornisce l'accesso remoto all'applicazione, autentica l'utente e passa le intestazioni richieste dall'applicazione.

Usare quando

Gli utenti remoti devono accedere in modo sicuro alle applicazioni locali che richiedono l'autenticazione basata su intestazioni tramite Single Sign-On (SSO).

Componenti del sistema

Utente: Accede alle applicazioni legacy gestite dal proxy di applicazione.

Browser: Componente con cui l'utente interagisce per accedere all'URL esterno dell'applicazione.

ID Microsoft Entra: Autentica l'utente.

Servizio Proxy dell'applicazione: Funge da proxy inverso per inviare la richiesta dall'utente all'applicazione on-premises. Si trova in Microsoft Entra ID e può anche applicare qualsiasi criterio di accesso condizionale.

Connettore di rete privata: Installato in locale nei server Windows per fornire connettività alle applicazioni. Usa solo connessioni in uscita. Restituisce la risposta a Microsoft Entra ID.

Applicazioni legacy: Applicazioni che ricevono richieste utente dal proxy di applicazione. L'applicazione legacy riceve le intestazioni HTTP necessarie per configurare una sessione e restituire una risposta.