Informazioni su Gestione entitlement

La gestione entitlement è una funzionalità di governance delle identità che consente alle organizzazioni di gestire il ciclo di vita di identità e accessi su larga scala, automatizzando i flussi di lavoro delle richieste di accesso, le assegnazioni, le verifiche e la scadenza degli accessi.

Per svolgere il proprio lavoro, le persone all'interno dell'organizzazione devono accedere a vari gruppi, applicazioni e siti di SharePoint Online. La gestione di questo accesso è complessa, poiché cambiano i requisiti. Vengono aggiunte nuove applicazioni o gli utenti necessitano di maggiori diritti di accesso. Questo scenario diventa ancora più complicato se si collabora con organizzazioni esterne. Si potrebbe non sapere quali utenti dell'altra organizzazione devono accedere alle risorse della propria organizzazione, e gli utenti dell'altra organizzazione non sapranno quali applicazioni, gruppi o siti sono in uso nella propria.

La funzionalità di gestione entitlement può aiutare a gestire in modo più efficiente l'accesso a gruppi, applicazioni e siti di SharePoint Online per utenti interni e anche per quelli esterni all'organizzazione che hanno l'esigenza di accedere a tali risorse.

Perché usare la gestione entitlement?

Le aziende si imbattono spesso in sfide quando gestiscono l'accesso del personale a risorse come:

- Gli utenti potrebbero non sapere quali diritti di accesso hanno e, anche se lo sanno, possono avere difficoltà a individuare i singoli diritti per l'approvazione dell'accesso

- Una volta individuato e ottenuto l'accesso a una risorsa, gli utenti possono mantenerlo più a lungo rispetto a quanto sia necessario per gli scopi aziendali.

Questi problemi diventano ancora più complessi per gli utenti che devono accedere a un'altra organizzazione, ad esempio utenti esterni di organizzazioni della supply chain o altri partner aziendali. Ad esempio:

- Nessuno può conoscere tutti gli specifici individui inclusi nelle directory di altre organizzazioni per avere la possibilità di invitarli

- Anche se fosse possibile invitare questi utenti, nessun membro di tale organizzazione potrebbe ricordare di gestire tutti gli accessi degli utenti in modo coerente

La gestione entitlement può aiutare a risolvere queste sfide. Per altre informazioni sul modo in cui la clientela utilizza la gestione entitlement, si possono leggere i case study sulla divisione del Mississippi di Medicaid, su Storebrand, su Nippon Express Co., Ltd e sul team di sicurezza digitale e resilienza di Microsoft. Questo video offre una panoramica della gestione entitlement e dei relativi vantaggi:

Che cosa si può fare con la gestione entitlement?

Ecco alcune funzionalità della gestione entitlement:

- Controllare chi può accedere ad applicazioni, gruppi, Teams e siti di SharePoint con l'approvazione a più fasi e assicurarsi che gli utenti non mantengano l'accesso indefinito attraverso assegnazioni limitate nel tempo e verifiche di accesso ricorrenti.

- Concedere agli utenti l'accesso automatico a tali risorse, in base alle proprietà dell'utente, ad esempio reparto o centro di costo, e rimuoverlo quando tali proprietà cambiano.

- Delegare a non amministratori la possibilità di creare pacchetti di accesso. Questi pacchetti di accesso contengono risorse che gli utenti possono richiedere e i responsabili dei pacchetti di accesso con delega possono definire criteri con regole per gli utenti che possono effettuare richieste e per quelli che devono approvarne l'accesso, oltre a stabilirne la scadenza.

- Selezionare le organizzazioni connesse i cui utenti possono richiedere l'accesso. Quando un utente non ancora presente nella directory richiede l'accesso e riceve l'approvazione, viene automaticamente invitato nella directory e gli viene assegnato l'accesso. Alla scadenza dell'accesso, se non avrà altre assegnazioni del pacchetto di accesso, il suo account B2B nella directory potrà essere rimosso automaticamente.

Nota

Se si è pronti a provare la gestione entitlement, è possibile iniziare con l'esercitazione sulla creazione del primo pacchetto di accesso.

È anche possibile leggere gli scenari comuni o guardare i video, tra cui

- Come distribuire la gestione entitlement nell'organizzazione

- Come monitorare e dimensionare l'uso della gestione entitlement

- Come eseguire deleghe nella gestione entitlement

Che cosa sono i pacchetti di accesso e quali risorse consentono di gestire?

La gestione entitlement introduce il concetto di pacchetto di accesso. Un pacchetto di accesso è un'aggregazione di tutte le risorse a cui un utente deve poter accedere per lavorare su un progetto o svolgere le proprie attività. I pacchetti di accesso possono essere usati per gestire l'accesso dei dipendenti e anche per gli utenti che hanno vengono dall'esterno dell'organizzazione.

Ecco i tipi di risorse per cui è possibile gestire l'accesso degli utenti con la gestione entitlement:

- Iscrizione a gruppi di sicurezza di Microsoft Entra

- Appartenenza a Gruppi e Team di Microsoft 365

- Assegnazione ad applicazioni aziendali di Microsoft Entra, tra cui applicazioni SaaS e con integrazioni personalizzate che supportano la federazione, l'accesso Single Sign-On e/o il provisioning

- Appartenenza a siti di SharePoint Online

È anche possibile controllare l'accesso ad altre risorse che si basano su gruppi di sicurezza di Microsoft Entra o gruppi di Microsoft 365. Ad esempio:

- È possibile dare agli utenti le licenze per Microsoft 365 usando un gruppo di sicurezza di Microsoft Entra in un pacchetto di accesso e configurando licenze basate sui gruppi per il gruppo.

- È possibile dare accesso agli utenti per gestire le risorse di Azure usando un gruppo di sicurezza di Microsoft Entra in un pacchetto di accesso e creando un'assegnazione di ruolo di Azure per il gruppo.

- È possibile dare accesso agli utenti per gestire i ruoli di Microsoft Entra usando i gruppi assegnabili ai ruoli di Microsoft Entra in un pacchetto di accesso e assegnando un ruolo Microsoft Entra a tale gruppo.

Come si controlla chi ottiene l'accesso?

Un amministratore o un responsabile dei pacchetti di accesso con delega elenca le risorse (gruppi, app e siti) e i ruoli corrispondenti necessari per gli utenti.

I pacchetti di accesso possono anche includere uno o più criteri. Un criterio definisce le regole o i vincoli per l'assegnazione a un pacchetto di accesso. Ogni criterio può essere usato per garantire che solo gli utenti appropriati siano in grado di avere assegnazioni di accesso e che l'accesso sia limitato nel tempo e scada se non viene rinnovato.

È possibile disporre di criteri per permettere agli utenti di richiedere l'accesso. In questi tipi di criteri, un amministratore o uno strumento di gestione pacchetti di accesso definisce

- Utenti già esistenti (in genere dipendenti o utenti guest già invitati) o organizzazioni partner di utenti esterni idonei a richiedere l'accesso

- Il processo di approvazione e gli utenti che possono approvare o negare l'accesso

- La durata dell'assegnazione dell'accesso di un utente, una volta approvata, prima che scada

È anche possibile disporre di criteri per assegnare l'accesso agli utenti, tramite un amministratore, automaticamente in base alle regole o tramite flussi di lavoro del ciclo di vita.

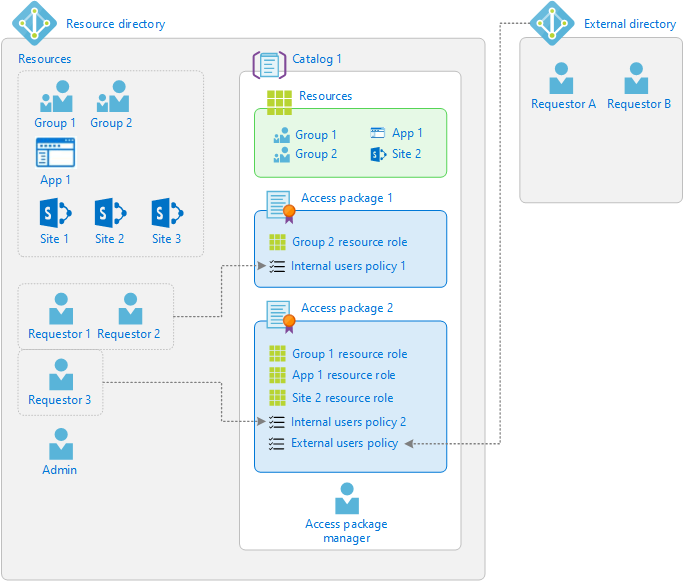

Il diagramma seguente mostra un esempio dei diversi elementi della gestione entitlement. Visualizza un catalogo con due pacchetti di accesso di esempio.

- Il pacchetto di accesso 1 include un singolo gruppo come risorsa. L'accesso viene definito con un criterio che consente a un set di utenti della directory di richiederlo.

- Il pacchetto di accesso 2 include un gruppo, un'applicazione e un sito di SharePoint Online come risorse. L'accesso viene definito con due criteri diversi. Il primo criterio consente a un set di utenti della directory di richiedere l'accesso. Il secondo criterio consente agli utenti di una directory esterna di richiedere l'accesso.

Quando è consigliabile usare i pacchetti di accesso?

I pacchetti di accesso non sostituiscono altri meccanismi per l'assegnazione dell'accesso. Sono più appropriati in situazioni quali:

- Migrazione delle definizioni dei criteri di accesso da una gestione dei ruoli aziendali di terze parti a Microsoft Entra ID.

- Gli utenti necessitano di accesso limitato temporalmente per una determinata attività. Ad esempio, è possibile usare licenze basate su gruppi e un gruppo dinamico per assicurarsi che tutti i dipendenti abbiano una cassetta postale di Exchange e quindi usare pacchetti di accesso per le situazioni in cui i dipendenti hanno bisogno di un accesso aggiuntivo, ad esempio per leggere risorse di un altro reparto. Ad esempio, diritti di lettura delle risorse di un reparto da un altro reparto.

- L'accesso deve essere approvato dal responsabile di una persona o da altre persone designate.

- Accesso che deve essere assegnato automaticamente alle persone di una particolare parte di un'organizzazione, mentre ricoprono quel ruolo, ma che deve essere disponibile anche per le persone che si trovano altrove nell'organizzazione, o in un'azienda partner, così che possano farne richiesta.

- I reparti desiderano gestire i propri criteri di accesso per le loro risorse senza il coinvolgimento dell'IT.

- Due o più organizzazioni collaborano a un progetto e, di conseguenza, più utenti di un'organizzazione devono essere inseriti tramite Azure Microsoft Entra B2B per accedere alle risorse di un'altra organizzazione.

Come si delega l'accesso?

I pacchetti di accesso sono definiti in contenitori denominati cataloghi. È possibile avere un singolo catalogo per tutti i pacchetti di accesso oppure designare persone per la creazione di specifici cataloghi di loro proprietà. Un amministratore può aggiungere risorse a qualsiasi catalogo, mentre un non amministratore può aggiungere a un catalogo solo le risorse di sua proprietà. Un proprietario di catalogo può aggiungere altri utenti come comproprietari oppure come responsabili del pacchetto di accesso. Questi scenari sono descritti più avanti, nell'articolo Delega e ruoli nella gestione entitlement.

Riepilogo della terminologia

Per comprendere meglio la gestione entitlement e la relativa documentazione, è possibile fare riferimento all'elenco di termini seguente.

| Termine | Descrizione |

|---|---|

| Pacchetto di accesso | Un'aggregazione di risorse necessarie per un team o un progetto regolamentate con criteri. Un pacchetto di accesso è sempre contenuto in un catalogo. È possibile creare un nuovo pacchetto di accesso per uno scenario in cui gli utenti hanno l'esigenza di richiedere l'accesso. |

| Richiesta di accesso | Una richiesta di accedere alle risorse di un pacchetto di accesso. Una richiesta attraversa in genere un flusso di lavoro di approvazione. Se approvata, il richiedente riceve un'assegnazione del pacchetto di accesso. |

| Assegnazione | Un'assegnazione di un pacchetto di accesso assicura all'utente tutti i ruoli per le risorse contenute al suo interno. Le assegnazioni dei pacchetti di accesso in genere hanno un limite di tempo prima della scadenza. |

| catalogo | Un contenitore di risorse e pacchetti di accesso correlati. I cataloghi vengono usati per la delega, in modo che i non amministratori possano creare i propri pacchetti di accesso. I proprietari del catalogo possono aggiungervi le risorse di loro proprietà. |

| Autore di cataloghi | Un insieme di utenti autorizzati a creare nuovi cataloghi. Quando un utente non amministratore autorizzato come autore di cataloghi crea un nuovo catalogo ne diventa automaticamente il proprietario. |

| Organizzazione connessa | Una directory o un dominio Esterno di Microsoft Entra con cui si ha una relazione. Gli utenti di un'organizzazione connessa possono essere specificati in un criterio come autorizzati a richiedere l'accesso. |

| Criterio | Un set di regole che definisce il ciclo di vita dell'accesso, ad esempio il modo in cui gli utenti ottengono l'accesso, chi può approvarlo e la durata tramite un'assegnazione. Un criterio è collegato a un pacchetto di accesso. Un pacchetto di accesso, ad esempio, può avere due criteri, uno per autorizzare le richieste di accesso dei dipendenti e l'altro per autorizzare quelle degli utenti esterni. |

| resource | Un asset, ad esempio un gruppo di Office, un gruppo di sicurezza, un'applicazione o un sito di SharePoint Online, con un ruolo per cui è possibile concedere autorizzazioni a un utente. |

| Directory di risorse | Una directory che contiene una o più risorse da condividere. |

| Ruolo delle risorse | Una raccolta di autorizzazioni associate e definite da una risorsa. Un gruppo ha due ruoli, membro e proprietario. I siti di SharePoint hanno in genere tre ruoli, ma possono averne altri personalizzati. Le applicazioni possono avere ruoli personalizzati. |

Requisiti di licenza

Questa funzionalità richiede l'abbonamento a Microsoft Entra ID Governance o alla Famiglia di prodotti Microsoft Entra per gli utenti dell'organizzazione. Alcune funzionalità all'interno di questa funzionalità possono funzionare con un abbonamento a Microsoft Entra ID P2. Per altre informazioni, vedere gli articoli di ciascuna funzionalità. Per trovare la licenza appropriata per i requisiti, vedere Nozioni fondamentali sulle licenze di Microsoft Entra ID Governance.

Passaggi successivi

- Se si è interessati a usare l'interfaccia di amministrazione di Microsoft Entra per gestire l'accesso alle risorse, vedere Esercitazione: gestire l'accesso alle risorse - Microsoft Entra.

- se si è interessati a usare Microsoft Graph per gestire l'accesso alle risorse, vedere Esercitazione: gestire l'accesso alle risorse - Microsoft Graph

- Scenari comuni