Spiegare gli endpoint servizio di rete virtuale

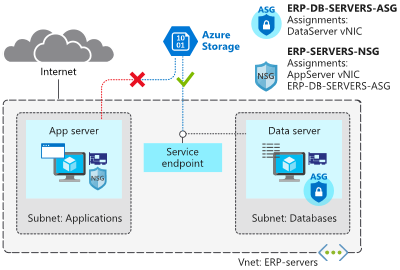

È stata eseguita la migrazione dell'app esistente e dei server di database per il sistema ERP in Azure come macchine virtuali. Ora si considera la possibilità di usare alcuni servizi PaaS per ridurre i costi e i requisiti amministrativi. I servizi di archiviazione conterranno alcuni asset con file di grandi dimensioni, ad esempio i diagrammi di progettazione. Tali diagrammi contengono informazioni proprietarie e devono rimanere protetti dall'accesso non autorizzato. Questi file devono essere accessibili solo da sistemi specifici.

In questa unità: modalità di utilizzo degli endpoint servizio di rete virtuale per la protezione dei servizi di Azure supportati.

Cos'è un endpoint servizio di rete virtuale?

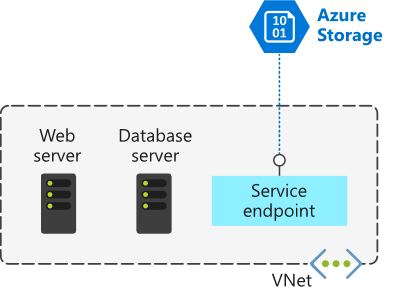

L'endpoint di servizio della rete virtuale fornisce connettività sicura e diretta ai servizi di Azure su una route ottimizzata tramite la rete backbone di Azure. Gli endpoint consentono di associare le risorse critiche dei servizi di Azure solo alle proprie reti virtuali. Gli endpoint di servizio consentono agli indirizzi IP privati della rete virtuale di raggiungere l'endpoint di un servizio di Azure senza bisogno di un indirizzo IP pubblico nella rete virtuale.

Per impostazione predefinita, i servizi di Azure sono tutti progettati per l'accesso diretto a Internet. Tutte le risorse di Azure hanno indirizzi IP pubblici, inclusi i servizi PaaS, ad esempio il database SQL di Azure e Archiviazione di Azure. Poiché questi servizi sono esposti a Internet, chiunque può potenzialmente accedere ai servizi di Azure.

Gli endpoint di servizio possono connettere determinati servizi PaaS direttamente allo spazio di indirizzi privato dell'utente in Azure, in modo che funzionino come se fossero nella stessa rete virtuale. Usare lo spazio di indirizzi privato per accedere direttamente ai servizi PaaS. L'aggiunta di endpoint servizio non rimuove l'endpoint pubblico. Fornisce semplicemente un reindirizzamento del traffico.

Preparazione dell'implementazione degli endpoint servizio

Per abilitare un endpoint servizio, è necessario eseguire le due operazioni seguenti:

- Disattivare l'accesso pubblico al servizio.

- Aggiungere l'endpoint servizio a una rete virtuale.

Quando si abilita un endpoint servizio, si limita il flusso del traffico e si consente alle macchine virtuali di Azure di accedere al servizio direttamente dallo spazio indirizzi privato. I dispositivi non possono accedere al servizio da una rete pubblica. Se si osservano le route valide in una scheda di interfaccia di rete virtuale delle macchine virtuali distribuita, si noterà che l'endpoint servizio è il tipo hop successivo.

La seguente è una tabella di route di esempio prima dell'abilitazione di un endpoint servizio:

| ORIGINE | STATO | PREFISSI DEGLI INDIRIZZI | TIPO HOP SUCCESSIVO |

|---|---|---|---|

| Predefinito | Attive | 10.1.1.0/24 | VNet |

| Default | Attive | 0.0.0.0./0 | Internet |

| Default | Attive | 10.0.0.0/8 | None |

| Default | Attivo | 100.64.0.0./ | None |

| Default | Attive | 192.168.0.0/16 | None |

Ecco invece una tabella di route di esempio dopo l'aggiunta di due endpoint servizio alla rete virtuale:

| ORIGINE | STATO | PREFISSI DEGLI INDIRIZZI | TIPO HOP SUCCESSIVO |

|---|---|---|---|

| Predefinito | Attive | 10.1.1.0/24 | VNet |

| Default | Attive | 0.0.0.0./0 | Internet |

| Default | Attive | 10.0.0.0/8 | None |

| Default | Attivo | 100.64.0.0./ | None |

| Default | Attive | 192.168.0.0/16 | None |

| Default | Attive | 20.38.106.0/23, più 10 | VirtualNetworkServiceEndpoint |

| Default | Attive | 20.150.2.0/23, più 9 | VirtualNetworkServiceEndpoint |

Tutto il traffico per il servizio viene ora instradato all'endpoint servizio di rete virtuale e rimane all'interno di Azure.

Creare endpoint servizio

Come tecnico di rete, si intende spostare i file di schemi tecnici sensibili in Archiviazione di Azure. I file devono essere accessibili solo dai computer all'interno della rete aziendale. Si vuole creare un endpoint servizio di rete virtuale per Archiviazione di Azure per proteggere la connettività agli account di archiviazione.

Nell'esercitazione sull'endpoint servizio si apprenderà come:

- Abilitare un endpoint servizio per una subnet

- Usare le regole di rete per limitare l'accesso ad Archiviazione di Azure

- Creare un endpoint servizio di rete virtuale per Archiviazione di Azure

- Verificare che l'accesso sia stato negato correttamente

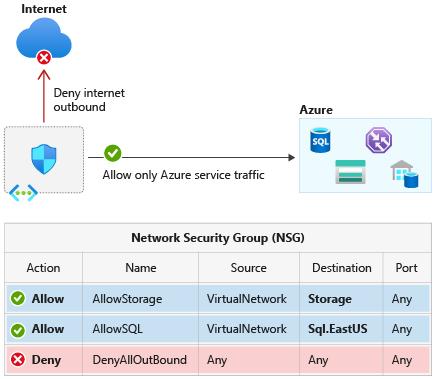

Configurare i tag del servizio

Un tag del servizio rappresenta un gruppo di prefissi di indirizzi IP di un determinato servizio di Azure. Microsoft gestisce i prefissi di indirizzo inclusi nel tag del servizio e aggiorna automaticamente il tag in base alla modifica degli indirizzi, riducendo la complessità degli aggiornamenti frequenti alle regole di sicurezza di rete.

È possibile usare i tag del servizio per definire i controlli di accesso alla rete nei gruppi di sicurezza di rete o in Firewall di Azure. Quando si creano regole di sicurezza, usare i tag del servizio anziché indirizzi IP specifici. Specificando il nome del tag del servizio, ad esempio ApiManagement, nel campo di origine o di destinazione appropriato di una regola, è possibile consentire o negare il traffico per il servizio corrispondente.

A partire da marzo 2021, è anche possibile usare i tag del servizio al posto di intervalli IP espliciti nelle route definite dall'utente. Questa funzionalità è attualmente in anteprima pubblica.

È possibile usare i tag del servizio per ottenere l'isolamento rete e proteggere le risorse di Azure da Internet in generale durante l'accesso ai servizi di Azure con endpoint pubblici. Creare regole del gruppo di sicurezza di rete in ingresso/uscita per negare il traffico da/verso Internet e consentire il traffico da/verso AzureCloud o altri tag del servizio disponibili dei servizi di Azure specifici.

Tag del servizio disponibili

La tabella seguente include tutti i tag del servizio disponibili per l'uso nelle regole del gruppo di sicurezza di rete.

Le colonne indicano se il tag:

- È adatto alle regole che coprono il traffico in ingresso o in uscita.

- Supporta l'ambito regionale.

- È utilizzabile nelle regole del Firewall di Azure.

Per impostazione predefinita, i tag del servizio riflettono gli intervalli per l'intero cloud. Alcuni tag del servizio consentono un controllo più granulare limitando gli intervalli IP corrispondenti a un'area specificata. Il tag del servizio Storage rappresenta ad esempio Archiviazione di Azure per l'intero cloud, mentre Storage. WestUS restringe l'ambito agli intervalli di indirizzi IP di archiviazione dell'area Stati Uniti occidentali. La tabella seguente indica se ogni tag del servizio supporta l'ambito a livello di area.

I tag di servizio per i servizi Azure identificano i prefissi di indirizzo dal cloud specifico in uso. Gli intervalli IP sottostanti, che corrispondono al valore del tag SQL nel cloud pubblico di Azure, sono ad esempio diversi dagli intervalli sottostanti nel cloud di Azure Cina.

Se si implementa un endpoint servizio di rete virtuale per un servizio, ad esempio Archiviazione di Azure o il database SQL di Azure, Azure aggiunge una route a una subnet di rete virtuale per il servizio. I prefissi di indirizzo nella route sono gli stessi prefissi di indirizzo o intervalli CIDR di quelli del tag di servizio corrispondente.