Microsoft Sentinel とは

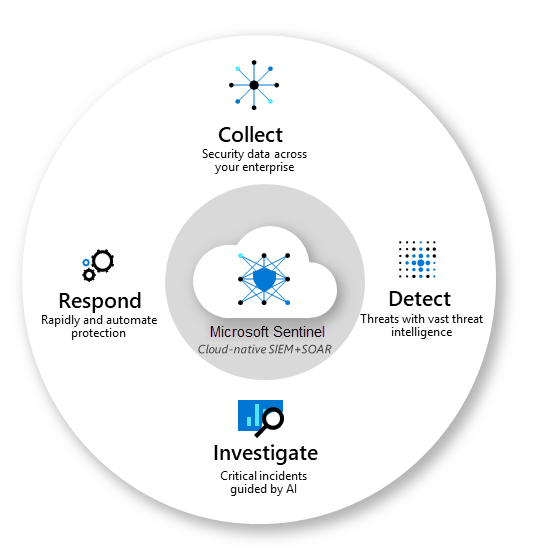

Microsoft Sentinel は、スケーラブルでクラウドネイティブのソリューションで、次のものを提供します。

- セキュリティ情報およびイベント管理 (SIEM)

- セキュリティ オーケストレーション、オートメーション、応答 (SOAR)

Microsoft Sentinel は、インテリジェントなセキュリティ分析と脅威インテリジェンスを企業全体に提供します。 Microsoft Sentinel を使用すると、攻撃の検出、脅威の可視化、予防的ハンティング、脅威への対応のための単一ソリューションが得られます。

Microsoft Sentinel を使用すると、ますます巧妙化する攻撃、増加するアラート、解決までに長い期間がかかることに伴うストレスを軽減し、企業全体を俯瞰的に見ることができます。

Note

Microsoft Sentinel では、Azure Monitor の改ざん防止と不変性のプラクティスを継承します。 Azure Monitor は追加専用のデータ プラットフォームですが、コンプライアンスのためにデータを削除する規定が含まれています。

クラウドの規模でデータを収集します。オンプレミスと複数のクラウド内の両方ですべてのユーザー、デバイス、アプリケーション、インフラストラクチャにわたって収集します。

過去に検出されたことのない脅威を検出します。Microsoft の分析と類を見ない脅威インテリジェンスを使用して、誤判定を最小限に抑えます。

人工知能を使用して脅威を調査します。Microsoft の長年にわたるサイバー セキュリティ業務を活用しながら、大規模に疑わしいアクティビティを捜索します。

インシデントに迅速に対応します。一般的なタスクの組み込みのオーケストレーションとオートメーションを使用します。

Microsoft Sentinel には、Log Analytics や Logic Apps などの実績のある Azure サービスがネイティブに組み込まれています。 Microsoft Sentinel は、AI を使用して調査と検出をエンリッチします。 Microsoft の脅威インテリジェンス ストリームが提供されており、ユーザーが独自の脅威インテリジェンスを取り入れることもできます。

Note

このサービスは Azure Lighthouse をサポートしているため、サービス プロバイダーは各自のテナントにサインインして、顧客から委任されたサブスクリプションやリソース グループを管理することができます。

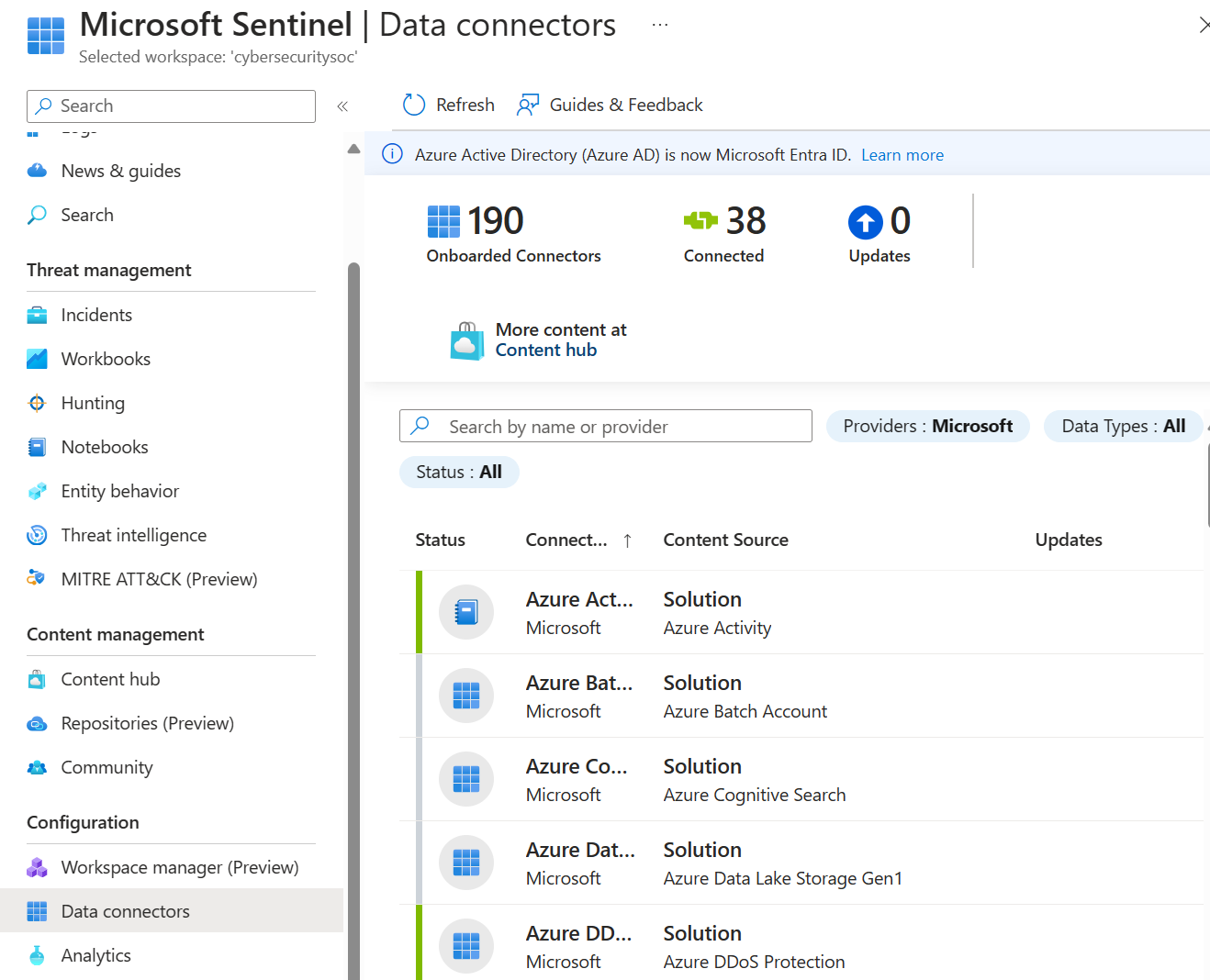

データ コネクタを使用してデータを収集する

Microsoft Sentinel をオンボードするには、まずデータ ソースに接続する必要があります。

Microsoft Sentinel には、すぐに使用できる Microsoft ソリューション用コネクタが多数用意されており、リアルタイムの統合を実現できます。 そうしたコネクタの例を次に示します。

Microsoft Defender XDR、Microsoft Defender for Cloud、Office 365、Microsoft Defender for IoT などの Microsoft ソース。

Microsoft Entra ID、Azure アクティビティ、Azure Storage、Azure Key Vault、Azure Kubernetes サービスなどの Azure サービス ソース。

Microsoft Sentinel には、Microsoft 以外のソリューションの広範なセキュリティおよびアプリケーション エコシステムへのコネクタが組み込まれています。 一般的なイベント形式 (Syslog や REST-API) を使用して、データ ソースを Microsoft Sentinel に接続することもできます。

詳細については、次の記事をご覧ください。

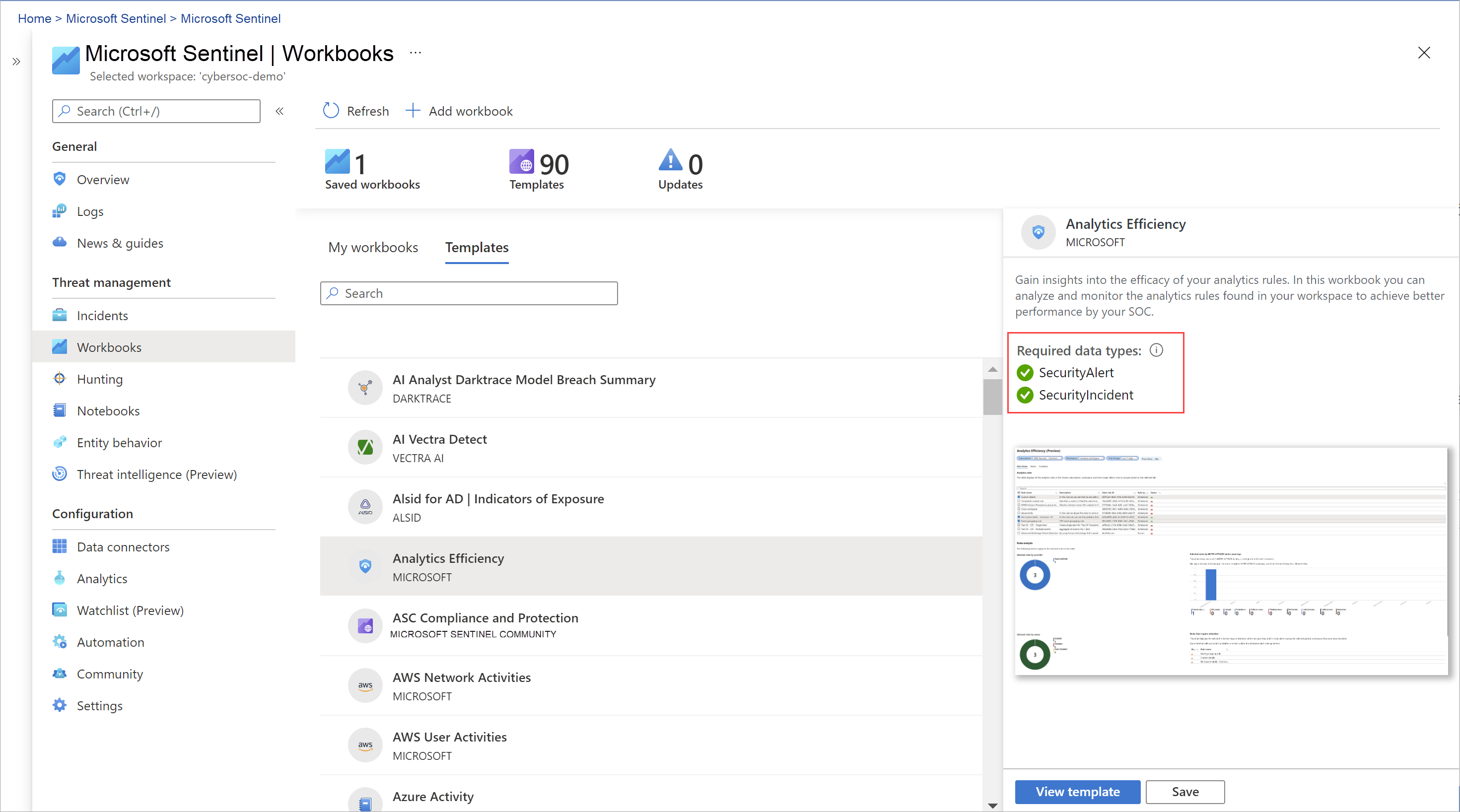

ブックを使用して対話型レポートを作成する

Microsoft Sentinel にオンボードしたら、Azure Monitor ブックとの統合を使用してデータを監視します。

Microsoft Sentinel と Azure Monitor では、ブックの表示が異なります。 しかし、Azure Monitor でブックを作成する方法を確認すると役立つ場合があります。 Microsoft Sentinel を使用すると、データ全体にわたるカスタム ブックを作成できます。 Microsoft Sentinel には、データ ソースに接続するとすぐにデータ全体の分析情報をすばやく得ることができる、組み込みのブック テンプレートも付属しています。

ブックは、あらゆる階層の SOC エンジニアとアナリストを対象としており、データの視覚化に使用されます。

ブックは、Microsoft Sentinel データの概念図に最適であり、コーディングの知識は必要ありません。 ただし、ブックを外部データと統合することはできません。

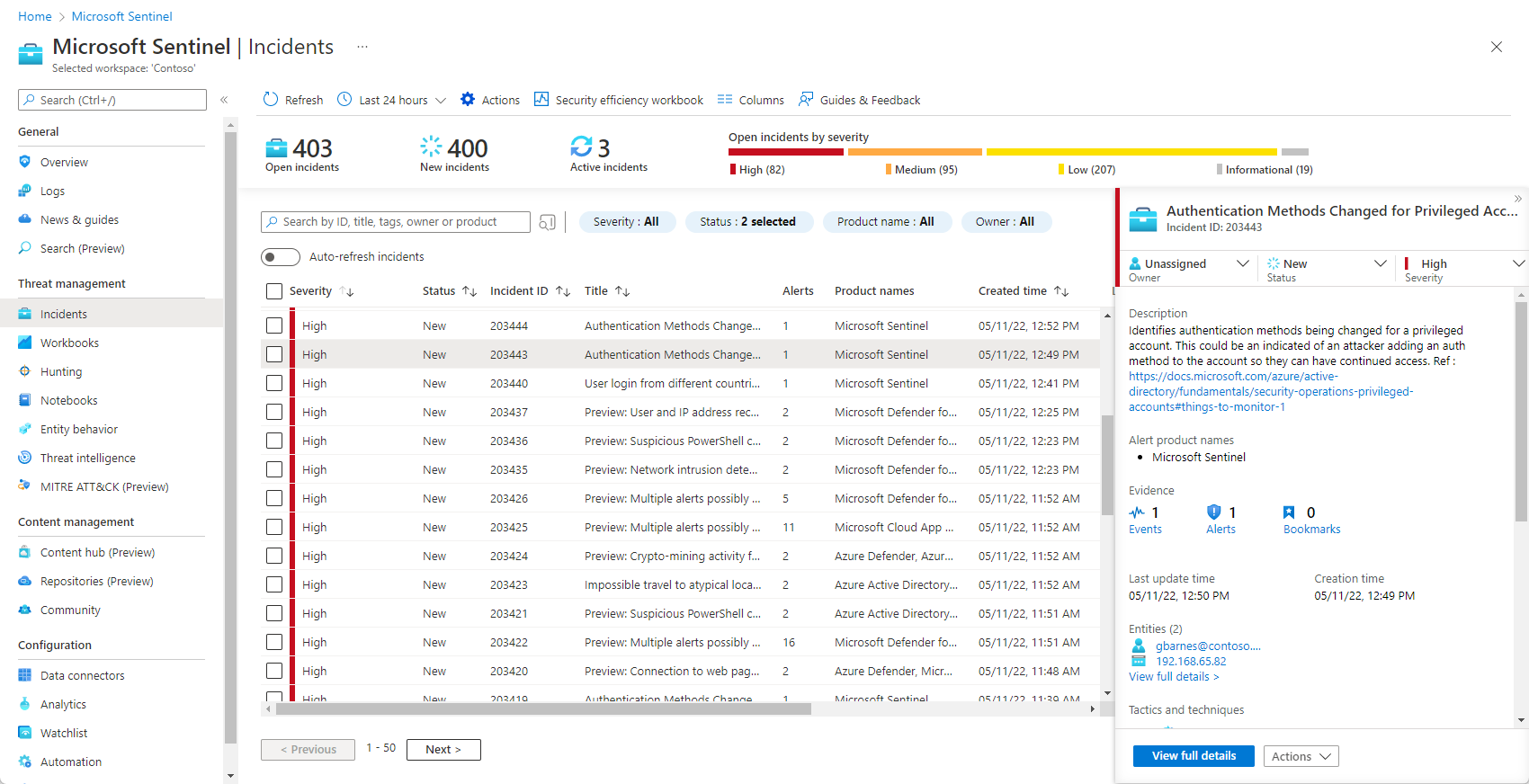

分析ルールを使用してアラートをインシデントに関連付ける

ノイズを減らし、確認および調査する必要があるアラートの数を最小限に抑えるために、Microsoft Sentinel は分析を使用してアラートをインシデントに関連付けます。 インシデントは関連するアラートのグループであり、調査して解決できる対応可能な脅威がまとめて示されます。 組み込みの相関関係ルールをそのまま使用するか、独自のルールを作成する際の出発点として使用します。 Microsoft Sentinel には、ネットワークの動作をマップし、リソース全体の異常を探すための機械学習ルールも用意されています。 これらの分析では、さまざまなエンティティに関する信頼度の低いアラートを組み合わせて信頼度の高いセキュリティ インシデントにすることで、点を結び付けます。

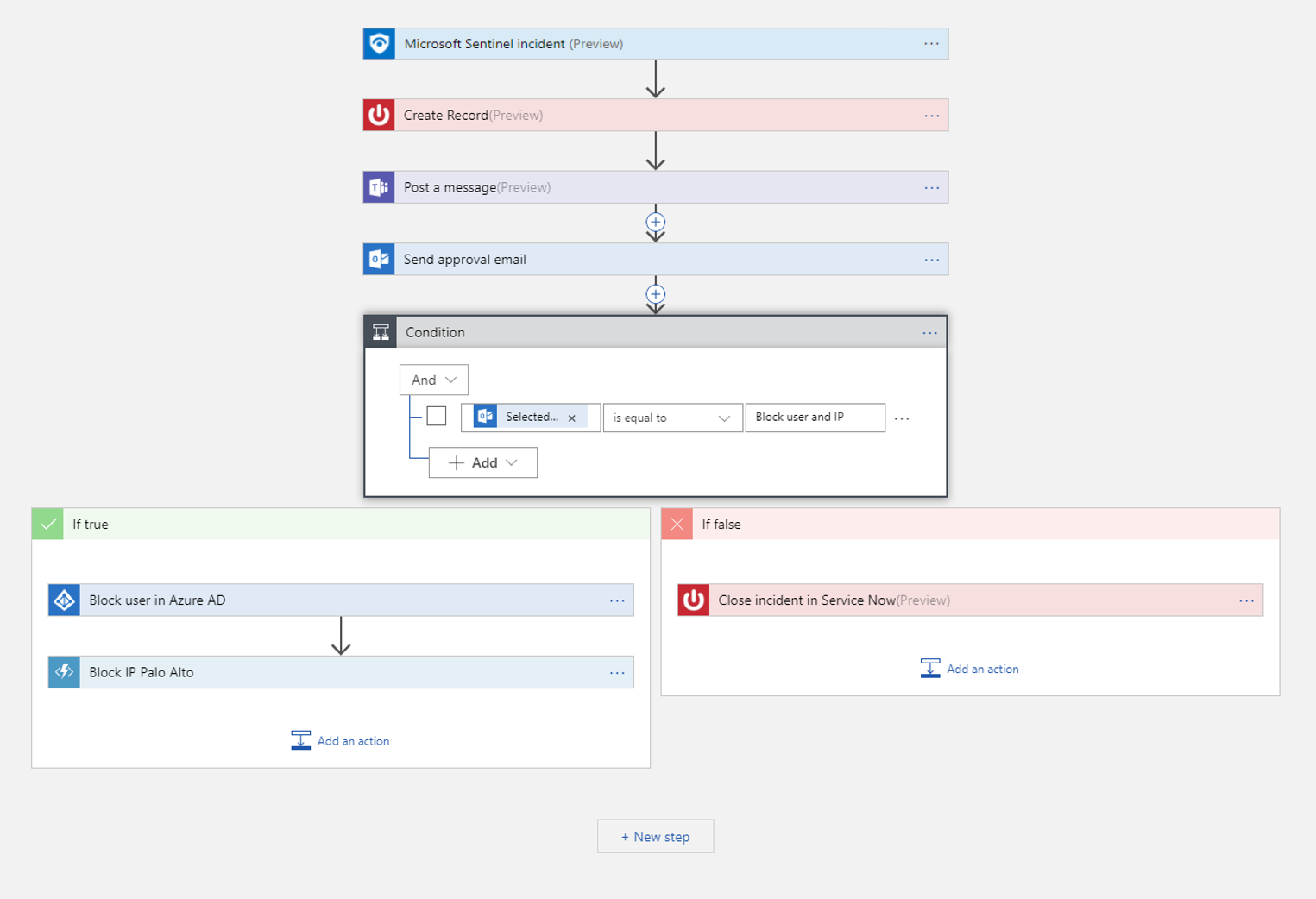

プレイブックを使用して一般的なタスクを自動化および調整する

一般的なタスクを自動化し、Azure サービスと既存のツールと統合するプレイブックを使用してセキュリティ オーケストレーションを簡略化します。

Microsoft Sentinel のオートメーションおよびオーケストレーション ソリューションは、新しいテクノロジが登場したり脅威が発生したりしたときにスケーラブルなオートメーションを可能にする高度に拡張可能なアーキテクチャを備えています。 Azure Logic Apps を使用してプレイブックを構築するために、さまざまなサービスやシステム用の何百ものコネクタがあり、常に拡大し続けているギャラリーから選択できます。 これらのコネクタを使用すると、任意のカスタム ロジックをワークフローに適用できます。例:

- ServiceNow

- Jira

- Zendesk

- HTTP 要求

- Microsoft Teams

- Slack

- Microsoft Entra ID

- Microsoft Defender for Endpoint

- Microsoft Defender for Cloud Apps

たとえば、ServiceNow チケット発行システムを使用している場合は、Azure Logic Apps を使用してワークフローを自動化し、特定のアラートやインシデントが生成されるたびに ServiceNow でチケットを開くことができます。

プレイブックは、あらゆる階層の SOC エンジニアとアナリストを対象としており、データ インジェスト、エンリッチメント、調査、修復などのタスクの自動化と簡略化に使用されます。

プレイブックは、1 つの反復可能なタスクに最適であり、コーディングの知識は必要ありません。 プレイブックは、アドホックまたは複雑なタスク チェーンや、証拠の文書化と共有には適していません。

セキュリティ脅威の範囲と根本原因を調査する

Microsoft Sentinel の詳細調査ツールは、潜在的なセキュリティの脅威の範囲を把握し、根本的な原因を見つけるために役立ちます。 対話型グラフ上のエンティティを選択し、特定のエンティティについて興味がある質問をして、そのエンティティとその関連性を掘り下げて脅威の根本的な原因を突き止めることができます。

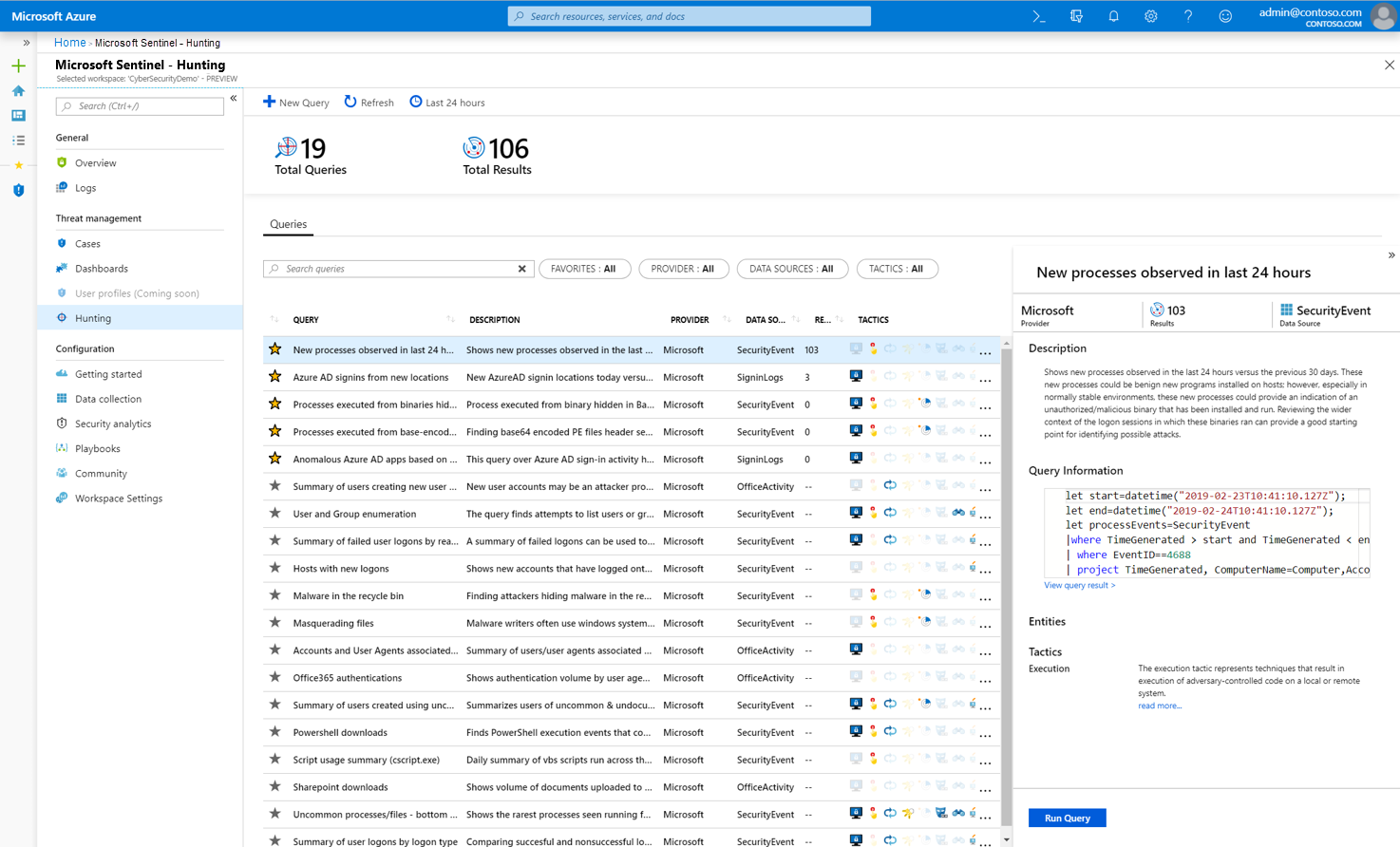

組み込みのクエリを使用してセキュリティの脅威を追求する

MITER フレームワークに基づく Microsoft Sentinel の強力な捜索検索およびクエリ ツールを使用すると、アラートがトリガーされる前に、組織のデータ ソース全体でセキュリティの脅威を予防的に捜索することができます。 ハンティング クエリに基づいてカスタム検出ルールを作成します。 次に、これらの分析情報をセキュリティ インシデント レスポンダーにアラートとして表示します。

ハンティング中にブックマークを作成して、後で興味深いイベントに戻れるようにします。 ブックマークを使用して、イベントを他のユーザーと共有します。 または、イベントを他の関連イベントとグループ化して、調査のための説得力のあるインシデントを作成します。

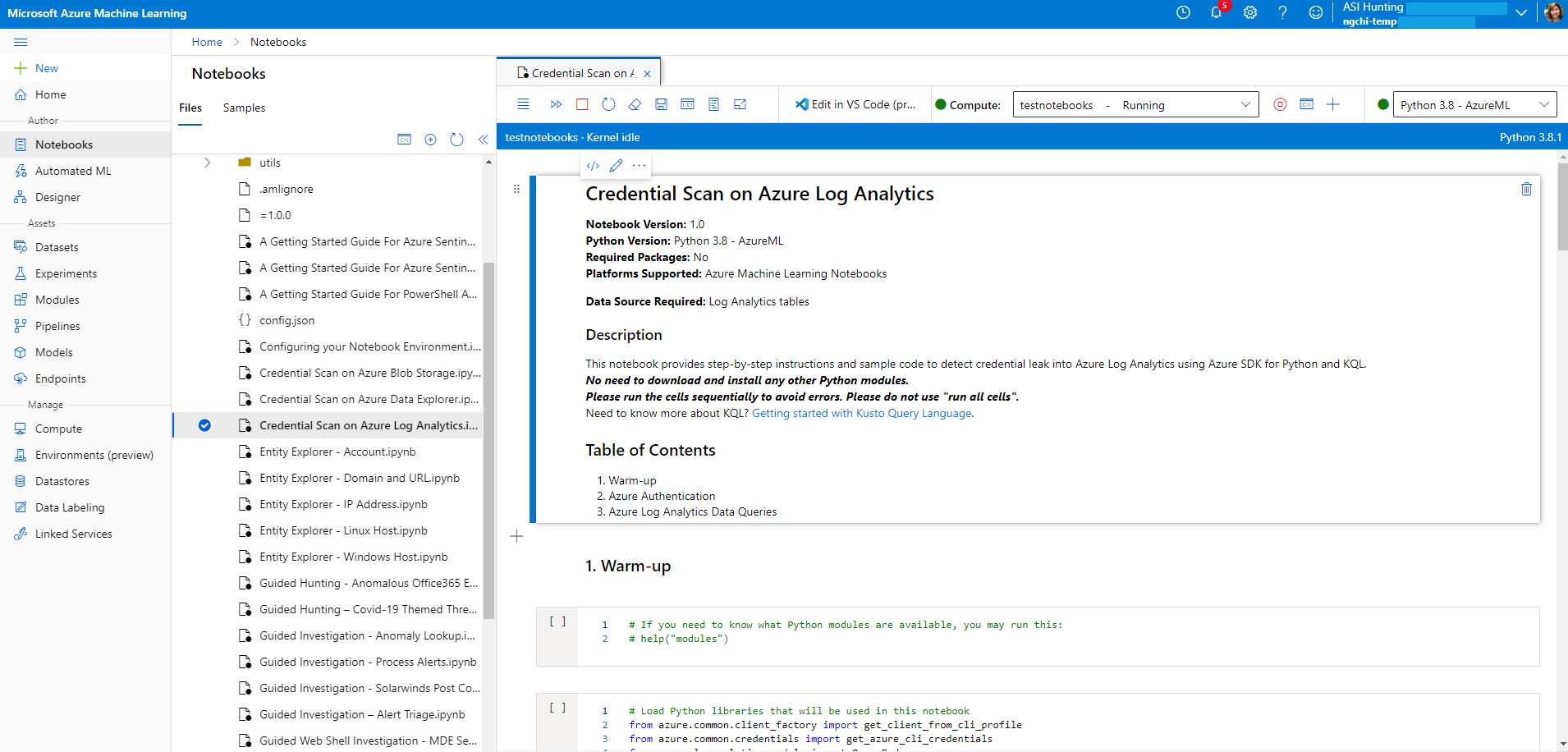

ノートブックを使用して脅威ハンティングを強化する

Microsoft Sentinel は、機械学習、視覚化、およびデータ分析のための完全なライブラリを含む、Azure Machine Learning ワークスペースの Jupyter ノートブックをサポートしています。

Microsoft Sentinel でノートブックを使用して、Microsoft Sentinel データで実行できることのスコープを拡張します。 次に例を示します。

- 一部の Python 機械学習機能など、Microsoft Sentinel に組み込まれていない分析を実行する。

- カスタム タイムラインやプロセス ツリーなど、Microsoft Sentinel に組み込まれていないデータの可視化を作成する。

- オンプレミスのデータ セットなど、Microsoft Sentinel の外部にあるデータ ソースを統合する

ノートブックは、脅威ハンティングの担当者、レベル 2 から 3 のアナリスト、インシデントの調査担当者、データ サイエンティスト、セキュリティ研究者を対象としています。 より高い学習曲線とコーディングに関する知識が必要です。 自動化のサポートは限られています。

Microsoft Sentinel のノートブックには、次の機能が用意されています。

- Microsoft Sentinel と外部データの両方に対するクエリ

- データ エンリッチメント、調査、視覚化、ハンティング、機械学習、ビッグ データ分析のための機能

ノートブックは次の場合に最適です。

- 反復可能なタスクのより複雑なチェーン

- アドホックな手続き型制御

- 機械学習とカスタム分析

ノートブックでは、データを操作および視覚化するための豊富な Python ライブラリがサポートされています。 これらは分析証拠を文書化および共有するのに役立ちます。

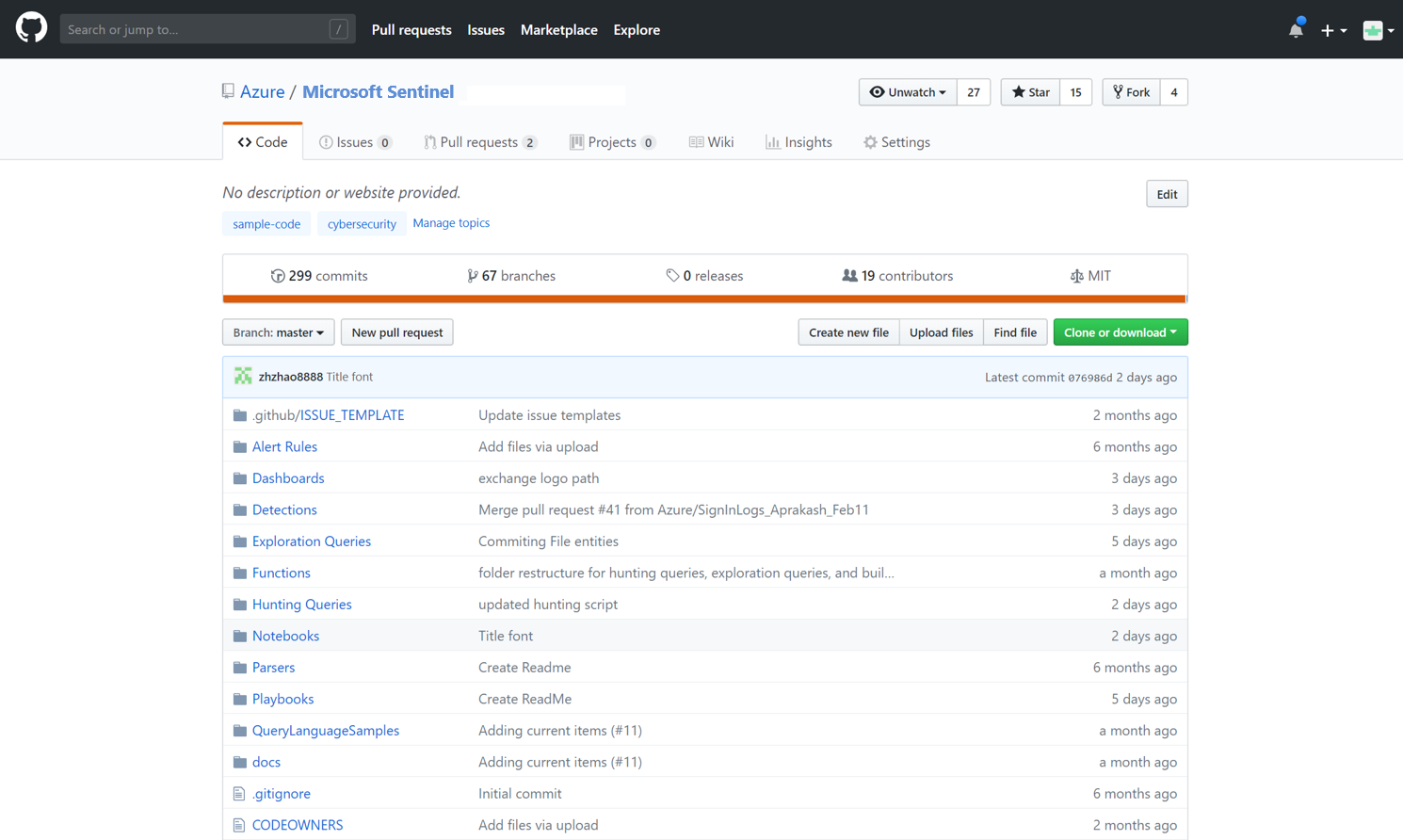

コミュニティからセキュリティ コンテンツをダウンロードする

Microsoft Sentinel コミュニティは、脅威の検出とオートメーションのための強力なリソースです。 Microsoft のセキュリティ アナリストは、新しいブック、プレイブック、捜索クエリなどを作成して追加しています。 お客様の環境で使用できるようにこれらのコンテンツ項目をコミュニティに投稿しています。 プライベート コミュニティの GitHub リポジトリからサンプル コンテンツをダウンロードして、Microsoft Azure Sentinel 用のカスタム ブック、捜索クエリ、ノートブック、プレイブックを作成します。

次のステップ

- Microsoft Azure Sentinel を使用するには、Microsoft Azure のサブスクリプションが必要です。 サブスクリプションがない場合は、無料試用版にサインアップできます。

- データを Microsoft Sentinel にオンボードし、データや潜在的な脅威を視覚化する方法を確認します。