ゼロ トラストは、次のセキュリティ原則のセットを設計および実装するためのセキュリティ戦略です。

| 明確に確認する | 最小限の特権アクセスを使用する | 侵害を想定する |

|---|---|---|

| 使用可能なすべてのデータ ポイントに基づいて、常に認証と承認を行います。 | Just-In-Time と Just-Enough-Access (JIT/JEA)、リスクベースのアダプティブ ポリシー、およびデータ保護を使用して、ユーザー アクセスを制限します。 | 影響範囲とセグメント アクセスを最小限に抑えます。 エンドツーエンドの暗号化を確認し、分析を使用して可視性を高め、脅威検出を推進し、防御を強化します。 |

この記事では、Microsoft Sentinel ゼロ トラスト (TIC 3.0) ソリューションを使用する方法について説明します。これは、ガバナンスチームとコンプライアンス チームが信頼されたインターネット接続 (TIC) 3.0 イニシアチブに従ってゼロ トラスト要件を監視して対応するのに役立ちます。

Microsoft Sentinelソリューションはバンドルされたコンテンツのセットであり、特定のデータ セット用に事前に構成されています。 ゼロ トラスト (TIC 3.0) ソリューションには、ブック、分析ルール、プレイブックが含まれています。これにより、ゼロ トラスト原則の自動視覚化が提供され、トラスト インターネット接続フレームワークにクロスウォークされ、組織は時間の経過と共に構成を監視できます。

注:

Microsoft Exposure Management のゼロ トラスト イニシアチブを使用して、organizationのゼロ トラストの状態を包括的に確認できます。 詳細については、「ゼロ トラストのセキュリティ体制を迅速に最新化する |Microsoft Learn。

ゼロ トラスト ソリューションと TIC 3.0 フレームワーク

ゼロ トラストと TIC 3.0 は同じではありませんが、多くの共通のテーマを共有し、一緒に共通のストーリーを提供します。 ゼロ トラスト (TIC 3.0) 用のMicrosoft Sentinel ソリューションは、TIC 3.0 フレームワークを使用して、Microsoft Sentinelとゼロ トラスト モデル間の詳細な横断歩道を提供します。 これらの横断歩道は、ユーザーが 2 つの間の重複をよりよく理解するのに役立ちます。

ゼロ トラスト (TIC 3.0) のMicrosoft Sentinel ソリューションはベスト プラクティス ガイダンスを提供しますが、Microsoft はコンプライアンスを保証したり、コンプライアンスを暗示したりすることはありません。 すべての信頼されたインターネット接続 (TIC) の要件、検証、および制御は、 サイバーセキュリティ & インフラストラクチャ セキュリティ機関によって管理されます。

ゼロ トラスト (TIC 3.0) ソリューションは、主にクラウドベースの環境で Microsoft テクノロジに提供される制御要件の可視性と状況認識を提供します。 カスタマー エクスペリエンスはユーザーによって異なり、一部のペインでは操作に追加の構成とクエリの変更が必要になる場合があります。

推奨事項は、多くの場合、各顧客に固有の要件に近づくためのいくつかのアクション コースの 1 つであるため、それぞれのコントロールのカバレッジを意味するものではありません。 推奨事項は、それぞれの制御要件の完全または部分的なカバレッジを計画するための出発点と見なす必要があります。

ゼロ トラスト (TIC 3.0) のMicrosoft Sentinel ソリューションは、次のいずれかのユーザーとユース ケースに役立ちます。

- コンプライアンス体制の評価とレポートのためのセキュリティ ガバナンス、リスク、コンプライアンスの専門家

- ゼロ トラストと TIC 3.0 で調整されたワークロードを設計する必要があるエンジニアとアーキテクト

- アラートと自動化の構築のためのセキュリティ アナリスト

- コンサルティング サービス用のマネージド セキュリティ サービス プロバイダー (MSSP)

- 要件の確認、レポートの分析、機能の評価を行う必要があるセキュリティ マネージャー

前提条件

ゼロ トラスト (TIC 3.0) ソリューションをインストールする前に、次の前提条件があることを確認してください。

Microsoft サービスのオンボード: Azure サブスクリプションでクラウドのMicrosoft SentinelとMicrosoft Defenderの両方が有効になっていることを確認します。

クラウド要件のMicrosoft Defender: クラウドのMicrosoft Defender:

必要な規制基準をダッシュボードに追加します。 Microsoft Cloud セキュリティ ベンチマークと NIST SP 800-53 R5 Assessments の両方を、Microsoft Defender for Cloud ダッシュボードに追加してください。 詳細については、「Microsoft Defender for Cloud」のドキュメントの「規制基準をダッシュボードに追加する」を参照してください。

クラウド データのMicrosoft Defenderを Log Analytics ワークスペースに継続的にエクスポートします。 詳細については、「クラウド データのMicrosoft Defenderを継続的にエクスポートする」を参照してください。

必要なユーザーアクセス許可。 ゼロ トラスト (TIC 3.0) ソリューションをインストールするには、セキュリティ閲覧者のアクセス許可を持つMicrosoft Sentinel ワークスペースにアクセスできる必要があります。

ゼロ トラスト (TIC 3.0) ソリューションは、次のような他の Microsoft サービスとの統合によっても強化されています。

- Microsoft Defender XDR

- Microsoft 情報保護

- Microsoft Entra ID

- Microsoft Defender for Cloud

- Microsoft Defender for Endpoint

- Microsoft Defender for Identity

- Microsoft Defender for Cloud Apps

- Microsoft Defender for Office 365

ゼロ トラスト (TIC 3.0) ソリューションをインストールする

Azure portalからゼロ トラスト (TIC 3.0) ソリューションをデプロイするには、

Microsoft Sentinelで[コンテンツ ハブ] を選択し、ゼロ トラスト (TIC 3.0) ソリューションを見つけます。

右下の [ 詳細の表示] を選択し、[作成] を 選択します。 ソリューションをインストールするサブスクリプション、リソース グループ、ワークスペースを選択し、デプロイされる関連するセキュリティ コンテンツを確認します。

完了したら、[ 確認と作成 ] を選択してソリューションをインストールします。

詳細については、「すぐに 使えるコンテンツとソリューションをデプロイする」を参照してください。

サンプルの使用シナリオ

次のセクションでは、セキュリティ運用アナリストが、ゼロ トラスト (TIC 3.0) ソリューションでデプロイされたリソースを使用して、要件の確認、クエリの探索、アラートの構成、自動化の実装を行う方法について説明します。

ゼロ トラスト (TIC 3.0) ソリューションをインストールしたら、Microsoft Sentinel ワークスペースにデプロイされたブック、分析ルール、プレイブックを使用して、ネットワーク内のゼロ トラストを管理します。

ゼロ トラスト データを視覚化する

Microsoft Sentinelブック>ゼロ トラスト (TIC 3.0) ブックに移動し、[保存されたブックの表示] を選択します。

ゼロ トラスト (TIC 3.0) ブック ページで、表示する TIC 3.0 機能を選択します。 この手順では、[ 侵入検出] を選択します。

ヒント

ページの上部にある [ガイド ] トグルを使用して、推奨事項とガイド ウィンドウを表示または非表示にします。 検索する特定のデータを表示できるように、[ サブスクリプション]、[ ワークスペース]、[ TimeRange ] オプションで正しい詳細が選択されていることを確認します。

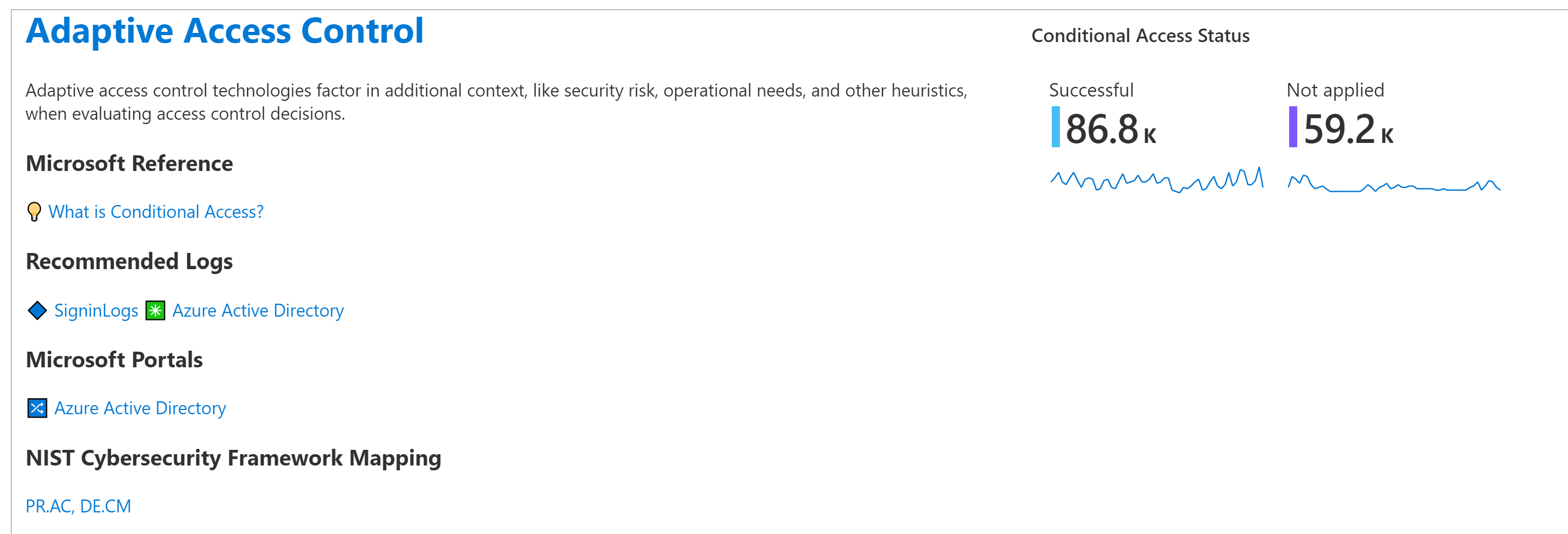

表示するコントロール カードを選択します。 この手順では、[アダプティブ Access Control] を選択し、スクロールを続行して表示されたカードを表示します。

ヒント

左上の [ガイド ] トグルを使用して、推奨事項とガイド ウィンドウを表示または非表示にします。 たとえば、最初にブックにアクセスするときに役立ちますが、関連する概念を理解したら不要です。

クエリを調べる。 たとえば、アダプティブ Access Control カードの右上にある 3 つのドットの [オプション] メニューを選択し、[ログ] ビューで [最後の実行クエリを開く] を選択します。

クエリは、[Microsoft Sentinel ログ] ページで開きます。

![[ログのMicrosoft Sentinel] ページで選択したクエリのスクリーンショット。](media/sentinel-workbook/explore-query-logs.png)

ゼロ トラスト関連アラートを構成する

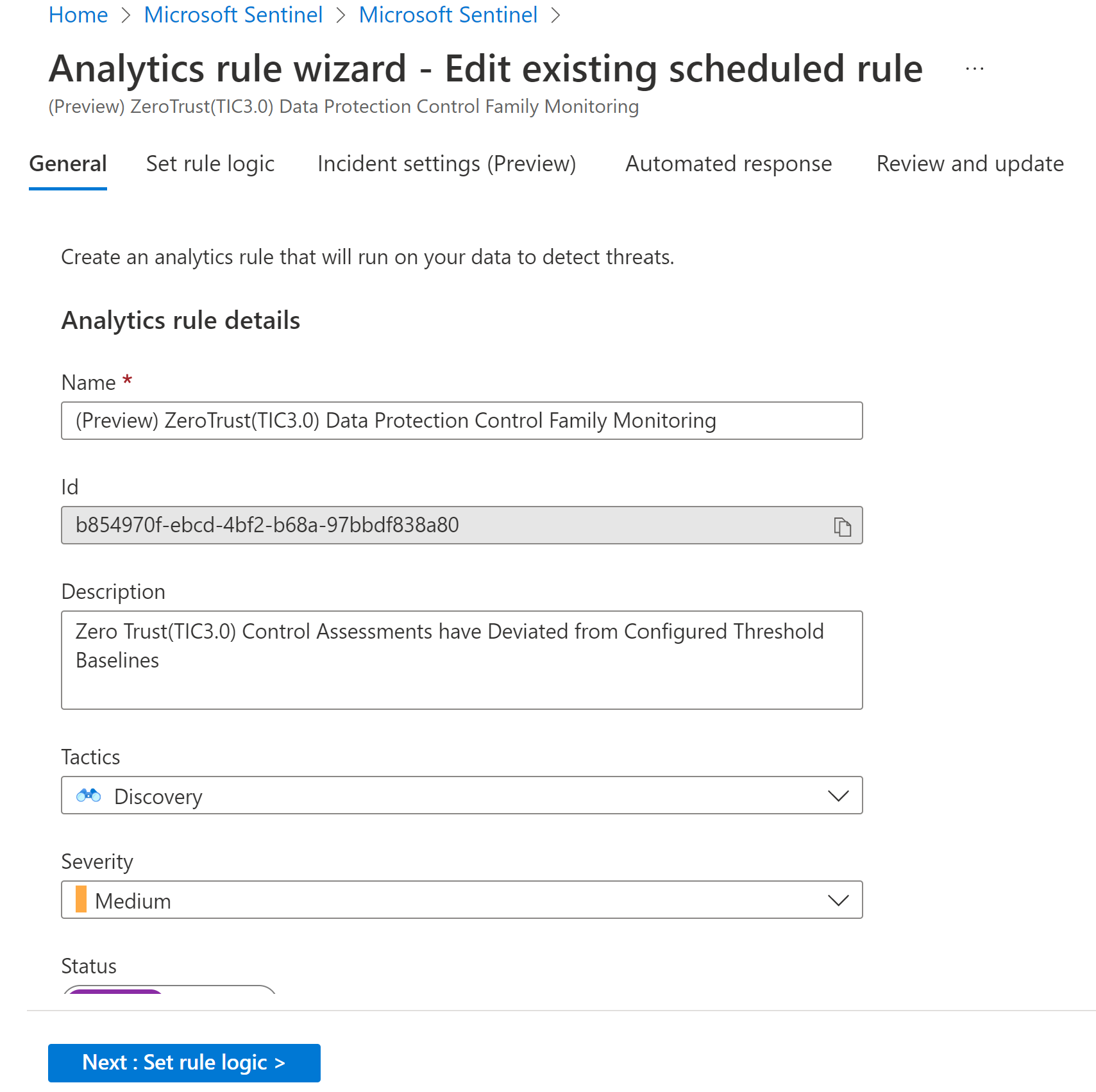

Microsoft Sentinelで、[分析] 領域に移動します。 TIC3.0 を検索して、ゼロ トラスト (TIC 3.0) ソリューションでデプロイされたすぐに使用する分析ルールを表示します。

既定では、ゼロ トラスト (TIC 3.0) ソリューションは、コントロール ファミリ別にゼロ トラスト (TIC3.0) の姿勢を監視するように構成された一連の分析ルールをインストールし、コンプライアンス チームに姿勢の変化を警告するためのしきい値をカスタマイズできます。

たとえば、ワークロードの回復性の状態が 1 週間で指定した割合を下回った場合、Microsoft Sentinelはアラートを生成して、それぞれのポリシーの状態 (成功/失敗)、識別された資産、最後の評価時刻、修復アクション用のクラウドのMicrosoft Defenderへのディープ リンクを提供します。

必要に応じてルールを更新するか、新しいルールを構成します。

詳細については、「脅威を 検出するためのカスタム分析ルールを作成する」を参照してください。

SOAR で応答する

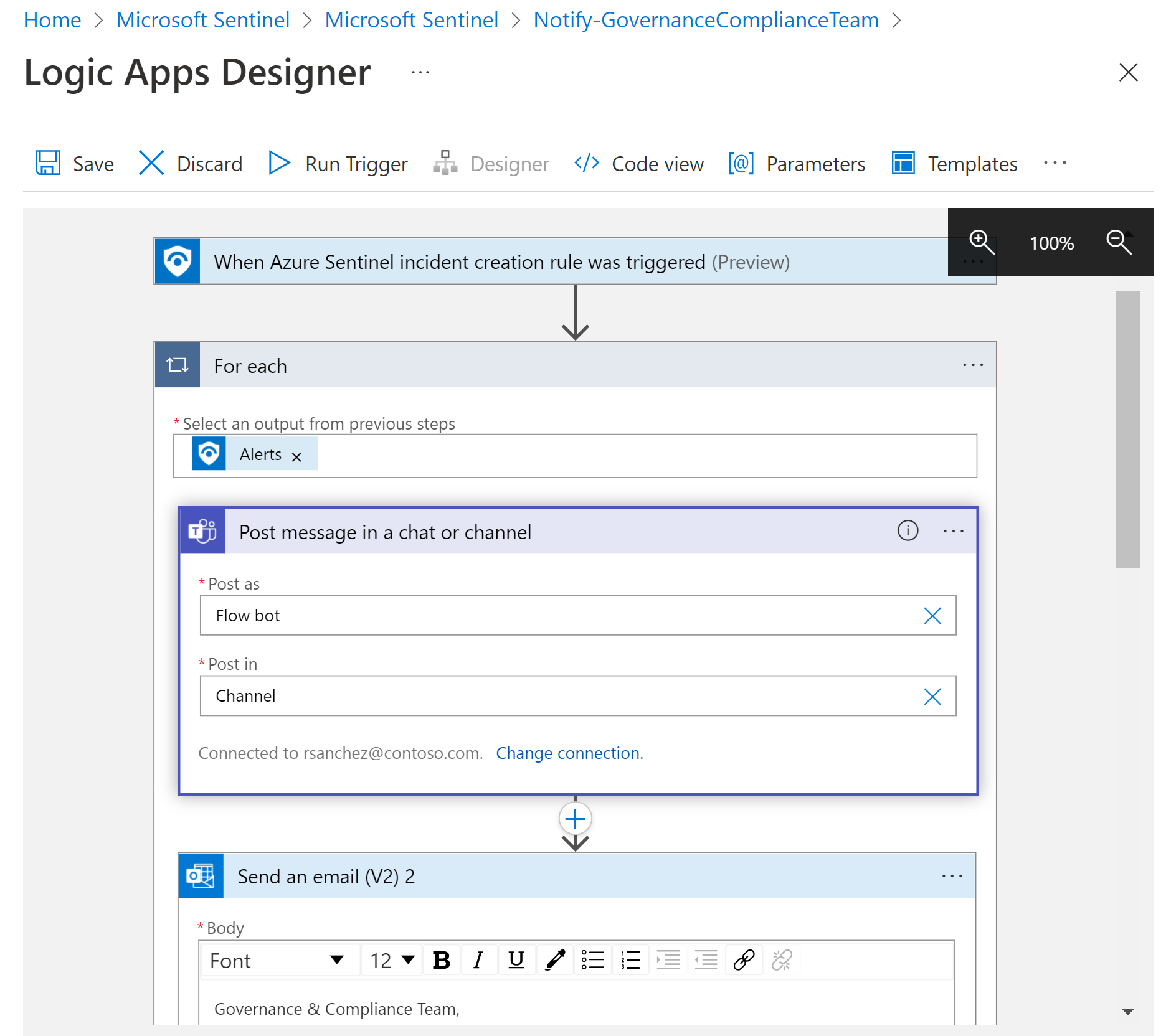

Microsoft Sentinelで、[Automation>Active プレイブック] タブに移動し、[Notify-GovernanceComplianceTeam] プレイブックを見つけます。

このプレイブックを使用して、CMMC アラートを自動的に監視し、メールとMicrosoft Teamsメッセージの両方を介して関連する詳細をガバナンス コンプライアンス チームに通知します。 必要に応じてプレイブックを変更します。

詳細については、「Microsoft Sentinelプレイブックでトリガーとアクションを使用する」を参照してください。

よく寄せられる質問

カスタム ビューとレポートはサポートされていますか?

はい。 ゼロ トラスト (TIC 3.0) ブックをカスタマイズして、サブスクリプション、ワークスペース、時間、コントロール ファミリ、または成熟度レベルのパラメーター別にデータを表示し、ブックをエクスポートおよび印刷できます。

詳細については、「Azureモニター ブックを使用してデータを視覚化および監視する」を参照してください。

追加の製品は必要ですか?

クラウドのMicrosoft SentinelとMicrosoft Defenderの両方が必要です。

これらのサービスとは別に、各コントロールカードは、カードに表示されるデータと視覚化の種類に応じて、複数のサービスからのデータに基づいています。 25 を超える Microsoft サービスは、ゼロ トラスト (TIC 3.0) ソリューションのエンリッチメントを提供します。

データを含めずにパネルを使用して何を行う必要がありますか?

データのないパネルは、ゼロ トラストと TIC 3.0 の制御要件に対処するための出発点となります。これには、それぞれのコントロールに対処するための推奨事項が含まれます。

複数のサブスクリプション、クラウド、テナントはサポートされていますか?

はい。 ブック パラメーター、Azure Lighthouse、Azure Arc を使用して、すべてのサブスクリプション、クラウド、テナントでゼロ トラスト (TIC 3.0) ソリューションを活用できます。

詳細については、「Azure Monitor ブックを使用してデータを視覚化および監視する」および「MSSP としてMicrosoft Sentinelで複数のテナントを管理する」を参照してください。

パートナー統合はサポートされていますか?

はい。 ブックと分析ルールはどちらも、パートナー サービスとの統合に合わせてカスタマイズできます。

詳細については、「Azure Monitor ブックを使用して、アラート内のデータとSurface カスタム イベントの詳細を視覚化および監視する」を参照してください。

これは政府機関のリージョンで利用できますか?

はい。 ゼロ トラスト (TIC 3.0) ソリューションはパブリック プレビュー段階であり、商用/政府機関リージョンにデプロイできます。 詳細については、「 商用および米国政府機関のお客様向けのクラウド機能の可用性」を参照してください。

このコンテンツを使用するために必要なアクセス許可はどれですか?

共同作成者ユーザー Microsoft Sentinelブック、分析ルール、およびその他のMicrosoft Sentinel リソースを作成および編集できます。

Microsoft Sentinel閲覧者ユーザーは、データ、インシデント、ブック、およびその他のMicrosoft Sentinel リソースを表示できます。

詳細については、「Microsoft Sentinelのアクセス許可」を参照してください。

次の手順

詳細については、以下を参照してください。

ビデオをご覧ください。

ブログをお読みください。