Customer Key を設定した後、次の手順では、1 つ以上の データ暗号化ポリシー (DEP) を作成して割り当てます。 割り当てられたら、この記事の説明に従って暗号化キーとポリシーを管理できます。

Microsoft Purview カスタマー キーでは、Windows 365クラウド PC もサポートされています。 詳細については、「Windows 365 クラウド PC の Microsoft Purview カスタマー キー」を参照してください。

前提条件

カスタマー キーを管理する前に、次のことを確認してください。

- セットアップの完了: 「顧客キーの設定」のすべての手順を完了する

- Key Vault URI: Azure Key Vault キーの URI を取得します。 「各Azure Key Vault キーの URI を取得する」を参照してください

- アクセス許可: Exchange 管理者のアクセス許可 (すべての DEP 操作は、Exchange Online PowerShell を介して実行されます)

-

PowerShell モジュール:

- DEP 操作用の PowerShell のExchange Online

- Key Vault操作のAzure PowerShell

重要

Microsoft では、アクセス許可が可能な限りで少ないロールを使用することをお勧めします。 グローバル管理者ロールを持つユーザーの数を最小限に抑えることで、組織のセキュリティを向上させることができます。 Microsoft Purview のロールとアクセス許可の詳細をご覧ください。

クイック リファレンス: タスク別のコマンド

次の表を使用して、必要なコマンドをすばやく見つけます。

DEP の作成と割り当て

| タスク | Workload | command |

|---|---|---|

| DEP を作成する | マルチワークロード | New-M365DataAtRestEncryptionPolicy -Name <Name> -AzureKeyIDs <KeyURI1>,<KeyURI2> |

| DEP を作成する | Exchange | New-DataEncryptionPolicy -Name <Name> -AzureKeyIDs <KeyURI1>,<KeyURI2> |

| DEP を作成する | SharePoint/OneDrive | Register-SPODataEncryptionPolicy -PrimaryKeyVaultName <Name> -PrimaryKeyName <Name> -PrimaryKeyVersion <Version> -SecondaryKeyVaultName <Name> -SecondaryKeyName <Name> -SecondaryKeyVersion <Version> |

| DEP を割り当てる | マルチワークロード | Set-M365DataAtRestEncryptionPolicyAssignment -DataEncryptionPolicy <PolicyName> |

| DEP を割り当てる | Exchange メールボックス | Set-Mailbox -Identity <Mailbox> -DataEncryptionPolicy <PolicyName> |

| DEP を割り当てる | ハイブリッド メールボックス | Set-MailUser -Identity <MailUser> -DataEncryptionPolicy <PolicyName> |

DEP の表示と検証

| タスク | Workload | command |

|---|---|---|

| すべての DEP を一覧表示する | マルチワークロード | Get-M365DataAtRestEncryptionPolicy |

| すべての DEP を一覧表示する | Exchange | Get-DataEncryptionPolicy |

| DEP 割り当てを表示する | マルチワークロード | Get-M365DataAtRestEncryptionPolicyAssignment |

| メールボックス DEP の表示 | Exchange | Get-MailboxStatistics -Identity <Mailbox> \| fl DataEncryptionPolicyID |

| 暗号化の状態を表示する | SharePoint/OneDrive | Get-SPODataEncryptionPolicy <SPOAdminSiteUrl> |

| メールボックスの暗号化を確認する | Exchange | Get-MailboxStatistics -Identity <Mailbox> \| fl IsEncrypted |

DEP の管理と無効化

| タスク | Workload | command |

|---|---|---|

| DEP を無効にする | マルチワークロード | Set-M365DataAtRestEncryptionPolicy -Identity <Policy> -Enabled $false |

| DEP の割り当てを解除する | Exchange | Set-Mailbox -Identity <Mailbox> -DataEncryptionPolicy $null |

Key Vault操作

| タスク | command |

|---|---|

| Key Vaultアクセス許可を表示する | Get-AzKeyVault -VaultName <VaultName> |

| ユーザー アクセスを削除する | Remove-AzKeyVaultAccessPolicy -VaultName <VaultName> -UserPrincipalName <UPN> |

| キーを復元する | Restore-AzKeyVaultKey -VaultName <VaultName> -InputFile <BackupFile> |

すべてのテナント ユーザーに対して複数のワークロードで使用する DEP を作成する

ローカル コンピューターで、コンプライアンス管理者のアクセス許可を持つ職場または学校アカウントを使用してサインインし、Exchange Online PowerShell に接続します。

次のコマンドレットを実行して、マルチワークロード データ暗号化ポリシーを作成します。

New-M365DataAtRestEncryptionPolicy -Name <PolicyName> -AzureKeyIDs <KeyVaultURI1, KeyVaultURI2> [-Description <String>]パラメーター定義:

-Name: ポリシーに使用する名前。 スペースは使用できません。-AzureKeyIDs: ポリシーで使用される 2 つのAzure Key Vault キーの URI をコンマで区切って指定します。例:

"https://contosoCentralUSvault1.vault.azure.net/keys/Key_02""https://contosoWestUSvault1.vault.azure.net/keys/Key_01"Description(省略可能): ポリシーの人間が判読できる説明。例:

"Policy for multiple workloads for all users in the tenant."

New-M365DataAtRestEncryptionPolicy -Name "Contoso_Global" -AzureKeyIDs "https://contosoWestUSvault1.vault.azure.net/keys/Key_01","https://contosoCentralUSvault1.vault.azure.net/keys/Key_02" -Description "Policy for multiple workloads for all users in the tenant."

マルチワークロード ポリシーを割り当てる

マルチワークロード データ暗号化ポリシー (DEP) を作成した後、 Set-M365DataAtRestEncryptionPolicyAssignment コマンドレットを使用して割り当てます。 割り当て後、Microsoft 365 は DEP で指定されたキーを使用して、organizationのデータを暗号化します。

Set-M365DataAtRestEncryptionPolicyAssignment -DataEncryptionPolicy <PolicyName or ID>

<PolicyName or ID>をポリシーの名前または GUID に置き換えます。

例:

Set-M365DataAtRestEncryptionPolicyAssignment -DataEncryptionPolicy "Contoso_Global"

Windows 365 クラウド PC:

ポリシーを割り当てた後、Intune管理センターに更新プログラムを反映させるには、3 ~ 4 時間を許可します。 更新が完了したら、管理センターの手順に従って既存のクラウド PC を暗号化します。

詳細については、「Windows 365 クラウド PC のカスタマー キーを設定する」を参照してください。

Exchange メールボックスで使用する DEP を作成する

開始する前に、必要なセットアップ手順を完了します。 詳細については、「 顧客キーの設定」を参照してください。 DEP を作成するには、セットアップ中に取得したAzure Key Vault URI が必要です。 詳細については、「Azure Key Vault キーごとに URI を取得する」を参照してください。

Exchange メールボックスの DEP を作成するには、次の手順に従います。

ローカル コンピューターで、Exchange 管理者アクセス許可を持つ職場または学校アカウントを使用して、PowerShell Exchange Onlineに接続します。

New-DataEncryptionPolicyコマンドレットを使用して DEP を作成します。New-DataEncryptionPolicy -Name <PolicyName> -Description "Policy Description" -AzureKeyIDs <KeyVaultURI1>, <KeyVaultURI2>パラメーター 説明 例 -Nameポリシーの名前を入力します。 名前にスペースを含めることはできません。 USA_mailboxes-AzureKeyIDs2 つのキーの URI を個別のAzure Key Vault に入力します。 コンマとスペースで区切ります。 https://contosoEastUSvault01.vault.azure.net/keys/USA_key_01,https://contosoEastUS2vault01.vault.azure.net/keys/USA_key_02-Descriptionポリシーの目的を識別するのに役立つわかりやすい説明。 "Root key for mailboxes in USA and its territories"例:

New-DataEncryptionPolicy -Name USA_mailboxes -Description "Root key for mailboxes in USA and its territories" -AzureKeyIDs https://contoso_EastUSvault02.vault.azure.net/keys/USA_key_01, https://contoso_CentralUSvault02.vault.azure.net/keys/USA_Key_02構文とパラメーターの情報については、「 New-DataEncryptionPolicy」を参照してください。

メールボックスに DEP を割り当てる

Set-Mailbox コマンドレットを使用して DEP を割り当てます。 割り当て後、Microsoft 365 は DEP のキーを使用してメールボックスを暗号化します。

Set-Mailbox -Identity <MailboxIdParameter> -DataEncryptionPolicy <PolicyName>

詳細については、「Set-Mailbox」を参照してください。

ハイブリッド メールボックスに DEP を割り当てる

ハイブリッド環境では、次の Set-MailUserを使用して、同期されたオンプレミスのメールボックス データに DEP を割り当てます。

Set-MailUser -Identity <MailUserIdParameter> -DataEncryptionPolicy <PolicyName>

詳細については、「ハイブリッド先進認証を使用した Outlook for iOS と Android を使用したSet-MailUser メールボックスとオンプレミス メールボックス」を参照してください。

クラウドにメールボックスを移行する前に DEP を割り当てる

移行前に DEP を割り当てると、移動中にメールボックスの内容が暗号化されます。移行後に DEP を割り当てるよりも効率的です。

適切なアクセス許可を持つ職場または学校アカウントを使用して、Exchange Online PowerShell に接続します。

次のコマンドを実行します。

Set-MailUser -Identity <GeneralMailboxOrMailUserIdParameter> -DataEncryptionPolicy <DataEncryptionPolicyIdParameter>

Exchange メールボックス用に作成した DEP を表示する

organization内のすべての DEP を一覧表示するには、Exchange Online PowerShell に接続して次を実行します。

Get-DataEncryptionPolicy

コマンドレットの詳細については、「 Get-DataEncryptionPolicy」を参照してください。

メールボックスに割り当てられた DEP を決定する

メールボックスに割り当てられている DEP を見つけるには、PowerShell Exchange Onlineに接続して、次のコマンドを実行します。

Get-MailboxStatistics -Identity <MailboxIdParameter> | fl DataEncryptionPolicyID

返された GUID からフレンドリ名を取得するには:

Get-DataEncryptionPolicy <GUID>

詳細については、「Get-MailboxStatistics」を参照してください。

SharePoint と OneDrive で使用する DEP を作成する

開始する前に、必要なセットアップ手順を完了してください。 詳細については、「 顧客キーの設定」を参照してください。

SharePoint と OneDrive のカスタマー キーを構成するには、SharePoint PowerShell を使用します。

DEP では、異なるリージョン内の個別のAzure Key Vault から 2 つのキーを使用します。 単一 geo テナントには 1 つの DEP が必要です。マルチ geo テナントには、異なるキーを持つ geo ごとに 1 つの DEP が必要です。 両方のキーにKey Vault URI が必要です (「各Azure Key Vault キーの URI を取得する」を参照してください)。

ローカル コンピューターで、organizationで適切なアクセス許可を持つ職場または学校アカウントを使用して、SharePoint PowerShell に接続します。

Register-SPODataEncryptionPolicyコマンドレットを使用して DEP を登録します。Register-SPODataEncryptionPolicy -PrimaryKeyVaultName <PrimaryKeyVaultName> -PrimaryKeyName <PrimaryKeyName> -PrimaryKeyVersion <PrimaryKeyVersion> -SecondaryKeyVaultName <SecondaryKeyVaultName> -SecondaryKeyName <SecondaryKeyName> -SecondaryKeyVersion <SecondaryKeyVersion>例:

Register-SPODataEncryptionPolicy -PrimaryKeyVaultName 'stageRG3vault' -PrimaryKeyName 'SPKey3' -PrimaryKeyVersion 'f635a23bd4a44b9996ff6aadd88d42ba' -SecondaryKeyVaultName 'stageRG5vault' -SecondaryKeyName 'SPKey5' -SecondaryKeyVersion '2b3e8f1d754f438dacdec1f0945f251a'マネージド HSM を使用する場合: 各コンテナーのバージョンを 含む キーの完全な URL を使用します。

Register-SPODataEncryptionPolicy -PrimaryKeyVaultUri <PrimaryKeyVaultURL> -SecondaryKeyVaultUri <SecondaryKeyVaultURL>例:

Register-SPODataEncryptionPolicy -PrimaryKeyVaultURL https://M365-Test.managedhsm.azure.net/keys/Sharepoint-01/aaaa5513974f4780ea67b2f5d8c3dd -SecondaryKeyVaultURL https://M365-Test-02.managedhsm.azure.net/keys/Sharepoint-02/7d8f30343bed4e44a57225bae2012388注:

DEP が登録されると、geo のデータの暗号化が開始されます。 このプロセスには時間がかかる場合があります。

完全なコマンドレットリファレンスについては、「 Register-SPODataEncryptionPolicy」を参照してください。

カスタマー キーによる暗号化が完了したことを確認する

顧客キーのローリング、新しいデータ暗号化ポリシー (DEP) の割り当て、またはメールボックスの移行後、このセクションの手順に従って暗号化が完了したことを確認します。

Exchange メールボックスの暗号化が完了したかどうかを確認する

メールボックスの暗号化には時間がかかる場合があります。 初回暗号化の場合、暗号化を完了するには、メールボックスを新しいデータベースに完全に移動する必要があります。

メールボックスが暗号化されているかどうかをチェックするには、Get-MailboxStatistics コマンドレットを使用します。

Get-MailboxStatistics -Identity <GeneralMailboxOrMailUserIdParameter> | fl IsEncrypted

IsEncrypted プロパティは、メールボックスが暗号化されている場合は true、そうでない場合は false を返します。

メールボックスの移動を完了するために必要な時間は、初めて暗号化されるメールボックスの数とそのサイズによって異なります。

SharePoint と OneDrive の暗号化が完了することを確認する

Get-SPODataEncryptionPolicy コマンドレットを次のように実行して、暗号化の状態を確認します。

Get-SPODataEncryptionPolicy <SPOAdminSiteUrl>

出力には、プライマリ/セカンダリ キー URI、暗号化状態、オンボードされたサイトの割合が含まれます。 状態の値:

| 状態 | 説明 |

|---|---|

| 未登録 | 顧客キーの暗号化が適用されない |

| 登録する | 進行中の暗号化 (完了率を示す) |

| Registered | 暗号化の完了 |

| 圧延 | 進行中のキー ロール (完了率を示す) |

複数のワークロードで使用する DEP の詳細を取得する

複数ワークロードの DEP を表示するには、コンプライアンス管理者のアクセス許可を使用して powerShell Exchange Onlineに接続し、次を実行します。

Get-M365DataAtRestEncryptionPolicy

特定の DEP の詳細については、次を参照してください。

Get-M365DataAtRestEncryptionPolicy -Identity "Contoso_Global"

マルチワークロード DEP 割り当て情報を取得する

テナントに割り当てられている DEP を特定するには、PowerShell Exchange Onlineに接続して次を実行します。

Get-M365DataAtRestEncryptionPolicyAssignment

マルチワークロード DEP を無効にする

無効にする前に、テナント内のワークロードから DEP の割り当てを解除します。 次に、PowerShell Exchange Onlineに接続し、次を実行します。

Set-M365DataAtRestEncryptionPolicy -Identity "PolicyName" -Enabled $false

Azure Key Vault キーを復元する

復元する前に、論理的な削除を使用してキーを回復してみてください (最大 90 日間使用できます)。 完全な復元は、キーまたはコンテナーが完全に失われた場合にのみ必要です。

Azure PowerShellを使用してキーを復元するには、次のコマンドを実行します。

Restore-AzKeyVaultKey -VaultName <vault name> -InputFile <filename>

例:

Restore-AzKeyVaultKey -VaultName Contoso-O365EX-NA-VaultA1 -InputFile Contoso-O365EX-NA-VaultA1-Key001-Backup-20170802.backup

重要

キー コンテナーに同じ名前のキーが既に含まれている場合、復元操作は失敗します。

Restore-AzKeyVaultKey コマンドレットは、メタデータと名前を含むすべてのバージョンのキーを復元します。

キー コンテナーのアクセス許可を管理する

Azure PowerShellを使用して、キー コンテナーのアクセス許可を表示または削除します (ユーザーがチームを離れた場合など)。

アクセス許可を表示するには:

Get-AzKeyVault -VaultName <vault name>

例:

Get-AzKeyVault -VaultName Contoso-O365EX-NA-VaultA1

ユーザーのアクセス権を削除するには:

Remove-AzKeyVaultAccessPolicy -VaultName <vault name> -UserPrincipalName <UPN of user>

カスタマー キーから Microsoft マネージド キーにロールバックする

Microsoft マネージド キーに戻すことができます。このキーは、各ワークロードの既定の暗号化方法を使用してデータを再暗号化します。

重要

ロールバックすると暗号化は元に戻されますが、データは削除されません。 データ消去はデータを完全に暗号化して削除し、マルチワークロード ポリシーでは実行できません。

複数のワークロードについてカスタマー キーからロールバックする

マルチワークロード データ暗号化ポリシー (DEP) でカスタマー キーを使用しなくなった場合は、Microsoft サポートを通じてサポート リクエストを送信します。 要求に次の情報を含めます。

- テナント完全修飾ドメイン名 (FQDN)

- ロールバック要求のテナント連絡先

- カスタマー キーを廃止する理由

- インシデント番号

重要

Azure Key Vault (AKV) と暗号化キーは、適切なアクセス許可で保持する必要があります。 このアクションは、Microsoft が管理するキーを使用してデータを再ラップできるようにするために必要です。

重要

Gallatin では、複数のワークロードのカスタマー キーからのロールバックはサポート されていません 。

Exchange のカスタマー キーからロールバックする

メールボックス レベルのデータ暗号化ポリシー (DEP) を使用して個々のメールボックスを暗号化しなくなった場合は、すべてのメールボックスからそれらの DEP の割り当てを解除できます。

メールボックス レベルの DEP の割り当てを解除するには、次の手順に従います。

PowerShell のアクセス許可Exchange Online必要な職場または学校アカウントを使用し、powerShell Exchange Onlineに接続します。

次のコマンドレットを実行します。

Set-Mailbox -Identity <mailbox> -DataEncryptionPolicy $null

このコマンドは、現在の DEP の割り当てを解除し、既定の Microsoft マネージド キーを使用してメールボックスを再暗号化します。

注:

Microsoft マネージド キーに関連付けられている DEP の割り当てを解除することはできません。 Microsoft マネージド キーを使用しない場合は、代わりに別の DEP をメールボックスに割り当てます。

SharePoint と OneDrive のカスタマー キーからロールバックする

カスタマー キーから Microsoft が管理するキーへのロールバックは、SharePoint または OneDrive ではサポートされていません。

キーを取り消し、データ消去パスを開始する

可用性キーを含むすべてのルート キーの失効を制御します。 データを消去してサービスを終了するキーを取り消すと、消去の完了後に可用性キーが削除されます。 この機能は、個々のメールボックスに割り当てられた DEP でのみサポートされます。

Microsoft 365 は、データ消去プロセスを監査して検証します。 詳細については、「 SSAE 18 SOC 2 レポート」、「 金融機関向けのリスク評価とコンプライアンス ガイド」、 および「Microsoft 365 Exit Planning の考慮事項」を参照してください。

重要

マルチワークロード DEP の消去はサポートされていません。 これらのポリシーは、テナント内の複数のワークロードとユーザー間でデータを暗号化します。 このような DEP を削除すると、すべてのワークロードのデータにアクセスできなくなります。

Microsoft 365 サービスを完全に終了する場合は、Microsoft Entra IDでテナントを削除する方法に関するページを参照してください。

Exchange のカスタマー キーと可用性キーを取り消す

Exchange のデータ消去パスを開始すると、データ暗号化ポリシー (DEP) に永続的なデータ消去要求を配置します。 この操作により、その DEP に割り当てられているすべてのメールボックス内の暗号化されたデータが完全に削除されます。

PowerShell コマンドレットは一度に 1 つの DEP でのみ動作するため、データ消去プロセスを開始する前に、1 つの DEP をすべてのメールボックスに再割り当てすることを検討してください。

警告

データ消去パスを使用してメールボックスのサブセットを削除しないでください。 このプロセスは、サービスを完全に終了している組織のみを対象としています。

データ消去パスを開始するには、次の手順に従います。

Azure Key Vault から O365 Exchange Onlineのラップとラップ解除のアクセス許可を削除します。

適切な Exchange Online PowerShell アクセス許可を持つ職場または学校アカウントを使用し、PowerShell Exchange Onlineに接続します。

消去するメールボックスを含む DEP ごとに、

Set-DataEncryptionPolicyコマンドレットを実行します。Set-DataEncryptionPolicy <Policy ID> -PermanentDataPurgeRequested -PermanentDataPurgeReason <Reason> -PermanentDataPurgeContact <ContactName>コマンドが失敗した場合は、前述のように、Exchange Onlineアクセス許可がAzure Key Vaultの両方のキーから削除されたことを確認します。

-PermanentDataPurgeRequestedスイッチを使用してSet-DataEncryptionPolicyコマンドレットを実行した後、DEP をメールボックスに割り当てることはできません。Microsoft サポートに問い合わせて、データ消去 eDocument を要求します。

Microsoft は、データの消去を確認および承認するための法的ドキュメントを送信します。 これに署名する人は、通常、エグゼクティブまたはその他の法的に承認された代理人です。

担当者がドキュメントに署名したら、Microsoft に返却します (通常は電子署名を使用)。

Microsoft は、署名された eDocument を受け取ると、署名と署名者の信頼性を検証します。 検証が完了したら、必要なコマンドレットを実行してデータの消去を完了します。 このプロセスでは、DEP を削除し、影響を受けるメールボックスに永続的な削除をマークし、可用性キーを削除します。 プロセスが完了すると、データは消去され、Exchange にアクセスできなくなり、復旧できません。

SharePoint と OneDrive のカスタマー キーと可用性キーを取り消す

SharePoint と OneDrive の DEP の消去は、カスタマー キーではサポートされていません。 Microsoft 365 サービスを完全に終了する場合は、文書化されたプロセスに従ってテナントを削除できます。

詳細については、「Microsoft Entra IDでテナントを削除する方法」を参照してください。

従来のアクセス ポリシー モデルから RBAC に Key Vault を移行する

レガシ アクセス ポリシー モデルを使用して Customer Key にオンボードした場合は、次の手順に従って、すべてのAzure Key Vault を移行して、ロールベースのアクセス制御 (RBAC) を使用します。 2 つのモデルを比較し、Microsoft が RBAC を推奨する理由を理解するには、ロールベースのアクセス制御 (Azure RBAC) とアクセス ポリシー (レガシ) のAzureに関するページを参照してください。

レガシ アクセス ポリシーを削除する

Key Vault から既存のアクセス ポリシーを削除するには、 Remove-AzKeyVaultAccessPolicy コマンドレットを使用します。

Azure PowerShellを使用してAzure サブスクリプションにサインインします。 ガイダンスについては、「Azure PowerShellでサインインする」を参照してください。

次のコマンドを実行して、 Microsoft 365 サービス プリンシパルのアクセス権を削除します。

Remove-AzKeyVaultAccessPolicy -VaultName <VaultName> -ServicePrincipalName c066d759-24ae-40e7-a56f-027002b5d3e4次のコマンドを実行して、Exchange Online プリンシパルのアクセス権を削除します。

Remove-AzKeyVaultAccessPolicy -VaultName <VaultName> -ServicePrincipalName 00000002-0000-0ff1-ce00-000000000000次のコマンドを実行して、 SharePoint および OneDrive for Work または School サービス プリンシパルのアクセスを削除します。

Remove-AzKeyVaultAccessPolicy -VaultName <VaultName> -ServicePrincipalName 00000003-0000-0ff1-ce00-000000000000

アクセス構成アクセス許可モデルの変更

アクセス ポリシーを削除した後、Azure portalの各Key Vaultのアクセス許可モデルを更新します。

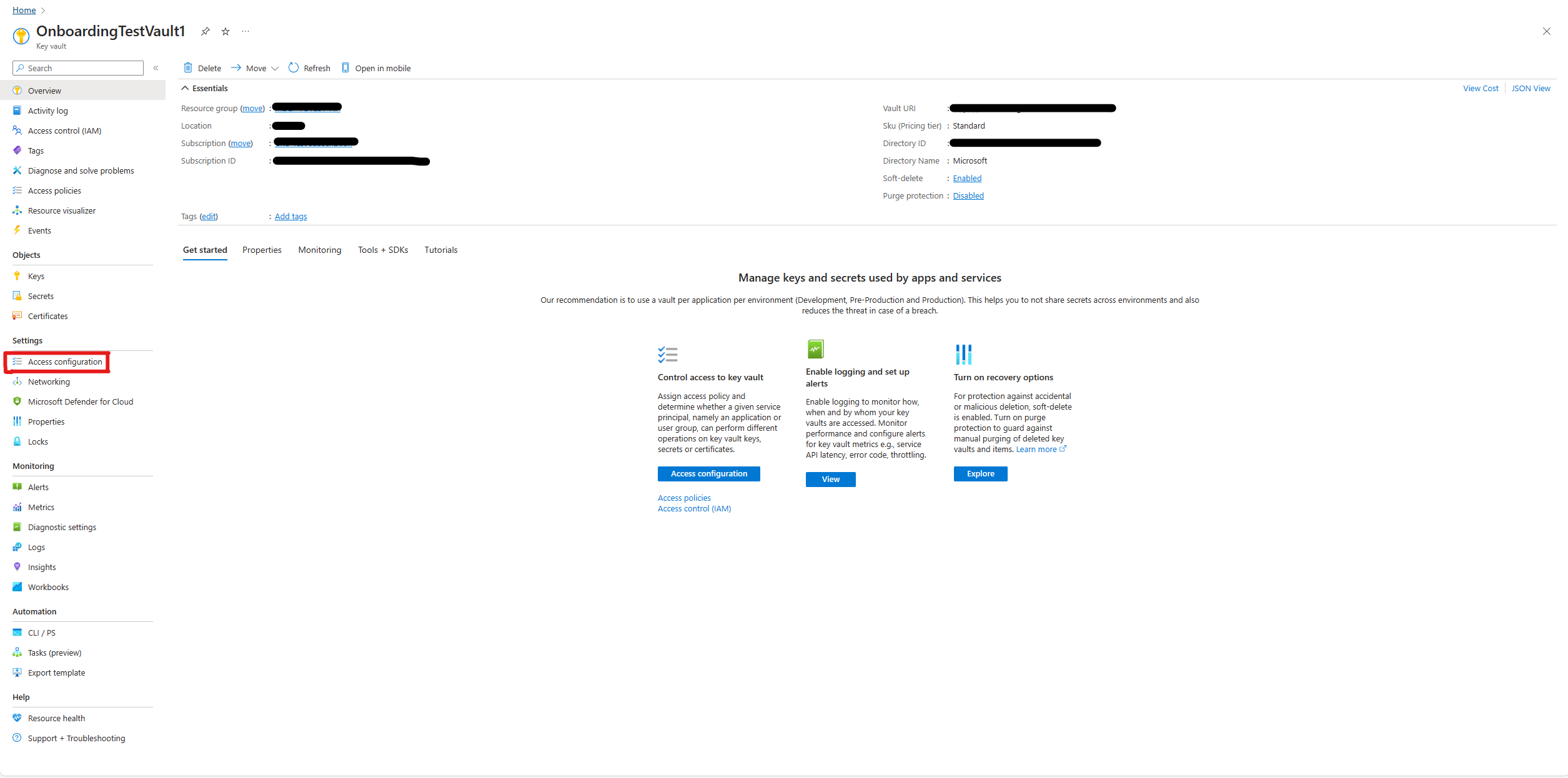

Azure portalで、Key Vaultに移動します。

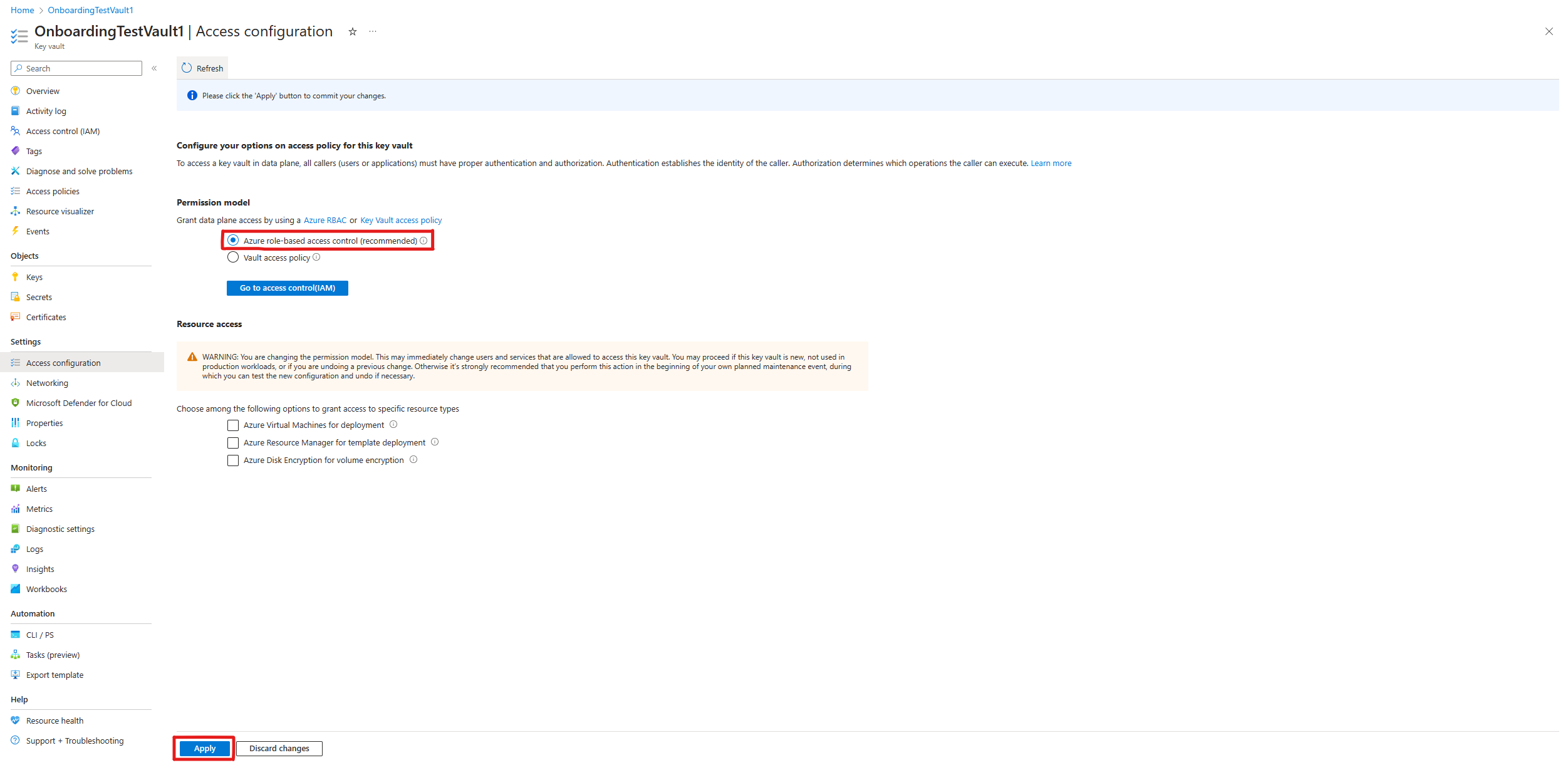

左側のメニューの [ 設定] で、[ アクセス構成] を選択します。

[アクセス許可モデル] で、[Azureロールベースのアクセス制御] を選択します。

画面の下部にある [ 適用 ] を選択します。

RBAC アクセス許可の割り当て

アクセス許可モデルを切り替えた後、「各Key Vaultにアクセス許可を割り当てる」の手順に従って、必要なロールを付与します。

トラブルシューティング

| 問題 | 考えられる原因 | 解決方法 |

|---|---|---|

| DEP の作成が失敗する | 無効なKey Vault URI | URI 形式と、キーがコンテナーに存在することを確認する |

| DEP 割り当てが失敗する | アクセス許可が不十分 | Exchange 管理者のアクセス許可があることを確認する |

| メールボックスが 1 週間後に暗号化されない | データベースの移動が完了しない | Microsoft サポートにお問い合わせください |

Get-MailboxStatistics は no を返します DataEncryptionPolicyID |

DEP が割り当てられない | を使用して DEP を割り当てる Set-Mailbox |

| SharePoint 暗号化が "登録中" でスタックしている | 大規模なテナントまたはキー アクセスの問題 | キーのアクセス許可を確認します。大規模なテナントの場合、暗号化には時間がかかる場合があります |

| キーの復元が失敗する | 同じ名前のキーが存在する | 別のコンテナーを使用するか、既存のキーを最初に削除する |

| Exchange Online PowerShell に接続できない | モジュールがインストールされていないか、古くなっている | Exchange Online PowerShell モジュールをインストールまたは更新する |