重要

2025 年 5 月 1 日より、Azure AD B2C は新規のお客様向けに購入できなくなります。 詳細については、FAQ を参照してください。

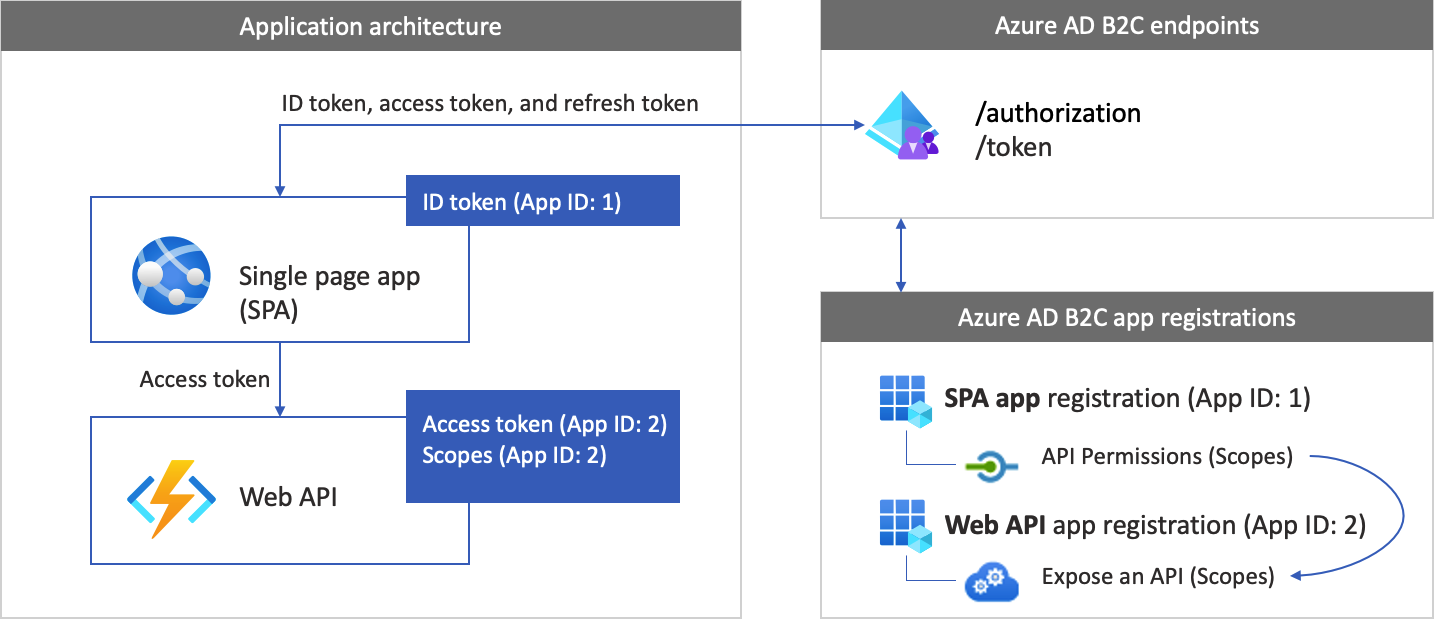

この記事では、React シングルページ アプリケーション (SPA) のサンプルを使用して、React アプリに Azure Active Directory B2C (Azure AD B2C) 認証を追加する方法を説明します。 React SPA は、Azure AD B2C 自体によって保護されている API も呼び出します。

概要

OpenID Connect (OIDC) は OAuth 2.0 を基盤とした認証プロトコルであり、ユーザーをアプリケーションに安全にサインインさせるために利用できます。 この React サンプルでは、 MSAL React と MSAL Browser Node パッケージを使用します。 MSAL は、React SPA への認証と承認のサポートの追加を簡略化する Microsoft 提供のライブラリです。

サインイン フロー

サインイン フローでは、次の手順が実行されます。

- ユーザーがアプリを開き、[ サインイン] を選択します。

- アプリは、Azure AD B2C への認証要求を開始します。

- ユーザーが サインアップまたはサインイン して パスワードをリセットするか、 ソーシャル アカウントでサインインします。

- サインインが成功すると、Azure AD B2C はアプリに承認コードを返します。 アプリは次のアクションを実行します。

- ID トークン、アクセス トークン、および更新トークンの承認コードを交換します。

- ID トークン要求を読み取る。

- 後で使用できるように、アクセス トークンと更新トークンをメモリ内キャッシュに格納します。 アクセス トークンを使用すると、ユーザーは Web API などの保護されたリソースを呼び出すことができます。 更新トークンは、新しいアクセス トークンを取得するために使用されます。

アプリの登録

アプリが Azure AD B2C でサインインして Web API を呼び出せるようにするには、Azure AD B2C ディレクトリに 2 つのアプリケーションを登録する必要があります。

シングルページ アプリケーション (React) の登録により、アプリは Azure AD B2C でサインインできます。 アプリの登録時に、 リダイレクト URI を指定します。 リダイレクト URI は、ユーザーが Azure AD B2C で認証された後にリダイレクトされるエンドポイントです。 アプリ登録プロセスは、アプリを一意に識別するアプリケーション ID (またはクライアント ID として知られています) を生成します。 この記事では、 アプリ ID の例 1 を使用します。

Web API 登録を使用すると、アプリは保護された Web API を呼び出します。 登録により、Web API のアクセス許可 (スコープ) が公開されます。 アプリ登録プロセスでは、Web API を一意に識別するアプリケーション ID が生成されます。 この記事では、 アプリ ID の例 2 を使用します。 Web API スコープ (アプリ ID: 2) にアプリ (アプリ ID: 1) のアクセス許可を付与します。

次の図では、アプリの登録とアプリのアーキテクチャについて説明します。

Web API の呼び出し

認証が完了した後、ユーザーがアプリと対話すると、保護された Web API が呼び出されます。 その Web API では、ベアラー トークン認証が使用されます。 ベアラー トークンは、アプリによって Azure AD B2C から取得されたアクセス トークンです。 アプリでは、HTTPS 要求の Authorization ヘッダーでトークンを渡します。

Authorization: Bearer <access token>

アクセス トークンのスコープが Web API のスコープと一致しない場合、認証ライブラリでは正しいスコープの新しいアクセス トークンが取得されます。

サインアウト フロー

サインアウト フローには、次の手順が含まれます。

- アプリから、ユーザーがサインアウトします。

- アプリによってそのセッション オブジェクトがクリアされ、認証ライブラリによってそのトークン キャッシュがクリアされます。

- アプリによってユーザーが Azure AD B2C サインアウト エンドポイントに移動し、Azure AD B2C セッションが終了されます。

- ユーザーが再びアプリにリダイレクトされます。

[前提条件]

この記事の手順に従う前に、コンピューターが実行されていることを確認してください。

- Visual Studio Code または別のコード エディター。

-

Node.js ランタイム と npm。 コンピューターに Node.js と npm が正しくインストールされていることをテストするには、ターミナルまたはコマンド プロンプトで

node --versionとnpm --versionを入力します。

手順 1: ユーザー フローを構成する

ユーザーがアプリにサインインしようとすると、ユーザー フローを介した承認エンドポイントへの認証要求がアプリによって開始されます。 ユーザー フローによって、ユーザーのエクスペリエンスが定義および制御されます。 ユーザーがユーザー フローを完了すると、Azure AD B2C によってトークンが生成され、ユーザーはアプリケーションにリダイレクトされます。

ユーザー フローまたはカスタム ポリシーの作成をまだ行っていない場合は、作成します。 手順を繰り返して、次のように 3 つの個別のユーザー フローを作成します。

-

サインインと サインアップを結合したユーザー フロー (例:)

susi。 このユーザー フローでは、パスワードを忘れた 場合のエクスペリエンスもサポート されています。 -

プロファイル編集 ユーザー フロー (例:

edit_profile) 。 -

パスワードのリセット ユーザー フロー (例:

reset_password)。

Azure AD B2C は、 B2C_1_ ユーザー フロー名の前に付加されます。 たとえば、susi が B2C_1_susiになります。

手順 2: React SPA と API を登録する

この手順では、React SPA と Web API アプリの登録を作成します。 また、Web API のスコープも指定します。

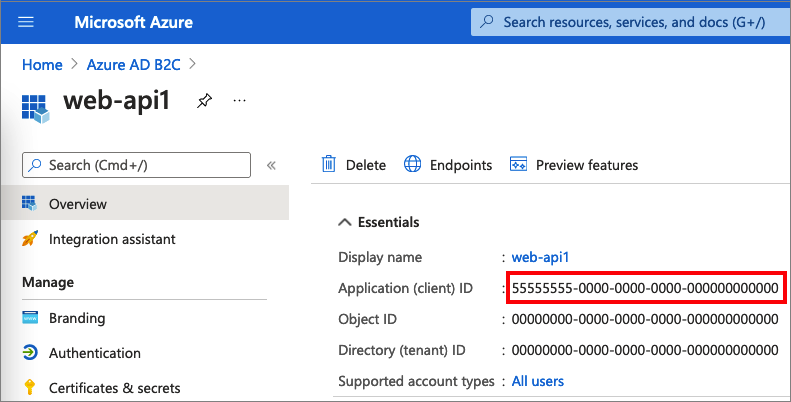

2.1 Web API アプリケーションを登録する

Web API アプリの登録 (App ID: 2) を作成するには、次の手順に従います。

Azure portal にサインインします。

ご自分の Azure AD B2C テナントが含まれるディレクトリを必ず使用してください。 ポータル ツールバーの [Directories + subscriptions](ディレクトリ + サブスクリプション) アイコンを選択します。

[ポータルの設定] | [Directories + subscriptions](ディレクトリ + サブスクリプション) ページの [ディレクトリ名] の一覧で自分の Azure AD B2C ディレクトリを見つけて、 [切り替え] を選択します。

Azure portal で、 [Azure AD B2C] を検索して選択します。

[アプリの登録] を選択し、[新しい登録] を選択します。

アプリケーションの名前を入力します (my-api1 など)。 [リダイレクト URI] と [サポートされているアカウントの種類] を既定値のままにします。

登録 を選択します。

アプリ登録が完了したら、 [概要] を選択します。

アプリケーション (クライアント) ID の値を記録しておきます。これは、後で Web アプリケーションを構成するときに使用します。

2.2 スコープを構成する

作成した my-api1 アプリケーション (App ID: 2) を選択して、その [概要] ページを開きます。

[ 管理] で、[ API の公開] を選択します。

[アプリケーション ID URI] の横にある [設定] リンクを選択します。 既定値 (GUID) を一意の名前 (例: tasks-api) に置き換え、[保存] を選択します。

Web アプリケーションで Web API のアクセス トークンを要求するときに、API に対して定義する各スコープのプレフィックスとしてこの URI を追加する必要があります。

[この API で定義されるスコープ] で、 [スコープの追加] を選択します。

API への読み取りアクセスを定義するスコープを作成するには:

- [スコープ名] に tasks.read を入力します。

- [管理者の同意の表示名] で、「Read access to tasks API」を入力します。

- [管理者の同意の説明] で、「Allows read access to the tasks API」を入力します。

[スコープの追加] を選択します。

[Add a scope (スコープの追加)] を選択し、API への書き込みアクセスを定義するスコープを追加します。

- [スコープ名] に「tasks.write」を入力します。

- [管理者の同意の表示名] に、「Write access to tasks API」を入力します。

- [管理者の同意の説明] に、「Allows write access to the tasks API」を入力します。

[スコープの追加] を選択します。

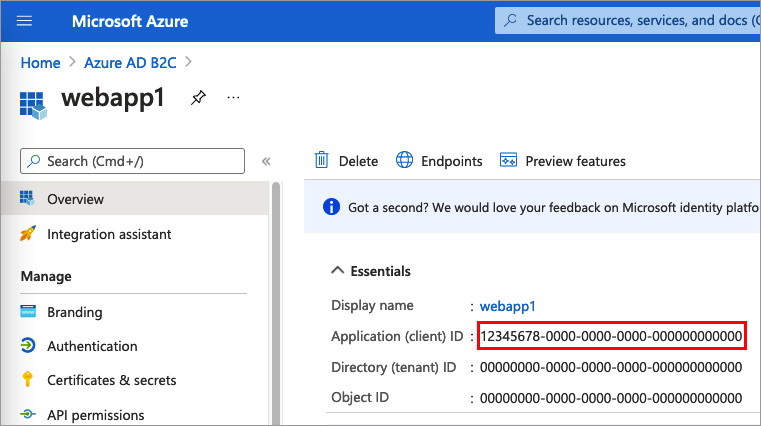

2.3 React アプリを登録する

React アプリの登録を作成するには、次の手順に従います。

Azure portal にサインインします。

複数のテナントにアクセスできる場合、上部のメニューの [設定] アイコンを選択し、[ディレクトリとサブスクリプション] メニューからお使いの Azure AD B2C テナントに切り替えます。

Azure portal で、 [Azure AD B2C] を検索して選択します。

[アプリの登録] を選択し、[新しい登録] を選択します。

[名前] にアプリケーションの名前を入力します。 たとえば、「 MyApp」と入力します。

[サポートされているアカウントの種類] で、[(ユーザー フローを使用してユーザーを認証するための) 任意の ID プロバイダーまたは組織のディレクトリのアカウント] を選択します。

[ リダイレクト URI] で[ シングルページ アプリケーション (SPA)]を選択し、[URL] ボックスに「

http://localhost:3000」と入力します。[アクセス許可] で、 [Grant admin consent to openid and offline access permissions](OpenID とオフラインのアクセス許可に管理者の同意を与える) チェック ボックスをオンにします。

登録 を選択します。

後の手順で Web アプリケーションを構成するときに使用するアプリケーション (クライアント) ID の値を記録します。

2.5 アクセス許可を付与する

アプリ (アプリ ID: 1) にアクセス許可を付与するには、次の手順をおこないます。

[アプリの登録] を選択し、作成したアプリを選択します (アプリ ID: 1)。

[管理] で API 許可を選択します。

[構成されたアクセス許可] の下で [アクセス許可の追加] を選択します。

[ マイ API ] タブを選択します。

Web アプリケーションへのアクセス許可が必要な API を選択します (アプリ ID: 2)。 たとえば、「my-api1」と入力します。

[アクセス許可] で、 [タスク] を展開し、前に定義したスコープを選択します(たとえば、tasks.read と tasks.write)。

アクセス許可の追加 を選択します。

[<テナント名> に管理者の同意を与えます] を選択します。

[はい] を選択します。

[最新の情報に更新] を選択し、両方のスコープの [状態] に、Granted for ...(... に付与されました) と表示されていることを確認します。

[Configured permissions (構成済みのアクセス許可)] の一覧からスコープを選択し、スコープの完全な名前をコピーします。

![読み取りアクセス許可が付与されたことを示す、[Configured permissions (構成済みのアクセス許可)] ペインのスクリーンショット。](../includes/media/active-directory-b2c-app-integration-grant-permissions/get-azure-ad-b2c-app-permissions.png)

手順 3: React サンプル コードを取得する

このサンプルでは、React シングルページ アプリケーションでユーザーのサインアップとサインインに Azure AD B2C を使用する方法を示します。 その後、アプリではアクセス トークンを取得して、保護された Web API を呼び出します。

サンプルの .zip ファイルをダウンロードするか、次のコマンドを使用して GitHub リポジトリからサンプルを複製します。

git clone https://github.com/Azure-Samples/ms-identity-javascript-react-tutorial

Visual Studio Code で 3-Authorization-II/2-call-api-b2c/SPA フォルダーを開きます。

3.1 React サンプルを構成する

SPA サンプルを入手したら、Azure AD B2C と Web API の値でコードを更新します。 3-Authorization-II/2-call-api-b2c/SPA フォルダーの src フォルダーで、authConfig.js ファイルを開きます。 対応する値でキーを更新します。

| セクション | 鍵 | 価値 |

|---|---|---|

| b2cポリシー | 名 | 手順 1 で作成したユーザー フローまたはカスタム ポリシー。 |

| b2cポリシー | 当局 |

your-tenant-nameを Azure AD B2C テナント名に置き換えます。 たとえば、 contoso.onmicrosoft.comを使用します。 次に、ポリシー名を 、手順 1 で作成したユーザー フローまたはカスタム ポリシーに置き換えます。 たとえば、 https://<your-tenant-name>.b2clogin.com/<your-tenant-name>.onmicrosoft.com/<your-sign-in-sign-up-policy>と指定します。 |

| b2cポリシー | authorityドメイン | あなたの Azure AD B2C テナント名。 たとえば、 contoso.onmicrosoft.comと指定します。 |

| コンフィギュレーション | クライアントID | 手順 2.3 の React アプリケーション ID。 |

| 保護されたリソース | エンドポイント | Web API の URL: http://localhost:5000/hello。 |

| 保護されたリソース | スコープ |

手順 2.2 で作成した Web API スコープ。 たとえば、 b2cScopes: ["https://<your-tenant-name>.onmicrosoft.com/tasks-api/tasks.read"]と指定します。 |

結果として得られる src/authConfig.js コードは、次の例のようになります。

export const b2cPolicies = {

names: {

signUpSignIn: "b2c_1_susi_reset_v2",

editProfile: "b2c_1_edit_profile_v2"

},

authorities: {

signUpSignIn: {

authority: "https://your-tenant-name.b2clogin.com/your-tenant-name.onmicrosoft.com/b2c_1_susi_reset_v2",

},

editProfile: {

authority: "https://your-tenant-name.b2clogin.com/your-tenant-name.onmicrosoft.com/b2c_1_edit_profile_v2"

}

},

authorityDomain: "your-tenant-name.b2clogin.com"

};

export const msalConfig: Configuration = {

auth: {

clientId: '<your-MyApp-application-ID>',

authority: b2cPolicies.authorities.signUpSignIn.authority,

knownAuthorities: [b2cPolicies.authorityDomain],

redirectUri: '/',

},

// More configuration here

}

export const protectedResources = {

todoListApi: {

endpoint: "http://localhost:5000/hello",

scopes: ["https://your-tenant-name.onmicrosoft.com/tasks-api/tasks.read"],

},

}

手順 4: Web API を構成する

Web API を登録し、そのスコープを定義したので、Azure AD B2C テナントで動作するように Web API コードを構成します。 Visual Studio Code で 3-Authorization-II/2-call-api-b2c/API フォルダーを開きます。

サンプル フォルダーで、 authConfig.js ファイルを開きます。 このファイルには、Azure AD B2C ID プロバイダーに関する情報が含まれています。 Web API アプリは、この情報を使用して、Web アプリがベアラー トークンとして渡すアクセス トークンを検証します。 アプリ設定の次のプロパティを更新します。

| セクション | 鍵 | 価値 |

|---|---|---|

| 資格情報 | テナント名 | Azure AD B2C ドメイン/テナント名。 たとえば、 contoso.ommicrosoft.comと指定します。 |

| 資格情報 | クライアントID | 手順 2.1 の Web API アプリケーション ID。 前の 図では、 アプリ ID が 2 のアプリケーションです。 |

| ポリシー | ポリシー名 | 手順 1 で作成したユーザー フローまたはカスタム ポリシー。 アプリケーションで複数のユーザー フローまたはカスタム ポリシーを使用する場合は、1 つだけを指定します。 たとえば、サインアップまたはサインイン ユーザー フローを使用します。 |

| 保護されたルート | スコープ | 手順 2.5 の Web API アプリケーション登録のスコープ。 |

最終的な構成ファイルは、次の JSON のようになります。

{

"credentials": {

"tenantName": "<your-tenant-name>.ommicrosoft.com",

"clientID": "<your-webapi-application-ID>",

},

"policies": {

"policyName": "b2c_1_susi"

},

"protectedRoutes": {

"hello": {

"endpoint": "/hello",

"scopes": ["demo.read"]

}

}

// More settings here

}

手順 5: React SPA と Web API を実行する

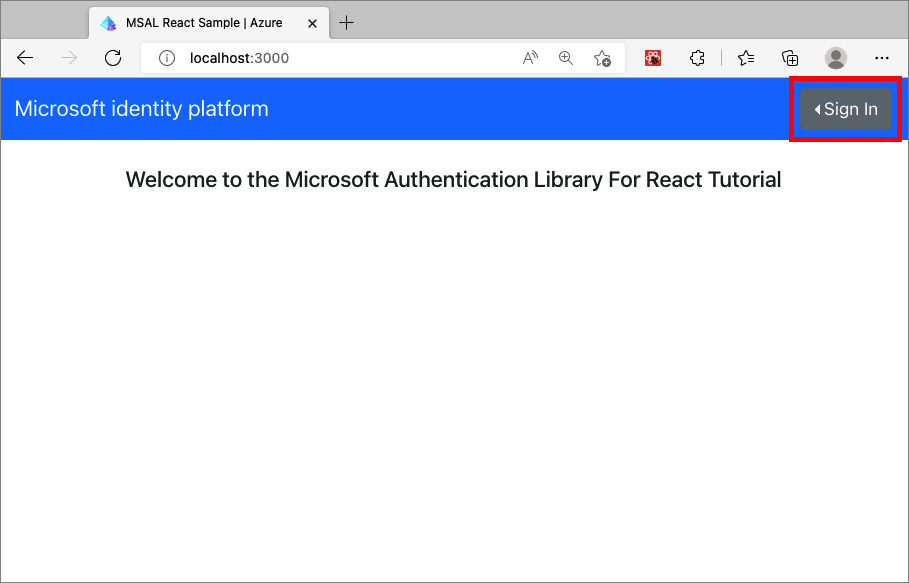

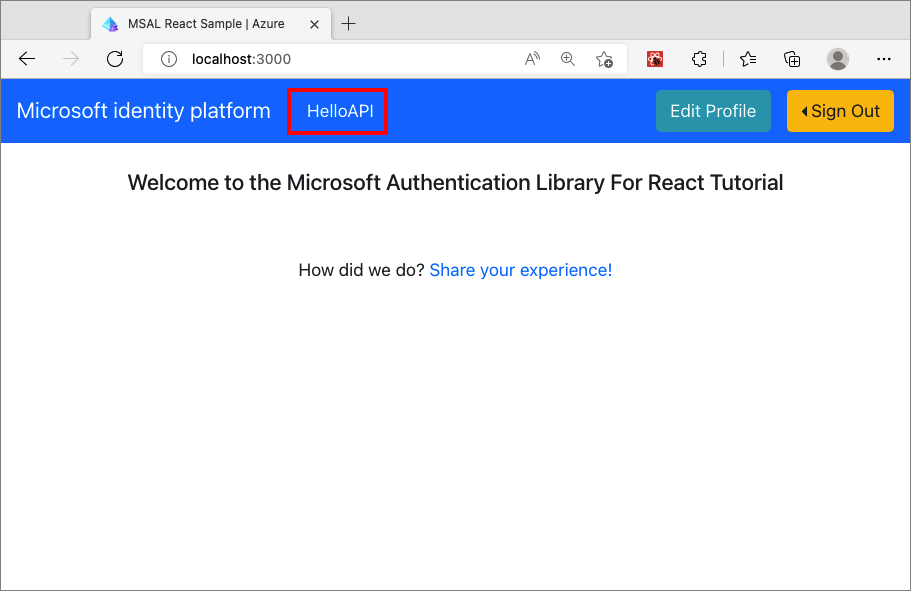

これで、API への React スコープ アクセスをテストする準備ができました。 この手順では、ローカル コンピューターで Web API とサンプル React アプリケーションの両方を実行します。 次に、React アプリケーションにサインインし、 HelloAPI ボタンを選択して、保護された API への要求を開始します。

Web API を実行する

コンソール ウィンドウを開き、Web API サンプルを含むディレクトリに移動します。 例えば次が挙げられます。

cd 3-Authorization-II/2-call-api-b2c/API次のコマンドを実行してください:

npm install && npm update npm startコンソール ウィンドウに、アプリケーションがホストされているポート番号が表示されます。

Listening on port 5000...

React アプリケーションを実行する

別のコンソール ウィンドウを開き、React サンプルを含むディレクトリに移動します。 例えば次が挙げられます。

cd 3-Authorization-II/2-call-api-b2c/SPA次のコマンドを実行してください:

npm install && npm update npm startコンソール ウィンドウには、アプリケーションがホストされているポート番号が表示されます。

Listening on port 3000...ブラウザーで、

http://localhost:3000に移動してアプリケーションを表示します。[サインイン] を選択します。

[ ポップアップを使用してサインイン] または [ リダイレクトを使用してサインイン] を選択します。

サインインアップまたはサインイン プロセスを完了します。 サインインに成功すると、 HelloAPI、 プロファイルの編集 、 サインアウトの 3 つのボタンを含むページが表示されます。

メニューから [ HelloAPI ] ボタンを選択します。

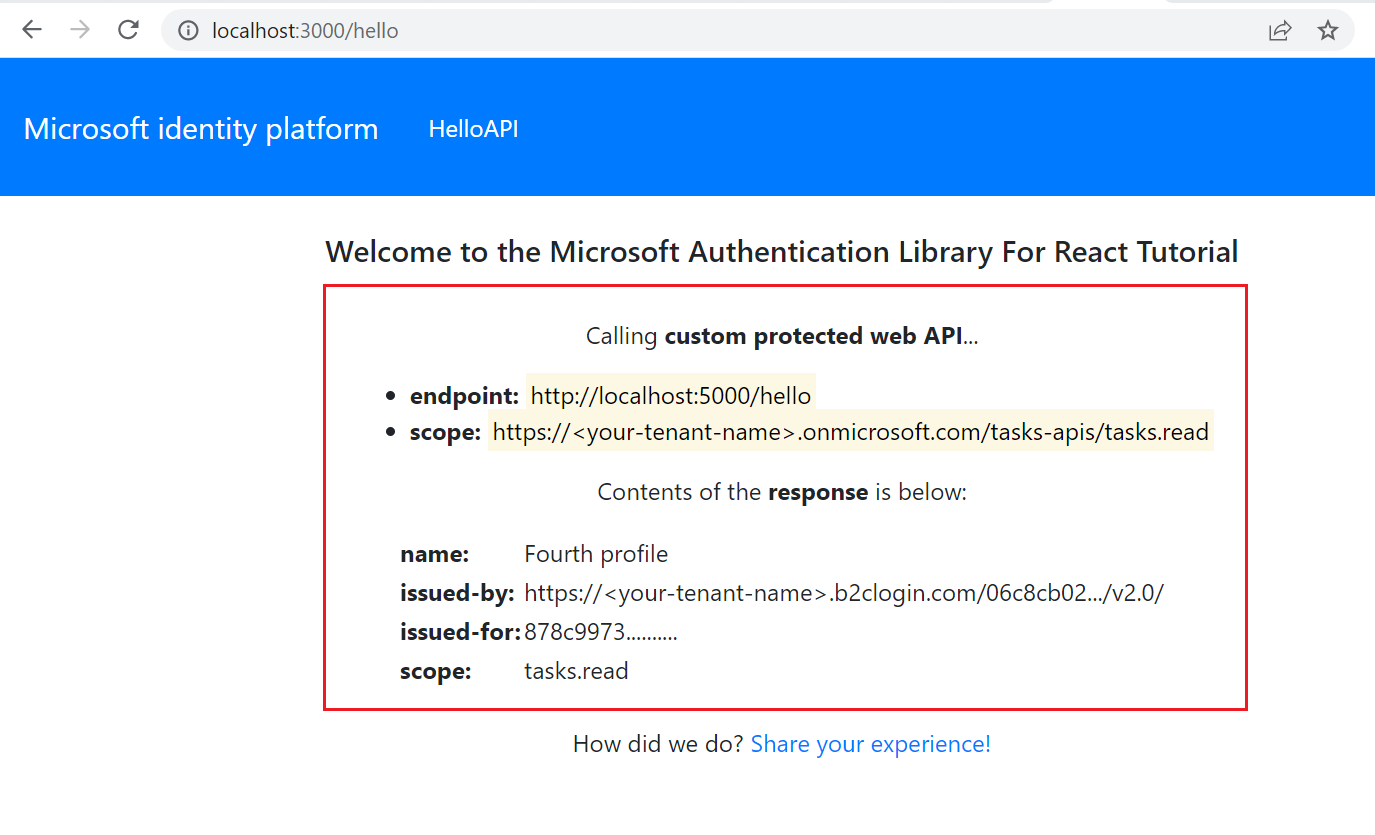

REST API 呼び出しの結果を確認します。 次のスクリーンショットは、React サンプル REST API の戻り値を示しています。

アプリケーションをデプロイする

運用アプリケーションでは、通常、アプリ登録のリダイレクト URI は、 https://contoso.comなど、アプリが実行されているパブリックにアクセス可能なエンドポイントです。

お使いの登録済みアプリケーションでは、いつでもリダイレクト URI を追加したり、変更したりすることができます。 リダイレクト URI には、次の制限があります。

- 応答 URL は、スキーム

httpsで始まる必要があります。 - 応答 URL では大文字と小文字が区別されます。 大文字と小文字の区別は、実行中のアプリケーションの URL パスの場合と一致している必要があります。