適用対象:  従業員テナント

従業員テナント  外部テナント (詳細はこちら)

外部テナント (詳細はこちら)

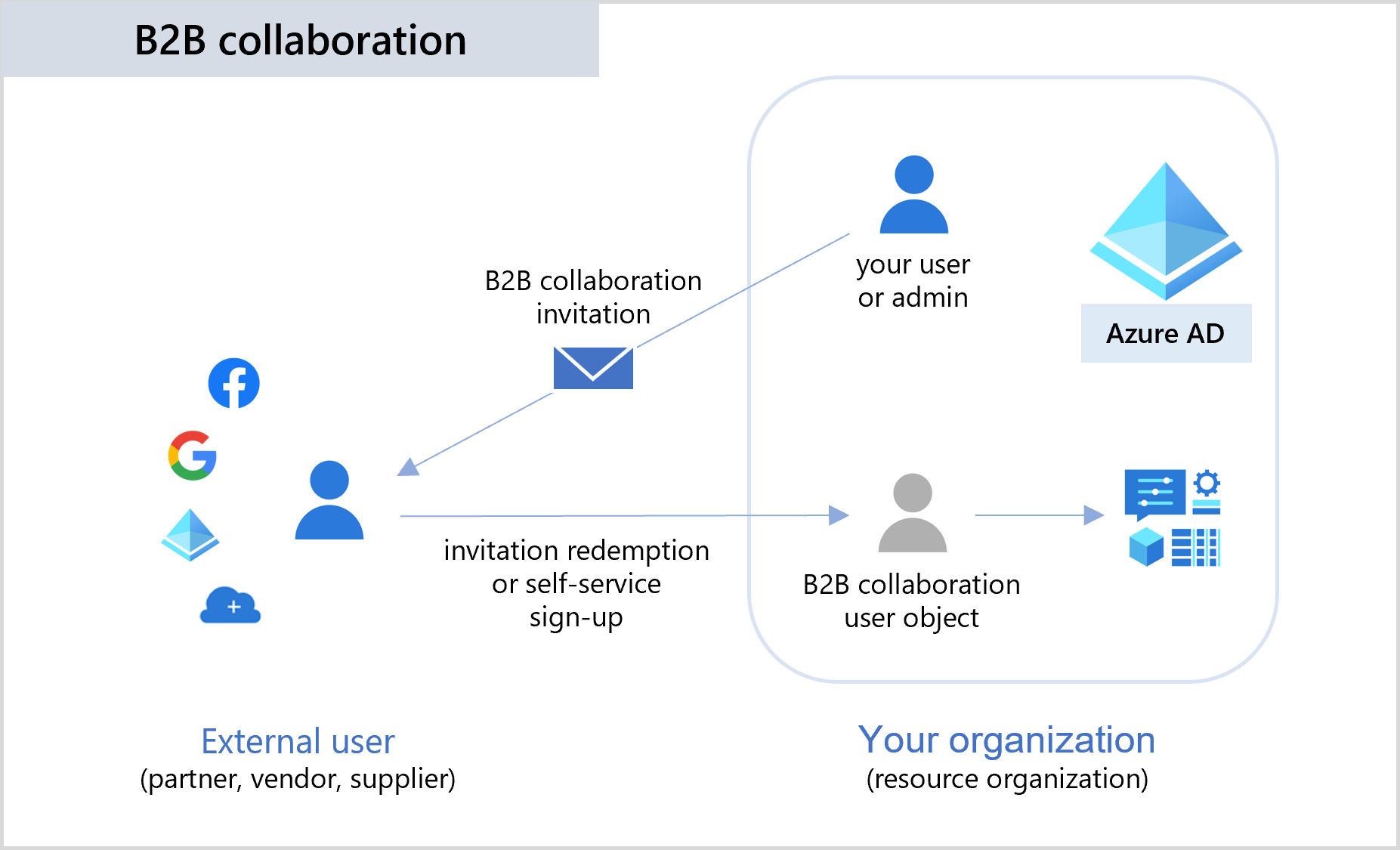

Microsoft Entra External ID には、従業員がビジネス パートナーやゲストと安全に連携できるコラボレーション機能が含まれています。 ワークフォース テナントでは、B2B コラボレーションを使用して、会社のアプリケーションやサービスをゲストと共有しながら、独自の企業データを制御できます。 Microsoft Entra ID を所有していない場合や IT 部門が存在していない場合でも、外部パートナーとセキュリティで保護された状態で作業できます。

単純な招待と受諾プロセスによって、パートナーは各自の資格情報を使用して、貴社のリソースにアクセスできます。 セルフサービス サインアップ ユーザー フローを有効にして、ゲストに自分でアプリまたはリソースにサインアップさせることもできます。 招待を引き換えた、またはサインアップを完了したゲストは、ディレクトリでユーザー オブジェクトとして表現されます。 これらの B2B コラボレーション ユーザーのユーザー タイプは通常、"guest" に設定され、ユーザー プリンシパル名には #EXT# 識別子が含まれます。

開発者は、Microsoft Entra の B2B API を使用して、招待プロセスをカスタマイズしたり、セルフサービス サインアップ ポータルなどのアプリケーションを作成したりできます。 ゲスト ユーザーに関連したライセンスと価格情報については、「Microsoft Entra 外部 ID の課金モデル」を参照してください。

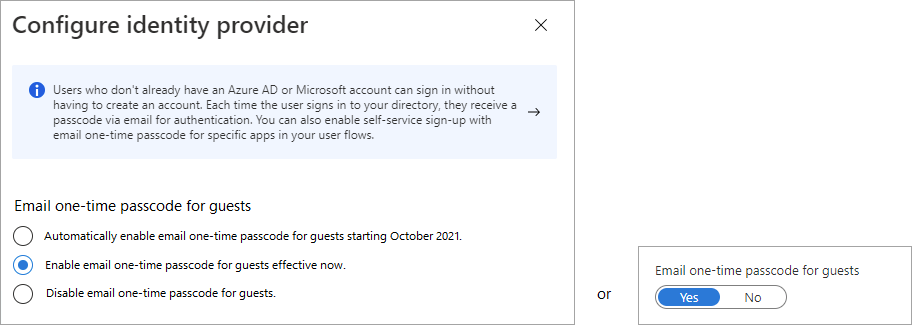

重要

すべての新しいテナントと、明示的に無効にしていない既存のテナントに対して、電子メール ワンタイム パスコード機能が既定で有効になりました。 この機能をオフにすると、フォールバック認証方法は、Microsoft アカウントの作成を招待者に求める方法です。

パートナーの ID を使用してパートナーとコラボレーションする

Microsoft Entra B2B では、パートナーが各自の ID 管理ソリューションを使用するため、組織では外部の管理オーバーヘッドが発生しません。 ゲスト ユーザーは、各自の職場、学校、またはソーシャルの ID を使用して、アプリとサービスにサインインします。

- パートナーは、Microsoft Entra アカウントがあるかどうかにかかわらず、独自の ID と資格情報を使用します。

- 外部アカウントまたはパスワードを管理する必要はありません。

- アカウントの同期もアカウントのライフ サイクルの管理も必要ありません。

他の組織との B2B コラボレーションを管理する

B2B コラボレーションは既定で有効ですが、包括的な管理設定によって、外部のパートナーや組織との受信と送信の B2B コラボレーションを制御できます。

テナント間アクセス設定。 他の Microsoft Entra 組織との B2B コラボレーションでは、テナント間アクセス設定を使用して、どのユーザーがどのリソースで認証できるかを制御します。 受信および送信の B2B コラボレーションを管理し、特定のユーザー、グループ、アプリケーションへのアクセスのスコープを設定します。 すべての外部組織に適用される既定の構成を設定してから、組織に固有の個別設定を必要に応じて作成します。 テナント間アクセス設定を使用して、他の Microsoft Entra 組織からの多要素 (MFA) およびデバイスの信頼性情報 (準拠している信頼性情報および Microsoft Entra ハイブリッド参加済み信頼性情報) を信頼することもできます。

外部コラボレーションの設定。 外部コラボレーション設定を使用して、ゲストとして組織に外部ユーザーを招待できるユーザーを定義します。 既定では、組織内のすべてのユーザー (B2B コラボレーションのゲスト ユーザーを含む) が、B2B コラボレーションに外部ユーザーを招待できます。 招待を送信する機能を制限する場合、ユーザー全員に対して招待をオンまたはオフにしたり、特定のロールに対して招待を制限することができます。 また、B2B 固有のドメインを許可またはブロックしたり、ディレクトリへのゲスト ユーザー アクセスに制限を設定したりすることもできます。

これらの設定は、B2B コラボレーションの 2 つの異なる側面を管理するために使用されます。 テナント間アクセス設定は、ユーザーが外部の Microsoft Entra テナントで認証できるかどうかを制御します。 受信と送信の両方の B2B コラボレーションに適用されます。 これに対し、外部コラボレーション設定では、どの組織内ユーザーが B2B コラボレーションの招待を任意の組織からのゲストに送信することが許可されるかを制御します。

テナント間アクセスと外部コラボレーション設定の連携のしくみ

特定の外部 Microsoft Entra 組織との B2B コラボレーションを検討している場合は、テナント間アクセス設定でその組織との B2B コラボレーションを許可するかどうかを決定します。 また、外部コラボレーション設定で、ユーザーがその組織のドメインに招待を送信できるかどうかを検討します。 次に例をいくつか示します。

例 1: 事前に外部コラボレーション設定で、ブロックされているドメインの一覧に

adatum.com(Microsoft Entra 組織) を追加しましたが、テナント間アクセス設定では、すべての Microsoft Entra 組織に対して B2B コラボレーションが有効になっています。 この場合、最も制限の厳しい設定が適用されます。 外部コラボレーション設定により、ユーザーはadatum.comでユーザーに招待を送信できなくなります。例 2: テナント間アクセス設定で Fabrikam との B2B コラボレーションを許可しますが、外部コラボレーション設定でブロックされたドメインに

fabrikam.comを追加します。 ユーザーは新しい Fabrikam ビジネス ゲストを招待できませんが、既存の Fabrikam ゲストは引き続き B2B コラボレーションを使用できます。

注

2025 年 7 月から、Microsoft は B2B コラボレーションのゲスト ユーザー サインイン エクスペリエンスの更新プログラムのロールアウトを開始します。 ロールアウトは 2025 年末まで継続されます。 この更新プログラムにより、ゲスト ユーザーは自分の組織のサインイン ページにリダイレクトされ、資格情報が提供されます。 ゲスト ユーザーには、ホーム テナントのブランドと URL エンドポイントが表示されます。 この手順により、使用するサインイン情報がより明確になります。 自分の組織で認証が成功すると、ゲスト ユーザーが組織に戻り、サインイン プロセスが完了します。

他の Microsoft クラウドとの B2B コラボレーションを管理する

Microsoft Azure クラウド サービスは、物理的に分離された Azure のインスタンスである独立した国内クラウドで利用できます。 組織は、グローバル クラウドと国内クラウドの境界を越えて組織やユーザーと共同作業する必要性をますます認識しています。 Microsoft クラウド設定を使用すると、以下の Microsoft Azure クラウド間で B2B の相互コラボレーションを確立できます。

- Microsoft Azure グローバル クラウドと Microsoft Azure Government

- Microsoft Azure グローバル クラウドと 21Vianet によって運営される Microsoft Azure

異なるクラウド内のテナント間で B2B コラボレーションを設定するには、両方のテナントで Microsoft クラウド設定を構成して、他のクラウドとのコラボレーションを有効にします。 その後、各テナントは、もう一方のクラウド内のテナントとの間で、受信と送信のテナント間 アクセスを構成します。 詳細については、Microsoft クラウドの設定に関するページを参照してください。

Microsoft Entra 管理センターからゲスト ユーザーを簡単に招待する

管理者は、管理センターでゲスト ユーザーを組織に簡単に追加できます。

- 新しいユーザーを追加するときと同様の方法で Microsoft Entra ID に新しいゲスト ユーザーを作成する。

- ゲスト ユーザーをアプリまたはグループに割り当てる。

- 引き換えリンクを含む招待メールを送信するか、共有するアプリへの直接リンクを送信します。

- ゲスト ユーザーは、いくつかの簡単な引き換え手順に従ってサインインします。

![[アクセス許可の確認] ページのスクリーンショット。](media/what-is-b2b/consent-screen.png)

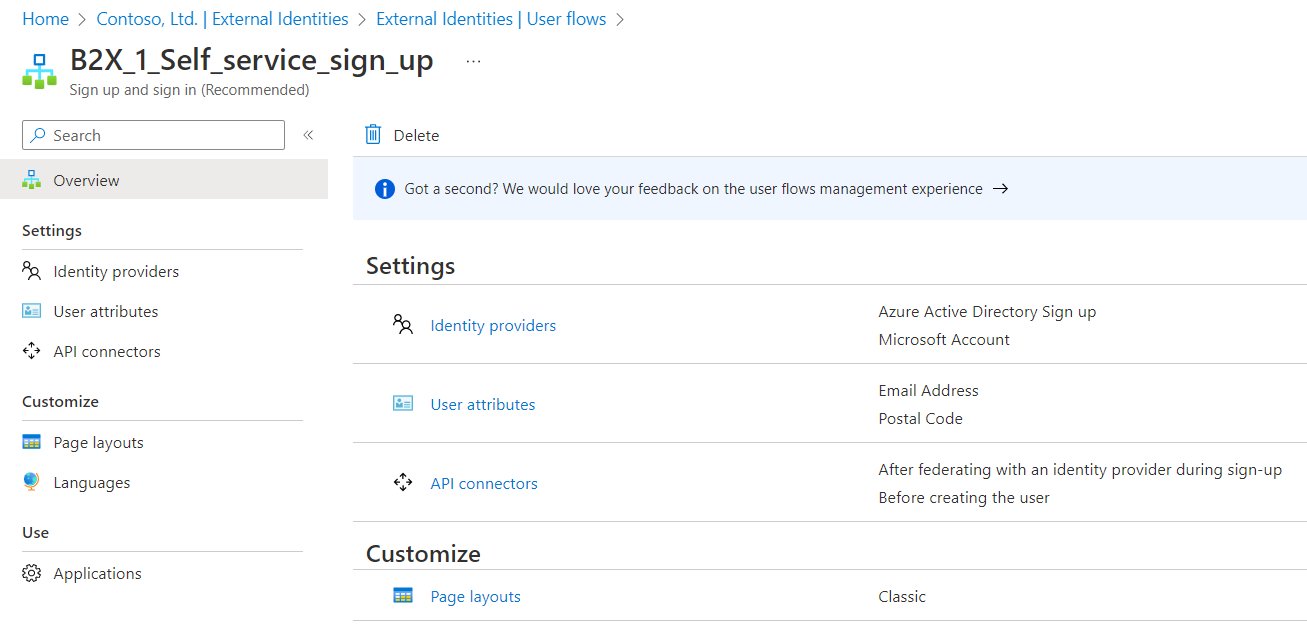

セルフサービス サインアップを許可する

セルフサービス サインアップ ユーザー フローを使用すると、アプリにアクセスしようとするゲストのためにサインアップ エクスペリエンスを作成できます。 サインアップ フローの一部として、さまざまなソーシャル ID プロバイダーまたはエンタープライズ ID プロバイダーのオプションを提供したり、ユーザーに関する情報を収集したりすることができます。 セルフサービス サインアップとその設定方法については、こちらを参照してください。

また、API コネクタを使用して、セルフサービス サインアップ ユーザー フローを外部クラウド システムと統合することもできます。 カスタム承認ワークフローを使用して接続したり、本人確認を実行したり、ユーザー指定の情報を検証したりできます。

ポリシーを使用してアプリとサービスを安全に共有する

認証および認可ポリシーを使用して、会社のコンテンツを保護できます。 多要素認証などの条件付きアクセス ポリシーを次のように適用できます。

- テナント レベルで

- アプリケーション レベルで

- 会社のアプリケーションとデータを保護する特定のユーザーに対して

![[条件付きアクセス] オプションを示すスクリーンショット。](media/what-is-b2b/tutorial-mfa-policy-2.png)

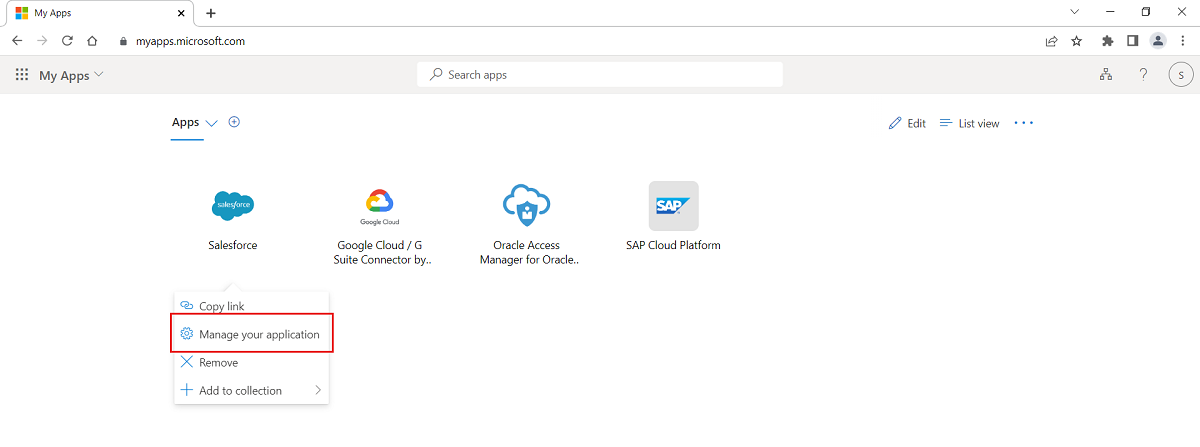

アプリケーションとグループの所有者が自分のゲスト ユーザーを管理できるようにする

ゲスト ユーザー管理をアプリケーション所有者に委任できます。 これにより、Microsoft アプリケーションであるかどうかに関わらず、共有したい任意のアプリケーションにゲスト ユーザーを直接追加できるようになります。

- 管理者は、セルフサービス アプリとグループ管理を設定します。

- 管理者以外のユーザーは、 アクセス パネル を使用して、アプリケーションまたはグループにゲスト ユーザーを追加します。

B2B ゲスト ユーザーのオンボード エクスペリエンスをカスタマイズする

貴社のニーズに応じて、外部のパートナーの受け入れ方法をカスタマイズすることができます。

- Microsoft Entra のエンタイトルメント管理を使用して、外部ユーザーのアクセスを管理するポリシーを構成します。

- B2B コラボレーションの招待 API シリーズを使用して、オンボード エクスペリエンスをカスタマイズします。

ID プロバイダーと統合する

Microsoft Entra 外部 ID は、Facebook、Microsoft アカウント、Google、エンタープライズ ID プロバイダーなどの外部 ID プロバイダーをサポートしています。 ID プロバイダーとのフェデレーションを設定できます。 このようにして、ゲストは既存のソーシャル アカウントまたはエンタープライズ アカウントを使用してサインインでき、アプリケーション専用の新しいアカウントを作成せずにすみます。 詳細については、「外部 ID に対する ID プロバイダー」を参照してください。

![[ID プロバイダー] のページを示すスクリーンショット。](media/what-is-b2b/identity-providers.png)

SharePoint および OneDrive との統合

認証と管理に Microsoft Entra B2B を使用しているとき、SharePoint および OneDrive との統合を有効にし、組織外の人とファイル、フォルダー、リスト アイテム、ドキュメント ライブラリ、サイトを共有できます。 リソースを共有するユーザーは通常、ゲストとしてディレクトリではゲスト ユーザーになります。アクセス許可とグループは、内部ユーザーの場合と同じように、それらのゲストにも機能します。 SharePoint および OneDrive との統合を有効にするとき、Microsoft Entra B2B の電子メール ワンタイム パスコード機能を有効にし、フォールバック認証方法として機能させることもできます。

関連コンテンツ

B2B コラボレーション ユーザーの詳細については、 管理センターでの B2B コラボレーション ゲスト ユーザーの追加に関する記事を参照してください。 Microsoft Teams共有チャネルを使用したシームレスなコラボレーションのために組織間の相互信頼関係を確立する方法の詳細については、次の記事を参照してください: B2B 直接接続。

![[新しいゲスト ユーザー] 招待入力ページを示すスクリーンショット。](media/what-is-b2b/add-a-b2b-user.png)