このページでは、Unity カタログ内のすべてのセキュリティ保護可能なオブジェクトについて説明します。 セキュリティ保護可能なオブジェクトは、プリンシパル (ユーザー、サービス プリンシパル、またはグループ) に権限を付与できる Unity カタログで定義されているオブジェクトです。

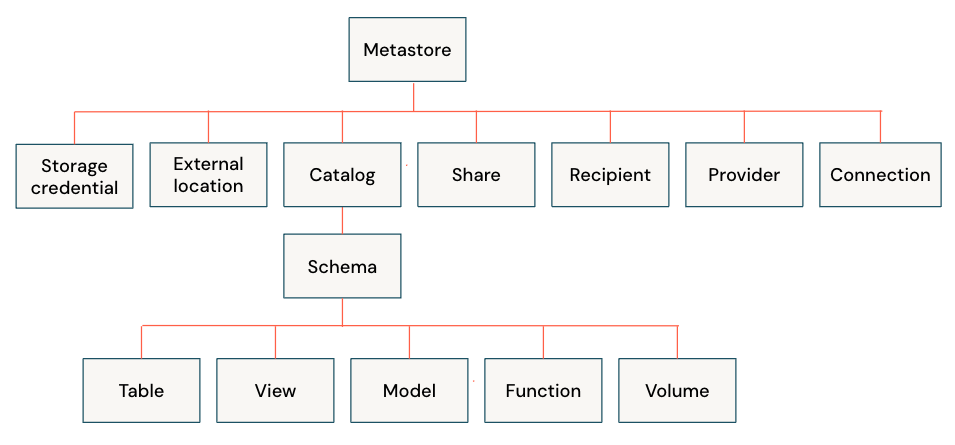

Unity カタログ オブジェクト階層

Unity Catalog のセキュリティ保護可能なオブジェクトは階層構造です。 この階層構造は、Unity カタログでのアクセス制御の基礎を提供します。

メタストアは、最上位レベルのセキュリティ保護可能なオブジェクトです。 このメタストア内では、データ資産は、 カタログ、 スキーマ、および テーブル (catalog.schema.table) などの資産の種類を定義する 3 レベルの名前空間に存在します。 次の図は、これらのセキュリティ保護可能なオブジェクトを示しています。

上の図は、次の図を示しています。

-

カタログ は、データ資産の最上位レイヤーです。 カタログはメタストアのすぐ下に存在します。 これらは、通常、組織単位またはソフトウェア開発ライフサイクル スコープによって、データと AI 資産を整理するために使用されます。

- スキーマは カタログ内に存在します。 データと AI 資産は、カタログよりも細かいカテゴリに整理されます。 スキーマは、単一のユース ケース、プロジェクト、またはチーム サンドボックスを表す場合があります。

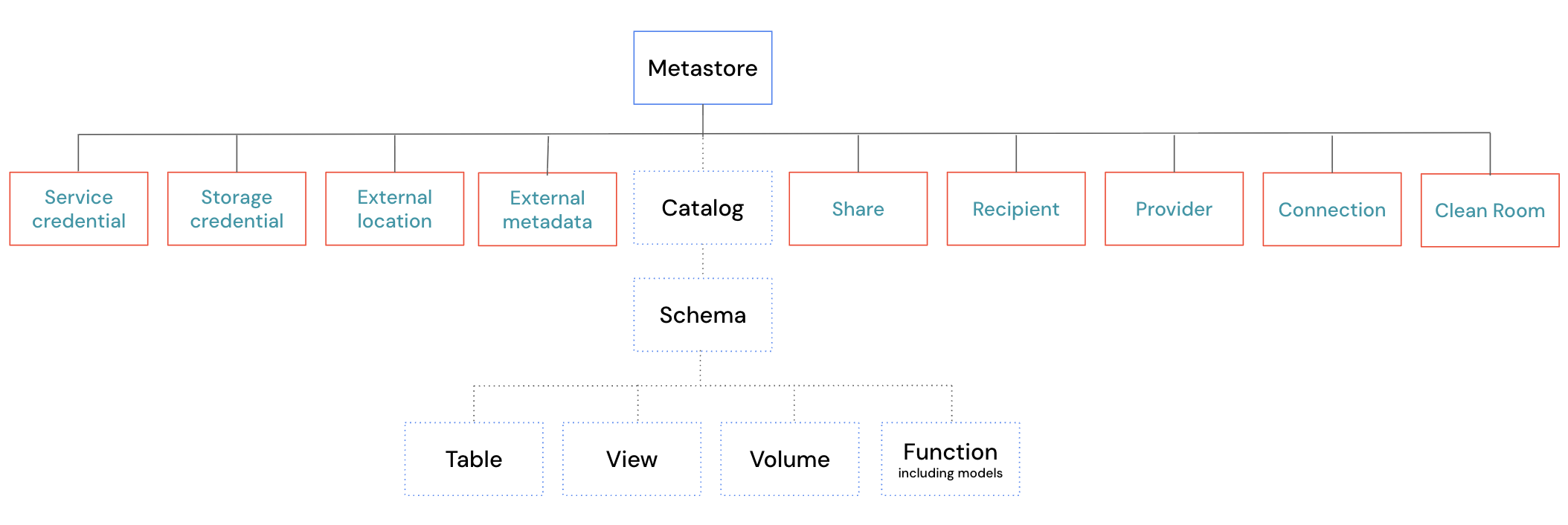

Unity カタログには、他にも多くのセキュリティ保護可能なオブジェクトがあります。 これらのオブジェクトはすべてメタストアのすぐ下に存在します。 次の図は、これらのセキュリティ保護可能なオブジェクトを示しています。

これらのセキュリティ保護可能なオブジェクトは、大きく 2 つのグループに分類できます。 最初のグループには、クラウド ストレージやその他の外部データ ソースとサービスへのアクセスを管理するオブジェクトが含まれています。

- ストレージ資格情報 は、クラウド ストレージ内の特定のパスにアクセスするために必要な認証情報を表すオブジェクトです。

- 外部の場所 は、クラウド ストレージ内の特定のパスを表すオブジェクトです。 また、そのパスにアクセスするために必要なストレージ資格情報への参照も含まれます。

- 外部メタデータ オブジェクトは、Unity カタログの外部で動作するシステムのカスタム データ系列リレーションシップを定義するために使用されます。

- サービス資格情報は、 外部クラウド サービスにアクセスするために必要な認証情報を表すオブジェクトです。

- 接続 は、外部データベース システムへの接続を表すオブジェクトです。

2 番目のグループには、メタストアまたは組織の境界を越えてデータと AI 資産共有へのアクセスを管理するオブジェクトが含まれています。

- 共有 は、外部受信者と共有するデータ資産の論理的なグループを表すオブジェクト です。

- プロバイダーは、 組織とデータを共有している外部組織またはユーザーのグループを表すオブジェクトです。

- 受信者は、プロバイダーがデータを共有する外部組織またはユーザーのグループを表すオブジェクトです。

- クリーン ルーム は、基になるデータを公開することなく、他の組織と共同作業するためのセキュリティで保護された環境を表すオブジェクトです。

次のセクションでは、セキュリティ保護可能な各オブジェクトについて詳しく説明します。

メタストア

メタストアは、Unity カタログの最上位レベルのセキュリティ保護可能なオブジェクトです。 メタストアには、単一のクラウド リージョンの Unity カタログに登録されているすべてのセキュリティ保護可能なオブジェクトが含まれます。 これらのオブジェクトには、データを整理するカタログだけでなく、サービス資格情報、ストレージ資格情報、外部の場所、接続、共有、受信者、プロバイダー、クリーン ルームなど、データのアクセス方法と共有方法を制御するオブジェクトも含まれます。

次の表は、メタストアに関する重要な詳細をまとめたものです。

| Detail | 説明 |

|---|---|

| Scope | メタストアのスコープは、1 つのクラウド リージョンです。 組織では、それが動作するリージョンごとに 1 つのメタストアが必要です。 1 つのメタストアを同じリージョン内の複数のワークスペースにアタッチできます。 メタストアのアクセス許可付与は、そのメタストアにアタッチされているすべてのワークスペースに適用されます。 つまり、あるワークスペースで付与された特権は、そのメタストアを共有する他のすべてのワークスペースで有効になります。 |

| メタストア権限 | メタストアに対する権限を使用すると、メタストア レベルで操作を実行できます。 たとえば、 CREATE CATALOG を使用すると、ユーザーはメタストア内にカタログを作成できます。 ただし、カタログ内のデータへのアクセス権はユーザーに付与されません。 該当する特権の完全な一覧については、特権の 種類の表を参照してください。重要なのは、メタストア レベルで付与された特権は、階層内の子オブジェクトに継承されないことです。 メタストア レベルの許可のスコープは、メタストア レベルの操作のみです。 これは、現在および将来のすべての子オブジェクトに継承された特権が自動的に適用される、カタログおよびスキーマ許可の特権継承動作とは異なります。 特権の継承を参照してください。 |

| メタストア管理者 | メタストア管理者は、Azure Databricks の省略可能なロールです。 アカウント管理者によって割り当てられます。 メタストアの削除、ワークスペースの割り当ての管理、メタストア内のすべてのオブジェクトの所有権の取得など、メタストア管理者のみが利用できる機能があります。メタストア内のすべてのデータに間接的にアクセスできます。 これらの機能は、標準の特権付与では付与できません。 「メタストア管理者」を参照してください。 Unity カタログに対してワークスペースが自動的に有効になっている場合、ワークスペース管理者は、 CREATE CATALOG、 CREATE STORAGE CREDENTIAL、 CREATE EXTERNAL LOCATIONなど、メタストア レベルの既定の権限セットを受け取ります。 これらは、同じメタストアに接続されている他のワークスペースには転送されません。 「ワークスペースで Unity Catalog が自動的に有効になる場合のワークスペース管理特権」を参照してください。 |

Catalog

メタストア内では、カタログはデータ資産の最初の最上位レベルのレイヤーです。 カタログは コンテナー オブジェクトです。 カタログにはスキーマが含まれ、テーブル、ビュー、ボリューム、関数が含まれます。

Unity カタログのデータについては、多くの場合、"3 レベルの名前空間" (catalog.schema.table) を参照します。 ここでは、カタログは 3 レベルの名前空間の最初のレイヤーです。

次の表は、カタログに関する重要な詳細をまとめたものです。

| Detail | 説明 |

|---|---|

| 継承 | カタログに付与された権限は、そのカタログ内のすべての現在および将来のスキーマ、テーブル、ビュー、ボリューム、および関数に自動的に適用されます。 たとえば、カタログに SELECT を付与すると、ユーザーはそのカタログ内の任意のテーブルを読み取ることができます (適切な USE CATALOG と USE SCHEMA使用権限を持つ)。

特権の継承を参照してください。継承により、カタログ レベルの特権は広範です。 ユーザーに許可するときは注意してください。 |

使用特権 (USE CATALOG) |

ユーザーがカタログ内の任意のオブジェクトを操作できるようにするには、 USE CATALOGusage 特権 が必要です。 これは、子オブジェクトに対して保持される特権に関係なく行われます。 |

BROWSE特権 |

カタログ上のユーザーに BROWSE 権限を付与すると、データへのアクセスを許可することなく、子スキーマ、テーブル、ビュー、ボリューム、関数など、カタログ内のすべてのオブジェクトのメタデータを検出して表示できます。

BROWSE は、カタログ レベルでのみ付与できます。Databricks では、ユーザーが必要に応じてデータを検出してアクセスを要求できるように、 All account users グループにBROWSEを付与することをお勧めします。 |

| ワークスペース のバインド | 既定では、同じメタストアにアタッチされているすべてのワークスペースからカタログにアクセスできます。 これを制限するには、カタログを特定のワークスペース (必要に応じて読み取り専用として) にバインドします。 ワークスペース バインドは、個々の特権付与よりも優先されます。 明示的な SELECT 許可を持つユーザーでも、ワークスペースにバインドされていないカタログ内のオブジェクトにアクセスすることはできません。

特定のワークスペースへのカタログ アクセスの制限を参照してください。 |

カタログの詳細については、「 Azure Databricks のカタログとは」を参照してください。

Schema

カタログ内では、スキーマ (データベースとも呼ばれます) は、データ資産のオブジェクト階層の 2 番目のレイヤーです。 スキーマは コンテナー オブジェクトです。 スキーマには、テーブル、ビュー、ボリューム、関数が含まれています。

Unity カタログのデータについては、多くの場合、 3 レベルの名前空間 ( catalog.schema.table) を参照します。 ここでは、スキーマは 3 レベルの名前空間の 2 番目のレイヤーです。

次の表は、スキーマに関する重要な詳細をまとめたものです。

| Detail | 説明 |

|---|---|

| 継承 | スキーマに付与された権限は、スキーマ内のすべての現在および将来のテーブル、ビュー、ボリューム、および関数に自動的に適用されます。 たとえば、スキーマに SELECT を付与すると、ユーザーはそのスキーマ内の任意のテーブルを読み取ることができます (適切な USE CATALOG と USE SCHEMA使用権限を持ちます)。

特権の継承を参照してください。継承により、スキーマ レベルの特権は幅広い場合があります。 ユーザーに権限を付与する前に、スキーマに含まれているオブジェクトを確認します。 |

使用特権 (USE SCHEMA) |

ユーザーがスキーマ内の任意のオブジェクトを操作できるようにするには、 USE SCHEMAusage 特権 が必要です。 これは、スキーマの親カタログの USE CATALOG に加えて行われます。

USE SCHEMA許可だけでは、スキーマ内のデータへのアクセスは提供されません。 |

スキーマの詳細については、「 スキーマ」を参照してください。

テーブル

スキーマ内では、テーブルは Unity Catalog の構造化データの主要なセキュリティ保護可能なオブジェクトです。 Azure Databricks のテーブルの種類を次に示します。

- マネージド テーブル は、ストレージの場所のパスが Unity カタログによって決定されるテーブルです。 重要なのは、データ自体がクラウド アカウントに残っている点です。 Databricks では、最新のテーブル機能を利用するためにマネージド テーブルを使用することをお勧めします。 Delta Lake と Apache Iceberg 用の Azure Databricks の Unity カタログマネージド テーブルを参照してください。

- 外部テーブル は、ストレージの場所のパスを指定するテーブルです。 Unity Catalog は引き続きテーブルのメタデータを管理しますが、データのライフサイクル、最適化、保存場所、レイアウトは管理しません。 「外部テーブルを操作する」を参照してください。

- 外部テーブル は、Unity カタログに登録されている外部カタログのテーブルです。 外部テーブルの操作を参照してください。

次の表は、テーブルに関する重要な詳細をまとめたものです。

| Detail | 説明 |

|---|---|

| 使用権限 | テーブルにアクセスするには、SELECTやMODIFYなどの関連するテーブル レベルの特権に加えて、親カタログに対するUSE CATALOGと親スキーマのUSE SCHEMA (使用特権) が必要です。 |

| 継承 | テーブル権限は、親スキーマまたはカタログから継承できます。 たとえば、スキーマに SELECT を付与すると、そのスキーマ内のすべての現在および将来のテーブルに対して SELECT が自動的に付与されます。

特権の継承を参照してください。 |

| 読み取りと書き込みアクセス |

SELECTを使用して読み取りアクセス権を付与し、書き込みアクセス権 (挿入、更新、削除) を付与するMODIFYを使用します。

Lakehouse Federation を介してアクセスされる外部テーブルは読み取り専用であり、MODIFY特権はサポートされていません。 |

テーブルの詳細については、「 Azure Databricks テーブル」を参照してください。

View

スキーマ内では、ビューは、1 つ以上のテーブルまたは他のビューに対して格納された SQL クエリによって定義される読み取り専用オブジェクトです。 ビューは、すべてのクエリの結果を再計算します。

次の表は、ビューに関する重要な詳細をまとめたものです。

| Detail | 説明 |

|---|---|

| 使用権限 | ビューにアクセスするには、ビューのSELECTに加えて、ユーザーが親カタログにUSE CATALOGし、親スキーマ (使用特権) にUSE SCHEMAする必要があります。ユーザーは、ビューが照会する基になるテーブルに対する特権を必要としません。 ビュー所有者の権限は、クエリ時に基になるテーブルを解決するために使用されます。 テーブル所有者の場合、基になるテーブルを直接公開することなく、特定の行または列へのアクセスを制限するためにビューが役立ちます。 |

| 継承 |

SELECT スキーマまたはカタログ レベルで付与されたビューは、そのスキーマまたはカタログ内のすべての現在および将来のビューに適用されます。

特権の継承を参照してください。 |

ビューの詳細については、「ビュー とは」を参照してください。

マテリアライズド・ビュー

具体化されたビューは、クエリ結果を事前に計算して格納するビューです。 結果には、具体化されたビューが最後に更新された時点のデータの状態が反映されます。

具体化されたビューの権限モデルは、標準ビューと同じです。 マテリアライズド ビューでは、 SELECT と MANAGEに加えて、 REFRESH 権限がサポートされています。これにより、ユーザーはマテリアライズド ビューの結果の更新をトリガーできます。

SELECTのみを持ち、適切な使用権限を持つユーザーは、保存された結果に対してクエリを実行できますが、更新をトリガーすることはできません。

具体化されたビューの詳細については、「 具体化されたビュー」を参照してください。

メトリック ビュー

メトリック ビューは、1 つ以上のテーブル、ビュー、または SQL クエリに基づいて再利用可能なメトリック定義のセットを定義する読み取り専用オブジェクトです。 ユーザーは、標準ビューと同様にメトリック ビューに対してクエリを実行します。

具体化されたビューの権限モデルは、標準ビューと同じです。 ユーザーは、メトリック ビューに対してクエリを実行するために、 SELECT と適切な 使用特権 が必要です。 メトリック ビュー所有者の特権は、クエリ時に基になるデータ ソースを解決するために使用されます。

メトリック ビューの詳細については、「 Unity カタログのメトリック ビュー」を参照してください。

ボリューム

スキーマ内では、ボリュームはクラウド ストレージ内の非構造化データのセキュリティ保護可能なオブジェクトです。 ボリュームは、管理 (Unity カタログによって決定されるストレージの場所) または外部 (ストレージ パスを指定) できます。 テーブルやビューとは異なり、ボリュームは SQL クエリ操作をサポートしていません。これらは、クラウド ストレージ内のデータに対するファイル レベルの読み取りと書き込みアクセスを提供します。 Azure Databricks のボリュームの種類を次に示します。

- マネージド ボリューム は、ストレージの場所のパスが Unity カタログによって決定されるボリュームです。 重要なのは、データ自体がクラウド アカウントに残っている点です。 Databricks では、マネージド ボリュームを使用して、Unity カタログですべてのデータ アクセスが自動的に制御されるようにすることをお勧めします。

- 外部ボリュームは、 ストレージの場所のパスを指定するボリュームです。 Azure Databricks の外部で外部システム へのアクセスが必要な場合は外部ボリュームを使用できますが、外部システムが Unity カタログ ガバナンスをバイパスできることには注意してください。

次の表は、ボリュームに関する重要な詳細をまとめたものです。

| Detail | 説明 |

|---|---|

| 使用権限 | ボリューム内のファイルにアクセスするには、ボリューム上のREAD VOLUMEまたはWRITE VOLUMEに加えて、ユーザーが親カタログにUSE CATALOGし、親スキーマ (使用特権) にUSE SCHEMAする必要があります。 |

| 読み取りと書き込みアクセス |

READ VOLUMEを使用して、ボリュームに格納されているファイルとディレクトリを読み取る権限を付与し、WRITE VOLUMEファイルを追加、変更、または削除する権限を付与します。 |

| 継承 |

READ VOLUME スキーマまたはカタログ レベルで付与 WRITE VOLUME は、そのスキーマまたはカタログ内のすべての現在および将来のボリュームに適用されます。

特権の継承を参照してください。 |

Unity Catalog ボリュームの詳細については、「Unity Catalog ボリュームとは」を参照してください。

Function

スキーマ内では、関数は、再利用可能な実行可能ロジックを表す Unity カタログ内のセキュリティ保護可能なオブジェクトです。 関数には、ユーザー定義関数 (UDF)、ストアド プロシージャ、および登録済みモデル (Unity カタログに登録された MLflow モデル) が含まれます。

- ユーザー定義関数 (UDF) は、SQL または Python で記述されたカスタム関数であり、SQL クエリとノートブックで呼び出すことができます。 「ユーザー定義関数 (UDF) とは」を参照してください。

- ストアド プロシージャ は、一連の SQL ステートメントを実行するユーザー定義ルーチンであり、データの挿入や更新などの副作用が含まれる場合があります。

- 登録済みモデル は、Unity カタログに登録されている MLflow 機械学習モデルです。 Unity カタログでは、登録済みのモデルが関数の一種として実装されます。 「Unity Catalog 内でモデル ライフサイクルを管理する」をご覧ください。

次の表は、関数に関する重要な詳細をまとめたものです。

| Detail | 説明 |

|---|---|

| 使用権限 | 関数を実行したり、登録済みモデルを読み込んだりするには、ユーザーが親カタログにUSE CATALOGし、親スキーマ (使用特権) にUSE SCHEMAし、関数にEXECUTEする必要があります。 |

EXECUTE特権 |

関数のユーザーに EXECUTE を許可すると、関数を呼び出し、その定義とメタデータを表示できます。 登録済みモデルの場合、 EXECUTE では、ユーザーは登録済みモデルのすべてのバージョンのメタデータを表示したり、モデル ファイルをダウンロードしたりすることもできます。 |

| 継承 |

EXECUTE スキーマまたはカタログ レベルで付与された関数は、そのスキーマまたはカタログ内のすべての現在および将来の関数に適用されます。

特権の継承を参照してください。 |

Model

モデルは、関数オブジェクトとして Unity カタログに格納されているバージョン管理された MLflow 機械学習モデルです。 モデル自体がコンテナーです。 各トレーニング実行の成果物とメタデータは、その中に モデル バージョン として格納されます。

登録済みモデルのアクセス許可モデルは、関数のアクセス許可モデルと同じです。 次の追加特権は、モデルに特に適用されます。

APPLY TAG: モデルとそのバージョンにタグを追加および編集できます。 また、ユーザーは親カタログにUSE CATALOGし、親スキーマにUSE SCHEMAする必要があります。CREATE MODEL VERSION: ユーザーは、モデルの実行、変更、またはモデルへのタグの追加を許可することなく、モデルの新しいバージョンを登録できます。 また、ユーザーは親カタログにUSE CATALOGし、親スキーマにUSE SCHEMAする必要があります。

モデルを作成するには、CREATE FUNCTIONではなく、スキーマに対するCREATE MODEL特権が必要です。

CREATE MODEL をカタログに付与して、そのカタログ内の任意のスキーマにモデルを作成することもできます。

モデルの詳細については、「 Unity カタログでのモデルライフサイクルの管理」を参照してください。

ストレージの資格情報

メタストア内では、ストレージ資格情報は、クラウド ストレージ内の特定のパスにアクセスするために必要な認証情報を格納するセキュリティ保護可能なオブジェクトです。 格納される認証方法は、クラウド プロバイダー (AWS の IAM ロール、Azure のサービス プリンシパル、または GCP のサービス アカウント) によって異なります。

ストレージ資格情報は、ストレージ資格情報と特定のクラウド ストレージ パスを組み合わせ、 外部の場所の構成要素として最もよく使用されます。 ストレージ資格情報を直接使用して、外部テーブルを作成することもできます。

ストレージ資格情報を作成するには、Unity カタログ メタストアに対する CREATE STORAGE CREDENTIAL 特権がユーザーに必要です。

ストレージ資格情報の詳細については、「 ストレージ資格情報の概要」を参照してください。

外部の場所

メタストア内では、外部の場所は、ストレージ資格情報とクラウド ストレージ パスをペアにするセキュリティ保護可能なオブジェクトです。 クラウド ストレージ内の特定のパスへのアクセスを制御します。

外部の場所を作成するには、Unity カタログ メタストアに対する CREATE EXTERNAL LOCATION 特権がユーザーに必要です。

外部の場所を作成した後、ユーザーには、ストレージ パスから直接ファイルを読み取る READ FILES 特権と、ファイルを書き込む WRITE FILES 特権が必要です。 ただし、Databricks では、外部の場所で直接READ FILESとWRITE FILESを付与するのではなく、ボリュームとREAD VOLUMEとWRITE VOLUME特権を使用してクラウド ストレージ アクセスを管理することをお勧めします。

外部の場所の詳細については、「 外部の場所の概要」を参照してください。

外部メタデータ

メタストア内では、外部メタデータ オブジェクトはセキュリティ保護可能なオブジェクトであり、Unity カタログのネイティブ系列追跡の外部で動作するシステムのカスタム データ系列リレーションシップを定義するために使用されます。

外部メタデータ オブジェクトを作成するには、Unity カタログ メタストアに対する CREATE EXTERNAL METADATA 特権がユーザーに必要です。 オブジェクトの系列リレーションシップを追加または変更するには、外部メタデータ オブジェクトに対する MODIFY と、リレーションシップで参照されるすべての Unity カタログ オブジェクトに対する適切な権限が必要です。

外部メタデータの詳細については、 Unity カタログを使用したデータ系列の表示を参照してください。

サービス資格情報

メタストア内では、サービス資格情報は、外部クラウド サービスにアクセスするための認証情報を格納するセキュリティ保護可能なオブジェクトです。 これは、クラウド ストレージへのアクセスを制御するストレージ資格情報とは異なります。

サービス資格情報を作成するには、Unity カタログ メタストアに対する CREATE SERVICE CREDENTIAL 特権がユーザーに必要です。

ACCESS権限を使用すると、ユーザーはサービス資格情報を使用して外部サービスにアクセスできます。

CREATE CONNECTION サービス資格情報 (メタストア上の CREATE CONNECTION と組み合わせて) を使用すると、ユーザーはその資格情報を使用して外部データベースへの接続を作成できます。

サービス資格情報の詳細については、「サービス資格情報の 作成」を参照してください。

接続

メタストア内では、接続は、Lakehouse フェデレーション シナリオで外部データベース システムへの接続を定義するセキュリティ保護可能なオブジェクトです。

接続を作成するには、ユーザーに Unity カタログ メタストアに対する CREATE CONNECTION 特権が必要です。 接続でサービス資格情報を使用する場合、ユーザーはその サービス資格情報に CREATE CONNECTION も必要です。

USE CONNECTION権限を使用すると、ユーザーは接続の詳細を一覧表示および表示したり、remote_query関数を使用して外部データベースで SQL クエリを直接実行したりできます。

CREATE FOREIGN CATALOG 接続時に、ユーザーは、その接続によってサポートされる外部カタログを作成できます。

接続の詳細については、「 Lakehouse フェデレーションの接続を管理する」を参照してください。

共有する

メタストア内では、共有は差分共有のセキュリティ保護可能なオブジェクトであり、データ資産 (テーブル、ビュー、ボリューム) の論理グループを表します。 プロバイダーは、共有を外部の受信者が使用できるようにします。

共有に対する SELECT 権限は、(個々のユーザーではなく) 受信者に付与され、その受信者が共有内の資産を読み取ることができるようにします。 共有を作成するには、ユーザーに Unity カタログ メタストアに対する CREATE SHARE 特権が必要です。

共有の詳細については、「 差分共有の共有の作成と管理」を参照してください。

プロバイダー

メタストア内では、プロバイダーは Delta Sharing のセキュリティ保護可能なオブジェクトであり、組織とデータを共有している外部組織を表します。 プロバイダー オブジェクトは、受信者の Unity カタログ メタストアに作成されます。

USE PROVIDER権限を使用すると、ユーザーはすべてのプロバイダーとその共有を表示し、CREATE CATALOGと組み合わせて、メタストア管理者ロールを必要とせずに共有カタログをマウントできます。

プロバイダーを作成するには、Unity カタログ メタストアに対する CREATE PROVIDER 特権がユーザーに必要です。

プロバイダーの詳細については、「 差分共有とは」を参照してください。

Recipient

メタストア内では、受信者は Delta Sharing のセキュリティ保護可能なオブジェクトであり、プロバイダーがデータを共有する外部組織またはユーザーのグループを表します。 受信者オブジェクトは、プロバイダーの Unity カタログ メタストアに作成されます。 受信者オブジェクト自体に対して権限を付与することはできません。 共有データへのアクセスは、共有の SELECT を 受信者に付与 することによって制御されます。

受信者を作成するには、ユーザーに Unity カタログ メタストアに対する CREATE RECIPIENT 特権が必要です。

受信者の詳細については、「 差分共有 (Databricks から Databricks への共有)」の「データ受信者の作成と管理」を参照してください。

クリーン ルーム

メタストア内では、クリーン ルームはセキュリティ保護可能なオブジェクトであり、他の組織と共有データを共同作業するためのセキュリティで保護された環境を提供します。どちらの当事者も、基になるデータを他の組織に公開する必要はありません。

クリーン ルームを作成するには、Unity カタログ メタストアに対する CREATE CLEAN ROOM 特権がユーザーに必要です。

EXECUTE CLEAN ROOM TASK権限を使用すると、ユーザーは、クリーン ルーム内でノートブックを実行し、クリーン ルームの詳細を表示できます。

MODIFY CLEAN ROOM権限を使用すると、ユーザーはデータ資産、ノートブック、コメントの追加や削除など、クリーン ルームを更新できます。

クリーン ルームの詳細については、「 Azure Databricks Clean Rooms とは」を参照してください。