Microsoft Defender for Cloud のセキュリティ スコアは、クラウドのセキュリティ体制の向上に役立ちます。 セキュリティ スコアでは、セキュリティの結果が 1 つのスコアに集約されるため、現在のセキュリティの状況を簡単に評価できます。 スコアが高くなるほど、識別されたリスク レベルは低くなります。

サブスクリプションで Defender for Cloud を有効にすると、既定で Microsoft クラウド セキュリティ ベンチマーク (MCSB) 標準がサブスクリプションで適用されます。 MCSB 標準に照らしてスコープ内のリソースの評価が開始されます。

MCSB では、評価結果に基づいて推奨事項が発行されます。 セキュリティ スコアに影響するのは、MCSB の組み込みの推奨事項のみです。 現時点では、リスクの優先順位付けは、セキュリティ スコアには影響しません。

Note

2 つのセキュア スコア モデル: Microsoft Defender for Cloud では、2 つの異なるセキュア スコア モデルが提供されるようになりました。 新しい クラウド セキュリティ スコア (リスクベース) は Microsoft Defender ポータルで利用でき、資産のリスク要因と重要度が組み込まれており、優先順位を正確に設定できます。 クラシック セキュア スコア は、Azure portal で引き続き使用できます。 これらは、計算と値が異なる完全に異なるモデルです。 新しいモデルの詳細については、この記事の Defender ポータル エクスペリエンスを参照してください。

プレビューのフラグが設定されている推奨事項は、セキュリティ スコアの計算からは除外されます。 プレビュー期間が終了してもスコアに貢献できるように、可能な限りこれらの推奨事項を修復する必要があります。 プレビューの推奨事項には、![]() アイコンが付いています。

推奨事項の成熟度 [プレビュー] では、セキュリティ スコア UI または重み付けモデルは変更されません。レコメンデーションのみを分類します。 プレビューの推奨事項を除外する以外に、セキュリティ スコアの数式と UI 値は変更されません。

アイコンが付いています。

推奨事項の成熟度 [プレビュー] では、セキュリティ スコア UI または重み付けモデルは変更されません。レコメンデーションのみを分類します。 プレビューの推奨事項を除外する以外に、セキュリティ スコアの数式と UI 値は変更されません。

セキュリティ スコアを表示する

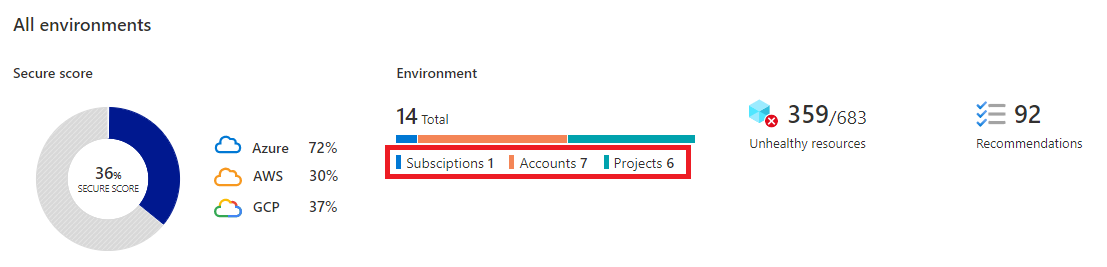

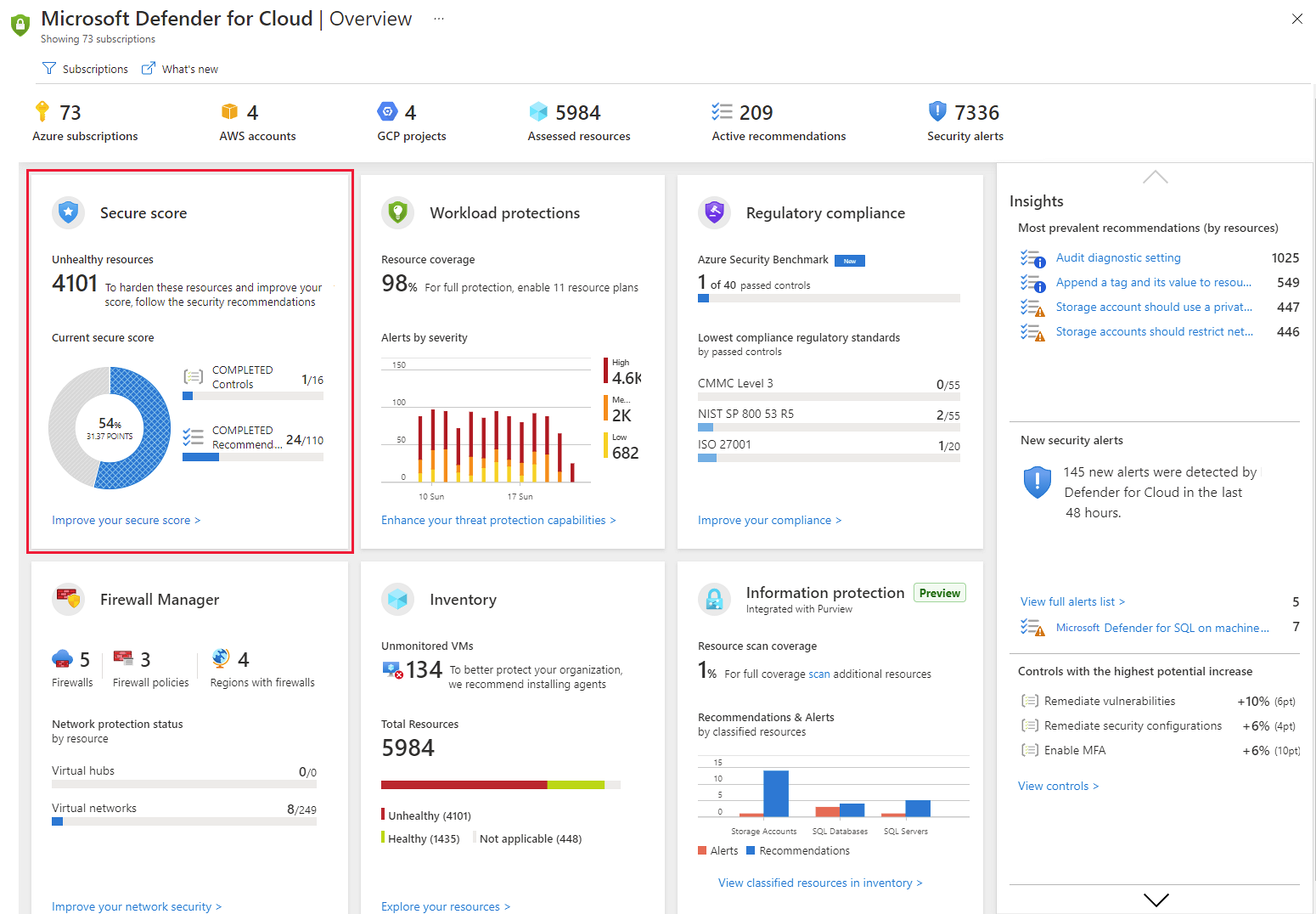

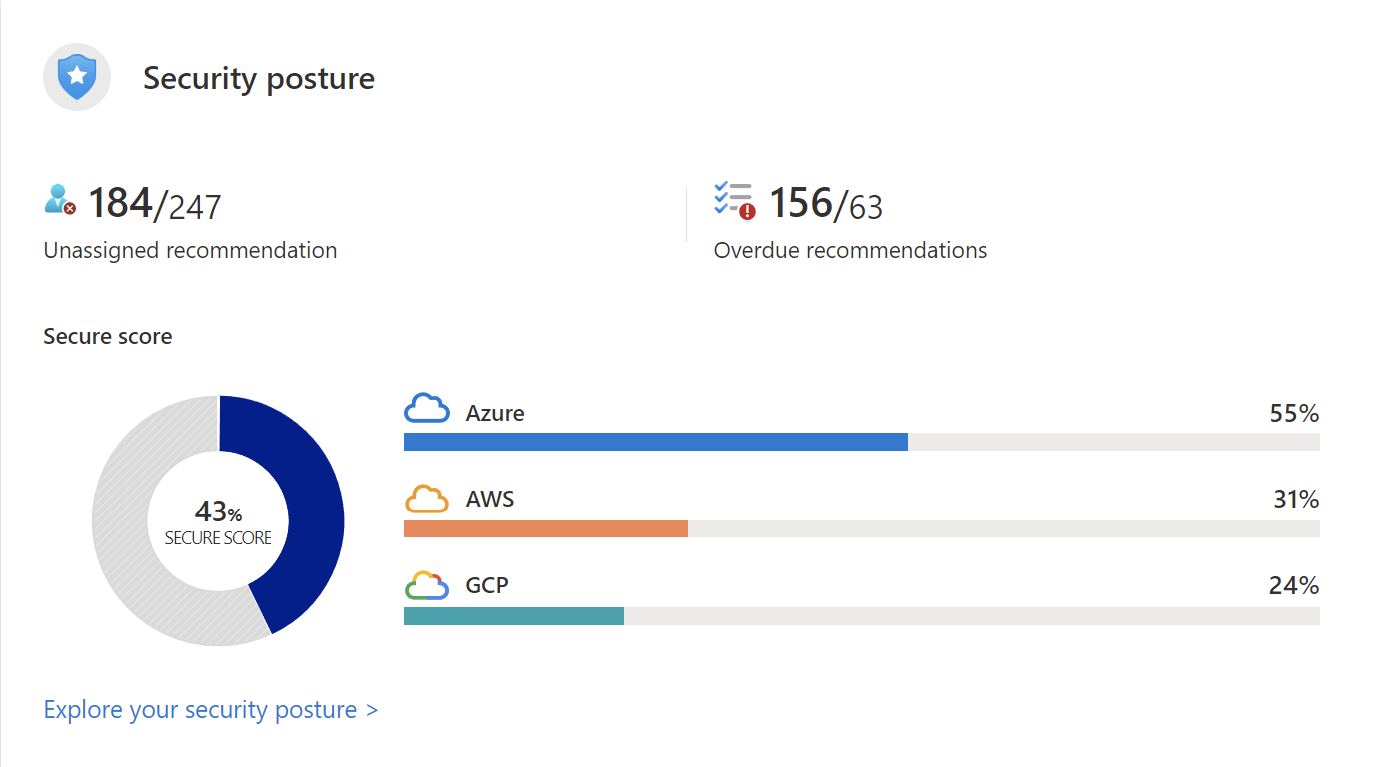

Defender for Cloud の [概要] ダッシュボードを表示すると、すべての環境のセキュリティ スコアを表示できます。 ダッシュボードには、セキュリティ スコアがパーセンテージ値として表示され、基になる値が含まれます。

Azure mobile app では、セキュリティ スコアがパーセンテージ値として表示されます。 タップすると、スコアを説明する詳細が表示されます。

セキュリティ態勢を調べる

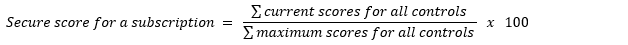

Defender for Cloud の [セキュリティ態勢] ページには、環境全体と環境ごとのセキュリティ スコアが個別に表示されます。

このページでは、全体的なスコアに影響を与えているサブスクリプション、アカウント、プロジェクト、異常なリソースに関する情報、関連する推奨事項を確認できます。 Azure、アマゾン ウェブ サービス (AWS)、Google Cloud Platform (GCP)、Azure DevOps などの環境でフィルター処理できます。 その後、各 Azure サブスクリプション、AWS アカウント、および GCP プロジェクトにドリルダウンできます。

セキュリティ スコアの計算

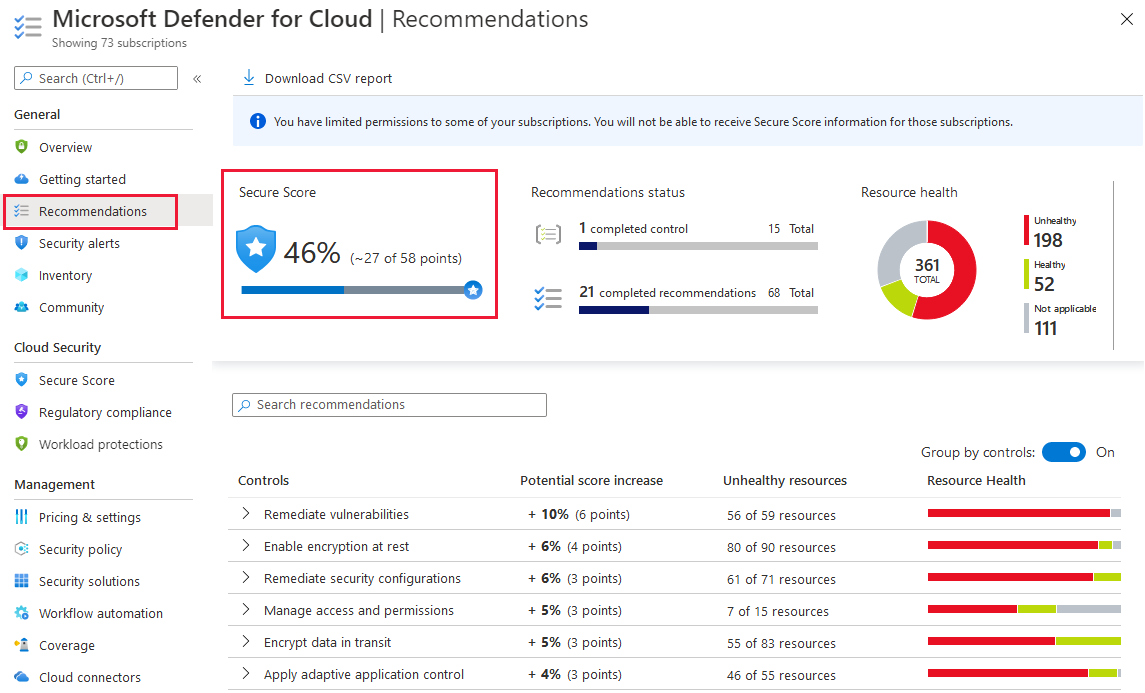

Defender for Cloud の [推奨事項] ページの [セキュリティ スコアの推奨事項] タブには、MCSB 内のコンプライアンス制御が全体的なセキュリティ スコアにどのように貢献しているかをが示されます。

Defender for Cloud では、各 Azure サブスクリプションあるいは AWS または GCP クラウド コネクタごとに、各コントロールが 8 時間ごとに計算されます。

重要

コントロール内の推奨事項は、コントロール自体よりも頻繁に更新されます。 推奨事項のリソース数とコントロールのリソース数の間に不一致が見つかる場合があります。

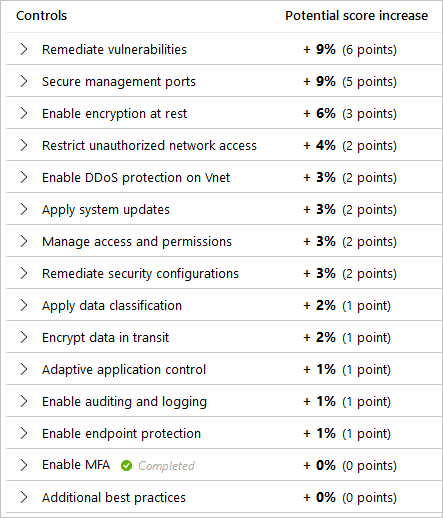

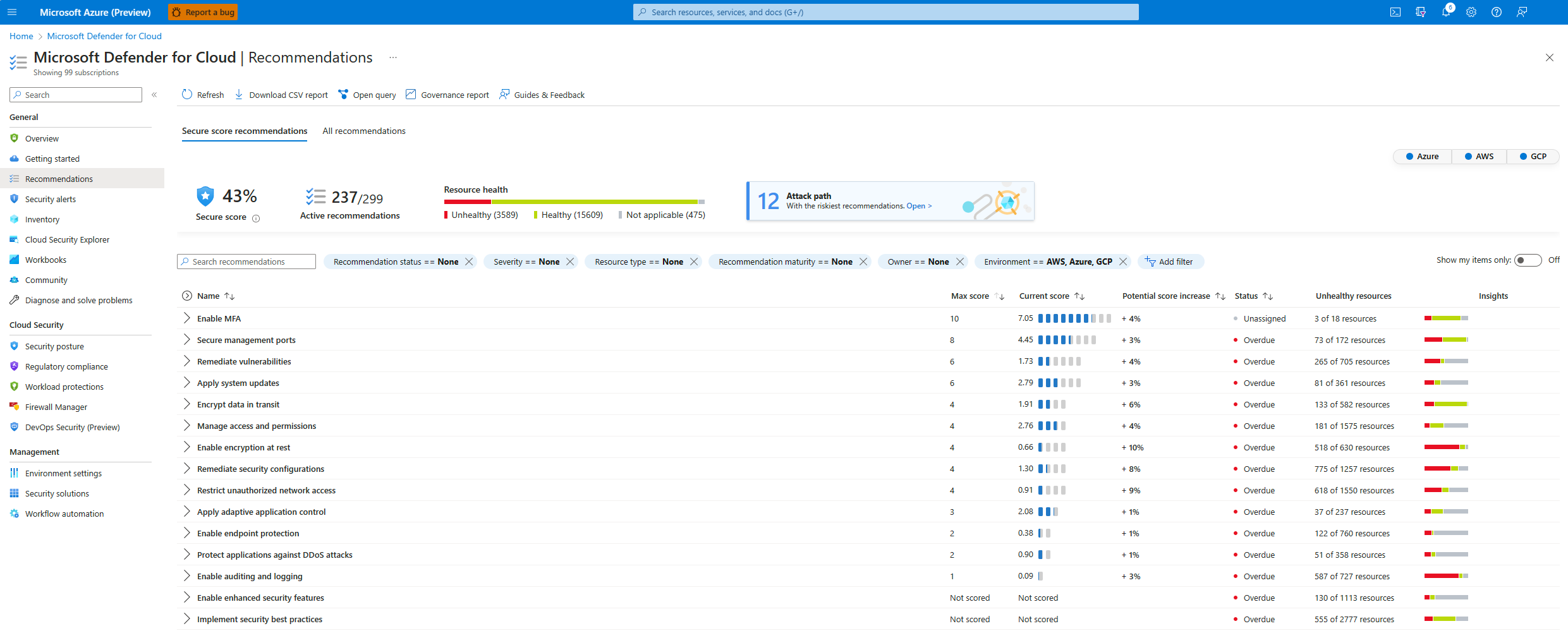

コントロールのスコアの例

次の例では、脆弱性の修復に関するセキュア スコアの推奨事項に焦点を当てています。

この例では、推奨事項の次のフィールドを示します。

| フィールド | 詳細 |

|---|---|

| 脆弱性の修復 | 既知の脆弱性を検出して解決するための推奨事項のグループ。 |

| 最大スコア | コントロール内のすべての推奨事項を完了することによって取得できるポイントの最大数。 コントロールの最大スコアは、そのコントロールの相対的な有意性を示し、各環境で固定されます。 この列の値を使用して、最初に対処すべき問題を特定します。 |

| 現在のスコア | このコントロールの現在のスコアです。 現在のスコア = [リソースあたりのスコア] * [正常なリソースの数] 各コントロールは、合計スコアに貢献しています。 この例のコントロールは、現在の合計スコアに 3.33 ポイント貢献しています。 |

| 潜在的なスコアの増加 | コントロール内で取得できる残りのポイント。 このコントロールのすべての推奨事項を修復すると、スコアが 4% 増加します。 潜在スコア増加 = [リソースあたりのスコア] * [異常なリソースの数] |

| 分析情報 | 次のような各推奨事項の追加の詳細: - - - - |

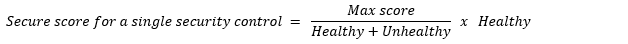

スコアの計算式

スコアの計算方法を以下に示します。

セキュリティ コントロール

セキュリティ コントロールのスコアを決定するための式は次のとおりです。

各コントロールの現在のスコアは、コントロール内でリソースの状態を測定したものです。 個々のセキュリティ コントロールは、セキュリティ スコアに貢献します。 コントロール内の推奨事項の影響を受ける各リソースは、コントロールの現在のスコアに貢献します。 セキュリティ スコアには、プレビューの推奨事項で見つかったリソースは含まれません。

次の例では、正常なリソースと異常なリソースの合計であるため、最大スコア 6 は 78 で割られています。 したがって、6 / 78 = 0.0769 になります。 それに正常なリソースの数 (4) を掛けると、現在のスコアは 0.0769 * 4 = 0.31 になります。

単一のサブスクリプションまたはコネクタ

単一のサブスクリプションまたはコネクタのセキュリティ スコアを決定する式は次のとおりです。

この式は、"サブスクリプション" という単語を "コネクタ" という単語に置き換えるだけで、コネクタに対しても同じ式です。

複数のサブスクリプションとコネクタ

複数のサブスクリプションとコネクタのセキュリティ スコアを決定する式は次のとおりです。

複数のサブスクリプションとコネクタに対する合計スコアには、各サブスクリプションとコネクタに対する "重み" が含まれています。 Defender for Cloud では、サブスクリプションあたりの正常なリソースと異常なリソースの組み合わせ ("該当しない" リソースを除く) を使用して、線形重み付けモデルに基づいて、サブスクリプションとコネクタの相対的な重みを決定します。 各サブスクリプションとコネクタの現在のスコアは、1 つのサブスクリプションまたはコネクタの場合と同じ方法で計算され、その重みが適用されます (式を参照)。 サブスクリプションまたはコネクタに特定のコントロールに対する評価 (正常または異常なリソースがない) がない場合、そのコントロールは、そのサブスクリプションまたはコネクタのスコア計算から除外されます。 その場合、コントロールの現在のポイントも最大の潜在的なポイントも、そのサブスクリプションのスコアには影響しません。 UI に表示される集約されたセキュリティ スコアは、サブスクリプションごとの割合または制御ごとの数の単純な算術平均ではありません。サブスクリプション全体の加重合計です。 そのため、UI に表示されるコントロールごとのリソース番号を使用して、複数のサブスクリプション全体のセキュリティ スコア全体を手動で再計算することはできません。

複数のサブスクリプションとコネクタを表示すると、セキュリティ スコアではすべての有効なポリシー内のすべてのリソースが評価され、グループ化されます。 グループ化すると、各セキュリティ コントロールの最大スコアにどのように影響するかが示されます。

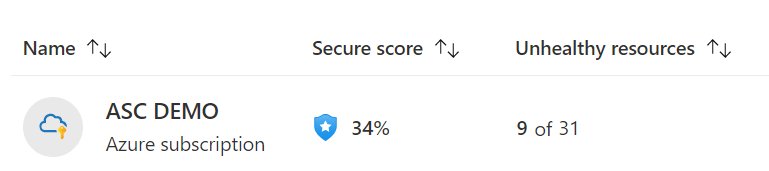

セキュリティ スコアを改善する

MCSB は、一連のコンプライアンス コントロールで構成されています。 各コントロールは、関連するセキュリティの推奨事項の論理グループであり、脆弱な攻撃対象領域を反映しています。

組織が個々の攻撃面をどの程度セキュリティで保護できているかを確認するには、各セキュリティ コントロールのスコアを確認します。 推奨事項を "すべて" 修復した場合にのみ、スコアが向上します。

セキュリティ コントロールで取得可能なポイントをすべて取得するには、すべてのリソースがセキュリティ コントロール内のすべてのセキュリティの推奨事項に準拠している必要があります。 たとえば、Defender for Cloud には、管理ポートをセキュリティで保護する方法に関する複数の推奨事項があります。 セキュリティ スコアを改善するには、これらをすべて修復する必要があります。

次のいずれかの方法を使用して、セキュリティ スコアを向上させることができます。

- 推奨事項リストのセキュリティの推奨事項を修復します。 各推奨事項は、リソースごとに手動で修復する、または [修正] オプション (利用可能な場合) を使用して、複数のリソースの問題を迅速に解決することもできます。

- レコメンデーションを強制または拒否してスコアを向上させ、スコアに悪影響を与えるリソースをユーザーが作成しないようにする。

セキュリティ スコアのコントロール

次の表に、Microsoft Defender for Cloud のセキュリティ コントロールの一覧を示します。 コントロールごとに、"すべて" のリソースにおいて、コントロールに一覧表示されている "すべて" の推奨事項を修復した場合にセキュリティ スコアに追加できるポイントの最大数が表示されます。

| セキュリティ スコア | セキュリティ コントロール |

|---|---|

| 10 |

MFA を有効にする: Defender for Cloud では、MFA に大きな価値があります。 これらの推奨事項を使用すると、サブスクリプションのユーザーをセキュリティで保護するのに役立ちます。 MFA を有効にし、推奨事項に準拠するには、セキュリティの既定値、ユーザーごとの割り当て、条件付きアクセス ポリシーの 3 つの方法があります。 |

| 8 | 管理ポートをセキュリティで保護する: ブルート フォース攻撃では、多くの場合、管理ポートが標的となります。 これらの推奨事項と、Just-In-Time VM アクセスやネットワーク セキュリティ グループなどのツールを使用して露出を減らします。 |

| 6 | システムの更新プログラムを適用する: 更新プログラムを適用しないと、修正プログラムが脆弱性に適用されないままになるため、環境は攻撃を受けやすくなります。 これらの推奨事項を使用して、運用効率を維持し、セキュリティ脆弱性を軽減し、より安定した環境をユーザーに提供します。 システムの更新プログラムを展開するには、Azure Update Manager を使用してマシンの修正プログラムと更新プログラムを管理します。 |

| 6 | 脆弱性を修復する: 脆弱性評価ツールで Defender for Cloud の脆弱性が報告されると、結果と関連情報が推奨事項としてDefender for Cloud に表示されます。 これらの推奨事項を使用して、特定された脆弱性を修復します。 |

| 4 | セキュリティ構成を修復する: 正しく構成されていない IT 資産は、攻撃の対象となる危険性が高くなります。 これらの推奨事項を使用して、インフラストラクチャ全体で識別された構成ミスを修正します。 |

| 4 | アクセスとアクセス許可の管理: セキュリティ プログラムの中核となるのは、ユーザーが自分のジョブを実行するために必要なアクセス権のみを確実に持つこと、つまり、最小特権のアクセス モデルです。 これらの推奨事項を使用して、ID とアクセスの要件を管理します。 |

| 4 | 保存時の暗号化を有効にする: これらの推奨事項を使用して、格納されているデータの保護に関する構成ミスを確実に減らします。 |

| 4 | 転送中のデータを暗号化する: これらの推奨事項を使用すると、コンポーネント、場所、またはプログラム間を移動するデータをセキュリティで保護するのに役立ちます。 そのようなデータは、中間者攻撃、盗聴、セッション ハイジャックの影響を受けやすいものです。 |

| 4 |

承認されていないネットワーク アクセスを制限する: Azure には、ネットワーク経由のアクセスに関する高いセキュリティ標準を提供するのに役立つ一連のツールが用意されています。 これらのレコメンデーションを使用して、Defender for Cloud で適応型ネットワーク強化を管理し、関連するすべての Platform as a Service (PaaS) に Azure プライベート リンクが構成されていることを確認し、仮想ネットワークで、Azure Firewall が有効化されていることを確認します。 |

| 3 | 適応型アプリケーション制御の適用: 適応型アプリケーション制御は、どのアプリケーションをマシンで実行できるかを制御するための、インテリジェントで、自動化された、エンドツーエンドのソリューションです。 また、これは、マルウェアに対してマシンを強化するためにも役立ちます。 |

| 2 | DDoS 攻撃からのアプリケーションの保護: Azure の高度なネットワーク セキュリティ ソリューションには、Azure DDoS Protection、Azure Web Application Firewall、Kubernetes 用の Azure Policy アドオンが含まれます。 これらの推奨事項を使用すると、これらのツールや他のツールでアプリケーションを保護するのに役立ちます。 |

| 2 |

Endpoint Protection を有効にする: Defender for Cloud では組織のエンドポイントを確認し、アクティブな脅威検出および対応ソリューションがないか調べます。たとえば、この一覧に示されている Microsoft Defender for Endpoint やその他の主要なソリューションです。 エンドポイントでの検出と対応 (EDR) ソリューションが有効になっていない場合は、これらの推奨事項を使用して Microsoft Defender for Endpoint をデプロイしてください。 Defender for Endpoint は、Defender for Servers プランに含まれています。 このコントロールの他の推奨事項は、エージェントをデプロイし、ファイル整合性の監視を構成するのに役立ちます。 |

| 1 | 監査とログを有効にする: 詳細ログは、インシデント調査とその他の多くのトラブルシューティング操作の重要な部分です。 このコントロールの推奨事項では、診断ログが関係する場所を問わず確実に有効にすることに重点を置いています。 |

| 0 | 強化されたセキュリティ機能を有効にする: これらの推奨事項を使用して、任意の Defender for Cloud プランを有効にします。 |

| 0 | セキュリティのベスト プラクティスを実装する: この推奨事項のコレクションは、組織のセキュリティにとって重要ですが、セキュリティ スコアには影響しません。 |

セキュリティ スコアを追跡する

全体的なセキュリティ スコアとサブスクリプションごとのスコアは、Azure portal を使用するか、次のセクションで説明するようにプログラムで確認できます。

ヒント

スコアの計算方法の詳細については、「 計算 - スコアを理解する」を参照してください。

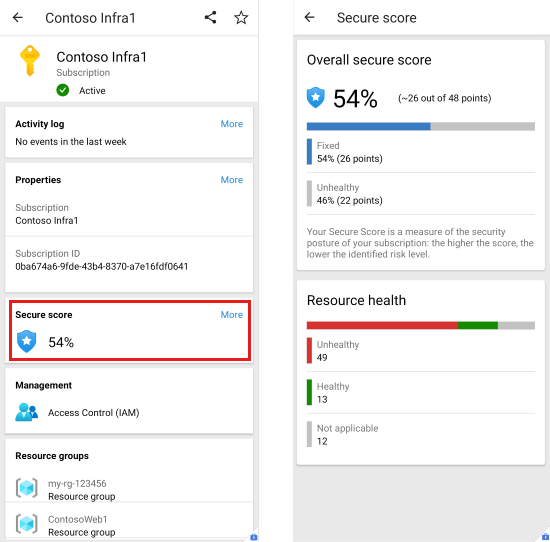

ポータルからセキュリティ スコアを取得する

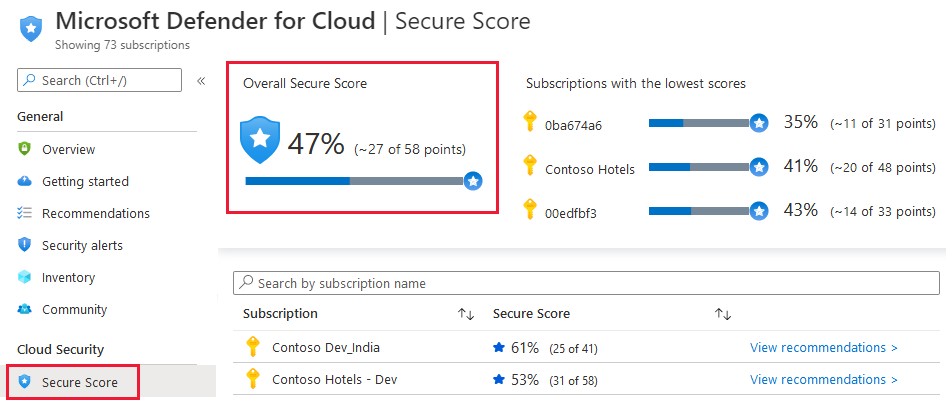

Defender for Cloud では、スコアが Azure portal で目立つように表示されます。 概要ページで [セキュリティ スコア] タイルを選択すると、専用のセキュリティ スコア ページが表示され、サブスクリプションごとにスコアが分けられます。 1 つのサブスクリプションを選択すると、優先順位付けされた推奨事項の詳細な一覧と、それらを修復することがサブスクリプションのスコアに及ぼす潜在的な影響が表示されます。

セキュリティ スコアは、Defender for Cloud の Azure portal ページの次の場所に表示されます。

Defender for Cloud の [概要 ] のタイル (メイン ダッシュボード):

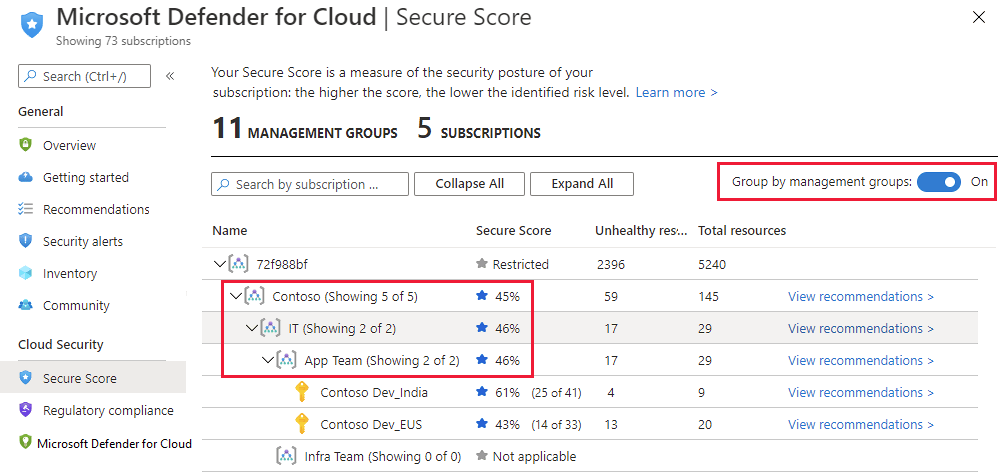

専用の セキュリティ スコア ページでは、サブスクリプションと管理グループのセキュリティ スコアを確認できます。

Note

十分なアクセス許可がない管理グループには、そのスコアが "制限付き" と表示されます。

推奨事項 ページの上部で:

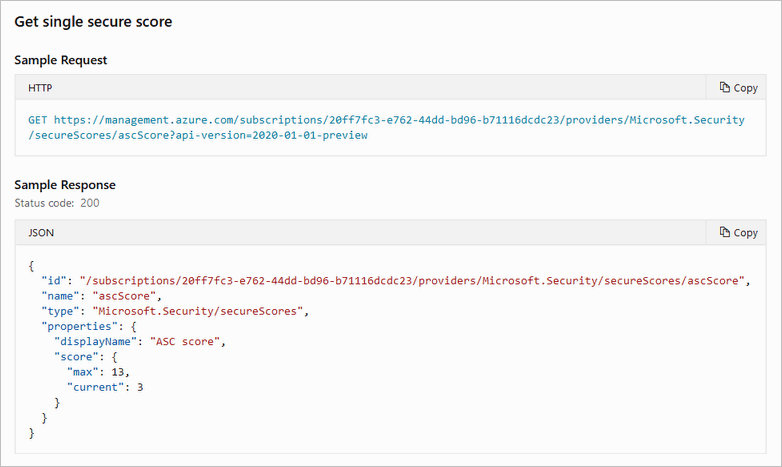

REST API からセキュリティ スコアを取得する

スコアには、セキュア スコア API を使用してアクセスできます。 この API メソッドを使用すると、データに対してクエリを実行したり、一定期間のセキュリティ スコアをレポートする独自のメカニズムを構築したりするための柔軟性が得られます。 たとえば、 Secure Score API を使用して、特定のサブスクリプションのスコアを取得できます。 さらに、 Secure Score Controls API を使用して、セキュリティ コントロールとサブスクリプションの現在のスコアを一覧表示できます。

セキュリティ スコア API に基づいて構築されたツールの例については、 GitHub コミュニティのセキュリティ スコア領域を参照してください。

Azure Resource Graph からセキュリティ スコアを取得する

Azure Resource Graph では、堅牢なフィルター処理、グループ化、並べ替え機能を使用して、クラウド環境全体のリソース情報にすぐにアクセスできます。 これは、Azure サブスクリプション全体の情報を、プログラムから、または Azure portal 内ですばやく効率的に照会する方法です。 Azure Resource Graph の詳細について。

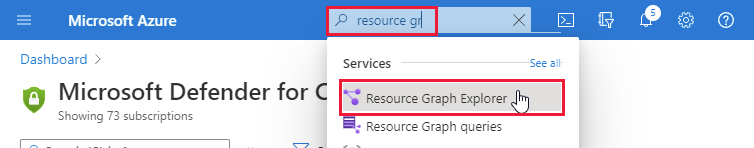

Azure Resource Graph を使用して複数のサブスクリプションのセキュリティ スコアにアクセスするには:

Azure portal から、 Azure Resource Graph エクスプローラーを開きます。

Kusto クエリを入力します (ガイダンスについては、次の例を使用してください)。

このクエリは、サブスクリプション ID、現在のスコア (ポイント単位、パーセンテージ)、およびサブスクリプションの最大スコアを返します。

SecurityResources | where type == 'microsoft.security/securescores' | extend current = properties.score.current, max = todouble(properties.score.max) | project subscriptionId, current, max, percentage = ((current / max)*100)このクエリは、すべてのセキュリティ コントロールの状態を返します。 各コントロールについて、異常なリソースの数、現在のスコア、および最大スコアを取得します。

SecurityResources | where type == 'microsoft.security/securescores/securescorecontrols' | extend SecureControl = properties.displayName, unhealthy = properties.unhealthyResourceCount, currentscore = properties.score.current, maxscore = properties.score.max | project SecureControl , unhealthy, currentscore, maxscore

[クエリの実行] を選択します。

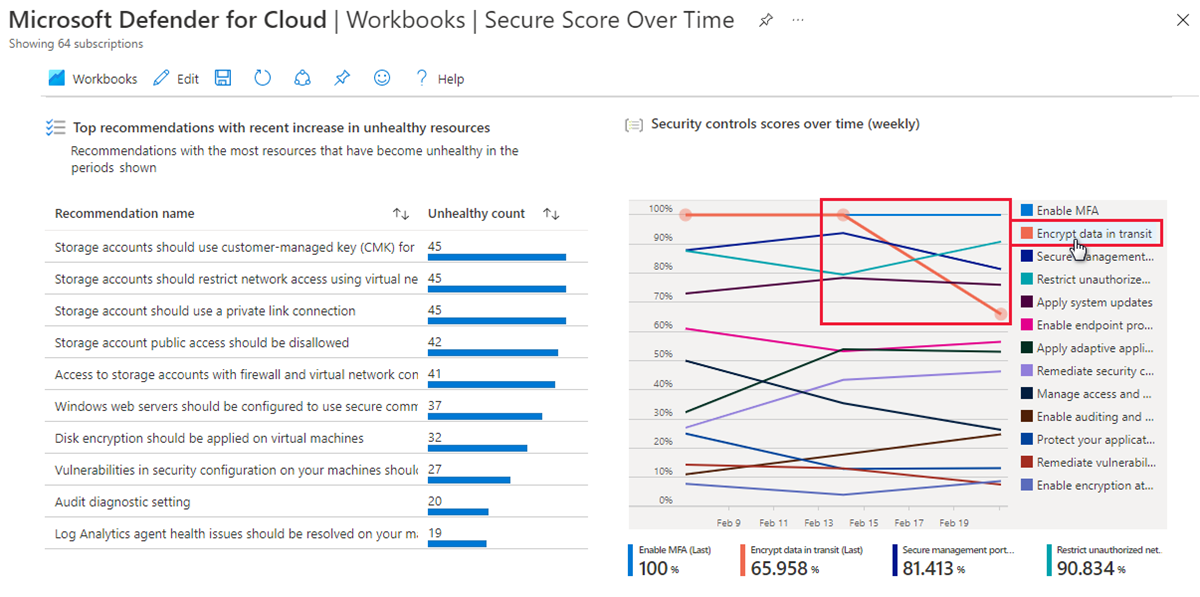

時間の経過に伴うセキュリティ スコアの追跡

[ワークブック] ページにある [時間の経過に伴うセキュリティ スコア] レポート

Defender for Cloud のブック ページには、サブスクリプションのスコアやセキュリティコントロールなどを視覚的に追跡するための既製のレポートが含まれています。 詳細については、「 Defender for Cloud データの豊富な対話型レポートを作成する」を参照してください。

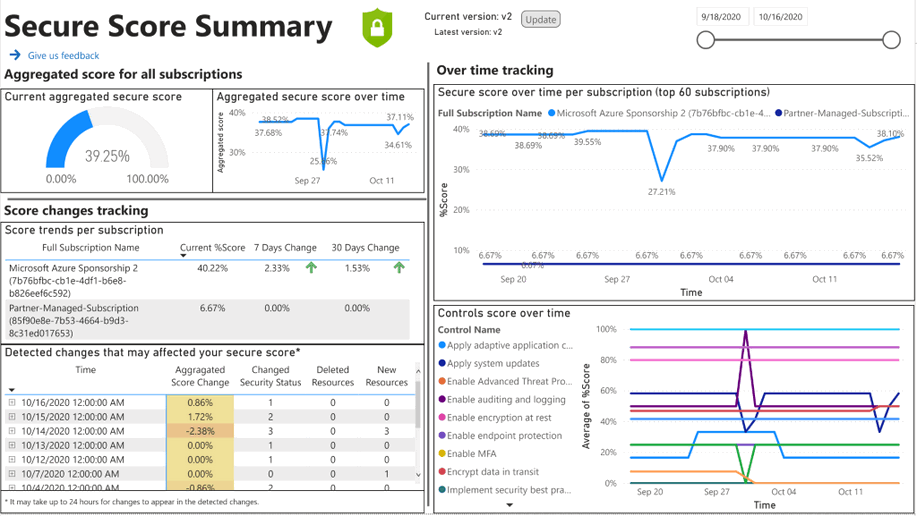

Power BI Pro ダッシュボード

Pro アカウントを持つ Power BI ユーザーの場合は、時間経過に伴う セキュリティ スコア の Power BI ダッシュボードを使用して、時間の経過と共にセキュリティ スコアを追跡し、変更を調査できます。

ヒント

GitHub の Microsoft Defender for Cloud コミュニティの専用領域には、このダッシュボードと、セキュリティ スコアを使用してプログラムで作業するためのその他のツールがあります。 https://github.com/Azure/Azure-Security-Center/tree/master/Secure%20Score

ダッシュボードには、セキュリティの状態を分析するのに役立つ次の 2 つのレポートが含まれています。

リソースの概要 - リソースの正常性に関する集計データを提供します。

セキュリティ スコアの概要 - スコアの進行状況に関する集計データを提供します。 スコアの変更を表示するには、[サブスクリプションごとの時間の経過に伴うセキュリティ スコア] グラフを使用します。 スコアの大幅な変更に気付いた場合は、"セキュリティ スコアに影響する可能性のある変更が検出されました" テーブルで、変更の原因となった可能性のある変更を確認してください。 次の表は、削除されたリソース、新しくデプロイされたリソース、または推奨事項の 1 つについてセキュリティの状態が変更されたリソースを示しています。

次のステップ

Note

2 つのセキュア スコア モデル: Microsoft Defender for Cloud では、2 つの異なるセキュア スコア モデルが提供されるようになりました。 新しい クラウド セキュリティ スコア (リスクベース) は Microsoft Defender ポータルで利用でき、資産のリスク要因と重要度が組み込まれており、優先順位を正確に設定できます。 クラシック セキュア スコア は、Azure portal で引き続き使用できます。 これらは、計算と値が異なる完全に異なるモデルです。 クラシック モデルの詳細については、この記事の Azure portal エクスペリエンスを参照してください。

この機能は現在プレビューの段階です。 現在のギャップと制限の詳細については、「 既知の制限事項」を参照してください。

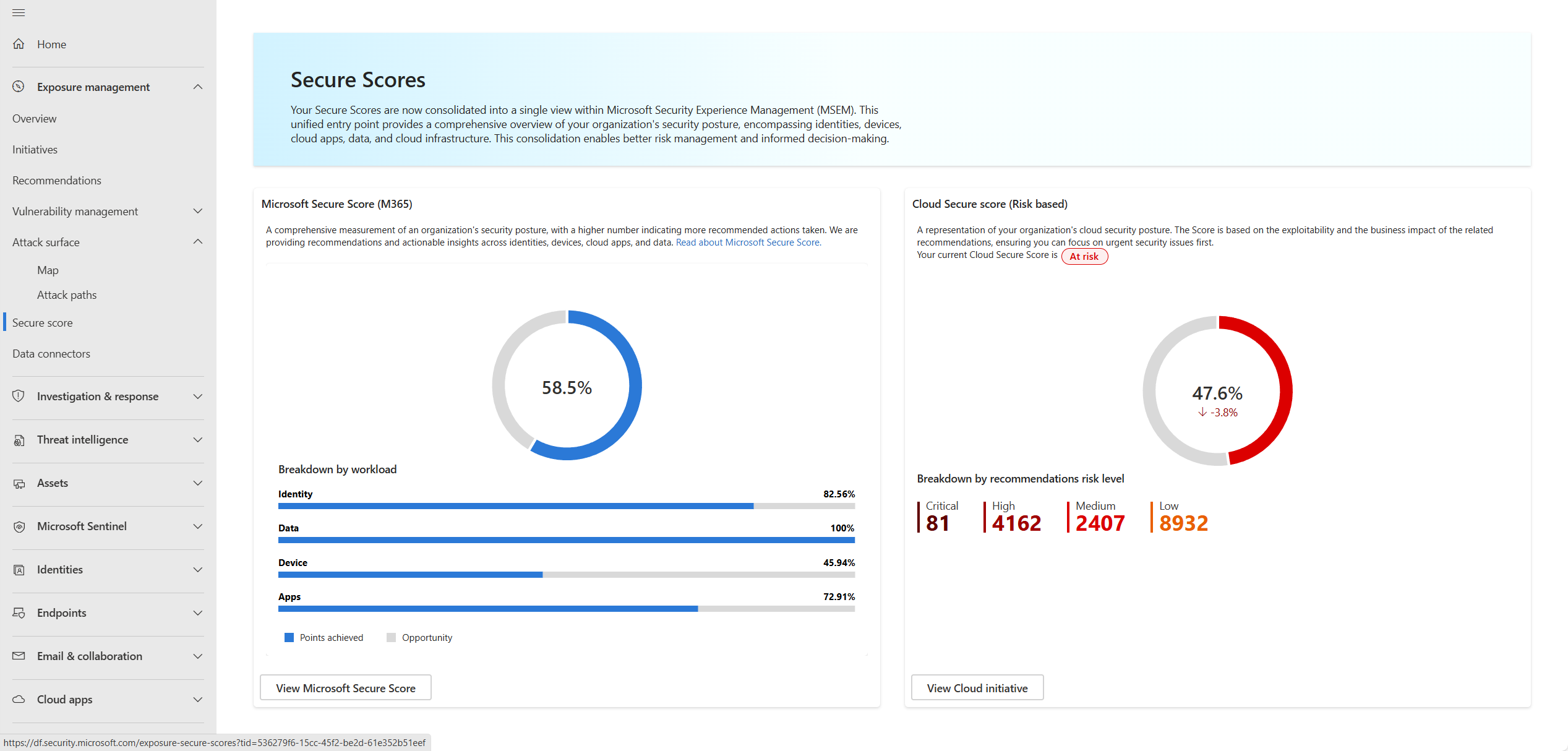

Defender ポータルのクラウド セキュリティ スコア

クラウド セキュリティ スコア (リスクベース) は、クラウド セキュリティ体制の評価です。 スコアを使用すると、クラウドのセキュリティ体制を客観的に評価して監視し、リスク軽減の取り組みを測定できます。

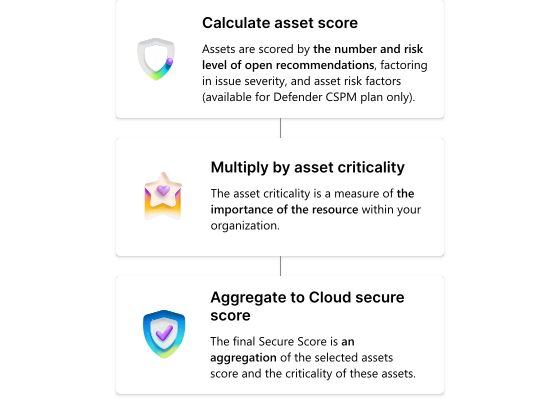

クラウド セキュア スコアは、資産リスク要因と資産の重要度を計算に導入し、スコアをより正確にし、高リスク レベルの推奨事項をよりスマートに優先順位付けできるようにします。

クラウド セキュリティ スコア モデル

クラウドのセキュリティ スコアは、Defender for cloud のオープンな推奨事項の数とリスク レベルに基づいています。 スコアを向上させるには、スコアに最も影響を与えるリスク レベルの高い推奨事項に焦点を当てます。

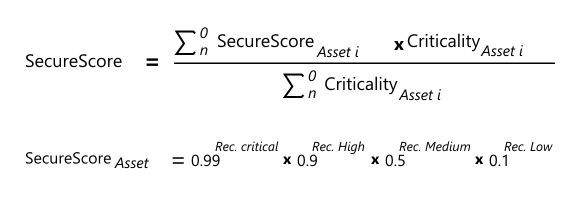

クラウド セキュリティ スコアの数式

クラウド セキュア スコアの範囲は 0 から 100 で、100 は最適なセキュリティ体制を示します。 スコアは、選択した資産スコアの集計です。

特定の組織の環境スコアを任意のスコープで計算するために、式は資産リスク (可能性と影響の組み合わせ) を評価します。 各資産について、この数式では、資産のリスク要因 (インターネットへの露出、データの機密性など) と組織の資産の重要度を考慮しながら、この資産の推奨事項のリスク レベルの加重平均を計算します。

凡例 (クラウド セキュリティ スコアの数式)

- n = 資産の数

- 重要度 = 組織の資産の重要度

- Rec. Low = 低リスク レベルの推奨事項

- Rec. Medium = 中リスク レベルの推奨事項

- Rec. High = 高リスク レベルのレコメンデーション

- Rec. Critical = 重大なリスク レベルのレコメンデーション

クラウド のセキュリティ スコアにアクセスする (Defender ポータル)

セキュリティ スコアは統合された Microsoft セキュリティ エクスペリエンスに統合され、ID、デバイス、クラウド アプリ、データ、インフラストラクチャ全体の体制を理解するための単一のエントリ ポイントが提供されます。 クラウド セキュリティ スコアは、その広範なセット内のクラウドポスチャ コンポーネントです。

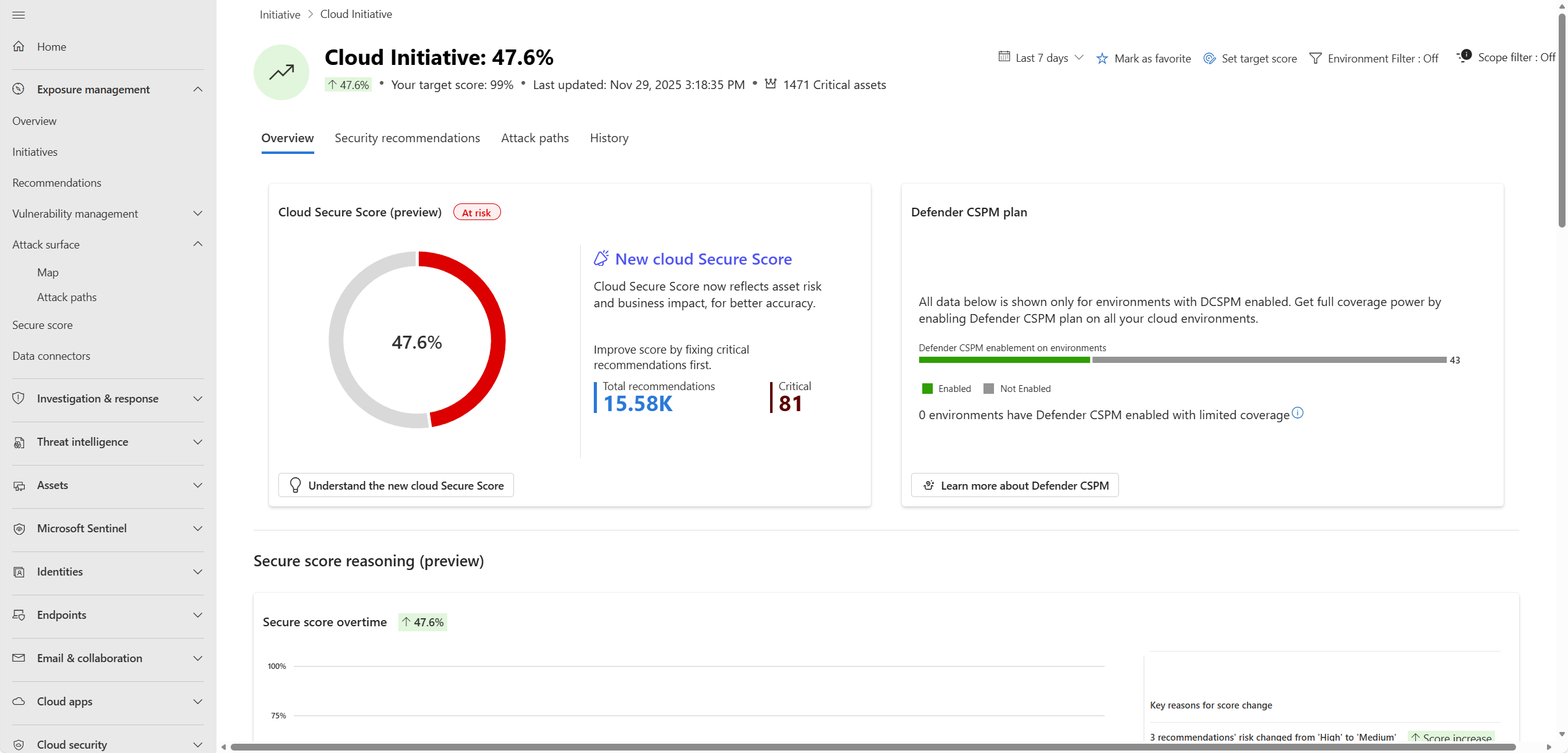

クラウド セキュリティ スコアへのナビゲーション パス (クラウド イニシアチブ)

- 露出管理>セキュリティ スコア> クラウド イニシアチブを表示する

- 露出管理>クラウド イニシアチブを表示する

- クラウド インフラストラクチャ>概要>クラウド イニシアチブの表示トップ メトリック カードまたは>ウィジェット

イニシアティブ ダッシュボード

統合されたクラウド セキュリティ体制ビューの 露出管理>Initiatives に移動します。 このダッシュボードは、次の内容を集計します。

- 上位のイニシアチブとその相対的な状態

- 最近のセキュリティと露出スコアの履歴 (14 日間の傾向)

- クロスドメイン分析情報 (SaaS、エンドポイント、クラウド、ID、ランサムウェア保護)

- 修復改善の動向を追跡するためのワークロード特有の状態データ

クラウド イニシアチブ ページを開く

- 露出管理>Initiatives に移動します。

- [ クラウド セキュリティ] を選択します。

- サイド パネルで、[ イニシアチブ ページを開く] を選択します。

- 概要ダッシュボードの要素を確認します。

- 現在のクラウドのセキュリティ スコア

- 時間経過に伴うセキュリティ スコアの傾向

- 迅速なマルチクラウド比較のための環境別のセキュア スコア (Azure、AWS、GCP)

- 主要なワークロードカテゴリ間でのセキュリティ体制の違いを浮き彫りにするためのセキュリティ スコア

- 推奨事項の概要

- 重要度別にスコアとリスク削減に最も大きな影響を与える修復に焦点を合わせるための最も一般的な推奨事項

Note

以前の (クラシック) セキュリティ スコアは、推奨事項のクラシック ビューを使用して Azure portal で引き続き使用できます。 ナビゲーション: Azure portal → Microsoft Defender for Cloud → Recommendations →クラシック ビューに切り替えます。

Microsoft Secure Score コンテキスト

Microsoft のセキュリティ スコアは、複数のセキュリティ ドメインにまたがる、より広範で統一された概念です。 このページでは、クラウドのセキュリティ スコア (Defender for Cloud でのクラウド セキュリティ体制管理) に重点を置いています。 その他の Microsoft セキュリティ スコアは、Microsoft セキュリティ ポータルに表示されます。

セキュリティ スコアの種類

| スコアの種類 | スコープ/ドメイン | 主要なソース製品とデータ |

|---|---|---|

| Microsoft セキュア スコア | アイデンティティの姿勢 | Microsoft Entra (Microsoft Entra ID) の推奨事項 |

| セキュリティ スコアを露出する | デバイスおよびエンドポイントの姿勢 | Microsoft Defender for Endpoint (デバイス構成、脅威保護) |

| クラウド セキュリティ スコア | クラウド体制 (マルチクラウド) | Microsoft Defender for Cloud (Azure、AWS、GCP) |

Note

プレビューとしてフラグが設定された推奨事項は、セキュリティ スコアの計算には含まれません。 プレビュー期間が終了してもスコアに貢献できるように、可能な限りこれらの推奨事項を修復する必要があります。 プレビューの推奨事項には、![]() アイコンが付いています。

推奨事項の成熟度 [プレビュー] では、セキュリティ スコア UI または重み付けモデルは変更されません。レコメンデーションのみを分類します。 プレビューの推奨事項を除外する以外に、セキュリティ スコアの数式と UI 値は変更されません。

アイコンが付いています。

推奨事項の成熟度 [プレビュー] では、セキュリティ スコア UI または重み付けモデルは変更されません。レコメンデーションのみを分類します。 プレビューの推奨事項を除外する以外に、セキュリティ スコアの数式と UI 値は変更されません。

![Defender for Cloud の [セキュリティ態勢] ページのスクリーンショット。](media/secure-score-security-controls/security-posture-page.png)

![[セキュリティ態勢] ページの下半分のスクリーンショット。](media/secure-score-security-controls/bottom-half.png)

![[脆弱性の修復] コントロールのセキュリティ スコアに関する推奨事項を示すスクリーンショット。](media/secure-score-security-controls/remediate-vulnerabilities-control.png)