Azure DevOps Services

Azure DevOps には、Microsoft Entra グループと Azure DevOps グループのグループベースのアクセス レベルが用意されています。これにより、アクセス レベルをユーザーのグループ全体に割り当てることで、アクセス許可を効率的に管理できます。 この記事では、ユーザーのグループにアクセス レベルを割り当てるグループ ルールを追加する方法について説明します。 Azure DevOps リソースは、グループのすべてのメンバーに割り当てられます。

アクセス レベルとプロジェクト メンバーシップの両方を管理するグループ ルールを割り当てます。 ユーザーがアクセス レベルが異なる複数のルールまたは Microsoft Entra グループに割り当てられると、その中で最も高いアクセス レベルを受け取ります。 たとえば、John が異なるグループ ルールを持つ 2 つの Microsoft Entra グループに割り当てられている場合 (1 つは利害関係者アクセスを指定し、もう 1 つは基本アクセスを指定します)、John は Basic アクセスを受け取ります。

ユーザーが Microsoft Entra グループを離れると、Azure DevOps はグループの定義された規則に従ってアクセス レベルを調整します。 グループがユーザーの唯一のアクセスソースであった場合、Azure DevOps によって自動的に組織から削除されます。 ユーザーが他のグループに属している場合は、アクセス レベルとアクセス許可が再評価されます。

Note

- グループ ルールを通じてプロジェクト リーダーに加えられた変更は保持されません。 プロジェクト リーダーを調整するには、 方向の割り当て または カスタム セキュリティ グループなどの代替方法を検討。

- [ユーザー] ページの [グループ ルール] タブに表示されているルールを定期的に確認します。 Microsoft Entra ID グループ メンバーシップの変更は、グループ ルールの次回の再評価に表示されます。これは、グループ ルールが変更されたときにオンデマンドで実行することも、24 時間ごとに自動的に行うこともできます。 Azure DevOps は 1 時間ごとに Microsoft Entra グループ メンバーシップを更新しますが、Microsoft Entra ID が動的グループ メンバーシップ 更新されるまでに最大 24 時間かかる場合があります。

前提条件

| カテゴリ | 要件 |

|---|---|

| アクセス許可 | プロジェクト コレクション管理者グループのメンバー。 組織の所有者は、自動的にこのグループのメンバーになります。 |

| Microsoft Entra | 組織をサポートする Microsoft Entra ID のメンバー。 詳細については、「Microsoft Entra を使用したアクセス に関する FAQ」を参照してください。Microsoft Entra ゲストは、Azure DevOps で必要な方法で Microsoft Entra ID を検索できません |

グループ ルールを追加する

組織にサインインします (

https://dev.azure.com/{yourorganization})。 [設定の編集] を選択します。

[設定の編集] を選択します。![強調表示された [組織の設定] ボタンを示すスクリーンショット。](../../media/settings/open-admin-settings-vert.png?view=azure-devops)

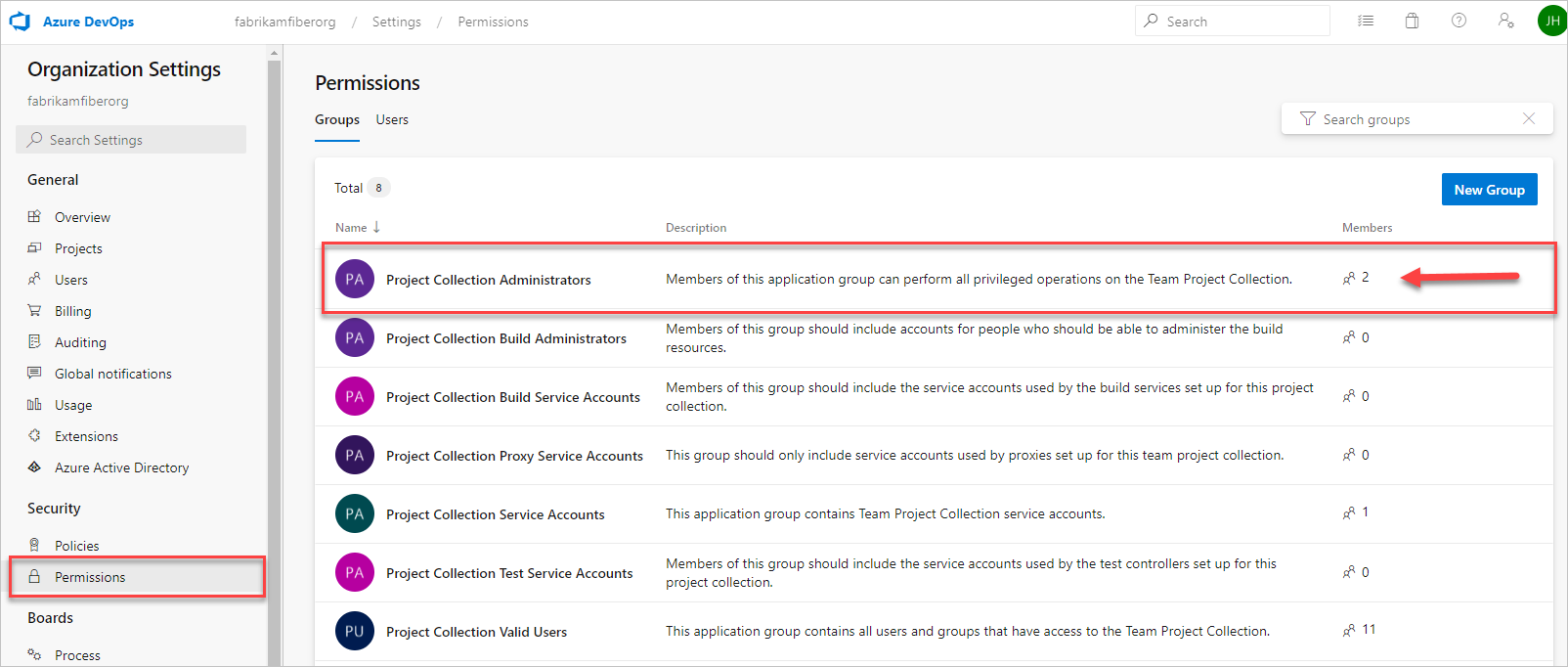

[ アクセス許可] を選択し、 自分がプロジェクト コレクション管理者 グループのメンバーであることを確認します。

[ ユーザー] を選択し、[ グループ ルール] を選択します。 このビューには、作成したすべてのグループ ルールが表示されます。 [ グループ ルールの追加] を選択します。

![選択した [グループ ルールの追加] ボタンを示すスクリーンショット。](media/manage-group-licensing/add-group-rule.png?view=azure-devops)

グループ ルール は、 プロジェクト コレクション管理者 グループのメンバーである場合にのみ表示されます。

ルールを作成するグループのダイアログ ボックスを完了します。 グループのアクセス レベルと、グループの任意のプロジェクト アクセスを含めます。 [追加] を選択します。

![[グループ ルールの追加] ダイアログを示すスクリーンショット。](media/assign-access-levels/add-group-rule-dialog-new.png?view=azure-devops)

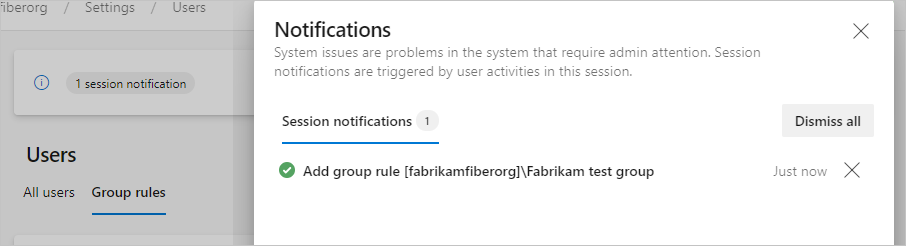

ルールの状態と結果を示す通知が表示されます。 割り当てを完了できなかった場合は、 [ビューの状態 を選択して詳細を表示します。

重要

- グループ ルールは、直接割り当てのないユーザーと、今後グループに追加されたユーザーにのみ適用されます。 グループ ルールがそれらのユーザーに適用されるように、直接割り当てを削除します。

- ユーザーは、初めてサインインを試みるまで、 すべてのユーザー に表示されません。

グループ メンバーの管理

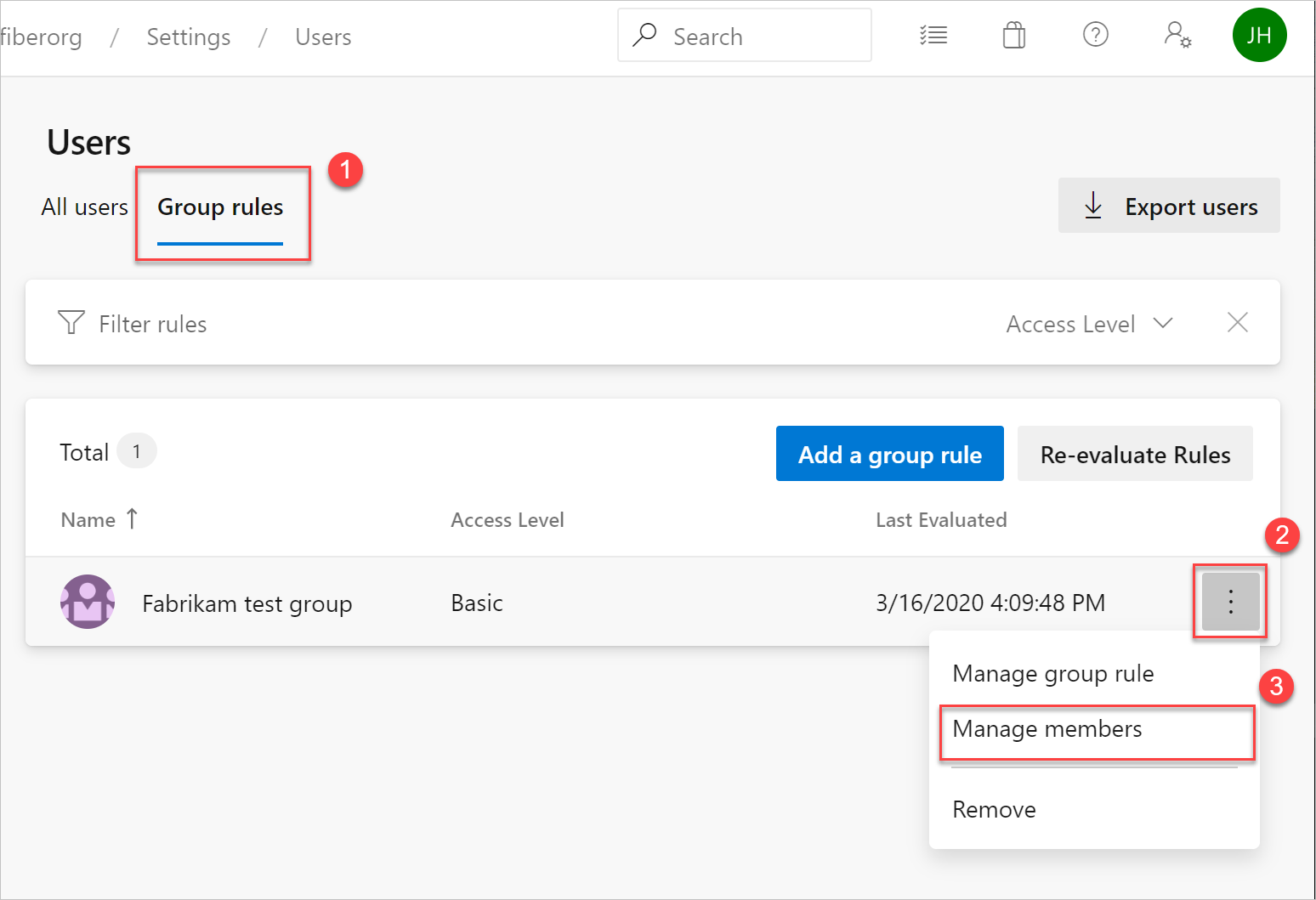

[グループ ルール>

>] [メンバーの管理] の順に選択します。

>] [メンバーの管理] の順に選択します。

ユーザー アクセス レベルを管理するための既存の自動化をそのまま実行します (PowerShell スクリプトなど)。 目標は、自動化によって適用されたのと同じリソースが、それらのユーザーに対して正確に反映されるようにすることです。

メンバーを追加し、[ 追加] を選択します。

![[グループ メンバーの追加] のスクリーンショット。](media/migrate-to-group-based-resource-management/add-group-members.png?view=azure-devops)

ユーザーに同じアクセス レベルを割り当てると、割り当てが直接行われるかグループを通じて行われるかに関係なく、ユーザーは 1 つのアクセス レベルのみを使用します。

グループルールを確認する

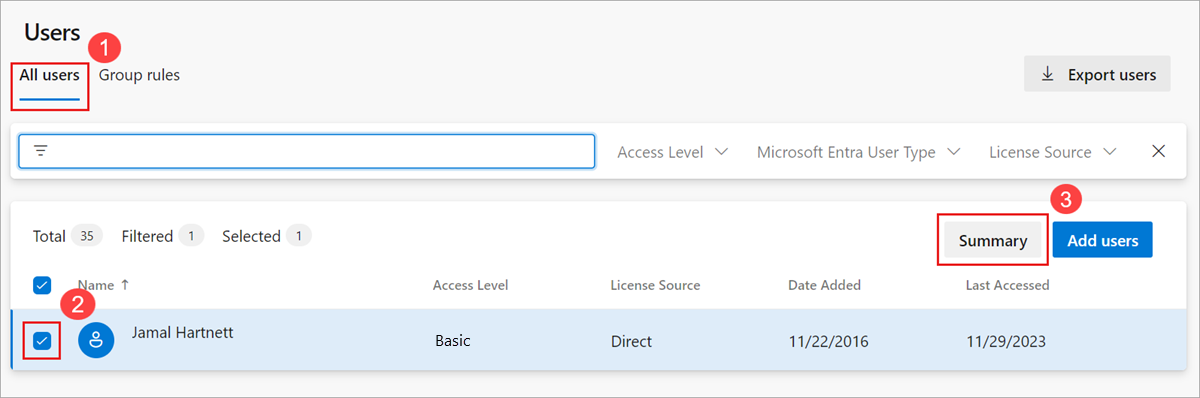

リソースが各グループと個々のユーザーに適用されていることを確認します。 [ すべてのユーザー] を選択し、ユーザーを強調表示して、[概要] を選択 します。

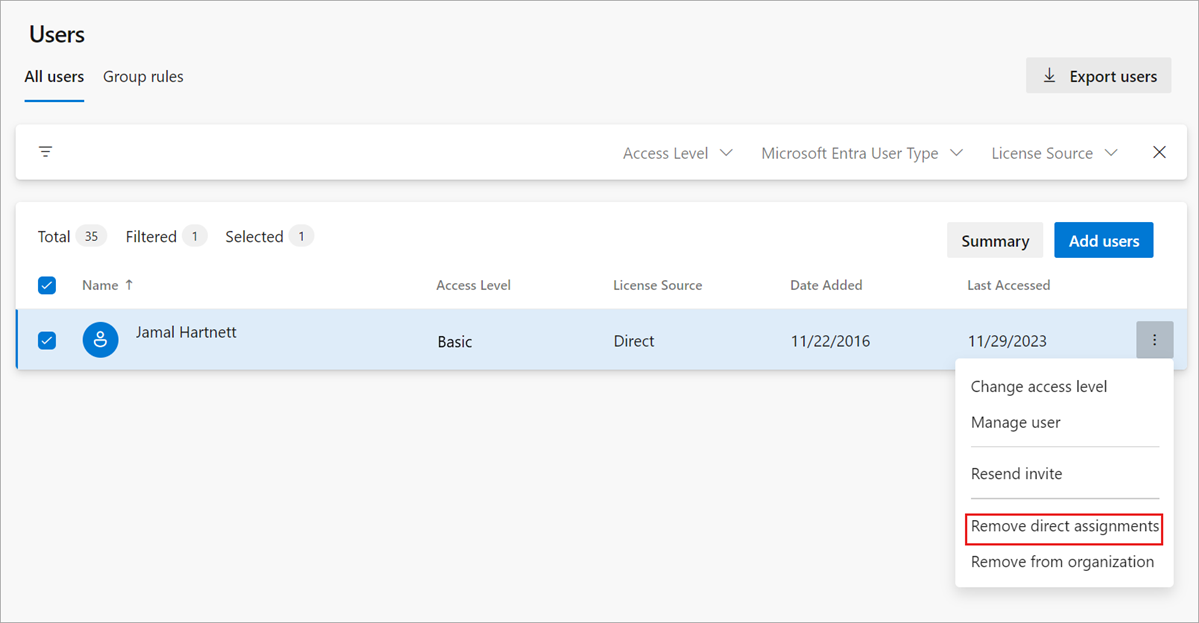

直接割り当てを削除する

グループ メンバーシップを通じてのみユーザーのリソースを管理するには、直接割り当てを削除します。 ユーザーに割り当てられたリソースは、ユーザーのグループ メンバーシップの変更に関係なく、個別に割り当てられたままになります。

組織にサインインします (

https://dev.azure.com/{yourorganization})。 [設定の編集] を選択します。

[設定の編集] を選択します。![強調表示された [組織の設定] ボタンを示すスクリーンショット。](../../media/settings/open-admin-settings-vert.png?view=azure-devops)

[ユーザー] を選択します。

![選択した [ユーザー] タブを示すスクリーンショット。](media/assign-access-levels/select-users-in-organization-settings.png?view=azure-devops)

グループによる管理専用のリソースを持つすべてのユーザーを選択します。

直接割り当てを削除することを確認するには、[削除] を選択 します。

![[削除] の確認のスクリーンショット。](media/remove-direct-assignments/confirm-removal-of-direct-assignments.png?view=azure-devops)

直接割り当てはユーザーから削除されます。 ユーザーがグループのメンバーでない場合、ユーザーは影響を受けません。

よく寄せられる質問

Q: Visual Studio サブスクリプショングループ ルールはどのように機能しますか?

A: Visual Studio サブスクライバーは常に Visual Studio 管理ポータルを介して直接割り当てられ 直接割り当てられたアクセス レベルまたはグループ ルールを介して Azure DevOps で優先されます。 ユーザー ハブからこれらのユーザーを表示すると、ライセンス ソースは常に Direct として表示されます。 唯一の例外は、Basic + Test Plans が割り当てられている Visual Studio Professional サブスクライバーです。 Basic + Test Plans は Azure DevOps でより多くのアクセスを提供するため、Visual Studio Professional サブスクリプションよりも優先されます。