適用対象: Azure Logic Apps (Standard)

注

このプレビュー機能は、 Microsoft Azure プレビューの追加使用条件に従います。

大規模言語モデル (LLM) は、メールの送信、データベースのクエリ、ワークフローのトリガーなどのタスクを完了するために事前構築済みの ツール を呼び出すことによって、要求を処理および満たす AI エージェントと連携します。 Azure Logic Apps では、Standard ロジック アプリを 1 つ以上の リモート モデル コンテキスト プロトコル (MCP) サーバーとして設定することで、これらのツールを構築できます。 このセットアップにより、LLM、AI エージェント、および MCP クライアントがエンタープライズ リソースと資産との対話に使用できるツールとしてワークフローを公開できます。 このコンテキストでは、 リモート とは、MCP サーバーが AI エージェント インターフェイスが実行される環境の外部で実行されることを意味します。

このガイドでは、次の操作を行います。

- 1 つ以上の MCP サーバーを使用して Standard ロジック アプリ リソースを設定します。

- Easy Auth を使用して認証を構成し、API キーを生成します。

- MCP ツールとしてワークフローを選択または作成します。

- Visual Studio Code で MCP クライアントを使用して MCP サーバーをテストします。

MCP サーバーとして Standard ロジック アプリを設定する理由

MCP はオープンな標準であり、LLM、AI エージェント、MCP クライアントが外部システムとツールを、セキュリティで保護された、検出可能で構造化された方法で操作できるようにするものです。 この標準は、エージェントがデータベース、API、ビジネス ワークフローなどの実際のシステムと対話できるように、ツールへのアクセスを記述、実行、認証する方法を定義します。 MCP サーバーは、LLM、AI エージェント、または MCP クライアントと、それらが使用するツールとの間のブリッジであると考えてください。

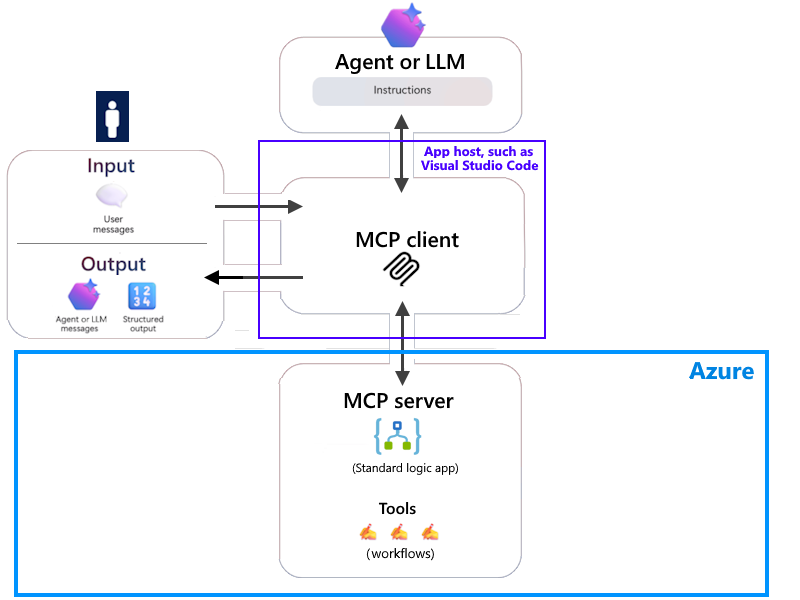

たとえば、Azure で実行される Standard ロジック アプリベースの MCP サーバーがあるとします。 ローカル コンピューター上の Visual Studio Code には、MCP サーバーへのリモート接続に使用する MCP クライアントがあります。 このシナリオは、コンピューター上で実行されるローカル MCP サーバーとは異なります。

次の図は、これらのコンポーネントがどのように相互作用するかを示しています。

この図は、次の主要な相互作用を示しています。

MCP クライアント + MCP サーバー: MCP クライアントは MCP サーバーに接続します。MCP サーバーは、ロジック アプリワークフローをツールとして提供します。

MCP クライアント + エージェントまたはモデル: MCP クライアントは、ツール呼び出しを調整するためにエージェントまたはモデルと通信します。

入力: ユーザー入力は、MCP クライアントを介してエージェントまたはモデルにフローします。

出力: エージェントまたはモデルからの応答は、MCP クライアントを経由して戻ります。

1 つの Standard ロジック アプリで複数の MCP サーバーを論理的にグループ化する場合、このアプローチにより、ワークフローをツールとして公開するための、よりスケーラブルで整理された柔軟な方法が提供されます。 各 MCP サーバーは、MCP クライアントが個別に検出して呼び出すことができる独立したワークフロー グループとして機能します。

詳細については、以下を参照してください:

次の表では、標準ロジック アプリをリモート MCP サーバーとして設定する利点について説明します。

| メリット | Description |

|---|---|

| 再利用性 | AI エージェントから既存のワークフロー、コネクタ、およびコード豊富な関数を呼び出すと、投資対効果がさらに向上します。 |

| 柔軟性 | クラウドまたはオンプレミスのエンタープライズ資産とリソースを操作するためのアクセスとアクションを提供する 1,400 を超えるコネクタから選択できます。 |

| アクセス ポイント | Azure Logic Apps は、MCP サーバーを実行するためのさまざまな接続モデルをサポートしています。 クラウドでサーバーを実行したり、サーバーをプライベート エンドポイントとして公開したり、仮想ネットワークやオンプレミスのリソースに接続したりできます。 |

| セキュリティ | ロジック アプリを MCP サーバーとして公開するときは、エンタープライズ セキュリティ要件を満たすように強力なセキュリティ態勢を設定します。 既定では、MCP エンドポイントは認証と承認に OAuth 2.0 を使用します。 詳細については、「OAuth とは何ですか?」を参照してください。 重要: OAuth 認証を使用するには、MCP サーバーと Standard ワークフローをセキュリティで保護するために Easy Auth を設定する必要があります。 Easy Auth は、Azure App Service、Azure Functions、Azure Container Apps のネイティブ認証と承認機能です。 MCP サーバーの Easy Auth を設定するには、このガイドで後述する 「MCP サーバーの Easy Auth の設定 」を参照してください。 詳細については、「Azure App Service と Azure Functions での認証と承認」を参照してください。 |

| 監視、ガバナンス、コンプライアンス | Azure Logic Apps は、ワークフロー実行履歴と Application Insights または Log Analytics との統合を提供するため、MCP サーバー ツールの管理と監視に必要なデータを取得でき、診断、トラブルシューティング、レポート作成、追跡可能性、監査がサポートされます。 |

| スケーラビリティ | 1 つのロジック アプリで複数の論理 MCP サーバーをホストします。 各論理 MCP サーバー グループには、関連するワークフローが含まれています。 |

| MCP のストリーミング可能な HTTP および Server-Sent イベント (SSE) トランスポート | 標準ロジック アプリ ベースの MCP サーバーでは、SSE がサポートされています。 |

[前提条件]

アクティブなサブスクリプションを持つ Azure アカウント。 無料の Azure アカウントを取得します。

エージェントまたはモデルが呼び出すことができるツールを備えた MCP サーバーとして設定する Standard ロジック アプリ リソース。

MCP サーバーのツールとして使用するロジック アプリ内の 1 つ以上のワークフロー。 これらのワークフローは、次の要件を満たす必要があります。

Requirement Description ホスティング オプション ワークフロー サービス プランまたは App Service Environment v3 のみ Trigger ワークフローは、HTTP 要求を受信したときにという名前の要求トリガーで開始する必要があります。 アクション ワークフローは 、応答 アクションで終了する必要があります。 状態 ロジック アプリ リソースが実行されていて、ワークフローが有効になっている必要があります。 既存のワークフローを選択するか、ロジック アプリで新しいワークフローを作成できます。

詳細については、以下を参照してください:

ロジック アプリの Easy Auth セットアップで使用するアプリ登録。

このアプリ登録は、ロジック アプリ リソースが ID およびアクセス管理機能を Microsoft Entra ID に委任するために使用する ID です。

手順については、「アプリ登録の作成」を参照してください。

MCP サーバーのセットアップをテストする MCP クライアント。

このガイドでは、Visual Studio Code を使用します。

注

MCP サーバー テストには、必ず最新バージョンの Visual Studio Code を使用してください。 Visual Studio Code には、1.102 以降のバージョンで一般公開されている MCP サポートが含まれています。 詳細については、Visual Studio Code の MCP サーバーに関する記事を参照してください。

テスト例には、GitHub Copilot 拡張機能が必要です。 詳細については、以下を参照してください:

Streamable HTTP トランスポートを使用するためのその他の要件はありません。 しかし、Server-Sent Events (SSE) トランスポートを使用するには、ロジック アプリが次の要件を満たしている必要があります。

ロジック アプリには仮想ネットワーク統合が必要です。 「プライベート エンドポイントを使って Standard ロジック アプリと Azure 仮想ネットワーク間のトラフィックをセキュリティで保護する」を参照してください。

ロジック アプリ リソースでは、host.json ファイルに

Runtime.Backend.EdgeWorkflowRuntimeTriggerListener.AllowCrossWorkerCommunication設定を追加してtrueに設定する必要があります。

ツールとしてのワークフローに関する考慮事項

MCP ツールとして使用するワークフローを構築するときは、次の考慮事項とベスト プラクティスを確認してください。

エージェントまたはモデルがツールを見つけて実行できるように、[要求] トリガーと要求ペイロードに次のメタデータを追加します。 このメタデータにより、ツールを使用するときのエージェントの信頼性と精度が向上します。

このセクションの手順では Azure portal を使用しますが、代わりに Visual Studio Code を使用することもできます。

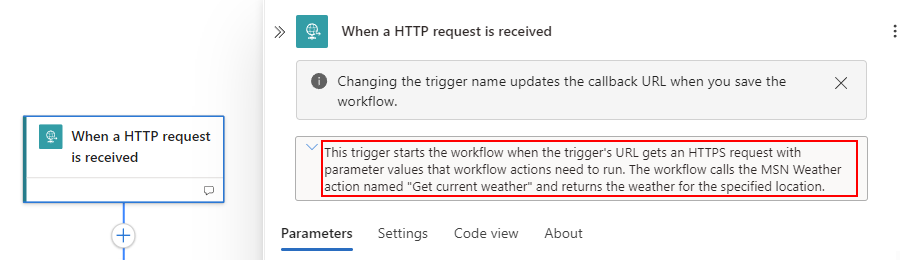

トリガーの説明

MCP サーバーは、このメタデータを使用して、エンド ユーザーにツールの説明を表示し、要求を適切なツールにルーティングします。次に例を示します。

この説明を追加するには、次の手順に従います。

Azure portal で、Standard ロジック アプリ リソースとワークフローを開きます。

ワークフロー サイドバーの [ツール] で、デザイナーを選択してワークフローを開きます。

デザイナーで、[要求] トリガーを選択します。

トリガー情報ペインのトリガー名の下に、トリガーとワークフローの目的を記入します。

入力パラメーターの説明

このメタデータは、実行時に適切な入力をツールに渡すときのエージェントの精度を向上させます。次に例を示します。

各入力パラメーターの説明を追加するには、次の手順に従います。

Azure portal で、Standard ロジック アプリ リソースとワークフローを開きます。

ワークフロー サイドバーの [ツール] で、デザイナーを選択してワークフローを開きます。

注

この情報の追加には、コード ビューも使用できます。

デザイナーで、[要求] トリガーを選択します。

トリガー情報ペインの [要求本文の JSON スキーマ] に、予想される要求コンテンツ ペイロードのスキーマを入力します。

各入力パラメーターに、

description属性と対応する説明を追加します。ツールが特定のパラメーターの実行を必要とする場合は、

requiredオブジェクトとそれらのパラメーターを含む配列を追加して、必須のパラメーターとして含めます。

サンプルの入力パラメーター、説明、および必須のパラメーターを次の例に示します。

{ "type": "object", "properties": { "TicketNumber": { "type": "string", "description": "The ticket number for the IT issue." }, "OpenedBy_FirstName": { "type": "string", "description": "The first name for the person who reported the issue." }, "OpenedBy_LastName": { "type": "string", "description": "The last name for the person who reported the issue." }, "Notes": { "type": "string", "description": "Other information to include in the ticket about the issue." } }, "required": [ "TicketNumber", "OpenedBy_FirstName", "OpenedBy_LastName", "Notes" ] }

エージェントがツールを呼び出して実行したときの結果に一貫性がない場合は、トリガーとパラメーターの説明をより限定できるかどうかを確認します。

たとえば、パラメーター入力の形式を記述してみてください。

パラメーターに base64 でエンコードされた文字列が必要な場合は、パラメーターの説明にこの詳細を含めます。

エラー処理を設定し、

runAfterプロパティを使用して、適切なエラー メッセージを呼び出し元に返すことができます。 詳細については、「"実行後" の動作を管理する」を参照してください。

アプリの登録を作成する

Easy Auth セットアップで使用するロジック アプリのアプリ登録を作成するには、次の手順に従います。

Azure portal の検索ボックスに、「アプリの登録」と入力します。

[アプリの登録] ページのツール バーで、[新規登録] を選びます。

[アプリケーションの登録] ページで、次の情報を入力します。

プロパティ 必須 Description 名前 イエス アプリ登録の名前。 サポートされているアカウントの種類 イエス ロジック アプリを使用できるか、ロジック アプリにアクセスできるアカウント。 リダイレクト URI いいえ このセクションはスキップします。 完了したら、[登録] を選択します。

アプリの登録ページで、Easy Auth の設定に使用する [アプリケーション (クライアント) ID] を コピーして保存します。

アプリの登録サイドバーの [管理] で、[API の公開] を選びます。

[アプリケーション ID URI] の横にある [追加] を選びます。 既定値のままにします。 後で既定値をオーバーライドするためにこの値をコピーして保存し、[保存] を選びます。

[この API で定義されるスコープ] で、[スコープの追加] を選択して、アプリのユーザーに詳細なアクセス許可を付与します。

[スコープの追加] ペインで、次の情報を指定します。

プロパティ 必須 Description スコープ名 イエス アクセス許可スコープに該当する名前。 user_impersonationという名前を使用することをお勧めします。これは、MCP サーバー コンテキストの Azure Logic Apps で保護されたリソース データで既定でサポートされるスコープです。

別のスコープを使用する場合は、ロジック アプリの構成ファイル (host.json) の既定のスコープをオーバーライドし、次の形式を使用する必要があります。

<resource>.<operation>.<constraint>

詳細については、「Microsoft ID プラットフォームでのスコープとアクセス許可」を参照してください。同意できるユーザー イエス ユーザーもこのスコープに同意できるか、管理者のみが同意できるか。 高い特権を持つアクセス許可には [管理者のみ] を使用してください。 組織のポリシーに基づいて、ポリシーに最適なオプションを選択します。 この例では、[管理者とユーザー] を選択します。 管理者の同意の表示名 イエス 管理者のみが表示できるスコープの目的に関する簡単な説明。 管理者の同意の説明 イエス 管理者のみが表示できるスコープによって付与されるアクセス許可に関する詳細な説明。 ユーザーの同意の表示名 いいえ スコープの目的に関する簡単な説明。 [同意できるユーザー] を [管理者とユーザー] に設定した場合にのみ、ユーザーに表示されます。 該当する場合は、この情報を指定します。 ユーザーの同意の説明 いいえ スコープによって付与されるアクセス許可に関する詳細な説明。 [同意できるユーザー] を [管理者とユーザー] に設定した場合にのみユーザーに表示されます。 該当する場合は、この情報を指定します。 状態 イエス スコープが有効になっているか、無効になっているか。 必ず [有効] を選択してください。 詳細については、「スコープを追加する」を参照してください。

完了したら、[スコープの追加] を選びます。

詳細については、「 Microsoft Entra ID にアプリケーションを登録する」を参照してください。

これらの手順を完了すると、後でロジック アプリで使用するための次の値が得られます。

- ディレクトリ (テナント) ID

- アプリケーション (クライアント) ID

- アプリケーション ID URI

MCP サーバーに対して Easy Auth を設定する

MCP サーバーとして使用する Standard ロジック アプリで Easy Auth 認証を設定します。

Azure portal で、Standard ロジック アプリ リソースを開きます。

リソース サイドバーの [設定] で、[認証] を選びます。

[認証] ページで、[ID プロバイダーの追加] を選択します。

[ID プロバイダーの追加] ページの [基本] タブの [ID プロバイダー] で、[Microsoft] を選びます。

[アプリの登録] セクションで、次の情報を指定します。

プロパティ 必須 Description アプリケーション (クライアント) ID イエス 前に作成したアプリ登録のアプリケーション (クライアント) ID。 発行者の URL イエス 次の URL。<tenant-ID> はご使用のディレクトリ (テナント) の GUID に置き換えてください。

https://login.microsoftonline.com/<tenant-ID>/v2.0許可されるトークン対象ユーザー イエス 次の形式の、前に作成したアプリ登録のアプリケーション ID URI。 api://<application-ID-URI>/

重要: URI の最後に末尾のスラッシュを含めるようにしてください。次に例を示します。api://aaaabbbb-0000-cccc-1111-dddd2222eeee/[追加のチェック] セクションで、次のオプションを選ぶか、認証とアクセスをさらに制御するための情報を指定します。

プロパティ 必須 Description クライアント アプリケーションの要件 イエス オプションを選択してください。

- [Allow requests only from this application itself] (このアプリケーションからの要求のみを許可する): MCP サーバーには適用されません。

- 特定のクライアント アプリケーションからの要求を許可する: MCP サーバーを呼び出すクライアント アプリケーションがわかっている場合は、[ 許可されたクライアント アプリケーション ] ボックスの一覧からこれらのアプリケーションを選択します。 たとえば、Visual Studio Code を使用する場合は、[Allowed client applications] (許可されたクライアント アプリケーション) の一覧を編集して、このクライアント アプリケーションの ID を追加できます。 この値を見つけるには、次の手順に従います。

1. Azure portal の検索ボックスで、[エンタープライズ アプリケーション] を見つけて選びます。

2. [すべてのアプリケーション] ページの検索ボックスで、Visual Studio Code のアプリケーション ID を見つけて選びます。

- Allow requests from any application (Not recommended) (すべてのアプリケーションからの要求を許可する (非推奨)): どのアプリケーションが MCP サーバーを呼び出すかわからないときのみ。ID 要件 イエス MCP サーバーを呼び出すことができるユーザーを制限するには、[Allow requests from specific identities] (特定の ID からの要求を許可する) を選び、次に Microsoft Entra ID で、[Allowed client applications] (許可されたクライアント アプリケーション) の一覧から、MCP サーバーの呼び出しを許可する ID のオブジェクト ID を選びます。 それ以外の場合は、[Allow requests from any identity] (任意の ID からの要求を許可する) を選びます。 テナントの要件 イエス 外部テナントから MCP サーバーへの呼び出しを拒否するには、[Allow requests from the issuer tenant] (発行者テナントからの要求を許可する) を選びます。 [App Service 認証設定] セクションの [アクセスの制限] で、[認証されていないアクセスを許可する] を選びます。

Important

App Service 認証 (Easy Auth) で、認証されていないアクセスまたは要求が必ず許可されるようにしてください。

[] を選択し、[] を追加します。

ロジック アプリで MCP サーバーを作成する手順に進みます。

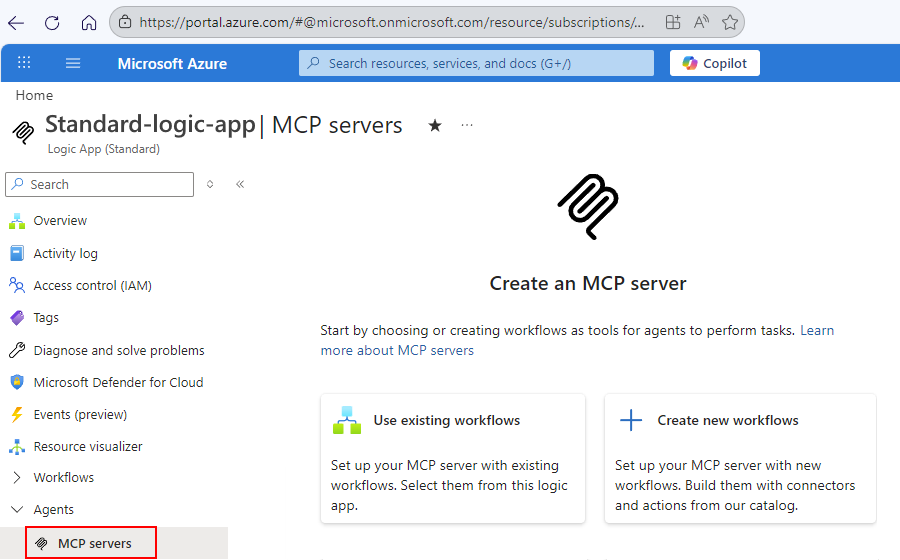

ワークフローを使用して MCP サーバーを作成する

Azure portal で、Standard ロジック アプリ リソースを開きます。

ロジック アプリのサイドバーの [ エージェント] で、 MCP サーバー を選択して MCP サーバー ページを開きます。次に例を示します。

以下のオプションの 1 つを選択します。

Option Description 既存のワークフローを使用する MCP サーバーに使用する既存のワークフローが 1 つ以上ある場合。 [ 既存のワークフローの選択] に進みます。 新しいワークフローを作成する MCP サーバーに使用する新しいワークフローを作成する場合。 新 しいワークフローの作成に進みます。

既存のワークフローを選択する

[ MCP サーバーの作成 ] ウィンドウで、次の手順に従います。

MCP サーバーの詳細で、文字と数字のみを使用する一意の名前を入力します。

この名前が MCP サーバーを簡単に識別できることを確認します。

MCP サーバーの目的に関する 説明 を入力します。

この重要な情報は、エージェントや他のクライアントが必要なサーバーを選択するのに役立ちます。

[ ワークフロー] で、MCP サーバーのツールとして使用する 1 つまたは複数のワークフローを選択します。

注

この一覧には、 要求 トリガーで始まり、 応答 アクションを含む appro が含まれるワークフローのみが表示されます。

完了したら、[作成] を選択します。

新しいワークフローを作成する

[ Azure Logic Apps への MCP サーバーの登録 ] ページの [ プロジェクトの詳細] で、次の値を入力します。

文字と数字のみを使用する一意の MCP サーバー名 。

この名前が MCP サーバーを簡単に識別できることを確認します。

MCP サーバーの目的に関する 説明 。

この重要な情報は、エージェントや他のクライアントが必要なサーバーを選択するのに役立ちます。

既定では、 ロジック アプリ の値は現在のロジック アプリ名に設定され、編集できません。

[ ツール] で、次の手順に従ってコネクタとワークフローとして作成するアクションを選択します。

選択した各アクションによって、MCP サーバーでツールとして機能するワークフローが作成されます。 この例では、 Office 365 Outlook コネクタを 使用します。 Azure サブスクリプションに基づいて、代わりに Outlook.com コネクタを使用することが必要になる場合があります。

[コネクタ] セクション で 、[ 追加] を選択します。

[ コネクタの追加 ] ウィンドウと [ コネクタの選択 ] タブで、使用するコネクタを見つけて選択します。次に例を示します。

[ アクションの選択 ] タブで、ツールとして作成する各アクションを選択します。次に例を示します。

完了したら、[次へ] を選択します。

必要に応じて、[ 接続の作成 ] タブで、要求された接続情報を入力するか、サインインして資格情報を認証します。

変更する既存の接続がある場合は、[ 新規追加] を選択します。

[ 保存] を 選択して、 MCP サーバーを Azure Logic Apps に登録 するページを返します。

これで、[コネクタ] セクションに、選択したコネクタが表示されます。 [アクション] セクションに、MCP サーバーが提供するツールに情報を提供する選択されたアクションが表示されます。 既定では、これらのアクションのすべてのパラメーターは、入力ソースとして LLM を使用します。 シナリオのニーズに基づいて、この入力ソースをユーザー指定に変更できます。

エージェントまたは LLM が適切なツールを選択し、正しく抽出された入力をツール パラメーターに渡すことができるように、次の手順に従って各ツールのセットアップを確認して更新します。

[アクション] セクションで、そのツールのツール名または編集 (鉛筆) ボタンを選びます。

[編集: <tool-name>] ペインで、次の情報を指定します。

セクション Description 説明 エージェントまたは LLM がツールを使用するタイミングを判断するのに役立つように、アクション由来のツールの目的を記述します。 既定の説明は存在しますが、ニーズに合わせてテキストをカスタマイズできます。

既定のテキストは、コネクタの API Swagger の説明 (アクション - Office 365 Outlook など) から取得されます。既定のパラメーター ツールの実行に必要なパラメーターを一覧表示します。 各パラメーターの入力ソース オプションは [モデル] と [ユーザー] です。 既定では、モデル (LLM) が入力を提供します。 [ユーザー] を選ぶと、入力ソースを指定するための適切な UX が表示されます。 詳細については、実行時に パラメーター値がどのように解決されるかを参照してください。 省略可能なパラメーター ツールに含めるその他のパラメーターを選びます。 次の例に、電子メール送信 (V2) ツールの説明とパラメーターを示します。

完了したら、[変更の 保存] を選択します。

各ツールの確認または更新が完了したら、[ 登録] を選択します。

認証を 選択し、MCP サーバーを確認し続けます。

認証を選択して MCP サーバーを確認する

[MCP サーバー] ページに [認証] セクションと [サーバー] セクションが表示されるようになりました。

| セクション | Description |

|---|---|

| 認証 | MCP サーバーで使用する認証を選択します。 |

| サーバー | 作成された MCP サーバーと、サーバーがツールとして提供するワークフローを示します。 また、URL を編集、コピー、またはサーバーを削除することもできます。 |

MCP サーバーの認証を選択するには、次の手順に従います。

[ メソッド ] ボックスの横にある [編集] を選択 します。

認証方法を選択し、[ 保存] を選択します。

選択内容に基づいて、対応する手順に従います。

キーに基づく

[ キーの生成] を選択して API キーを作成します。

[ Generate MCP API key]\(MCP API キーの生成 \) ウィンドウで、 期間を選択します。

[アクセス キー] で、[主キー] または [セカンダリ キー] を選択して MCP API キーを生成します。

[Generate] \(生成) を選択します。

キーが生成されたら、必ずキーをコピーして安全な場所に保存してください。 後でキーにアクセスすることはできません。

完了したら、[ 閉じる] を選択します。

OAuth

[ 認証の管理 ] を選択して、ロジック アプリの [認証] ページを表示します。

MCP サーバーをテストする

Visual Studio Code から要求を送信するには、MCP サーバーの URL が必要です。

ロジック アプリのサイドバーの [ エージェント] で、 MCP サーバーを選択します。

[ サーバー] で MCP サーバーを見つけて、[ URL のコピー] を選択します。

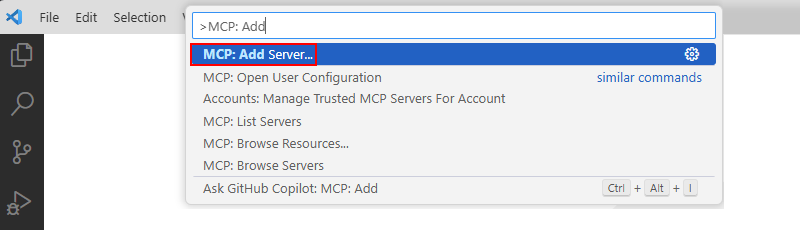

Visual Studio Code の [表示] メニューから [コマンド パレット] を選びます。 [MCP: サーバーの追加] を見つけて選びます。

HTTP (HTTP または Server-Sent イベント) を選択します。 [ サーバー URL の入力] に、MCP サーバーの URL を入力します。

[ サーバー ID の入力] に、MCP サーバーのわかりやすい名前を入力します。

MCP サーバーを初めて追加するときは、MCP 構成を格納する場所を選択する必要があります。 次のオプションが表示されるので、シナリオに最適なオプションを選択してください。

グローバル: すべてのワークスペースで使用できるユーザー構成である

c:\users\<your-username>\AppData\Roaming\Code\Userディレクトリ。ワークスペース: Visual Studio Code での現在のワークスペース。

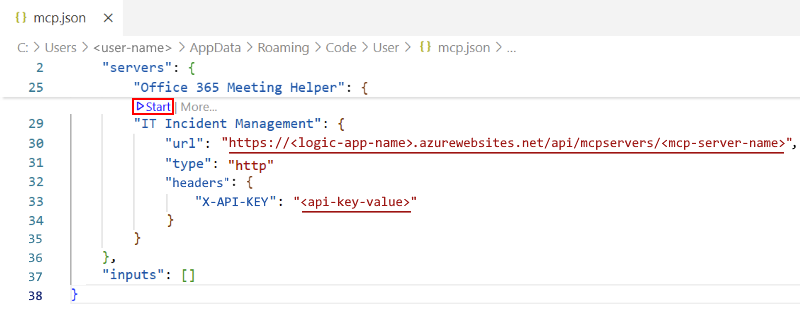

このガイドでは、 MCP サーバー情報をユーザー構成に格納するグローバルを選択します。 その結果、Visual Studio Code が mcp.json ファイルを作成して開き、このファイルが MCP サーバー情報を表示します。

mcp.json ファイルで、[開始] または [再起動] リンクを選択して、MCP サーバーへの接続を確立します。次に例を示します。

OAuth

OAuthのmcp.jsonファイルを示すスクリーンショットで、[スタート]リンクが選択されています。

キーに基づく

認証プロンプトが表示されたら、[許可] を選び、次に認証に使用するアカウントを選びます。

サインインし、MCP サーバーを呼び出すことに同意します。

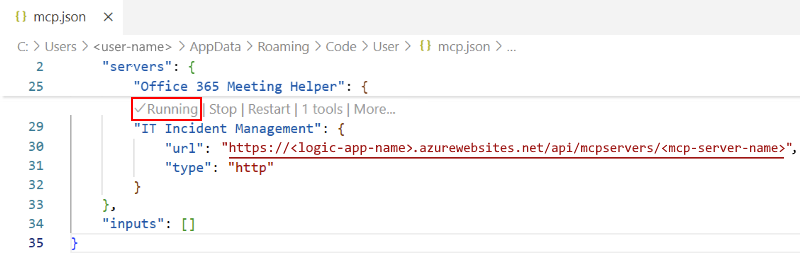

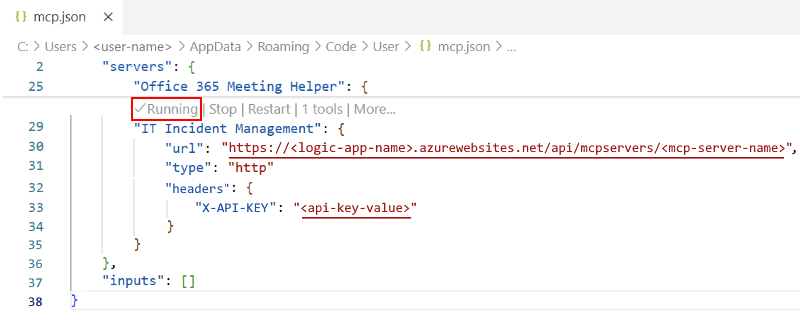

認証が完了すると、mcp.json ファイルに MCP サーバーの状態として [実行中] が表示されます。

OAuth

キーに基づく

テストとして、次のように GitHub Copilot から MCP サーバーを呼び出してみてください。

Visual Studio Code のタイトル バーで、Copilot の一覧を開き、[Open Chat] を選びます。

[チャット入力] ボックスの [ 組み込み モード] の一覧から [ エージェント] を選択します。

LLM の一覧から、使用する LLM を選びます。

MCP サーバーで使用できるツールを参照するには、[Configure Tools] を選びます。

ツールの一覧で、必要に応じてツールを選択またはクリアしますが、新しい MCP サーバーが選択されていることは確認してください。

これで、Copilot Chat インターフェイスを使用して MCP サーバーと対話できるようになりました。

実行時にパラメーター値がどのように解決されるかについて説明します

このセクションでは、MCP サーバーがアクションに基づくツールの入力パラメーター値をソースとする方法のオプションについて説明します。 モデルを既定のソースとして保持することも、すべての対話にハードコーディングされた静的値を指定することもできます。

モデルから提供された入力

既定では、モデルは、エージェントとエンド ユーザーの間の会話に基づいて、実行時にパラメーター値を渡します。 これらの値は動的であり、ランタイムまで不明です。

ユーザー指定の入力

開発中にパラメーター値を指定します。 通常、これらの値はハードコーディングされ、エージェント ループとエンド ユーザー間のすべての相互作用で同じままです。

![[要求本文の JSON スキーマ] ボックスと入力パラメーターの説明例を示すトリガー情報ペインを示すスクリーンショット。](media/create-model-context-protocol-server-standard/input-parameter-descriptions.png)

![[追加] オプションが選択されている [コネクタ] セクションを示すスクリーンショット。](media/create-model-context-protocol-server-standard/add-connector.png)

![[Office 365 Outlook] コネクタが選択された [コネクタの追加] ペインを示すスクリーンショット。](media/create-model-context-protocol-server-standard/choose-connector.png)

![ツールとして作成するコネクタ アクションが選択された [コネクタの追加] ペインを示すスクリーンショット。](media/create-model-context-protocol-server-standard/select-actions.png)

![ツールとして追加されたアクションを含む [コネクタとアクション] セクションを示すスクリーンショット。](media/create-model-context-protocol-server-standard/tools-list.png)

![サンプル ツールの [編集] ペインを示すスクリーンショット。](media/create-model-context-protocol-server-standard/tool-parameters.png)