注:

このデータ コネクタは非推奨となり、 2026 年 6 月にデータの収集を停止します。 中断のないデータ収集を確実にするために、できるだけ早く新しい Threat Intelligence Upload Indicators API データ コネクタに移行することをお勧めします。 詳細については、「脅威インテリジェンス プラットフォームを接続してアップロード API を使用してMicrosoft Sentinelする」を参照してください。

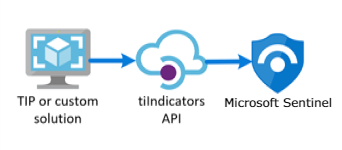

多くの組織では、脅威インテリジェンス プラットフォーム (TIP) ソリューションを使用して、さまざまなソースからの脅威インジケーター フィードを集計します。 集計されたフィードから、ネットワーク デバイス、EDR/XDR ソリューション、Microsoft Sentinelなどのセキュリティ情報とイベント管理 (SIEM) ソリューションなどのセキュリティ ソリューションに適用するために、データがキュレーションされます。 TIP データ コネクタを使用すると、これらのソリューションを使用して、脅威インジケーターをMicrosoft Sentinelにインポートできます。

TIP データ コネクタは Microsoft Graph Security tiIndicators API と連携してこのプロセスを実行するため、コネクタを使用して、その API と通信できる他のカスタム TIP からMicrosoft Sentinel (および Defender XDR などの他の Microsoft セキュリティ ソリューション) にインジケーターを送信できます。

注:

米国政府機関向けクラウドでの機能の可用性の詳細については、米国政府機関のお客様向けのクラウド機能の可用性に関するMicrosoft Sentinelテーブルを参照してください。

Microsoft Sentinelの脅威インテリジェンスの詳細と、特にMicrosoft Sentinelと統合できる TIP 製品について説明します。

重要

2027 年 3 月 31 日以降、Microsoft SentinelはAzure portalでサポートされなくなり、Microsoft Defender ポータルでのみ使用できるようになります。 Azure portalでMicrosoft Sentinelを使用しているすべてのお客様は、Defender ポータルにリダイレクトされ、Defender ポータルでのみMicrosoft Sentinelを使用します。

Azure portalでMicrosoft Sentinelを引き続き使用している場合は、スムーズな移行を確保し、Microsoft Defenderによって提供される統合セキュリティ操作エクスペリエンスを最大限に活用するために、Defender ポータルへの移行の計画を開始することをお勧めします。

前提条件

- Content Hub でスタンドアロン コンテンツまたはソリューションをインストール、更新、削除するには、リソース グループ レベルでMicrosoft Sentinel共同作成者ロールが必要です。

- TIP 製品または Microsoft Graph TI Indicators API との直接統合を使用するその他のカスタム アプリケーションにアクセス許可を付与するには、セキュリティ管理者のMicrosoft Entraロールまたは同等のアクセス許可が必要です。

- 脅威インジケーターを格納するには、Microsoft Sentinel ワークスペースに対する読み取りおよび書き込みアクセス許可が必要です。

手順

統合された TIP またはカスタム脅威インテリジェンス ソリューションから脅威インジケーターをMicrosoft Sentinelにインポートするには、次の手順に従います。

- Microsoft Entra IDからアプリケーション ID とクライアント シークレットを取得します。

- この情報を TIP ソリューションまたはカスタム アプリケーションに入力します。

- Microsoft Sentinelで TIP データ コネクタを有効にします。

Microsoft Entra IDからアプリケーション ID とクライアント シークレットにサインアップする

TIP またはカスタム ソリューションを使用する場合でも、tiIndicators API には、フィードを接続して脅威インジケーターを送信できるようにするための基本的な情報が必要です。 必要な 3 つの情報は次のとおりです。

- アプリケーション (クライアント) ID

- ディレクトリ (テナント) ID

- クライアント シークレット

この情報は、アプリの登録を通じてMicrosoft Entra IDから取得できます。これには、次の 3 つの手順が含まれます。

- アプリをMicrosoft Entra IDに登録します。

- Microsoft Graph tiIndicators API に接続し、脅威インジケーターを送信するためにアプリに必要なアクセス許可を指定します。

- organizationから同意を得て、これらのアクセス許可をこのアプリケーションに付与します。

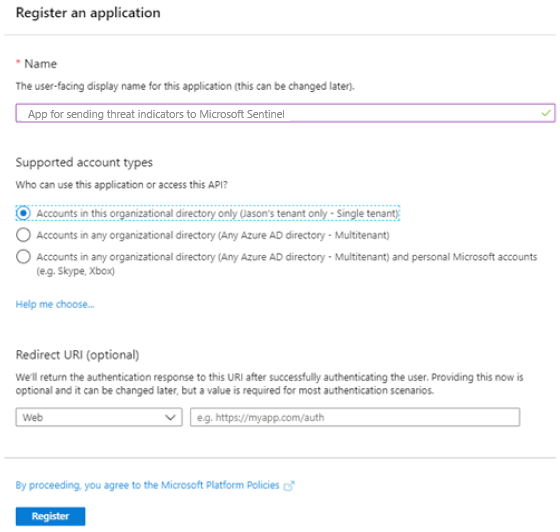

アプリケーションをMicrosoft Entra IDに登録する

Azure portalで、[Microsoft Entra ID] に移動します。

メニューで [ アプリの登録] を選択し、[ 新しい登録] を選択します。

アプリケーション登録の名前を選択し、[ シングル テナント] を選択し、[ 登録] を選択します。

開いた画面で、 アプリケーション (クライアント) ID と ディレクトリ (テナント) ID の値をコピーします。 脅威インジケーターをMicrosoft Sentinelに送信するように TIP またはカスタム ソリューションを構成するには、後でこれら 2 つの情報が必要です。 必要な 3 番目の情報であるクライアント シークレットは、後で提供されます。

アプリケーションに必要なアクセス許可を指定する

Microsoft Entra IDのメイン ページに戻るします。

メニューで [ アプリの登録] を選択し、新しく登録したアプリを選択します。

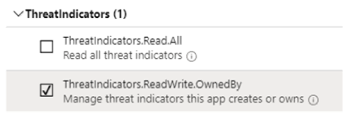

メニューで、[ API のアクセス許可] を選択します>アクセス許可を追加します。

[ API の選択] ページで 、 Microsoft Graph API を選択します。 次に、Microsoft Graph のアクセス許可の一覧から選択します。

プロンプトで、アプリケーションで必要なアクセス許可の種類を確認し、[アプリケーションのアクセス許可] を選択します。 このアクセス許可は、アプリ ID とアプリ シークレット (API キー) を使用して認証するアプリケーションで使用される種類です。

[ ThreatIndicators.ReadWrite.OwnedBy] を選択し、[ アクセス許可の追加 ] を選択して、アプリのアクセス許可の一覧にこのアクセス許可を追加します。

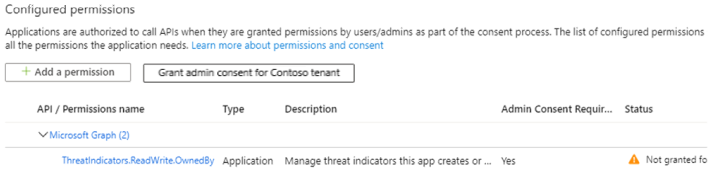

これらのアクセス許可を付与するために、organizationから同意を得る

同意を付与するには、特権ロールが必要です。 詳細については、「アプリケーションに テナント全体の管理者の同意を付与する」を参照してください。

アプリに同意が付与されると、[状態] の下に緑色のチェックマークが表示されます。

アプリが登録され、アクセス許可が付与されたら、アプリのクライアント シークレットを取得する必要があります。

Microsoft Entra IDのメイン ページに戻るします。

メニューで [ アプリの登録] を選択し、新しく登録したアプリを選択します。

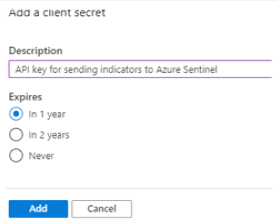

メニューで、[証明書] & [シークレット] を選択します。 次に、[ 新しいクライアント シークレット ] を選択して、アプリのシークレット (API キー) を受け取ります。

[ 追加] を選択し、クライアント シークレットをコピーします。

重要

この画面を終了する前に、クライアント シークレットをコピーする必要があります。 このページから離れた場合、このシークレットを再度取得することはできません。 TIP またはカスタム ソリューションを構成する場合は、この値が必要です。

この情報を TIP ソリューションまたはカスタム アプリケーションに入力します

これで、脅威インジケーターをMicrosoft Sentinelに送信するように TIP またはカスタム ソリューションを構成するために必要な 3 つの情報がすべて揃いました。

- アプリケーション (クライアント) ID

- ディレクトリ (テナント) ID

- クライアント シークレット

必要に応じて、統合 TIP またはカスタム ソリューションの構成にこれらの値を入力します。

ターゲット製品の場合は、Azure Sentinelを指定します。 (Microsoft Sentinelを指定するとエラーが発生します。

アクションには、アラートを指定 します。

構成が完了すると、脅威インジケーターは、Microsoft Sentinelを対象とする Microsoft Graph tiIndicators API を介して、TIP またはカスタム ソリューションから送信されます。

Microsoft Sentinelで TIP データ コネクタを有効にする

統合プロセスの最後の手順は、Microsoft Sentinelで TIP データ コネクタを有効にすることです。 コネクタを有効にすると、MICROSOFT SENTINELが TIP またはカスタム ソリューションから送信された脅威インジケーターを受け取ることができます。 これらのインジケーターは、organizationのすべてのMicrosoft Sentinelワークスペースで使用できます。 ワークスペースごとに TIP データ コネクタを有効にするには、次の手順に従います。

Azure portalの [Microsoft Sentinel] で、[コンテンツ管理] で [コンテンツ ハブ] を選択します。

Defender ポータルでMicrosoft Sentinelする場合は、[Microsoft Sentinel>Content management>Content Hub] を選択します。脅威インテリジェンス ソリューションを見つけて選択します。

[

インストール/更新 ] ボタンを選択します。

インストール/更新 ] ボタンを選択します。ソリューション コンポーネントを管理する方法の詳細については、「すぐに使用できる コンテンツを検出して展開する」を参照してください。

TIP データ コネクタを構成するには、[ 構成>Data コネクタ] を選択します。

[脅威インテリジェンス プラットフォーム - 非推奨のデータ コネクタ] を見つけて選択し、[コネクタ ページを開く] を選択します。

アプリの登録を完了し、脅威インジケーターを送信するように TIP またはカスタム ソリューションを構成したので、残りの手順は [接続] を選択することです。

数分以内に、脅威インジケーターがこのMicrosoft Sentinel ワークスペースに流れ込み始める必要があります。 [脅威インテリジェンス] ウィンドウに新しいインジケーターが表示され、Microsoft Sentinel メニューからアクセスできます。

関連コンテンツ

この記事では、非推奨のパス上のメソッドを使用して TIP をMicrosoft Sentinelに接続する方法について説明しました。 推奨される方法を使用して TIP を接続するには、「 TIP をアップロード API に接続する」を参照してください。

- データと潜在的な脅威を可視化する方法について説明します。

- Microsoft Sentinelで脅威の検出を開始します。