Microsoft Sentinelは、多数のソースから脅威インテリジェンスを取り込み、キュレーションし、管理できるクラウドネイティブのセキュリティ情報とイベント管理 (SIEM) ソリューションです。

重要

2027 年 3 月 31 日以降、Microsoft SentinelはAzure portalでサポートされなくなり、Microsoft Defender ポータルでのみ使用できるようになります。 Azure portalでMicrosoft Sentinelを使用しているすべてのお客様は、Defender ポータルにリダイレクトされ、Defender ポータルでのみMicrosoft Sentinelを使用します。

Azure portalでMicrosoft Sentinelを引き続き使用している場合は、スムーズな移行を確保し、Microsoft Defenderによって提供される統合セキュリティ操作エクスペリエンスを最大限に活用するために、Defender ポータルへの移行の計画を開始することをお勧めします。

脅威インテリジェンスの概要

サイバー脅威インテリジェンス (CTI) は、システムとユーザーに対する既存または潜在的な脅威を記述する情報です。 このインテリジェンスは、特定の脅威アクターの動機、インフラストラクチャ、手法を詳細に記述したレポートなど、多くの形式をとります。 IP アドレス、ドメイン、ファイル ハッシュ、既知のサイバー脅威に関連するその他の成果物の特定の観察も可能です。

組織は CTI を使用して、通常とは異なるアクティビティに不可欠なコンテキストを提供し、セキュリティ担当者がユーザー、情報、資産を保護するためのアクションを迅速に実行できるようにします。 CTI は、次のようなさまざまな場所からソースできます。

- オープンソース データ フィード

- 脅威インテリジェンス共有コミュニティ

- 商用インテリジェンス フィード

- organization内のセキュリティ調査の過程で収集されたローカル インテリジェンス

Microsoft Sentinelのような SIEM ソリューションの場合、CTI の最も一般的な形式は脅威インジケーターです。これは、侵害のインジケーター (IOC) または攻撃のインジケーターとも呼ばれます。 脅威インジケーターは、観察された成果物 (URL、ファイル ハッシュ、IP アドレスなど) を、フィッシング、ボットネット、マルウェアなどの既知の脅威アクティビティに関連付けるデータです。 この形式の脅威インテリジェンスは、多くの場合、 戦術的な脅威インテリジェンスと呼ばれます。 これは、organizationに対する潜在的な脅威を検出し、それらに対して保護するために、大規模なセキュリティ製品と自動化に適用されます。

脅威インテリジェンスのもう 1 つの側面は、脅威アクター、その手法、戦術、手順 (TCP)、インフラストラクチャ、および被害者の ID を表します。 Microsoft Sentinelでは、構造化脅威情報式 (STIX) と呼ばれる CTI を交換するためのオープンソース標準を使用して表現された、IOC と共にこれらのファセットの管理がサポートされています。 STIX オブジェクトとして表現される脅威インテリジェンスにより、相互運用性が向上し、組織がより効率的に捜索できるようになります。 Microsoft Sentinelの脅威インテリジェンス STIX オブジェクトを使用して、環境内で観察された悪意のあるアクティビティを検出し、攻撃の完全なコンテキストを提供して対応の決定を通知します。

次の表は、Microsoft Sentinelでの脅威インテリジェンス (TI) 統合を最大限に活用するために必要なアクティビティの概要を示しています。

| アクション | 説明 |

|---|---|

| Microsoft Sentinelのワークスペースに脅威インテリジェンスを格納する |

|

| 脅威インテリジェンスを管理する |

|

| 脅威インテリジェンスを使用する |

|

脅威インテリジェンスは、ノートブックなどの他のMicrosoft Sentinelエクスペリエンス内にも便利なコンテキストを提供します。 詳細については、「 ノートブックと MSTICPy の概要」を参照してください。

注:

米国政府機関向けクラウドでの機能の可用性の詳細については、米国政府機関のお客様向けのクラウド機能の可用性に関するMicrosoft Sentinelテーブルを参照してください。

脅威インテリジェンスをインポートして接続する

ほとんどの脅威インテリジェンスは、データ コネクタまたは API を介してインポートされます。 ノイズを減らし、インテリジェンス フィードが最適化されるように、データ コネクタのインジェスト ルールを構成します。 Microsoft Sentinelに使用できるソリューションを次に示します。

- データ コネクタをMicrosoft Defender 脅威インテリジェンスして Microsoft の脅威インテリジェンスを取り込む

- 脅威インテリジェンス - 業界標準の STIX/TAXII フィード用 TAXII データ コネクタ

- REST API を使用して接続する統合およびキュレーションされた TI フィード用の脅威インテリジェンス アップロード API (データ コネクタは必要ありません)

- 脅威インテリジェンス プラットフォーム データ コネクタは、レガシ REST API を使用して TI フィードも接続しますが、非推奨のパスにあります

organizationが脅威インテリジェンスを提供する場所に応じて、これらのソリューションを任意の組み合わせで使用します。 これらのデータ コネクタはすべて、脅威インテリジェンス ソリューションの一部として Content Hub で使用できます。 このソリューションの詳細については、「Azure Marketplace エントリ脅威インテリジェンス」を参照してください。

また、Microsoft Sentinelで使用できる脅威インテリジェンス統合のカタログも参照してください。

Defender 脅威インテリジェンス データ コネクタを使用して脅威インテリジェンスをMicrosoft Sentinelに追加する

Defender 脅威インテリジェンスデータ コネクタを使用して、Defender 脅威インテリジェンスによって生成されたパブリック、オープンソース、および高忠実度の IOC をMicrosoft Sentinel ワークスペースに取り込みます。 簡単なワンクリックセットアップで、標準およびプレミアムの Defender 脅威インテリジェンス データ コネクタの脅威インテリジェンスを使用して、監視、アラート、およびハントを行います。

Standard と Premium の 2 つのバージョンのデータ コネクタを使用できます。 また、無料で利用できる Defender 脅威インテリジェンス脅威分析ルールもあり、Premium Defender Threat Intelligence データ コネクタが提供するサンプルを提供します。 ただし、照合分析では、ルールに一致するインジケーターのみが環境に取り込まれます。

Premium Defender Threat Intelligence データ コネクタは、Microsoft によって強化されたオープンソース インテリジェンスと Microsoft のキュレーションされた IOC を取り込みます。 これらのプレミアム機能により、より多くのデータ ソースに対する分析が可能になり、その脅威インテリジェンスの柔軟性と理解が向上します。 ライセンスを取得して Premium バージョンを有効にするときに必要な内容を示す表を次に示します。

| 空き | Premium |

|---|---|

| パブリック IOC | |

| オープンソース インテリジェンス (OSINT) | |

| Microsoft IOC | |

| Microsoft エンリッチ OSINT |

詳細については、次の記事を参照してください。

- Premium ライセンスを取得し、標準バージョンと Premium バージョンの違いをすべて調べる方法については、「 Defender Threat Intelligence ライセンスを調べる」を参照してください。

- 無料の Defender 脅威インテリジェンス エクスペリエンスの詳細については、Microsoft Defender XDRの Defender 脅威インテリジェンスの無料エクスペリエンスの概要に関するページを参照してください。

- Defender 脅威インテリジェンスと Premium Defender 脅威インテリジェンス データ コネクタを有効にする方法については、「 Defender 脅威インテリジェンス データ コネクタを有効にする」を参照してください。

- 照合分析の詳細については、「 照合分析を使用して脅威を検出する」を参照してください。

アップロード API を使用して脅威インテリジェンスをMicrosoft Sentinelに追加する

多くの組織では、脅威インテリジェンス プラットフォーム (TIP) ソリューションを使用して、さまざまなソースからの脅威インジケーター フィードを集計します。 集計されたフィードから、ネットワーク デバイス、EDR/XDR ソリューション、Microsoft Sentinelなどの SIEM などのセキュリティ ソリューションに適用するために、データがキュレーションされます。 アップロード API を使用すると、これらのソリューションを使用して、脅威インテリジェンス STIX オブジェクトをMicrosoft Sentinelにインポートできます。

新しいアップロード API はデータ コネクタを必要とせず、次の機能強化を提供します。

- 脅威インジケーター フィールドは、STIX 標準化形式に基づいています。

- Microsoft Entra アプリケーションには、Microsoft Sentinel共同作成者ロールが必要です。

- API 要求エンドポイントのスコープはワークスペース レベルです。 必要なMicrosoft Entraアプリケーションのアクセス許可により、ワークスペース レベルできめ細かい割り当てが可能になります。

詳細については、「 アップロード API を使用して脅威インテリジェンス プラットフォームを接続する」を参照してください。

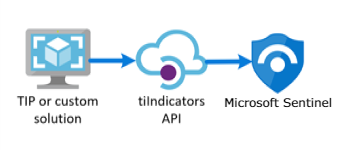

脅威インテリジェンス プラットフォーム データ コネクタを使用してMicrosoft Sentinelに脅威インテリジェンスを追加する

注:

このデータ コネクタは非推奨になっています。

アップロード API と同様に、脅威インテリジェンス プラットフォーム データ コネクタでは、TIP またはカスタム ソリューションが脅威インテリジェンスをMicrosoft Sentinelに送信できる API を使用します。 ただし、このデータ コネクタはインジケーターのみに制限されており、非推奨になっています。 アップロード API が提供する最適化を利用します。

TIP データ コネクタは、他の STIX オブジェクトをサポートしていない Microsoft Graph Security tiIndicators API を使用します。 tiIndicators API と通信する任意のカスタム TIP と共に使用して、インジケーターをMicrosoft Sentinel (およびDefender XDRなどの他の Microsoft セキュリティ ソリューションに送信します)。

Microsoft Sentinelと統合された TIP ソリューションの詳細については、「統合された脅威インテリジェンス プラットフォーム製品」を参照してください。 詳細については、「脅威インテリジェンス プラットフォームをMicrosoft Sentinelに接続する」を参照してください。

脅威インテリジェンス - TAXII データ コネクタを使用して脅威インテリジェンスをMicrosoft Sentinelに追加する

脅威インテリジェンスの伝達に最も広く採用されている業界標準は、 STIX データ形式と TAXII プロトコルの組み合わせです。 organizationが、現在の STIX/TAXII バージョン (2.0 または 2.1) をサポートするソリューションから脅威インテリジェンスを取得する場合は、脅威インテリジェンス - TAXII データ コネクタを使用して、脅威インテリジェンスをMicrosoft Sentinelに取り込みます。 脅威インテリジェンス - TAXII データ コネクタを使用することで、Microsoft Sentinelには TAXII 2.x サーバーから脅威インテリジェンスをインポートする TAXII クライアントが組み込まれています。

STIX 形式の脅威インテリジェンスを TAXII サーバーからMicrosoft Sentinelにインポートするには:

- TAXII サーバー API のルート ID とコレクション ID を取得します。

- Microsoft Sentinelで脅威インテリジェンス - TAXII データ コネクタを有効にします。

詳細については、「Microsoft Sentinelを STIX/TAXII 脅威インテリジェンス フィードに接続する」を参照してください。

脅威インテリジェンスの作成と管理

Microsoft Sentinelを利用する脅威インテリジェンスは、Microsoft Defender ポータルのMicrosoft Defender 脅威インテリジェンス (MDTI) と Threat Analytics の横で管理されます。

注:

引き続き、Microsoft Sentinel>Threat management>Threat インテリジェンスからAzure portalの脅威インテリジェンスにアクセスします。

最も一般的な脅威インテリジェンス タスクの 2 つは、セキュリティ調査に関連する新しい脅威インテリジェンスを作成し、タグを追加することです。 管理インターフェイスは、いくつかの重要な機能を使用して個々の脅威 intel をキュレーションする手動プロセスを合理化します。

- インジェスト ルールを構成して、データ コネクタ ソースから脅威 intel を最適化します。

- 新しい STIX オブジェクトを作成するときにリレーションシップを定義します。

- リレーションシップ ビルダーを使用して、既存の TI をキュレーションします。

- 重複する機能を使用して、新しい TI オブジェクトまたは既存の TI オブジェクトから共通メタデータをコピーします。

- マルチ選択を使用して、オブジェクトに自由形式のタグを追加します。

次の STIX オブジェクトは、Microsoft Sentinelで使用できます。

| STIX オブジェクト | 説明 |

|---|---|

| 脅威アクター | スクリプトキッズから国家状態まで、脅威アクター オブジェクトは動機、洗練、リソースレベルを記述します。 |

| 攻撃パターン | 手法、戦術、手順とも呼ばれる攻撃パターンは、攻撃の特定のコンポーネントと、使用されている CK ステージ&MITRE ATT を記述します。 |

| インジケーター |

Domain name、 URL、 IPv4 address、 IPv6 address、および File hashesX509 certificates は、インターネット経由のセキュリティで保護された通信のためにデバイスとサーバーの ID を認証するために使用されます。

JA3 フィンガープリントは、TLS/SSL ハンドシェイク プロセスから生成された一意の識別子です。 これらは、ネットワーク トラフィックで使用される特定のアプリケーションとツールを識別するのに役立ち、悪意のあるアクティビティを検出しやすくJA3S フィンガープリントは、フィンガープリント プロセスにサーバー固有の特性を含めることによって JA3 の機能を拡張します。 この拡張機能は、ネットワーク トラフィックのより包括的なビューを提供し、クライアント側とサーバー側の両方の脅威を特定するのに役立ちます。

User agents ブラウザーやオペレーティング システムなどのサーバーに要求を行うクライアント ソフトウェアに関する情報を提供します。 これらは、ネットワークにアクセスするデバイスとアプリケーションを特定してプロファイリングするのに役立ちます。 |

| Identity | 被害者、組織、その他のグループや個人を、最も密接に関連するビジネス 部門と共に説明します。 |

| リレーションシップ | 脅威インテリジェンスを接続し、異なるシグナルとデータ ポイント間で接続を行うのに役立つスレッドについて、リレーションシップで説明します。 |

インジェスト ルールを構成する

オブジェクトがワークスペースに配信される前に、オブジェクトをフィルター処理して拡張することで、データ コネクタから脅威インテリジェンスを最適化できます。 インジェスト ルールはデータ コネクタにのみ適用され、アップロード API を介して追加された脅威インテリジェンスや手動で作成された脅威インテリジェンスには影響しません。 インジェスト ルールは、属性を更新するか、オブジェクトを完全にフィルター処理します。 次の表に、いくつかのユース ケースを示します。

| インジェスト ルールのユース ケース | 説明 |

|---|---|

| ノイズを低減する | 6 か月間更新されていない古い脅威インテリジェンスも信頼度が低いフィルター処理を行います。 |

| 有効期間を延長する |

Valid untilを 30 日間延長することで、信頼できるソースからの高忠実度 IOC を促進します。 |

| 昔を思い出す | 新しい脅威アクターの分類は素晴らしいですが、アナリストの中には必ず古い名前にタグを付けたい人もいます。 |

インジェスト ルールを使用する場合は、次のヒントに注意してください。

- すべてのルールが順番に適用されます。 取り込まれる脅威インテリジェンス オブジェクトは、

Deleteアクションが実行されるまで、各ルールによって処理されます。 オブジェクトに対してアクションが実行されない場合は、ソースからそのまま取り込まれます。 -

Deleteアクションは、インジェストのために脅威インテリジェンス オブジェクトがスキップされていることを意味します。つまり、パイプラインから削除されます。 既に取り込まれているオブジェクトの以前のバージョンは影響を受けません。 - 新しいルールと編集されたルールが有効になるまでに最大 15 分かかります。

詳細については、「 脅威インテリジェンス インジェスト ルールの操作」を参照してください。

リレーションシップを作成する

リレーションシップ ビルダーを使用してオブジェクト間の接続を確立することで、脅威の検出と対応を強化できます。 次の表に、そのユース ケースの一部を示します。

| リレーションシップのユース ケース | 説明 |

|---|---|

| 脅威アクターを攻撃パターンに接続する | 脅威アクター APT29攻撃パターンPhishing via Emailを使用して初期アクセスを取得します。 |

| インジケーターを脅威アクターにリンクする | ドメイン インジケーター allyourbase.contoso.comは、脅威アクター APT29に属性付けされます。 |

| ID (被害者) を攻撃パターンに関連付ける | 攻撃パターン Phishing via EmailFourthCoffee organizationをターゲットにします。 |

次の図は、リレーションシップ ビルダーがこれらすべてのユース ケースを接続する方法を示しています。

脅威インテリジェンスをキュレーションする

トラフィック ライト プロトコル (TLP) と呼ばれる秘密度レベルを指定して、適切な対象ユーザーと共有できる TI オブジェクトを構成します。

| TLP の色 | Sensitivity |

|---|---|

| ホワイト | 情報は、制限なく自由に、かつ公開して共有できます。 |

| 緑 | 情報は、コミュニティ内のピアやパートナー組織と共有できますが、公開することはできません。 これは、コミュニティ内のより広い対象ユーザーを対象としています。 |

| Amber | 情報は、organizationのメンバーと共有できますが、公開することはできません。 機密情報を保護するために、organization内で使用することを目的としています。 |

| 赤 | 情報は機密性が高く、最初に公開された特定のグループや会議の外部で共有しないでください。 |

作成または編集するときに、UI で TI オブジェクトの TLP 値を設定します。 API を使用した TLP の設定は直感的でなく、4 つの marking-definition オブジェクト GUID のいずれかを選択する必要があります。 API を使用して TLP を構成する方法の詳細については、「アップロード API の 共通プロパティのobject_marking_refs」を参照してください。

TI をキュレーションするもう 1 つの方法は、タグを使用することです。 脅威インテリジェンスのタグ付けは、オブジェクトを簡単に見つけられるようにグループ化する簡単な方法です。 通常、特定のインシデントに関連するタグを適用できます。 ただし、オブジェクトが特定の既知のアクターまたは既知の攻撃キャンペーンからの脅威を表す場合は、タグの代わりにリレーションシップを作成することを検討してください。 操作する脅威インテリジェンスを検索してフィルター処理した後、それらを個別にタグ付けするか、複数選択して一度にすべてタグ付けします。 タグ付けは自由形式であるため、脅威インテリジェンス タグの標準の名前付け規則を作成します。

詳細については、「Microsoft Sentinelでの脅威インテリジェンスの操作」を参照してください。

脅威インテリジェンスを表示する

管理インターフェイスまたはクエリを使用して、脅威インテリジェンスを表示します。

管理インターフェイスから、高度な検索を使用して、Log Analytics クエリを記述せずに脅威インテリジェンス オブジェクトを並べ替えてフィルター処理します。

クエリを使用して、Azure portalのログから脅威インテリジェンスを表示するか、Defender ポータルで高度なハンティングを行います。

いずれの場合も、Microsoft Sentinel スキーマの下の

ThreatIntelligenceIndicatorテーブルには、すべてのMicrosoft Sentinel脅威インジケーターが格納されます。 この表は、分析、ハンティング クエリ、ブックなど、他のMicrosoft Sentinel機能によって実行される脅威インテリジェンス クエリの基礎です。

重要

2025 年 4 月 3 日、STIX インジケーターとオブジェクト スキーマをサポートする 2 つの新しいテーブル ( ThreatIntelIndicators と ThreatIntelObjects) をパブリックにプレビューしました。 Microsoft Sentinelはこれらの新しいテーブルにすべての脅威インテリジェンスを取り込み、2025 年 7 月 31 日まで同じデータをレガシ ThreatIntelligenceIndicator テーブルに取り込み続けます。

2025 年 7 月 31 日までに新しいテーブルを使用するように、カスタム クエリ、分析と検出ルール、ブック、自動化を更新してください。 この日付以降、Microsoft Sentinelはレガシ ThreatIntelligenceIndicator テーブルへのデータの取り込みを停止します。 新しいテーブルを活用するために、Content Hub のすべてのすぐに使用できる脅威インテリジェンス ソリューションを更新しています。 新しいテーブル スキーマの詳細については、「 ThreatIntelIndicators と ThreatIntelObjects」を参照してください。

新しいテーブルの使用と移行の詳細については、「STIX オブジェクトを操作して、Microsoft Sentinelでの脅威インテリジェンスと脅威ハンティングを強化する (プレビュー)」を参照してください。

脅威インテリジェンス ライフサイクル

Microsoft Sentinelは、脅威インテリジェンス データを脅威インテリジェンス テーブルに格納し、クエリの効率を最適化するために、7 日から 10 日ごとにすべてのデータを自動的に再読み込みします。

インジケーターが作成、更新、または削除されると、Microsoft Sentinelテーブルに新しいエントリが作成されます。 管理インターフェイスには、最新のインジケーターのみが表示されます。 Microsoft SentinelId プロパティ (レガシ ThreatIntelligenceIndicatorのIndicatorId プロパティ) に基づいてインジケーターを重複除去し、最新のTimeGenerated[UTC]を持つインジケーターを選択します。

Id プロパティは、base64 でエンコードされたSourceSystem値、--- (3 つのダッシュ)、およびstixId (Data.Id値) を連結したものです。

GeoLocation と WhoIs データ エンリッチメントを表示する (パブリック プレビュー)

Microsoft では、IP とドメイン インジケーターを追加の GeoLocation と WhoIs データで強化し、選択した IOC が見つかった調査のためのより多くのコンテキストを提供します。

Microsoft Sentinelにインポートされた脅威インジケーターの種類の脅威インテリジェンス ウィンドウで、GeoLocationとWhoIsデータを表示します。

たとえば、GeoLocation データを使用して、IP インジケーターのorganizationや国や地域などの情報を検索します。

WhoIsデータを使用して、レジストラーやレコード作成データなどのデータをドメイン インジケーターから検索します。

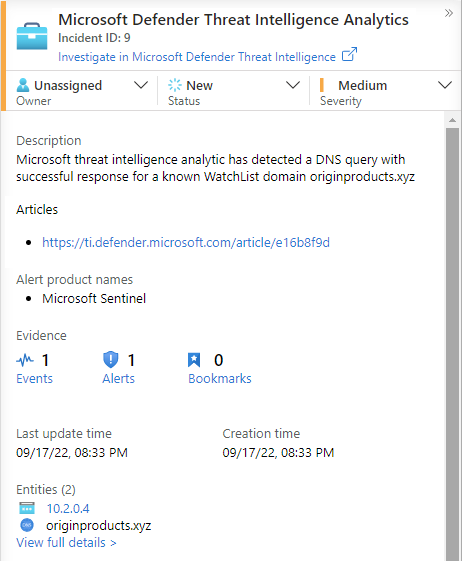

脅威インジケーター分析を使用して脅威を検出する

Microsoft Sentinelのような SIEM ソリューションの脅威インテリジェンスの最も重要なユース ケースは、脅威検出の分析ルールを強化することです。 これらのインジケーターベースのルールは、データ ソースからの生のイベントと脅威インジケーターを比較して、organizationのセキュリティ上の脅威を検出します。 Microsoft Sentinel Analytics では、スケジュールに従って実行され、セキュリティ アラートを生成するクエリを利用する分析ルールを作成します。 構成と共に、ルールを実行する頻度、セキュリティ アラートとインシデントを生成するクエリ結果の種類、および必要に応じて自動応答をトリガーするタイミングを決定します。

新しい分析ルールは常にゼロから作成できますが、Microsoft Sentinelには、Microsoft セキュリティ エンジニアによって作成された一連の組み込みルール テンプレートが用意されており、脅威インジケーターを活用できます。 これらのテンプレートは、一致させる脅威インジケーター (ドメイン、電子メール、ファイル ハッシュ、IP アドレス、または URL) とデータ ソース イベントの種類に基づいています。 各テンプレートには、ルールを機能させるために必要なソースが一覧表示されます。 この情報により、必要なイベントが既にMicrosoft Sentinelにインポートされているかどうかを簡単に判断できます。

既定では、これらの組み込みルールがトリガーされると、アラートが作成されます。 Microsoft Sentinelでは、分析ルールから生成されたアラートによってセキュリティ インシデントも生成されます。 [Microsoft Sentinel] メニューの [脅威の管理] で、[インシデント] を選択します。 インシデントとは、セキュリティ運用チームがトリアージして調査し、適切な対応アクションを判断することです。 詳細については、「チュートリアル: Microsoft Sentinelを使用してインシデントを調査する」を参照してください。

分析ルールで脅威インジケーターを使用する方法の詳細については、「 脅威インテリジェンスを使用して脅威を検出する」を参照してください。

Microsoft は、Defender 脅威インテリジェンス分析ルールを通じて脅威インテリジェンスへのアクセスを提供します。 忠実度の高いアラートとインシデントを生成するこのルールを利用する方法の詳細については、「 照合分析を使用して脅威を検出する」を参照してください。

ブックは、脅威インテリジェンスに関する分析情報を提供します

ブックには、Microsoft Sentinelのすべての側面に関する分析情報を提供する強力な対話型ダッシュボードが用意されており、脅威インテリジェンスも例外ではありません。 組み込みの脅威インテリジェンス ブックを使用して、 脅威インテリジェンス に関する重要な情報を視覚化します。 ビジネス ニーズに応じてブックをカスタマイズします。 多くのデータ ソースを組み合わせて新しいダッシュボードを作成し、データを一意の方法で視覚化するのに役立ちます。

Microsoft Sentinelブックは Azure Monitor ブックに基づいているため、広範なドキュメントやその他のテンプレートが既に用意されています。 詳細については、「Azure Monitor ブックを使用して対話型レポートを作成する」を参照してください。

GitHub には、Azure Monitor ブック用の豊富なリソースもあり、さらに多くのテンプレートをダウンロードして独自のテンプレートを投稿できます。

脅威インテリジェンス ブックの使用とカスタマイズの詳細については、「ブックを使用して脅威インテリジェンスを視覚化する」を参照してください。

関連コンテンツ

この記事では、Microsoft Sentinelを利用した脅威インテリジェンス機能について学習しました。 詳細については、次の記事を参照してください。