プロアクティブな脅威ハンティングは、セキュリティ アナリストが検出されない脅威と悪意のある動作を探すプロセスです。 仮説を作成し、データを検索し、その仮説を検証することで、何に対処するかを決定します。 アクションには、新しい検出の作成、新しい脅威インテリジェンス、または新しいインシデントの作成が含まれます。

Microsoft Sentinel内のエンド ツー エンドハンティング エクスペリエンスを使用して、次の操作を行います。

- 特定の MITRE 手法、潜在的に悪意のあるアクティビティ、最近の脅威、または独自のカスタム仮説に基づいて、事前に検索します。

- セキュリティ研究者によって生成されたハンティング クエリまたはカスタムハンティング クエリを使用して、悪意のある動作を調査します。

- 複数の永続化されたクエリ タブを使用して狩りを行い、コンテキストを時間の経過と同時に維持できるようにします。

- 証拠を収集し、UEBA ソースを調査し、ハント固有のブックマークを使用して結果に注釈を付けます。

- 共同作業を行い、コメントを含む結果を文書化します。

- 新しい分析ルール、新しいインシデント、新しい脅威インジケーター、プレイブックの実行を作成して、結果に対処します。

- 新しい、アクティブ、閉じた狩りを 1 か所で追跡します。

- 検証された仮説と具体的な結果に基づいてメトリックを表示します。

重要

2027 年 3 月 31 日以降、Microsoft SentinelはAzure portalでサポートされなくなり、Microsoft Defender ポータルでのみ使用できるようになります。 Azure portalでMicrosoft Sentinelを使用しているすべてのお客様は、Defender ポータルにリダイレクトされ、Defender ポータルでのみMicrosoft Sentinelを使用します。

Azure portalでMicrosoft Sentinelを引き続き使用している場合は、スムーズな移行を確保し、Microsoft Defenderによって提供される統合セキュリティ操作エクスペリエンスを最大限に活用するために、Defender ポータルへの移行の計画を開始することをお勧めします。

前提条件

ハント機能を使用するには、組み込みのMicrosoft Sentinelロール、またはカスタム Azure RBAC ロールを割り当てる必要があります。 次のオプションがあります。

組み込みのMicrosoft Sentinel共同作成者ロールの割り当てを割り当てます。

Microsoft Sentinelのロールの詳細については、「Microsoft Sentinelのロールとアクセス許可」を参照してください。Microsoft.SecurityInsights/hunts の下の適切なアクセス許可を持つカスタム Azure RBAC ロールを割り当てます。

詳細については、「Microsoft Sentinel プラットフォームでのロールとアクセス許可」を参照してください。

仮説を定義する

仮説の定義はオープンエンドで柔軟なプロセスであり、検証する任意のアイデアを含めることができます。 一般的な仮説は次のとおりです。

- 疑わしい動作 - 環境内に表示される悪意のある可能性のあるアクティビティを調査して、攻撃が発生しているかどうかを判断します。

- 新しい脅威キャンペーン - 新しく検出された脅威アクター、手法、または脆弱性に基づいて、悪意のあるアクティビティの種類を探します。 これは、セキュリティニュースの記事で聞いたことがあるかもしれません。

- 検出ギャップ - MITRE ATT&CK マップを使用して検出範囲を広げ、ギャップを特定します。

Microsoft Sentinelを使用すると、適切なハンティング クエリ セットをゼロにして仮説を調査する柔軟性が得られます。 ハントを作成するときは、事前に選択されたハンティング クエリを使用して開始するか、進行状況に応じてクエリを追加します。 最も一般的な仮説に基づいて事前に選択されたクエリの推奨事項を次に示します。

仮説 - 疑わしい動作

Azure portalの [Microsoft Sentinel] で、[脅威の管理] で [ハンティング] を選択します。

Defender ポータルでMicrosoft Sentinelする場合は、[Microsoft Sentinel>Threat management>Hunting] を選択します。[ クエリ ] タブを選択します。悪意のある可能性のある動作を特定するには、すべてのクエリを実行します。

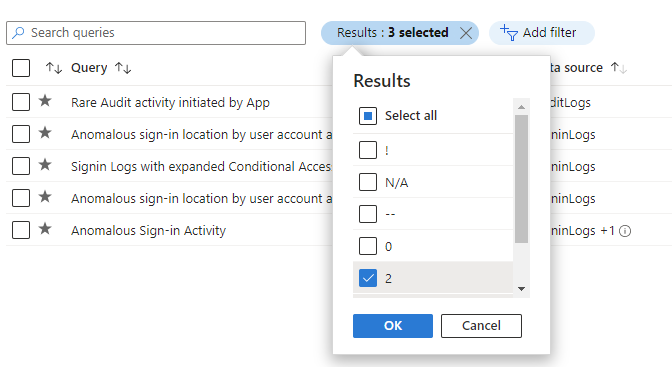

[すべてのクエリの実行] を選択>クエリの実行を待機します。 このプロセスには時間がかかる場合があります。

[ フィルターの追加>Results> チェックボックス "!"、"N/A"、"-"、"0" の各値の選択を解除 >Apply スクリーンショットは

[ 結果の差分 ] 列でこれらの結果を並べ替えて、最近変更された内容を確認します。 これらの結果は、ハントに関する初期ガイダンスを提供します。

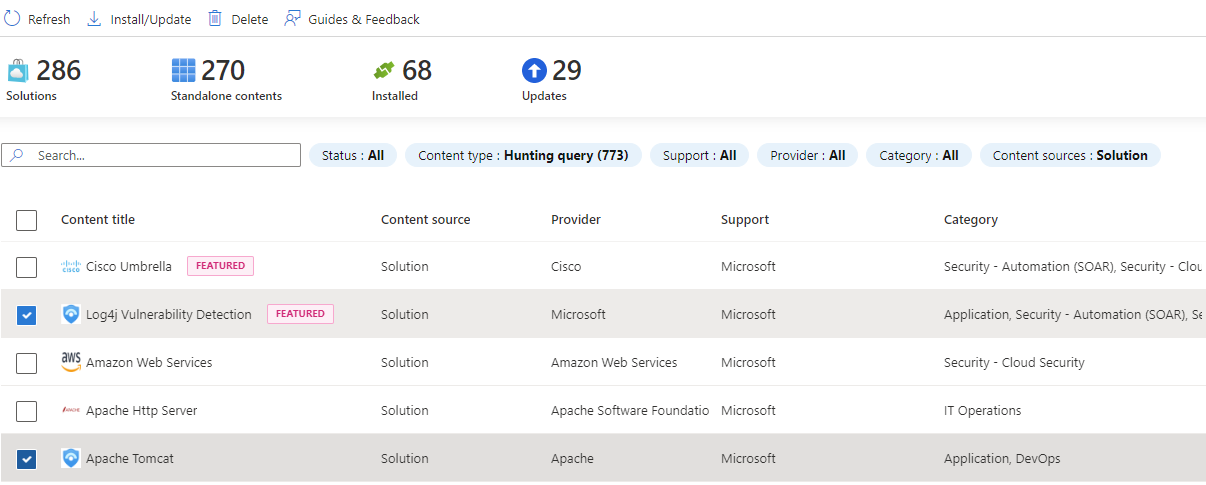

仮説 - 新しい脅威キャンペーン

コンテンツ ハブは、特定の攻撃を検出するための脅威キャンペーンとドメイン ベースのソリューションを提供します。 次の手順では、これらの種類のソリューションのいずれかをインストールします。

コンテンツ ハブに移動します。

Log4J 脆弱性検出や Apache Tomcat などの脅威キャンペーンまたはドメイン ベースのソリューションをインストールします。

ソリューションがインストールされたら、Microsoft Sentinelで [ハンティング] に移動します。

[ クエリ ] タブを選択します。

ソリューション名で検索するか、ソリューションの ソース名 でフィルター処理します。

クエリを選択し、[ クエリの実行] を選択します。

仮説 - 検出ギャップ

MITRE ATT&CK マップは、検出カバレッジ内の特定のギャップを特定するのに役立ちます。 新しい検出ロジックを開発するための出発点として、特定の MITRE ATT&CK 手法に対して定義済みのハンティング クエリを使用します。

[MITRE ATT&CK (プレビュー)] ページに移動します。

[アクティブ] ドロップダウン メニューの項目の選択を解除します。

シミュレートされたフィルターで [ハンティング クエリ] を選択して、ハンティング クエリが関連付けられている手法を確認します。

目的の手法でカードを選択します。

詳細ウィンドウの下部にある [ハンティング クエリ] の横にある [表示] リンクを選択します。 このリンクをクリックすると、選択した手法に基づいて、[ハンティング] ページの [クエリ] タブのフィルター処理されたビューが表示されます。

![[ハンティング クエリ] ビュー リンクを使用した MITRE ATT&CK カード ビューを示すスクリーンショット。](media/hunts/mitre-card-view.png)

その手法のすべてのクエリを選択します。

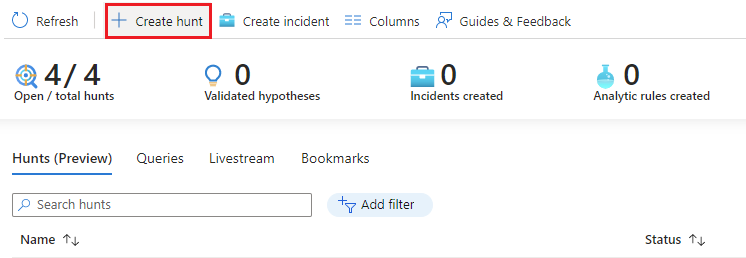

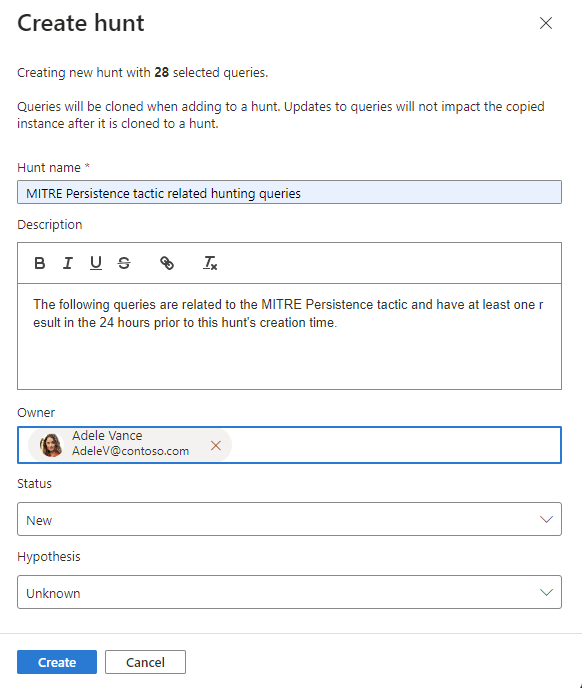

ハントを作成する

ハントを作成するには、主に 2 つの方法があります。

クエリを選択した仮説から開始した場合は、[ハント アクション] ドロップダウン メニュー>[新しいハントの作成] を選択します。 選択したすべてのクエリは、この新しいハント用に複製されます。

![選択されたクエリと、[新しいハント メニューの作成] オプションが選択されているスクリーンショット。](media/hunts/create-new-hunt.png)

クエリをまだ決定していない場合は、[ハント (プレビュー)] タブ >[新しいハント] を選択して空のハントを作成します。

ハント名と省略可能なフィールドを入力します。 説明は、仮説を言語化するのに適した場所です。 [仮説] プルダウン メニューでは、作業仮説の状態を設定します。

[ 作成] を 選択して作業を開始します。

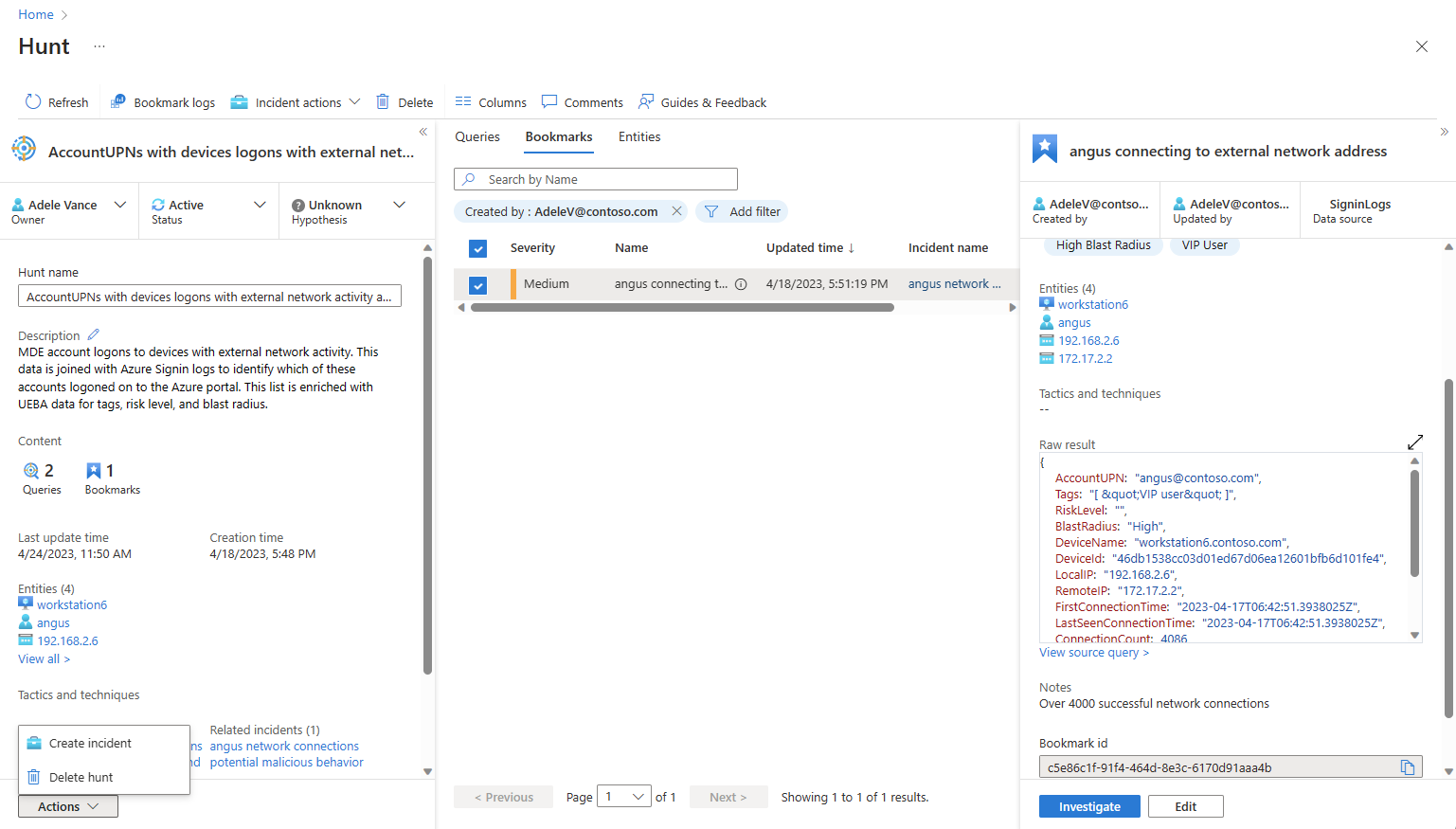

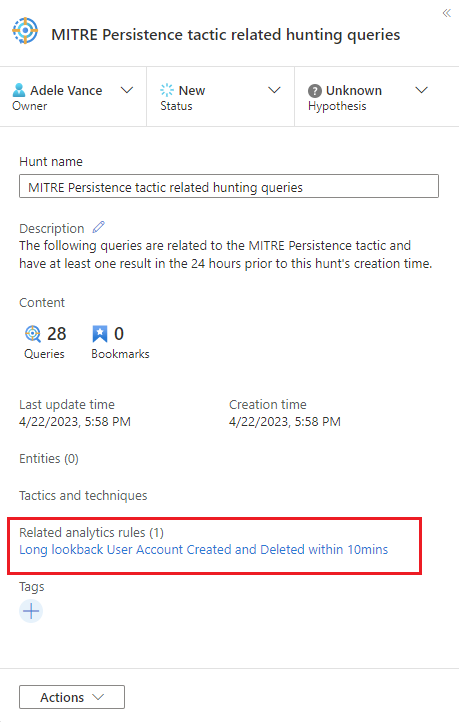

ハントの詳細を表示する

[ ハント (プレビュー)] タブを選択して、新しいハントを表示します。

名前でハント リンクを選択して詳細を表示し、アクションを実行します。

[ハント名]、[説明]、[コンテンツ]、[最終更新時刻]、[作成時刻] の詳細ペインを表示します。

[クエリ]、[ブックマーク]、[エンティティ] の各タブをメモします。

[クエリ] タブ

[ クエリ ] タブには、このハントに固有のハンティング クエリが含まれています。 これらのクエリは元のクエリの複製であり、ワークスペース内の他のすべてのクエリとは独立しています。 他のハントでのハンティング クエリまたはクエリの全体的なセットに影響を与えずに、それらを更新または削除します。

ハントにクエリを追加する

クエリを実行する

- [

すべてのクエリを実行 する] を選択するか、特定のクエリを選択し、[

すべてのクエリを実行 する] を選択するか、特定のクエリを選択し、[  選択したクエリを実行する] を選択します。

選択したクエリを実行する] を選択します。 - [

Cancel ] を選択して、クエリの実行をいつでも取り消します。

Cancel ] を選択して、クエリの実行をいつでも取り消します。

クエリを管理する

クエリを右クリックし、コンテキスト メニューから次のいずれかを選択します。

- Run

- Edit

- Clone

- Delete

- 分析ルールを作成する

![スクリーンショットは、ハントの [クエリ] タブの右クリック コンテキスト メニュー オプションを示しています。](media/hunts/queries-tab.png)

これらのオプションは、[ ハンティング ] ページの既存のクエリ テーブルと同じように動作しますが、アクションはこのハント内でのみ適用されます。 分析ルールの作成を選択すると、新しいルールの作成で名前、説明、KQL クエリが事前に設定されます。 [関連する分析ルール] の下にある新しい 分析ルールを表示するためのリンクが作成されます。

結果を表示する

この機能を使用すると、Log Analytics 検索エクスペリエンスでハンティング クエリの結果を表示できます。 ここから、結果を分析し、クエリを絞り込み、 ブックマークを作成 して情報を記録し、個々の行の結果をさらに調査します。

- [ 結果の表示 ] ボタンを選択します。

- Microsoft Sentinel ポータルの別の部分にピボットした後、ハント ページから LA ログ検索エクスペリエンスに戻ると、すべての LA クエリ タブが残ります。

- ブラウザー タブを閉じると、これらの LA クエリ タブは失われます。クエリを長期間保持する場合は、クエリを保存するか、新しいハンティング クエリを作成するか、後でハント内で使用するために コメントにコピー する必要があります。

ブックマークを追加する

興味深い結果や重要なデータ行が見つかると、ブックマークを作成してそれらの結果をハントに追加します。 詳細については、「 データ調査にハンティング ブックマークを使用する」を参照してください。

目的の行を選択します。

ブックマークに名前を付けます。

イベント時刻列を設定します。

エンティティ識別子をマップします。

MITRE の戦術とテクニックを設定します。

タグを追加し、メモを追加します。

ブックマークには、結果を生成した特定の行の結果、KQL クエリ、時間範囲が保持されます。

[ 作成] を 選択して、ブックマークをハントに追加します。

ブックマークを表示する

ハントのブックマーク タブに移動して、ブックマークを表示します。

目的のブックマークを選択し、次のアクションを実行します。

- エンティティ リンクを選択して、対応する UEBA エンティティ ページを表示します。

- 生の結果、タグ、メモを表示します。

- [ ソース クエリの表示] を選択して、Log Analytics でソース クエリを表示します。

- [ ブックマーク ログの表示] を選択すると、Log Analytics ハンティング ブックマーク テーブルにブックマークの内容が表示されます。

- [ 調査 ] ボタンを選択して、ブックマークと関連エンティティを調査グラフに表示します。

- [ 編集 ] ボタンを選択して、タグ、MITRE の戦術と手法、ノートを更新します。

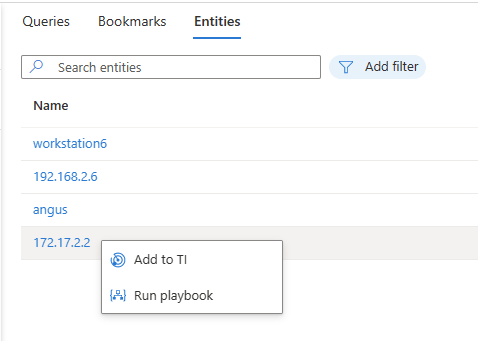

エンティティを操作する

ハントの [ エンティティ ] タブに移動して、ハントに含まれるエンティティを表示、検索、フィルター処理します。 このリストは、ブックマーク内のエンティティの一覧から生成されます。 [エンティティ] タブでは、重複したエントリが自動的に解決されます。

エンティティ名を選択して、対応する UEBA エンティティ ページにアクセスします。

エンティティを右クリックして、TI への IP アドレスの追加やエンティティ型固有のプレイブックの実行など、エンティティの種類に適したアクションを実行します。

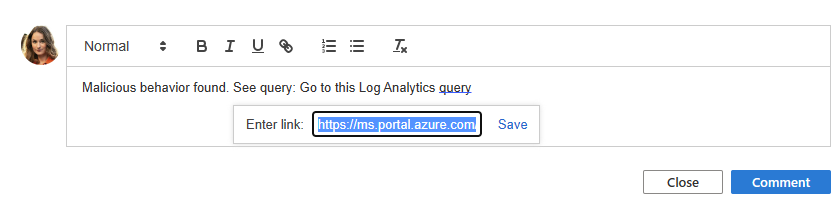

コメントを追加する

コメントは、同僚と共同作業を行い、メモを保持し、結果を文書化するのに最適な場所です。

選択

編集ボックスにコメントを入力して書式設定します。

コラボレーターがコンテキストをすばやく理解するためのリンクとしてクエリ結果を追加します。

[ コメント ] ボタンを選択して、コメントを適用します。

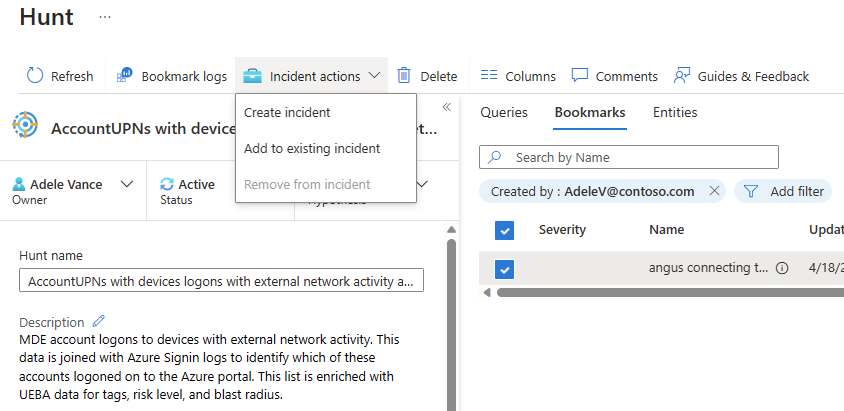

インシデントを作成する

ハンティング中のインシデント作成には、2 つの選択肢があります。

オプション 1: ブックマークを使用します。

ブックマークまたはブックマークを選択します。

[インシデント アクション] ボタンを選択します。

[新しいインシデントの作成] または [既存のインシデントに追加] を選択します

- [ 新しいインシデントの作成] で、ガイド付きの手順に従います。 [ブックマーク] タブには、選択したブックマークが事前に入力されています。

- [ 既存のインシデントに追加] で、インシデントを選択し、[ 承諾 ] ボタンを選択します。

オプション 2: ハント アクションを使用 します。

[インシデントの作成] > [ハント アクション] メニューを選択し、ガイド付き手順に従います。

![ブックマーク ウィンドウの [ハント アクション] メニューを示すスクリーンショット。](media/hunts/create-incident-actions-menu.png)

[ ブックマークの追加] ステップで、[ ブックマークの追加] アクションを使用して、インシデントに追加するブックマークをハントから選択します。 インシデントに割り当てられないブックマークに制限されます。

インシデントが作成されると、そのハントの [関連インシデント ] リストにリンクされます。

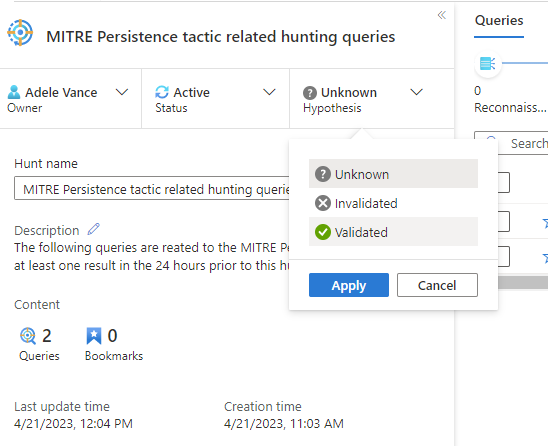

更新の状態

仮説を検証または無効化するのに十分な証拠をキャプチャしたら、仮説の状態を更新します。

分析ルールの作成、インシデントの作成、TI への侵害インジケーター (IOC) の追加など、ハントに関連するすべてのアクションが完了したら、ハントを終了します。

![[ハント状態] メニューの選択を示すスクリーンショット。](media/hunts/set-status.png)

これらの状態の更新は、メインの [ハンティング] ページに表示され、 メトリックの追跡に使用されます。

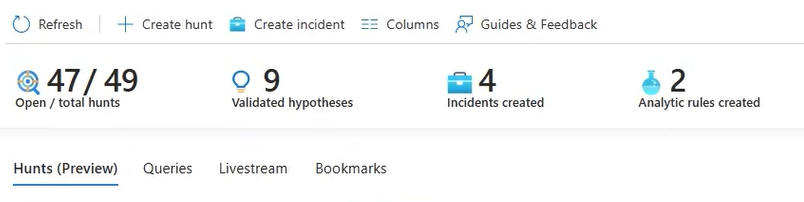

メトリックの追跡

[ハント] タブのメトリック バーを使用して、ハンティング アクティビティの具体的 な結果を 追跡します。メトリックは、検証された仮説、新しく作成されたインシデント、および作成された新しい分析ルールの数を示します。 これらの結果を使用して、目標を設定したり、ハンティング プログラムのマイルストーンを祝ったりします。

次の手順

この記事では、Microsoft Sentinelのハント機能を使用してハンティング調査を実行する方法について説明しました。

詳細については、以下を参照してください:

![[ハンティング] タブの新しいハントを示すスクリーンショット。](media/hunts/view-hunt.png)

![[クエリ] タブ ページの [クエリ アクション] メニューを示すスクリーンショット。](media/hunts/add-queries-to-hunt.png)

![省略可能なフィールドが入力された [ブックマークの追加] ウィンドウを示すスクリーンショット。](media/hunts/add-bookmark.png)