この記事では、Azure 仮想ネットワーク ピアリングを作成、変更、または削除する方法について説明します。 仮想ネットワーク ピアリングは、Azure バックボーン ネットワークを使用してリージョン間で仮想ネットワークを接続します。 詳細については、 仮想ネットワーク ピアリングの概要 または 仮想ネットワーク ピアリングのチュートリアルを参照してください。

[前提条件]

Azure アカウントとアクティブなサブスクリプションをお持ちでない場合は、無料で作成できます。 この記事の残りを始める前に、次のいずれかのタスクを完了します。

ピアリングを操作するために必要なアクセス許可が Azure アカウントを使用して、 Azure portal にサインインします。

仮想ネットワーク ピアリングの作成

ピアリングを作成する前に、要件と制約、必要なアクセス許可を十分に理解しておいてください。

Azure portal の上部にある検索ボックスに、「仮想ネットワーク」と入力します。 検索結果で、[仮想ネットワーク] を選択します。

仮想ネットワークで、ピアリングを作成するネットワークを選択します。

[設定] で [ピアリング] を選択します。

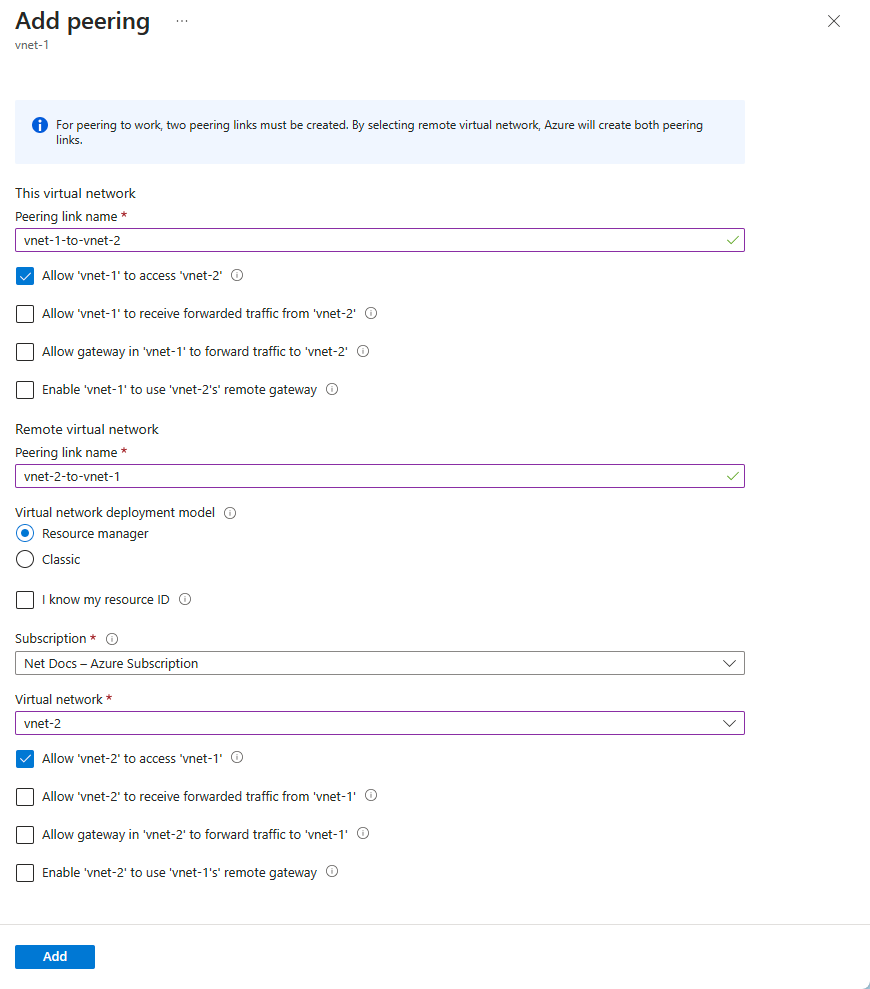

[+ 追加] を選択します。

-

設定 説明 リモート仮想ネットワークの概要 [Peering link name](ピアリング リンク名) ローカル仮想ネットワークからのピアリングの名前。 仮想ネットワーク内で一意となる名前を使用してください。 仮想ネットワークのデプロイ モデル ピアリングする仮想ネットワークのデプロイに使用されたデプロイ モデルを選択します。 リソース ID を知っている ピアリングする仮想ネットワークへの読み取りアクセス権がある場合は、このチェック ボックスをオフのままにしておきます。 ピアリングする仮想ネットワークまたはサブスクリプションへの読み取りアクセス権がない場合は、このチェック ボックスをオンにします。 リソースID このフィールドは、[リソース ID を知っている] チェック ボックスをオンにすると表示されます。 この仮想ネットワークと同じ Azure リージョン、またはサポートされている異なる Azure リージョンに存在する、仮想ネットワークのリソース ID を入力する必要があります。

完全なリソース ID は、/subscriptions/<Id>/resourceGroups/<resource-group-name>/providers/Microsoft.Network/virtualNetworks/<virtual-network-name>aのようになります。

仮想ネットワークのプロパティを表示することで、仮想ネットワークのリソース ID を取得できます。 仮想ネットワークのプロパティを表示する方法については、「仮想ネットワークと設定の表示」を参照してください。 サブスクリプションが、ピアリングしている仮想ネットワークを持つサブスクリプションとは異なる Microsoft Entra テナントに関連付けられている場合は、ユーザーのアクセス許可を割り当てる必要があります。 各テナントのユーザーを、反対のテナントに ゲスト ユーザー として追加します。サブスクリプション ピアリングする仮想ネットワークのサブスクリプションを選択します。 アカウントがアクセスできるサブスクリプションの数に応じて、1 つ以上のサブスクリプションが一覧表示されます。 仮想ネットワーク リモート仮想ネットワークを選択します。 リモート仮想ネットワーク ピアリングの設定 ピアリングされた仮想ネットワークに 'vnet-1' へのアクセスを許可する 既定では、このオプションが選択されています。

- ピアリングされた仮想ネットワークから 'vnet-1' へのトラフィックを許可するには、このオプションを選択します。 この設定により、ハブスポーク ネットワーク トポロジ内のハブとスポーク間の通信が可能になり、ピアリングされた仮想ネットワーク内の VM が 'vnet-1' の VM と通信できるようになります。 ネットワーク セキュリティ グループの VirtualNetwork サービス タグには、この設定を選択すると、仮想ネットワークとピアリングされた仮想ネットワークが含まれます。 サービス タグの詳細については、Azure のサービス タグに関するページを参照してください。ピアリングされた仮想ネットワークが 'vnet-1' からトラフィック転送を受信することを許可する このオプション は既定では選択されていません。

- このオプションを有効にすると、ピアリングされた仮想ネットワークは、"vnet-1" にピアリングされた仮想ネットワークからトラフィックを受信できます。 たとえば、vnet-1 に転送される vnet-2 の外部からのトラフィックを受信する NVA が vnet-2 にある場合は、この設定を選択すると、そのトラフィックが vnet-2 から vnet-1 に到達できるようになります。 この機能を有効にすると、ピアリングを介してトラフィック転送が許可されますが、ユーザー定義ルートやネットワーク仮想アプライアンスが作成されるわけではありません。 ユーザー定義ルートとネットワーク仮想アプライアンスは個別に作成されます。ピアリングされた仮想ネットワーク内のゲートウェイまたはルート サーバーがトラフィックを 'vnet-1' に転送することを許可する このオプションは 既定では選択されていません。

- この設定を有効にすると、"vnet-1" はピアリングされた仮想ネットワークのゲートウェイまたはルート サーバーからトラフィックを受信できます。 このオプションを有効にするには、ピアリングされた仮想ネットワークにゲートウェイまたはルート サーバーが含まれる必要があります。ピアリングされた仮想ネットワークが 'vnet-1' のリモート ゲートウェイまたはルート サーバーを使用できるようにする このオプション は既定では選択されていません。

- このオプションを有効にできるのは、'vnet-1' にリモート ゲートウェイまたはルート サーバーがあり、'vnet-1' で "'vnet-1' のゲートウェイがピアリングされた仮想ネットワークにトラフィックを転送できるようにする" 場合のみです。このオプションは、ピアリングされた仮想ネットワークのピアリングのいずれかでのみ有効にすることができます。

このオプションを選択することもできます。この仮想ネットワークでリモート ルート サーバーを使用してルートを交換する場合は、「Azure Route Server.

注:仮想ネットワークにゲートウェイが既に構成されている場合は、リモート ゲートウェイを使用できません。転送にゲートウェイを使用する方法の詳細については、「仮想ネットワーク ピアリングでの転送用に VPN ゲートウェイを構成する」を参照してください。ローカル仮想ネットワークの概要 [Peering link name](ピアリング リンク名) リモート仮想ネットワークからのピアリングの名前。 仮想ネットワーク内で一意となる名前を使用してください。 ローカル仮想ネットワーク ピアリングの設定 ピアリングされた仮想ネットワークへのアクセスを 'vnet-1' に許可する 既定では、このオプションが選択されています。

- 'vnet-1' からピアリングされた仮想ネットワークへのトラフィックを許可するには、このオプションを選択します。 この設定により、ハブスポーク ネットワーク トポロジ内のハブとスポーク間の通信が可能になり、'vnet-1' 内の VM がピアリングされた仮想ネットワーク内の VM と通信できるようになります。'vnet-1' がピアリングされた仮想ネットワークからトラフィック転送を受信することを許可する このオプション は既定では選択されていません。

- このオプションを有効にすると、ピアリングされた仮想ネットワークにピアリングされた仮想ネットワークから "vnet-1" がトラフィックを受信できるようになります。 たとえば、vnet-2 に vnet-1 に転送される vnet-2 の外部からトラフィックを受信する NVA がある場合は、この設定を選択して、そのトラフィックが vnet-2 から vnet-1 に到達できるようにします。 この機能を有効にすると、ピアリングを介してトラフィック転送が許可されますが、ユーザー定義ルートやネットワーク仮想アプライアンスが作成されるわけではありません。 ユーザー定義ルートとネットワーク仮想アプライアンスは個別に作成されます。'vnet-1' 内のゲートウェイまたはルート サーバーがトラフィックをピアリングされた仮想ネットワークに転送することを許可する このオプションは 既定では選択されていません。

- この設定を有効にすると、ピアリングされた仮想ネットワークが 'vnet-1' のゲートウェイまたはルート サーバーからトラフィックを受信できるようになります。 このオプションを有効にするには、'vnet-1' にゲートウェイまたはルート サーバーが含まれる必要があります。'vnet-1' がピアリングされた仮想ネットワークのリモート ゲートウェイまたはルート サーバーを使用できるようにする このオプション は既定では選択されていません。

- このオプションは、ピアリングされた仮想ネットワークにリモート ゲートウェイまたはルート サーバーがあり、ピアリングされた仮想ネットワークで "ピアリングされた仮想ネットワーク内のゲートウェイが "vnet-1" にトラフィックを転送できるようにする場合にのみ有効にすることができます。このオプションは、いずれかの 'vnet-1' ピアリングでのみ有効にすることができます。

注

Microsoft Azure Virtual Network ゲートウェイを使用して、ピアリングされた仮想ネットワークにオンプレミスのトラフィックを推移的に送信する場合は、オンプレミス VPN デバイスのピアリングされた仮想ネットワーク IP 範囲を "興味深い" トラフィックに設定する必要があります。 オンプレミス VPN デバイス上のサイト 2 サイト IPsec VPN Tunnel 構成に、Azure 仮想ネットワークのすべての CIDR アドレスを追加することが必要になる場合があります。 CIDR アドレスには、 Hub、スポーク、ポイント-2-サイト IP アドレス プールなどのリソースが含まれます。 それ以外の場合、オンプレミスのリソースは、ピアリングされた仮想ネットワーク内のリソースと通信できません。 興味深いトラフィックは、フェーズ 2 のセキュリティ アソシエーションを介して通信されます。 セキュリティ アソシエーションにより、指定のサブネットごとに専用の VPN トンネルが作成されます。 オンプレミスと Azure VPN Gateway レベルでは、同じ数のサイト 2 サイト VPN トンネルと Azure 仮想ネットワーク サブネットをサポートする必要があります。 それ以外の場合、オンプレミスのリソースは、ピアリングされた仮想ネットワーク内のリソースと通信できません。 指定された Azure 仮想ネットワーク サブネットごとにフェーズ 2 のセキュリティ アソシエーションを作成する手順については、オンプレミスの VPN ドキュメントを参照してください。

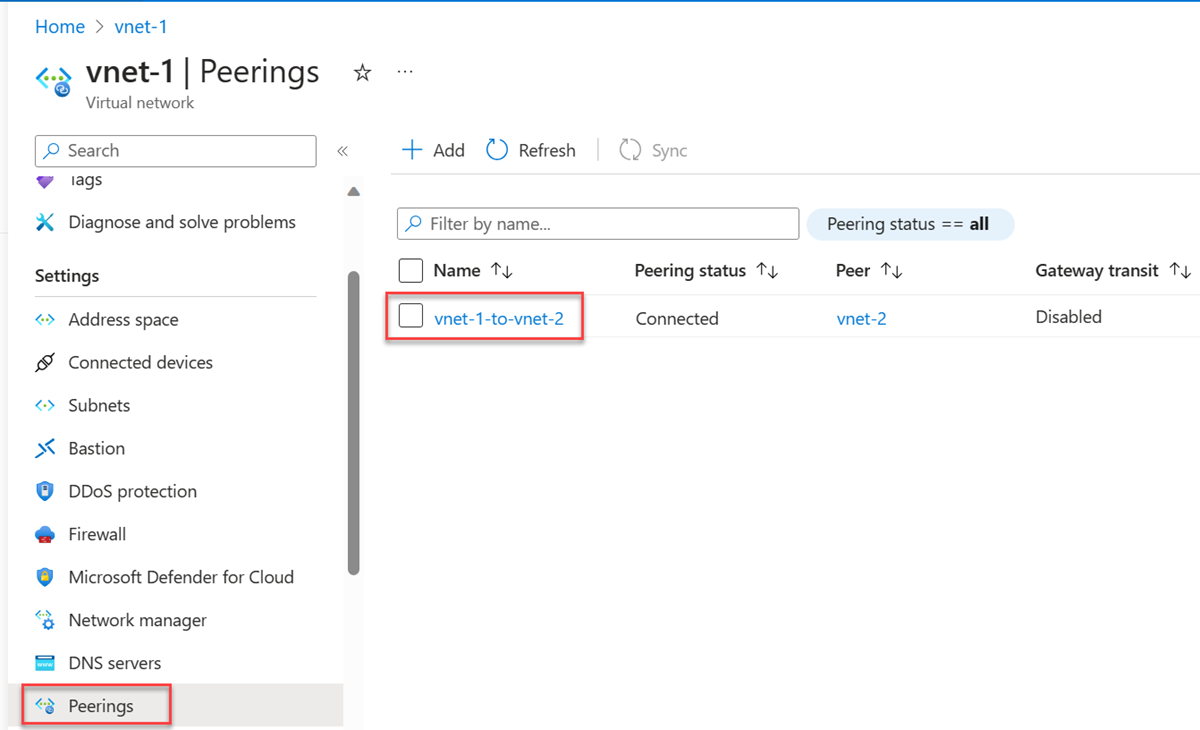

- 数秒後に [更新] ボタンを選択すると、ピアリングの状態が [更新中] から [接続済み] に変わります。

異なるサブスクリプションおよびデプロイ モデルの仮想ネットワーク間にピアリングを実装する手順については、次の手順をご覧ください。

ピアリング設定の表示または変更

ピアリングを変更する前に、要件と制約、必要なアクセス許可を十分に理解しておいてください。

Azure portal の上部にある検索ボックスに、「仮想ネットワーク」と入力します。 検索結果で、[仮想ネットワーク] を選択します。

[仮想ネットワーク] でのピアリング設定を表示または変更する仮想ネットワークを選択します。

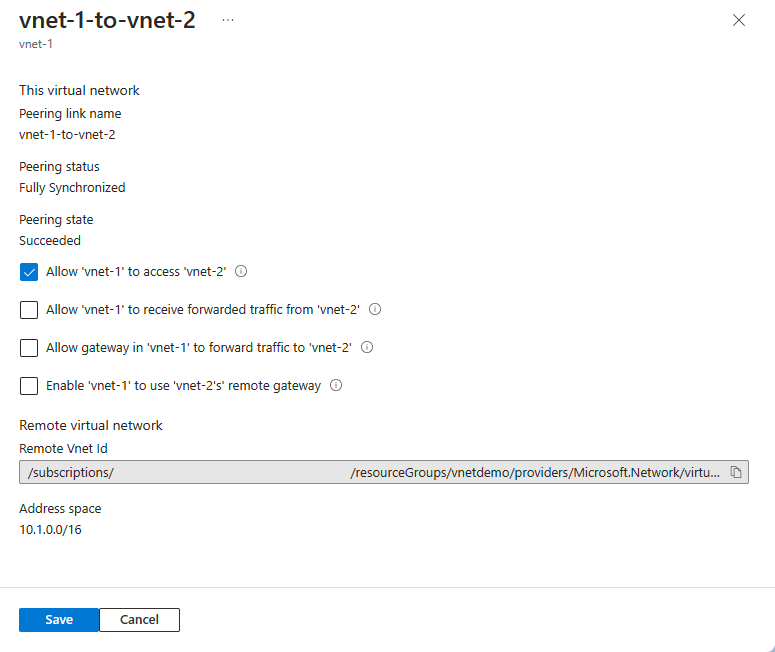

[設定] で [ピアリング] を選択してから、設定を表示または変更するピアリングを選択します。

該当する設定を変更します。 各設定のオプションについては、「ピアリングの作成」の手順 4 を参照してください。 その後、 [保存] を選択して構成の変更を完了します。

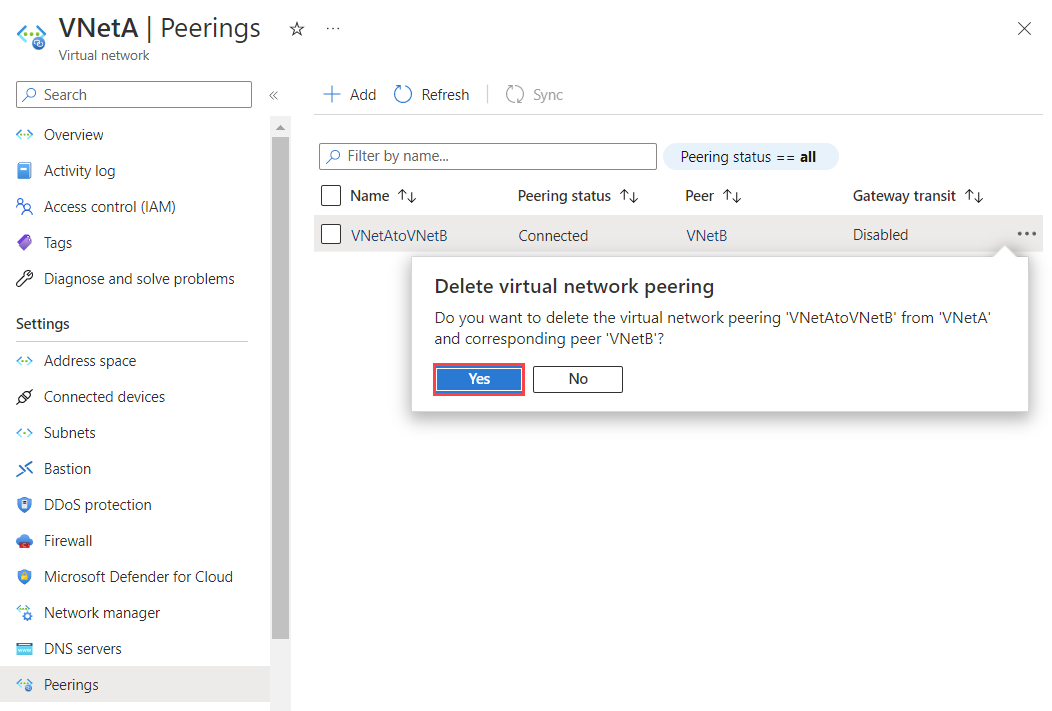

ピアリングの削除

ピアリングを削除する前に、要件と制約および必要なアクセス許可を十分に理解しておいてください。

2 つの仮想ネットワーク間のピアリングが削除されると、その仮想ネットワーク間でトラフィックが流れることはできなくなります。 仮想ネットワークがピアリングを削除するのではなく、必ずしも通信する場合に、リモート仮想ネットワークへのトラフィックをブロックする場合は、 リモート仮想ネットワークへのトラフィックを許可する 設定の選択を解除します。 ピアリングを削除して再作成するよりも、ネットワーク アクセスを無効にして有効にする方が簡単な場合があります。

Azure portal の上部にある検索ボックスに、「仮想ネットワーク」と入力します。 検索結果で、[仮想ネットワーク] を選択します。

[仮想ネットワーク] でのピアリング設定を表示または変更する仮想ネットワークを選択します。

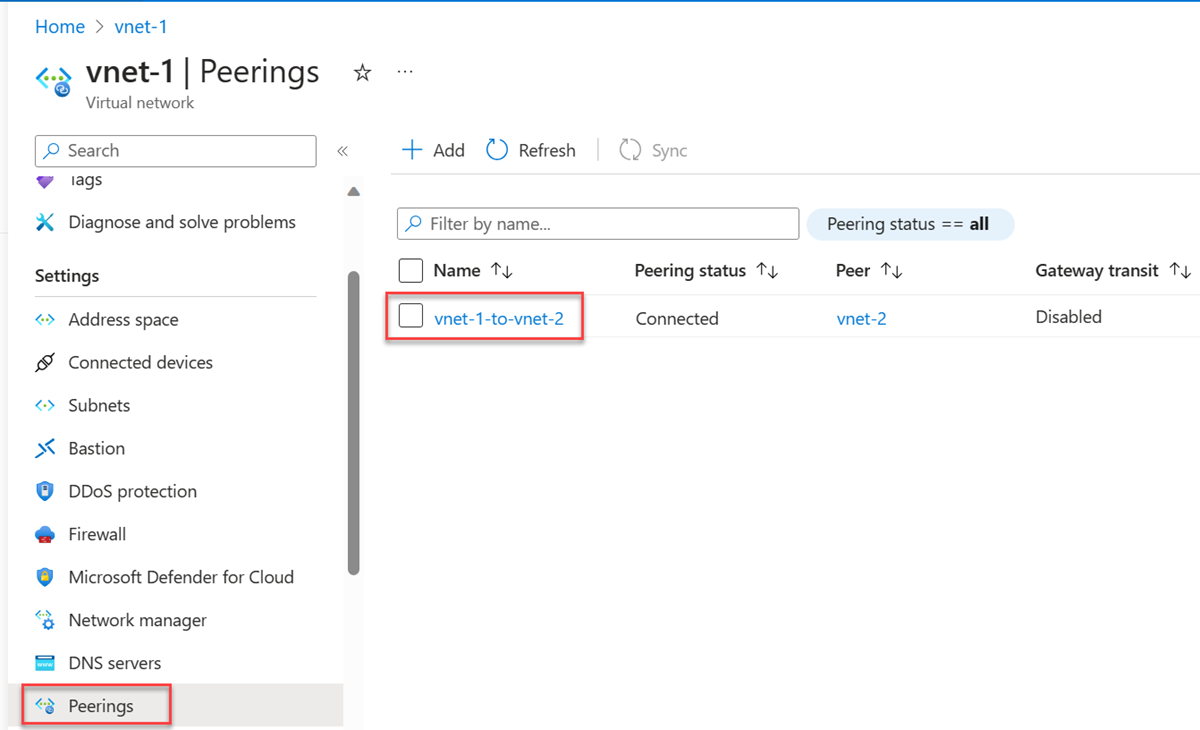

[設定] で [ピアリング] を選択します。

削除するピアリングの横のボックスを選んでから、[削除] を選びます。

[ピアリングの削除] で、確認ボックスに「削除」と入力し、[削除] を選択します。

注

仮想ネットワーク から仮想ネットワーク ピアリングを削除すると、リモート仮想ネットワークからのピアリングも削除されます。

[削除] を選択し、[削除の確認] で削除を確定します。

要件と制約

同じリージョンまたは異なるリージョンの仮想ネットワークをピアリングできます。 異なるリージョンの仮想ネットワークのピアリングは、グローバル仮想ネットワーク ピアリング とも呼ばれます。

グローバル ピアリングを作成すると、ピアリングされた仮想ネットワークは、任意の Azure パブリック クラウド リージョン、中国クラウド リージョン、または Government クラウド リージョンに存在できます。 ただし、異なるクラウド間で仮想ネットワークをピアリングすることはできません。 たとえば、Azure パブリック クラウド内の仮想ネットワークは、21Vianet クラウドによって運用されている Microsoft Azure の仮想ネットワークに接続できません。

ピアリングの一部である仮想ネットワークは、移動できません。 仮想ネットワークを別のリソース グループまたはサブスクリプションに移動するには、まずピアリングを削除してから、仮想ネットワークを移動してから、最後にピアリングを再作成します。

1 つの仮想ネットワーク内のリソースは、グローバルにピアリングされた仮想ネットワーク内の基本ロード バランサー (内部またはパブリック) のフロントエンド IP アドレスと通信できません。 基本ロード バランサーのサポートは、同じリージョン内にのみ存在します。 Standard ロード バランサーのサポートは、仮想ネットワーク ピアリングとグローバル仮想ネットワーク ピアリングの両方に対して存在します。 基本的なロード バランサーを使用する一部のサービスは、グローバルな仮想ネットワーク ピアリングでは動作しません。 詳細については、グローバル仮想ネットワーク ピアリングとロード バランサーに関連する制約を参照してください。

グローバルにピアリングされた仮想ネットワークおよびローカルにピアリングされた仮想ネットワークでは、リモート ゲートウェイを使用でき、ゲートウェイ転送を許可できます。

仮想ネットワークが属しているサブスクリプションは同じでも、異なっていてもかまいません。 異なるサブスクリプションの仮想ネットワークをピアリングする場合、両方のサブスクリプションを同じまたは異なる Microsoft Entra テナントに関連付けることができます。 AD テナントをまだ持っていない場合は、作成できます。

ピアリングする仮想ネットワークには、重複しない IP アドレス空間が必要です。

Resource Manager を使用して作成された 2 つの仮想ネットワークをピアリングする場合は、ピアリング内の仮想ネットワークごとにピアリングを構成する必要があります。 ピアリングの状態の種類として次のいずれかが表示されます。

開始済み: 最初のピアリングを作成するとき、その状態は "開始済み" となります。

接続済み: 2 つ目のピアリングを作成すると、ピアリングの状態はどちらのピアリングも [接続済み] になります。 両方の仮想ネットワーク ピアリングの状態が "接続済み" になるまで、ピアリングは正常に確立されません。

ピアリングは 2 つの仮想ネットワーク間で確立されます。 ピアリング自体は推移的ではありません。 次の仮想ネットワーク間のピアリングを作成したとします。

VirtualNetwork1 と VirtualNetwork2

VirtualNetwork2 と VirtualNetwork3

VirtualNetwork1 と VirtualNetwork3 の間の接続が VirtualNetwork2 を通して確立されることはありません。 VirtualNetwork1 と VirtualNetwork3 を直接通信する場合は、VirtualNetwork1 と VirtualNetwork3 の間に明示的なピアリングを作成するか、 Hub ネットワーク内の NVA を経由する必要があります。 詳細については、Azure Hub-spoke ネットワーク トポロジを参照してください。

既定の Azure 名前解決を使用して、ピアリングされた仮想ネットワークで名前を解決することはできません。 他の仮想ネットワーク内の名前を解決するには、Azure プライベート DNS またはカスタム DNS サーバーを使う必要があります。 独自の DNS サーバーを設定する方法については、「独自 DNS サーバー使用の名前解決」をご覧ください。

同じリージョン内のピアリングされた仮想ネットワークのリソースは、これらが同じ仮想ネットワーク内に存在する場合と同様の待機時間で相互に通信できます。 ネットワーク スループットは、そのサイズに比例して、仮想マシンで許可される帯域幅に基づいています。 ピアリング内の帯域幅に関して他の制限は一切ありません。 仮想マシンのサイズごとに、独自の最大ネットワーク帯域幅が設定されています。 さまざまな仮想マシン サイズの最大ネットワーク帯域幅の詳細については、「Azure の仮想マシンのサイズ」を参照してください。

仮想ネットワークは、別の仮想ネットワークとピアリングすることができ、Azure 仮想ネットワーク ゲートウェイを使用して別の仮想ネットワークに接続することもできます。 ピアリングとゲートウェイの両方を使用して仮想ネットワークが接続されている場合、仮想ネットワーク間のトラフィックは、ゲートウェイではなく、ピアリング構成を介して流れます。

新しいルートがクライアントに確実にダウンロードされるように仮想ネットワーク ピアリングが正常に構成された後、ポイント対サイト VPN クライアントを再度ダウンロードする必要があります。

仮想ネットワーク ピアリングを利用するイングレスとエグレスのトラフィックには少額の料金が発生します。 詳細については、 価格に関するページを参照してください。

ネットワーク分離が有効になっていない Application Gateway では、リモート仮想ネットワークへのトラフィックを許可するが無効になっている場合、ピアリングされた VNET 間でトラフィックを送信することはできません。

アクセス許可

仮想ネットワーク ピアリングの操作に使用するアカウントは、次のロールに割り当てる必要があります。

アカウントが前のロールに割り当てられていない場合は、次の表の必要なアクションが割り当てられている カスタム ロール に割り当てる必要があります。

| アクション | 名前 |

|---|---|

| Microsoft.Network/virtualNetworks/virtualNetworkPeerings/write | 仮想ネットワーク A から仮想ネットワーク B へのピアリングを作成するために必要です。 |

| Microsoft.Network/virtualNetworks/virtualNetworkPeerings/read | 仮想ネットワーク ピアリングの読み取り |

| Microsoft.Network/virtualNetworks/virtualNetworkPeerings/delete | 仮想ネットワーク ピアリングの削除 |

重要

リモート仮想ネットワーク ピアリングを削除するには、 ネットワーク共同作成者 または Microsoft.Network/virtualNetworks/virtualNetworkPeerings/read と Microsoft.Network/virtualNetworks/virtualNetworkPeerings/delete のカスタム ロールがリモート仮想ネットワークに割り当てられている必要があります。

次のステップ

仮想ネットワーク ピアリングは、同じサブスクリプションまたは異なるサブスクリプションに存在する仮想ネットワーク間で作成できます。 次のいずれかのシナリオのチュートリアルを完了します。

Azure デプロイメント モデル サブスクリプション リソースマネージャー 同じ 異なる ハブ とスポークのネットワーク トポロジを作成する方法について説明します

PowerShell または Azure CLI のサンプル スクリプトを使って、または Azure Resource Manager テンプレートを使って、仮想ネットワーク ピアリングを作成します

仮想ネットワーク用に Azure Policy 定義を作成して割り当てる