生産性とコラボレーションのクラウド ソリューションとして、Smartsheet は機密情報をorganizationに保持します。 悪意のあるアクターによる Smartsheet の悪用や人的エラーにより、最も重要な資産とサービスが潜在的な攻撃にさらされる可能性があります。

Smartsheet をDefender for Cloud Appsに接続すると、Smartsheet アクティビティに関する分析情報が向上し、異常な動作に対する脅威検出が提供されます。

主な脅威

侵害されたアカウントとインサイダーの脅威

データ漏洩

セキュリティに対する認識が不十分

アンマネージド Bring Your Own Device (BYOD)

Defender for Cloud Appsが環境を保護するのにどのように役立つか

ポリシーを使用して Smartsheet を制御する

| Type | 名前 |

|---|---|

| 組み込みの異常検出ポリシー |

通常とは異なるファイル共有アクティビティ 異常なファイル削除アクティビティ 通常とは異なる管理アクティビティ 通常とは異なる複数のファイルダウンロード アクティビティ |

| アクティビティ ポリシー | Smartsheet 監査ログ アクティビティによってカスタマイズされたポリシーを構築する |

注:

- ログイン/ログアウト アクティビティは Smartsheet ではサポートされていません。

- Smartsheet アクティビティには IP アドレスが含まれていません。

ポリシーの作成の詳細については、「ポリシーの 作成」を参照してください。

ガバナンス制御を自動化する

潜在的な脅威の監視に加えて、次の Smartsheet ガバナンス アクションを適用して自動化して、検出された脅威を修復できます。

| Type | 操作 |

|---|---|

| ユーザー ガバナンス | (Microsoft Entra ID を使用して) ユーザーにアラートを通知する ユーザーに再度サインインを要求する (Microsoft Entra ID 経由) ユーザーを一時停止する (Microsoft Entra ID 経由) |

アプリからの脅威の修復の詳細については、「 接続されたアプリの管理」を参照してください。

Smartsheet をリアルタイムで保護する

外部ユーザーをセキュリティで保護して共同作業し、機密データのダウンロードをアンマネージド デバイスまたは危険なデバイスにブロックして保護するためのベスト プラクティスを確認します。

Smartsheet を Microsoft Defender for Cloud Apps に接続する

このセクションでは、App Connector API を使用してMicrosoft Defender for Cloud Appsを既存の Smartsheet に接続する方法について説明します。 結果として得られる接続により、organizationの Smartsheet の使用を可視化して制御できます。

前提条件

- Platinum パッケージを使用する Enterprise プランの一部である Smartsheet ライセンスが必要です。

- Smartsheet へのログインに使用する Smartsheet ユーザーは、システム 管理である必要があります。

- イベント レポートは、スタンドアロン購入または Advance Platinum パッケージを使用した Enterprise プランを使用して、Smartsheet で有効にする必要があります。

- Smartsheet アカウントは、 smartsheet.com ドメインに存在する必要があります。 これらのドメインは現在サポートされていません。

- smartsheet.au

- smartsheet.eu

- smartsheetgov.com

Smartsheet の構成

登録して、既存の Smartsheet アカウントに開発者ツールを追加します。

[Developer Sandbox Account Registration]\(開発者サンドボックス アカウントの登録\) ページに移動します。

テキスト ボックスに Smartsheet のメール アドレスを入力します。

![[Developer Sandbox Account Registration]\(開発者サンドボックス アカウントの登録\) ページを示すスクリーンショット。](media/smartsheet-register-to-developer-tools.png)

アクティブ化メールがメールボックスに表示されます。 ライセンス認証メールを使用して開発者ツールをアクティブ化します。

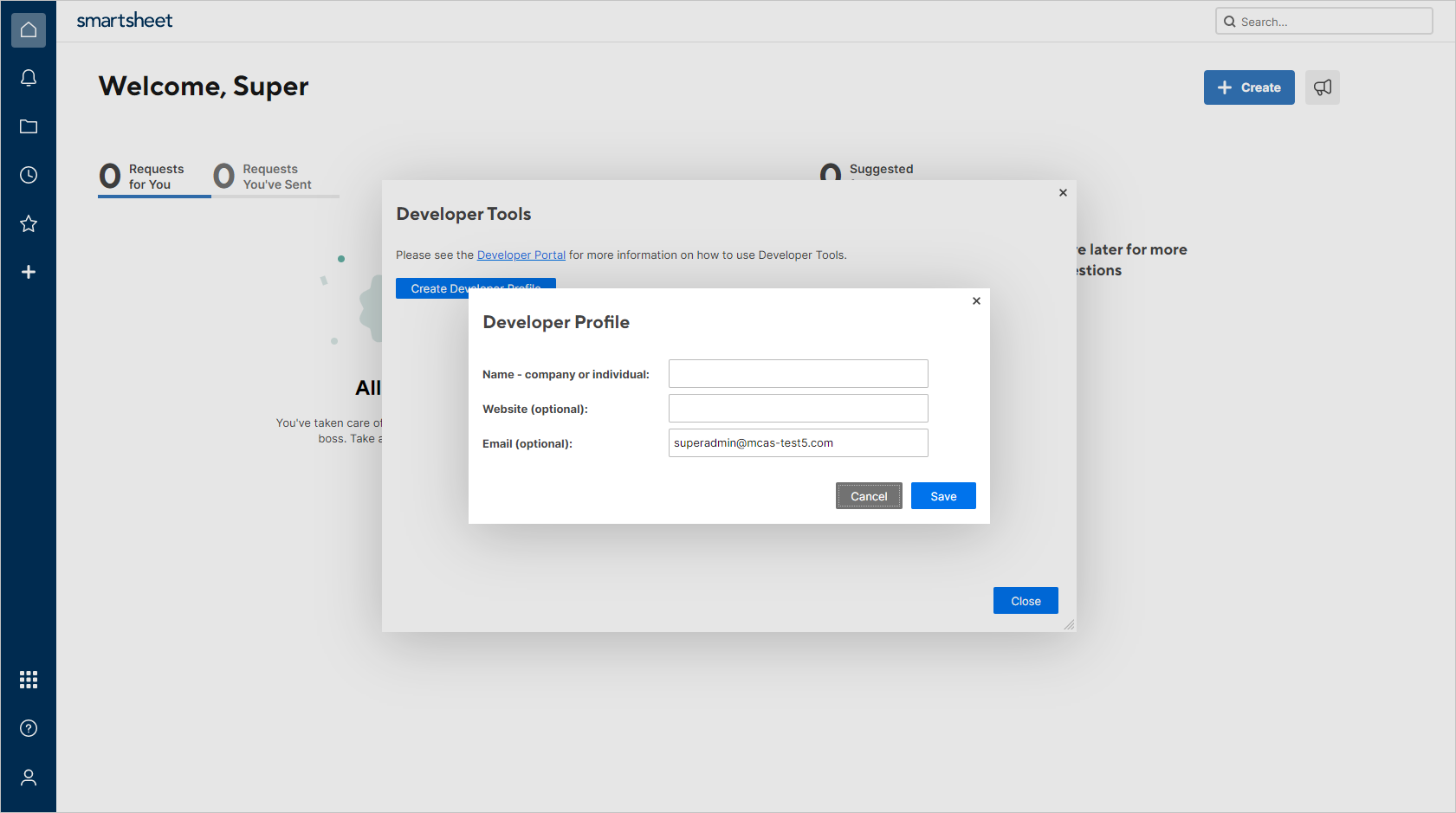

Smartsheet で、[ 開発者プロファイルの作成] を選択します。 名前とメール アドレスを入力します。 [ 保存] を選択 し、[ 閉じる] を選択します。

Smartsheet で、[ 開発者ツール] を選択します。

![[開発者ツール] メニュー項目を示すスクリーンショット。](media/smartsheet-entering-developer-tools.png)

[ 開発者ツール ] ダイアログで、[ 新しいアプリの作成] を選択します。

![[新しいアプリの作成] ボタンを示すスクリーンショット。](media/smartsheet-developer-tools.png)

[ 新しいアプリの作成 ] ダイアログで、次の値を指定します。

アプリ名: たとえば、Microsoft Defender for Cloud Apps。

アプリの説明: たとえば、Microsoft Defender for Cloud Appsはその API を介して Smartsheet に接続し、ユーザーのアクティビティ内の脅威を検出します。

アプリ URL:

https://portal.cloudappsecurity.comアプリの連絡先/サポート:

https://learn.microsoft.com/cloud-app-security/support-and-tsアプリ リダイレクト URL:

https://portal.cloudappsecurity.com/api/oauth/sagaアプリの発行?: を選択します。

ロゴ: 空白のままにします。

![[新しいアプリの作成] ダイアログを示すスクリーンショット。](media/smartsheet-oauth-app-creation.png)

[保存] を選択します。 生成された アプリ クライアント ID と アプリ シークレット をコピーします。 次の手順で必要になります。

Defender for Cloud Appsの構成

注:

統合を構成する Smartsheet ユーザーは、コネクタがインストールされた後でも、常に Smartsheet 管理者のままである必要があります。

Microsoft Defender ポータルで、[設定] を選択します。 次に、[ Cloud Apps] を選択します。 [ 接続済みアプリ] で、[ アプリ コネクタ] を選択します。

[ アプリ コネクタ ] タブで、[ +アプリの接続] を選択し、[ Smartsheet] を選択します。

次のウィンドウで、コネクタにわかりやすい名前を付け、[ 次へ] を選択します。

![[スマートシートの接続] ボタンを示すスクリーンショット。](media/connect-smartsheet.png)

[ 詳細の入力 ] 画面で、これらの値を入力し、[ 次へ] を選択します。

- クライアント ID: 前に保存したアプリ クライアント ID。

- クライアント シークレット: 前に保存したアプリ シークレット。

[ 外部リンク ] ページで、[ スマートシートの接続] を選択します。

Microsoft Defender ポータルで、[設定] を選択します。 次に、[ Cloud Apps] を選択します。 [ 接続済みアプリ] で、[ アプリ コネクタ] を選択します。 接続されている App Connector の状態が [接続済み] になっていることを確認します。

最初の接続には、接続の 7 日前にすべてのユーザーとそのアクティビティを取得するまでに最大 4 時間かかることがあります。

コネクタの [状態] が [接続済み] としてマークされると、コネクタはライブ状態になり、動作します。

レート制限と制限事項

既定のレート制限は、1 分あたり 300 要求です。 詳細については、 Smartsheet のドキュメントを参照してください。

制限事項は次のとおりです。

- Smartsheet では、ログインおよびログアウト アクティビティはサポートされていません。

- Smartsheet アクティビティには IP アドレスが含まれていません。

- システム アクティビティは Smartsheet アカウント名で表示されます。

次の手順

問題が発生した場合は、こちらにお問い合わせください。 製品の問題に関するサポートを受ける場合は、サポート チケットを開いてください。