この記事は、組織で Microsoft Edge の拡張機能を管理する管理者向けのベスト プラクティス ガイダンスです。 この記事の内容を活用して、組織内での拡張機能を管理するための戦略を立てることができます。

注

Microsoft 365 管理センターの専用の簡素化された管理ツールであるMicrosoft Edge 管理サービスが、現在ロールアウト中です。 詳細はこちらをご覧ください。

概要

組織は、企業とユーザーのデータを保護し、ブラウザー拡張機能を評価して、企業に安全で関連性があることを確認したいと考えています。 管理者には、以下の内容が必要です。

- アプリや拡張機能がインストールされないようする。

- ユーザーが自分のジョブを行うために必要な拡張機能を保持する。

- ユーザーや企業のデータへのアクセスを管理する。

この記事は、管理者が拡張機能を管理して、ユーザーに安全で生産的なエクスペリエンスを提供するためのシリーズの第一弾です。 このシリーズでは、さまざまなオプションを紹介し、拡張機能の管理に最適な方法を選択できるようにしています。 このシリーズは、以下の記事で構成されます。

- 企業で Microsoft Edge 拡張機能を管理する。 拡張機能を管理するための戦略を立て、ブラウザーの管理に必要な管理用テンプレートを設定します。

- グループ ポリシーを使用して Microsoft Edge の拡張機能を管理する。 グループ ポリシーを使用して拡張機能を管理するオプション。

- Microsoft Edge 拡張機能をホストする Web ストアを作成する。 拡張機能を作成してホストします。

- Microsoft Edge の拡張機能についての FAQ。 よく寄せられる質問。

拡張機能を管理する場合の考慮事項

ユーザーがジョブを行うには、特定のアプリ、サイト、および拡張機能にアクセスする必要がありますが、同時にユーザーや企業データを保護する必要もあります。 効果的なセキュリティ戦略には、企業に適した質問と、拡張機能が会社のニーズにどのように適合するかを尋ねることが含まれます。 そのためには、以下のような鍵となる質問をする必要があります。

- どのような規制やコンプライアンス対策を講じる必要がありますか?

- 一部の拡張機能は、会社のデータ セキュリティ ポリシーに反する可能性がある、過度に広範なアクセス許可を求めますか?

- ユーザーのデバイスに格納されているユーザーまたは企業データの量

これらの質問に答えていくと、Microsoft Edge が提供する以下の詳細なポリシーを利用できます。

- データ保護ポリシーに基づいてユーザーのコンピューターの拡張機能をブロックまたは許可します。

- ユーザーのデバイスに拡張機能を強制的にインストールすることで、ユーザーが生産性を高めるために必要なツールを利用できるようになります。

- ユーザーが作業を行うために必要な最小限の権限を許可する許可リストまたはブロックリスト拡張機能。

拡張機能を管理する従来のモデルでは、特定の拡張機能に対して allowlist と blocklist のアプローチを使用します。 ただし、Microsoft Edge では、拡張機能に要求されるアクセス許可を管理することもできます。 このモデルを使用すると、コンピュータやデバイス上で拡張機能の使用を許可する権利やアクセス許可を決定し、要件に基づいて拡張機能を許可またはブロックするグローバル ポリシーを実装することができます。

拡張機能のアクセス許可を理解する

拡張機能には、デバイスや Web ページを適切に動作させるための変更アクセス許可が必要になる場合があります。 このような権利はアクセス許可と呼ばれます。 開発者は、拡張機能にどのような権利やアクセス許可が必要か一覧表示する必要があります。 アクセス許可には大きく分けて 2 つのカテゴリがあり、多くの拡張機能では以下の両方のアクセス許可が必要です。

- ホスト アクセス許可では、拡張機能を表示または変更できる Web ページを一覧表示する必要があります。

- デバイスのアクセス許可は、拡張機能が実行されているデバイスで必要な権限です。

これらのアクセス許可の例としては、USB ポートへのアクセス、ストレージや画面の表示、ネイティブ プログラムとの通信などがあります。

拡張機能を管理するための準備

始める前に

拡張機能オプションでは、ユーザーがすでに Microsoft Edge を管理していることが想定されています。 Microsoft Edge ポリシーの管理用テンプレートの設定については、以下を参照してください。

- Windows で Microsoft Edge ポリシー設定を構成する

- Intune で Windows 用に構成する

- モバイル デバイス管理で Windows 用に構成する

- .plist を使用して macOS 用に構成する

- Jamf を使用して macOS 用に構成する

この記事の構成手順は、MAC/Linux での対応する実装用の Windows 用です。 Microsoft Edge ブラウザー ポリシー リファレンスを参照してください。

許可する拡張機能を決める

ほとんどの組織では、アクセス許可やどの Web サイトにアクセスできるかによって拡張機能を管理する必要があります。 この方法は、より安全で、管理が容易であり、大規模な組織にもスケーラブルです。

- ブロック済み/許可済みアクセス許可 - 必要なアクセス許可によって拡張機能を制御できます。

- ランタイム ブロック ホスト – これらの拡張機能がアクセスできる Web サイトを制御できます。

このアプローチでは、一度だけ設定すればいいので、時間の節約になります。 また、ランタイム ホスト ポリシーを使用すると、最も重要なサイトが保護されます。 他にも、次のようなオプションがあります。

- 強制インストール拡張機能 - 拡張機能を静かにインストールすることができます。

- Allowlist/blocklist (必要な場合) – インストールを許可する拡張機能を決定します。

以下の手順を使用して、組織内で許可する拡張機能を決定します。

従業員のパソコンに必要な拡張機能の一覧を作成します。 テスト環境で拡張機能をテストし、社内アプリとの互換性の問題を診断します。

どのサイトをセキュリティで保護する必要があるかを選択します。

- 拡張機能による変更やデータの読み取りをブロックする必要のある、社内の機密性の高い Web サイトやドメインを確認します。

- 拡張機能の実行時に API 呼び出しをブロックすることで、これらのサイトへのアクセスを防止します。 これには、Web 要求のブロック、Cookie の読み取り、JavaScript の取り込み、XHR などが含まれます。

これらの拡張機能を実行するために必要なアクセス許可を決定します。 どのアクセス許可がユーザーに潜在的なリスクをもたらすかを特定します。

ユーザーがインストールした拡張機能を監査し、どのようなアクセス許可が必要か確認します。 Web アプリのマニフェストの JSON ファイルは、拡張機能のコードで見ることができます。 以下の手順で、拡張機能に必要な権利を確認します。

- 拡張機能をMicrosoft Edge アドオン Web サイトまたは Chrome Web ストアでインストールします。

- 拡張機能をテストして、組織でどのように機能するかを理解します。

-

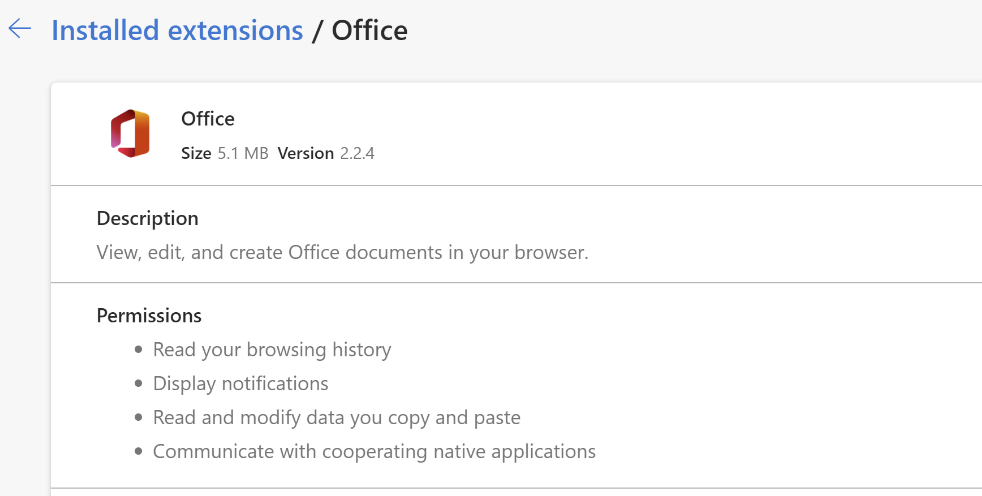

edge://extensions に移動して、拡張機能が必要とするアクセス許可を確認します。 たとえば、次のスクリーンショットに表示されている Microsoft Office の拡張機能では、「閲覧履歴の読み取り」と「通知の表示」というアクセス許可を要求しています。 この拡張機能の有用性と要求されるアクセス許可のレベルを比較します。 組織のために拡張機能を承認した後、以下のツールを使用して拡張機能を管理します。

組織内のユーザーが要求した拡張機能を、組織内で承認する前に検証することもできます。 拡張機能に使用するアクセス許可の中には、曖昧なものもあります。 ビジネスに不可欠なアプリの場合は、アプリの開発者や仕入先に直接連絡を取り、拡張機能に関する詳細情報を入手したり、ソース コードを見たりすることができます。 その拡張機能がデバイスや Web サイトに及ぼす変更点についても詳しく理解することが必要です。

拡張機能が使用できるすべてのアクセス許可を一覧表示した「アクセス許可の宣言」リストを確認します。 このリストから、組織内で許可するアクセス許可を決めることができます。

収集したデータからマスター リストを作成します。 この一覧には、次の情報が含まれています。

- 必要な拡張機能。 このリストは、部署やオフィスの所在地など、関連する情報で整理することができます。

- 拡張機能の「allowlist」。 ブロックされていても実行が許可されるアクセス許可を含む必須の拡張機能です。 これらの拡張機能は、ユーザーが必要としているものや、仕入先と会話を通してリスクがないと判断されたものです。

- 拡張機能の「blocklist」。 インストールがブロックされる拡張機能です。 この一覧の拡張機能には、実行が許可されていないアクセス許可があります。 また、セキュリティを確保し、拡張アクセスを許可しないコア サイトやドメインも含まれます。 後で、この blocklist と既存の blocklist を比較することができます。 現在の blocklist ポリシーを緩和できることを発見する可能性もあります。

このリストを関係者や IT チームに提示し、賛同を得ます。

組織内のラボや小規模な試験運用で、新しいポリシーをテストします。

この新しいポリシーを段階的に社員に展開していきます。 詳細については、「グループ ポリシーを使用して Microsoft Edge の拡張機能を管理する」を参照してください。

ユーザーからのフィードバックを確認します。

このプロセスを毎月、四半期ごと、または毎年繰り返し、微調整していきます。

許可されたアクセス許可のベースラインが実施され、機密性の高い企業サイトが保護されることで、企業にさらなるセキュリティを提供すると同時に、ユーザーに優れたエクスペリエンスを提供することができます。 スタッフは、以前はインストールできなかった拡張機能をインストールする場合もありますが、機密性の高いビジネス サイトでは実行しません。

[拡張機能] メニューのサイト レベルの拡張機能コントロール

サイト レベルの拡張機能のトグル動作

Microsoft Edge では、[拡張機能] メニューのサイト レベルのトグルを使用して、特定のサイトで拡張機能を実行するかどうかをユーザーが制御できます。

- トグルが オン (既定値) の場合、拡張機能は構成されたアクセス許可に従って実行されます。

- トグルが オフの場合、ユーザーによってインストールされた拡張機能は、そのサイトでの実行がブロックされます。

この設定は現在の Web サイトにのみ適用され、いつでも変更できます。

ポリシーによってインストールされる拡張機能の動作

ポリシーを通じて管理者によってインストールされた拡張機能 (たとえば、 ExtensionInstallForceListを使用) は、サイト レベルのトグルの影響を受けません。

これらの拡張機能は、ユーザーの選択に関係なく、サイト上で引き続き実行されます。

ツールヒントの動作

管理者がインストールした拡張機能が存在すると、サイト レベルのトグルの横に情報アイコンが表示されます。

ツールヒントは、管理者によってインストールされた拡張機能が、トグルがオフになっている場合でも、引き続きサイトで実行されることを示します。

これにより、必要なエンタープライズ拡張機能が、セキュリティ、コンプライアンス、またはビジネス機能のためにアクティブなままになります。