Microsoft Entra IDを設定する

教育用の Microsoft プラットフォームでは、IntuneとMicrosoft 365 Educationを使用して Windows デバイスの管理を簡略化します。 最初の基本的な手順は、学校のユーザー アクセスとアクセス許可を管理するように ID インフラストラクチャを構成することです。

Microsoft 365 Education サブスクリプションに含まれるMicrosoft Entra IDは、すべての Microsoft クラウド サービスに認証と承認を提供します。 ID オブジェクトは、学生や教師などの人間の ID と、デバイス、サービス、アプリケーションなどの人間以外の ID に対して、Microsoft Entra IDで定義されます。 Microsoft 365 ライセンスを使用すると、ユーザーはサービスを使用し、テナント内のリソースにアクセスできます。 Microsoft 365 Educationを使用すると、教師と学生の ID を管理し、デバイスとユーザーにライセンスを割り当て、教室のグループを作成できます。

Microsoft 365 テナントをCreateする

Microsoft 365 テナントがまだない場合は、テナントを作成する必要があります。

詳細については、「Office 365 テナントのCreate」を参照してください。

ヒント

学校の Microsoft 365 テナントを構成する方法の詳細と実践については、 この対話型デモを試してください。

Microsoft 365 管理センターを確認する

Microsoft 365 管理センターは、Microsoft 365 クラウドのすべての管理コンソールのハブです。 Microsoft 365 管理センターにアクセスするには、Microsoft 365 テナントの作成時に同じグローバル管理者アカウントでサインインします。

Microsoft 365 管理センターから、Microsoft Entra ID、Microsoft Intune、教育用のIntuneなど、さまざまな管理ダッシュボードにアクセスできます。

詳細については、「Microsoft 365 管理センターの概要」を参照してください。

注:

学校の基本的なクラウド インフラストラクチャを設定する場合、残りの Microsoft 365 セットアップを完了する必要はありません。 このため、Microsoft 365 テナントのユーザーとして学生と教師を追加する方法に直接進みます。

ドメインを設定する

organization固有のメールを使用してユーザーとグループを作成できるように、カスタム ドメインを構成できます。 詳細については、次のリンクを使用してください。

- Microsoft 365 にドメインを追加する

- [設定>] [ドメイン名]カスタム ドメインで既定のドメイン名>を設定する

ユーザーの追加、グループの作成、ライセンスの割り当て

Microsoft 365 テナントを用意したら、ユーザーの追加、グループの作成、ライセンスの割り当てを行います。 すべての学生と教師は、サインインしてさまざまな Microsoft 365 サービスにアクセスする前に、ユーザー アカウントが必要です。 これには、School Data Sync (SDS) の使用、オンプレミスの Active Directoryの同期、手動、またはその両方など、複数の方法があります。

注:

学生情報システム (SIS) と School Data Sync の同期は、Microsoft 365 Education テナントで学生と教師をユーザーとして作成する推奨される方法です。 ただし、オンプレミスのディレクトリを統合し、アカウントをクラウドに同期する場合は、「Connect Sync Microsoft Entra」に進みます。

School Data Sync

✅ SIS データを使用してユーザーとグループをプロビジョニングする

School Data Sync (SDS) は、SIS データをインポートして同期して、Microsoft 365 グループや Microsoft Teams のクラス チームなど、Microsoft 365 でクラスを作成します。 SDS は、新しいクラウド専用の ID を作成したり、既存の ID を進化させたりするために使用できます。 ユーザーは 学生 または 教師 に進化し、 学年、 学校、その他の教育固有の属性に関連付けられます。

詳細については、「 学校データ同期の概要」を参照してください。

ヒント

School Data Sync の詳細と実践については、Microsoft 学校データ同期デモに従ってください。このデモでは、Microsoft 365 Education テナントで School Data Sync にアクセス、構成、デプロイする詳細な手順が示されています。

注:

O365-EDU-Tools GitHub サイトからサンプル SDS CSV 学校データを複製またはダウンロードすることで、テストデプロイを実行できます。

通常、テスト SDS データ (ユーザー、グループなど) は、学校の運用環境ではなく、別のテスト テナントにデプロイする必要があります。

Microsoft Entra Connect Sync

✅Active Directory と Microsoft Entra ID間の同期を構成する

オンプレミス ディレクトリをMicrosoft Entra IDと統合するには、Microsoft Entra Connect を使用してユーザー、グループ、およびその他のオブジェクトを同期できます。 Microsoft Entra Connect を使用すると、次のような学校に適した認証方法を構成できます。

詳細については、「 Microsoft 365 のディレクトリ同期を設定する」を参照してください。

ユーザーを手動でCreateする

✅ユーザーを 1 つずつCreateする

上記の方法に加えて、ユーザーとグループを手動で追加し、Microsoft 365 管理センターを使用してライセンスを割り当てることができます。

ユーザーを手動で追加するには、個別または一括の 2 つのオプションがあります。

- Microsoft 365 Educationのユーザーとして学生と教師を個別に追加するには:

- Microsoft Entra 管理センターにサインインします。

- [Microsoft Entra ID>ユーザー>] [すべてのユーザー>] [新しいユーザー>Create新しいユーザー] の順に選択します。 詳細については、「ユーザーの 追加とライセンスの同時割り当て」を参照してください。

- Microsoft 365 Educationに複数のユーザーを追加するには:

- Microsoft Entra 管理センターにサインインします。

- [Microsoft Entra ID>ユーザー>すべてのユーザー>一括操作一括作成]> を選択します。

詳細については、「Microsoft 365 管理センターに複数のユーザーを追加する」を参照してください。

グループを作成する

✅ ユーザーとデバイスを整理する

グループの作成は、ライセンスの割り当て、管理の委任、設定、アプリケーションの展開、課題の学生への配布など、複数のタスクを簡略化するために重要です。 グループを作成するには:

- Microsoft Entra 管理センターにサインインします。

- [Microsoft Entra ID>グループ>すべてのグループ新しいグループ>] を選択します。

- [新しいグループ] ページで、[グループの種類] [セキュリティ] を選択します>。

- 必要に応じて、グループ名を指定し、メンバーを追加します。

- [次へ] を選択します。

詳細については、「Microsoft 365 管理センター内のグループをCreateする」を参照してください。

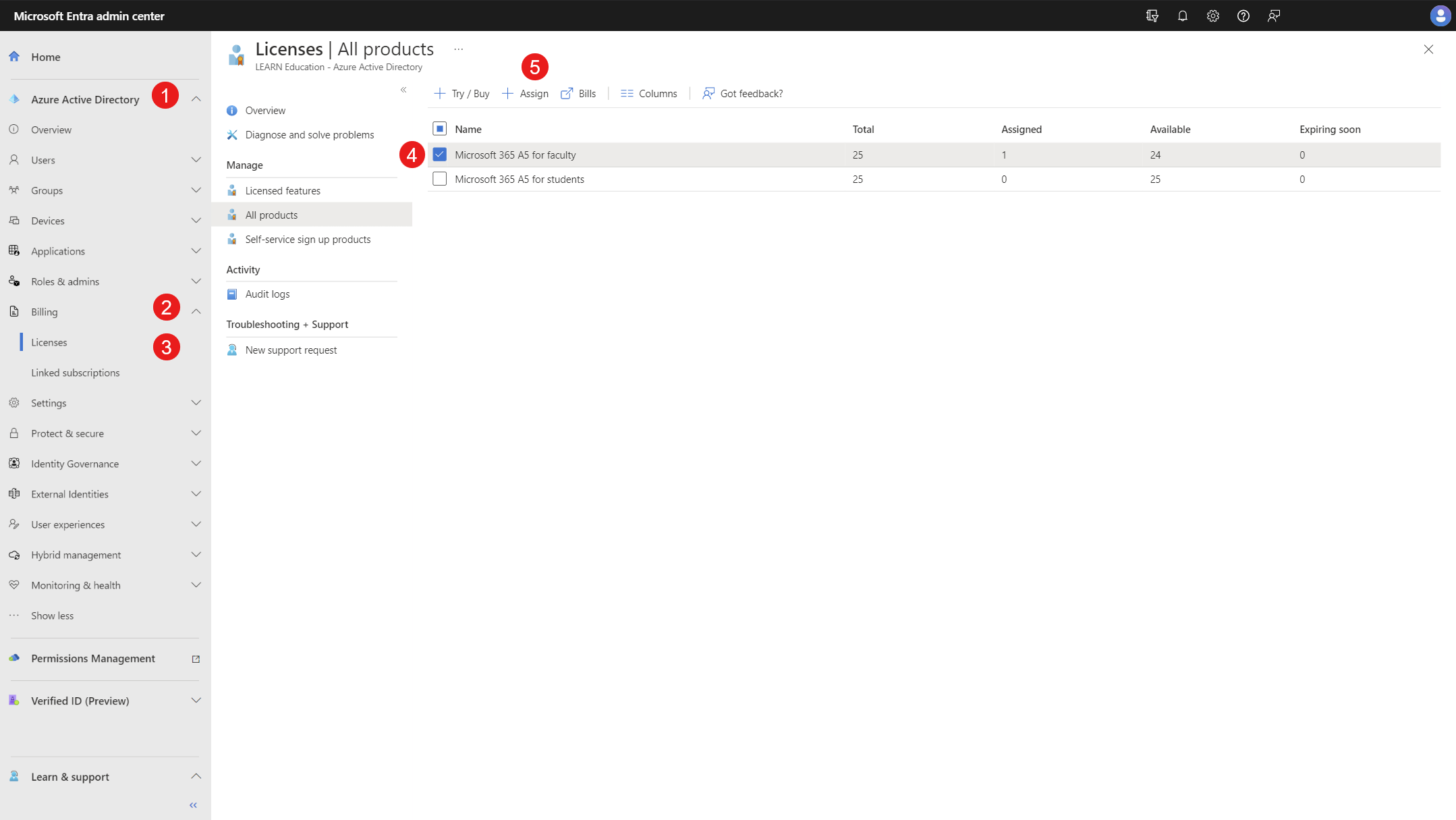

ライセンスを割り当てる

✅ ユーザーにライセンスを割り当てる

ライセンスを割り当てるには、グループ ベースのライセンスを使用することをお勧めします。 この方法では、Microsoft Entra ID、グループのすべてのメンバーにライセンスが確実に割り当てられます。 グループに参加する新しいメンバーには適切なライセンスが割り当てられ、メンバーが脱退すると、そのライセンスが削除されます。

グループにライセンスを割り当てるには:

- Microsoft Entra 管理センターにサインインします。

- [Microsoft Entra ID>[その他の>課金ライセンスの表示]を>選択します。

- [割り当て] にライセンスを割り当てる必要がある製品を>選択します。

- ライセンスを割り当てるグループを追加します。

詳細については、「Microsoft Entra 管理センターを使用したグループ ベースのライセンス」を参照してください。

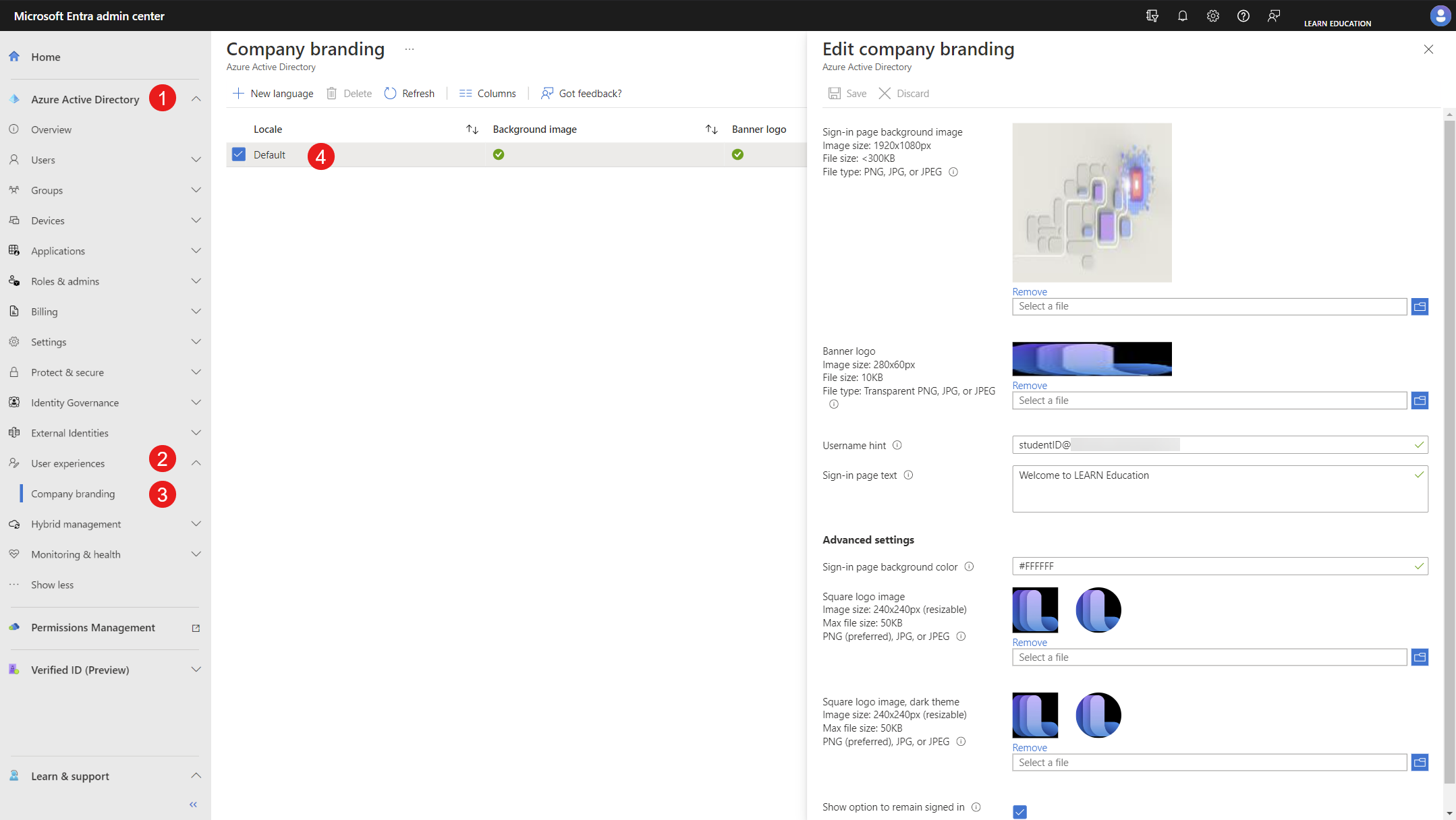

学校のブランドを構成する

✅ テナントのブランド化をカスタマイズする

学校のブランド化を構成すると、学生や教師にとってより使い慣れた Autopilot エクスペリエンスが可能になります。 カスタム 学校のブランド化を使用すると、カスタム ロゴとウェルカム メッセージを定義できます。このメッセージは、Windows のすぐに使用できるエクスペリエンス (OOBE) の間に表示されます。

学校のブランドを構成するには:

- Microsoft Entra 管理センターにサインインします。

- [Microsoft Entra ID>[その他の>ユーザー エクスペリエンス>の表示] [会社のブランド化] を選択します。

- 背景画像、ロゴ、ユーザー名ヒント、サインイン ページテキストなどのブランド設定を指定できます。

- OOBE 中に表示される学校テナントの名前を調整するには、[Microsoft Entra ID>Overview> プロパティ] を選択します。

- [名前] フィールドに、学区またはorganizationの名前 >[保存] を入力します。

詳細については、「 ディレクトリにブランド化を追加する」を参照してください。

デバイス設定を構成する

このセクションでは、デバイス設定Microsoft Entra構成します。

Microsoft Entra参加を有効にする

✅Microsoft Entra参加とデバイスの制限を有効にする

Microsoft Entra参加を許可するには:

- Microsoft Entra 管理センターにサインインします。

- [Microsoft Entra ID>デバイスの>デバイス設定] を選択します。

- [ユーザーはデバイスをMicrosoft Entra IDに参加させることができます] で、[すべて] を選択します。

注:

特定のユーザーのみがデバイスをMicrosoft Entra IDに参加できる必要がある場合は、[選択] を選択します。 プロビジョニング パッケージを使用する場合は、プロビジョニング パッケージを作成するユーザー アカウントがユーザーの一覧に含まれていることを確認します。

- また、このページの [ ユーザーあたりのデバイスの最大数 ] の値を確認することもできます。Education のお客様は一般的に [無制限] に設定されています。

- Microsoft Entra 管理センターから [Save

![Configure device settings]\(デバイス設定の構成\) を選択します。](images/entra-device-settings.png)

注:

一括登録トークン (Entra 参加を実行するためにプロビジョニング パッケージによって使用) を作成するには、サポートされているMicrosoft Entraロールの割り当てが必要であり、Microsoft Entra IDの管理単位にスコープを設定することはできません。 サポートされているロールは次のとおりです。

- グローバル管理者

- クラウド デバイス管理者

- Intune管理者

- パスワード管理者

詳細については、「管理センターで管理者アクセス許可Microsoft Intune付与する」を参照してください。

ローカル管理者パスワードのストレージを有効にする (省略可能)

✅Microsoft Entraを有効にしてローカル管理者パスワードを格納する

Microsoft Entraデバイスのローカル管理者パスワードを格納できます。 Entra にパスワードを保存するには、Intuneを介してデバイスを構成する必要があります。これにより、Entra はデバイスからパスワードを受け入れます。

Entra にローカル管理者パスワードの保存を許可するには:

| ブレード | 構成グループ | 設定 | 値 |

|---|---|---|---|

| すべてのデバイス\デバイス設定 | ローカル管理者の設定 | ローカル管理者パスワード ソリューションMicrosoft Entra有効にする (LAPS) (プレビュー) | はい |

| すべてのデバイス\デバイス設定 | その他の設定 | 所有デバイスの BitLocker キーの回復をユーザーに制限する | いいえ |

詳細については、「Microsoft Entra IDの Windows ローカル管理者パスワード ソリューション」を参照してください。

Enterprise State Roaming の構成 (省略可能)

✅ Enterprise State Roaming を無効にする

| ブレード | 構成グループ | 設定 | 値 |

|---|---|---|---|

| すべてのデバイス\Enterprise State Roaming | ユーザーは、デバイス間で設定とアプリ データを同期できます | ユーザーは、デバイス間で設定とアプリ データを同期できます | なし |

詳細については、「Microsoft Entra IDでエンタープライズ状態ローミングを有効にする」を参照してください。

管理アクションへのアクセスを制限する (省略可能)

✅ ユーザー アクセスを減らすためにテナントを構成する

Microsoft Entraには、Microsoft Entraの管理ロールを持たないユーザーの管理機能を制限できるいくつかのコントロールがあります。

この表には、一般的に構成される設定の一覧が含まれています。

| ブレード | 構成グループ | 設定 | 値 |

|---|---|---|---|

| User settings | 既定のユーザー ロールのアクセス許可 | ユーザーはアプリケーションを登録できます | いいえ |

| User settings | 既定のユーザー ロールのアクセス許可 | 管理者以外のユーザーがテナントを作成できないように制限する | はい |

| User settings | 既定のユーザー ロールのアクセス許可 | ユーザーはセキュリティ グループを作成できます | いいえ |

| User settings | ゲスト ユーザー アクセス | ゲスト ユーザーのアクセス制限 | ゲスト ユーザー アクセスは、独自のディレクトリ オブジェクトのプロパティとメンバーシップに制限されます (最も制限が厳しい) |

| User settings | 管理ポータル | 管理ポータルへのアクセスMicrosoft Entra ID制限する | はい |

| User settings | LinkedIn アカウント接続 | ユーザーが自分の職場または学校アカウントを LinkedIn に接続できるようにする | いいえ |

| User settings | サインインしたままユーザーを表示する | サインインしたままユーザーを表示する | はい |

次の記事を使用して、ディレクトリへのアクセスを管理するための追加のコントロールを適用できます。

グループへのアクセスを制限する (省略可能)

✅ グループ管理機能を削減するようにテナントを構成する

Microsoft Entraには、ユーザーのグループ機能を制限できるいくつかのコントロールがあります。

この表には、一般的に構成される設定の一覧が含まれています。

| ブレード | 構成グループ | 設定 | 値 |

|---|---|---|---|

| グループ設定 | General\Self Service Group Management | 所有者はマイ グループでグループ メンバーシップ要求を管理できます | はい |

| グループ設定 | General\Self Service Group Management | マイ グループでグループ機能にアクセスするユーザー機能を制限する | はい |

| グループ設定 | General\Security グループ | ユーザーは、Azure portal、API、または PowerShell でセキュリティ グループを作成できます | いいえ |

| グループ設定 | General\Microsoft 365 グループ | ユーザーは、Azure portal、API、または PowerShell で Microsoft 365 グループを作成できます | いいえ |

詳細については、「Microsoft Entra IDのグループとアクセス権について」を参照してください。

次の手順

ユーザーとグループが作成され、Microsoft 365 Educationのライセンスが付与された状態で、Microsoft Intuneを構成できるようになりました。

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示