概要

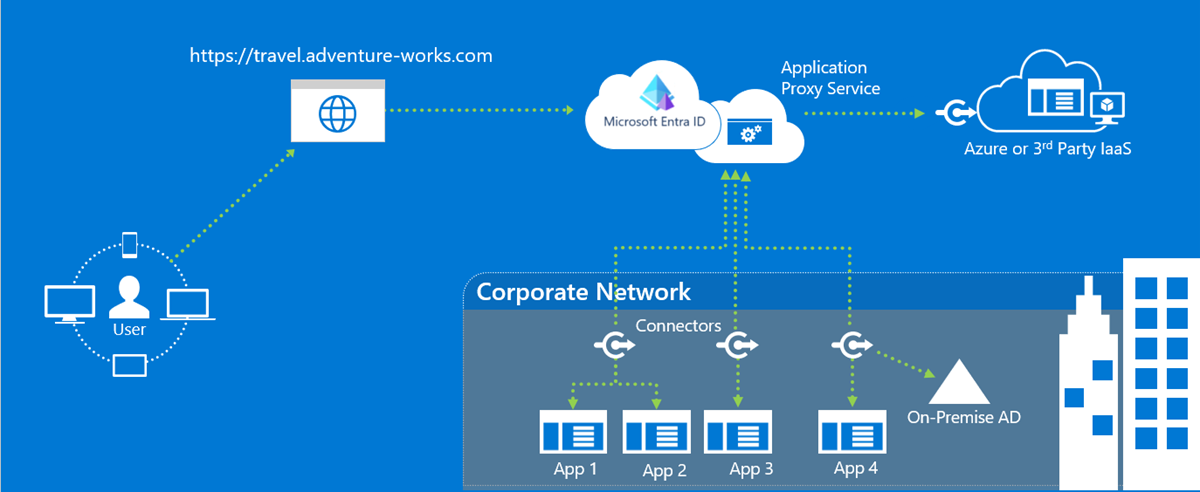

Microsoft Entra ID のアプリケーション プロキシ サービスを使うと、ユーザーは Microsoft Entra アカウントでサインインして、オンプレミスのアプリケーションにアクセスできます。 アプリケーション プロキシの詳細については、「アプリケーション プロキシとは」を参照してください。 このチュートリアルでは、アプリケーション プロキシで使用できるように環境を準備します。 環境の準備ができたら、Microsoft Entra 管理センターを使用して、オンプレミス アプリケーションをテナントに追加します。

このチュートリアルでは、次の作業を行いました。

- Windows サーバーにコネクタをインストールして確認し、アプリケーション プロキシに登録します。

- Microsoft Entra テナントにオンプレミス アプリケーションを追加します。

- テスト ユーザーが Microsoft Entra アカウントを使用してアプリケーションにサインインできることを確認します。

前提条件

Microsoft Entra ID にオンプレミス アプリケーションを追加するには、次のものが必要です。

- Microsoft Entra ID P1 または P2 サブスクリプション。

- アプリケーション管理者アカウント。

- オンプレミスディレクトリを使用して同期されたユーザー ID のセット、または Microsoft Entra テナントで直接作成された ID。 ID 同期によって、アプリケーション プロキシが発行したアプリケーションへのアクセスをユーザーに付与する前に、Microsoft Entra ID でユーザーを事前に認証できます。 同期により、シングル サインオン (SSO) を実行するために必要なユーザー識別子情報を提供することもできます。

- Microsoft Entra でのアプリケーション管理に関する理解。 詳細については、「 Microsoft Entra でエンタープライズ アプリケーションを表示する」を参照してください。

- シングル サインオン (SSO) の理解。 詳細については、「 シングル サインオンについて」を参照してください。

Microsoft Entra プライベート ネットワーク コネクタをインストールして検証する

アプリケーション プロキシは、Microsoft Entra Private Access と同じコネクタを使用します。 コネクタは Microsoft Entra プライベート ネットワーク コネクタと呼ばれます。 コネクタをインストールして確認する方法については、「コネクタ を構成する方法」を参照してください。

一般的な注釈

Microsoft Entra アプリケーション プロキシ エンドポイントのパブリック ドメイン ネーム システム (DNS) レコードは、A レコードを指すチェーンされた CNAME レコードです。 レコードをこのように設定することで、フォールトトレランスと柔軟性を確保できます。 Microsoft Entra プライベート ネットワーク コネクタは、常にドメイン サフィックス *.msappproxy.net または *.servicebus.windows.net を持つホスト名にアクセスします。 ただし、名前解決の際に、CNAME レコードには、異なるホスト名やサフィックスが付いた DNS レコードが含まれる場合があります。

この違いにより、デバイス (セットアップに応じてコネクタ サーバー、ファイアウォール、または送信プロキシ) がチェーン内のすべてのレコードを解決し、解決された IP アドレスへの接続を許可できることを確認する必要があります。 チェーン内の DNS レコードは随時変更される可能性があるため、使用可能な DNS レコードの固定リストはありません。

コネクタを異なるリージョンにインストールする場合は、各コネクタ グループで最も近いアプリケーション プロキシ クラウド サービス リージョンを選び、トラフィックを最適化する必要があります。 詳細については、 Microsoft Entra アプリケーション プロキシを使用したトラフィック フローの最適化に関するページを参照してください。

お客様の組織がプロキシ サーバーを使ってインターネットに接続する場合は、それらをアプリケーション プロキシ用に構成する必要があります。 詳細については、「 既存のオンプレミス プロキシ サーバーの操作」を参照してください。

Microsoft Entra ID にオンプレミス アプリを追加する

Microsoft Entra ID にオンプレミス アプリケーションを追加します。

Microsoft Entra 管理センターに、少なくともアプリケーション管理者としてサインインします。

Entra ID>エンタープライズアプリケーションに移動します。

[ 新しいアプリケーション] を選択します。

[ オンプレミス アプリケーションの追加] ボタンを 選択します。このボタンは、[ オンプレミス アプリケーション ] セクションのページの約半分下に表示されます。 または、ページの上部にある [ 独自のアプリケーションの作成 ] を選択し、[ オンプレミス アプリケーションへのセキュリティで保護されたリモート アクセス用にアプリケーション プロキシを構成する] を選択することもできます。

[ 独自のオンプレミス アプリケーションの追加 ] セクションで、アプリケーションに関する次の情報を指定します。

フィールド 内容 名前 [マイ アプリ] と Microsoft Entra 管理センターに表示されるアプリケーションの名前。 メンテナンス モード メンテナンス モードを有効にし、すべてのユーザーによるアプリケーションへのアクセスを一時的に無効にする場合に選択します。 内部 URL プライベート ネットワークの内部からアプリケーションにアクセスするための URL。 バックエンド サーバー上の特定のパスを指定して発行できます。この場合、サーバーのそれ以外のパスは発行されません。 この方法では、同じサーバー上の複数のサイトを別々のアプリとして発行し、それぞれに独自の名前とアクセス規則を付与することができます。

パスを発行する場合は、アプリケーションに必要な画像、スクリプト、スタイル シートが、すべてそのパスに含まれていることを確認してください。 たとえば、アプリがhttps://yourapp/appにあり、https://yourapp/mediaにあるイメージを使用している場合、https://yourapp/をパスとして発行する必要があります。 この内部 URL は、ユーザーに表示されるランディング ページである必要はありません。 詳細については、「 公開済みアプリのカスタム ホーム ページを設定する」を参照してください。外部 URL ユーザーがネットワークの外部からアプリにアクセスするためのアドレス。 既定のアプリケーション プロキシ ドメインを使用しない場合は、 Microsoft Entra アプリケーション プロキシのカスタム ドメインについてお読みください。 事前認証 ユーザーにアプリケーションへのアクセス権を付与する前にアプリケーション プロキシがユーザーを認証する方法。

Microsoft Entra ID - アプリケーション プロキシは、ディレクトリとアプリケーションのアクセス許可を認証する Microsoft Entra ID でサインインするようにユーザーをリダイレクトします。 条件付きアクセスや多要素認証などの Microsoft Entra セキュリティ機能を利用できるように、これを既定のオプションのままにします。 Microsoft Defender for Cloud Apps を使用してアプリケーションを監視するために、Microsoft Entra ID が必要です。

パススルー - ユーザーは、アプリケーションにアクセスするために Microsoft Entra ID に対して認証する必要はありません。 ただし、バックエンドで認証要件を設定できます。コネクタ グループ コネクタは、アプリケーションへのリモート アクセスを処理します。コネクタ グループを使用して、コネクタとアプリをリージョン、ネットワーク、または目的別に整理できます。 コネクタ グループをまだ作成していない場合、アプリは Default に割り当てられます。

アプリケーションで接続に Websocket を使用する場合は、グループ内のすべてのコネクタがバージョン 1.5.612.0 以降である必要があります。必要に応じて、 追加設定を構成します。 ほとんどのアプリケーションでは、これらの設定は既定の状態のままにしてください。

フィールド 内容 バックエンド アプリケーションのタイムアウト アプリケーションの認証と接続が遅い場合にのみ、この値を Long に設定します。 既定では、バックエンド アプリケーションのタイムアウトの長さは 85 秒です。 設定が長すぎると、バックエンドのタイムアウトが 180 秒に増加します。 HTTP-Only Cookie を使用する HTTP 応答ヘッダーに HTTPOnly フラグを含めるように、アプリケーション プロキシ Cookie を選択してください。 リモート デスクトップ サービスを使用する場合、このオプションを未選択のままにします。 永続的な Cookie を使用する このオプションを未選択のままにします。 この設定は、プロセス間で Cookie を共有できないアプリケーションにのみ使用してください。 Cookie 設定の詳細については、「 Microsoft Entra ID でオンプレミス アプリケーションにアクセスするための Cookie 設定」を参照してください。 ヘッダー内の URL を変換する 認証要求でアプリケーションで元のホスト ヘッダーが必要な場合を除き、オプションは選択したままにします。 アプリケーション本文で URL を変換する HTML リンクが他のオンプレミス アプリケーションにハード コーディングされており、カスタム ドメインを使わない場合を除き、このオプションはオフのままにします。 詳細については、「 アプリケーション プロキシを使用した変換のリンク」を参照してください。

このアプリケーションを Microsoft Defender for Cloud Apps を使用して監視する場合に選択します。 詳細については、「 Microsoft Defender for Cloud Apps と Microsoft Entra ID を使用したリアルタイム アプリケーション アクセス監視の構成」を参照してください。バックエンド TLS 証明書の検証 アプリケーションのバックエンド トランスポート層セキュリティ (TLS) 証明書の検証を有効にする場合に選択します。 追加を選択します。

アプリケーションをテストする

アプリケーションが正しく追加されたことをテストする準備ができました。 次の手順で、アプリケーションにユーザー アカウントを追加し、サインインしてみます。

テスト用のユーザーを追加する

アプリケーションにユーザーを追加する前に、企業ネットワーク内からアプリケーションにアクセスするためのアクセス許可がユーザー アカウントに既にあることを確認します。

テスト ユーザーを追加するには:

- [エンタープライズ アプリケーション] を選択し、テストするアプリケーションを選択します。

- [ はじめに] を選択し、[ テスト用にユーザーを割り当てる] を選択します。

- [ ユーザーとグループ] で、[ ユーザーの追加] を選択します。

- [ 割り当ての追加] で、[ ユーザーとグループ] を選択します。 [ ユーザーとグループ ] セクションが表示されます。

- 追加したいアカウントを選択します。

- [ 選択] を選択し、[ 割り当て] を選択します。

サインオンをテストする

アプリケーションに対する認証をテストするには:

- テストするアプリケーションから、[ アプリケーション プロキシ] を選択します。

- ページの上部にある [ テスト アプリケーション ] を選択してアプリケーションでテストを実行し、構成の問題がないか確認します。

- まず、アプリケーションを起動して、アプリケーションへのサインインをテストします。 次に、診断レポートをダウンロードして、検出された問題の解決ガイダンスを確認します。

トラブルシューティングについては、 アプリケーション プロキシの問題とエラー メッセージのトラブルシューティングを参照してください。

リソースをクリーンアップする

完了したら、このチュートリアルで作成したすべてのリソースを削除します。

トラブルシューティング

一般的な問題とそのトラブルシューティング方法について説明します。

アプリケーションを作成する/URL を設定する

エラーの詳細で、アプリケーションの修正方法に関する情報と提案を確認します。 ほとんどのエラー メッセージには、推奨される解決方法が記載されています。 一般的なエラーを避けるために、以下の点を確認してください。

- アプリケーション プロキシ アプリケーションを作成するアクセス許可を持った管理者であること

- 内部 URL が一意であること。

- 外部 URL が一意であること。

- URL が http または https から始まり、"/" で終わっていること。

- URL がドメイン名であって IP アドレスではないこと。

アプリケーションを作成する際、エラー メッセージは右上隅に表示されます。 通知アイコンを選択してエラー メッセージを表示することもできます。

カスタム ドメイン用の証明書のアップロード

カスタム ドメインを使用すると、外部 URL のドメインを指定できます。 カスタム ドメインを使用するには、そのドメインの証明書をアップロードする必要があります。 カスタム ドメインと証明書の使用については、「 Microsoft Entra アプリケーション プロキシでのカスタム ドメインの操作」を参照してください。

証明書のアップロード中に問題が発生した場合は、関連するエラー メッセージをポータルで探し、証明書の問題についての詳しい情報がないかどうかを調べてください。 証明書に関してよく発生する問題の例を次に示します。

- 証明書の有効期限切れ

- 証明書が自己署名されている

- 証明書の秘密キーがない

証明書をアップロードしようとすると、右上隅にエラー メッセージが表示されます。 通知アイコンを選択してエラー メッセージを表示することもできます。