Microsoft Intune を使用して、Microsoft Defender for Endpoint によって特定された脆弱性を修復する

Microsoft Defender for Endpoint と Microsoft Intune を統合すると、Intune セキュリティ タスクを使用して Defender for Endpoint の脅威と脆弱性管理を利用できます。 Intune のセキュリティ タスクは、Intune 管理者が Microsoft Defender for Endpoint の脆弱性管理機能によって識別される多くのデバイスの弱点を理解し、修復するのに役立ちます。 この統合により、脆弱性の検出と優先順位付けにリスクベースのアプローチがもたらされ、環境全体の修復応答時間の向上に役立ちます。

脅威と脆弱性の管理は、Microsoft Defender for Endpoint に含まれています。

統合のしくみ

Intune を Microsoft Defender for Endpoint に接続すると、Defender for Endpoint は Intune で管理するデバイスから脅威と脆弱性の詳細を受け取ります。 これらの詳細は、Microsoft Defender Security Center コンソール内からセキュリティ管理者に表示されます。

Microsoft Defender Security Center コンソールでは、セキュリティ管理者は、Microsoft Intune の セキュリティ タスク を作成するいくつかの簡単なアクションを実行することで、エンドポイントの脆弱性を確認して対処できます。 セキュリティ タスクは、Microsoft Intune 管理センターにすぐに表示されます。このタスクは Intune 管理者に表示され、詳細を使用して問題を処理して修復できます。

- 脆弱性は、デバイスをスキャンして評価するときに Microsoft Defender for Endpoint によって評価される脅威または問題に基づいています。

- Defender for Endpoint が Intune を介してサポート修復を識別するわけではありません。 このような問題により、Intune のセキュリティ タスクが作成されることはありません。

セキュリティ タスクでは、次の情報が識別されます。

- 脆弱性の種類

- 優先度

- 状態

- 脆弱性を修復するための手順

管理センターでは、Intune 管理者が確認し、タスクの承認または拒否を選択できます。 管理者は Intune でタスクを受け入れた後、Intune を使用して脆弱性を修復できます。この脆弱性は、タスクで提供されている詳細に基づく方法で修正できます。

修復が成功すると、Intune 管理者はセキュリティ タスクを [タスクの完了] に設定します。 この状態は Intune に表示され、Defender for Endpoint に返されます。ここで、セキュリティ管理者は脆弱性の変更された状態を確認できます。

セキュリティ タスクについて:

各セキュリティ タスクには 、修復の種類があります。

アプリケーション – アプリケーションには Intune を使用して軽減できる脆弱性または問題があると識別されています。 たとえば、Microsoft Defender for Endpoint で Contoso Media Player v4 という名前のアプリに対する脆弱性が識別され、管理者はそのアプリを更新するセキュリティ タスクを作成します。 Contoso Media Player は、Intune を使用して展開されたアンマネージド アプリであり、問題を解決するセキュリティ更新プログラムや新しいバージョンのアプリケーションが存在する可能性があります。

構成 – ご利用の環境内の脆弱性またはリスクは、Intune エンドポイント セキュリティ ポリシーを使用することによって軽減できます。 たとえば、Microsoft Defender for Endpoint で、デバイスが "望ましくない可能性のあるアプリケーション" (PUA) からの保護が不足していると識別されます。 管理者は、この問題のセキュリティ タスクを作成します。これは、ウイルス対策ポリシーの Microsoft Defender ウイルス対策プロファイルの一部として 、望ましくない可能性のあるアプリに対して実行するアクション の設定の軽減策を識別します。

構成の問題に、Intune で提供できる妥当な修復がない場合、Microsoft Defender for Endpoint ではセキュリティ タスクは作成されません。

修復アクション:

一般的な修復アクションは次のとおりです。

- アプリケーションが実行されないようにブロックします。

- オペレーティング システムの更新プログラムを展開して、脆弱性を軽減します。

- エンドポイント セキュリティ ポリシーを展開して、脆弱性を軽減します。

- レジストリの値を変更します。

- 構成を無効または有効にして、脆弱性に影響を与えます。

- 提供する適切な推奨事項がない場合は、注意が必要ですによって管理者は脅威に対する警告を受けます。

ワークフローの例:

次の例では、修復に対するアプリケーションの脆弱性を検出するワークフローを示します。 この同じ一般的なワークフローが構成の問題に適用されます。

Microsoft Defender for Endpoint のスキャンで Contoso Media Player v4 という名前のアプリに対する脆弱性が識別され、管理者はそのアプリを更新するセキュリティ タスクを作成します。 Contoso Media プレーヤーは、Intune で展開されなかったアンマネージド アプリです。

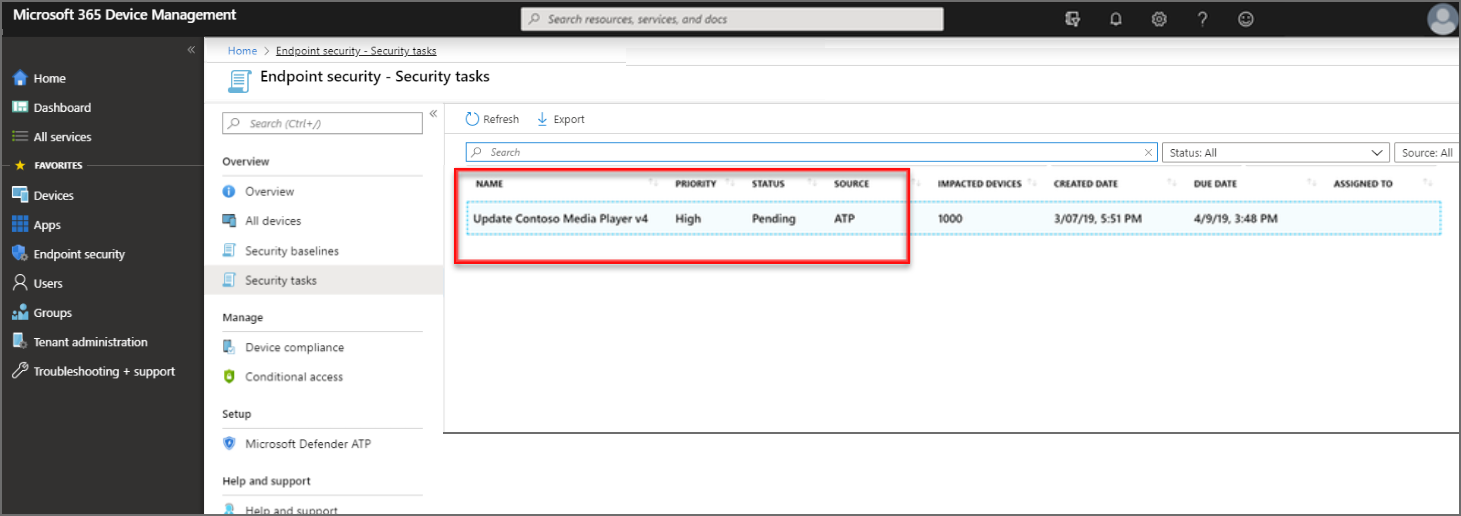

このセキュリティ タスクは、Microsoft Intune 管理センターに [保留中] の状態で表示されます。

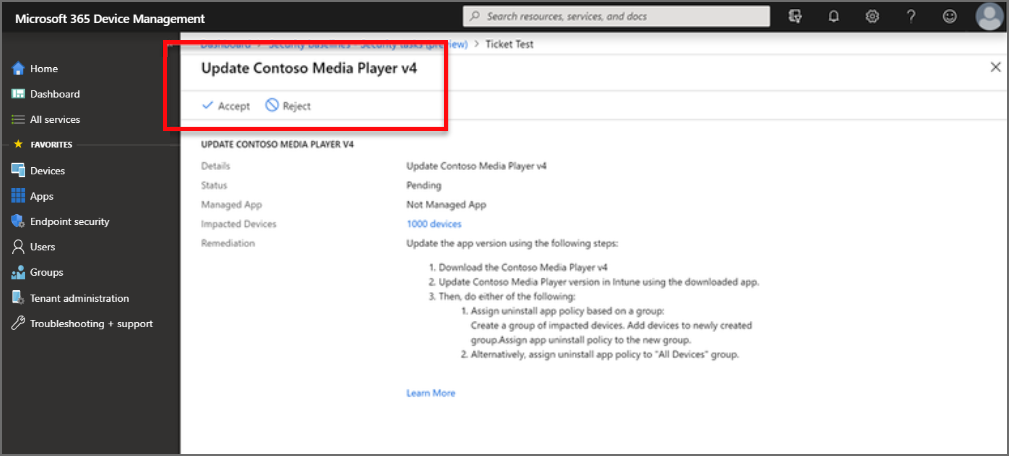

Intune 管理者は、セキュリティ タスクを選択してタスクについての詳細を表示します。 管理者が [同意する] を選択すると、Intune および Defender for Endpoint の状態が [同意済み] に更新されます。

その後、管理者は、提供されたガイダンスに基づいてタスクを修復します。 ガイダンスは、必要な修復の種類によって異なります。 利用できる場合、修復ガイダンスには、Intune で構成に関連するウィンドウを開くリンクが含まれます。

この例の Media Player はマネージド アプリではないため、Intune で提供できるのはテキストでの説明のみです。 マネージド アプリの場合、Intune では、更新されたバージョンをダウンロードする手順を提供し、更新されたファイルを展開に追加できるように、アプリの展開を開くためのリンクを提供できます。

修復が完了すると、Intune 管理者はセキュリティ タスクを開き、[ タスクの完了] を選択します。 Intune と Defender for Endpoint で修復の状態が更新され、セキュリティ管理者は脆弱性の状態が変更されたことを確認します。

前提条件

サブスクリプション:

- Microsoft Intune プラン 1

- Microsoft Defender for Endpoint (無料試用版にサイン アップ。)

Defender for Endpoint 用の Intune の構成

Microsoft Defender for Endpoint とのサービス間接続を構成します。

プロファイルの種類が Microsoft Defender for Endpoint (Windows 10 以降を実行しているデスクトップ デバイス) のデバイス構成ポリシーを、Microsoft Defender for Endpoint を使用してリスクを評価するデバイスに展開します。

Defender for Endpoint と連携するように Intune を設定する方法については、「Intune で条件付きアクセスによる Microsoft Defender for Endpoint のコンプライアンスを強制する」を参照してください。

セキュリティ タスクを処理する

セキュリティ タスクとともに対応する事前に、Defender セキュリティ センター内からそれらを作成する必要があります。 Microsoft Defender セキュリティ センターを利用したセキュリティ タスクの作成方法については、Defender for Endpoint ドキュメントの「脅威による脆弱性の修復と、脆弱性管理」を参照してください。

セキュリティ タスクを管理するには:

Microsoft Intune 管理センターにサインインします。

[エンドポイント セキュリティ]、>[セキュリティ タスク] を選択します。

リストからタスクを選択して、そのセキュリティ タスクの詳細を表示するリソース ウィンドウを開きます。

セキュリティ タスクのリソース ウィンドウを表示している間に、追加のリンクを選択できます。

- [マネージド アプリ] - 脆弱であるアプリケーションが表示されます。 この脆弱性が複数のアプリに適用されると、Intune によってフィルター処理されたアプリの一覧が表示されます。

- [デバイス] - "脆弱性のあるデバイス" の一覧が表示されます。そこから、リンクを介してそのデバイスでの脆弱性に関するさらに詳細なエントリに移動できます。

- [要求元] - リンクを使って、このセキュリティ タスクを送信した管理者にメールを送ります。

- [メモ] - セキュリティ タスクを開くときに、要求元によって送信されたカスタム メッセージを読みます。

[同意する] または [拒否] を選択して、計画したアクションの通知を Defender for Endpoint に送信します。 タスクを同意または拒否するときは、メモを Defender for Endpoint に送信できます。

タスクに同意した後、セキュリティ タスクを再び開き (閉じてあった場合)、修復の詳細に従って脆弱性を修復します。 セキュリティ タスクの詳細で Defender for Endpoint によって提供される指示は、関係する脆弱性によって異なります。

可能な場合、修復手順には、Microsoft Intune 管理センターで関連する構成オブジェクトを開くリンクが含まれます。

修復手順を完了した後、セキュリティ タスクを開き、[タスクの完了] を選択します。 このアクションにより、Intune と Defender for Endpoint の両方でセキュリティ タスクの状態が更新されます。

修復が成功すると、修復されたデバイスからの新しい情報に基づいて、Defender for Endpoint のリスク暴露スコアが低下する可能性があります。

次の手順

Intune と Microsoft Defender for Endpoint についてさらに詳しく学習する。

Intune の Mobile Threat Defense について確認する。

Microsoft Defender for Endpoint で脅威と脆弱性の管理ダッシュボードについて確認する。