WDP(Windows 디바이스 포털)는 네트워크 또는 USB 연결을 통해 디바이스에 대한 설정을 구성하고 관리할 수 있는 Windows 디바이스에 포함된 웹 서버입니다(로컬 연결은 웹 브라우저가 있는 디바이스에서도 지원됨).

WDP는 Windows 디바이스의 실시간 성능을 문제 해결 및 보기 위한 고급 진단 도구도 제공합니다.

WDP 기능은 REST API컬렉션을 통해 프로그래밍 방식으로 노출됩니다.

이 문서에서는 Windows 디바이스 포털에 대한 일반적인 설명을 제공하고 각 Windows 디바이스 패밀리에 대한 보다 구체적인 정보가 포함된 문서에 대한 링크를 포함합니다.

메모

디바이스 패밀리는 디바이스 클래스에서 기대할 수 있는 API, 시스템 특성 및 동작을 식별합니다.

설치

각 디바이스 패밀리는 WDP 버전을 제공하지만 기능 및 설정은 디바이스의 요구 사항에 따라 달라집니다.

모든 디바이스에 대한 기본 단계입니다.

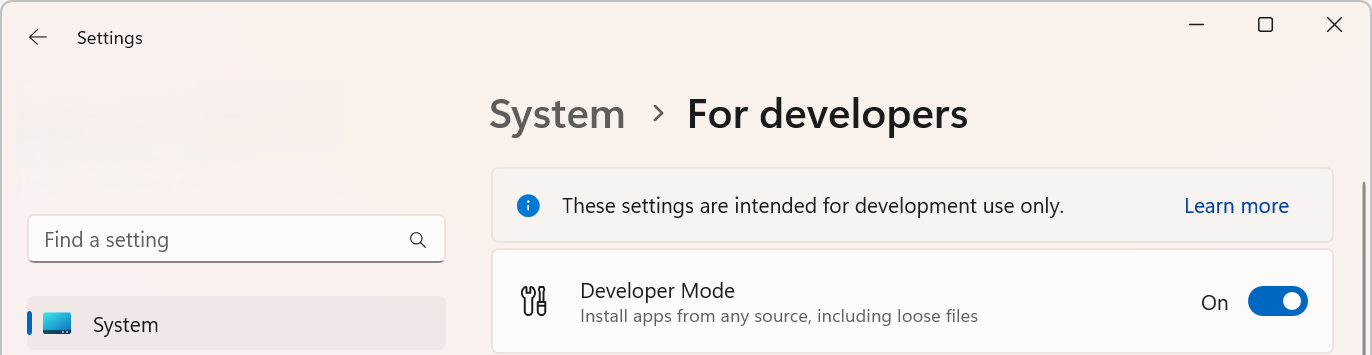

개발자 모드를 사용하도록 설정합니다(설정 -> 시스템 - 개발자용>).

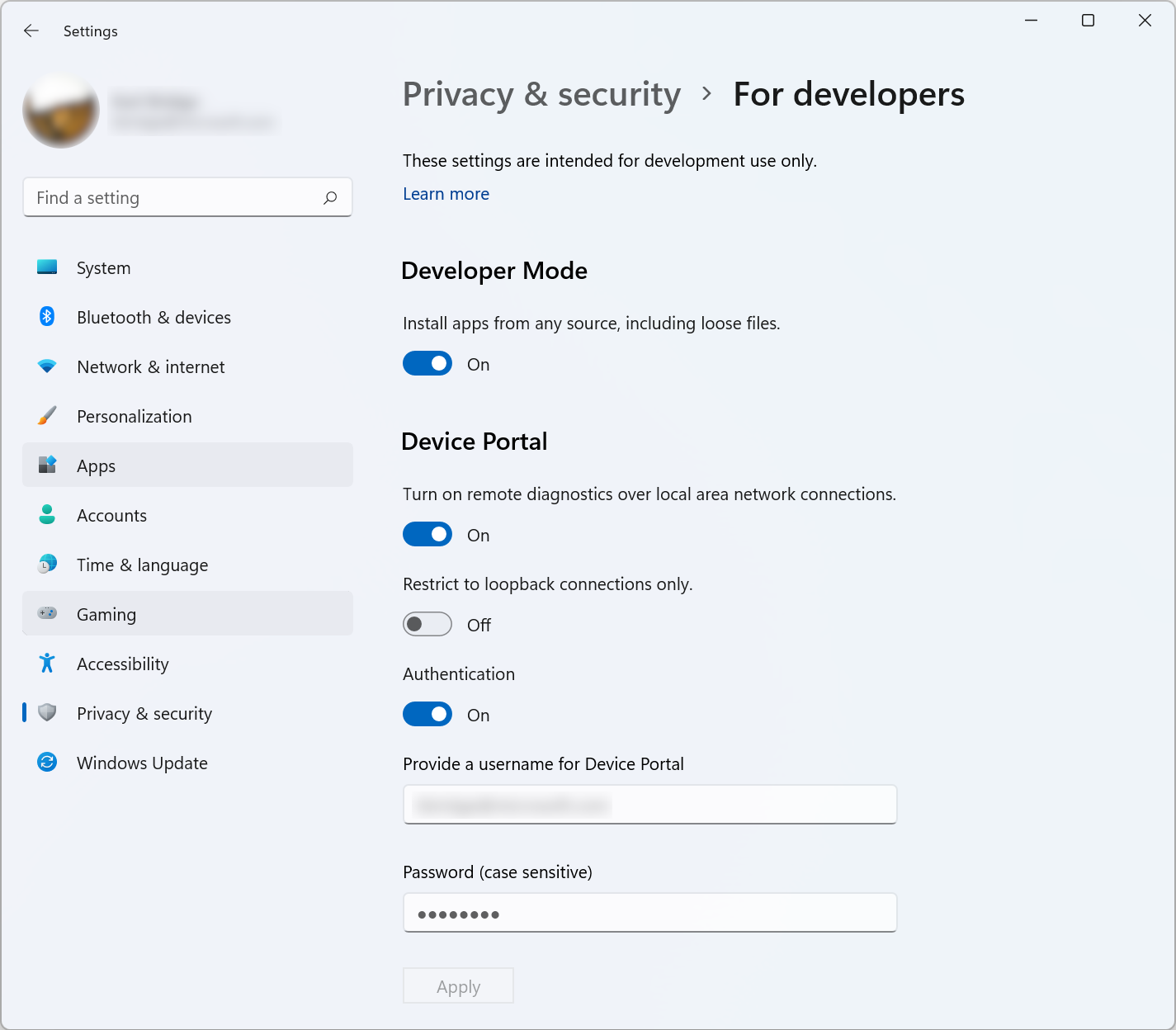

디바이스에서 디바이스 포털을 사용하도록 설정합니다(설정 -> 시스템 - 개발자용>).

로컬 네트워크 또는 USB를 통해 디바이스와 PC를 연결합니다.

브라우저에서 디바이스 포털 페이지로 이동합니다. 이 표에서는 각 디바이스 패밀리에서 사용하는 포트 및 프로토콜을 보여 줍니다.

다음 표에는 WDP에 대한 디바이스별 세부 정보가 포함되어 있습니다.

메모

Windows Mixed Reality는 일반 데스크톱에서 실행되므로 데스크톱과 동일한 포털입니다.

| 디바이스 패밀리 | 기본적으로 켜지나요? | HTTP | HTTPS | USB | 지시 |

|---|---|---|---|---|---|

| 데스크톱 및 사물 인터넷 엔터프라이즈 | 개발 모드 안에서 활성화 | 50080* | 50043* | 해당 없음 | 데스크톱 또는 IoT 엔터프라이즈 디바이스를 위한 디바이스 포털 |

| Xbox | 개발 모드 안에서 활성화 | 비활성화 | 11443 | 해당 없음 | Xbox용 장치 포털 |

| HoloLens | 예, 개발 모드 | 80(기본값) | 443(기본값) | http://127.0.0.1:10080 |

HoloLens용 디바이스 포털 |

| IoT Core | 예, 개발 모드 | 8080 | 레지스트리 키를 통해 활성화 | 해당 없음 | IoT 코어용 디바이스 포털 |

* 디바이스에서 기존 포트 클레임과의 충돌을 방지하기 위해 데스크톱의 디바이스 포털이 임시 범위(>50,000)의 포트를 클레임하기 때문에 항상 그렇지는 않습니다. 자세한 내용은 Windows Device Portal for Desktop레지스트리 기반 구성 섹션을 참조하세요.

기능

도구 모음 및 탐색

페이지 맨 위에 있는 도구 모음은 일반적으로 사용되는 기능에 대한 액세스를 제공합니다.

-

전원: 전원 옵션에 액세스합니다.

- 종료: 디바이스를 끕니다.

- 다시 시작: 디바이스의 전원을 순환합니다.

- 도움말: 도움말 페이지를 엽니다.

페이지의 왼쪽에 있는 탐색 창의 링크를 사용하여 디바이스에 사용 가능한 관리 및 모니터링 도구로 이동합니다.

디바이스 패밀리에서 공통적인 도구는 여기에 설명되어 있습니다. 디바이스에 따라 다른 옵션을 사용할 수 있습니다. 자세한 내용은 디바이스 유형에 대한 특정 페이지를 참조하세요.

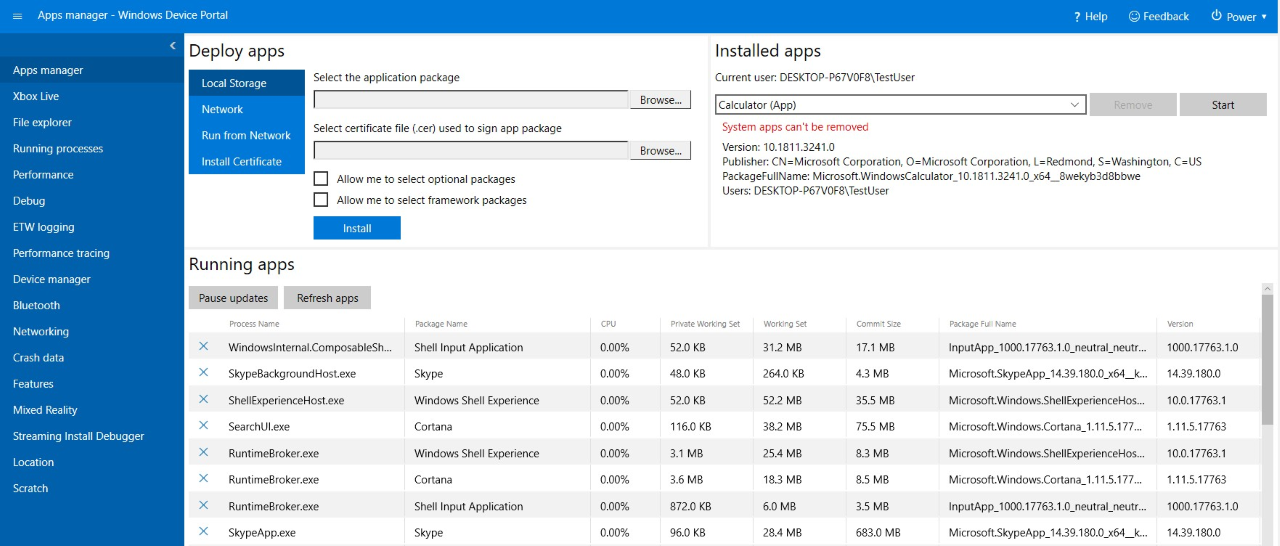

앱 관리자

앱 관리자는 호스트 디바이스의 앱 패키지 및 번들에 대한 설치/제거 및 관리 기능을 제공합니다.

- 앱 배포: 로컬, 네트워크 또는 웹 호스트에서 패키지된 앱을 배포하고 네트워크 공유에서 개별 파일을 등록합니다.

- 설치된 앱

: 드롭다운 메뉴를 사용하여 디바이스에 설치된 앱을 제거하거나 시작합니다. - 실행 중인 앱: 현재 실행 중인 앱에 대한 정보를 가져와서 필요에 따라 닫습니다.

앱 설치(사이드로드)

Windows 디바이스 포털을 사용하여 개발 중에 앱을 테스트용으로 로드할 수 있습니다.

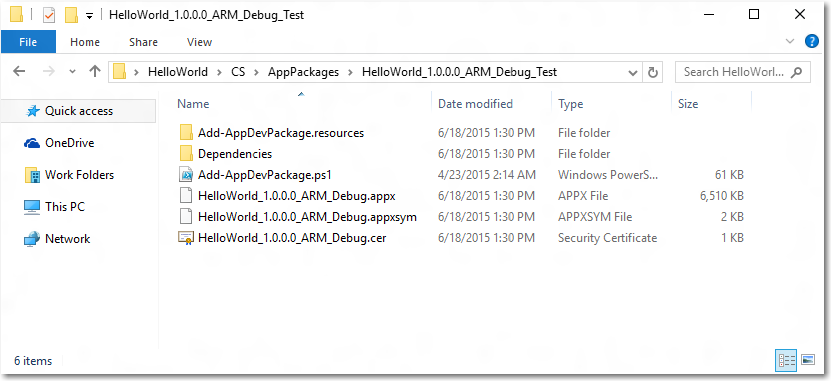

앱 패키지를 만든 경우 디바이스에 원격으로 설치할 수 있습니다. Visual Studio에서 빌드한 후 출력 폴더가 생성됩니다.

Windows Device Portal에서 앱 관리자 페이지로 이동합니다.

배포 앱 섹션에서 로컬 스토리지을 선택합니다.

애플리케이션 패키지선택에서 파일 선택을 클릭하고 사이드로드할 앱 패키지를 찾습니다.

앱 패키지서명하는 데 사용되는 .cer(인증서 파일) 선택에서 파일 선택하고 해당 앱 패키지와 연결된 인증서로 이동합니다.

설치 과정에서 선택적 패키지나 프레임워크 패키지를 추가로 설치하려면 해당 확인란을 선택하고 다음을 선택해 계속 진행하세요.

설치을 선택하면 설치가 시작됩니다.

디바이스가 S 모드에서 Windows 10을 실행 중이고 지정된 인증서가 디바이스에 처음 설치된 경우 디바이스를 다시 시작합니다.

인증서 설치

또는 Windows 디바이스 포털을 통해 인증서를 설치하고 다른 방법을 통해 앱을 설치할 수 있습니다.

Windows Device Portal에서 Apps 관리 도구 페이지로 이동합니다.

앱 배포

섹션에서인증서 설치 를 선택합니다. 앱 패키지서명에 사용된 인증서 파일(.cer) 선택에서, 파일 선택을 누르고 사이드로드하려는 앱 패키지와 연결된 인증서를 찾아 이동합니다.

설치를 시작하려면 설치을 선택하세요.

디바이스가 S 모드에서 Windows 10을 실행 중이고 지정된 인증서가 디바이스에 처음 설치된 경우 디바이스를 다시 시작합니다.

앱 제거

- 앱이 실행되고 있지 않은지 확인합니다.

- 만약 그렇다면 실행 중인 앱으로 이동하여 닫으세요. 앱이 실행되는 동안 제거하려고 하면 앱을 다시 설치하려고 할 때 문제가 발생합니다.

- 드롭다운에서 앱을 선택하고 제거클릭하세요.

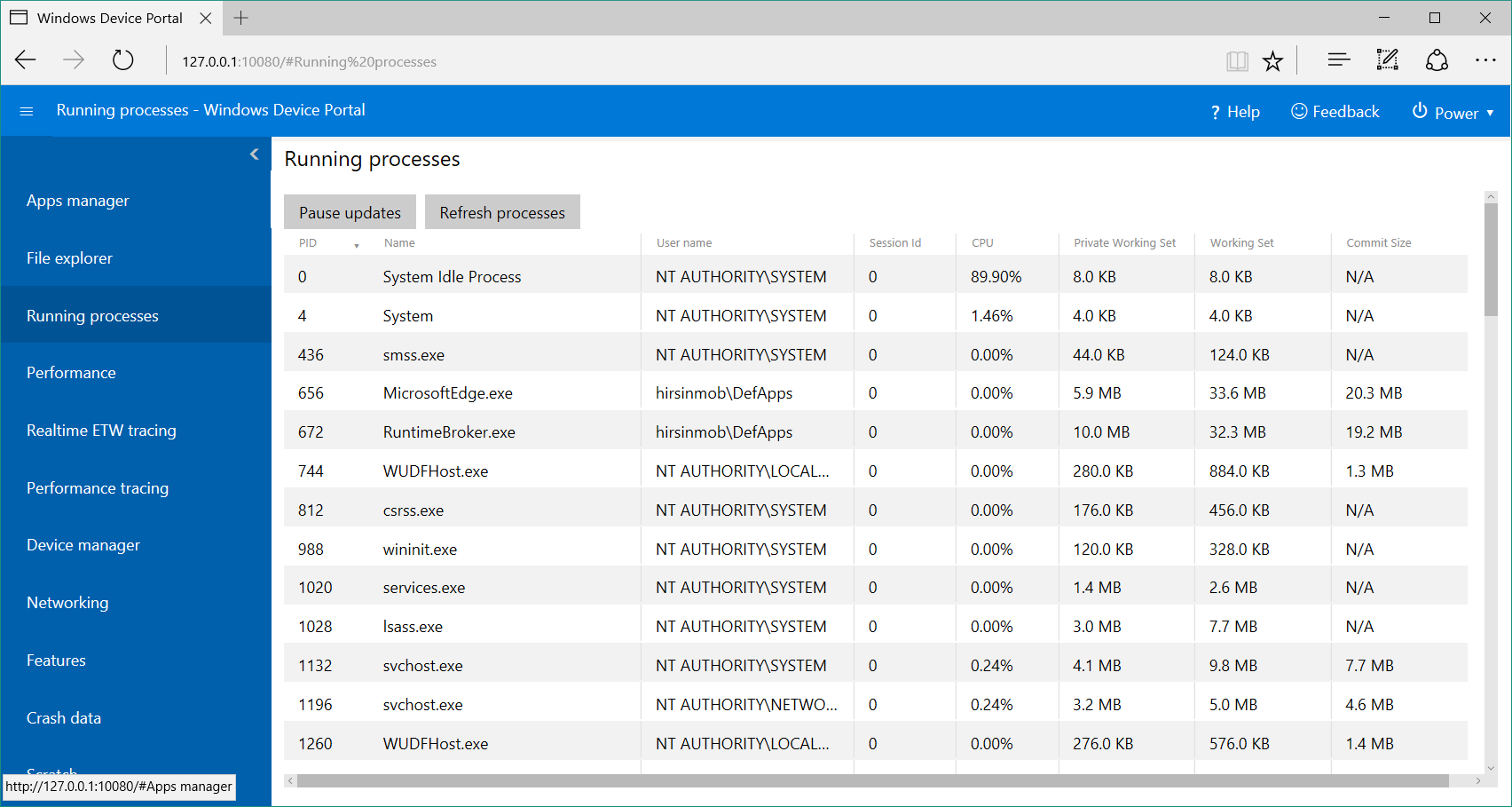

실행 중인 프로세스

이 페이지에는 호스트 디바이스에서 현재 실행 중인 프로세스에 대한 세부 정보가 표시됩니다. 여기에는 앱과 시스템 프로세스가 모두 포함됩니다. 일부 플랫폼(데스크톱, IoT 및 HoloLens)에서 프로세스를 종료할 수 있습니다.

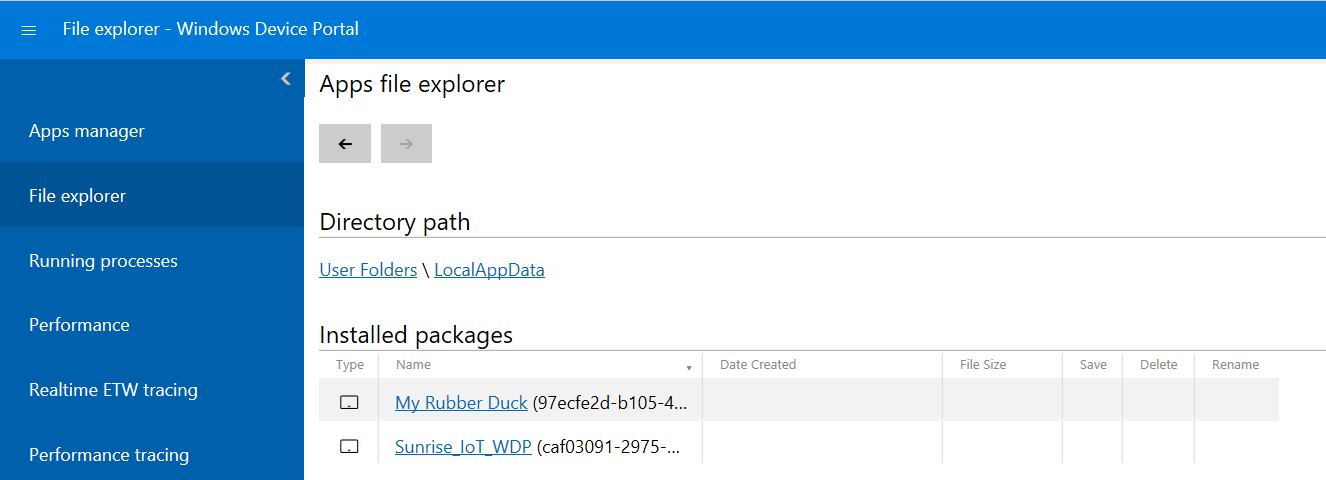

파일 탐색기

이 페이지에서는 사이드로드된 앱에 저장된 파일을 보고 조작할 수 있습니다. 파일 탐색기 및 사용 방법에 대한 자세한 내용은 앱 파일 탐색기 블로그 게시물을 참조하세요.

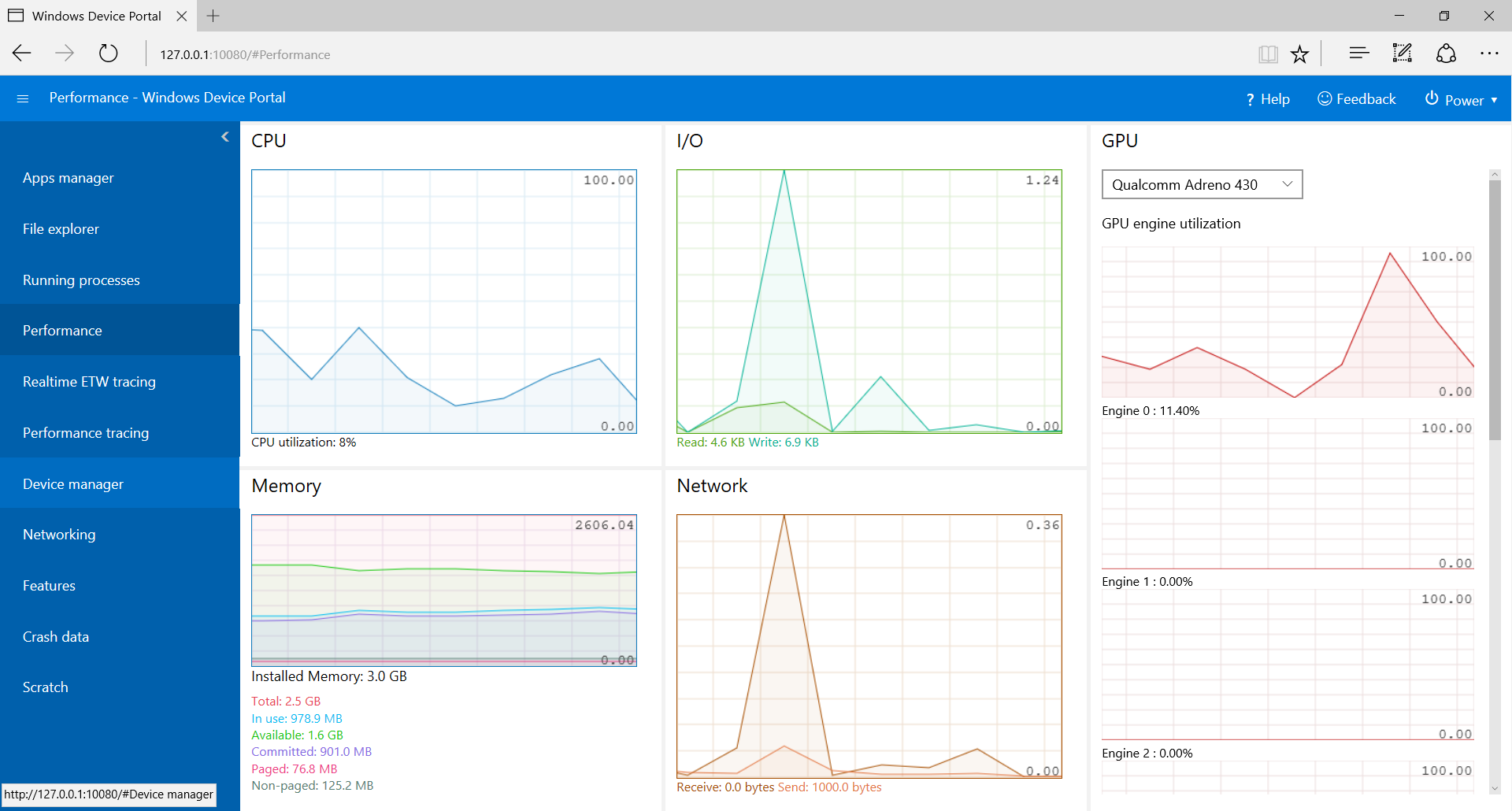

성능

성능 페이지에는 전원 사용량, 프레임 속도 및 CPU 부하와 같은 시스템 진단 정보의 실시간 그래프가 표시됩니다.

사용 가능한 메트릭은 다음과 같습니다.

- CPU: 사용 가능한 총 CPU 사용률의 백분율

- 메모리: 총, 사용 중, 사용 가능, 할당됨, 페이징됨 및 비페이징됨

- I/O: 데이터 수량 읽기 및 쓰기

- 네트워크: 데이터 수신 및 전송

- GPU: 사용 가능한 총 GPU 엔진 사용률의 백분율

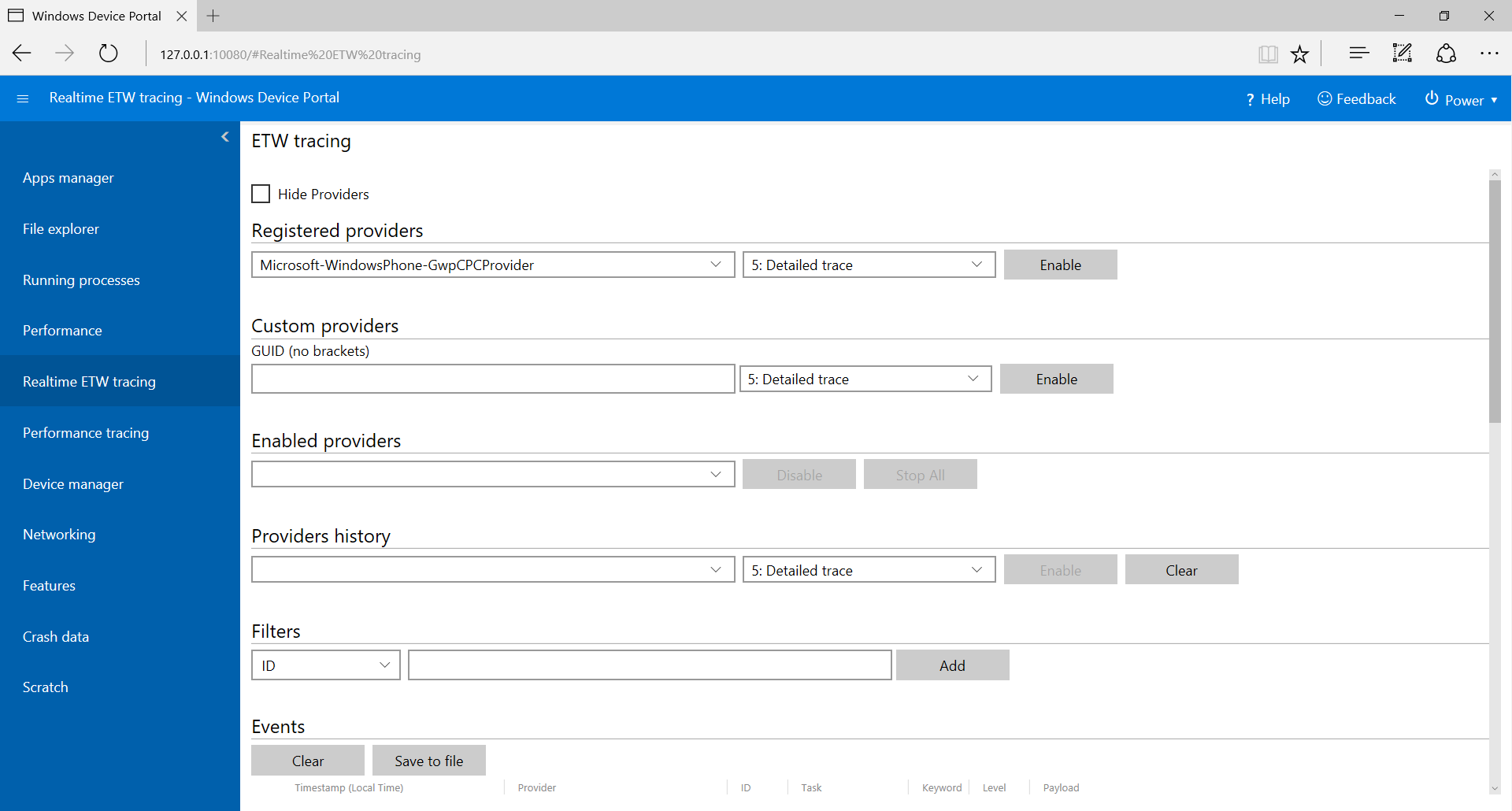

ETW(Windows용 이벤트 추적) 로깅

ETW 로깅 페이지는 디바이스에서 실시간 ETW(Windows용 이벤트 추적) 정보를 관리합니다.

이벤트 목록만 표시하려면 공급자 숨기기를 선택하십시오.

등록된 공급자

: 이벤트 공급자 및 추적 수준을 선택합니다. 추적 수준은 다음 값 중 하나입니다. - 비정상적인 종료 또는 종결

- 심각한 오류

- 경고

- 오류 없는 경고

- 자세한 추적

추적을 시작하려면

클릭하거나 탭합니다. 공급자가 사용 가능한 공급자 드롭다운에 추가됩니다. 사용자 지정 공급자: 사용자 지정 ETW 공급자 및 추적 수준을 선택합니다. GUID로 공급자를 식별합니다. GUID에 대괄호를 포함하지 마세요.

사용 공급자: 사용하도록 설정된 공급자의 목록입니다. 드롭다운에서 공급자를 선택하고 비활성화를 클릭하거나 탭하여 추적을 중지합니다. 모든 추적을 일시 중단하려면 모든 중지을 클릭하거나 탭하세요.

공급자 기록: 현재 세션 중에 활성화된 ETW 공급자를 보여 줍니다. 활성화를 클릭하거나 탭하여 사용하지 않도록 설정된 공급자를 활성화합니다. 지우기를 클릭하거나 탭하여 기록을 삭제하세요.

필터/이벤트: 이벤트 섹션에는 선택한 공급자의 ETW 이벤트가 테이블 형식으로 나열됩니다. 테이블은 실시간으로 업데이트됩니다. 필터 메뉴를 사용하여 이벤트가 표시될 사용자 지정 필터를 설정합니다. 지우기 단추를 클릭하여 테이블에서 모든 ETW 이벤트를 삭제합니다. 이렇게 하면 공급자가 비활성화되지 않습니다. 파일로 저장하기를 클릭하여 현재 수집된 ETW 이벤트를 CSV 파일로 내보낼 수 있습니다.

ETW 로깅 사용에 대한 더 자세한 내용은 디바이스 포털을 사용하여 디버그 로그를 보는 방법에 대한 블로그 글을 참조하세요.

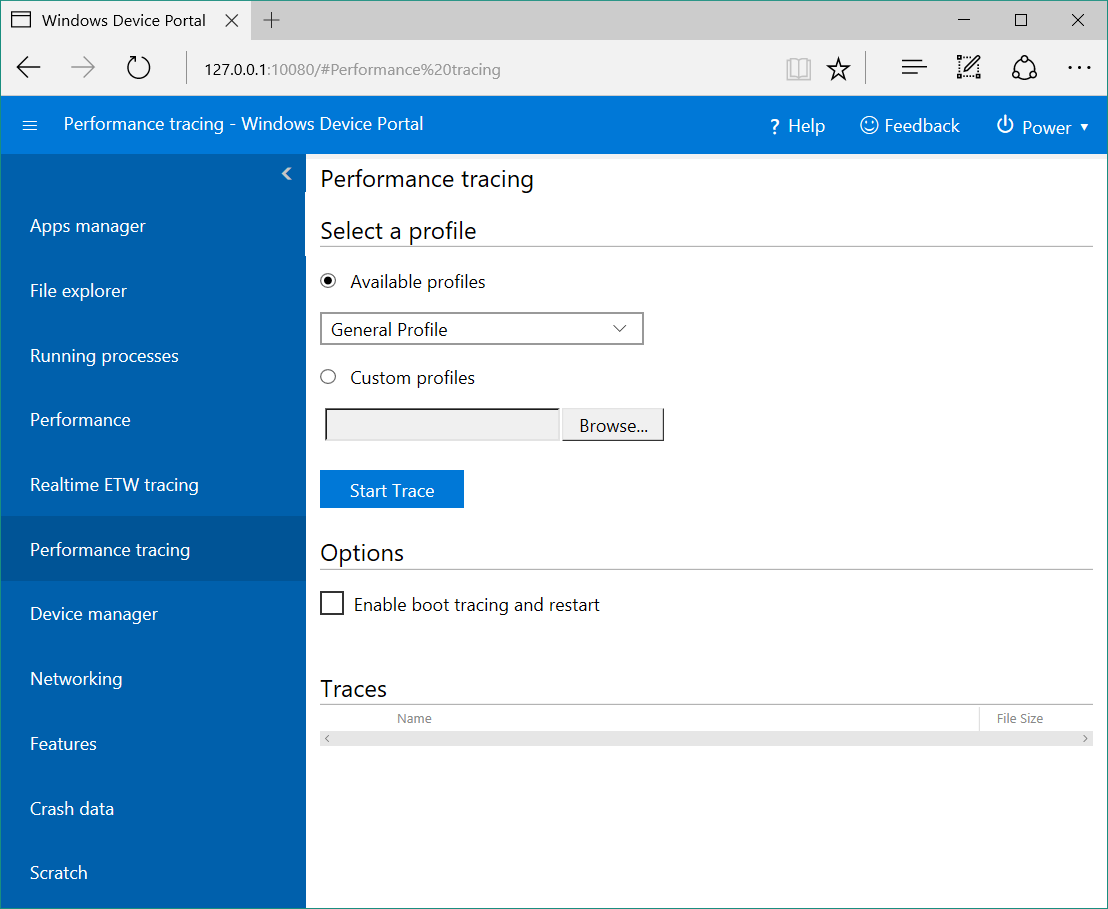

성능 추적

Windows Performance Toolkit에는 호스트 디바이스에서 WPR(Windows Performance Recorder) 추적을 볼 수 있게 해주는 성능 추적 페이지가 포함되어 있습니다.

- 사용 가능한 프로필 : 드롭다운에서 WPR 프로필을 선택하고 시작을 클릭하거나 탭하여 추적을 시작합니다.

- 사용자 지정 프로필: 찾아보기 클릭하거나 탭하여 PC에서 WPR 프로필을 선택합니다. 업로드를 클릭하거나 탭하고 시작을 눌러 추적을 시작합니다.

추적을 중지하려면 중지클릭합니다. 이 페이지에 머물며 추적 파일(.ETL) 다운로드가 완료될 때까지 기다리세요.

캡처된. ETL 파일은 Windows Performance Analyzer분석을 위해 열 수 있습니다.

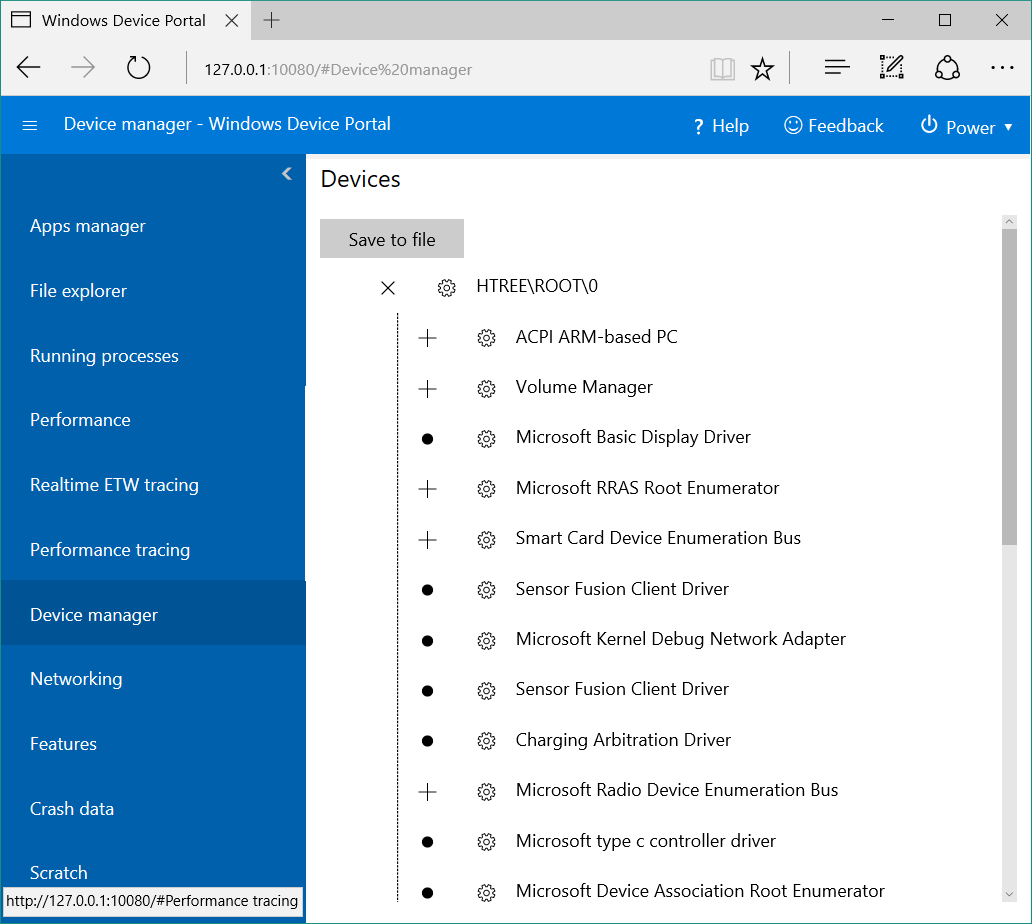

디바이스 관리자

디바이스 관리자 페이지는 디바이스에 연결된 모든 주변 장치를 열거합니다. 설정 아이콘을 클릭하여 각각의 속성을 볼 수 있습니다.

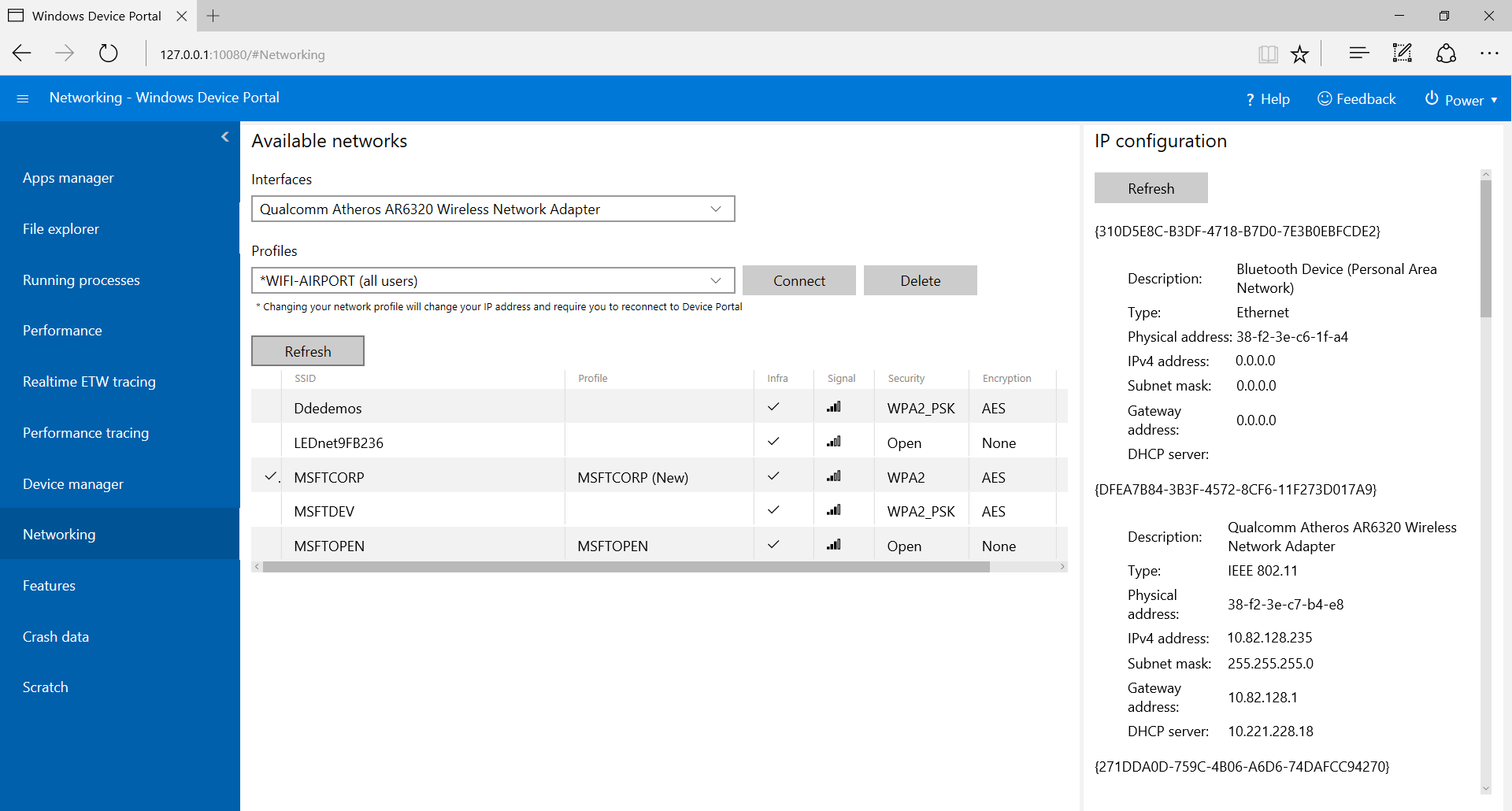

네트워킹

네트워킹 페이지는 디바이스의 네트워크 연결을 관리합니다. USB를 통해 디바이스 포털에 연결하지 않는 한 이러한 설정을 변경하면 디바이스 포털에서 연결이 끊어질 수 있습니다.

- 사용 가능한 네트워크: 디바이스에서 사용할 수 있는 WiFi 네트워크를 표시합니다. 네트워크를 클릭하거나 탭하면 네트워크에 연결하고 필요한 경우 암호를 제공할 수 있습니다. 디바이스 포털은 아직 엔터프라이즈 인증을 지원하지 않습니다. 프로필 드롭다운을 사용하여 기기에 알려진 WiFi 프로필에 연결을 시도할 수 있습니다.

- IP 구성: 각 호스트 디바이스의 네트워크 포트에 대한 주소 정보를 표시합니다.

서비스 기능 및 참고 사항

DNS-SD

디바이스 포털은 DNS-SD를 사용하여 로컬 네트워크에서 존재를 알립니다. 디바이스 유형에 관계없이 모든 디바이스 포털 인스턴스는 "WDP._wdp._tcp.local" 아래에서 서비스가 제공됩니다. 서비스 인스턴스에 대한 TXT 레코드는 다음을 제공합니다.

| 열쇠 | 유형 | 묘사 |

|---|---|---|

| S | int | 디바이스 포털에 대한 보안 포트입니다. 0이면 디바이스 포털에서 HTTPS 연결을 수신 대기하지 않습니다. |

| D | 문자열 | 디바이스의 유형입니다. 이 형식은 "Windows.*" 형식입니다(예: Windows.Xbox 또는 Windows.Desktop). |

| A | 문자열 | 디바이스 아키텍처. Arm, x86 또는 AMD64입니다. |

| T | null 문자로 구분된 문자열 목록 | 디바이스에 대한 사용자 적용 태그입니다. 이를 사용하는 방법은 태그 REST API를 참조하세요. 목록이 두 개의 null 문자로 종료됩니다. |

모든 디바이스가 DNS-SD 레코드에서 광고된 HTTP 포트에서 대기하지 않기 때문에 HTTPS 포트에 연결하는 것이 좋습니다.

CSRF 보호 및 스크립팅

중요하다

이 보호는 독립 실행형 클라이언트(예: 명령줄 유틸리티)에서 REST API를 사용하는 것을 방지합니다. 이 작업은 다음 세 가지 방법으로 해결할 수 있습니다.

- "auto-"로 시작하는 사용자 이름을 사용합니다. 사용자 이름 앞에 "auto"를 추가하는 클라이언트는 CSRF 보호를 무시합니다. 이 사용자 이름은 CSRF 공격에 대한 서비스를 열기 때문에 브라우저를 통해 디바이스 포털에 로그인하는 데 사용되지 않는 것이 중요합니다. 예: 디바이스 포털의 사용자 이름이 "admin"인 경우 CSRF 보호를 우회하는 데

curl -u auto-admin:password <args>사용해야 합니다. - 클라이언트에서 쿠키-헤더 구성표를 구현합니다. 이렇게 하려면 세션 쿠키를 설정하기 위한 GET 요청이 필요하고 모든 후속 요청에 헤더와 쿠키를 모두 포함해야 합니다.

- 인증을 사용하지 않도록 설정하고 HTTP를 사용합니다. CSRF 보호는 HTTPS 엔드포인트에만 적용되므로 HTTP 엔드포인트의 연결은 위 중 하나를 수행할 필요가 없습니다.