Programos ir duomenų apsaugojimas

Po to, kai nuspręsite, kokią duomenų struktūrą naudoti, kitas žingsnis bus apsvarstyti, kaip apsaugoti savo duomenis. Turėtumėte apsvarstyti, prie kokių duomenų ir kas turėtų prieiti bei grįžti prie užduočių, verslo procesų ir asmenų, kuriuos įtraukėte ir planavimo etapą. Šis straipsnis paaiškina bendras saugumo sąvokas asmenims, kurie jų nežino. Dėl platesnės informacijos apie techninius saugumo aspektus, žr. Saugumo vaidmenys ir privilegijos.

Nustatant saugumo nustatymus, esama keturių skirtingų saugumo sluoksnių, kuriuos galite nustatyti programoje.

Programos lygio saugumo apribojimai prieigai prie programos.

Programos lygio saugumas neapsaugo jūsų duomenų saugojimo vietos. Kaip jūsų duomenys yra apsaugoti priklauso nuo duomenų šaltinių galimybių. Kai dalijatės programa, užtikrinkite, kad jūsų vartotojai taip pat turės tinkamą prieigą prie esančių duomenų.

Modeliu pagrįstose programose, saugumo lygio formavimas leidžia jums tik specifinėms grupėms prieiti prie specifinių formų. Tai naudinga, jei norit apriboti, kaip asmenys patenka ar peržiūri savo darbo vadmens duomenis.

Pavyzdžiui, patvirtinimo proceso programa gali turėti vieną formą darbuotojams, kurie kuria ir pateikia patvirtinimo užklausą ir atskiria formą nuo tvirtintojų tam, kad būtų peržiūrėti pateikti dokumentai. Formos lygio saugumas puikiai tiktų šiam scenarijui. Daugiau informacijos: Valdiklio prieiga prie modeliu pagrįstos programos formų.

Saugumo lygio įrašymas yra saugumo tipas, kuomet galite priskirti prieigą prie tam tikrų įrašų. Įsivaizduokite, kad šiuo metu turite „Excel“ darbalaukio lapą. Įrašo lygio saugumas leidžia jums nustatyti atskirą saugumą kiekvienai eilutei.

Esama keturių skirtingų prieigos tipų, žinomų kaip CRUD (kurti, skaityti, atnaujinti ir pašalinti), kurias galite nustatyti įrašo lygio saugumui:

Sukurti Leidžia vartotojui sukurti naujus duomenis (kaip pridedant naują eilutę „Excel“).

Skaityti Leidžia vartotojui peržiūrėti duomenis.

Atnaujinti Leidžia vartotojui pakeisti jau esančius duomenis. Tai skiriasi nuo kūrimo, nes kūrimas yra įtraukimas naujų duomenų.

Naikinimas Leidžia vartotojui naikinti naujus duomenis (kaip naikinant naują eilutę „Excel“).

„Microsoft Dataverse“ esama keturių tipų prieigos: pridėjimo, pridėjimo prie, priskyrimo ir dalijimosi. Daugiau informacijos: Saugos vaidmenys ir teisės

Laukelio lygio saugumas yra plonesnio tinklelio saugumas viename įraše. Tai tarsi saugumo vienam „Excel“ stulpeliui nustatymas. Dažniausiai jis turi panašius prieigos lygius kaip ir įrašo lygio saugumas, tačiau ne lauko lygis.

Paminėti saugumo lygiai yra kaip sluoksniai. Jūsų programos dizainas turi apsvarstyti vieną ar daugiau šių saugumo lygių, kad atitiktų jūsų poreikius. Toliau pateikta lentelė rodo, ką kontroliuoja kiekvienas saugumo lygis programos valdyme.

| Saugumo lygis | Pavyzdys |

|---|---|

| Programos lygio saugumas | Prieiga prie „Sales app" |

| Suformuokite saugumo lygį | Prieiga prie „Customer card" |

| Įrašykite saugumo lygį | Prieiga prie „Contoso Ltd." |

| Lauko lygio sauga | Prieiga prie „Revenue amount" |

Skirtingi saugumo lygiai gali atrodyti pakankamai sudėtingi ir pribloškiantys, tačiau galite juso sulaužyti vadovaudamiesi penkiais žingsniais:

1 žingsnis: Nustatyti, kas ar kokios asmenų grupės (tokios kaip skyriai, departamentai ar komandos) turės prieigą prie programos. Tai turėtų būt tas pats žmonių ratas, kurį nustatėte planavimo etape.

Žingsnis 2: Tarp vartotojų nustatytų pirmame žingsnyje, atskirkite juos į grupes, kurios turės (arba ne) prieigą prie apribotų informacijos tipų.

3 žingsnis: Nustatykite reikalavimus, kas galės matyti įrašus.

Žingsnis 4: Jei naudojate kitus duomenų šaltinius nei Dataverse— paslaugos, kuriose Office 365 nėra arba Microsoft Entra autentifikavimo—, turėtumėte apsvarstyti, kaip leisite prieigą prie tų sistemų. Jei nevadovaujate minėtoms sistemoms, prašykite pagalbos tų paslaugų administratorių.

5 žingsnis: Pagal prieš tai išvardytus žingsnius, turite apgalvoti, kaip bus valdomos šios skirtingos grupės. Rekomenduojame naudoti saugos grupes.

Išlaidų patvirtinimo scenarijuje, visi darbuotojai gali pateikti išlaidų ataskaitus, todėl jiems reikės turėti prieigą prie išlaidų ataskaitos sukūrimo programos. Be to, patvirtintojams reikės prieigos prie programos patvirtinimo.

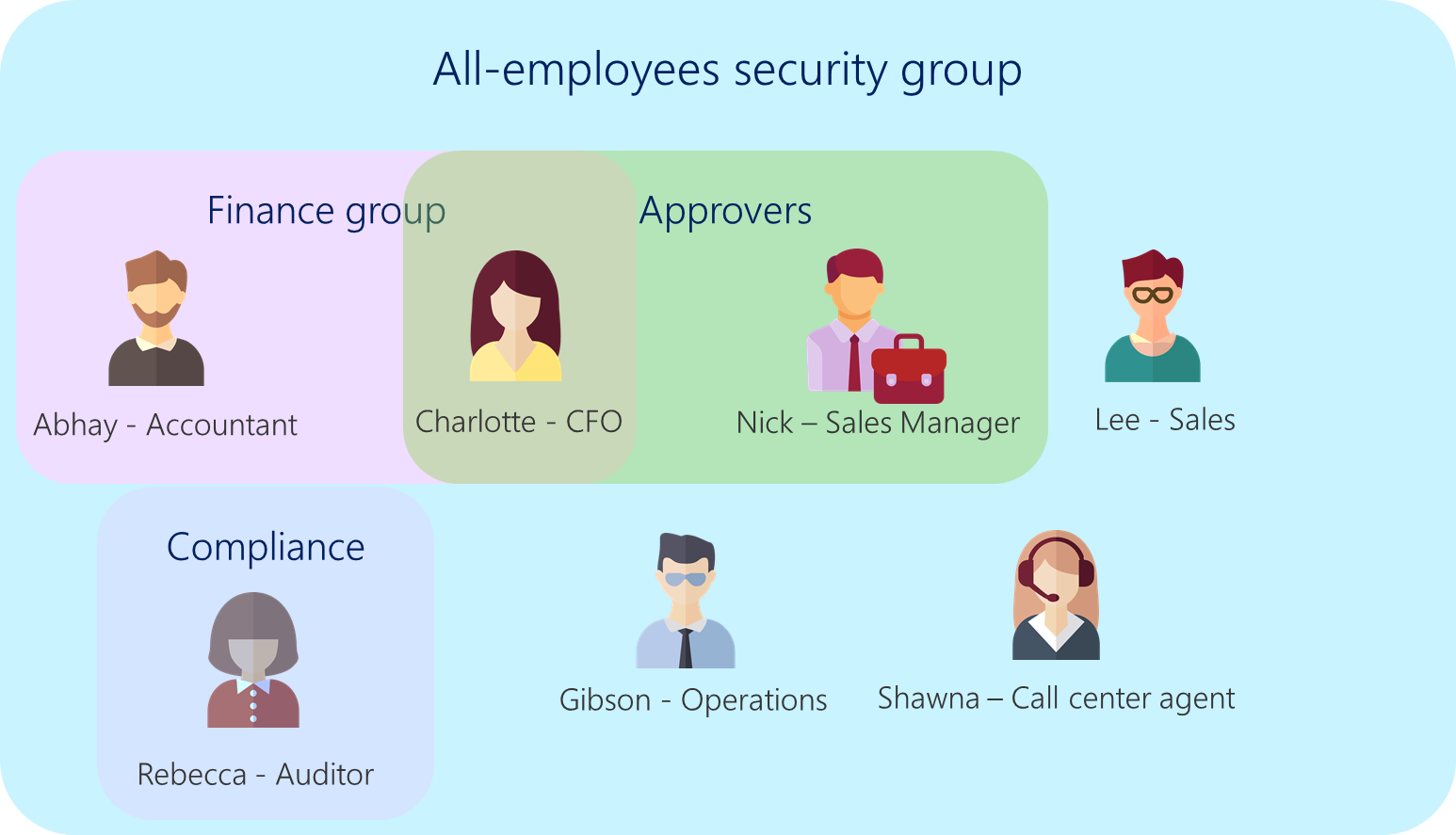

Mums reikia visų darbuotojų saugumo grupės, kuri turi prieigą prie išlaidų ataskaitų programos ir duomenų, kuriuos ji naudoja. Mums reikia tvirtintojų saugos grupės, kuri turi prieigą prie tvirtintojų programos.

Apskaitos skyriui gali reikėti prieigos prie jautresnių duomenų, tokių kaip darbuotojų banko sąskaitų grąžinimui.

Mums reikia apskaitos komandos apsaugos grupės, kuri yra vienintelė grupė turinti prieigą prie darbuotojų banko tiekimo informacijos.

Mums greičiausiai reikės darbuotojų galinčių matyti kitas išlaidų ataskaitas, todėl mums reikia nustatyti įrašo saugos lygius, kad leistumėme darbuotojams prieiti tik prie jų įrašų. Nepaisant to, mums reikia užtikrinti, kad tvirtintojai matytų ataskaitas, kai gaus patvirtinimą. Mums taip pat reikia auditorių komandos, kuri galėtų matyti visas išlaidų ataskaitas (tačiau jų nekeisti).

Mums reikia auditorių saugos grupės. Mums reikia suteikti ją ir tikrintojams saugos grupės prieigą prie visų įrašų ir mums reikia suteikti visų darbuotojų grupei prieigą prie „įrašus, kuriuos galiu kurti.“

Daugiau informacijos: „Dataverse“ sauga

Pastaba

Ar galite mums pranešti apie dokumentacijos kalbos nuostatas? Atlikite trumpą apklausą. (atkreipkite dėmesį, kad ši apklausa yra anglų kalba)

Apklausą atliksite per maždaug septynias minutes. Asmeniniai duomenys nėra renkami (privatumo nuostatos).