Piezīmes

Lai piekļūtu šai lapai, ir nepieciešama autorizācija. Varat mēģināt pierakstīties vai mainīt direktorijus.

Lai piekļūtu šai lapai, ir nepieciešama autorizācija. Varat mēģināt mainīt direktorijus.

Piezīmes

Testa programma ir novecojusi un tiks noņemta nākamajā laidienā. Izmantojiet Power Platform dramaturgu paraugus testēšanas automatizācijas iespējām Power Platform un Dynamics 365 pakalpojumos.

Šajā tehniskajā dokumentā ir izklāstīta Power Apps testa programmas autentifikācijas mehānismu drošības arhitektūra. Uz lietotāju orientētus norādījumus par autentifikācijas metožu atlasi un konfigurēšanu skatiet sadaļā Autentifikācijas rokasgrāmata.

Autentifikācijas metožu pārskats

Testēšanas programma atbalsta divas primārās autentifikācijas metodes:

- Saglabāšanas stāvokļa autentifikācija - pamatojoties uz pastāvīgām pārlūkprogrammas sīkdatnēm un glabāšanas stāvokli

- Uz sertifikātu balstīta autentifikācija - balstīta uz X.509 sertifikātiem un Dataverse integrāciju

Abas metodes ir izstrādātas, lai atbalstītu mūsdienu drošības prasības, tostarp daudzfaktoru autentifikāciju (MFA) un ierobežotas piekļuves politikas.

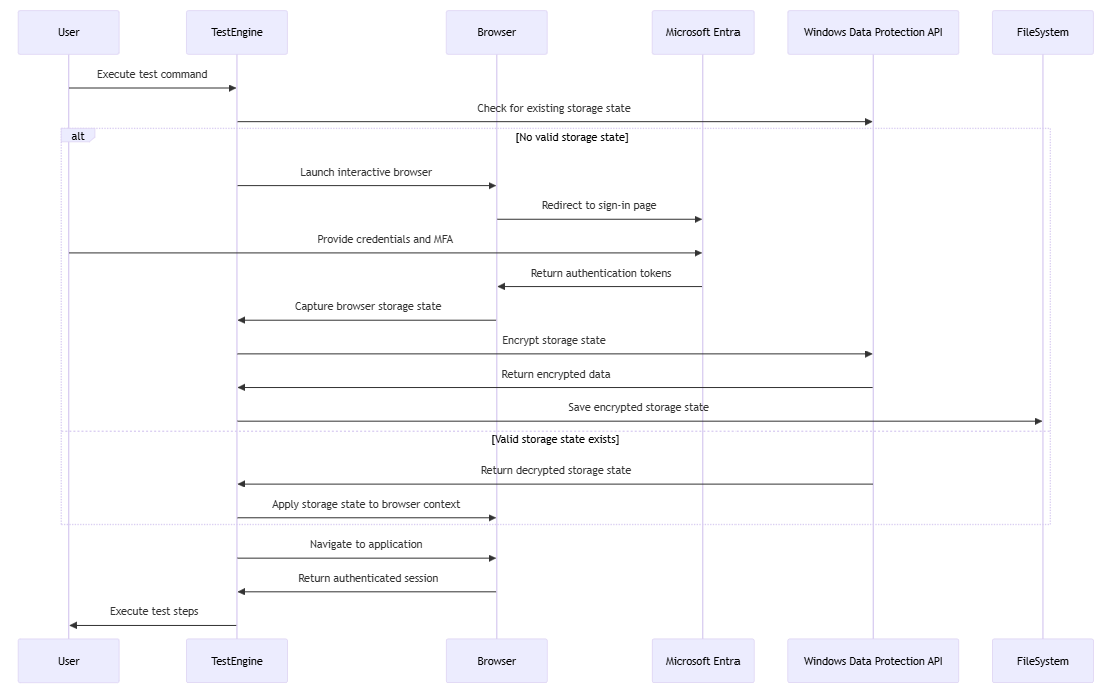

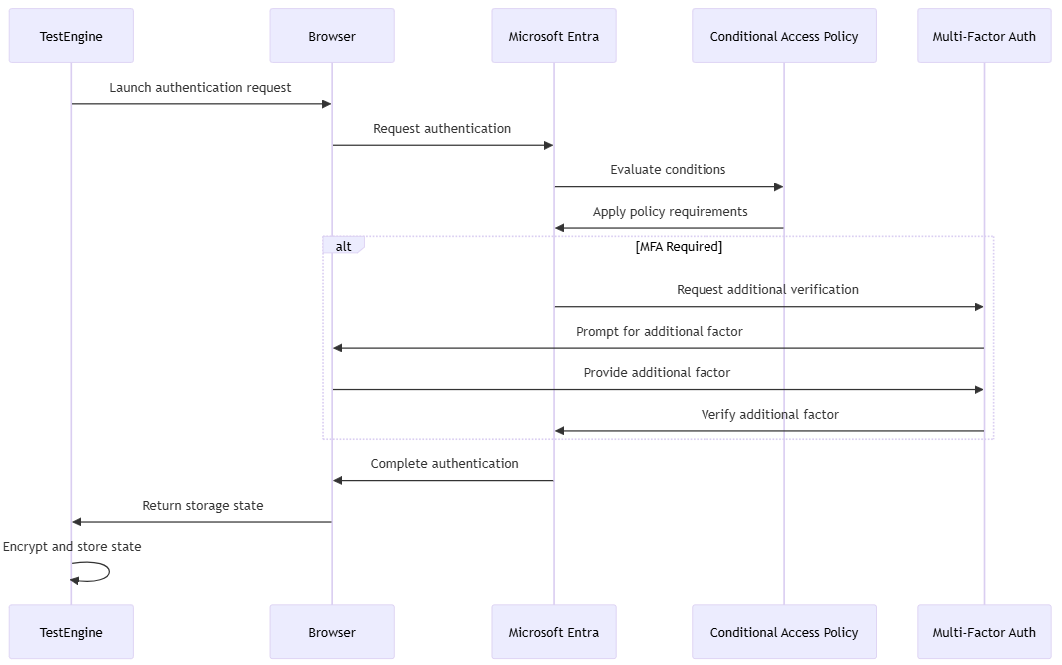

Krātuves stāvokļa autentifikācijas arhitektūr

Krātuves stāvokļa autentifikācijas metode izmanto Playwright pārlūkprogrammas konteksta pārvaldību, lai droši glabātu un atkārtoti izmantotu autentifikācijas marķierus.

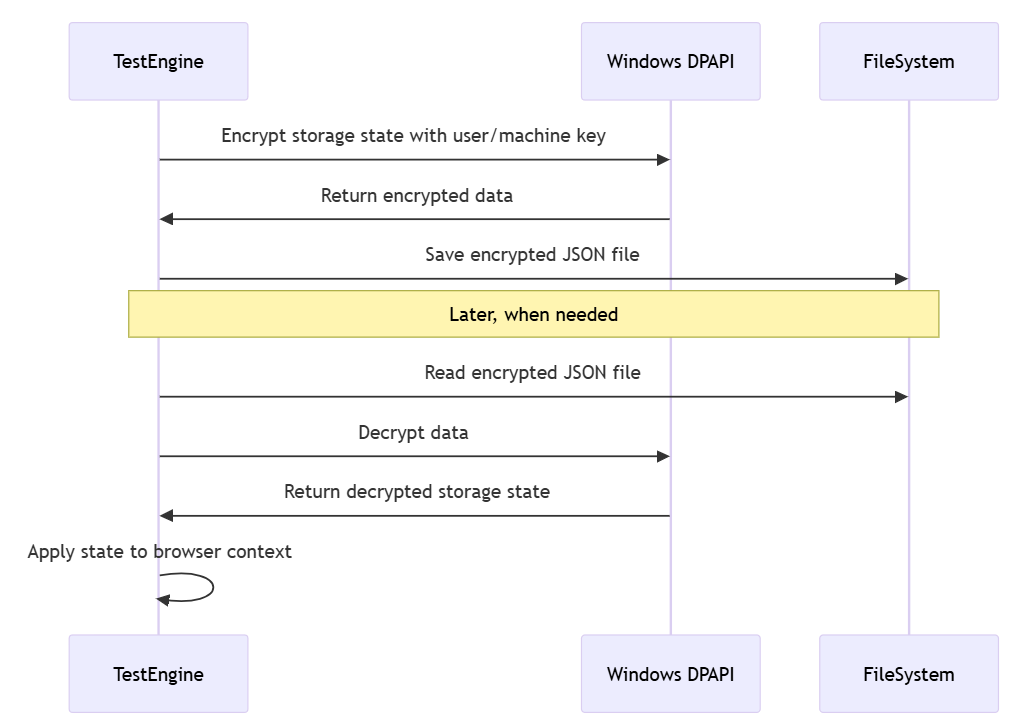

Windows datu aizsardzības ieviešana

Vietējās krātuves stāvokļa ieviešana izmanto Windows datu aizsardzības API (DPAPI) drošai glabāšanai:

Drošības apsvērumi

Krātuves stāvokļa drošības arhitektūra nodrošina:

- Autentifikācijas marķieru aizsardzība miera stāvoklī, izmantojot DPAPI šifrēšanu

- Microsoft Entra MFA un nosacītās piekļuves politiku atbalsts

- Smilšu kastes izolācija, izmantojot Playwright pārlūkprogrammas kontekstus

- Atbilstība Microsoft Entra sesijas dzīves ilguma politikām

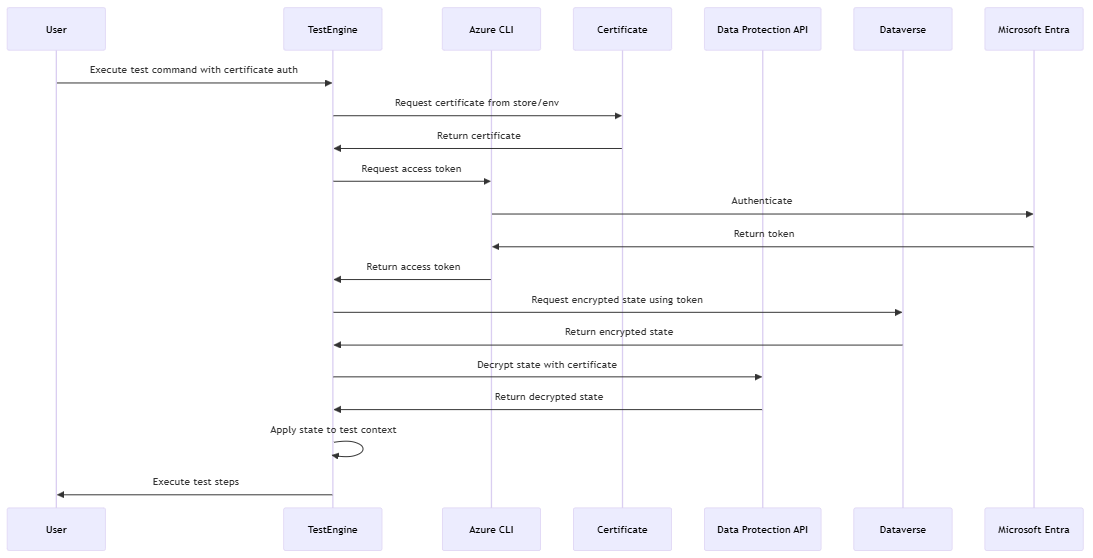

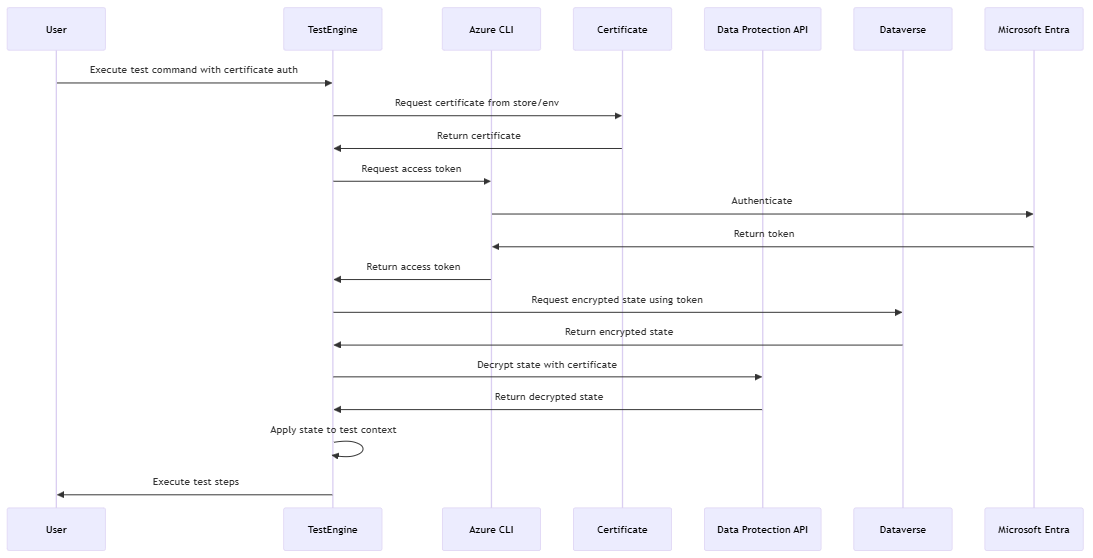

Sertifikātu autentifikācijas arhitektūra

Sertifikātu autentifikācija tiek integrēta ar Dataverse X.509 sertifikātiem un izmanto tos, lai uzlabotu drošību un informācijas šifrēšanu miera stāvoklī.

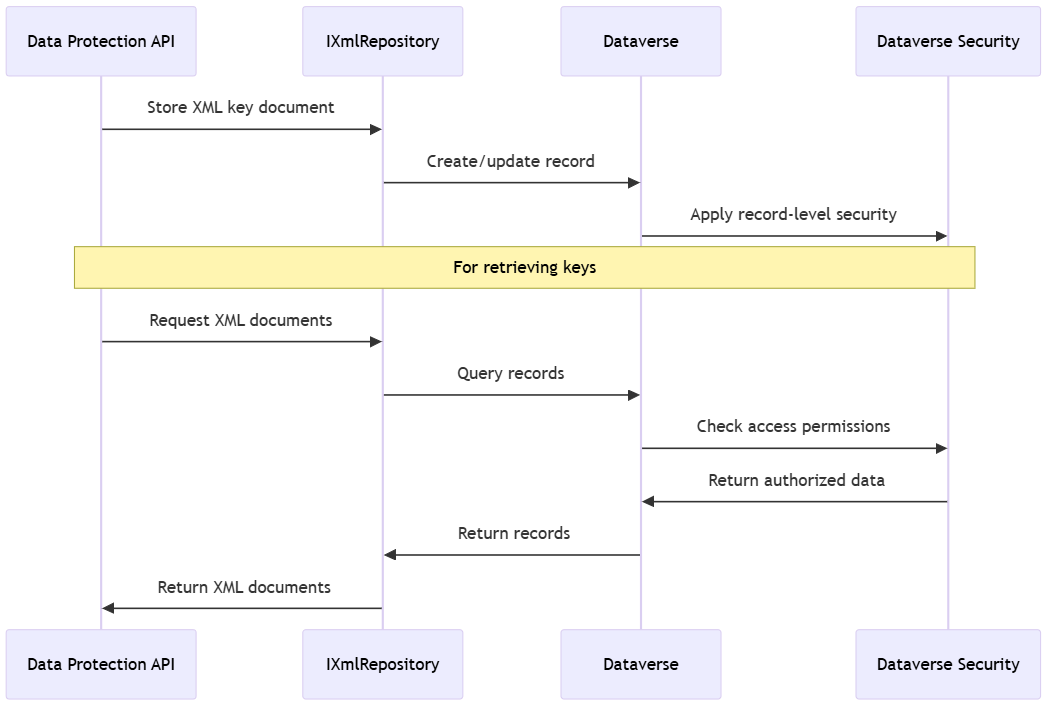

Dataverse uzglabāšanas ieviešana

Implementācijā Dataverse tiek izmantots pielāgots XML repozitorijs drošai aizsardzības atslēgu glabāšanai:

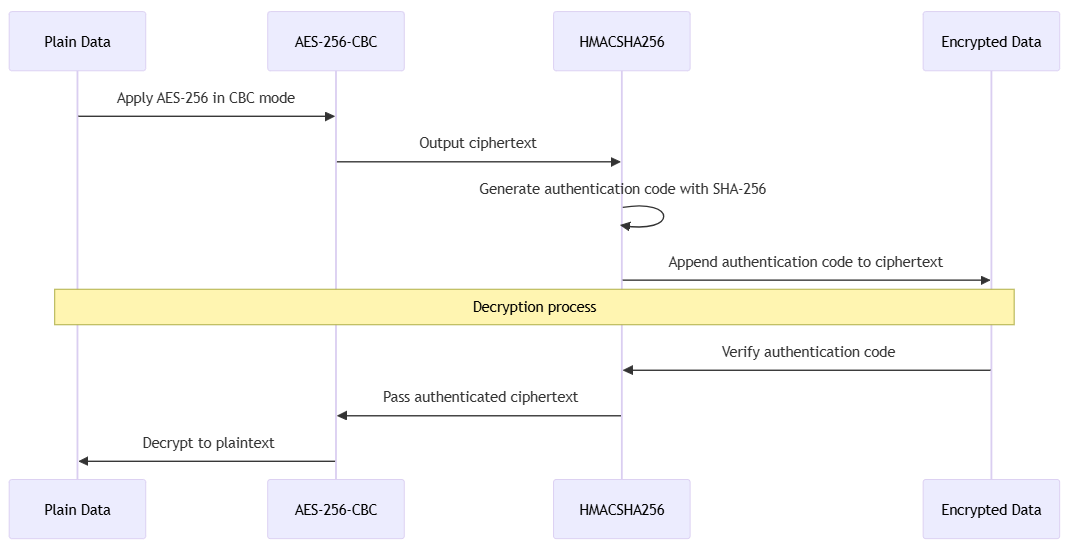

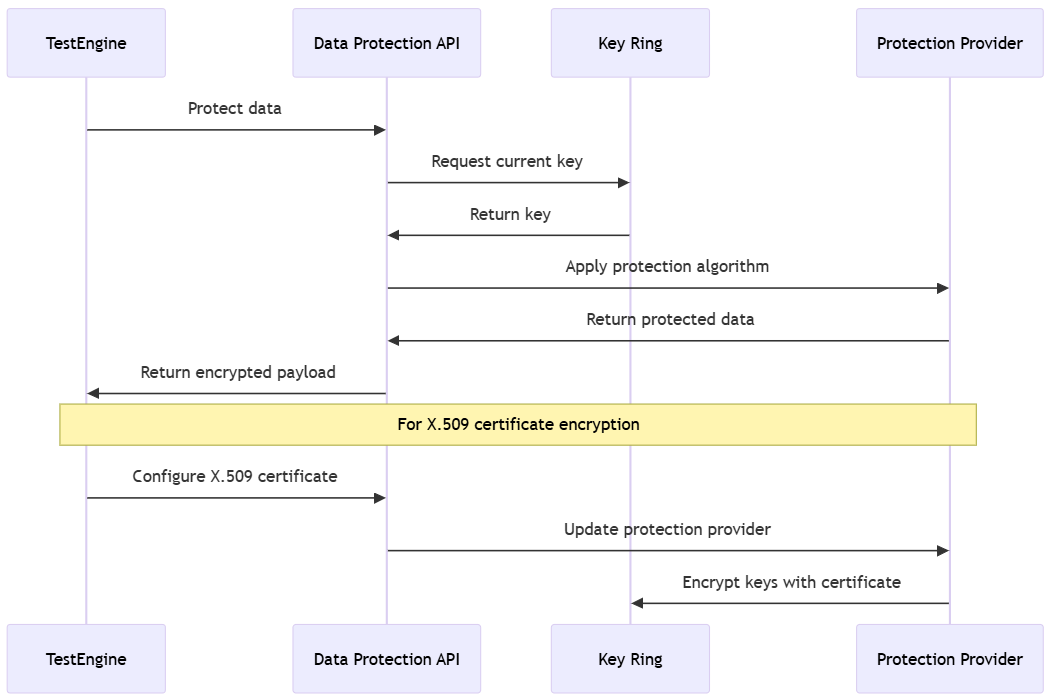

Šifrēšanas tehnoloģija

Nākamajās sadaļās ir aprakstīti šifrēšanas algoritmi un atslēgu pārvaldības pieejas, ko izmanto Test Engine, lai aizsargātu autentifikācijas datus miera stāvoklī un pārsūtīšanas laikā.

AES-256-CBC + HMACSHA256

Pēc noklusējuma datu vērtības tiek šifrētas ar AES-256-CBC un HMACSHA256 kombināciju:

Šī pieeja nodrošina:

- Konfidencialitāte , izmantojot AES-256 šifrēšanu

- Integritāte , izmantojot HMAC verifikāciju

- Datu avota autentifikācija

Datu aizsardzības API integrācija

Testa dzinējs integrējas ar ASP.NET Core datu aizsardzības API atslēgu pārvaldībai un šifrēšanai:

Pielāgota XML repozitorija ieviešana

Test Engine ievieš pielāgotu IXmlRepository integrācijai Dataverse :

Ierobežota piekļuve un MFA saderība

Test Engine autentifikācijas arhitektūra ir izstrādāta tā, lai nevainojami darbotos ar Microsoft Entra nosacītas piekļuves politikām:

Papildu drošības apsvērumi

Turpmākajās sadaļās ir izcelti citi drošības līdzekļi un integrācijas, kas uzlabo autentifikācijas datu aizsardzību un atbalsta drošas darbības uzņēmuma vidē.

Dataverse Drošības modeļu integrācija

Test Engine izmanto Dataverse spēcīgo drošības modeli:

- Ieraksta līmeņa drošība — kontrolē piekļuvi saglabātajiem autentifikācijas datiem

- Koplietošanas modelis — nodrošina drošu testa autentifikācijas kontekstu koplietošanu

- Auditēšana — izseko piekļuvi sensitīviem autentifikācijas datiem

- Kolonnas līmeņa drošība — nodrošina detalizētu jutīgu lauku aizsardzību

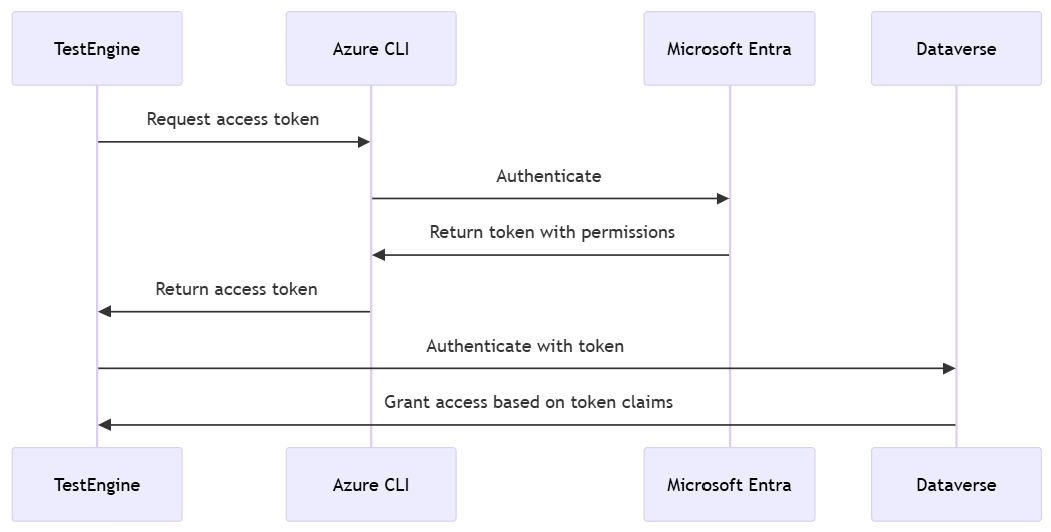

Azure CLI marķieru pārvaldība

Autentifikācijai Dataverse Test Engine droši iegūst piekļuves marķierus:

Drošības paraugprakse

Ieviešot testēšanas programmas autentifikāciju, ņemiet vērā šo drošības paraugpraksi:

- Piekļuve vismazākajām privilēģijām — piešķiriet minimālās nepieciešamās atļaujas testēšanas kontiem

- Regulāra sertifikātu rotācija — periodiski atjauniniet sertifikātus

- Droši CI/CD mainīgie - aizsargājiet konveijera mainīgos, kas satur sensitīvus datus

- Audita piekļuve — piekļuves pārraudzība autentifikācijas resursiem

- Vides izolācija — testēšanai izmantojiet atsevišķas vides

Turpmākie drošības uzlabojumi

Iespējamie nākotnes uzlabojumi autentifikācijas drošības arhitektūrā ietver:

- Integrācija ar Azure Key Vault uzlabotai slepenības pārvaldībai

- Atbalsts pārvaldītām identitātēm Azure vidēs

- Uzlabotas reģistrēšanas un drošības uzraudzības iespējas

- Vairāk aizsardzības pakalpojumu sniedzēju starpplatformu scenārijiem

Saistītie raksti

Datu aizsardzība ASP.NET Core

Windows datu aizsardzības API

Microsoft Entra autentifikācija

Dataverse drošības modelis

X.509 sertifikāta autentifikācija