Konfigurasikan pembekal OpenID Connect untuk portal

Nota

Berkuat kuasa pada 12 Oktober 2022, portal Power Apps ialah Power Pages. Maklumat lanjut: Microsoft Power Pages kini tersedia secara umum (blog)

Kami akan memindahkan dan menggabungkan dokumentasi portal Power Apps dengan dokumentasi Power Pages tidak lama lagi.

Pembekal identiti luaran OpenID Connect ialah perkhidmatan yang mematuhi spesifikasi OpenID Connect. OpenID Connect memperkenalkan konsep token ID, yang merupakan token keselamatan yang membenarkan klien mengesahkan identiti pengguna. Token ID juga mendapat maklumat profil asas mengenai pengguna—juga dikenali sebagai tuntutan.

Artikel ini menerangkan cara pembekal identiti yang menyokong OpenID Connect boleh disepadukan dengan portal Power Apps. Beberapa contoh pembekal OpenID Connect untuk portal: Azure Active Directory (Azure AD) B2C, Azure AD, Azure AD dengan berbilang penyewa.

Aliran pengesahan yang disokong dan tidak disokong dalam portal

- Pemberian Tersirat

- Aliran ini ialah kaedah pengesahan lalai yang digunakan oleh portal.

- Kod Pengesahan

- Portal menggunakan kaedah client_secret_post untuk berkomunikasi dengan titik tamat token pelayan identiti.

- Menggunakan kaedah private_key_jwt untuk pengesahan dengan titik tamat token tidak disokong.

- Hibrid (sokongan terhad)

- Portal memerlukan id_token untuk hadir dalam respons, dengan itu mempunyai nilai response_type kerana token kod tidak disokong.

- Aliran Hibrid dalam portal mengikut aliran yang sama seperti Pemberian Tersirat dan menggunakan id_token untuk terus mendaftar masuk pengguna.

- Portal tidak menyokong teknik berasaskan Kunci Bukti untuk Penukaran Kod–(PKCE) untuk mengesahkan pengguna.

Nota

Perubahan dalam tetapan pengesahan mungkin mengambil masa beberapa minit untuk dipaparkan pada portal. Mulakan semula portal dengan menggunakan tindakan portal jika anda mahu perubahan dapat dipaparkan dengan serta-merta.

Konfigurasikan pembekal OpenID Connect

Sama seperti semua pembekal lain, anda perlu mengelog masuk ke Power Apps untuk mengkonfigurasikan penyedia OpenID Connect.

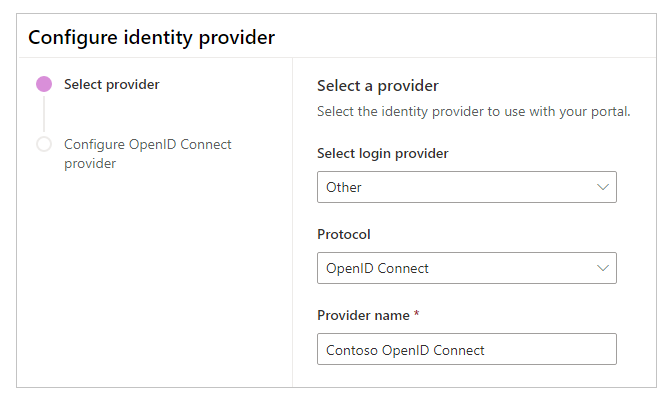

Pilih Tambahkan pembekal untuk portal anda.

Untuk Pembekal log masuk, pilih Lain-lain.

Untuk Protokol, pilih OpenID Connect.

Masukkan nama penyedia.

Pilih Seterusnya.

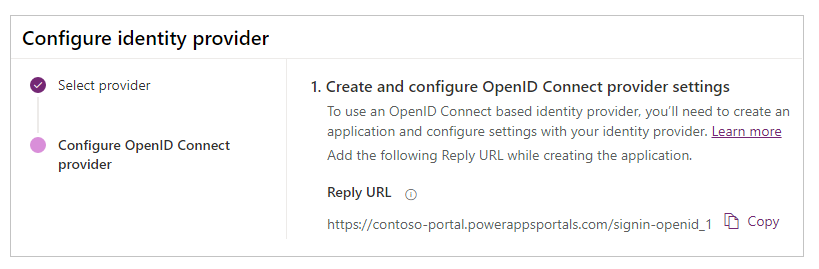

Cipta aplikasi dan konfigurasikan tetapan dengan pembekal identiti anda.

Nota

URL Balas digunakan oleh aplikasi untuk menghalakan semula pengguna ke portal selepas pengesahan berjaya dilakukan. Jika portal anda menggunakan nama domain tersuai, anda mungkin mempunyai URL yang berbeza daripada yang disediakan di sini.

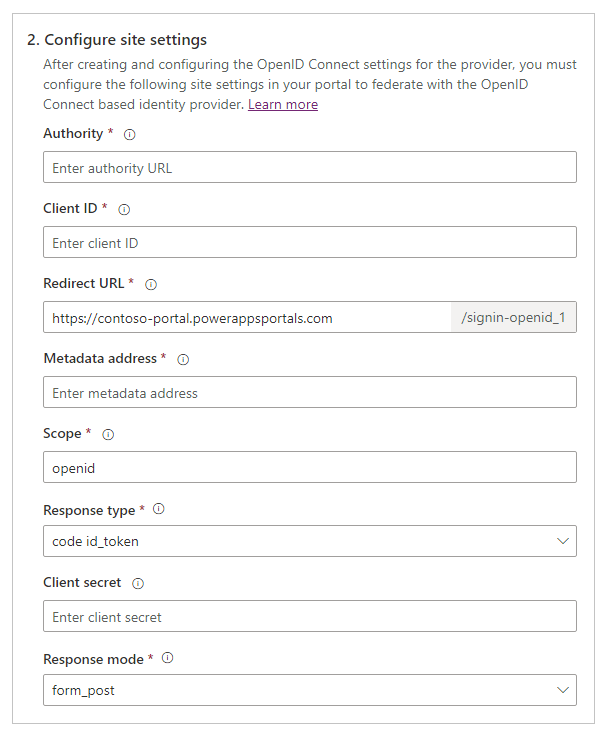

Masukkan tetapan tapak berikut untuk konfigurasi portal.

Nota

Pastikan anda menyemak—dan jika perlu, ubah—nilai lalai.

Nama Penerangan Pihak Berkuasa URL pihak berkuasa (atau pengeluar) yang dikaitkan dengan pembekal identiti.

Contoh (Azure AD):https://login.microsoftonline.com/7e6ea6c7-a751-4b0d-bbb0-8cf17fe85dbb/ID Pelanggan ID aplikasi yang dicipta dengan pembekal identiti dan untuk digunakan dengan portal. Ubah hala URL Lokasi yang pembekal identiti akan menghantar respons pengesahan.

Contoh:https://contoso-portal.powerappsportals.com/signin-openid_1

Nota: Jika anda menggunakan URL portal lalai, anda boleh menyalin dan menampal URL Balas seperti yang ditunjukkan dalam langkah Cipta dan konfigurasikan tetapan pembekal OpenID Connect. Jika anda menggunakan nama domain tersuai, masukkan URL secara manual. Pastikan nilai yang dimasukkan di sini adalah sama seperti nilai URI Hala Semula untuk aplikasi dalam konfigurasi pembekal identiti (seperti portal Azure).Alamat metadata Titik tamat penemuan untuk mendapatkan metadata. Format biasa: [Authority URL]/.well-known/openid-configuration.

Contoh (Azure AD):https://login.microsoftonline.com/7e6ea6c7-a751-4b0d-bbb0-8cf17fe85dbb/v2.0/.well-known/openid-configurationScope Senarai skop yang dipisahkan ruang untuk diminta melalui parameter skop OpenID Connect.

Nilai lalai:openid

Contoh (Azure AD):openid profile email

Maklumat lanjut: Konfigurasikan tuntutan tambahan apabila menggunakan OpenID Connect untuk portal dengan Azure ADJenis respons Nilai untuk parameter response_type OpenID Connect.

Nilai mungkin termasuk:-

code -

code id_token -

id_token -

id_token token -

code id_token token

Nilai lalai:code id_tokenRahsia pelanggan Nilai rahsia klien daripada aplikasi pembekal. Ia juga boleh dirujuk sebagai rahsia aplikasi atau rahsia pengguna. Tetapan ini diperlukan jika jenis respons yang dipilih ialah code.Kod respons Nilai untuk parameter response_mode OpenID Connect. Nilai haruslah queryjika jenis respons yang dipilih ialahcode. Nilai lalai:form_post.-

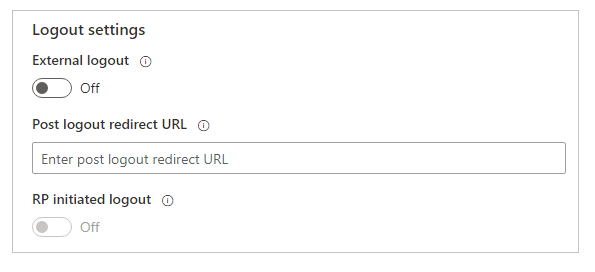

Konfigurasikan tetapan untuk mendaftar keluar pengguna.

Nama Penerangan Log keluar luaran Mendayakan atau menyahdayakan daftar keluar akaun luara. Apabila didayakan, pengguna dihalakan semula kepada pengalaman pengguna daftar keluar luar apabila mereka mendaftar keluar dari portal. Apabila didayakan, pengguna hanya didaftar keluar daripada portal. Siarkan URL hala semula log keluar Lokasi yang pembekal identiti akan menghala semula pengguna selepas daftar keluar luaran. Lokasi ini harus ditetapkan dalam konfigurasi pembekal identiti dengan betul. Log keluar yang dimulakan oleh RP Dayakan atau nyahdayakan daftar keluar yang dimulakan oleh pihak bergantung. Untuk menggunakan tetapan ini, dayakan Log keluar luaran terlebih dahulu. (Pilihan) Konfigurasi tetapan tambahan.

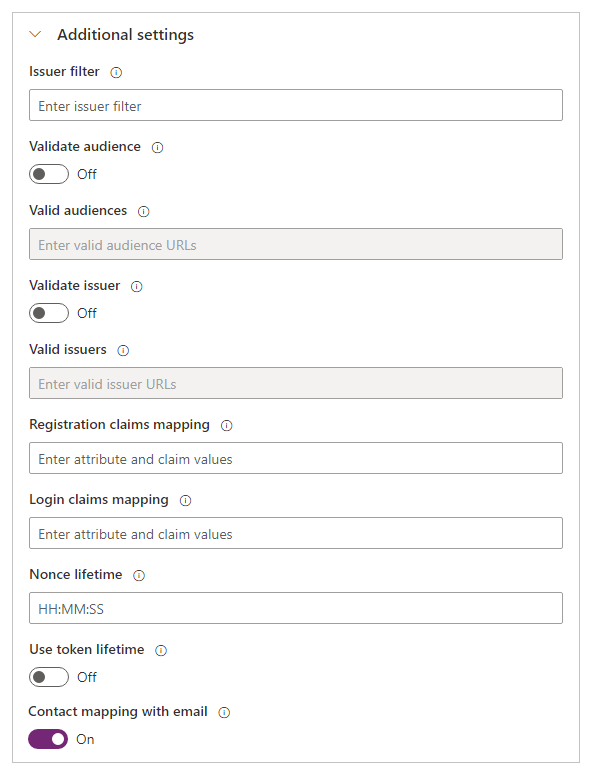

Nama Penerangan Penapis pengeluar Penapis berdasarkan aksara bebas yang sepadan dengan semua pengeluar merentasi semua penyewa.

Contoh:https://sts.windows.net/*/Sahkan khalayak Jika didayakan, khalayak akan disahkan semasa penentusahan token. Khalayak yang sah Senarai dipisahkan koma URL pengguna. Sahkan pengeluar Jika didayakan, pengeluar disahkan semasa penentusahan token. Pengeluar sah Senarai dipisahkan koma URL pengeluar. Pemetaan tuntutan pendaftaran Senarai pasangan tuntutan nama logik untuk memetakan nilai tuntutan yang dikembalikan daripada pembekal semasa pendaftaran untuk atribut rekod kenalan.

Format:field_logical_name=jwt_attribute_namedi manafield_logical_nameialah nama logik medan dalam portal, danjwt_attribute_nameialah atribut dengan nilai yang dikembalikan daripada pembekal identiti.

Contohnya:firstname=given_name,lastname=family_nameapabila menggunakan Skop sebagaiprofileuntuk Azure AD. Dalam contoh ini,firstnamedanlastnameialah nama logik untuk medan profil dalam portal, manakalagiven_namedanfamily_nameialah atribut dengan nilai yang dikembalikan oleh pembekal identiti untuk medan masing-masing.Pemetaan tuntutan log masuk Senarai pasangan tuntutan nama logik untuk memetakan nilai tuntutan yang dikembalikan daripada pembekal setiap kali pendaftaran untuk atribut rekod kenalan.

Format:field_logical_name=jwt_attribute_namedi manafield_logical_nameialah nama logik medan dalam portal, danjwt_attribute_nameialah atribut dengan nilai yang dikembalikan daripada pembekal identiti.

Contohnya:firstname=given_name,lastname=family_nameapabila menggunakan Skop sebagaiprofileuntuk Azure AD. Dalam contoh ini,firstnamedanlastnameialah nama logik untuk medan profil dalam portal, manakalagiven_namedanfamily_nameialah atribut dengan nilai yang dikembalikan oleh pembekal identiti untuk medan masing-masing.Jangka hayat kata ketika Jangka hayat nilai kata ketika, dalam minit. Lalai: 10 minit. Gunakan jangka hayat token Tunjukkan bahawa jangka hayat sesi penentusahan (seperti kuki) hendaklah sepadan dengan token penentusahan yang berkenaan. Jika ditentukan, nilai ini akan menggantikan nilai Jangka Hayat Tamat Tempoh Kuki Aplikasi dalam tetapan tapak Authentication/ApplicationCookie/ExpireTimeSpan. Pemetaan kenalan dengan e-mel Tentukan sama ada kenalan dipetakan ke e-mel yang berkaitan.

Apabila ditetapkan kepada Hidup, rekod kenalan unik dikaitkan dengan alamat e-mel yang sepadan, menugaskan pembekal identiti luaran kepada kenalan selepas pengguna berjaya mendaftar masuk.Nota

Parameter permintaan UI_Locales kini akan dihantar secara automatik dalam permintaan pengesahan dan akan ditetapkan kepada bahasa terpilih pada portal.

Edit pembekal OpenID Connect

Untuk mengedit pembekal OpenID Connect yang dikonfigurasikan, lihat Edit pembekal.

Lihat juga

Mengkonfigurasikan pembekal OpenID Connect untuk portal dengan Azure AD

Soalan Lazim untuk menggunakan OpenID Connect dalam portal

Nota

Adakah anda boleh memberitahu kami tentang keutamaan bahasa dokumentasi anda? Jawab tinjauan pendek. (harap maklum bahawa tinjauan ini dalam bahasa Inggeris)

Tinjauan akan mengambil masa lebih kurang tujuh minit. Tiada data peribadi akan dikumpulkan (pernyataan privasi).

Maklum balas

Akan datang: Sepanjang 2024, kami akan menghentikan secara berperingkat Isu GitHub sebagai kaedah maklum balas untuk kandungan dan menggantikannya dengan sistem maklum balas baharu. Untuk mendapatkan maklumat lanjut lihat: https://aka.ms/ContentUserFeedback.

Kirim dan lihat maklum balas untuk