Nota

Capaian ke halaman ini memerlukan kebenaran. Anda boleh cuba mendaftar masuk atau menukar direktori.

Capaian ke halaman ini memerlukan kebenaran. Anda boleh cuba menukar direktori.

Nota

Test Engine ditamatkan dan akan dialih keluar dalam keluaran akan datang. Gunakan Sampel Penulis Drama Power Platform untuk keupayaan automasi ujian dalam Power Platform dan perkhidmatan Dynamics 365.

Dokumen teknikal ini menggariskan seni bina keselamatan mekanisme pengesahan dalam Power Apps Test Engine. Untuk panduan berfokuskan pengguna tentang memilih dan mengkonfigurasi kaedah pengesahan, lihat Panduan Pengesahan.

Gambaran keseluruhan kaedah pengesahan

Test Engine menyokong dua kaedah pengesahan utama:

- Pengesahan Keadaan Penyimpanan - Berdasarkan kuki penyemak imbas berterusan dan keadaan penyimpanan

- Pengesahan Berasaskan Sijil - Berdasarkan sijil Dataverse dan penyepaduan X.509

Kedua-dua kaedah direka bentuk untuk menyokong keperluan keselamatan moden termasuk pengesahan berbilang faktor (MFA) dan dasar akses bersyarat.

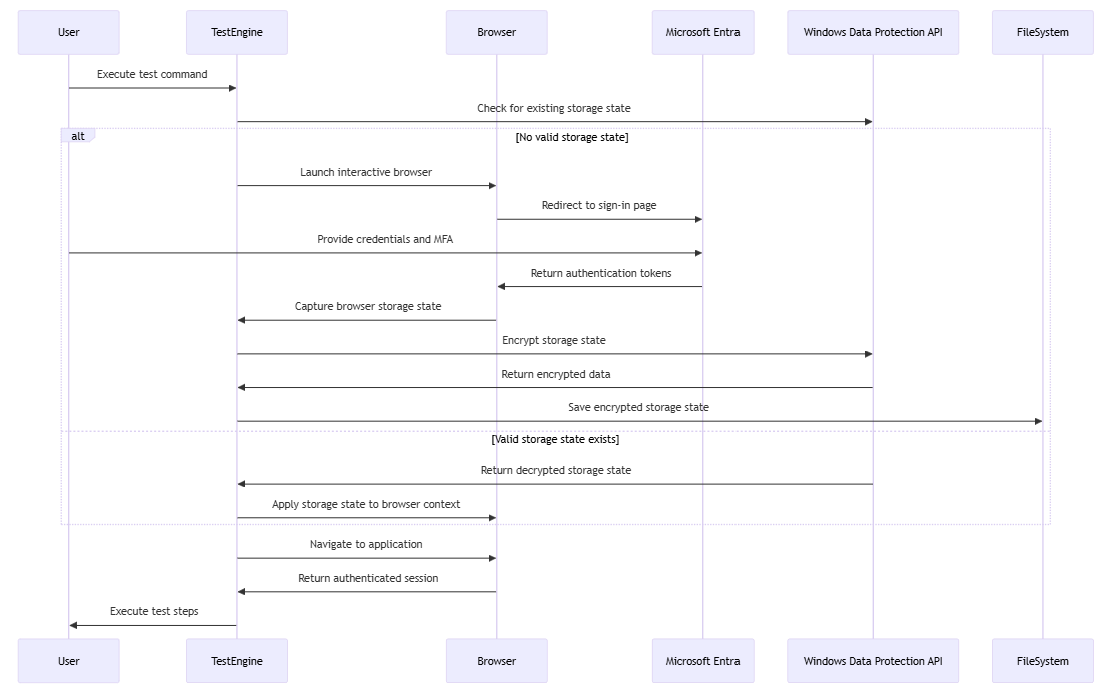

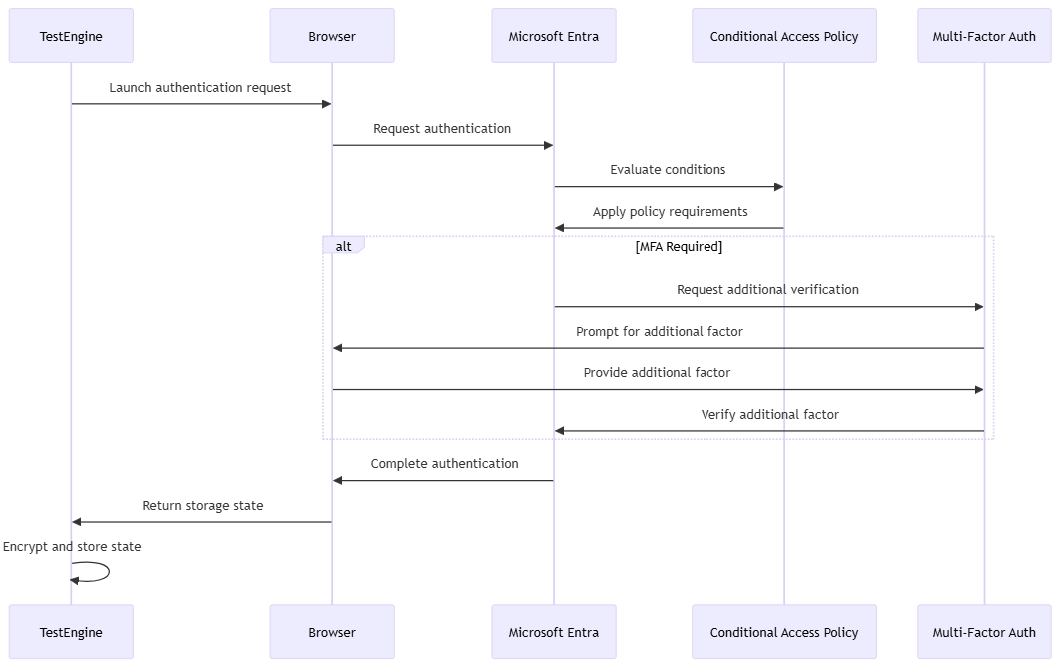

Seni bina pengesahan keadaan storan

Kaedah pengesahan keadaan storan menggunakan pengurusan konteks penyemak imbas Playwright untuk menyimpan dan menggunakan semula token pengesahan dengan selamat.

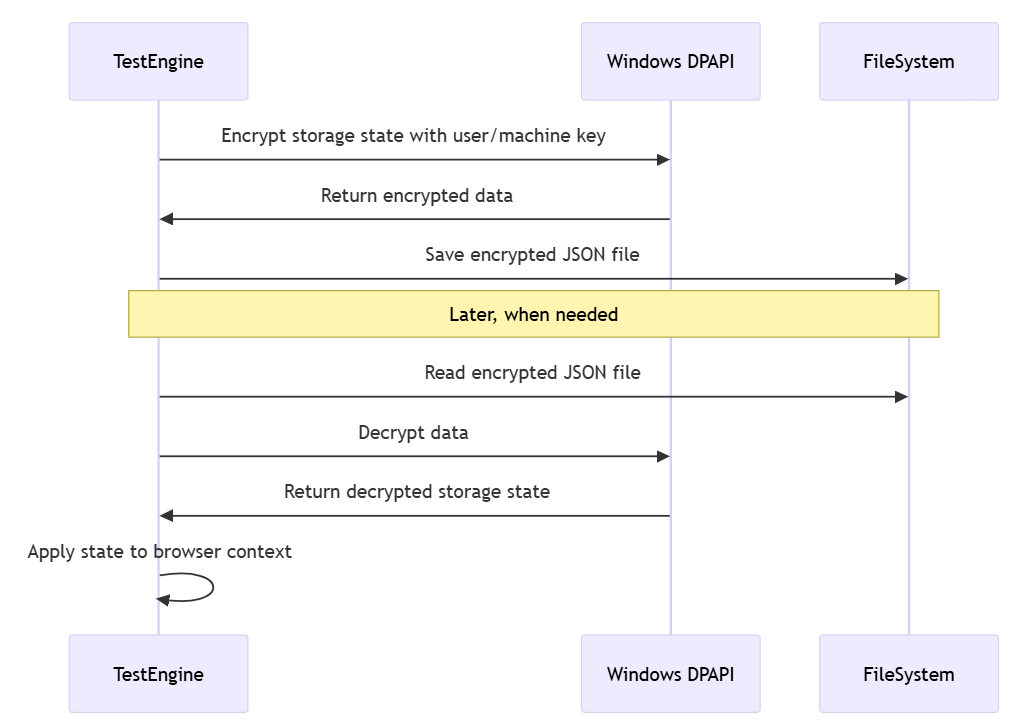

Pelaksanaan Perlindungan Data Windows

Pelaksanaan keadaan storan setempat menggunakan API Perlindungan Data Windows (DPAPI) untuk storan selamat:

Pertimbangan Keselamatan

Seni bina keselamatan keadaan storan menyediakan:

- Perlindungan token pengesahan semasa rehat menggunakan penyulitan DPAPI

- Sokongan untuk Microsoft Entra MFA dan dasar capaian bersyarat

- Pengasingan kotak pasir melalui konteks penyemak imbas Playwright

- Pematuhan dengan dasar hayat sesi Microsoft Entra

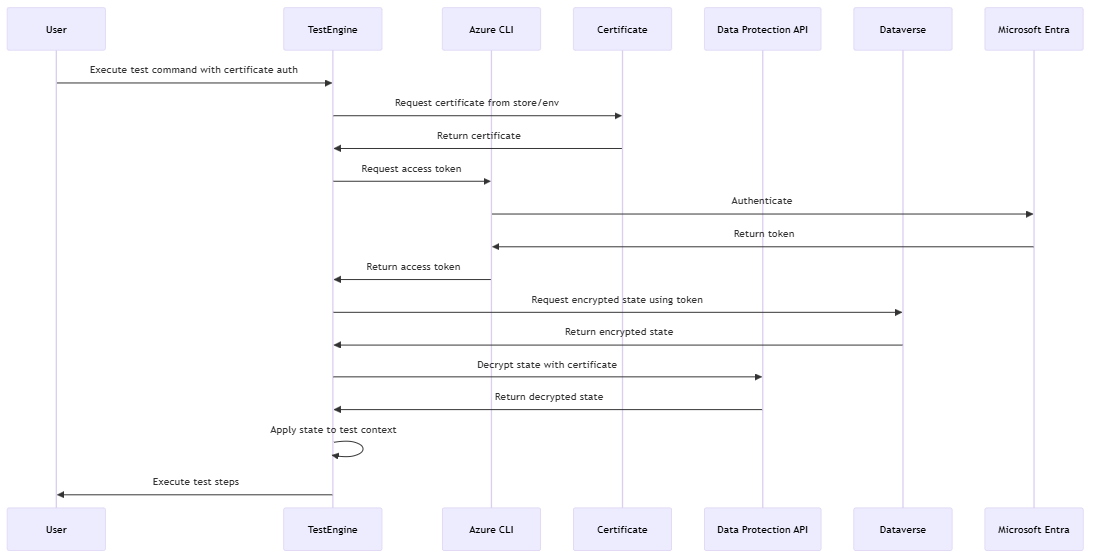

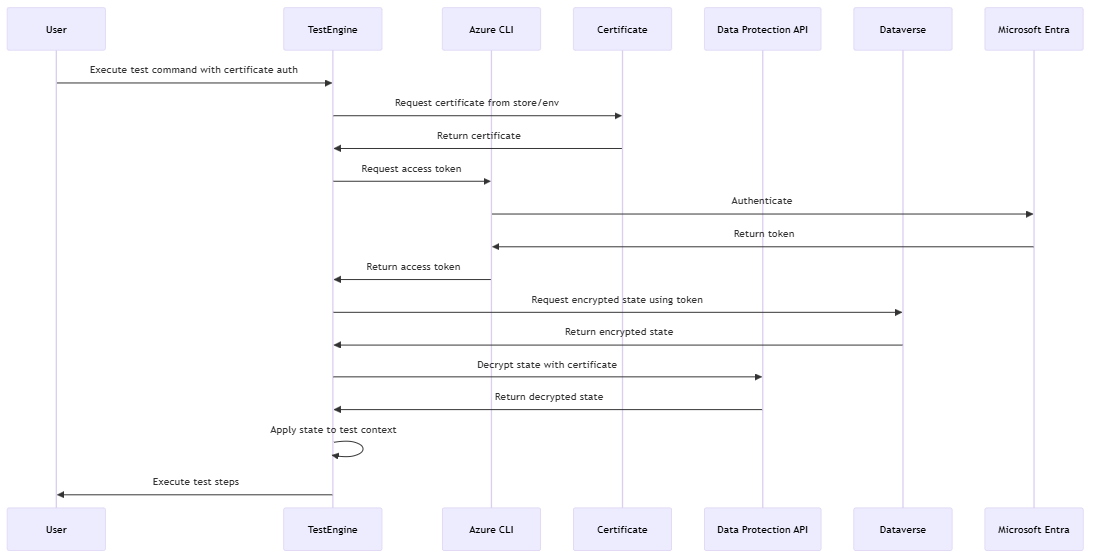

Senibina pengesahan berasaskan sijil

Pengesahan berasaskan sijil disepadukan dengan Dataverse dan menggunakan sijil X.509 untuk keselamatan yang dipertingkatkan dan penyulitan maklumat dalam keadaan rehat.

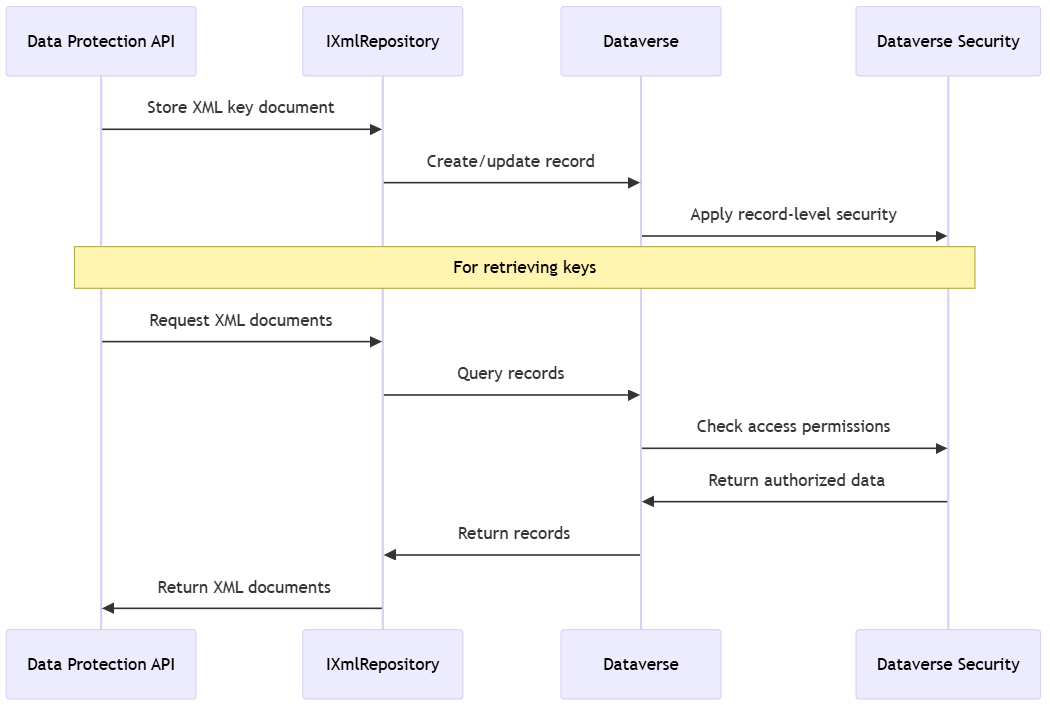

Dataverse pelaksanaan storan

Pelaksanaan Dataverse menggunakan repositori XML tersuai untuk penyimpanan selamat kunci perlindungan:

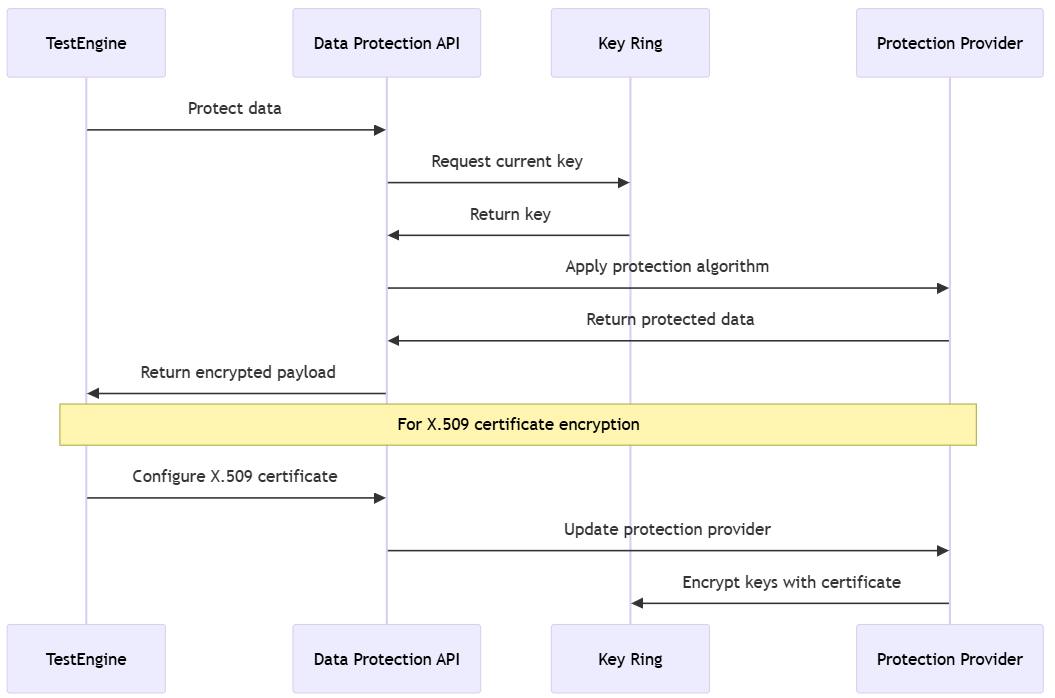

Teknologi penyulitan

Bahagian berikut menerangkan algoritma penyulitan dan pendekatan pengurusan utama yang digunakan oleh Test Engine untuk melindungi data pengesahan semasa rehat dan dalam transit.

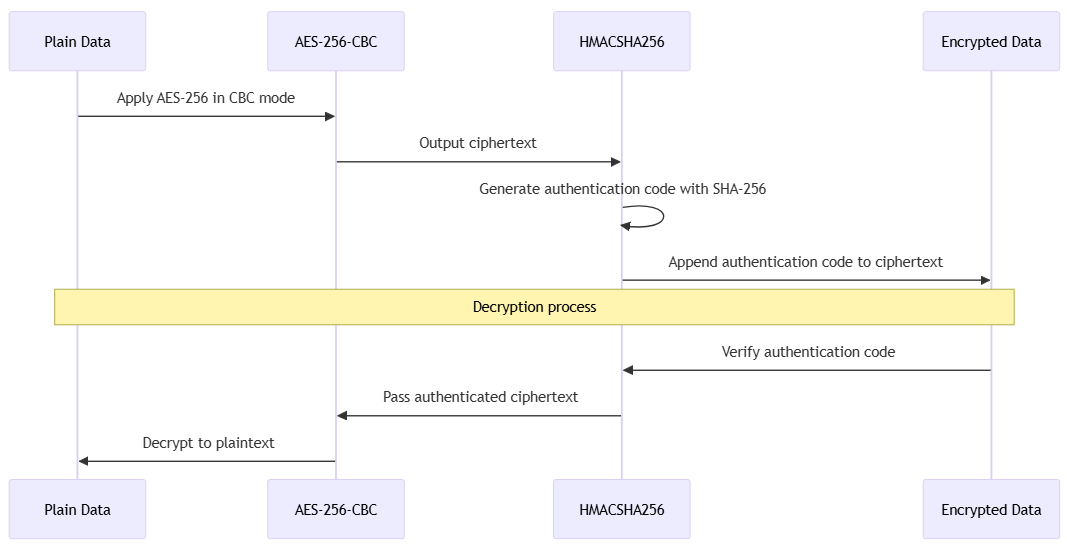

AES-256-CBC + HMACSHA256

Secara lalai, nilai data disulitkan dengan gabungan AES-256-CBC dan HMACSHA256:

Pendekatan ini menyediakan:

- Kerahsiaan melalui penyulitan AES-256

- Integriti melalui pengesahan HMAC

- Pengesahan sumber data

Penyepaduan API Perlindungan Data

Enjin Ujian disepadukan dengan API Perlindungan Data ASP.NET Core untuk pengurusan dan penyulitan kunci:

Pelaksanaan repositori XML tersuai

Test Engine melaksanakan IXmlRepository tersuai untuk Dataverse penyepaduan:

Akses bersyarat dan keserasian MFA

Seni bina pengesahan Test Engine direka bentuk untuk berfungsi dengan lancar dengan dasar capaian bersyarat Microsoft Entra:

Pertimbangan keselamatan lanjutan

Bahagian berikut menyerlahkan ciri dan penyepaduan keselamatan lain yang meningkatkan perlindungan data pengesahan dan menyokong operasi selamat dalam persekitaran perusahaan.

Dataverse Penyepaduan model keselamatan

Test Engine menggunakan Dataverse model keselamatan yang mantap:

- Keselamatan Peringkat Rekod- Mengawal akses kepada data pengesahan yang disimpan

- Model Perkongsian - Membolehkan perkongsian selamat konteks pengesahan ujian

- Pengauditan - Menjejaki akses kepada data pengesahan sensitif

- Keselamatan Peringkat Lajur - Menyediakan perlindungan terperinci medan sensitif

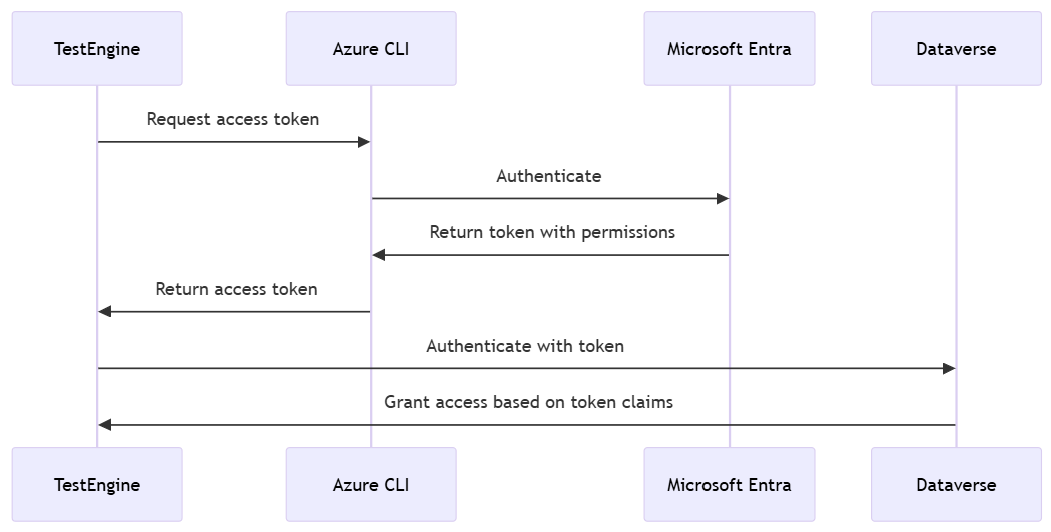

Pengurusan token Azure CLI

Untuk Dataverse pengesahan, Test Engine memperoleh token akses dengan selamat:

Amalan terbaik keselamatan

Apabila melaksanakan pengesahan Enjin Ujian, pertimbangkan amalan terbaik keselamatan ini:

- Akses keistimewaan paling sedikit- Berikan kebenaran minimum yang diperlukan untuk menguji akaun

- Penggiliran sijil biasa- Kemas kini sijil secara berkala

- Pembolehubah CI/CD selamat- Lindungi pembolehubah saluran paip yang mengandungi data sensitif

- Akses audit- Pantau akses kepada sumber pengesahan

- Pengasingan persekitaran- Gunakan persekitaran yang berasingan untuk ujian

Penambahbaikan keselamatan masa depan

Peningkatan masa depan yang berpotensi kepada seni bina keselamatan pengesahan termasuk:

- Penyepaduan dengan Azure Key Vault untuk pengurusan rahsia yang dipertingkatkan

- Sokongan untuk identiti terurus dalam persekitaran Azure

- Keupayaan pembalakan dan pemantauan keselamatan yang dipertingkatkan

- Lebih banyak penyedia perlindungan untuk senario merentas platform

Artikel berkaitan

Perlindungan Data dalam ASP.NET Core

Windows API Perlindungan Data

Microsoft Entra pengesahan

Dataverse Model keselamatan

Pengesahan berasaskan sijil X.509