Merk

Tilgang til denne siden krever autorisasjon. Du kan prøve å logge på eller endre kataloger.

Tilgang til denne siden krever autorisasjon. Du kan prøve å endre kataloger.

Viktig

I Defender for Endpoint Plan 1 og Defender for bedrifter kan du opprette en indikator for å blokkere eller tillate en fil. I Defender for bedrifter brukes indikatoren på tvers av miljøet og kan ikke begrenses til bestemte enheter.

Obs!

For at denne funksjonen skal fungere på Windows Server 2016 og Windows Server 2012 R2, må disse enhetene være pålastet ved hjelp av den moderne enhetlige løsningen. Egendefinerte filindikatorer med handlingene Tillat, Blokker og Utbedr er nå også tilgjengelige i de forbedrede motorfunksjonene for skadelig programvare for macOS og Linux.

Filindikatorer forhindrer ytterligere overføring av et angrep i organisasjonen ved å forby potensielt skadelige filer eller mistenkt skadelig programvare. Hvis du vet en potensielt ondsinnet bærbar kjørbar fil (PE), kan du blokkere den. Denne operasjonen vil hindre at den leses, skrives eller kjøres på enheter i organisasjonen.

Du kan opprette indikatorer for filer på tre måter:

- Ved å opprette en indikator gjennom innstillingssiden

- Ved å opprette en kontekstavhengig indikator ved hjelp av legg til indikator-knappen fra siden med fildetaljer

- Ved å opprette en indikator gjennom indikator-API-en

Forutsetninger

Forstå følgende forutsetninger før du oppretter indikatorer for filer:

- Virkemåteovervåking er aktivert

- Skybasert beskyttelse er aktivert.

- Nettverkstilkobling for skybeskyttelse er funksjonell

Operativsystemer som støttes

- Windows 10, versjon 1703 eller nyere

- Windows 11

- Windows Server 2012 R2

- Windows Server 2016 eller nyere

- Azure Stack HCI OS, versjon 23H2 og nyere.

Forutsetninger for Windows

- Denne funksjonen er tilgjengelig hvis organisasjonen bruker Microsoft Defender Antivirus (i aktiv modus)

- Klientversjonen av beskyttelse mot skadelig programvare må være

4.18.1901.xeller nyere. Se Månedsplattform og motorversjoner - Fil-hash-beregning er aktivert ved å angi

Computer Configuration\Administrative Templates\Windows Components\Microsoft Defender Antivirus\MpEngine\Enable File Hash ComputationAktivert. Du kan også kjøre følgende PowerShell-kommando:Set-MpPreference -EnableFileHashComputation $true

Obs!

Filindikatorer støtter flyttbare filer (PE), inkludert .exe og .dll bare filer.

macOS-forutsetninger

- Sanntidsbeskyttelse (RTP) må være aktiv.

-

Fil-hash-beregning må være aktivert. Utfør denne kommandoen:

mdatp config enable-file-hash-computation --value enabled

Obs!

På macOS støtter filindikatorer tre typer filer: Mach-O-kjørbare filer, POSIX-skallskript (f.eks. de som drives av sh eller bash) og AppleScript-filer (.scpt). (Mach-O er macOS opprinnelige kjørbare format, som kan sammenlignes med .exe og .dll på Windows.)

Linux forutsetninger

- Tilgjengelig i Defender for endpoint-versjon

101.85.27eller nyere. - Fil-hash-beregning må være aktivert i Microsoft Defender-portalen eller i den administrerte JSON-en

- Virkemåteovervåking er aktivert, men denne funksjonen fungerer med andre skanninger (RTP eller Egendefinert).

Obs!

På Linux støtter filindikatorer skriptfiler (.sh filer) og ELF-filer.

Opprette en indikator for filer fra innstillingssiden

Velg Systeminnstillinger-endepunktindikatorer>>> (under Regler) i navigasjonsruten.

Velg fanen Fil-hash-koder .

Velg Legg til element.

Angi følgende detaljer:

- Indikator: Angi enhetsdetaljene og definer utløpet av indikatoren.

- Handling: Angi handlingen som skal utføres, og angi en beskrivelse.

- Omfang: Definer omfanget for enhetsgruppen (omfang er ikke tilgjengelig i Defender for bedrifter).

Se gjennom detaljene i Sammendrag-fanen, og velg deretter Lagre.

Opprette en kontekstavhengig indikator fra fildetaljersiden

Ett av alternativene når du utfører svarhandlinger på en fil , er å legge til en indikator for filen. Når du legger til en hash-kode for indikator for en fil, kan du velge å heve et varsel og blokkere filen når en enhet i organisasjonen prøver å kjøre den.

Files automatisk blokkert av en indikator, vises ikke i filens handlingssenter, men varslene vil fremdeles være synlige i Varsler-køen.

Blokkere filer

- Hvis du vil starte blokkering av filer, aktiverer du funksjonen «blokker eller tillat» i Innstillinger (i Microsoft Defender-portalen går du til Innstillinger>Endepunkter>Generelle>avanserte funksjoner>Tillat eller blokker fil).

Varsler om handlinger for filblokkering (forhåndsversjon)

Viktig

Informasjon i denne delen (Offentlig forhåndsvisning for automatisert undersøkelse og utbedringsmotor) er relatert til forhåndsutgitt produkt som kan endres vesentlig før det utgis kommersielt. Microsoft gir ingen garantier, uttrykkelige eller underforståtte, med hensyn til informasjonen som er oppgitt her.

De gjeldende støttede handlingene for filen IOC er tillatt, overvåke og blokkere og utbedre. Når du har valgt å blokkere en fil, kan du velge om det er nødvendig å utløse et varsel. På denne måten kan du kontrollere antall varsler som kommer til sikkerhetsoperasjonsteamene, og sørge for at bare nødvendige varsler heves.

Gå tilIndikatorer>> forinnstillinger-endepunkter> i Microsoft Defender-portalen, og legg til ny hash-kode for fil.

Velg å blokkere og utbedre filen.

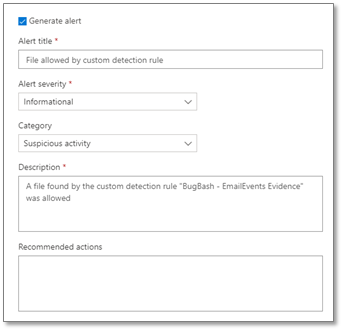

Angi om du vil generere et varsel om hendelsen for filblokkering, og definer varslingsinnstillingene:

- Varseltittelen

- Alvorsgraden for varsel

- Kategori

- Beskrivelse

- Anbefalte handlinger

Viktig

- Vanligvis håndheves og fjernes filblokker innen 15 minutter, gjennomsnittlig 30 minutter, men kan ta opptil 2 timer.

- Hvis det er motstridende fil-IoC-policyer med samme håndhevelsestype og mål, brukes policyen for den sikrere hash-koden. En SHA-256-fil hash IoC-policy vil vinne over en SHA-1-fil hash IoC-policy, som vil vinne over en MD5-fil hash IoC-policy hvis hash-typene definerer samme fil. Dette gjelder alltid uavhengig av enhetsgruppen.

- I alle andre tilfeller, hvis motstridende fil-IoC-policyer med samme håndhevelsesmål brukes på alle enheter og enhetens gruppe, vil policyen i enhetsgruppen vinne for en enhet.

- Hvis gruppepolicyen EnableFileHashComputation er deaktivert, reduseres blokkeringsnøyaktigheten for fil-IoC. Aktivering kan imidlertid

EnableFileHashComputationpåvirke enhetsytelsen. Kopiering av store filer fra en delt nettverksressurs til den lokale enheten, spesielt over en VPN-tilkobling, kan for eksempel ha innvirkning på enhetsytelsen. Hvis du vil ha mer informasjon om gruppepolicyen EnableFileHashComputation, kan du se Defender CSP. Hvis du vil ha mer informasjon om hvordan du konfigurerer denne funksjonen på Defender for Endpoint på Linux og macOS, kan du se Konfigurer funksjonen for hash-kode for fil på Linux og konfigurer funksjonen for hash-kode for fil på macOS.

Avanserte jaktfunksjoner (forhåndsversjon)

Viktig

Informasjon i denne delen (Offentlig forhåndsvisning for automatisert undersøkelse og utbedringsmotor) er relatert til forhåndsutgitt produkt som kan endres vesentlig før det utgis kommersielt. Microsoft gir ingen garantier, uttrykkelige eller underforståtte, med hensyn til informasjonen som er oppgitt her.

I forhåndsversjon kan du spørre etter responshandlingsaktiviteten på forhånd. Nedenfor finner du en spørring for forhåndsjakt:

search in (DeviceFileEvents, DeviceProcessEvents, DeviceEvents, DeviceRegistryEvents, DeviceNetworkEvents, DeviceImageLoadEvents, DeviceLogonEvents)

Timestamp > ago(30d)

| where AdditionalFields contains "EUS:Win32/CustomEnterpriseBlock!cl"

For mer informasjon om avansert jakt, se Proaktivt jakten på trusler med avansert jakt.

Her er andre trusselnavn som kan brukes i eksempelspørringen:

Files:

EUS:Win32/CustomEnterpriseBlock!clEUS:Win32/CustomEnterpriseNoAlertBlock!cl

Sertifikater:

EUS:Win32/CustomCertEnterpriseBlock!cl

Responshandlingsaktiviteten kan også vises på enhetens tidslinje.

Håndtering av policykonflikt

Cert- og IoC-policyhåndteringskonflikter følger denne rekkefølgen:

Hvis filen ikke er tillatt av Windows Defender-programkontroll og AppLocker håndhever moduspolicyer, må du blokkere.

Ellers, hvis filen er tillatt av Microsoft Defender Antivirus-utelukkelser, så Tillat.

Ellers, hvis filen blokkeres eller advares av en blokk eller advarer fil-IOCer, kan du blokkere/advare.

Ellers, hvis filen er blokkert av SmartScreen, deretter Blokker.

Ellers, hvis filen er tillatt av en tillat fil-IoC-policy, så tillat.

Hvis filen blokkeres av regler for reduksjon av angrepsoverflaten, kontrollert mappetilgang eller antivirusbeskyttelse, kan du eventuelt blokkere.

Ellers: Tillat (sender Windows Defender-programkontroll & AppLocker-policy, ingen IoC-regler gjelder for den).

Obs!

I situasjoner der Microsoft Defender Antivirus er satt til Blokker, men Defender for Endpoint-indikatorer for fil-hash eller sertifikater er satt til Tillat, er policyen som standard tillatt.

Obs!

I situasjoner der en sertifikatbasert indikator er konfigurert til å blokkere, men en hash-indikator for fil for en av de signerte filene er konfigurert til Tillat, støttes ikke denne konfigurasjonen av utformingen. Sertifikatbaserte indikatorer har høyere prioritet i Defender-evalueringssamlebåndet og vil alltid overstyre indikatorer for tillatt fil-hash. En konfigurasjon som samtidig:

- blokkerer et sertifikat, og

- forsøker å tillate én av de signerte filene via fil-hash

støttes ikke. Sertifikatbaserte indikatorer har forrang, og derfor vil filen fortsatt være blokkert.

Hvis det er motstridende fil-IoC-policyer med samme håndhevelsestype og mål, brukes policyen for den sikrere (noe lengre) hash-koden. En IoC-policy for SHA-256-filhash har for eksempel forrang over en IoC-policy for HASH-kode for MD5-fil hvis begge hash-typene definerer samme fil.

Advarsel

Håndtering av policykonflikt for filer og sertifikater skiller seg fra policykonfliktsbehandling for domener/NETTADRESSER/IP-adresser.

Microsoft Defender Vulnerability Management blokkerer sårbare programfunksjoner bruker fil-IOCer for håndhevelse og følger konflikthåndteringsrekkefølgen som er beskrevet tidligere i denne delen.

Eksempler

| Komponent | Komponenthåndhevelse | Filindikatorhandling | Resultat |

|---|---|---|---|

| Antivirusbeskyttelse | Blokker | Tillat | Tillat |

| Utelukkelse av bane for angrepsoverflatereduksjon | Tillat | Blokker | Blokker |

| Regel for reduksjon av angrepsoverflate | Blokker | Tillat | Tillat |

| Windows Defender-programkontroll | Tillat | Blokker | Tillat |

| Windows Defender-programkontroll | Blokker | Tillat | Blokker |

| Microsoft Defender antivirusutelukkelse | Tillat | Blokker | Tillat |