Overzicht van Traffic Analytics

Traffic Analytics is een cloudoplossing die inzicht biedt in gebruikers- en toepassingsactiviteiten in uw cloudnetwerken. Met name verkeersanalyse analyseert Azure Network Watcher-stroomlogboeken om inzicht te krijgen in de verkeersstroom in uw Azure-cloud. Met verkeersanalyse kunt u het volgende doen:

Visualiseer netwerkactiviteit in uw Azure-abonnementen.

Identificeer hotspots.

Beveilig uw netwerk met behulp van informatie over de volgende onderdelen om bedreigingen te identificeren:

- Poorten openen

- Toepassingen die toegang proberen te krijgen tot internet

- Virtuele machines (VM's) die verbinding maken met rogue netwerken

Optimaliseer uw netwerkimplementatie voor prestaties en capaciteit door inzicht te krijgen in verkeersstroompatronen in Azure-regio's en internet.

Netwerkfouten aanwijzen die kunnen leiden tot mislukte verbindingen in uw netwerk.

Waarom verkeersanalyse?

Het is essentieel om uw eigen netwerk te bewaken, beheren en kennen voor niet-gecompromitteerde beveiliging, naleving en prestaties. Het is van cruciaal belang om uw eigen omgeving te beschermen en te optimaliseren. U moet vaak de huidige status van het netwerk kennen, inclusief de volgende informatie:

- Wie maakt verbinding met het netwerk?

- Waar maken ze verbinding vandaan?

- Welke poorten zijn open voor internet?

- Wat is het verwachte netwerkgedrag?

- Is er onregelmatig netwerkgedrag?

- Zijn er plotselinge toenames in het verkeer?

Cloudnetwerken verschillen van on-premises bedrijfsnetwerken. In on-premises netwerken ondersteunen routers en switches NetFlow en andere, equivalente protocollen. U kunt deze apparaten gebruiken om gegevens over IP-netwerkverkeer te verzamelen wanneer deze een netwerkinterface binnenkomt of verlaat. Door verkeersstroomgegevens te analyseren, kunt u een analyse maken van de netwerkverkeersstroom en het volume.

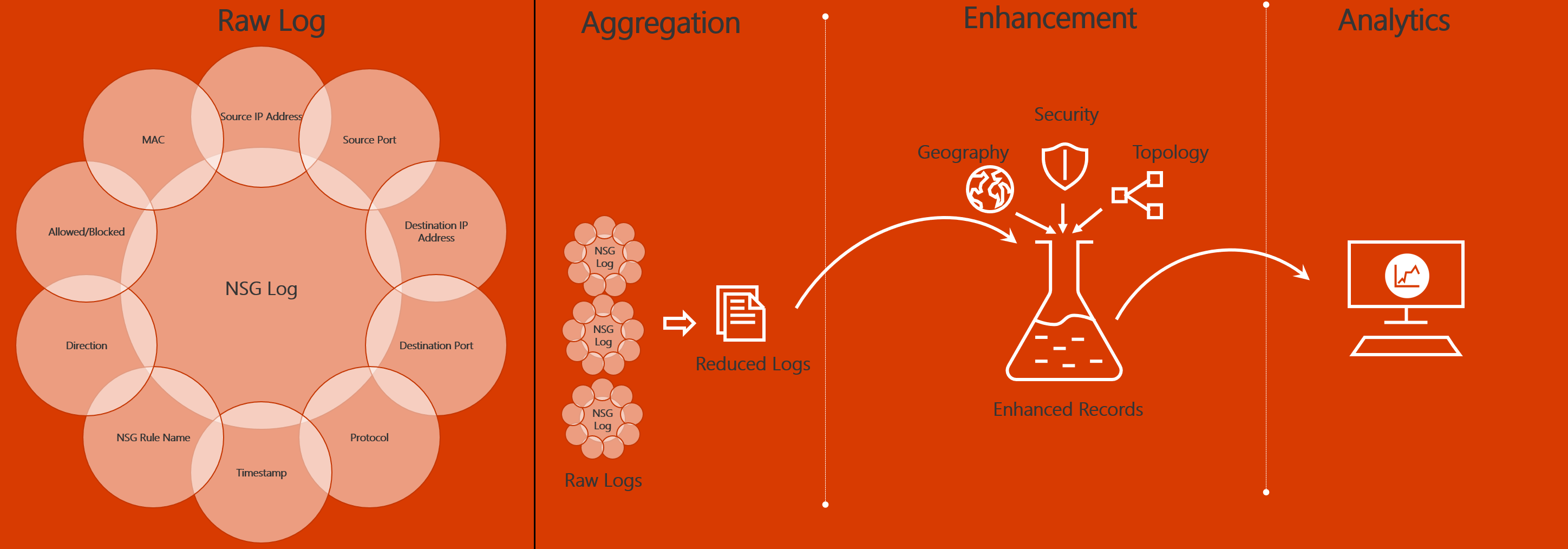

Met virtuele Azure-netwerken verzamelen stroomlogboeken gegevens over het netwerk. Deze logboeken bieden informatie over inkomend en uitgaand IP-verkeer via een netwerkbeveiligingsgroep of een virtueel netwerk. Traffic Analytics analyseert onbewerkte stroomlogboeken en combineert de logboekgegevens met intelligentie over beveiliging, topologie en geografie. Traffic Analytics biedt u vervolgens inzicht in de verkeersstroom in uw omgeving.

Traffic Analytics biedt de volgende informatie:

- Meest communicerende hosts

- Meest communicerende toepassingsprotocollen

- Meest samenvoegende hostparen

- Toegestaan en geblokkeerd verkeer

- Inkomend en uitgaand verkeer

- Internetpoorten openen

- Meest blokkerende regels

- Verkeersdistributie per Azure-datacenter, virtueel netwerk, subnetten of rogue netwerk

Belangrijke onderdelen

Als u traffic analytics wilt gebruiken, hebt u de volgende onderdelen nodig:

Network Watcher: een regionale service die u kunt gebruiken om voorwaarden op netwerkscenarioniveau in Azure te bewaken en diagnosticeren. U kunt Network Watcher gebruiken om stroomlogboeken voor netwerkbeveiligingsgroepen in en uit te schakelen. Zie Wat is Azure Network Watcher voor meer informatie?

Log Analytics: een hulpprogramma in Azure Portal dat u gebruikt om te werken met Azure Monitor-logboekgegevens. Azure Monitor-logboeken is een Azure-service die bewakingsgegevens verzamelt en de gegevens opslaat in een centrale opslagplaats. Deze gegevens kunnen gebeurtenissen, prestatiegegevens of aangepaste gegevens bevatten die worden geleverd via de Azure-API. Nadat deze gegevens zijn verzameld, zijn deze beschikbaar voor waarschuwingen, analyses en export. Voor het bewaken van toepassingen zoals netwerkprestatiemeter en verkeersanalyse worden Azure Monitor-logboeken als basis gebruikt. Zie Azure Monitor-logboeken voor meer informatie. Log Analytics biedt een manier om query's in logboeken te bewerken en uit te voeren. U kunt dit hulpprogramma ook gebruiken om queryresultaten te analyseren. Zie Overzicht van Log Analytics in Azure Monitor voor meer informatie.

Log Analytics-werkruimte: de omgeving waarin Logboekgegevens van Azure Monitor worden opgeslagen die betrekking hebben op een Azure-account. Zie Overzicht van Log Analytics-werkruimten voor meer informatie over Log Analytics-werkruimten.

Daarnaast hebt u een netwerkbeveiligingsgroep nodig die is ingeschakeld voor stroomlogboekregistratie als u traffic analytics gebruikt om stroomlogboeken voor netwerkbeveiligingsgroepen te analyseren of een virtueel netwerk dat is ingeschakeld voor stroomlogboeken als u verkeersanalyse gebruikt om stroomlogboeken van virtuele netwerken te analyseren:

Netwerkbeveiligingsgroep (NSG): een resource die een lijst met beveiligingsregels bevat waarmee netwerkverkeer naar of van resources die zijn verbonden met een virtueel Azure-netwerk, is toegestaan of geweigerd. Netwerkbeveiligingsgroepen kunnen worden gekoppeld aan subnetten, netwerkinterfaces (NIC's) die zijn gekoppeld aan VM's (Resource Manager) of afzonderlijke VM's (klassiek). Zie het overzicht van netwerkbeveiligingsgroepen voor meer informatie.

Stroomlogboeken voor netwerkbeveiligingsgroepen: opgenomen informatie over inkomend en uitgaand IP-verkeer via een netwerkbeveiligingsgroep. Stroomlogboeken voor netwerkbeveiligingsgroepen worden geschreven in JSON-indeling en omvatten:

- Uitgaande en binnenkomende stromen per regel.

- De NIC waarop de stroom van toepassing is.

- Informatie over de stroom, zoals de bron- en doel-IP-adressen, de bron- en doelpoorten en het protocol.

- De status van het verkeer, zoals toegestaan of geweigerd.

Zie het overzicht van stroomlogboeken voor netwerkbeveiligingsgroepen voor meer informatie over stroomlogboeken voor netwerkbeveiligingsgroepen.

Virtueel netwerk (VNet): een resource waarmee veel typen Azure-resources veilig met elkaar, internet en on-premises netwerken kunnen communiceren. Zie Het overzicht van het virtuele netwerk voor meer informatie.

Stroomlogboeken voor virtuele netwerken: opgenomen informatie over inkomend en uitgaand IP-verkeer via een virtueel netwerk. Stroomlogboeken voor virtuele netwerken worden geschreven in JSON-indeling en omvatten:

- Uitgaande en binnenkomende stromen.

- Informatie over de stroom, zoals de bron- en doel-IP-adressen, de bron- en doelpoorten en het protocol.

- De status van het verkeer, zoals toegestaan of geweigerd.

Zie het overzicht van stroomlogboeken voor virtuele netwerken voor meer informatie over stroomlogboeken voor virtuele netwerken.

Hoe verkeersanalyse werkt

Traffic Analytics onderzoekt onbewerkte stroomlogboeken. Vervolgens wordt het logboekvolume verminderd door stromen samen te voegen die een gemeenschappelijk bron-IP-adres, doel-IP-adres, doelpoort en protocol hebben.

Een voorbeeld hiervan is Host 1 op IP-adres 10.10.10.10 en Host 2 op IP-adres 10.10.20.10. Stel dat deze twee hosts 100 keer communiceren gedurende een periode van één uur. Het onbewerkte stroomlogboek bevat in dit geval 100 vermeldingen. Als deze hosts het HTTP-protocol op poort 80 gebruiken voor elk van deze 100 interacties, heeft het gereduceerde logboek één vermelding. Deze vermelding geeft aan dat Host 1 en Host 2 100 keer hebben gecommuniceerd gedurende een periode van één uur met behulp van het HTTP-protocol op poort 80.

Gereduceerde logboeken worden uitgebreid met geografische, beveiligings- en topologiegegevens en worden vervolgens opgeslagen in een Log Analytics-werkruimte. In het volgende diagram ziet u de gegevensstroom:

Vereisten

Voor traffic analytics zijn de volgende vereisten vereist:

Een abonnement op Network Watcher ingeschakeld. Zie Azure Network Watcher in- of uitschakelen voor meer informatie.

Stroomlogboeken voor netwerkbeveiligingsgroepen die zijn ingeschakeld voor de netwerkbeveiligingsgroepen die u wilt bewaken of virtuele netwerkstroomlogboeken die zijn ingeschakeld voor het virtuele netwerk dat u wilt bewaken. Zie Een stroomlogboek voor netwerkbeveiligingsgroepen maken of Een stroomlogboek voor een virtueel netwerk maken voor meer informatie.

Een Azure Log Analytics-werkruimte met lees- en schrijftoegang. Zie Een Log Analytics-werkruimte maken voor meer informatie.

Een van de volgende ingebouwde Azure-rollen moet worden toegewezen aan uw account:

Implementatiemodel Role Resourcebeheer Eigenaar Inzender Netwerkbijdrager 1 en Bewakingsbijdrager2 Als geen van de voorgaande ingebouwde rollen aan uw account is toegewezen, wijst u een aangepaste rol toe aan uw account. De aangepaste rol moet de volgende acties op abonnementsniveau ondersteunen:

Microsoft.Network/applicationGateways/readMicrosoft.Network/connections/readMicrosoft.Network/loadBalancers/readMicrosoft.Network/localNetworkGateways/readMicrosoft.Network/networkInterfaces/readMicrosoft.Network/networkSecurityGroups/readMicrosoft.Network/publicIPAddresses/readMicrosoft.Network/routeTables/readMicrosoft.Network/virtualNetworkGateways/readMicrosoft.Network/virtualNetworks/readMicrosoft.Network/expressRouteCircuits/readMicrosoft.OperationalInsights/workspaces/read1Microsoft.OperationalInsights/workspaces/sharedkeys/action1Microsoft.Insights/dataCollectionRules/read2Microsoft.Insights/dataCollectionRules/write2Microsoft.Insights/dataCollectionRules/delete2Microsoft.Insights/dataCollectionEndpoints/read2Microsoft.Insights/dataCollectionEndpoints/write2Microsoft.Insights/dataCollectionEndpoints/delete2

1 Netwerkbijdrager heeft geen betrekking op

Microsoft.OperationalInsights/workspaces/*acties.2 Alleen vereist bij het gebruik van verkeersanalyse voor het analyseren van stroomlogboeken voor virtuele netwerken. Zie Gegevensverzamelingsregels in Eindpunten voor gegevensverzameling in Azure Monitor en eindpunten voor gegevensverzameling in Azure Monitor voor meer informatie.

Zie Azure-roltoewijzingen weergeven met behulp van Azure Portal voor meer informatie over het controleren van rollen die zijn toegewezen aan een gebruiker voor een abonnement. Als u de roltoewijzingen niet kunt zien, neemt u contact op met de desbetreffende abonnementsbeheerder.

Let op

Gegevensverzamelingsregel en eindpuntbronnen voor gegevensverzameling worden gemaakt en beheerd door verkeersanalyses. Als u een bewerking op deze resources uitvoert, werkt traffic analytics mogelijk niet zoals verwacht.

Prijzen

Zie Prijzen van Network Watcher en Prijzen van Azure Monitor voor meer informatie over prijzen.

Traffic Analytics (veelgestelde vragen)

Zie de veelgestelde vragen over Traffic Analytics voor antwoorden op de meest gestelde vragen over traffic analytics.

Gerelateerde inhoud

- Zie Gebruiksscenario's voor meer informatie over het gebruik van verkeersanalyses.

- Zie Schema en gegevensaggregatie in Traffic Analytics voor meer informatie over het schema en de verwerking van gegevensanalyse.