De Microsoft Defender voor Eindpunt voor macOS-beleid instellen in Jamf Pro

Van toepassing op:

- Defender voor Eindpunt op Mac

- Plan 1 voor Microsoft Defender voor Eindpunt

- Plan 2 voor Microsoft Defender voor Eindpunt

Gebruik dit artikel om beleidsregels in te stellen voor Defender voor Eindpunt op Mac met behulp van Jamf Pro.

Stap 1: het Microsoft Defender voor Eindpunt onboardingpakket ophalen

Belangrijk

Er moet een geschikte rol zijn toegewezen om apparaten weer te geven, te beheren en te onboarden. Zie Toegang tot Microsoft Defender XDR beheren met Microsoft Entra globale rollen voor meer informatie.

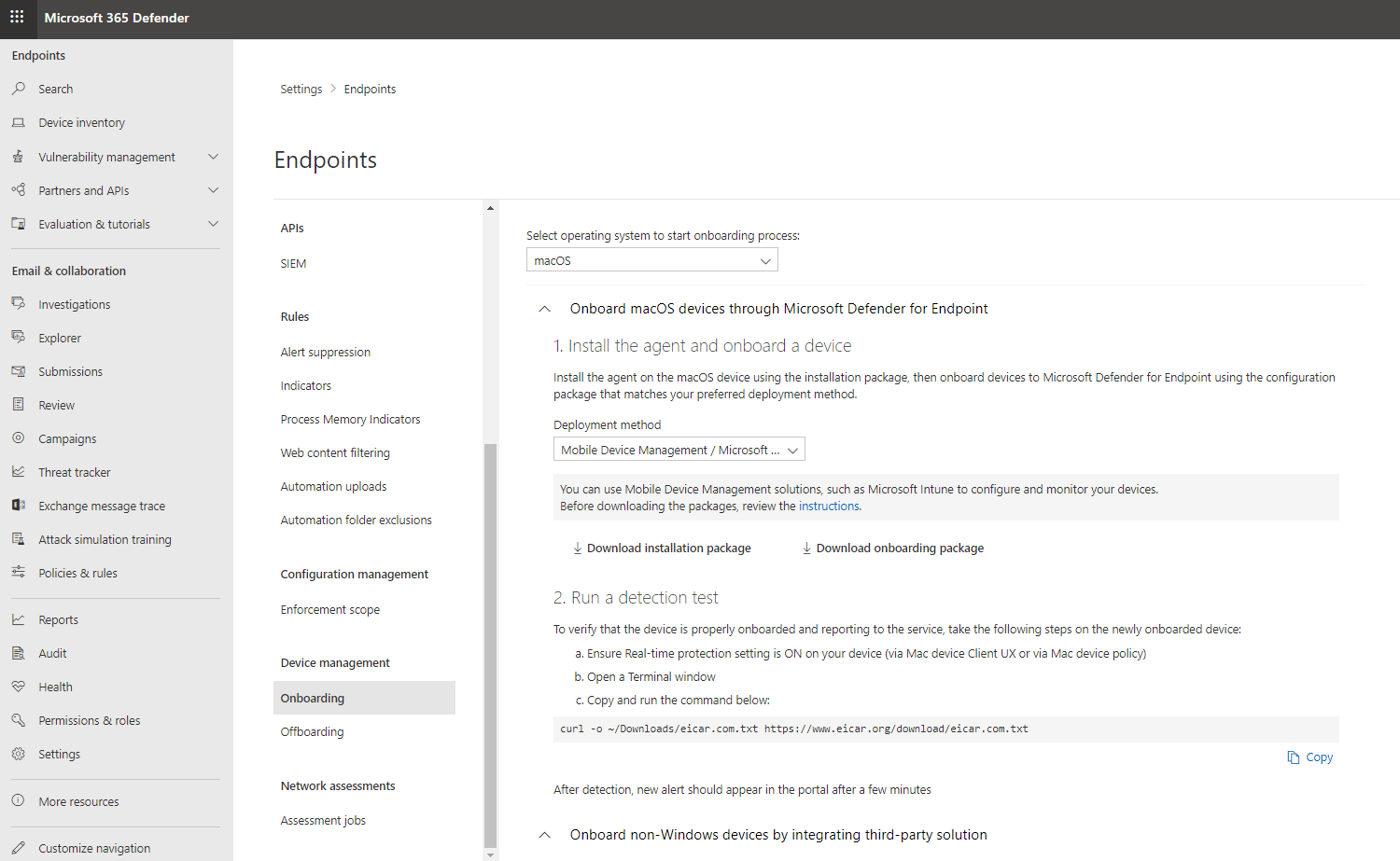

Navigeer in de Microsoft Defender Portal naar Instellingen>Eindpunten>Onboarding.

Selecteer macOS als het besturingssysteem en Mobile Apparaatbeheer/Microsoft Intune als de implementatiemethode.

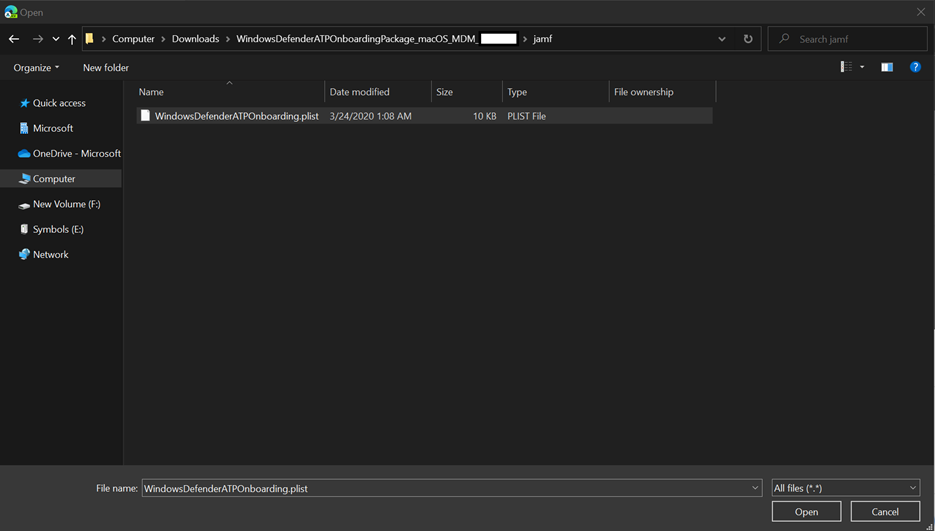

Selecteer Onboarding-pakket downloaden (WindowsDefenderATPOnboardingPackage.zip).

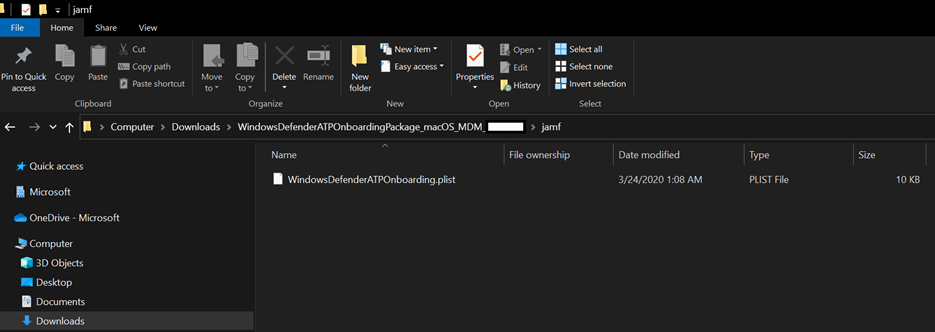

Pak uit

WindowsDefenderATPOnboardingPackage.zip.Kopieer het bestand naar de gewenste locatie. Bijvoorbeeld

C:\Users\JaneDoe_or_JohnDoe.contoso\Downloads\WindowsDefenderATPOnboardingPackage_macOS_MDM_contoso\Jamf\WindowsDefenderATPOnboarding.plist.

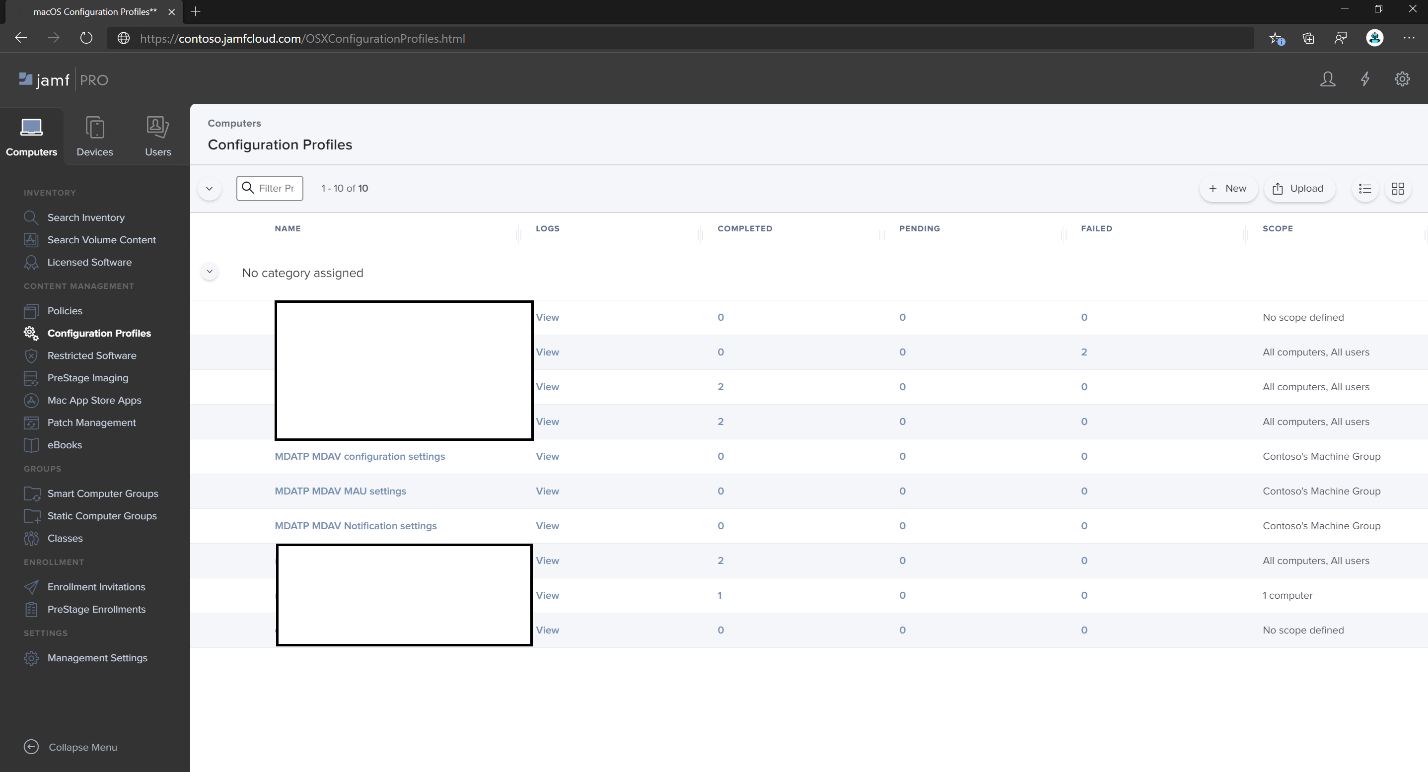

Stap 2: een configuratieprofiel maken in Jamf Pro met behulp van het onboardingpakket

Zoek het bestand

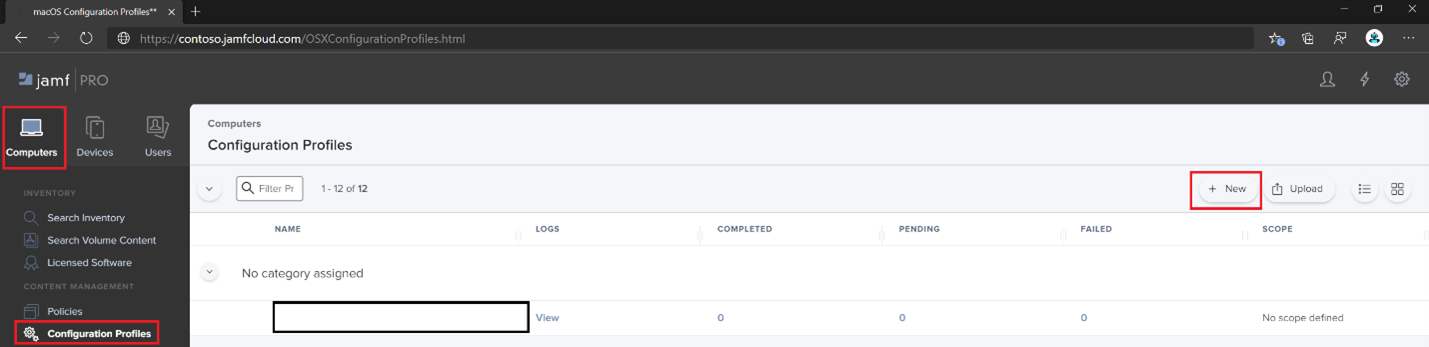

WindowsDefenderATPOnboarding.plistuit de vorige sectie.Meld u aan bij Jamf Pro, navigeer naarComputerconfiguratieprofielen> en selecteer Nieuw.

Geef op het tabblad Algemeen de volgende details op:

-

Naam:

MDE onboarding for macOS -

Beschrijving:

MDE EDR onboarding for macOS -

Categorie:

None -

Distributiemethode:

Install Automatically -

Niveau:

Computer Level

-

Naam:

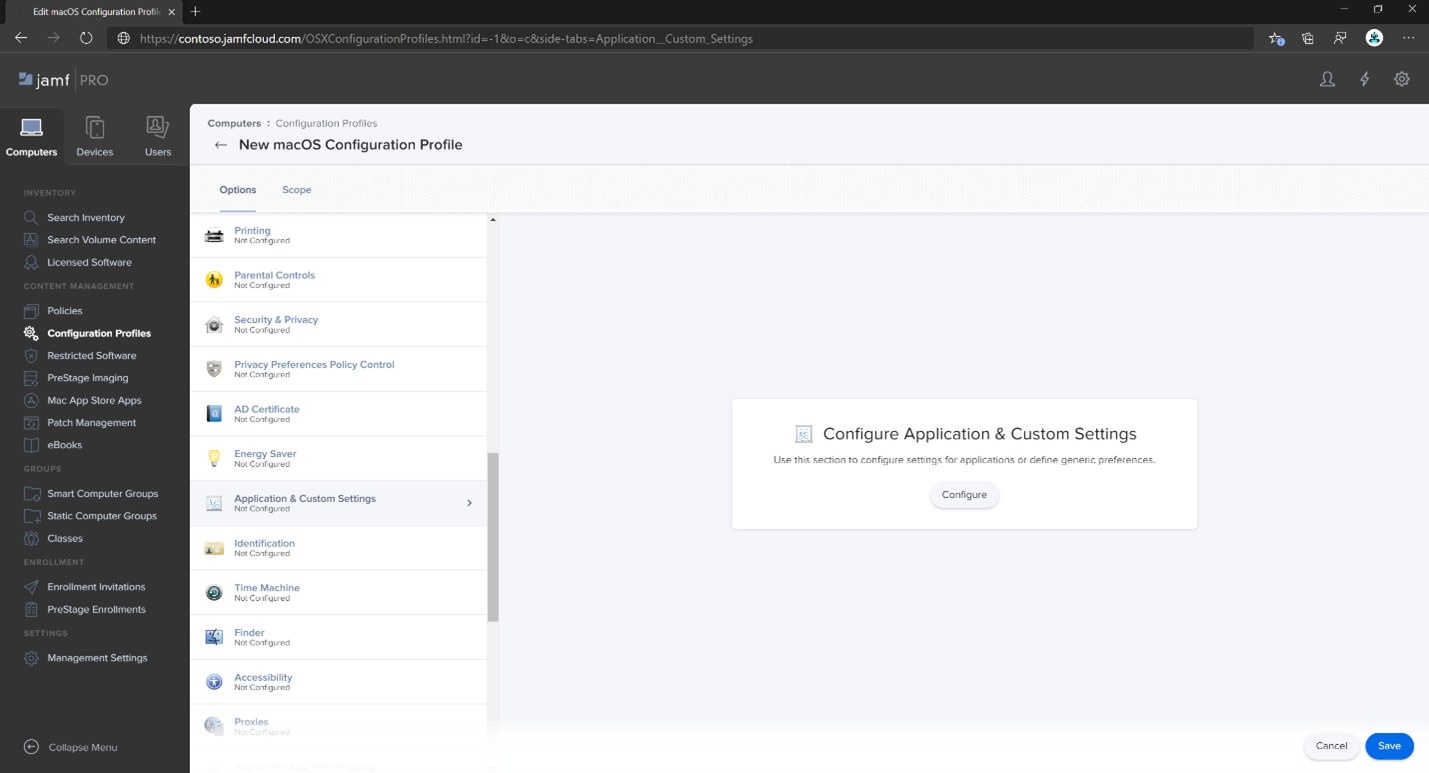

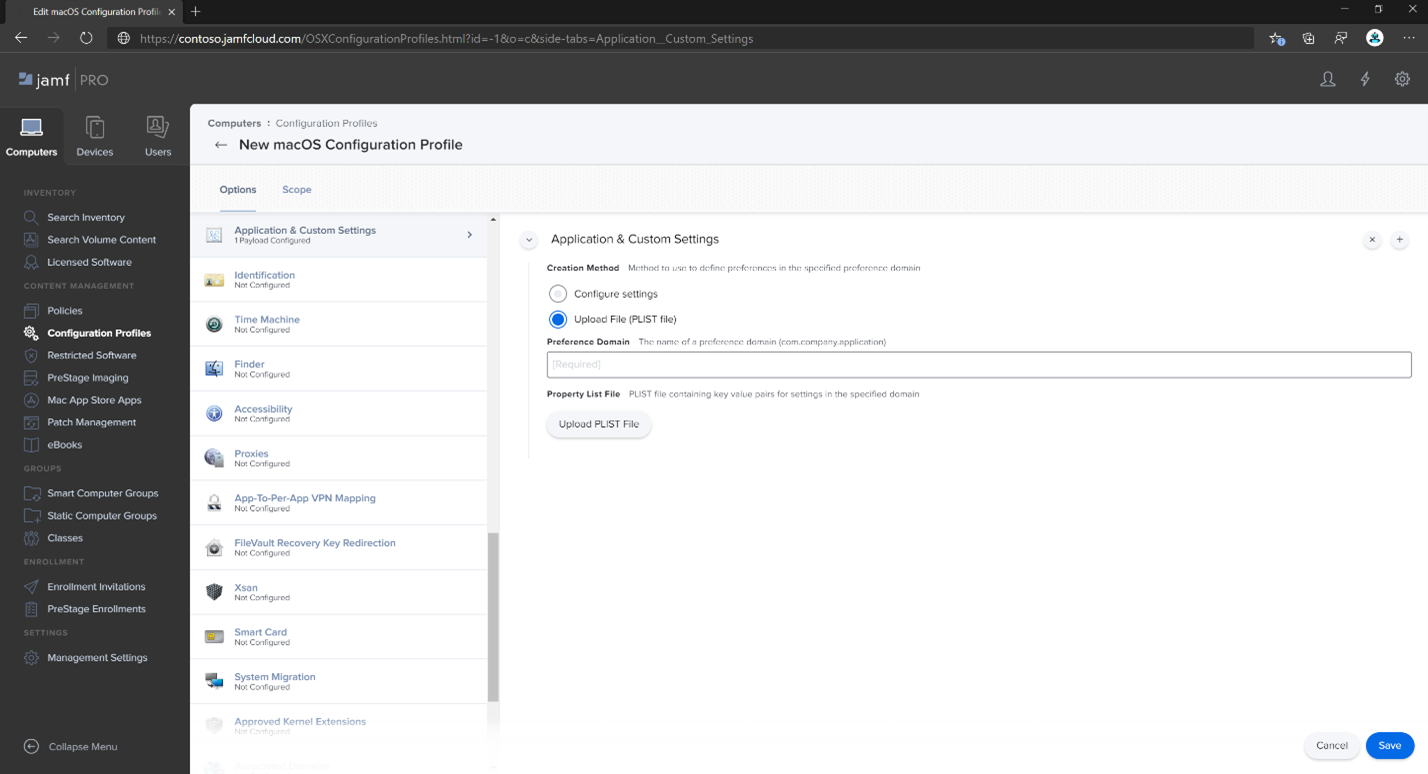

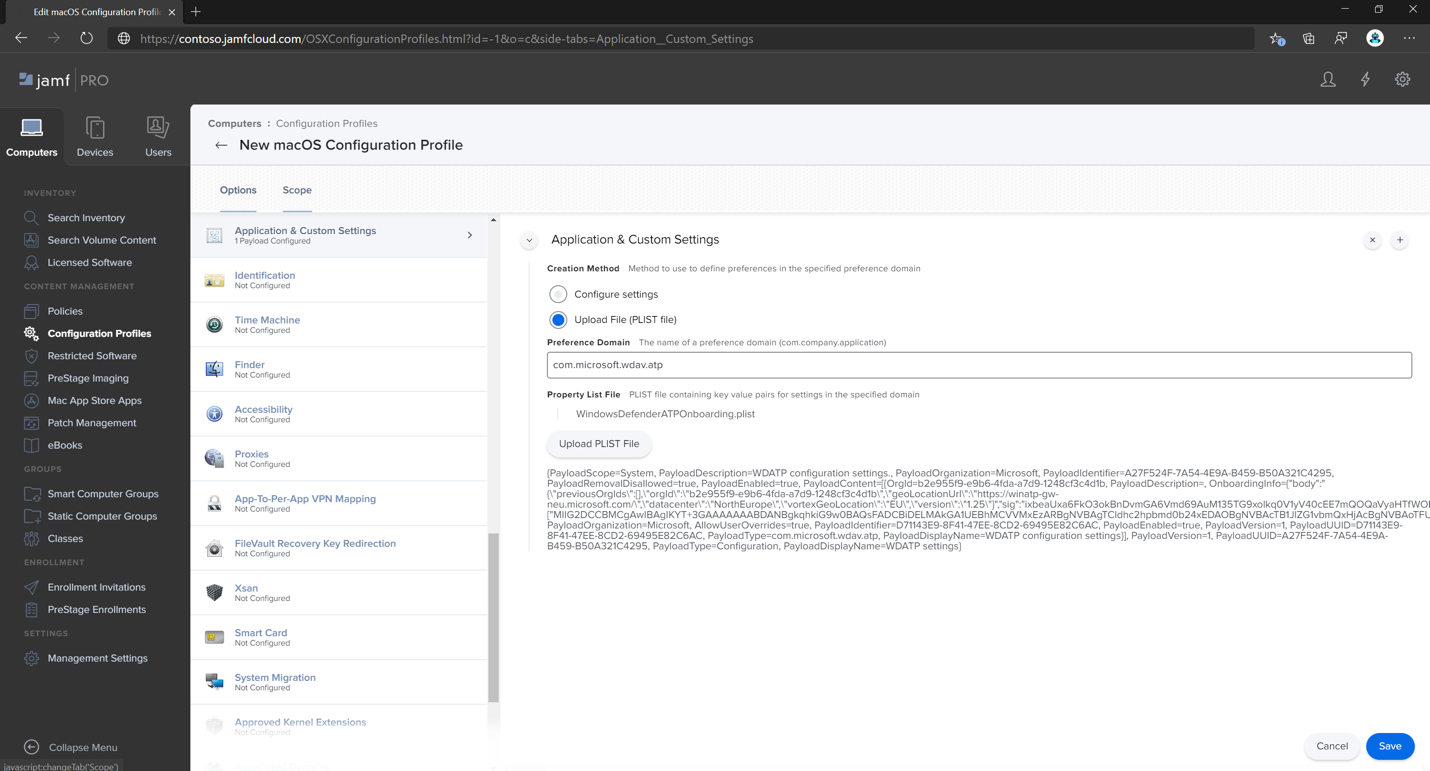

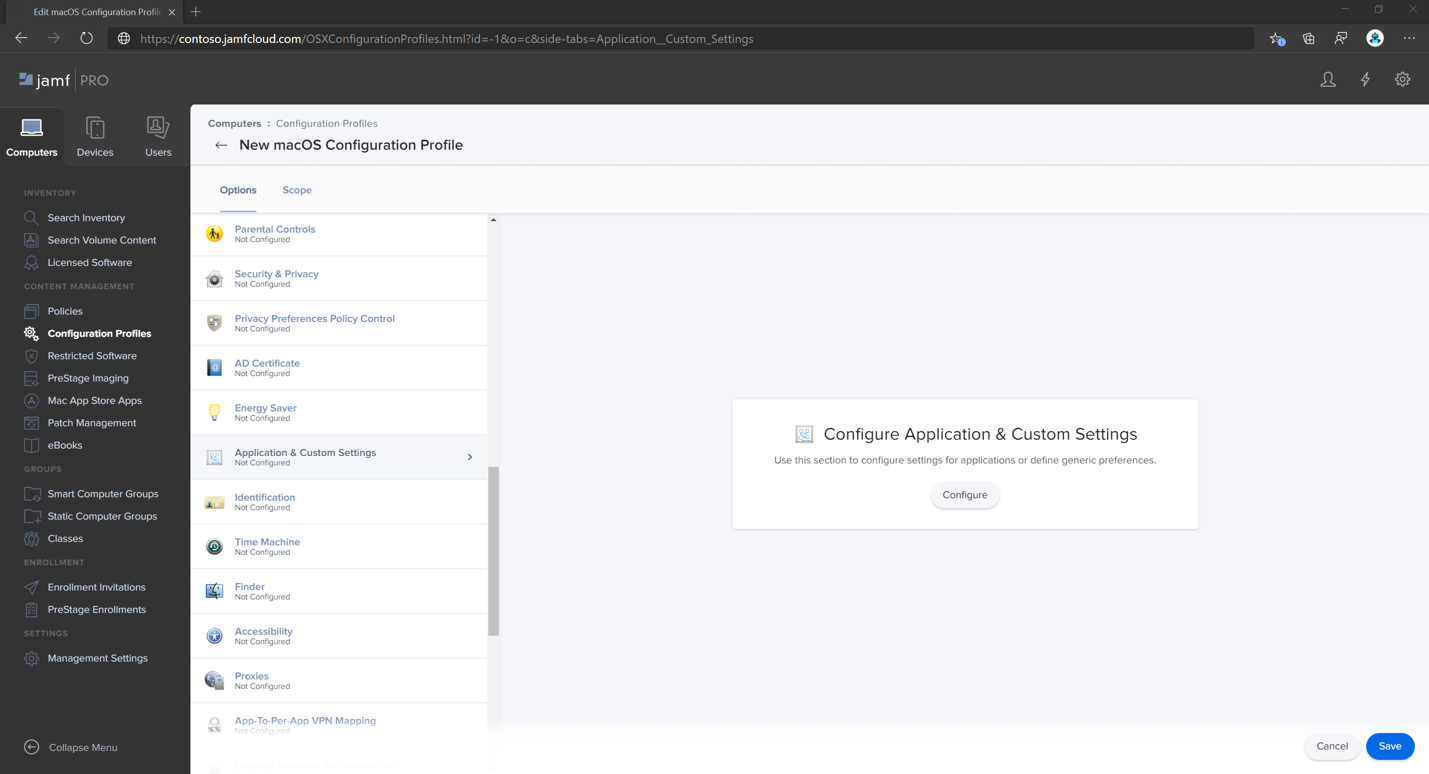

Ga naar de pagina Toepassing & Aangepaste instellingen , selecteer Uploaden en selecteer vervolgens Toevoegen.

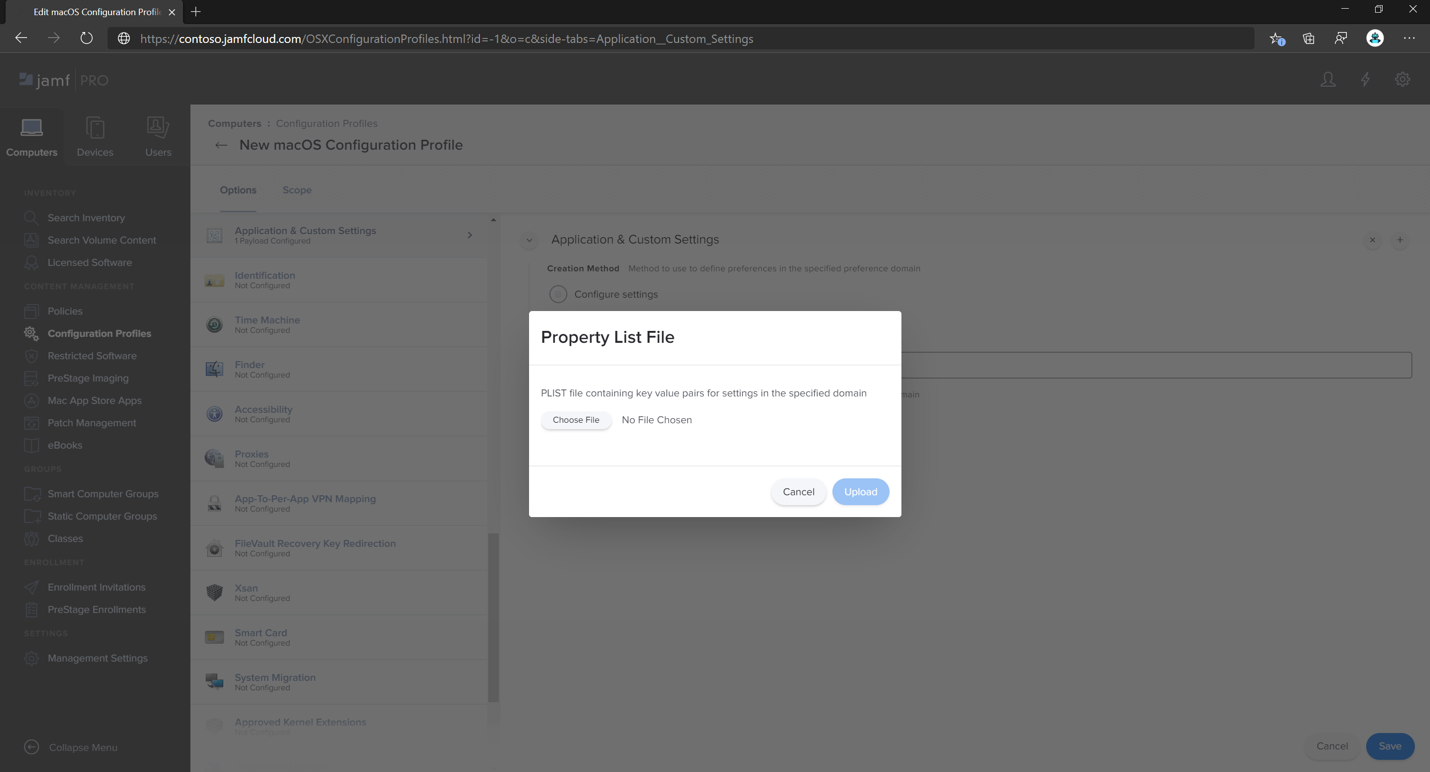

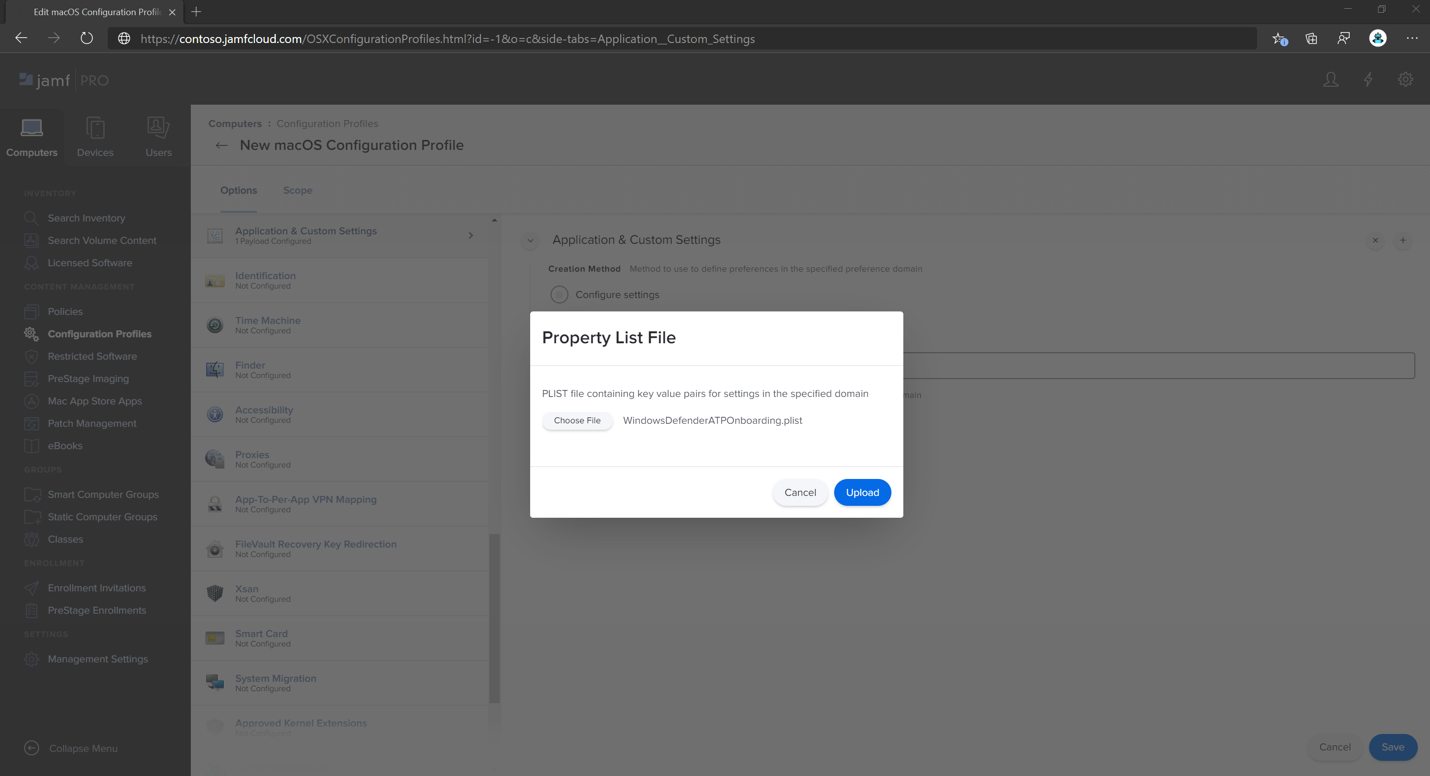

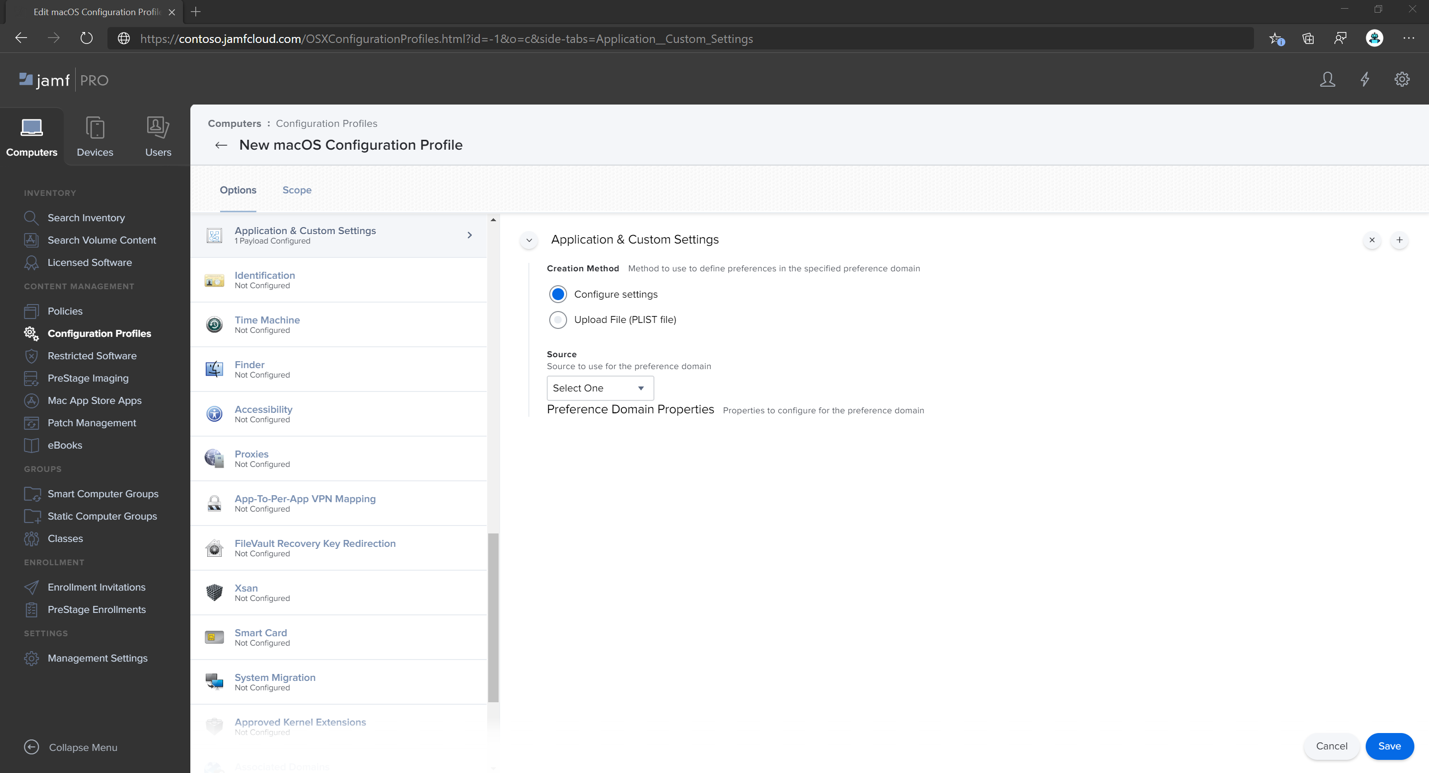

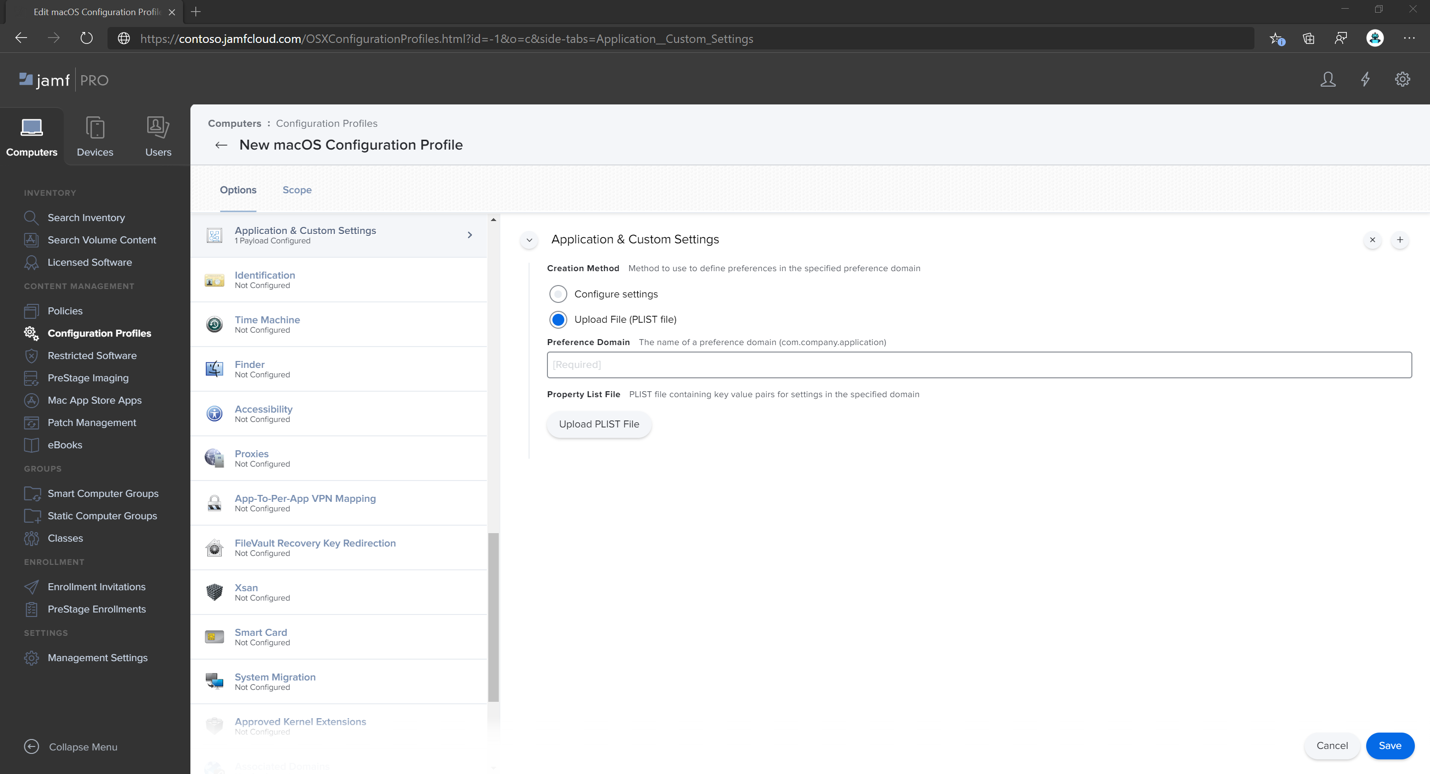

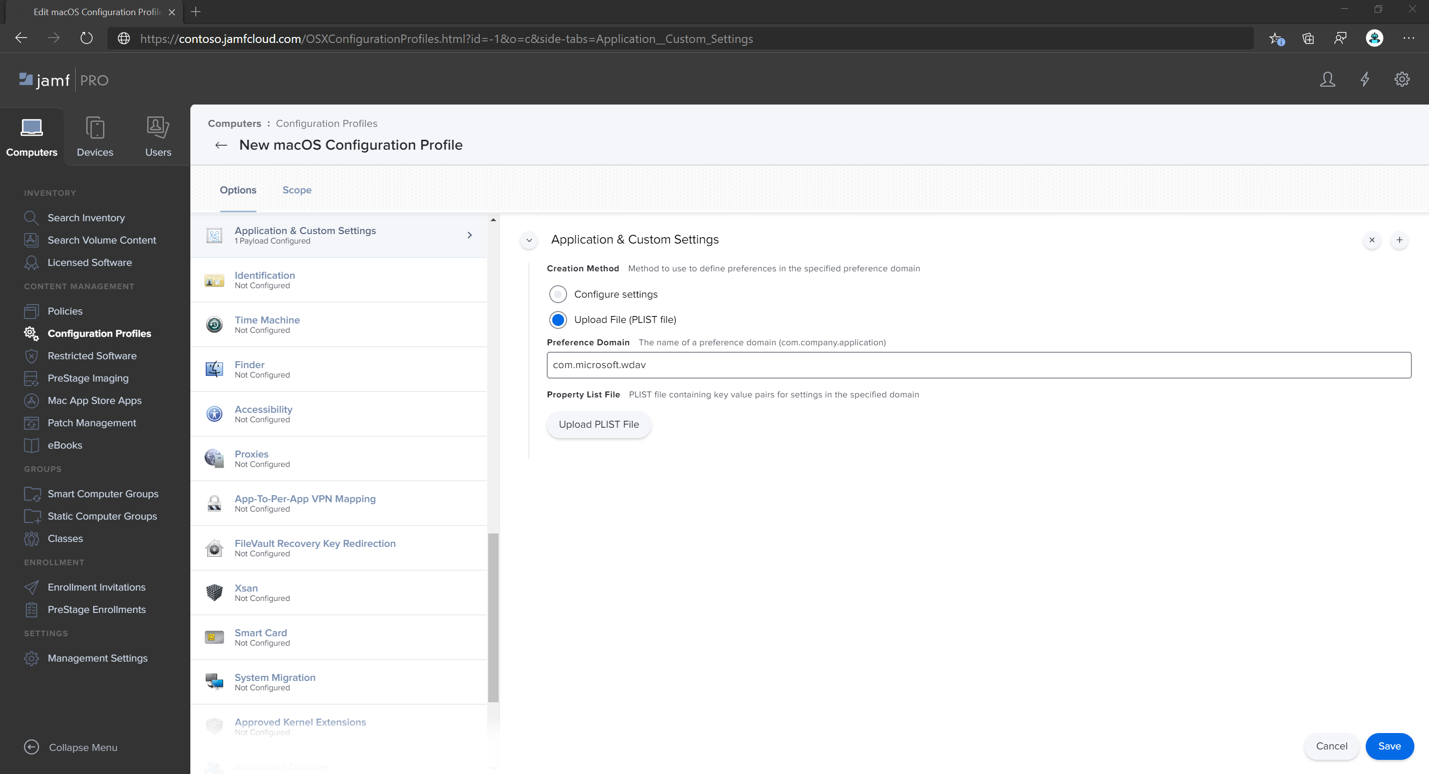

Selecteer Bestand uploaden (PLIST-bestand) en typ

com.microsoft.wdav.atpvervolgens in Voorkeursdomein.Selecteer Openen en selecteer het onboardingbestand.

Selecteer Uploaden.

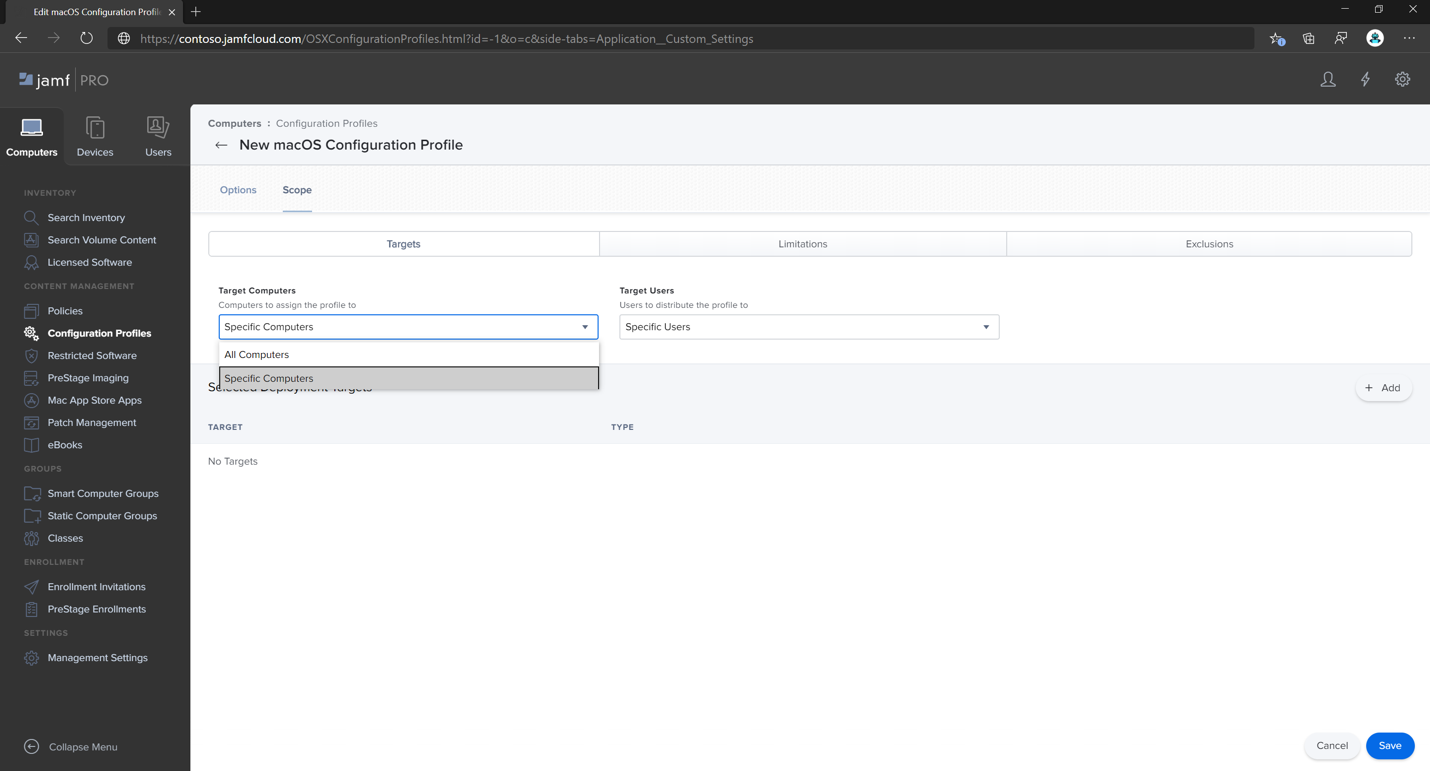

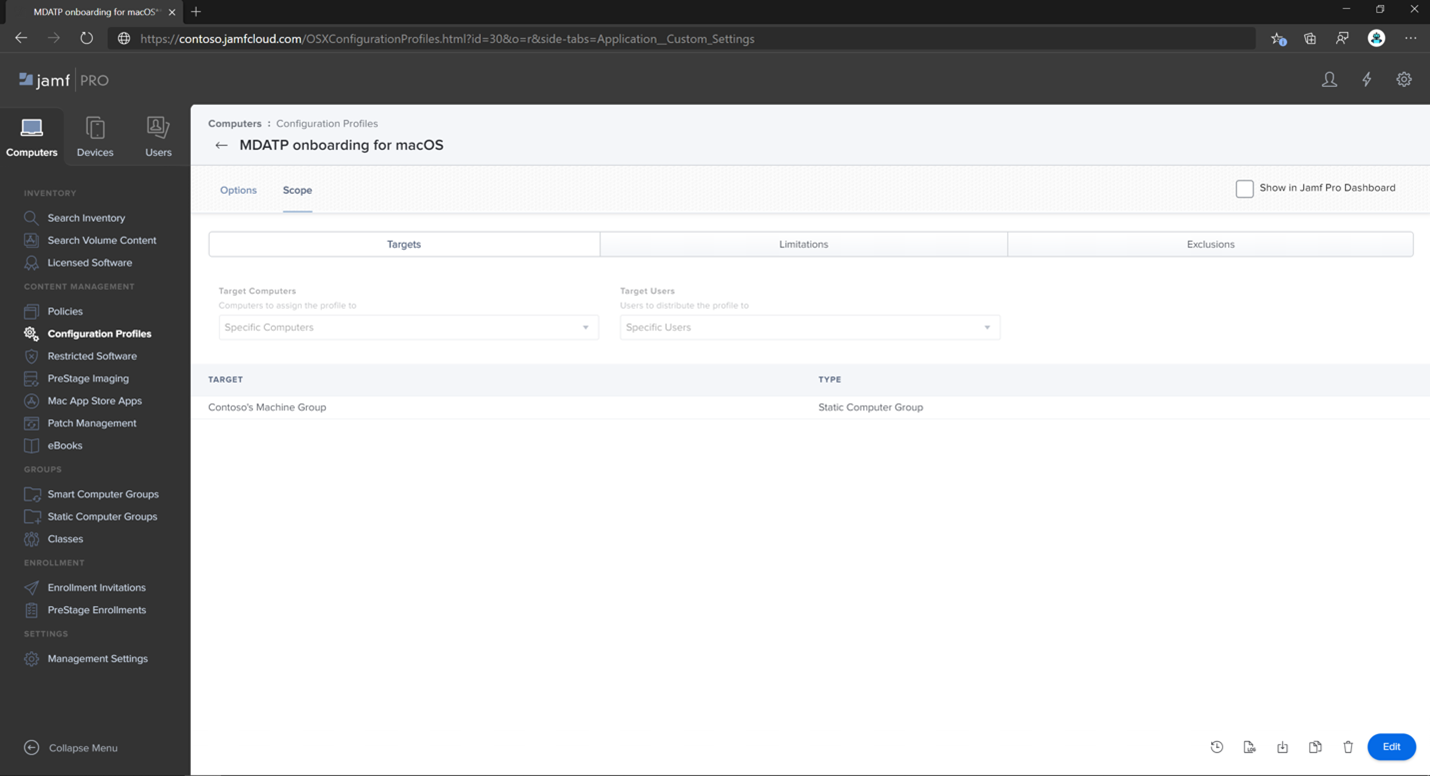

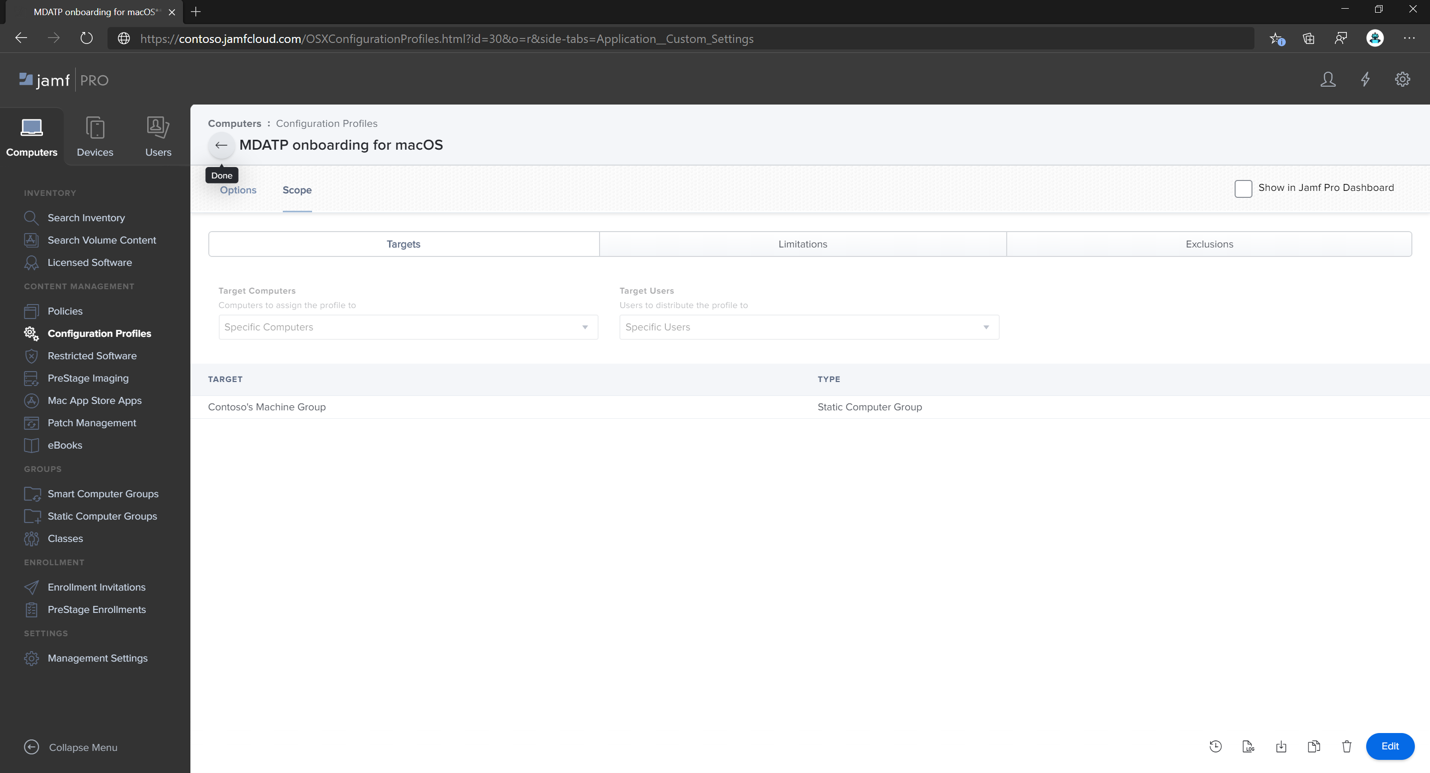

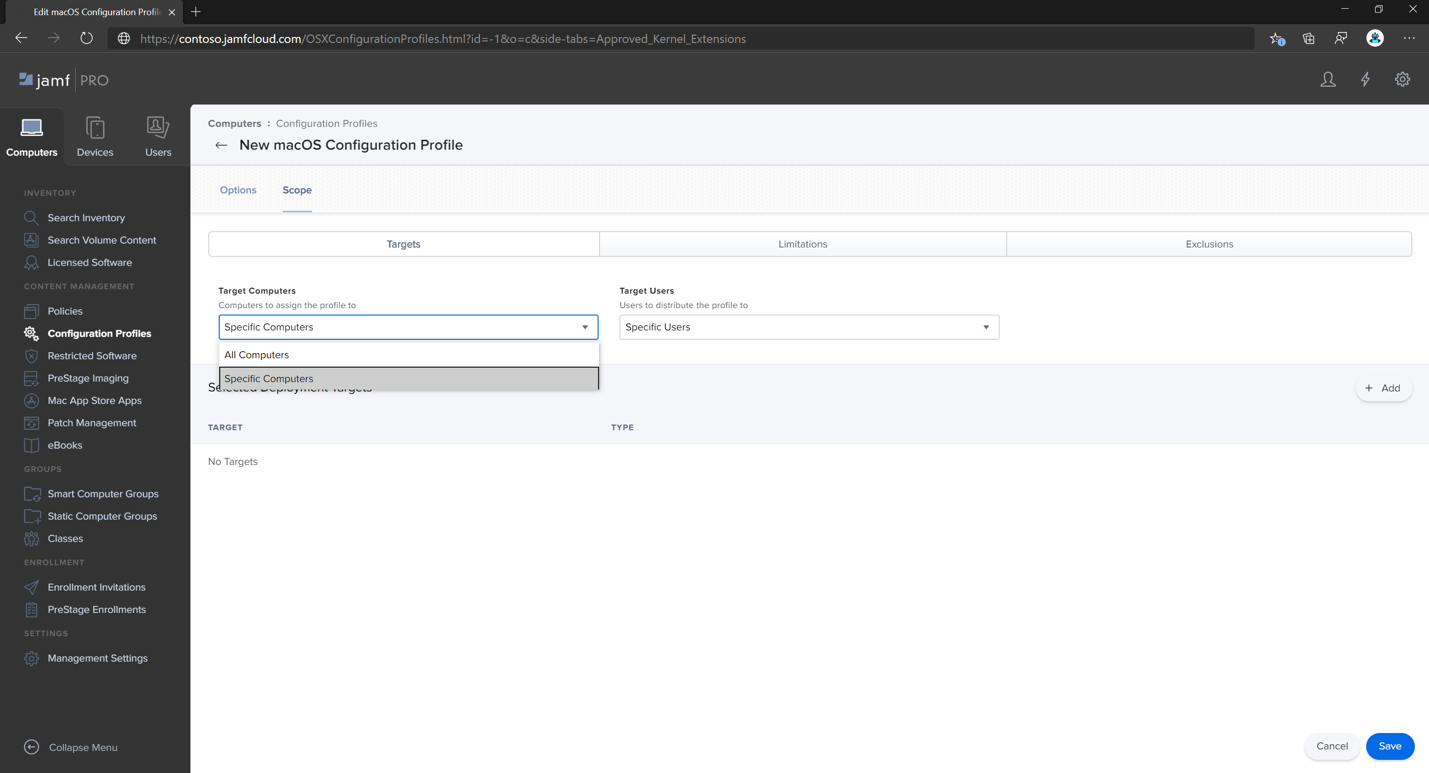

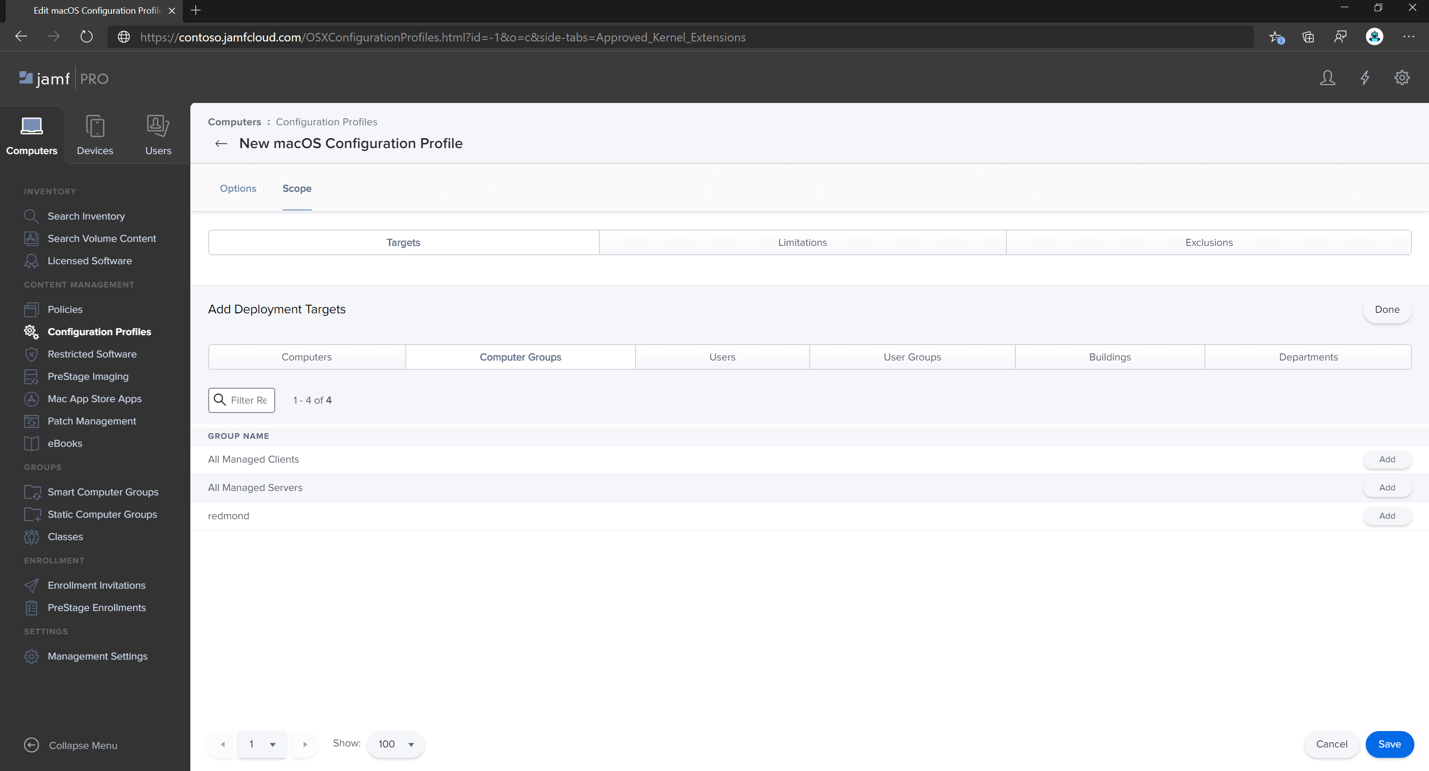

Selecteer het tabblad Bereik .

Selecteer de doelcomputers.

Klik op Opslaan.

Selecteer Gereed.

Stap 3: Microsoft Defender voor Eindpunt-instellingen configureren

In deze stap gaan we verder met Voorkeuren, zodat u antimalware- en EDR-beleid kunt configureren met behulp van Microsoft Defender XDR portal (https://security.microsoft.com) of Jamf.

Belangrijk

Microsoft Defender voor Eindpunt Het beheerbeleid voor beveiligingsinstellingen heeft voorrang op jamf-setbeleid (en andere MDM-beleidsregels van derden).

3a. Beleid instellen met behulp van Microsoft Defender portal

Volg de richtlijnen in Microsoft Defender voor Eindpunt configureren in Intune voordat u het beveiligingsbeleid instelt met behulp van Microsoft Defender.

Ga in de Microsoft Defender-portal naar Configuratiebeheer>Eindpuntbeveiligingsbeleid>Mac-beleid>Nieuw beleid maken.

Selecteer onder Platform selecterende optie macOS.

Kies onder Sjabloon selecteren een sjabloon en selecteer Beleid maken.

Geef een naam en beschrijving op voor het beleid en selecteer vervolgens Volgende.

Wijs op het tabblad Toewijzingen het profiel toe aan een groep waarin de macOS-apparaten en/of gebruikers zich bevinden, of Alle gebruikers en Alle apparaten.

Zie de volgende artikelen voor meer informatie over het beheren van beveiligingsinstellingen:

Microsoft Defender voor Eindpunt op apparaten beheren met Microsoft Intune

Beveiligingsinstellingen voor Windows, macOS en Linux systeemeigen beheren in Defender voor Eindpunt

3b. Beleid instellen met jamf

U kunt jamf Pro GUI gebruiken om afzonderlijke instellingen van de Microsoft Defender voor Eindpunt configuratie te bewerken, of de verouderde methode gebruiken door een configuratie-Plist te maken in een teksteditor en deze te uploaden naar Jamf Pro.

U moet exact com.microsoft.wdav gebruiken als het voorkeursdomein. Microsoft Defender voor Eindpunt gebruikt alleen deze naam en com.microsoft.wdav.ext om de beheerde instellingen te laden. (De com.microsoft.wdav.ext versie kan in zeldzame gevallen worden gebruikt wanneer u liever de GUI-methode gebruikt, maar ook een instelling moet configureren die nog niet aan het schema is toegevoegd.)

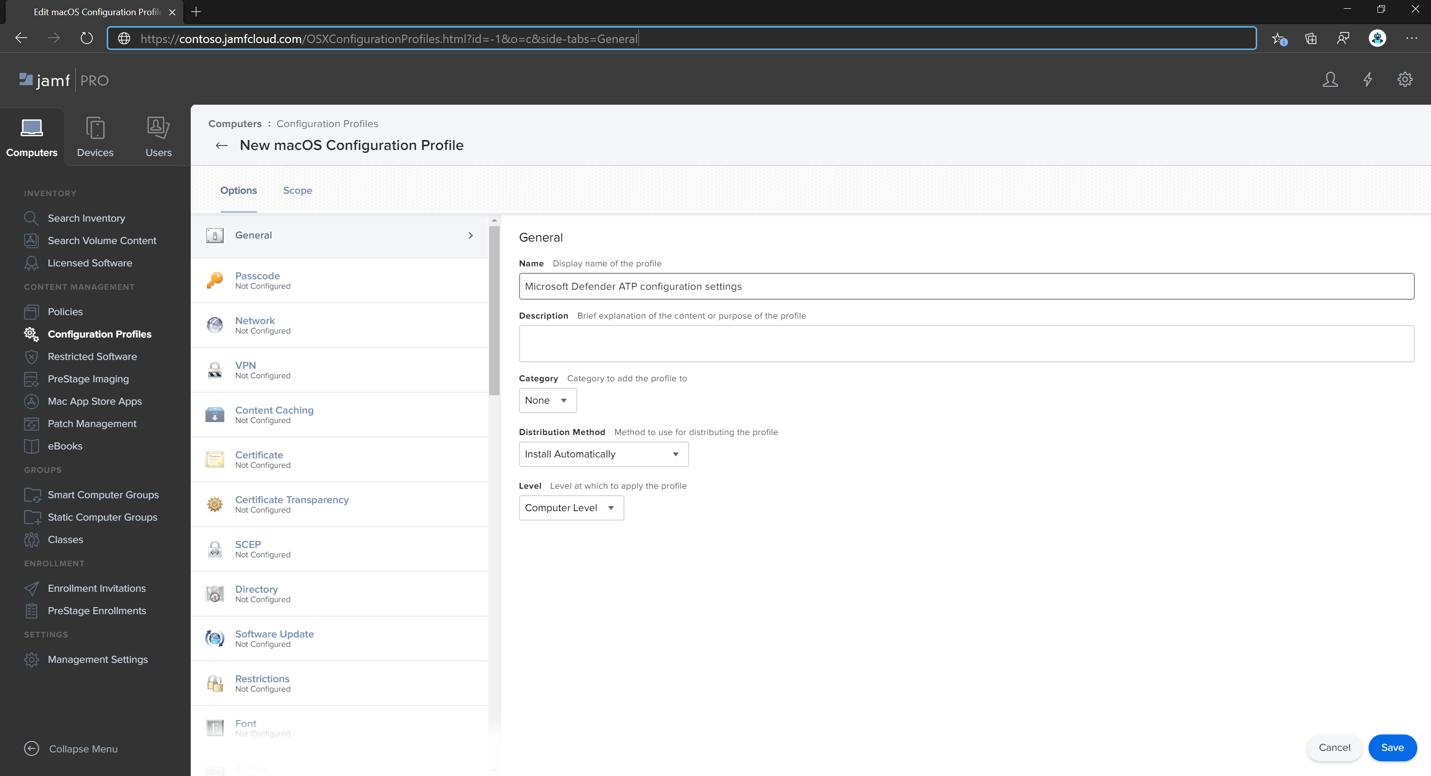

GUI-methode

Download het bestand uit de

schema.jsonGitHub-opslagplaats van Defender en sla het op in een lokaal bestand:curl -o ~/Documents/schema.json https://raw.githubusercontent.com/microsoft/mdatp-xplat/master/macos/schema/schema.jsonMaak een nieuw configuratieprofiel. Ga onder Computers naar Configuratieprofielen en geef op het tabblad Algemeen de volgende details op:

-

Naam:

MDATP MDAV configuration settings -

Beschrijving:

<blank\> -

Categorie:

None (default) -

Niveau:

Computer Level (default) -

Distributiemethode:

Install Automatically (default)

-

Naam:

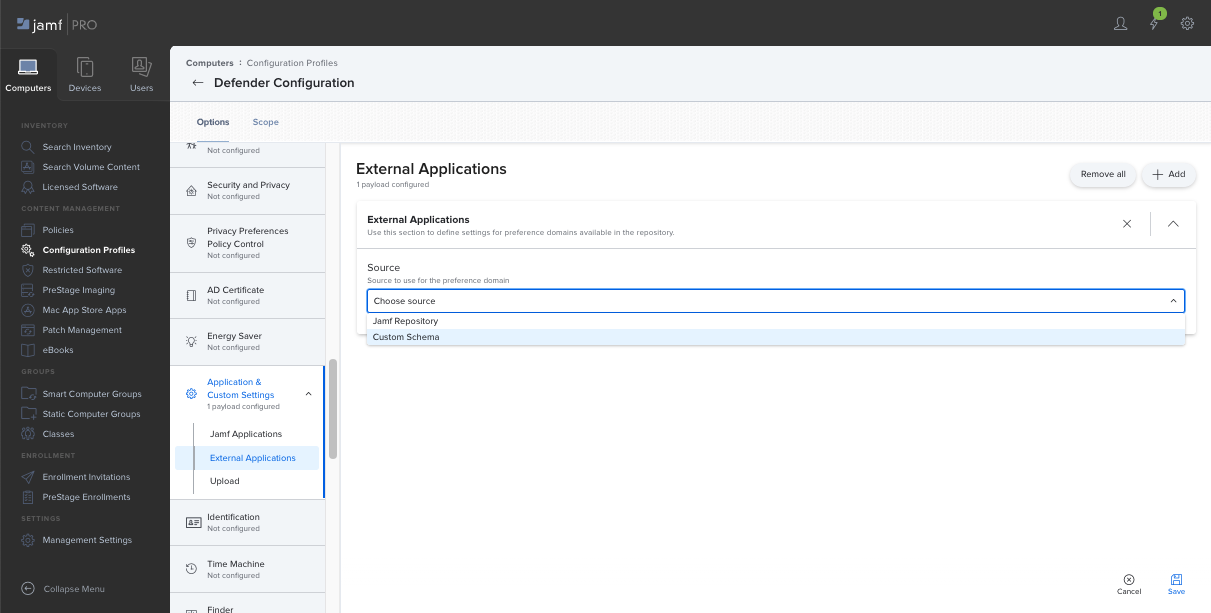

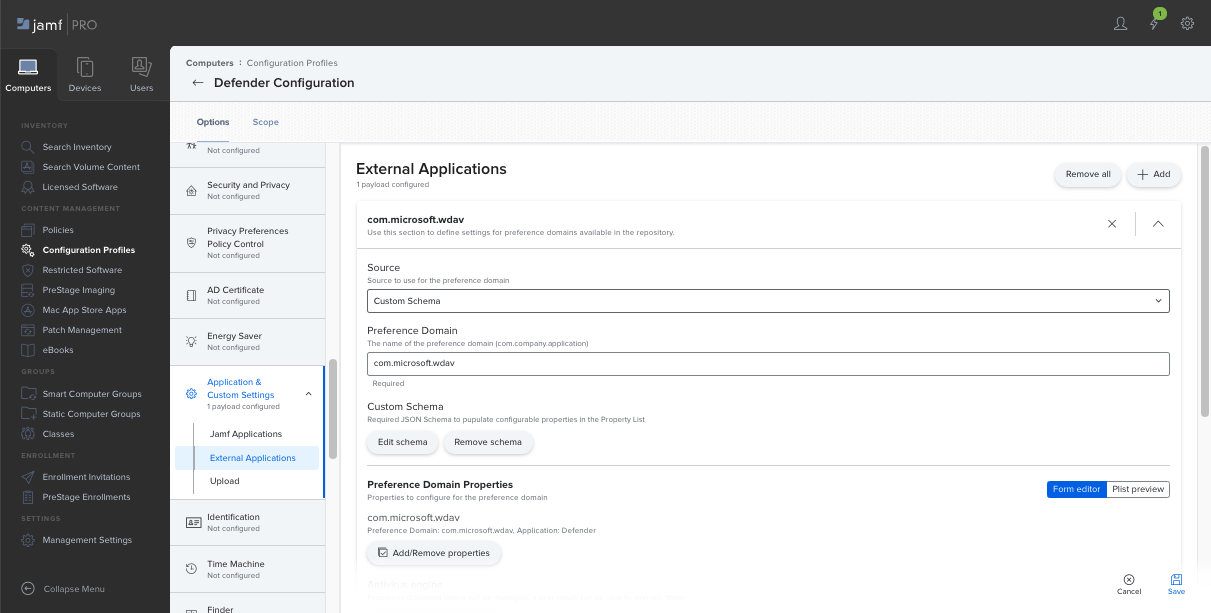

Schuif omlaag naar het tabblad Toepassing & Aangepaste instellingen , selecteer Externe toepassingen, selecteer Toevoegen en gebruik vervolgens Aangepast schema als bron voor het voorkeursdomein.

Typ

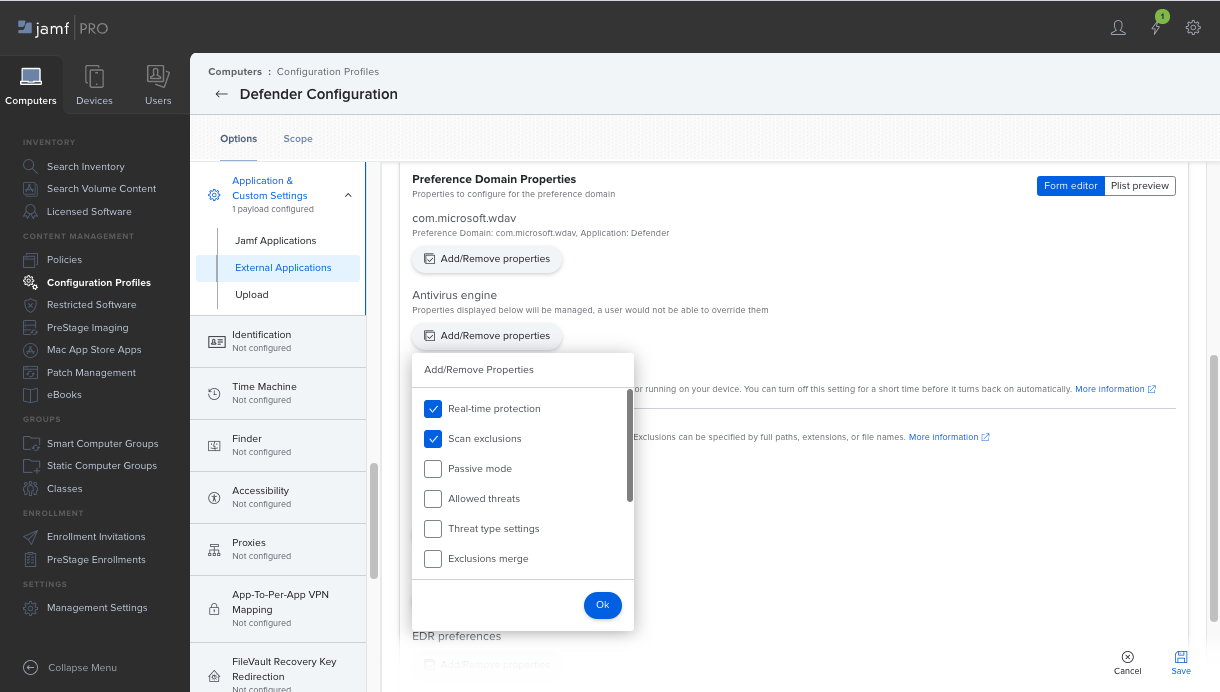

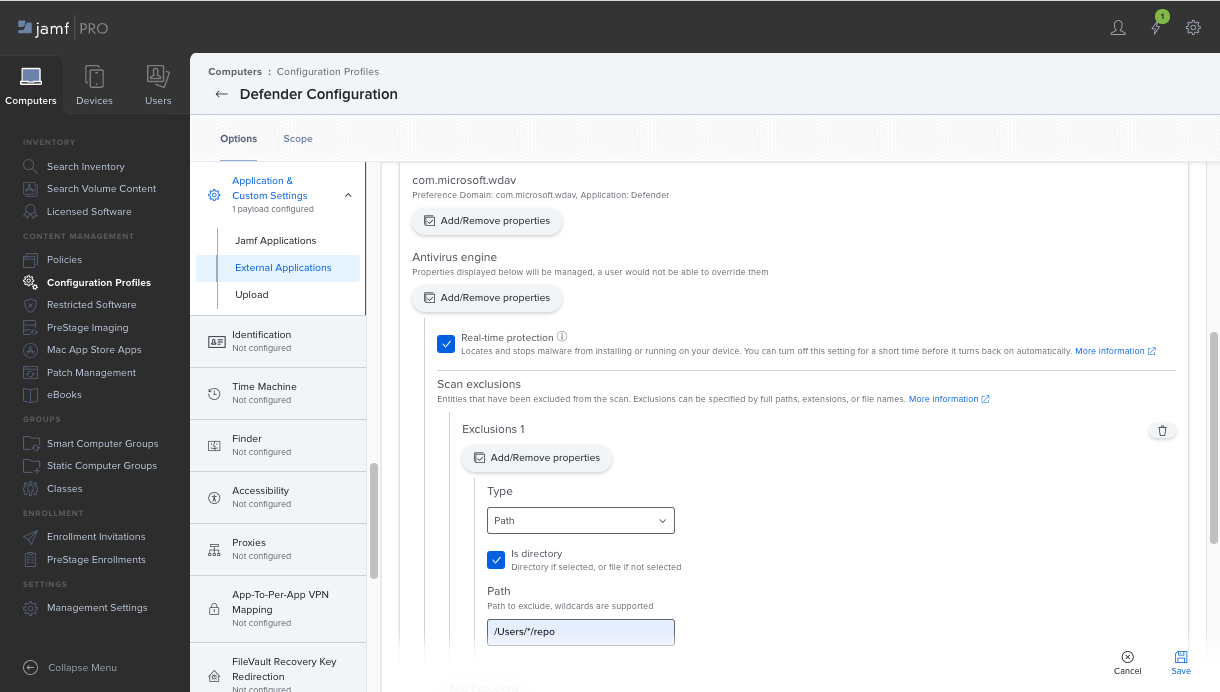

com.microsoft.wdavvoor het voorkeursdomein, selecteer Schema toevoegen en upload vervolgens hetschema.jsonbestand dat is gedownload in stap 1. Klik op Opslaan.U ziet alle ondersteunde configuratie-instellingen voor Microsoft Defender voor Eindpunt onder Eigenschappen van voorkeursdomein. Selecteer Eigenschappen toevoegen/verwijderen om de instellingen te selecteren die u wilt beheren en selecteer vervolgens OK om uw wijzigingen op te slaan. (Instellingen die niet zijn geselecteerd, worden niet opgenomen in de beheerde configuratie. Een eindgebruiker kan deze instellingen op de computer configureren.)

Wijzig de waarden van de instellingen in de gewenste waarden. U kunt Meer informatie selecteren om documentatie voor een bepaalde instelling op te halen. (U kunt Plist preview selecteren om te controleren wat de configuratie-plist is. Selecteer Formuliereditor om terug te keren naar de visuele editor.)

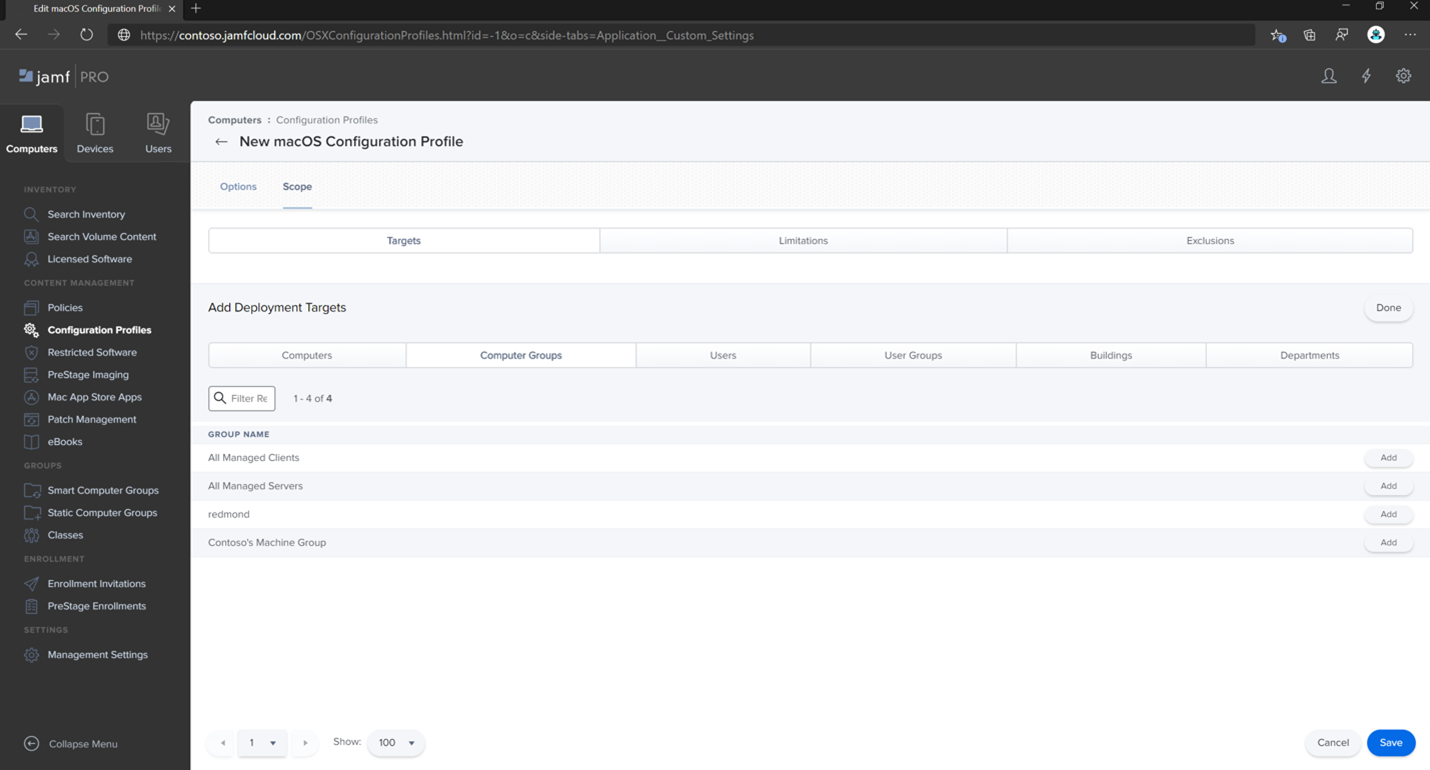

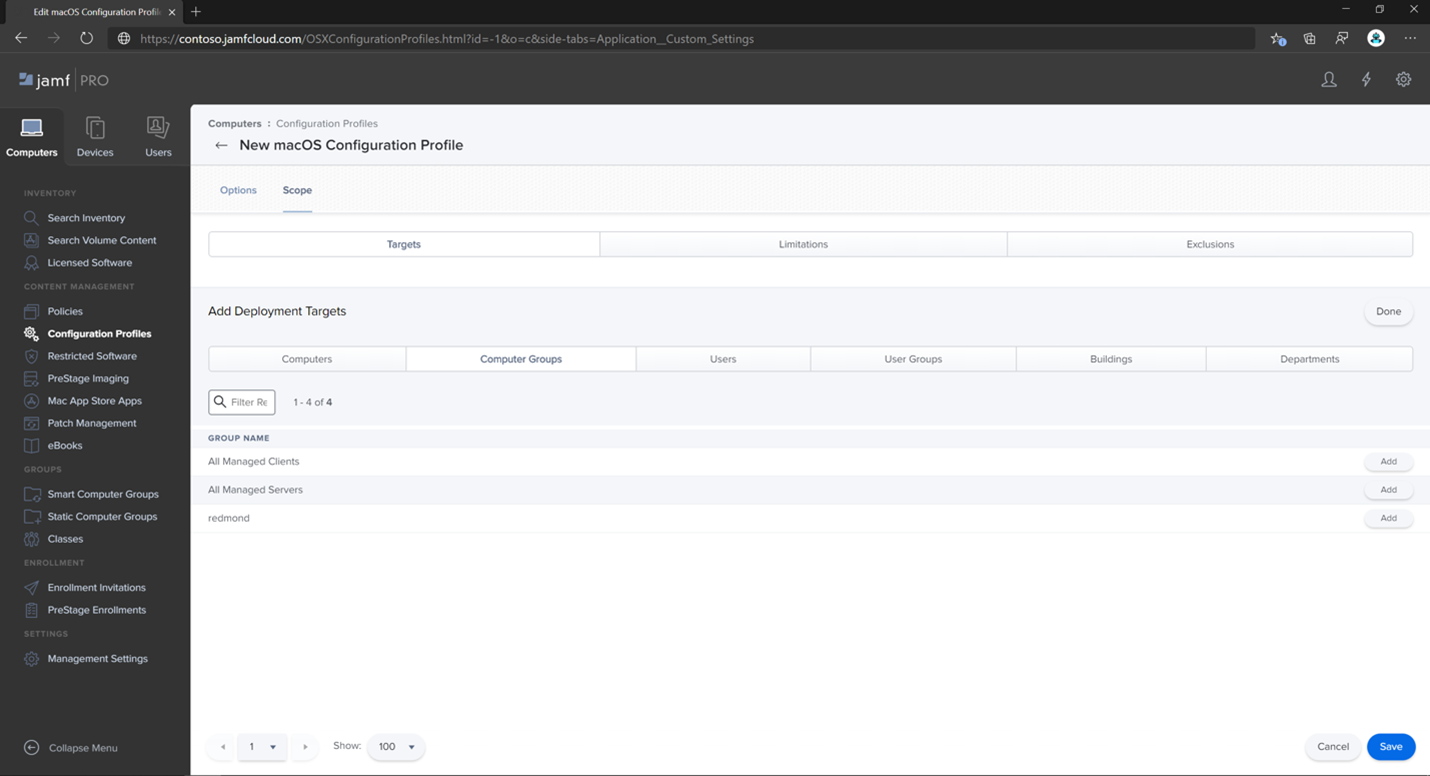

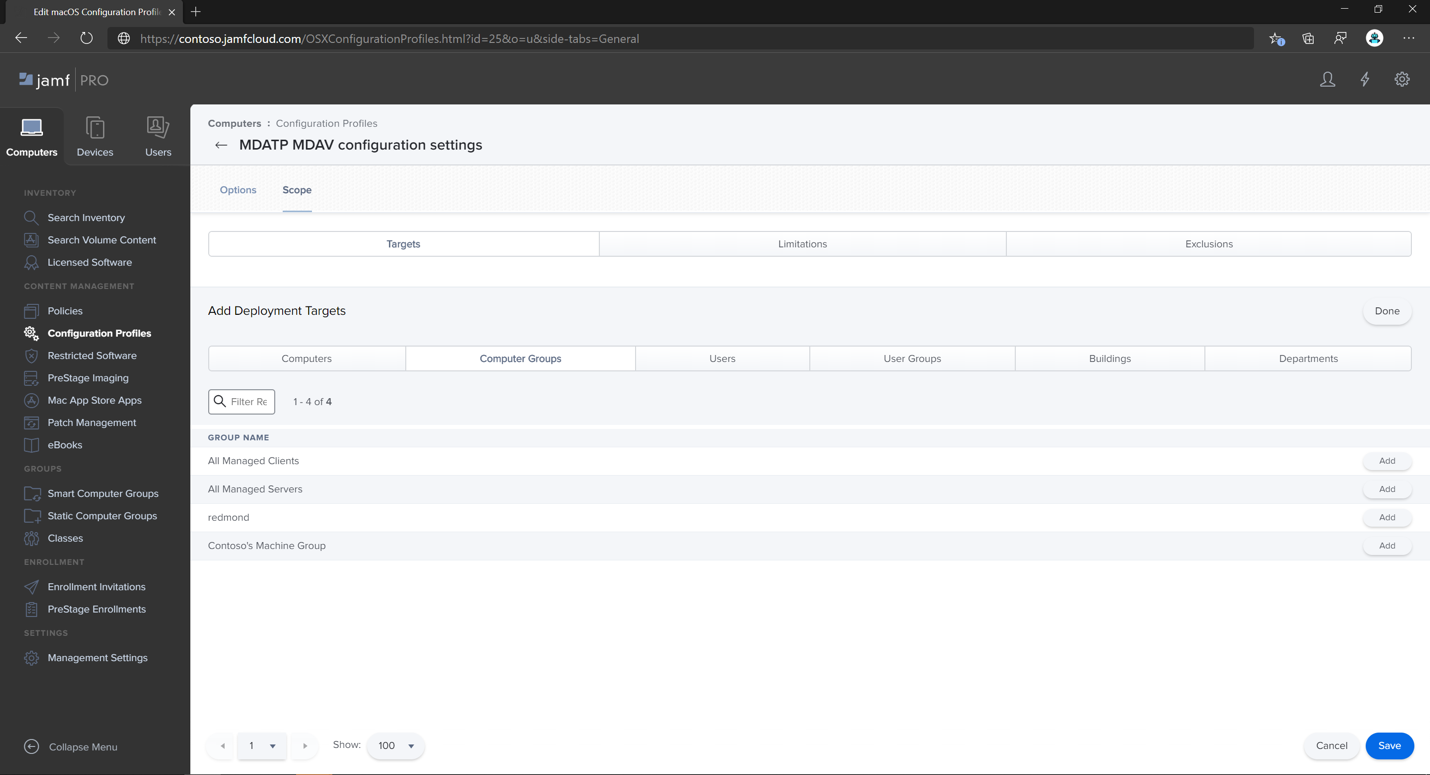

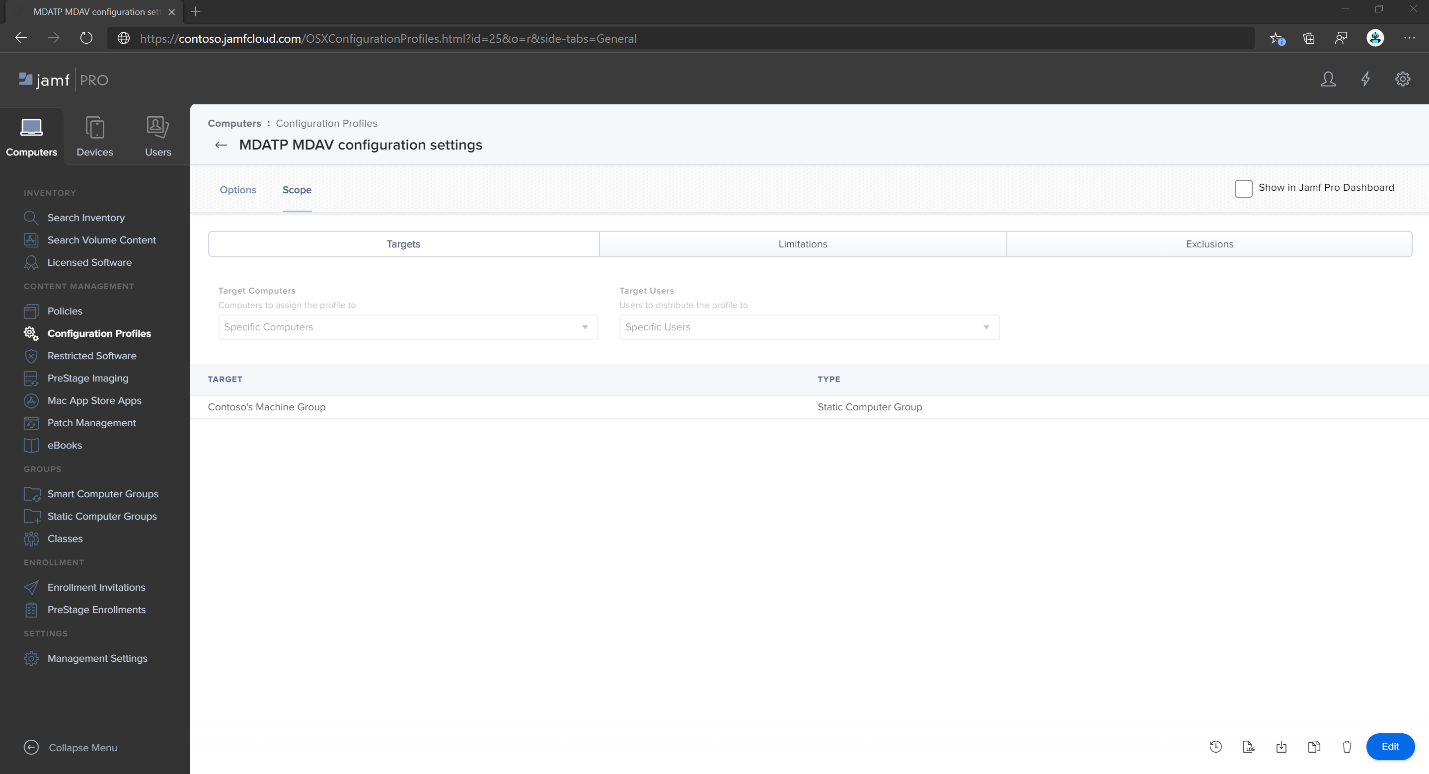

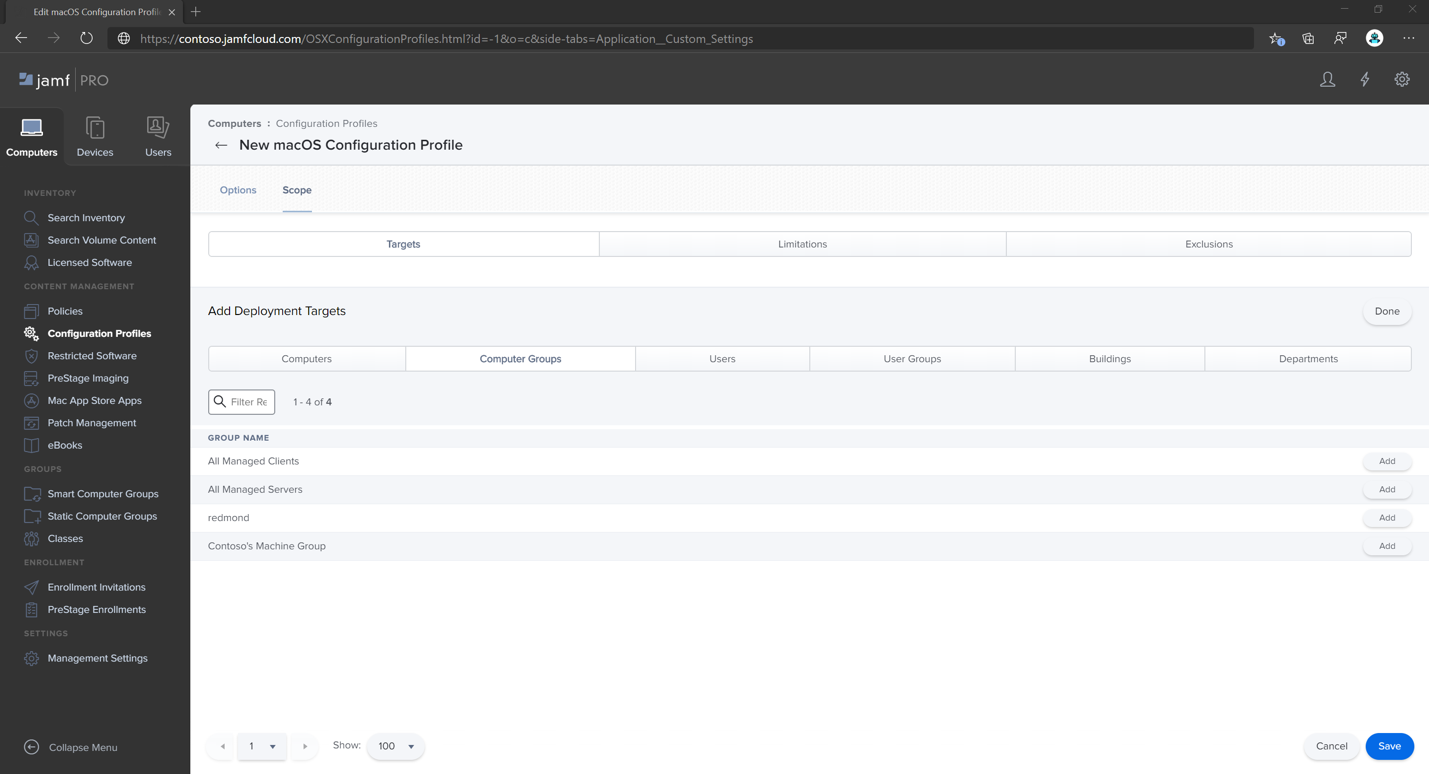

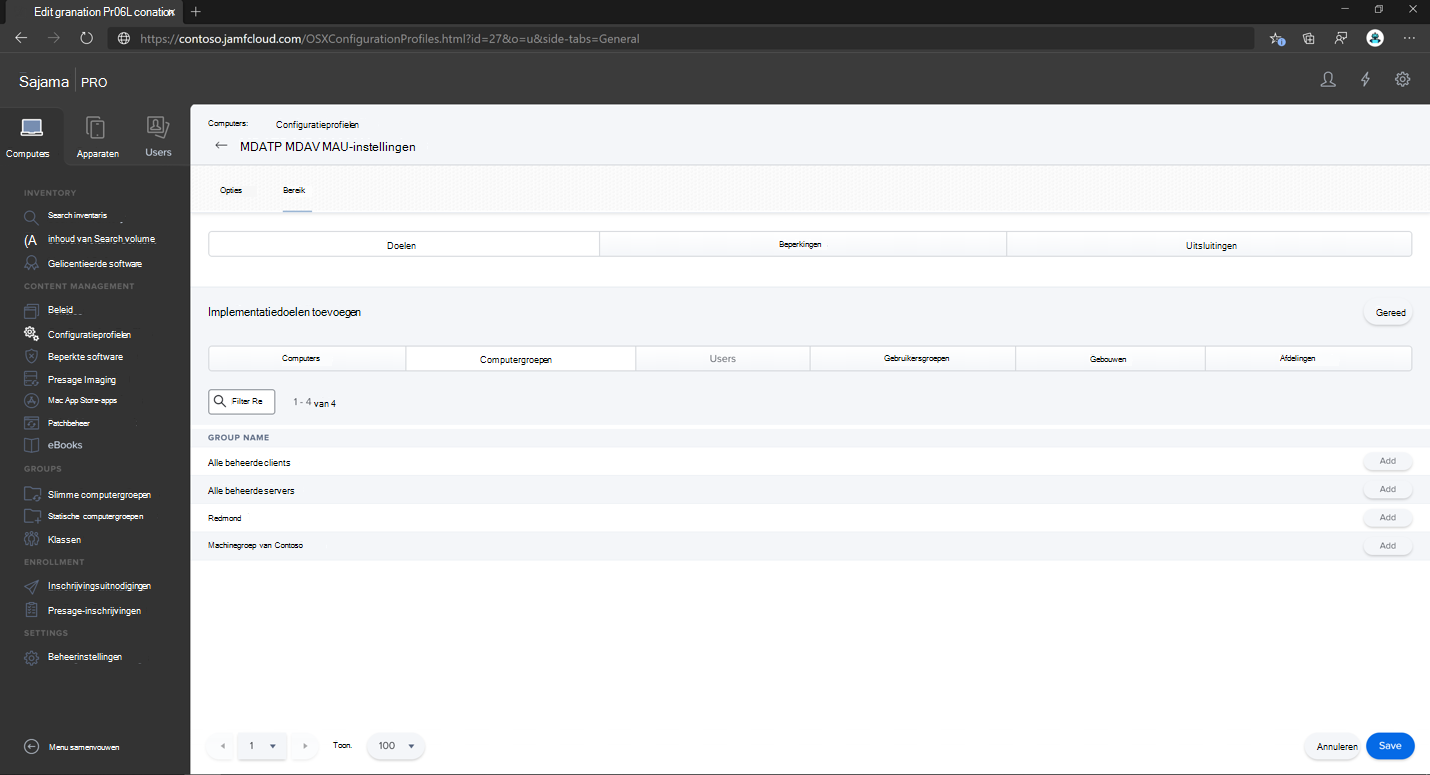

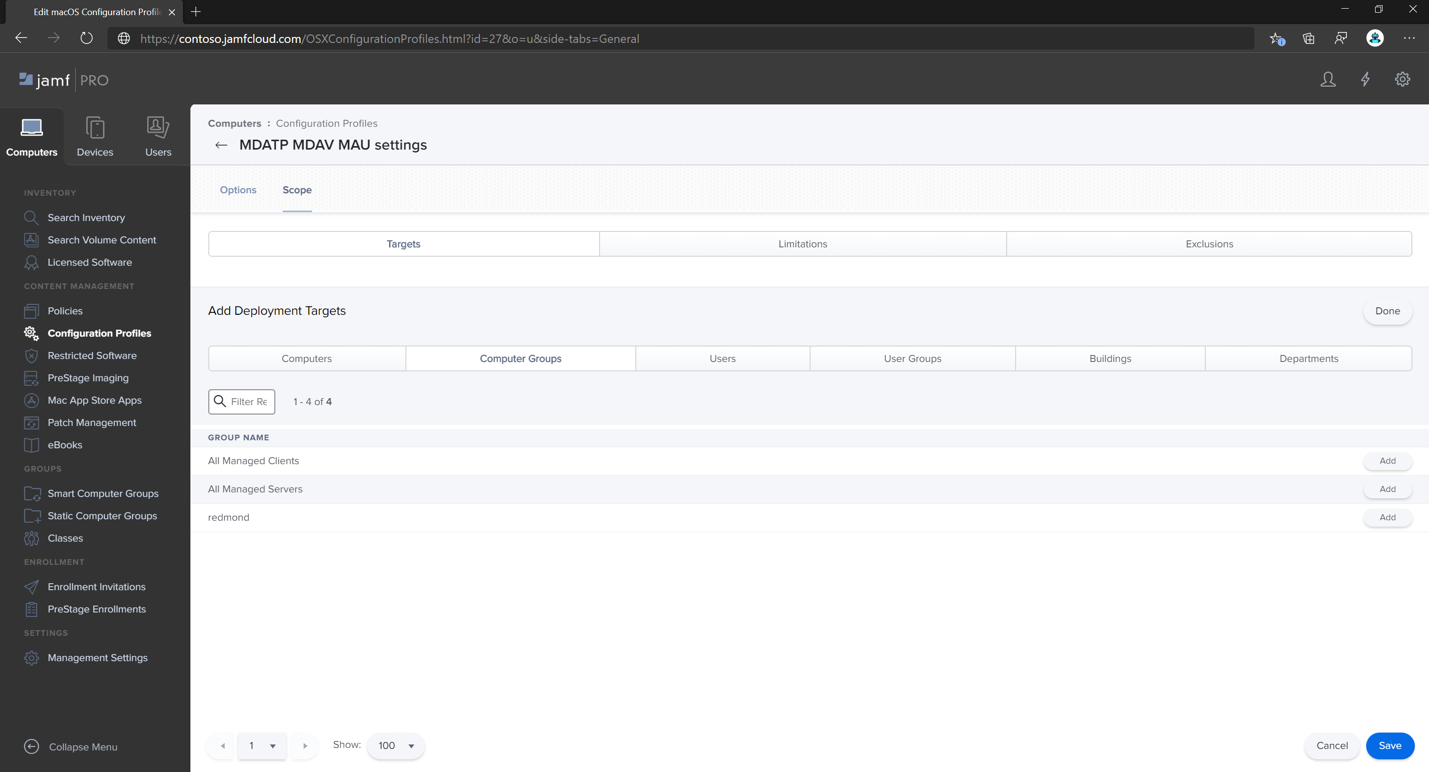

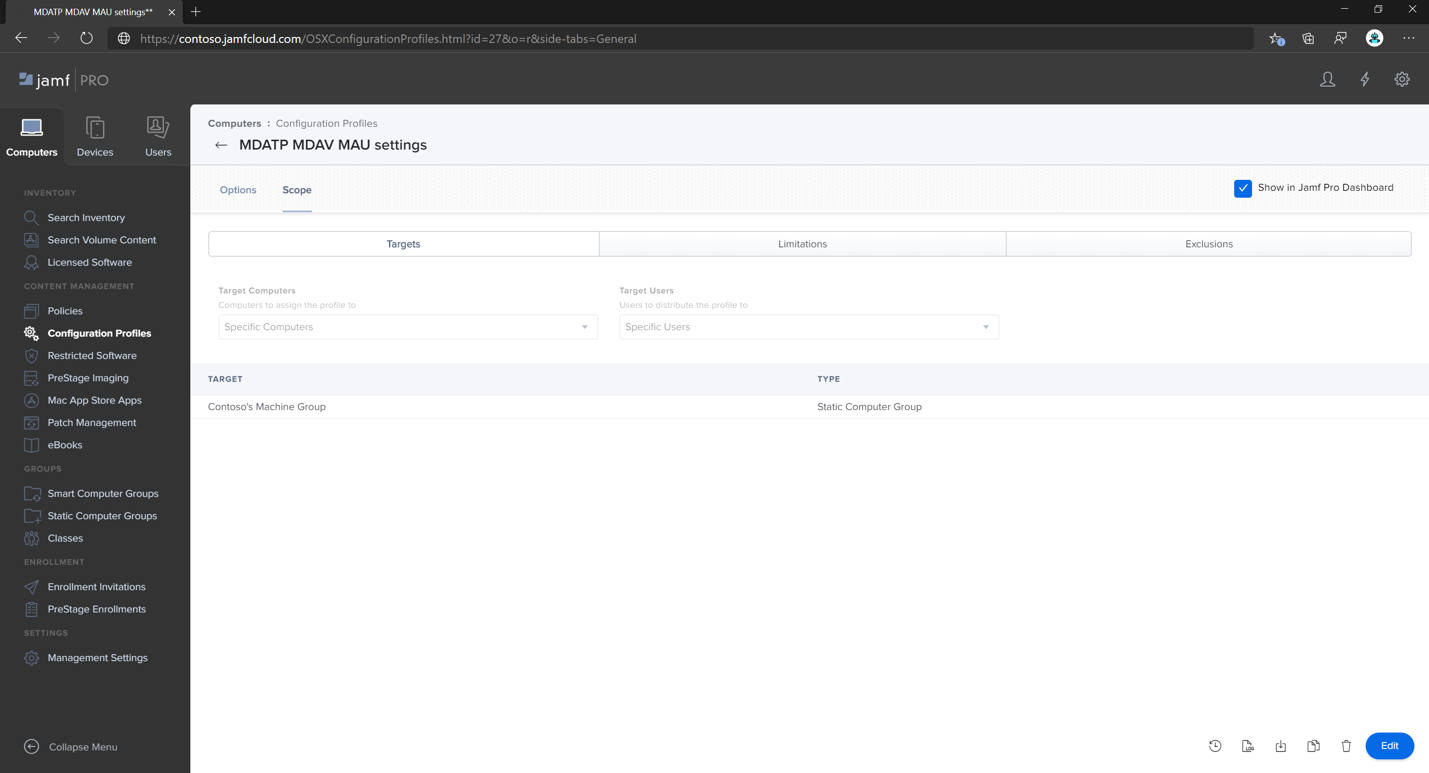

Selecteer het tabblad Bereik .

Selecteer De machinegroep van Contoso. Selecteer Toevoegen en selecteer vervolgens Opslaan.

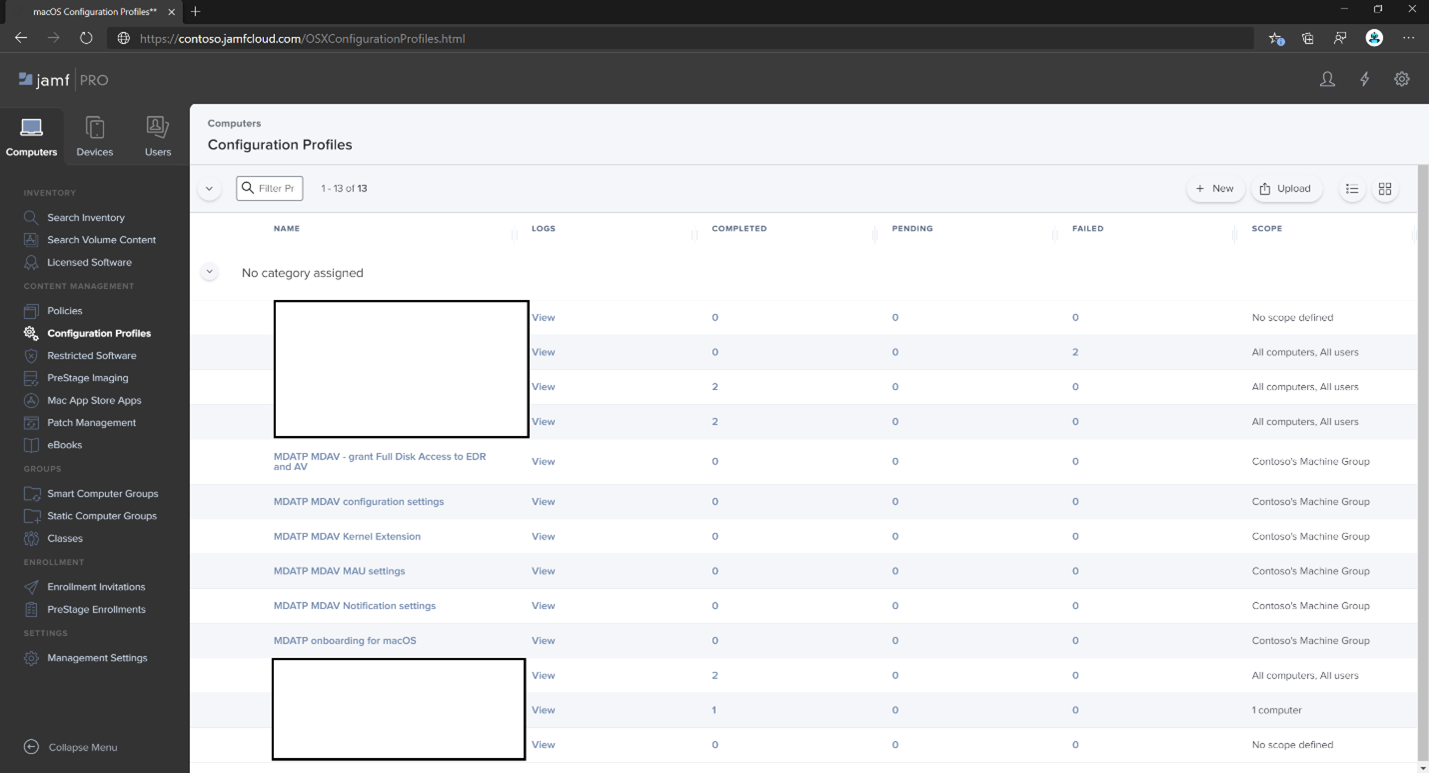

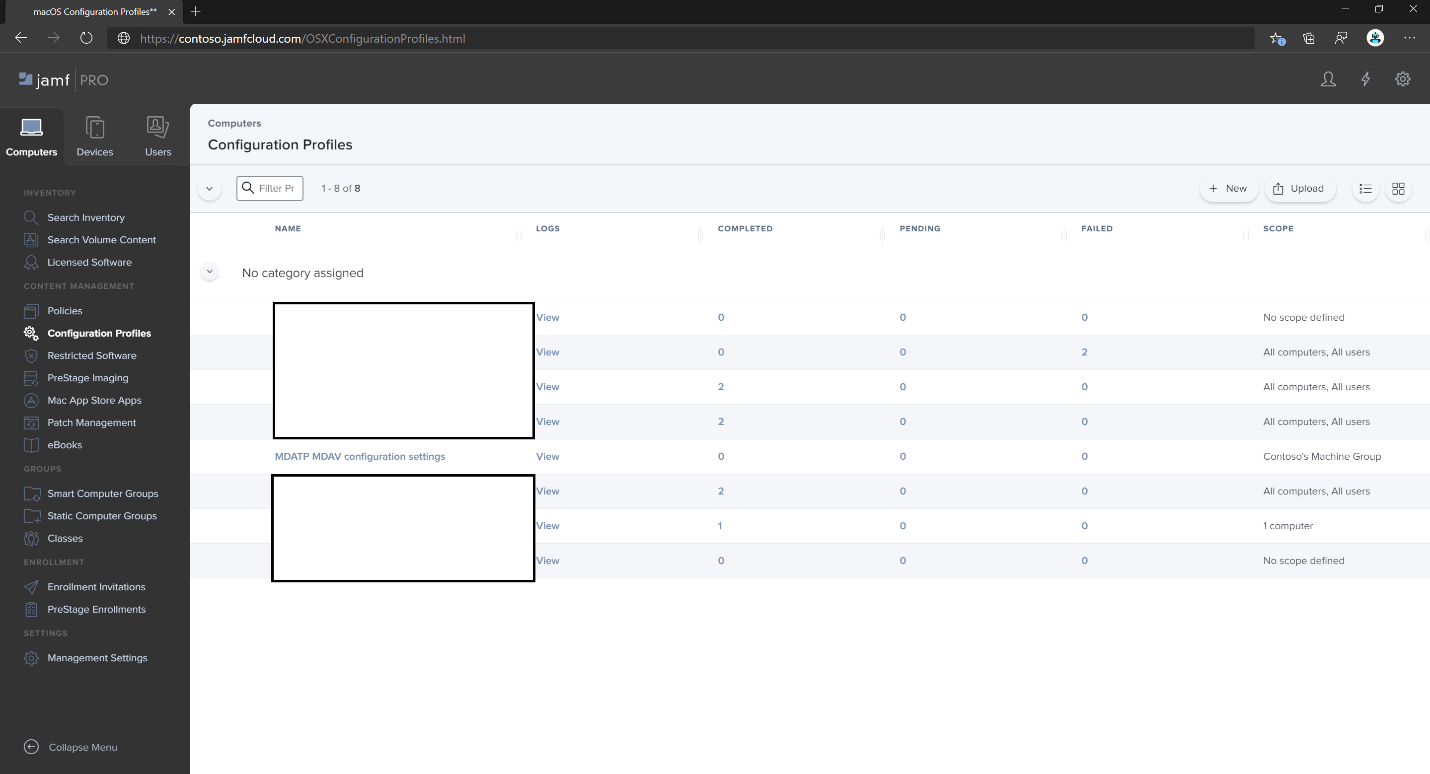

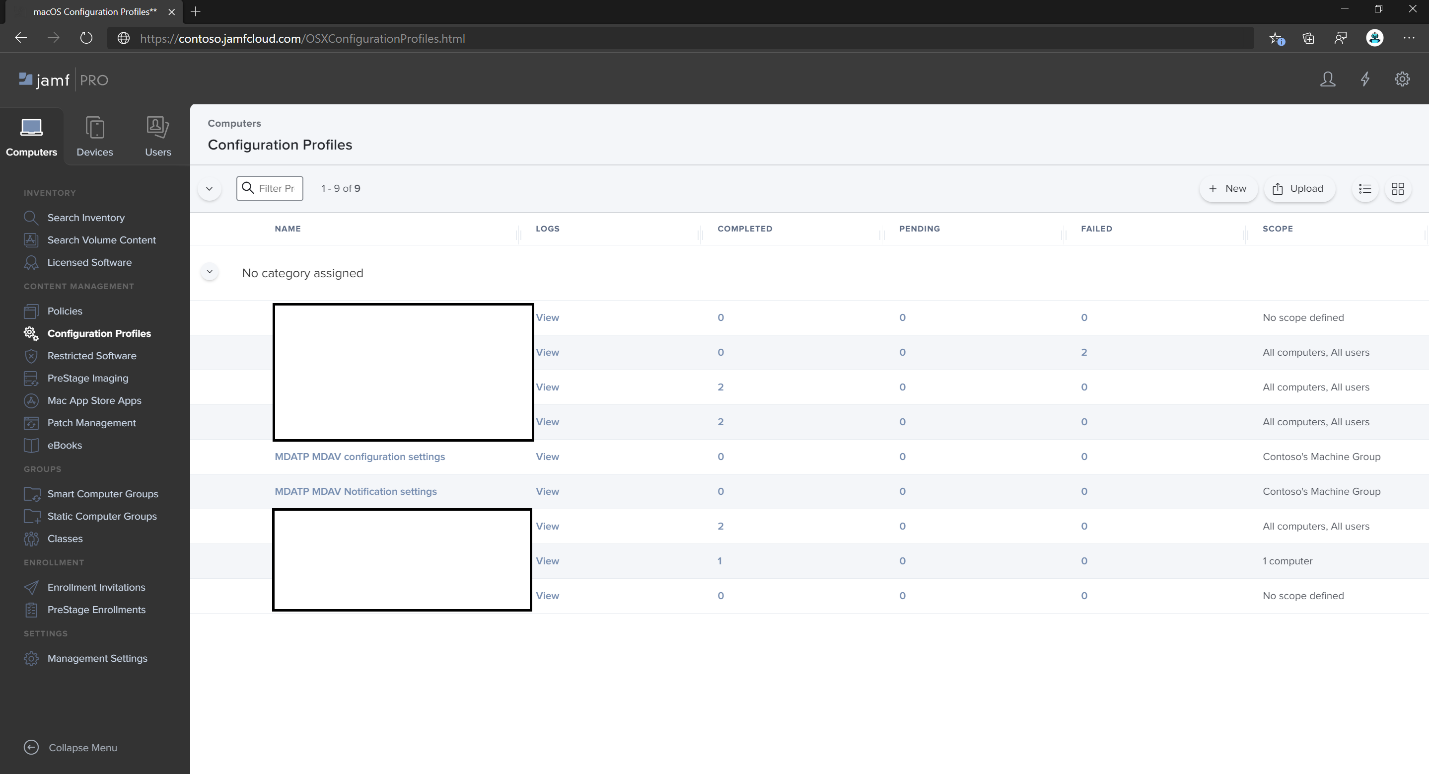

Selecteer Gereed. U ziet het nieuwe configuratieprofiel.

Microsoft Defender voor Eindpunt voegt in de loop van de tijd nieuwe instellingen toe. Deze nieuwe instellingen worden toegevoegd aan het schema en er wordt een nieuwe versie gepubliceerd naar GitHub. Als u updates wilt downloaden, downloadt u een bijgewerkt schema en bewerkt u uw bestaande configuratieprofiel. Selecteer op het tabblad Toepassings- & Aangepaste instellingende optie Schema bewerken.

Verouderde methode

Gebruik de volgende Microsoft Defender voor Eindpunt configuratie-instellingen:

enableRealTimeProtection-

passiveMode(Deze instelling is niet standaard ingeschakeld. Als u van plan bent om niet-Microsoft-antivirussoftware op Mac uit te voeren, stelt u deze in optrue.) exclusionsexcludedPathexcludedFileExtensionexcludedFileNameexclusionsMergePolicy-

allowedThreats(EICAR is opgenomen in de steekproef. Als u een proof-of-concept doorloopt, verwijdert u deze vooral als u EICAR test.) disallowedThreatActionspotentially_unwanted_applicationarchive_bombcloudServiceautomaticSampleSubmissiontagshideStatusMenuIcon

Zie Eigenschappenlijst voor het volledige jamf-configuratieprofiel voor meer informatie.

<?xml version="1.0" encoding="UTF-8"?> <!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd"> <plist version="1.0"> <dict> <key>antivirusEngine</key> <dict> <key>enableRealTimeProtection</key> <true/> <key>passiveMode</key> <false/> <key>exclusions</key> <array> <dict> <key>$type</key> <string>excludedPath</string> <key>isDirectory</key> <false/> <key>path</key> <string>/var/log/system.log</string> </dict> <dict> <key>$type</key> <string>excludedPath</string> <key>isDirectory</key> <true/> <key>path</key> <string>/home</string> </dict> <dict> <key>$type</key> <string>excludedFileExtension</string> <key>extension</key> <string>pdf</string> </dict> <dict> <key>$type</key> <string>excludedFileName</string> <key>name</key> <string>cat</string> </dict> </array> <key>exclusionsMergePolicy</key> <string>merge</string> <key>allowedThreats</key> <array> <string>EICAR-Test-File (not a virus)</string> </array> <key>disallowedThreatActions</key> <array> <string>allow</string> <string>restore</string> </array> <key>threatTypeSettings</key> <array> <dict> <key>key</key> <string>potentially_unwanted_application</string> <key>value</key> <string>block</string> </dict> <dict> <key>key</key> <string>archive_bomb</string> <key>value</key> <string>audit</string> </dict> </array> <key>threatTypeSettingsMergePolicy</key> <string>merge</string> </dict> <key>cloudService</key> <dict> <key>enabled</key> <true/> <key>diagnosticLevel</key> <string>optional</string> <key>automaticSampleSubmission</key> <true/> </dict> <key>edr</key> <dict> <key>tags</key> <array> <dict> <key>key</key> <string>GROUP</string> <key>value</key> <string>ExampleTag</string> </dict> </array> </dict> <key>userInterface</key> <dict> <key>hideStatusMenuIcon</key> <false/> </dict> </dict> </plist>Sla het bestand op als

MDATP_MDAV_configuration_settings.plist.Open computers en hun configuratieprofielen in het Jamf Pro-dashboard. Selecteer Nieuw en ga naar het tabblad Algemeen .

Geef op het tabblad Algemeen de volgende details op:

-

Naam:

MDATP MDAV configuration settings -

Beschrijving:

<blank> -

Categorie:

None (default) -

Distributiemethode:

Install Automatically (default) -

Niveau:

Computer Level (default)

-

Naam:

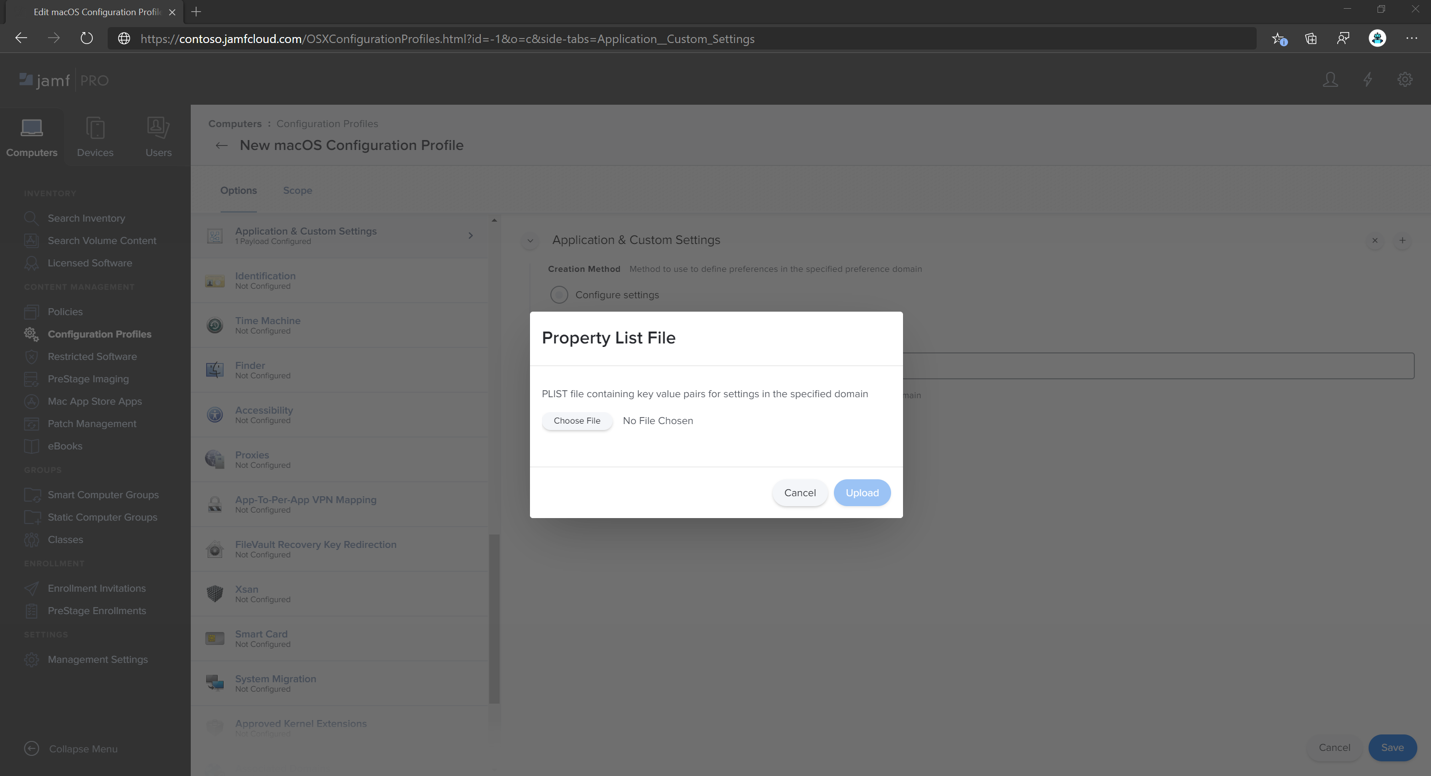

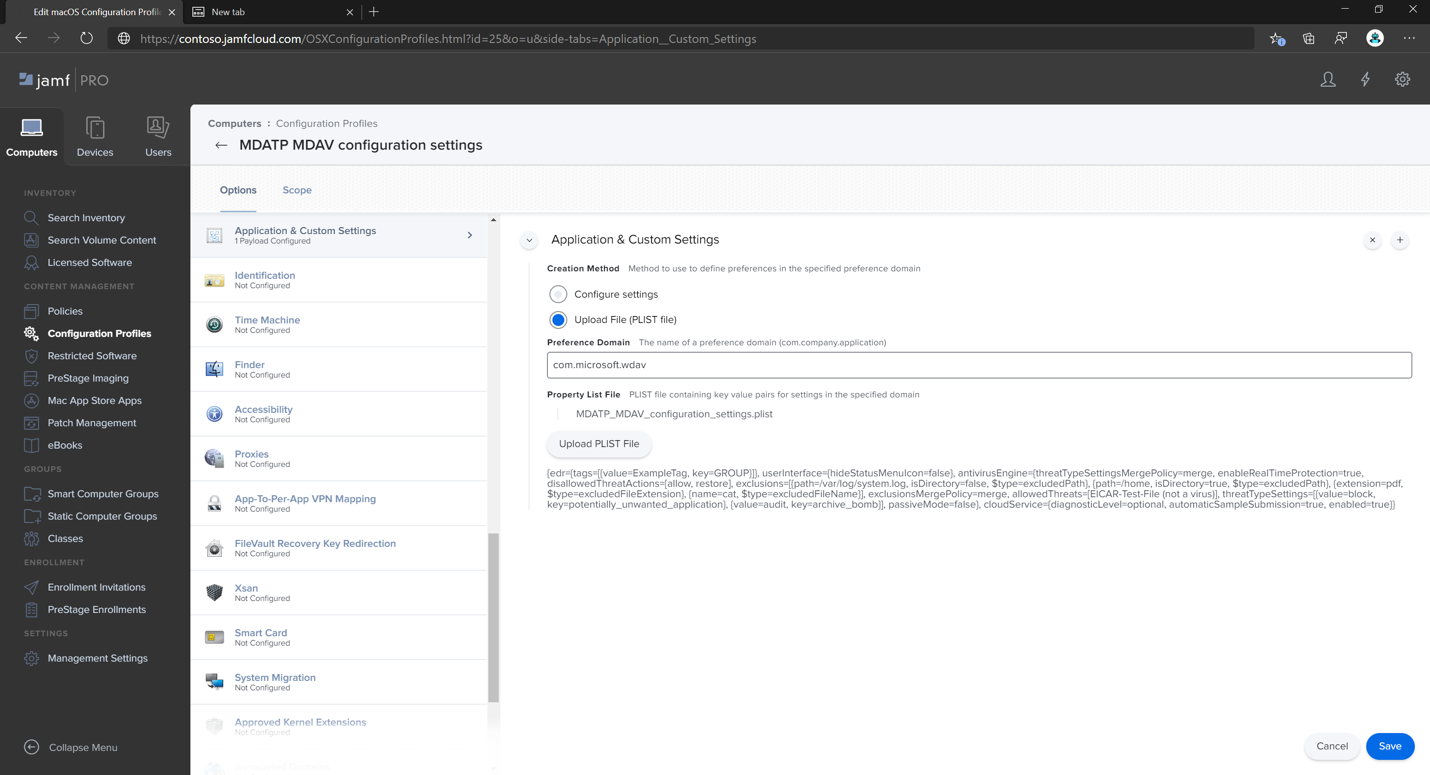

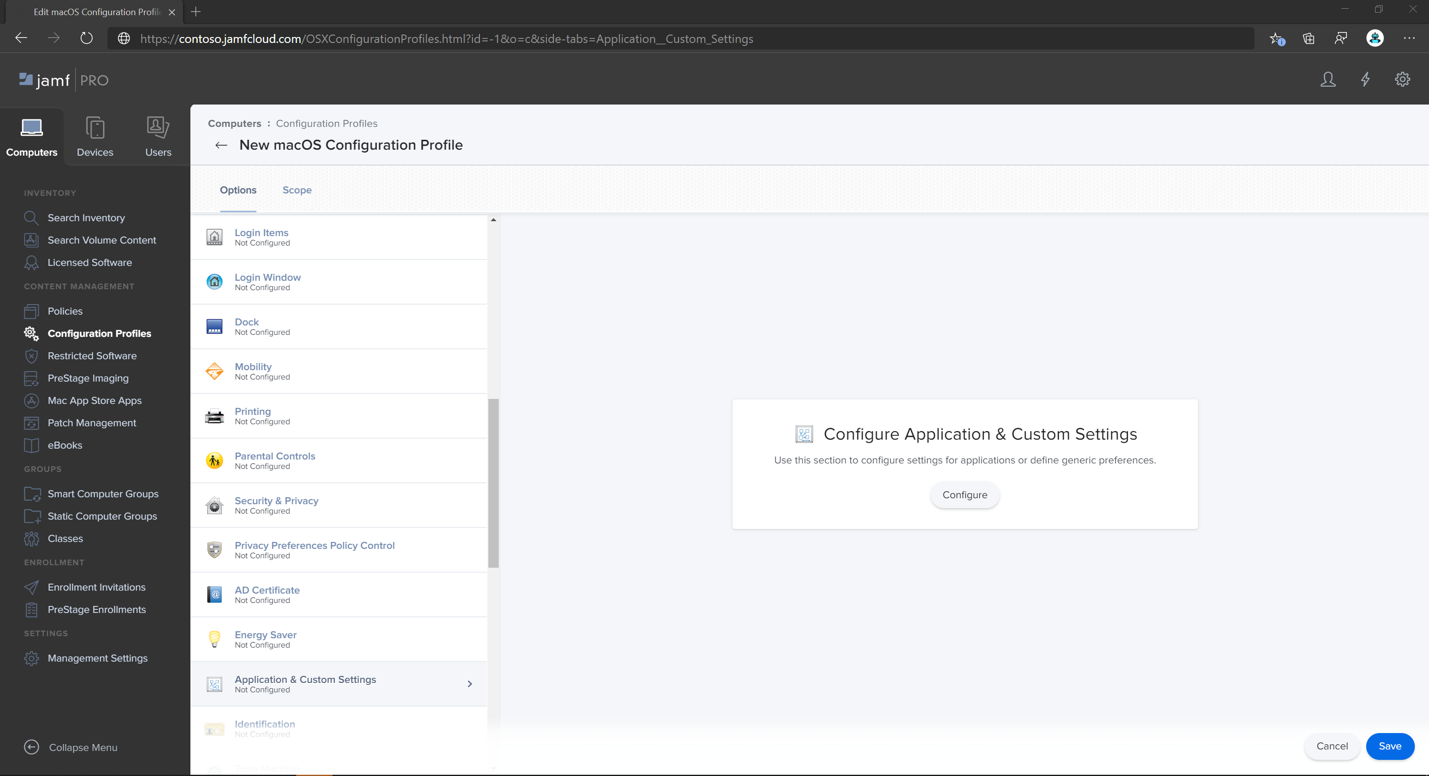

Selecteer in Toepassings- & Aangepaste instellingende optie Configureren.

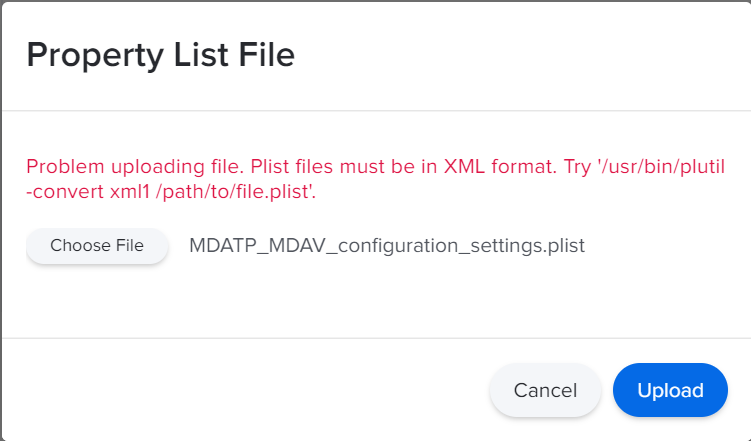

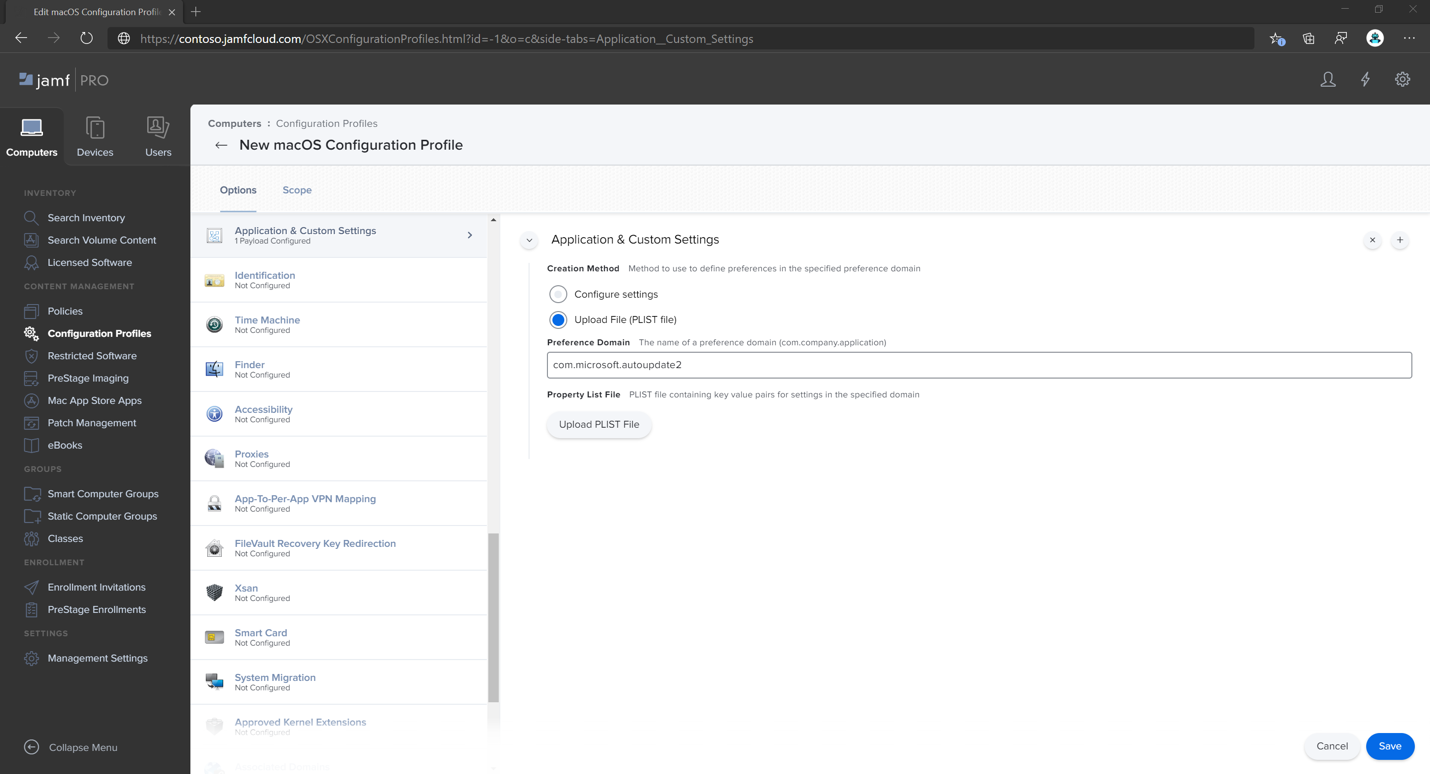

Selecteer Bestand uploaden (PLIST-bestand).

Typ in Voorkeurendomein

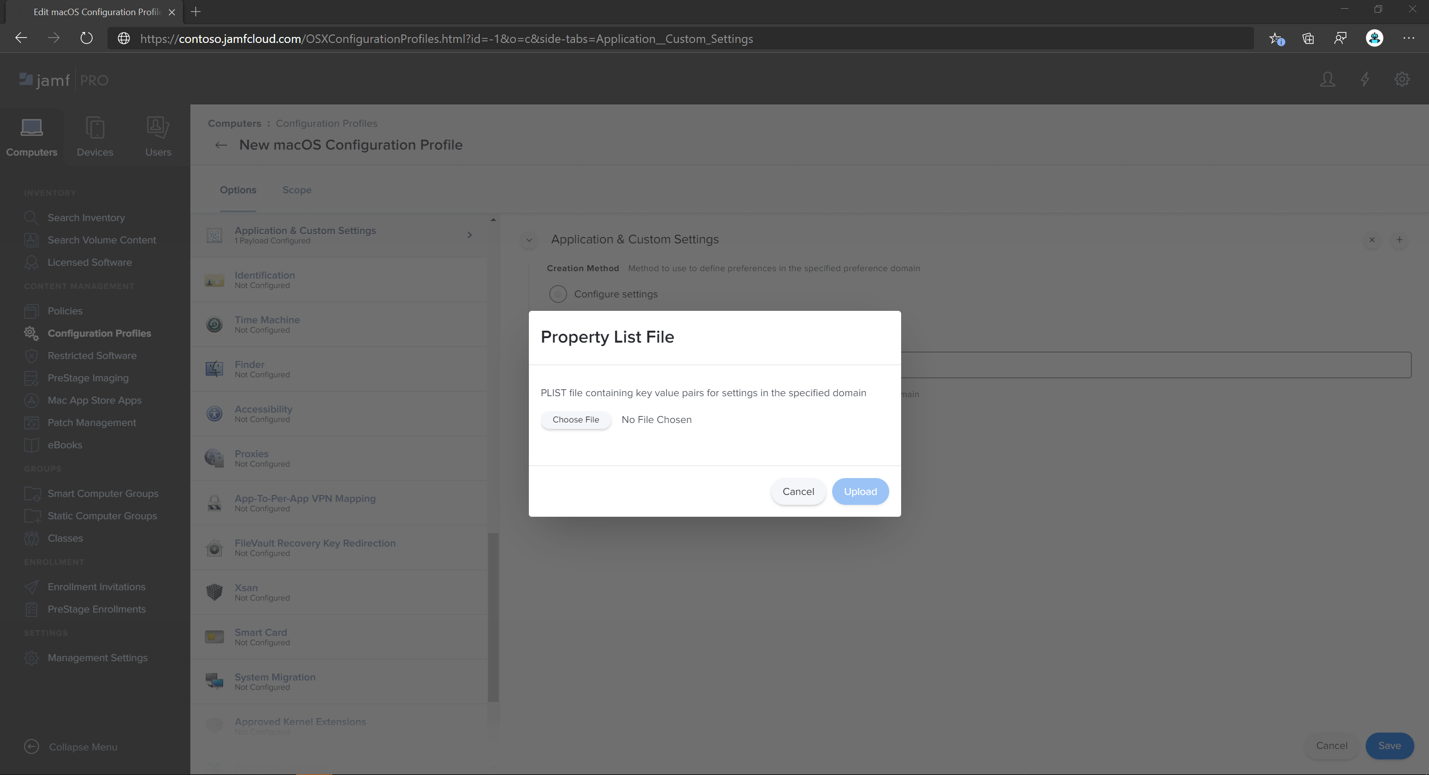

com.microsoft.wdaven selecteer vervolgens PLIST-bestand uploaden.Selecteer Bestand kiezen.

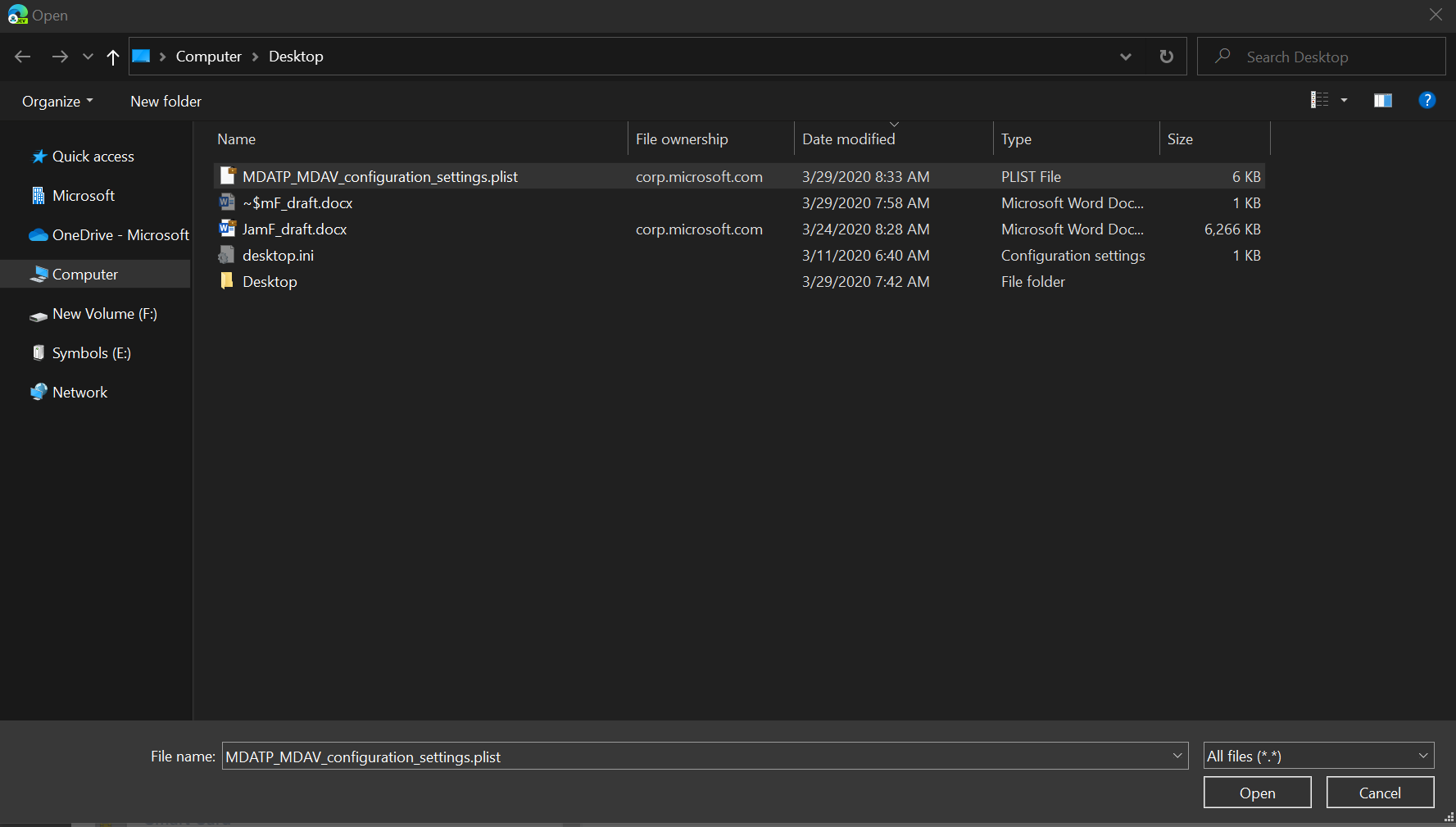

Selecteer de MDATP_MDAV_configuration_settings.plist en selecteer vervolgens Openen.

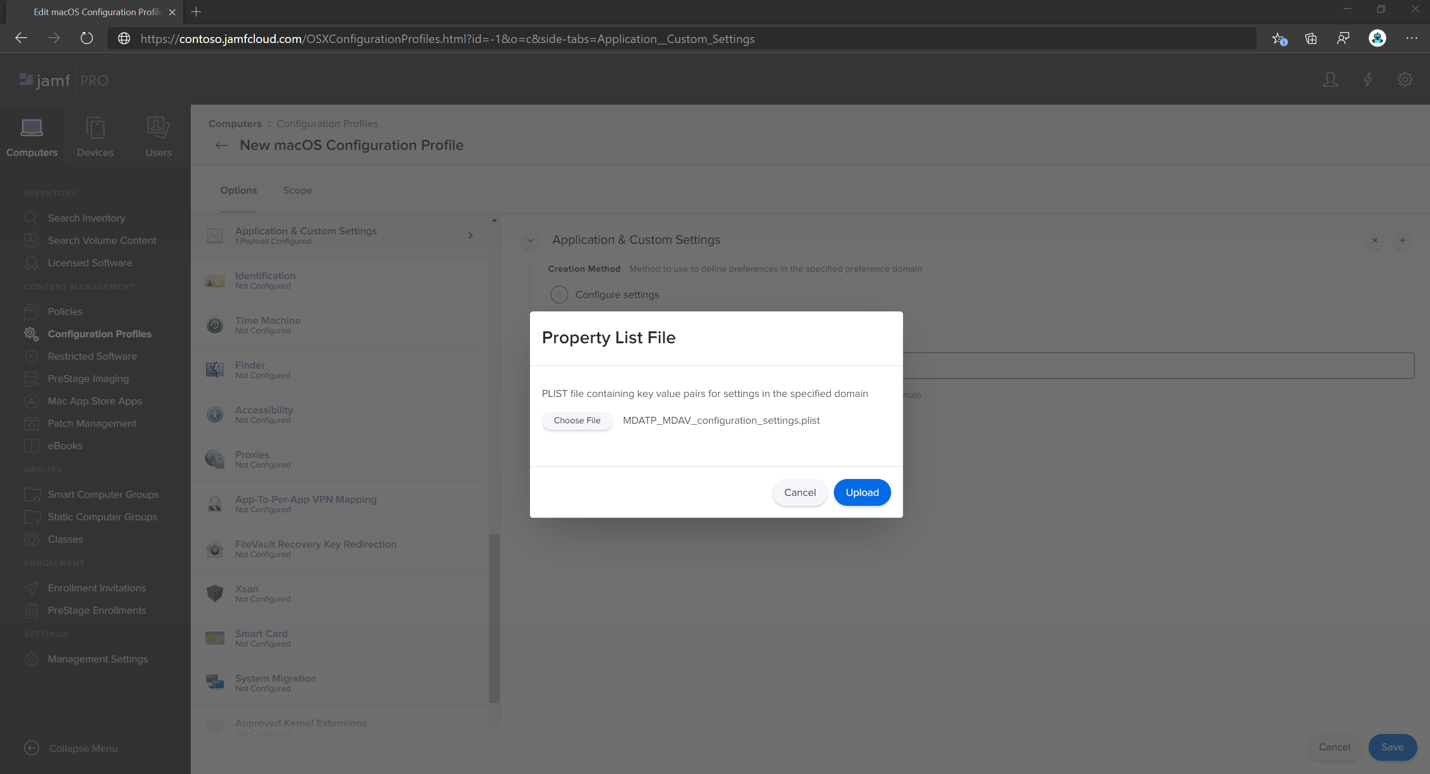

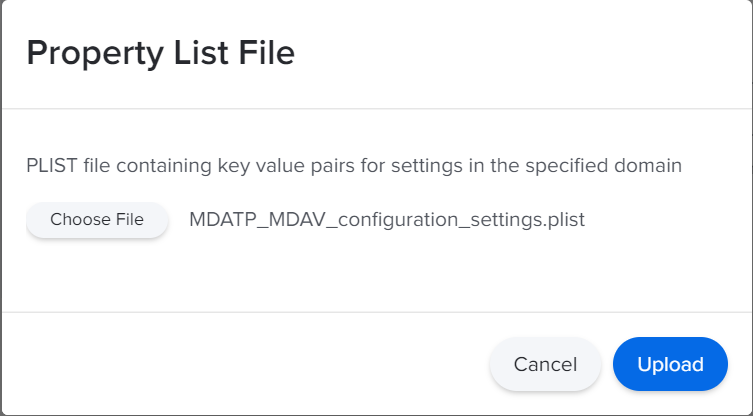

Selecteer Uploaden.

Klik op Opslaan.

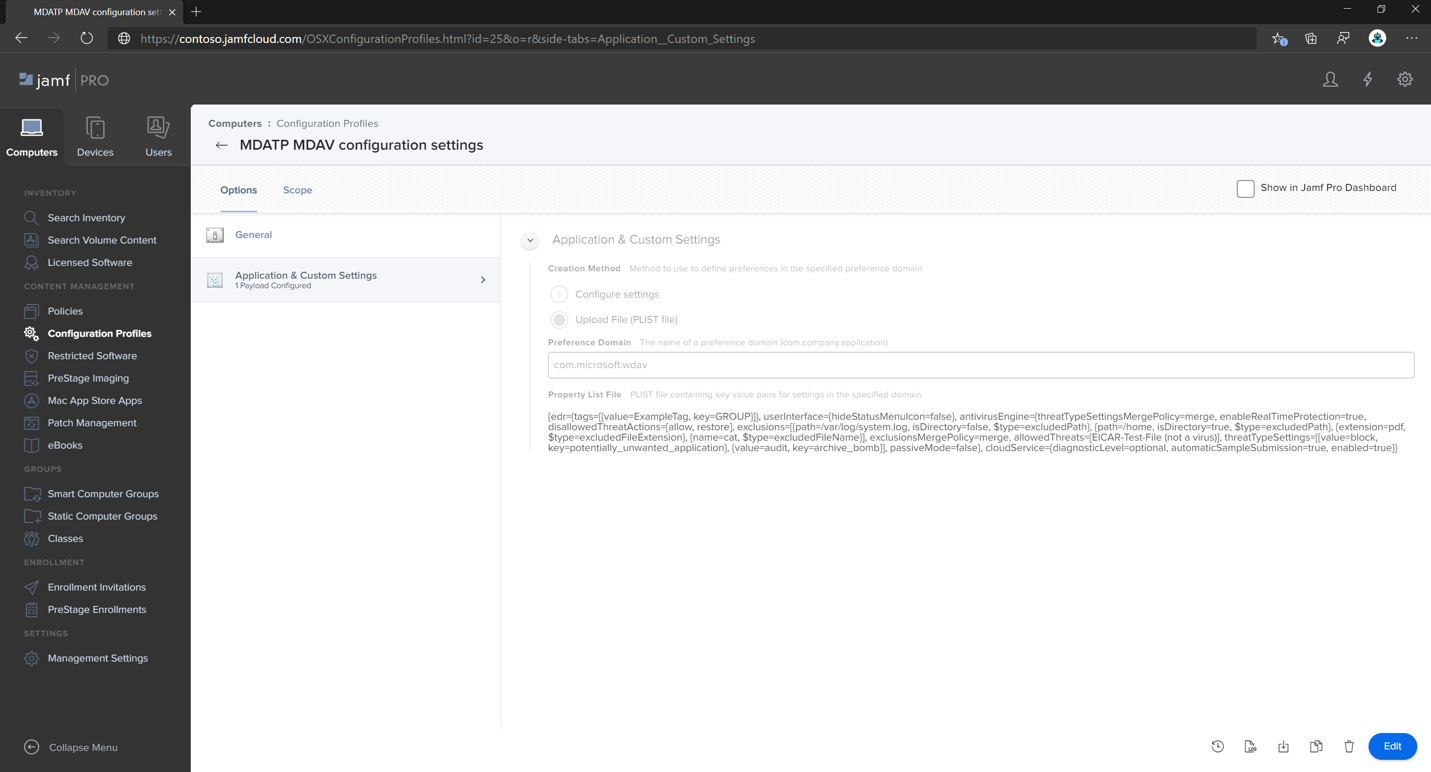

Het bestand wordt geüpload.

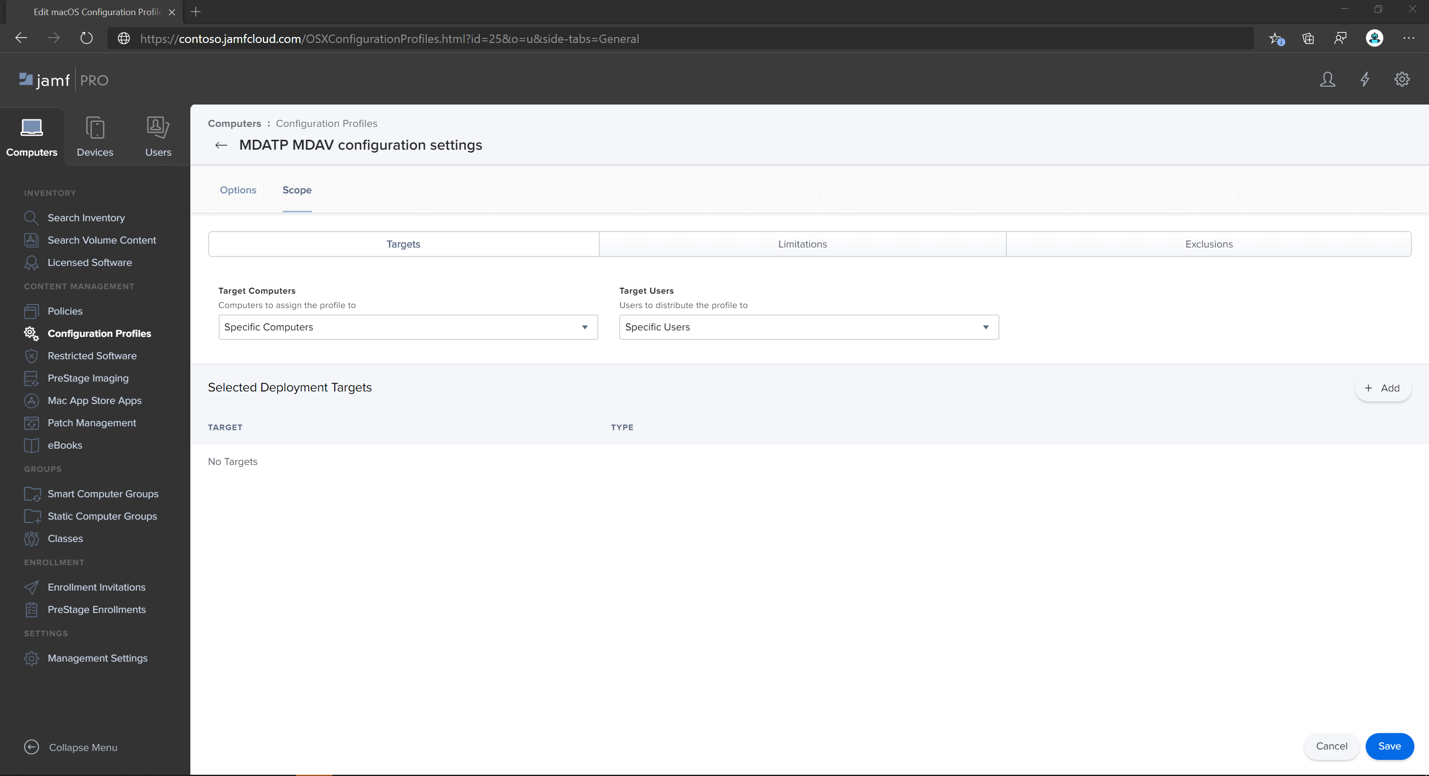

Selecteer het tabblad Bereik .

Selecteer De machinegroep van Contoso. Selecteer Toevoegen en selecteer vervolgens Opslaan.

Selecteer Gereed. U ziet het nieuwe configuratieprofiel.

Stap 4: instellingen voor meldingen configureren

Opmerking

Deze stappen zijn van toepassing op macOS 11 (Big Sur) of hoger. Hoewel Jamf ondersteuning biedt voor meldingen in macOS versie 10.15 of hoger, is voor Defender voor Eindpunt op Mac mac macOS 11 of hoger vereist.

Selecteer in het Jamf Pro-dashboard de optie Computers en vervolgens Configuratieprofielen.

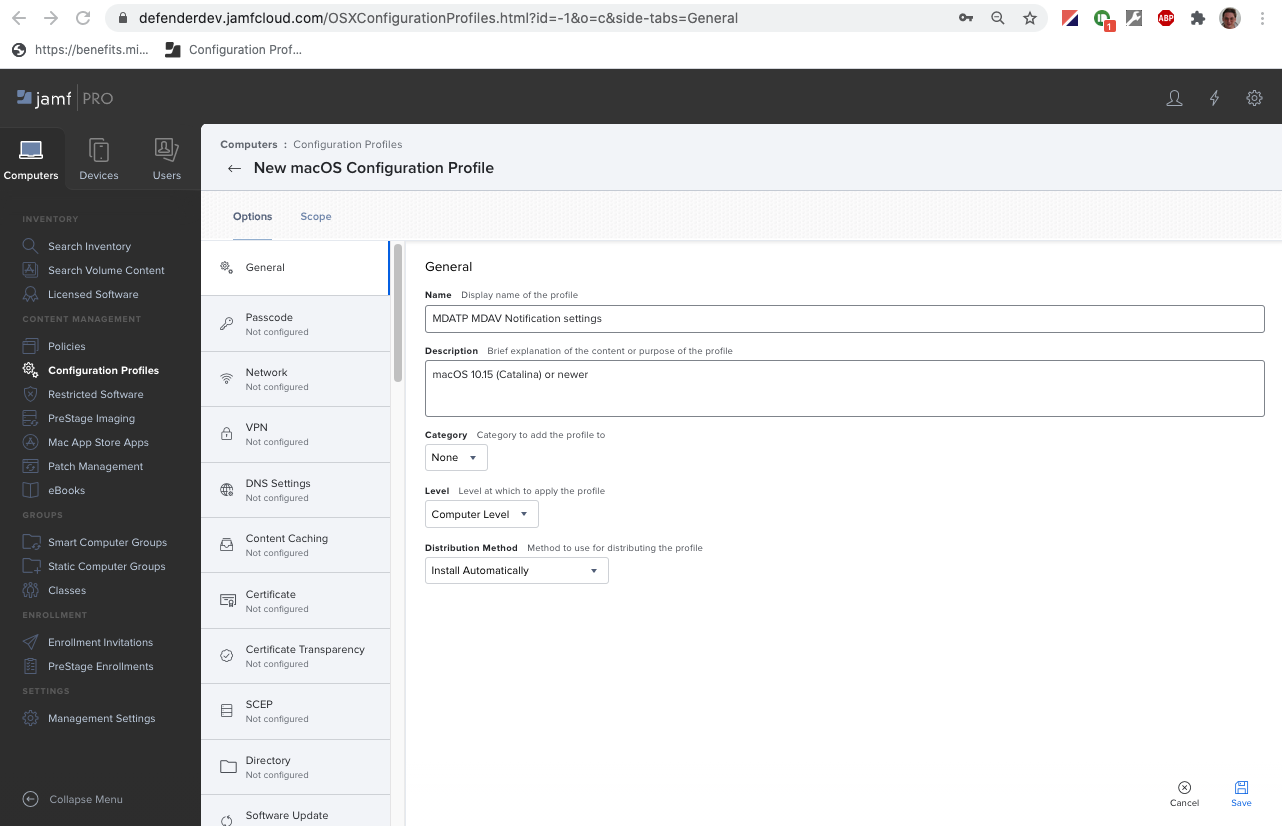

Selecteer Nieuw en geef op het tabblad Algemeen bij Opties de volgende details op:

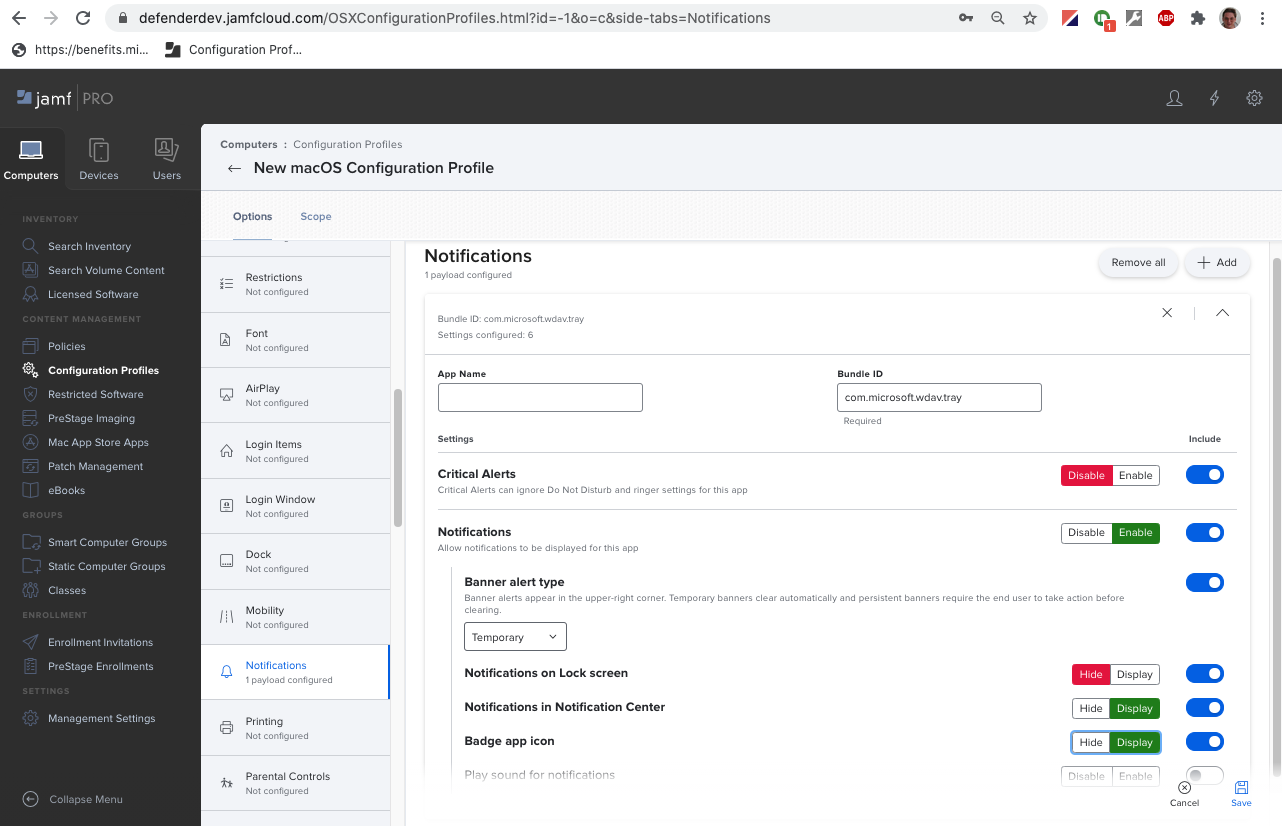

Selecteer op het tabblad Meldingende optie Toevoegen en geef de volgende waarden op:

-

Bundel-id:

com.microsoft.wdav.tray - Kritieke waarschuwingen: selecteer Uitschakelen

- Meldingen: Selecteer Inschakelen

- Waarschuwingstype banner: Selecteer Opnemen en Tijdelijk(standaard)

- Meldingen op het vergrendelingsscherm: Selecteer Verbergen

- Meldingen in het meldingencentrum: Selecteer Weergeven

- Pictogram van badge-app: Beeldscherm selecteren

-

Bundel-id:

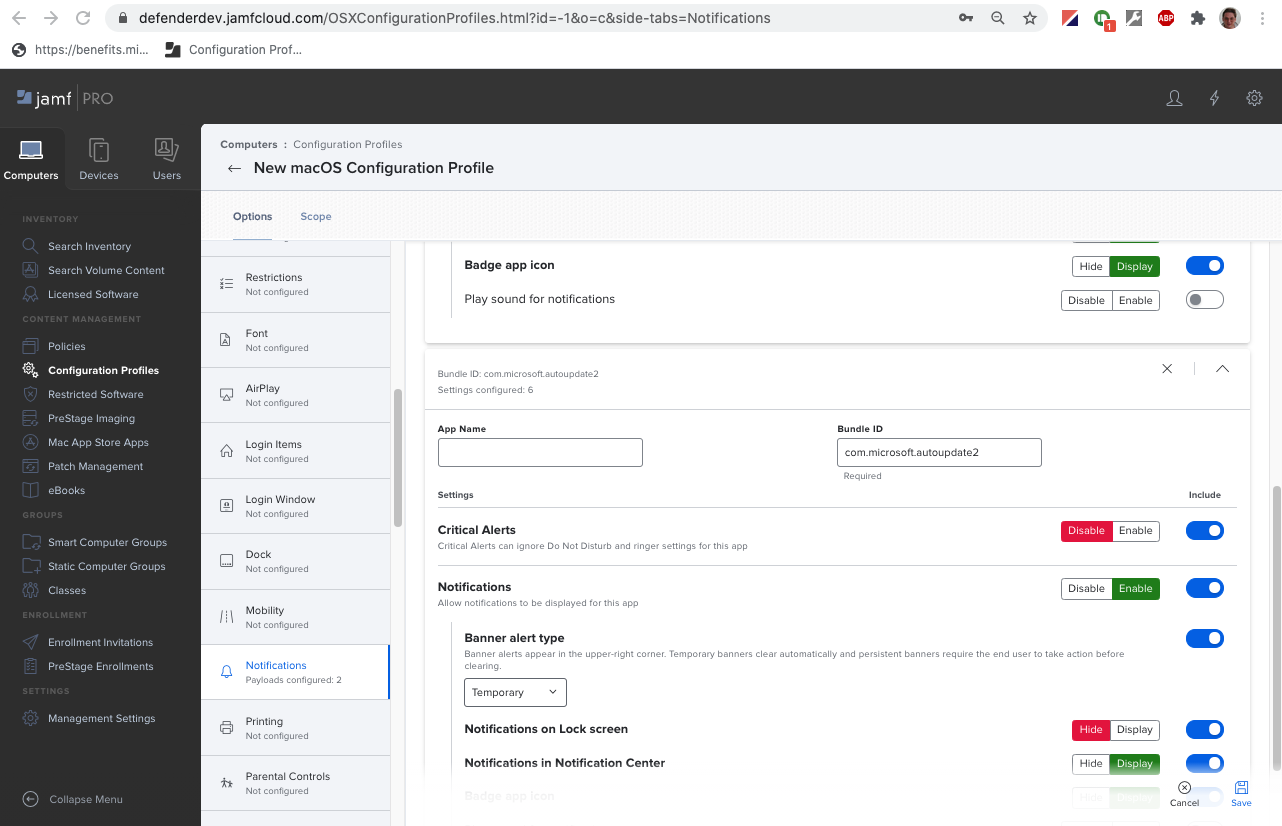

Selecteer op het tabblad Meldingen de optie Nog één keer toevoegen en schuif omlaag naar Instellingen voor nieuwe meldingen.

-

Bundel-id:

com.microsoft.autoupdate.fba

-

Bundel-id:

De rest van de instellingen configureren voor dezelfde waarden die eerder zijn vermeld

U hebt nu twee tabellen met configuraties voor meldingen, één voor bundel-id: com.microsoft.wdav.tray en één voor bundel-id: com.microsoft.autoupdate.fba. Hoewel u waarschuwingsinstellingen kunt configureren op basis van uw vereisten, moeten bundel-id's exact hetzelfde zijn als eerder is beschreven en moet de schakeloptie Opnemenaan zijn voor meldingen.

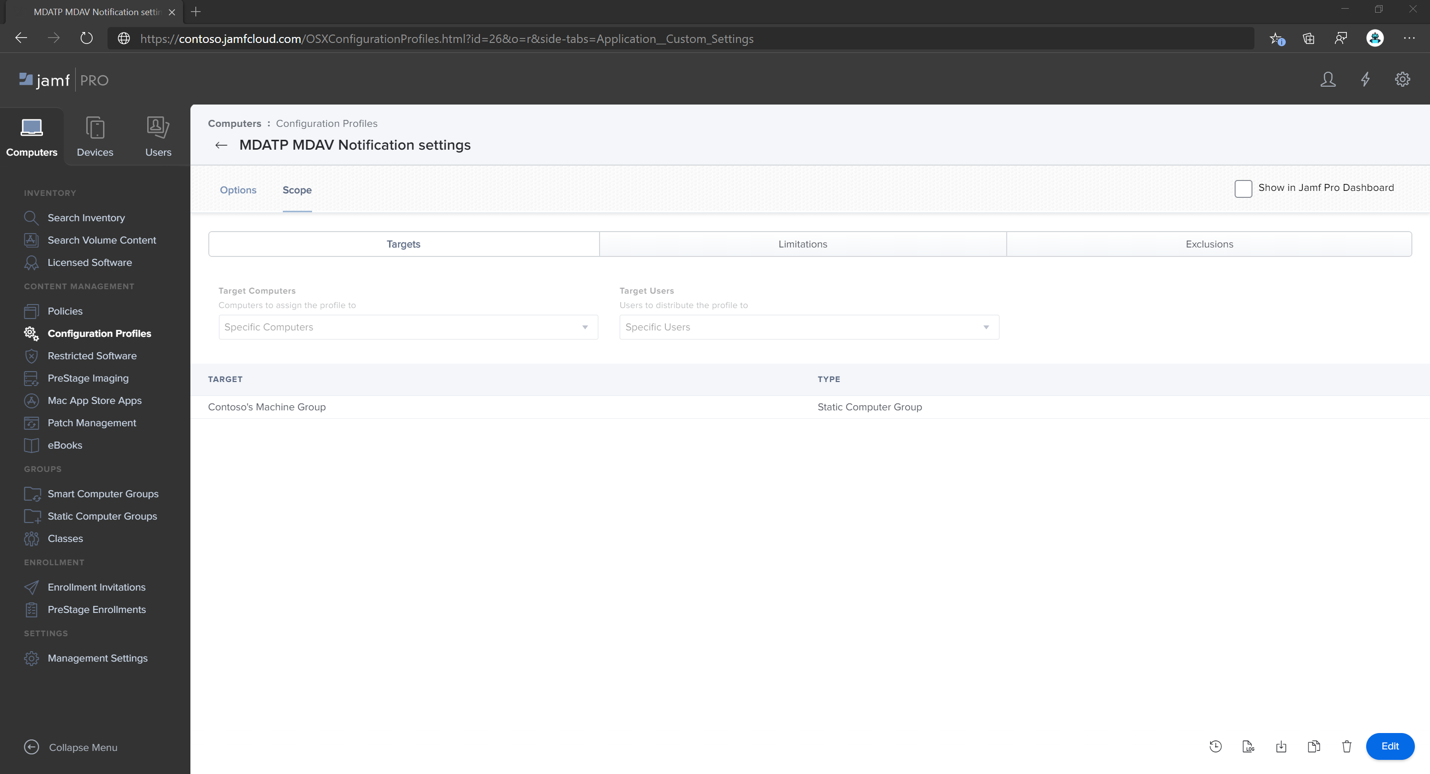

Selecteer het tabblad Bereik en selecteer vervolgens Toevoegen.

Selecteer De machinegroep van Contoso. Selecteer Toevoegen en selecteer vervolgens Opslaan.

Selecteer Gereed. U ziet nu het nieuwe configuratieprofiel.

Stap 5: Microsoft AutoUpdate (MAU) configureren

Gebruik de volgende Microsoft Defender voor Eindpunt configuratie-instellingen:

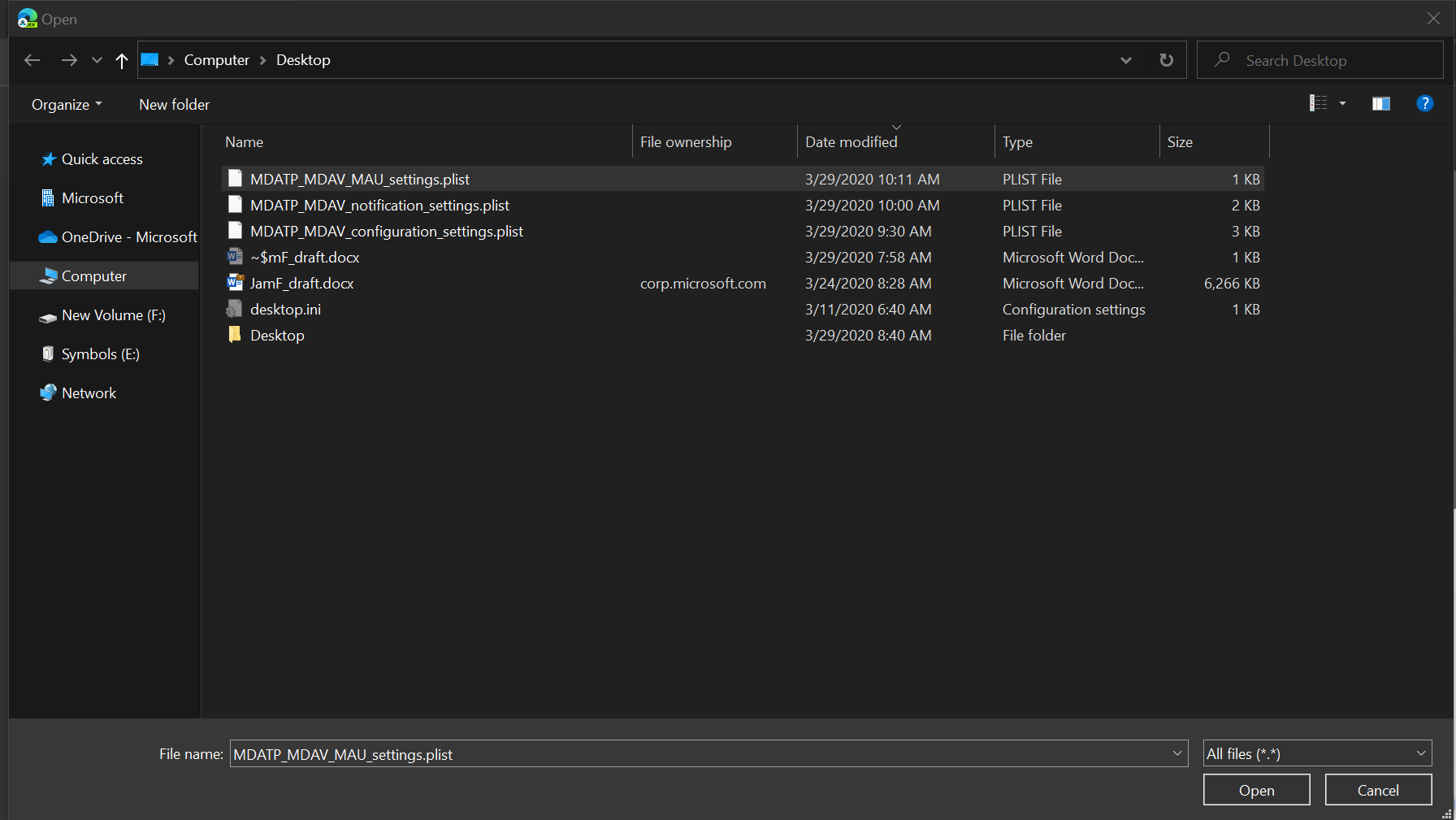

<?xml version="1.0" encoding="UTF-8"?> <!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd"> <plist version="1.0"> <dict> <key>ChannelName</key> <string>Current</string> <key>HowToCheck</key> <string>AutomaticDownload</string> <key>EnableCheckForUpdatesButton</key> <true/> <key>DisableInsiderCheckbox</key> <false/> <key>SendAllTelemetryEnabled</key> <true/> </dict> </plist>Sla het op als

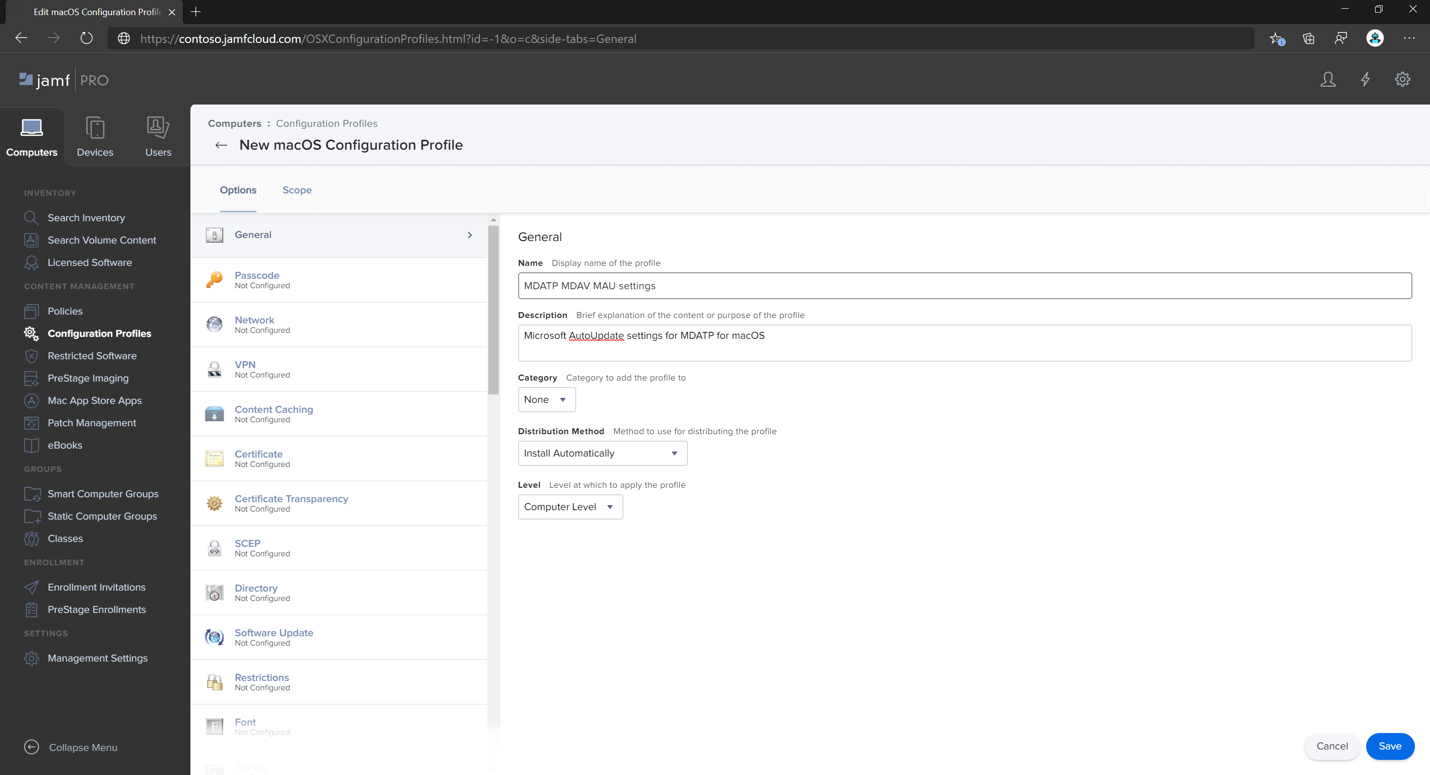

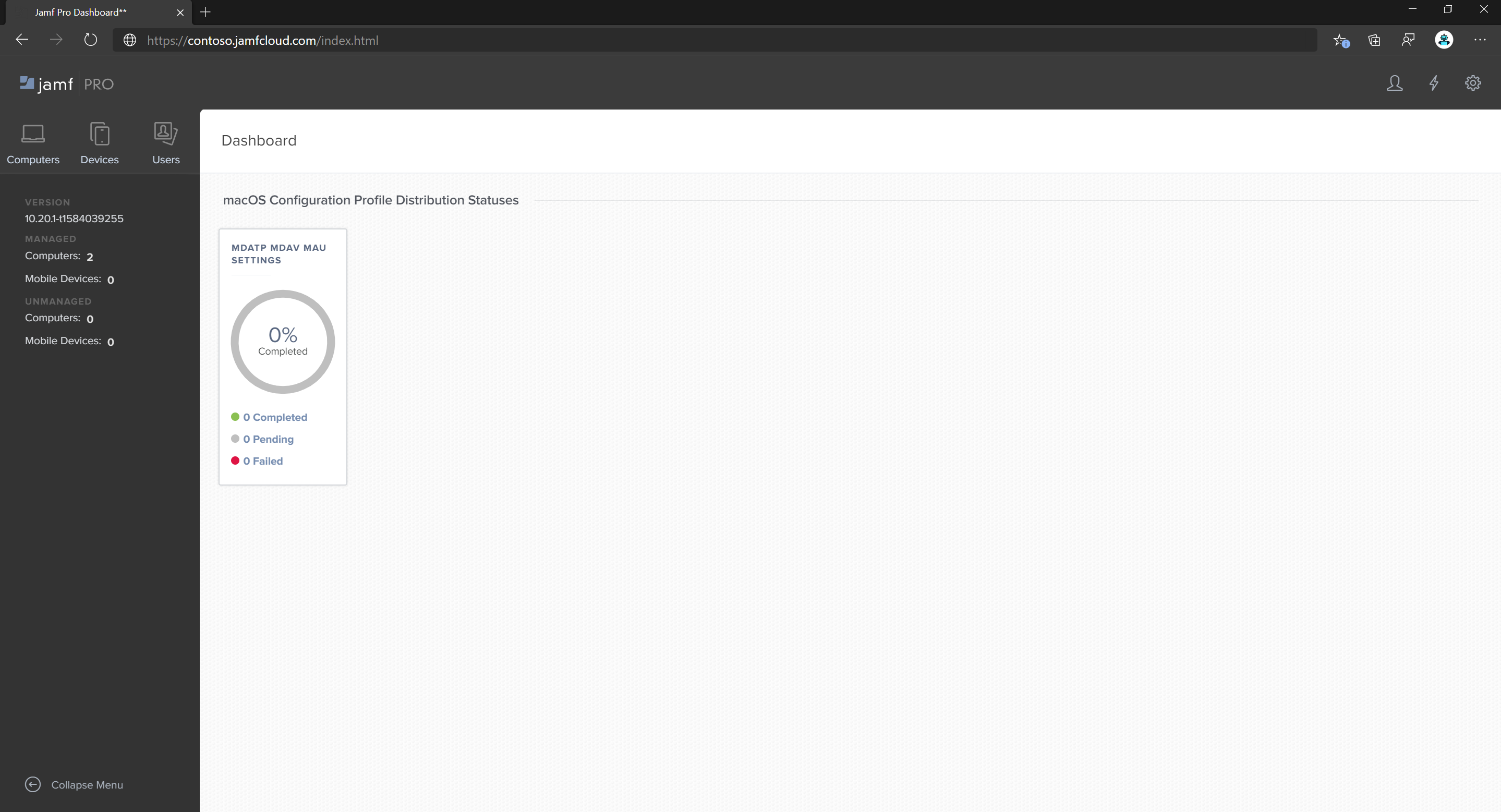

MDATP_MDAV_MAU_settings.plist.Selecteer algemeen in het Jamf Pro-dashboard.

Geef op het tabblad Algemeen de volgende details op:

-

Naam:

MDATP MDAV MAU settings -

Beschrijving:

Microsoft AutoUpdate settings for MDATP for macOS -

Categorie:

None (default) -

Distributiemethode:

Install Automatically (default) -

Niveau:

Computer Level (default)

-

Naam:

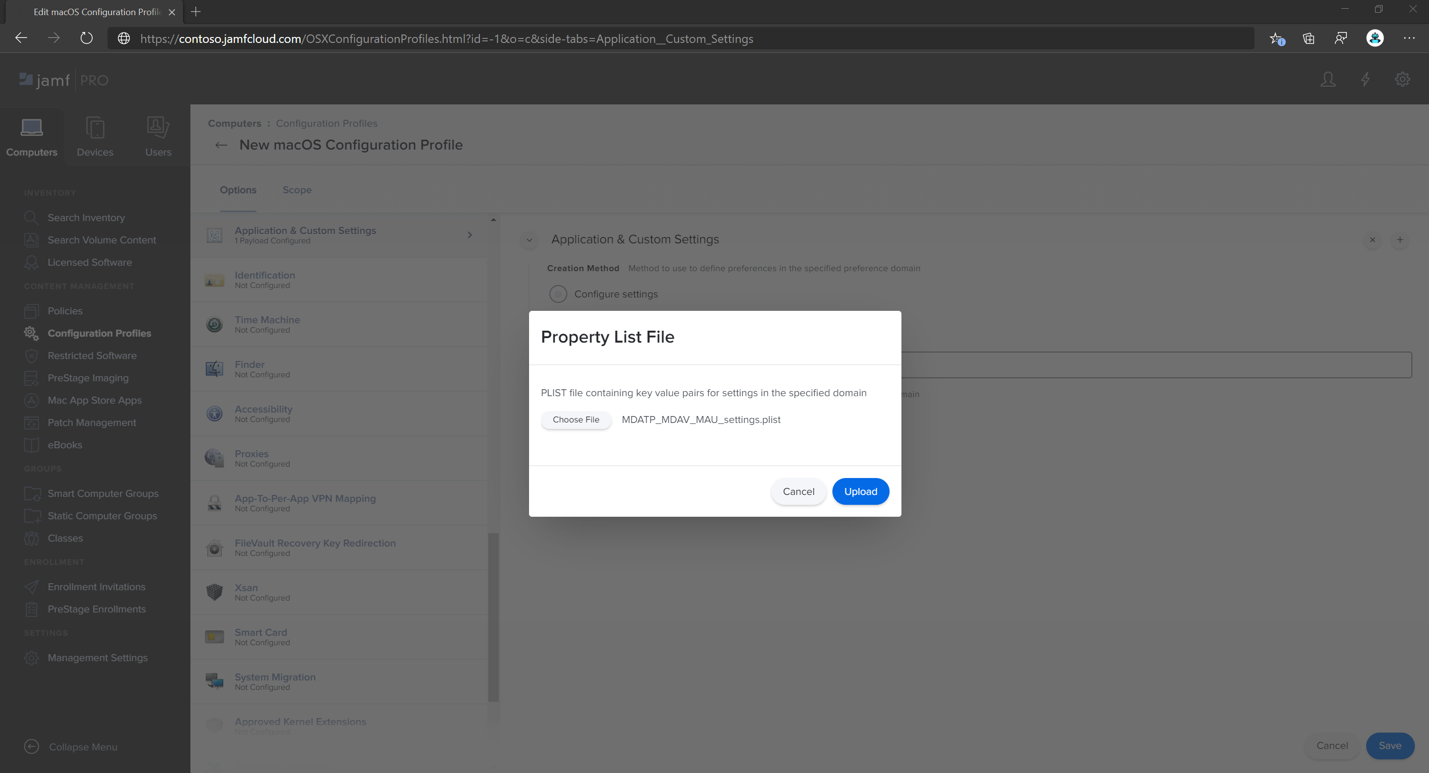

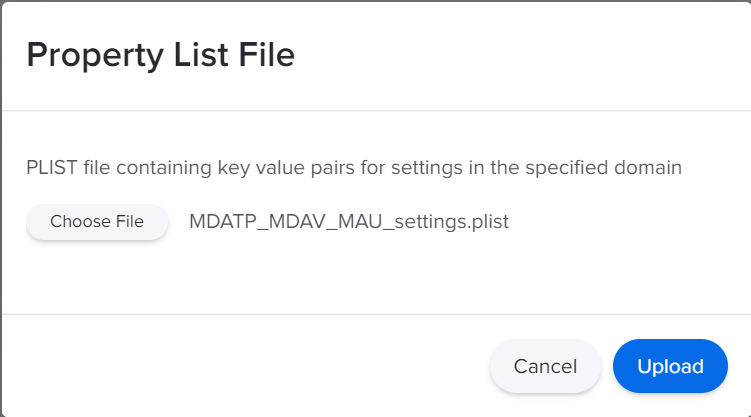

Selecteer in Toepassings- & Aangepaste instellingende optie Configureren.

Selecteer Bestand uploaden (PLIST-bestand).

Typ in Voorkeursdomein

com.microsoft.autoupdate2en selecteer vervolgens PLIST-bestand uploaden.Selecteer Bestand kiezen.

Selecteer MDATP_MDAV_MAU_settings.plist.

Klik op Opslaan.

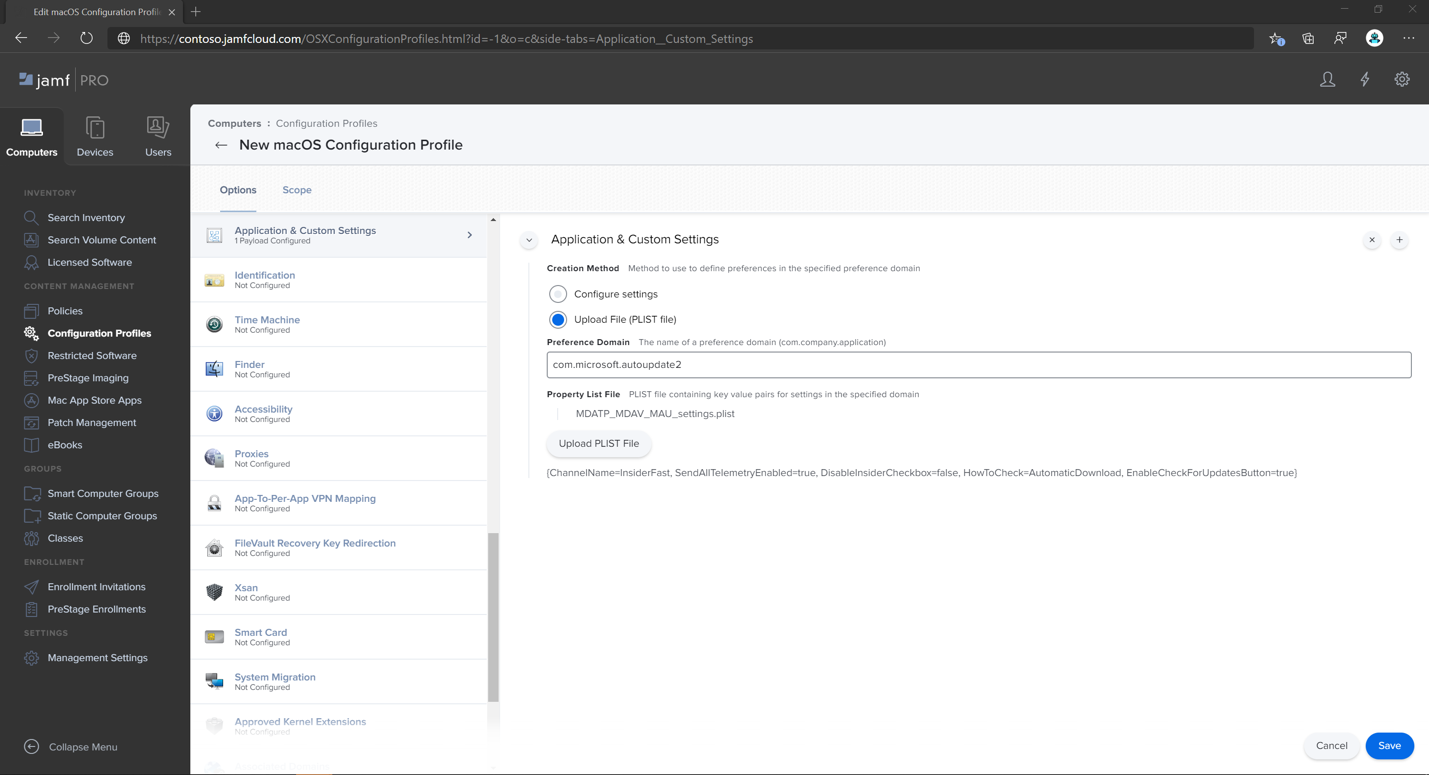

Selecteer het tabblad Bereik .

Kies Toevoegen.

Selecteer Gereed.

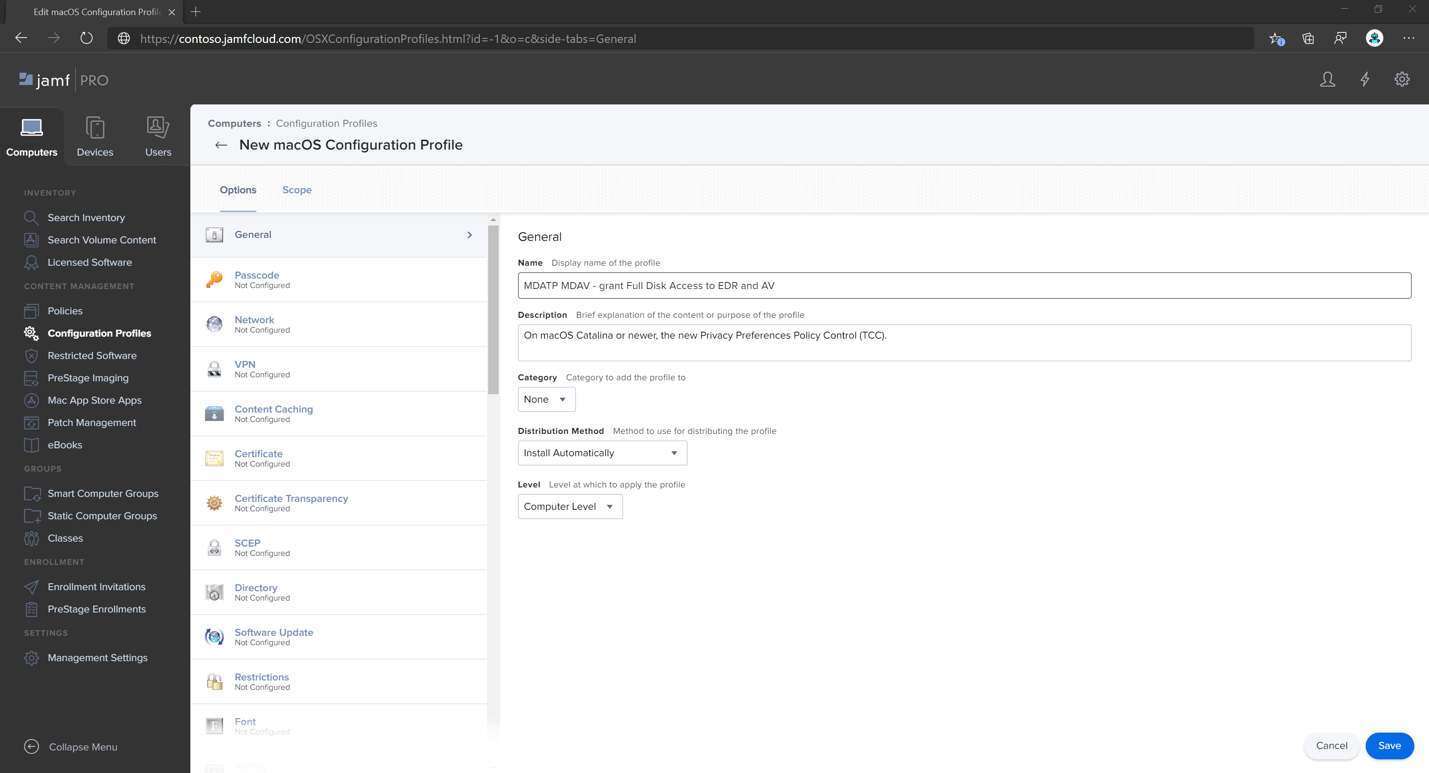

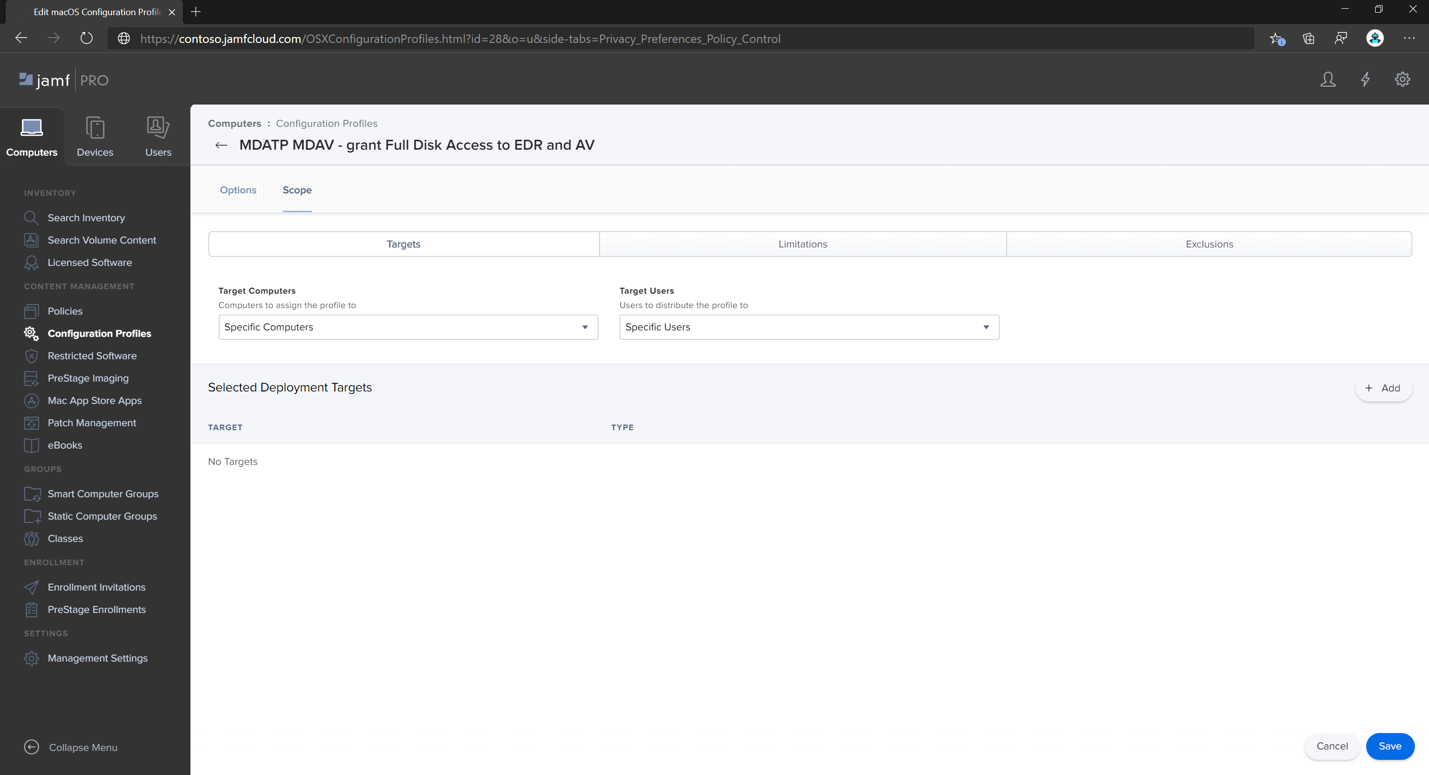

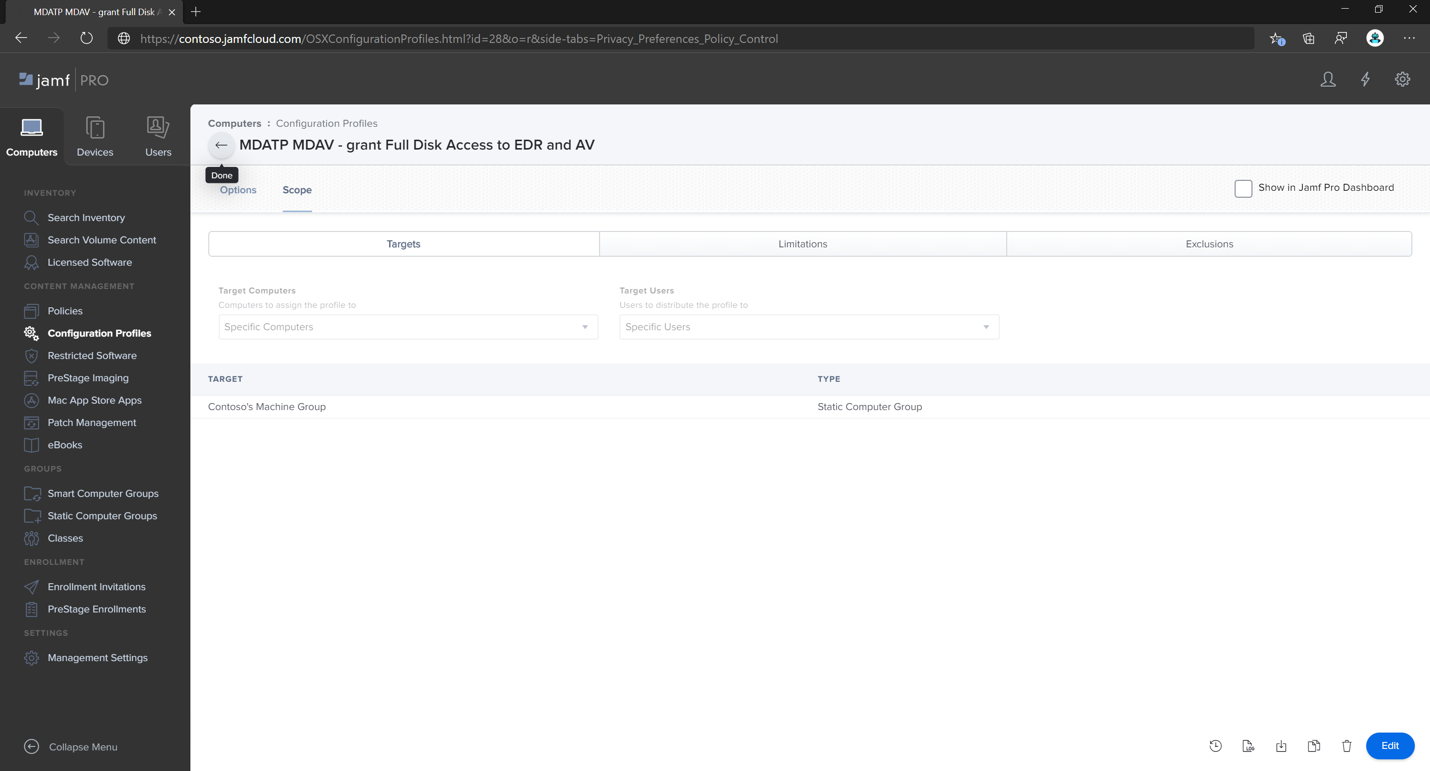

Stap 6: volledige schijftoegang verlenen aan Microsoft Defender voor Eindpunt

Selecteer configuratieprofielen in het Jamf Pro-dashboard.

Selecteer + Nieuw.

Geef op het tabblad Algemeen de volgende details op:

-

Naam:

MDATP MDAV - grant Full Disk Access to EDR and AV -

Beschrijving:

On macOS 11 (Big Sur) or later, the new Privacy Preferences Policy Control -

Categorie:

None -

Distributiemethode:

Install Automatically -

Niveau:

Computer level

-

Naam:

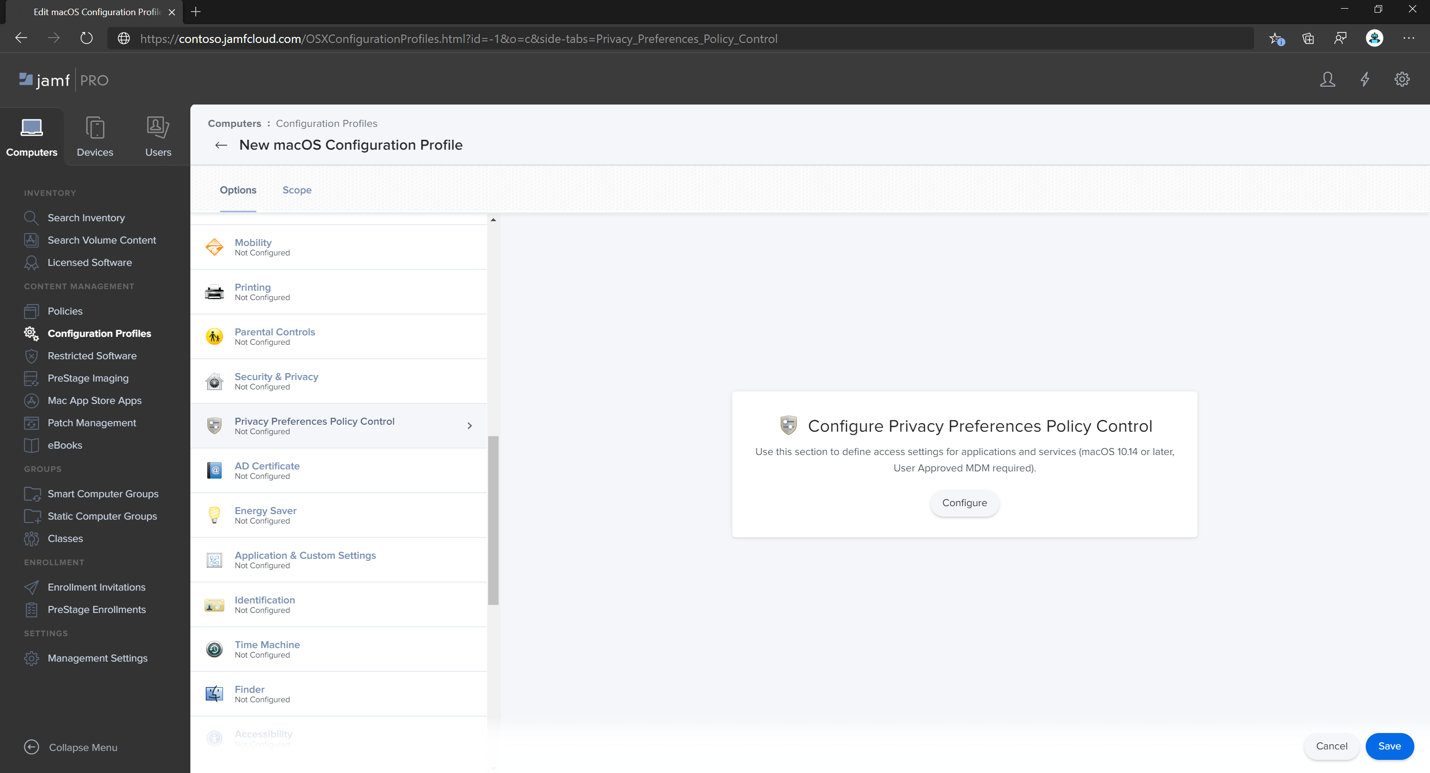

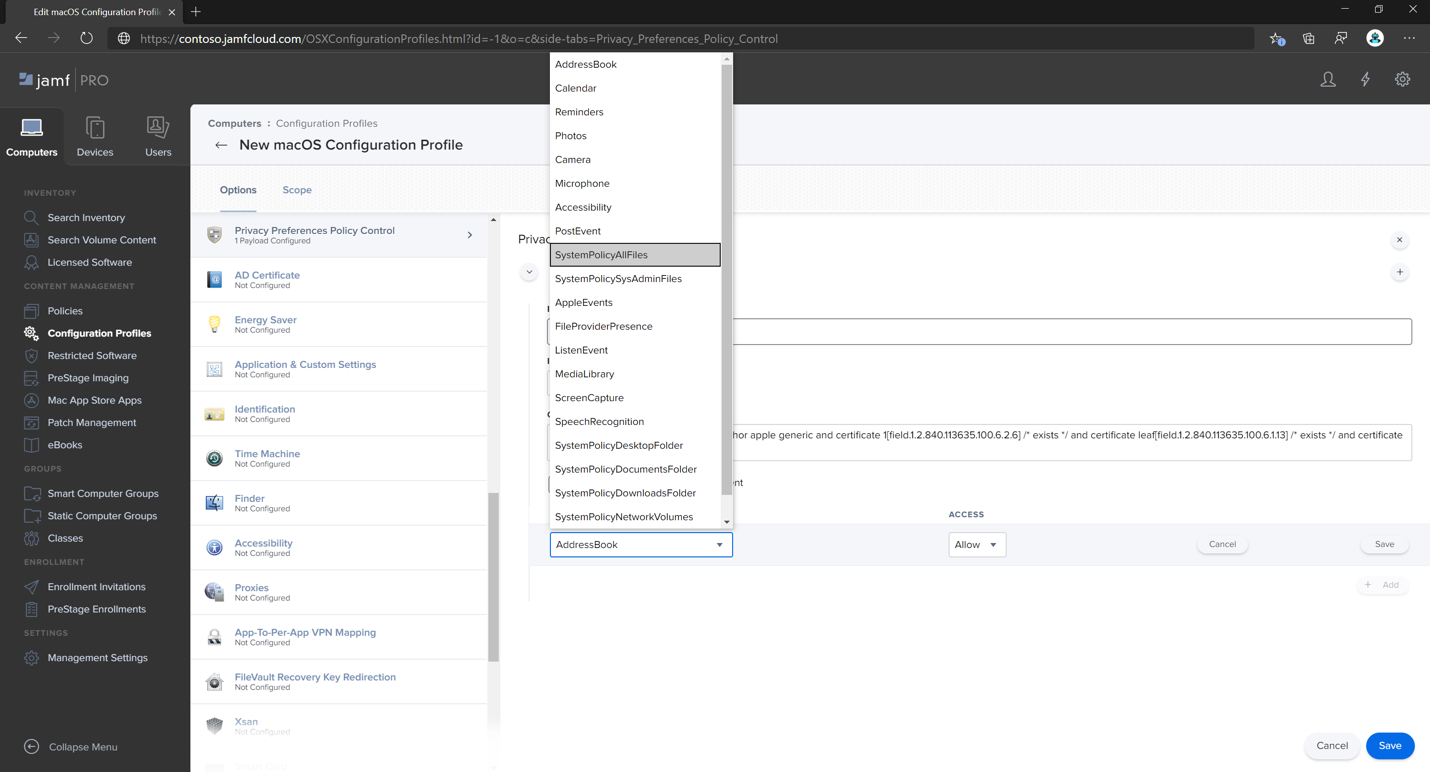

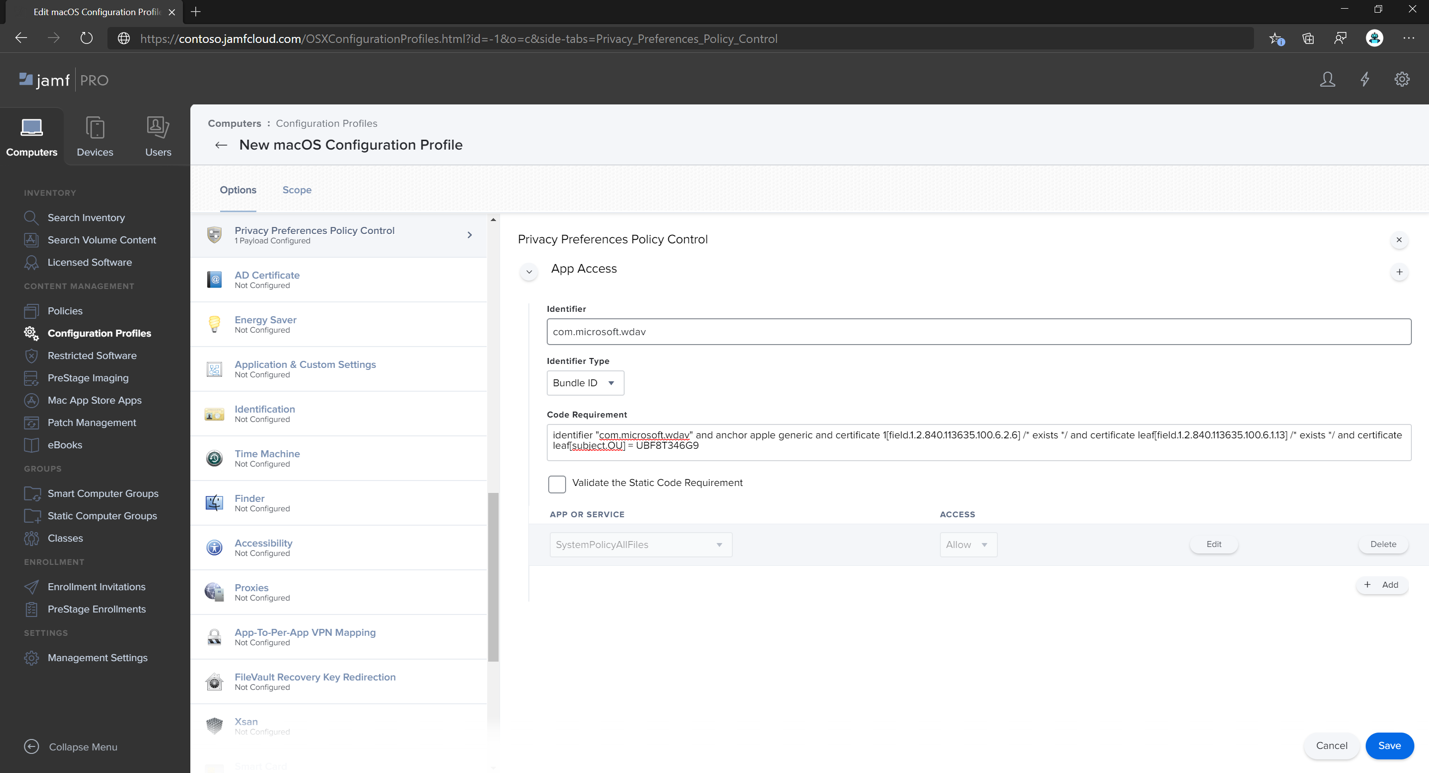

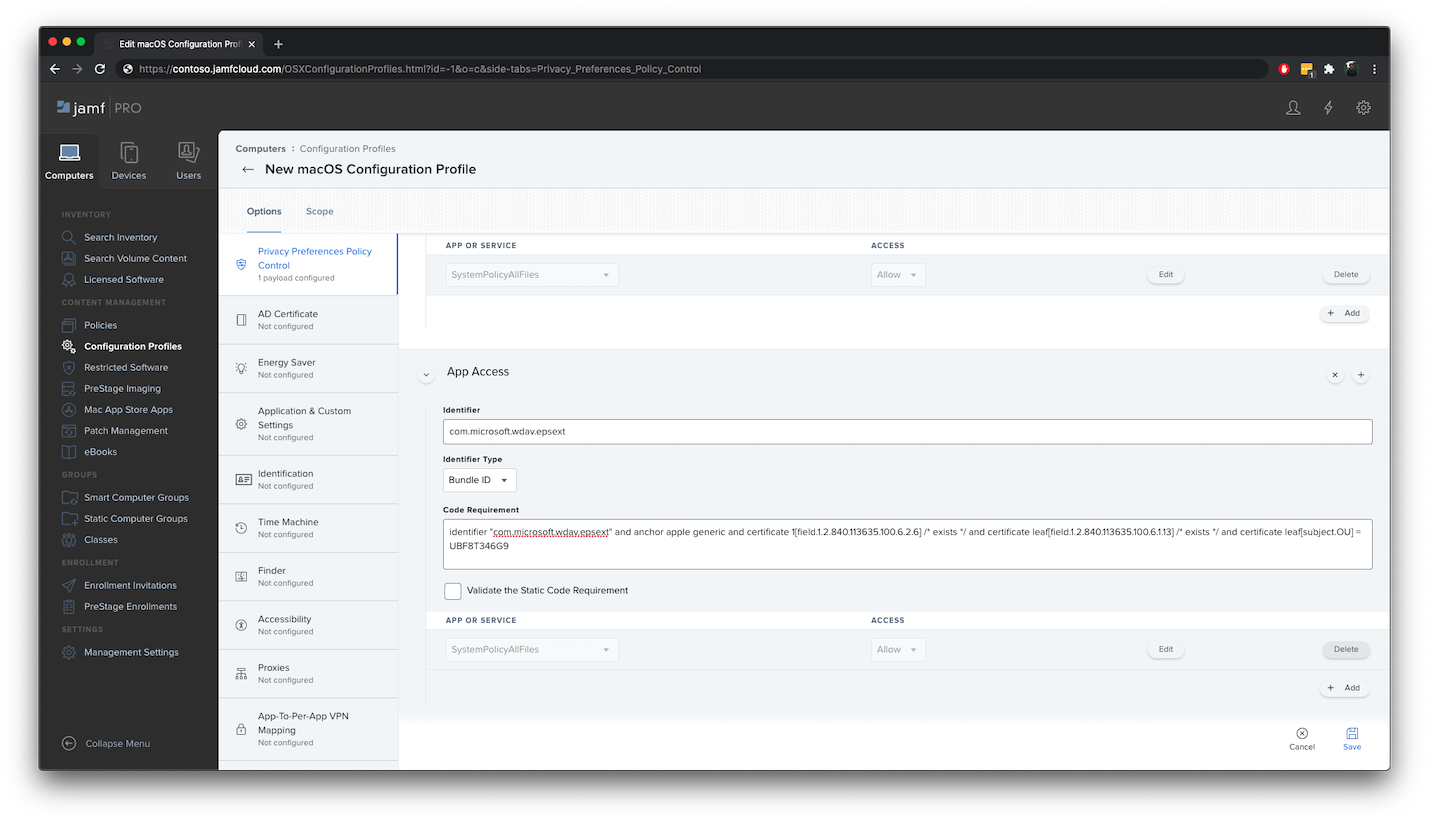

Selecteer in Beleidsbeheer voor privacyvoorkeuren configurerende optie Configureren.

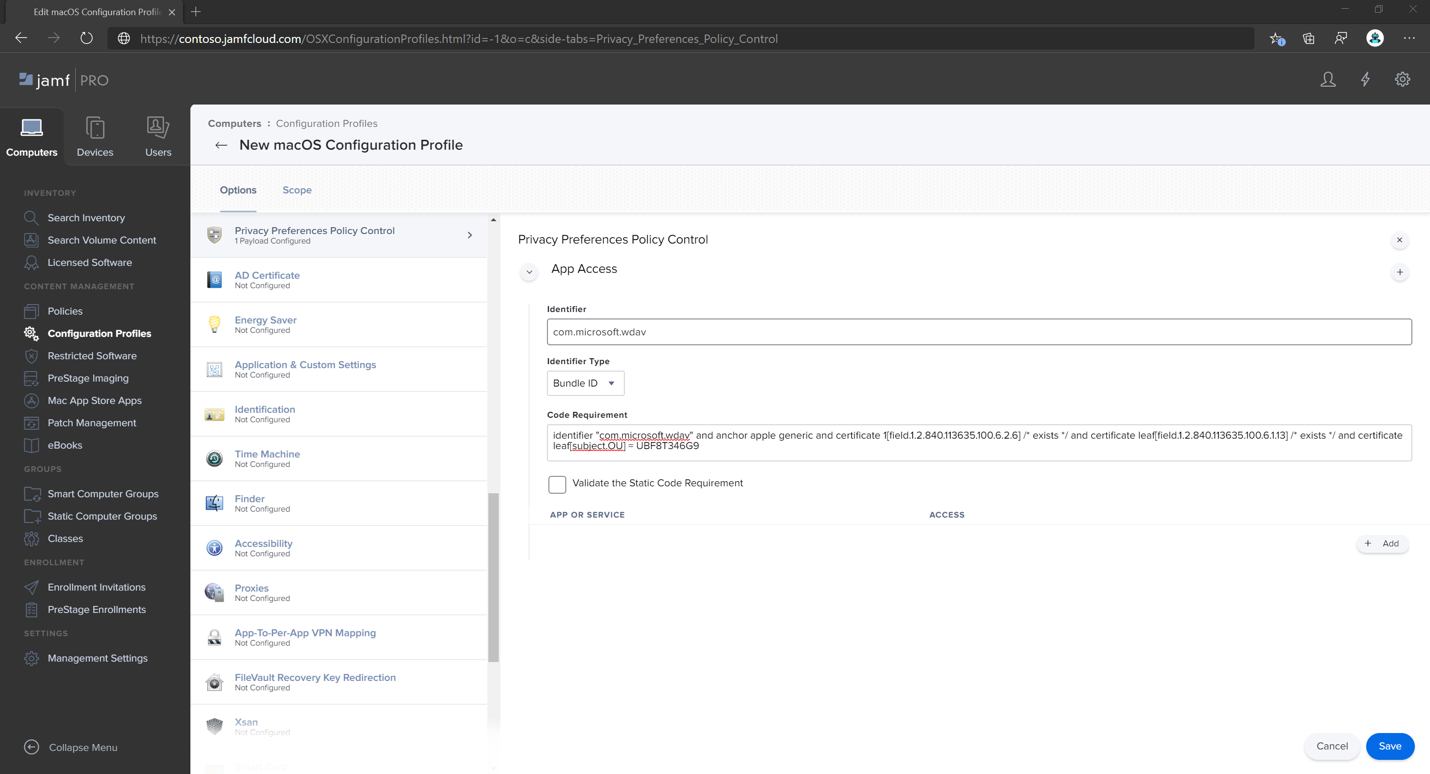

Voer in Beleidsbeheer voor privacyvoorkeuren de volgende details in:

-

Id:

com.microsoft.wdav -

Id-type:

Bundle ID -

Codevereiste:

identifier "com.microsoft.wdav" and anchor apple generic and certificate 1[field.1.2.840.113635.100.6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = UBF8T346G9

-

Id:

Selecteer + Toevoegen.

- Selecteer onder App of servicede optie SystemPolicyAllFiles.

- Selecteer onder Toegangde optie Toestaan.

Selecteer Opslaan (niet de optie rechtsonder).

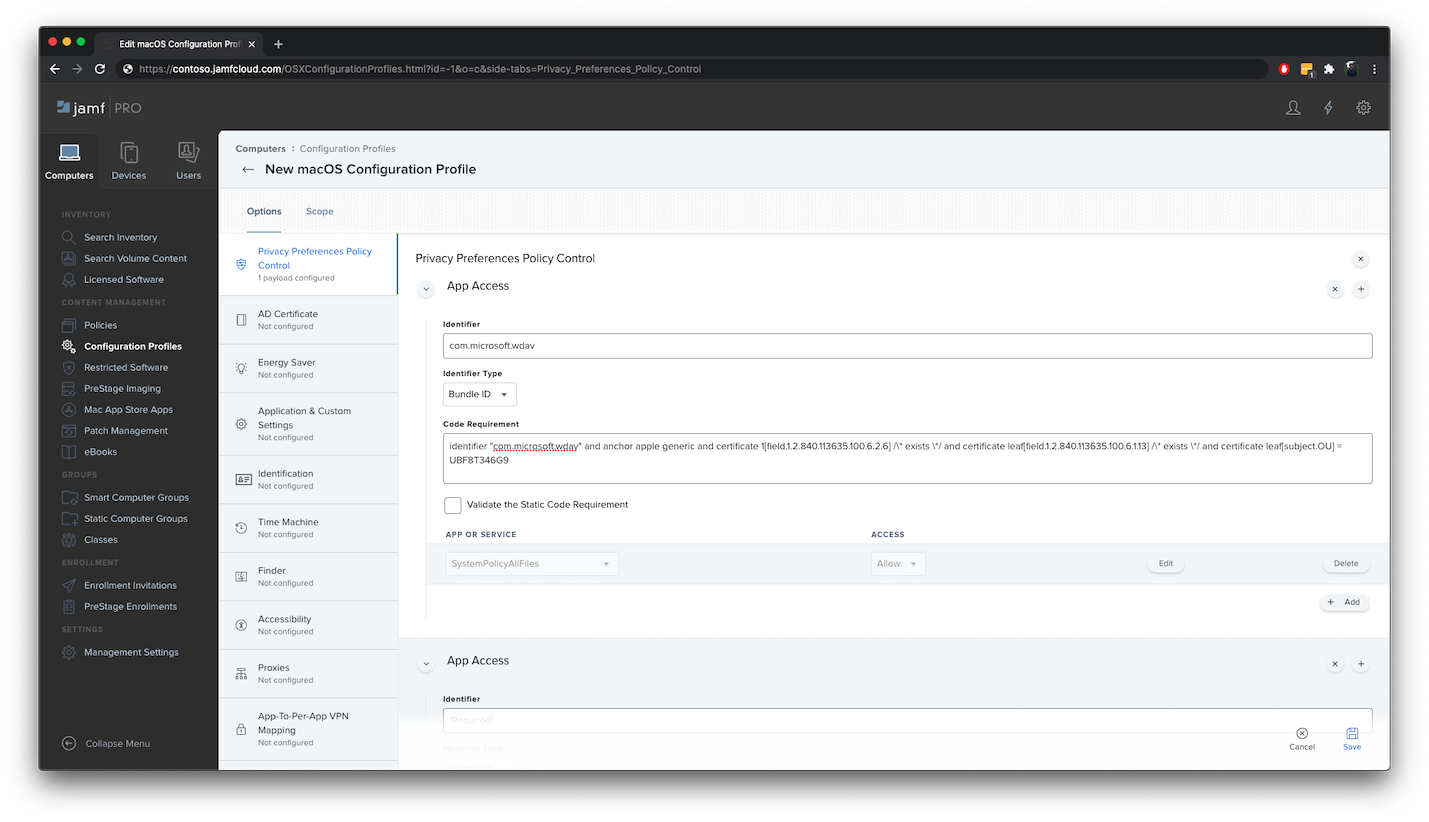

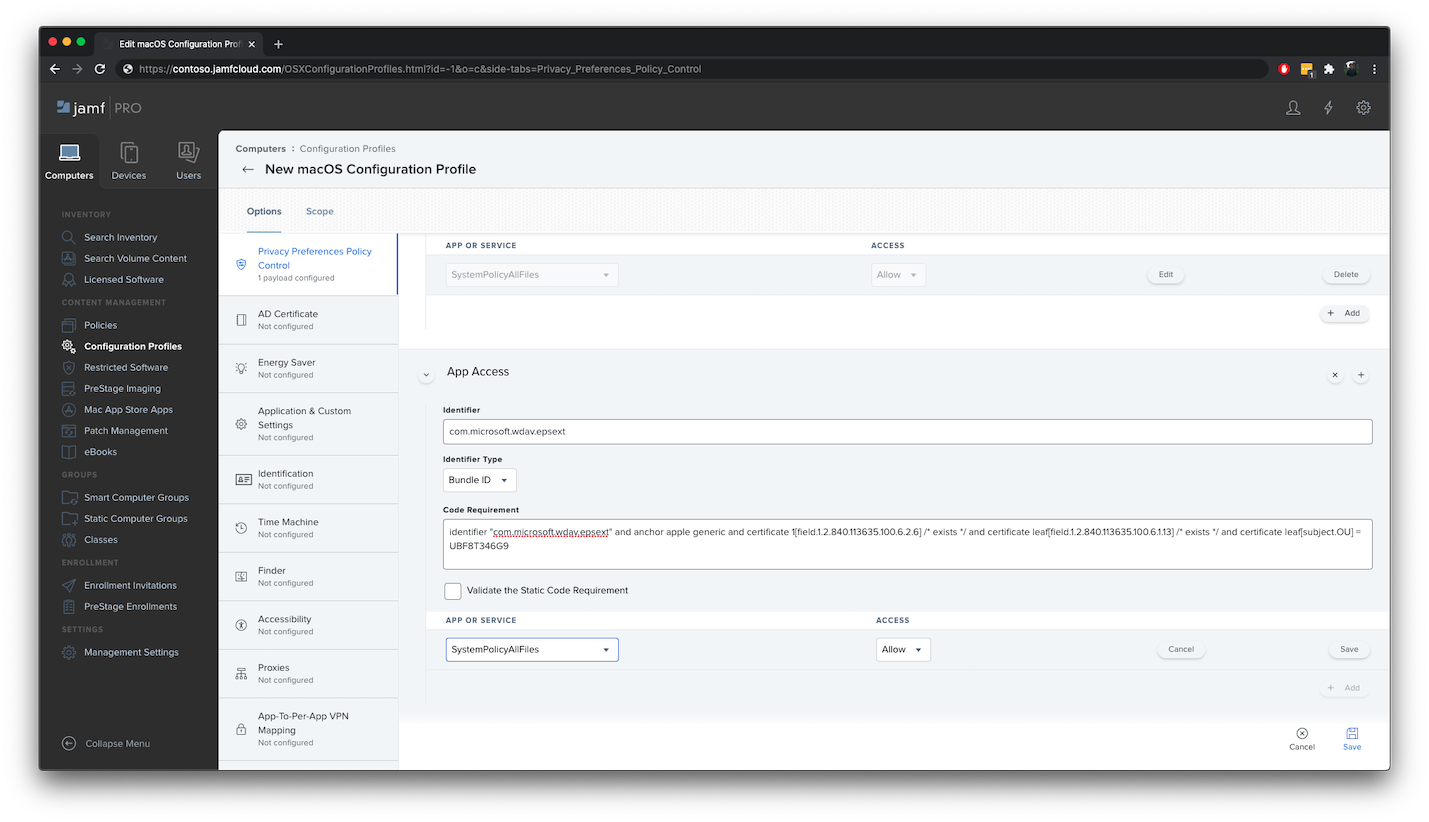

Selecteer het

+teken naast App-toegang om een nieuwe vermelding toe te voegen.Voer de volgende gegevens in:

-

Id:

com.microsoft.wdav.epsext -

Id-type:

Bundle ID -

Codevereiste:

identifier "com.microsoft.wdav.epsext" and anchor apple generic and certificate 1[field.1.2.840.113635.100.6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = UBF8T346G9

-

Id:

Selecteer + Toevoegen.

- Selecteer onder App of servicede optie SystemPolicyAllFiles.

- Selecteer onder Toegangde optie Toestaan.

- Selecteer Opslaan (niet de optie rechtsonder).

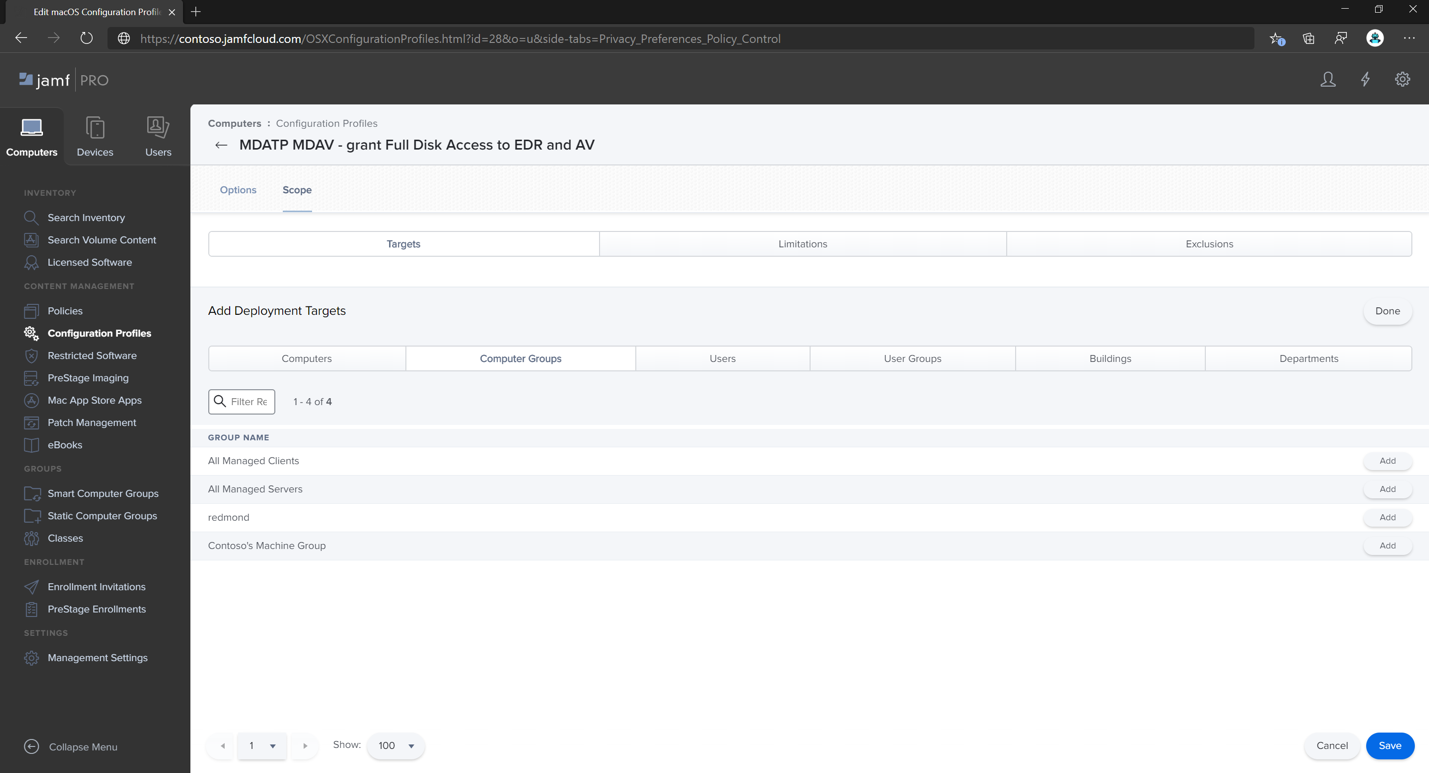

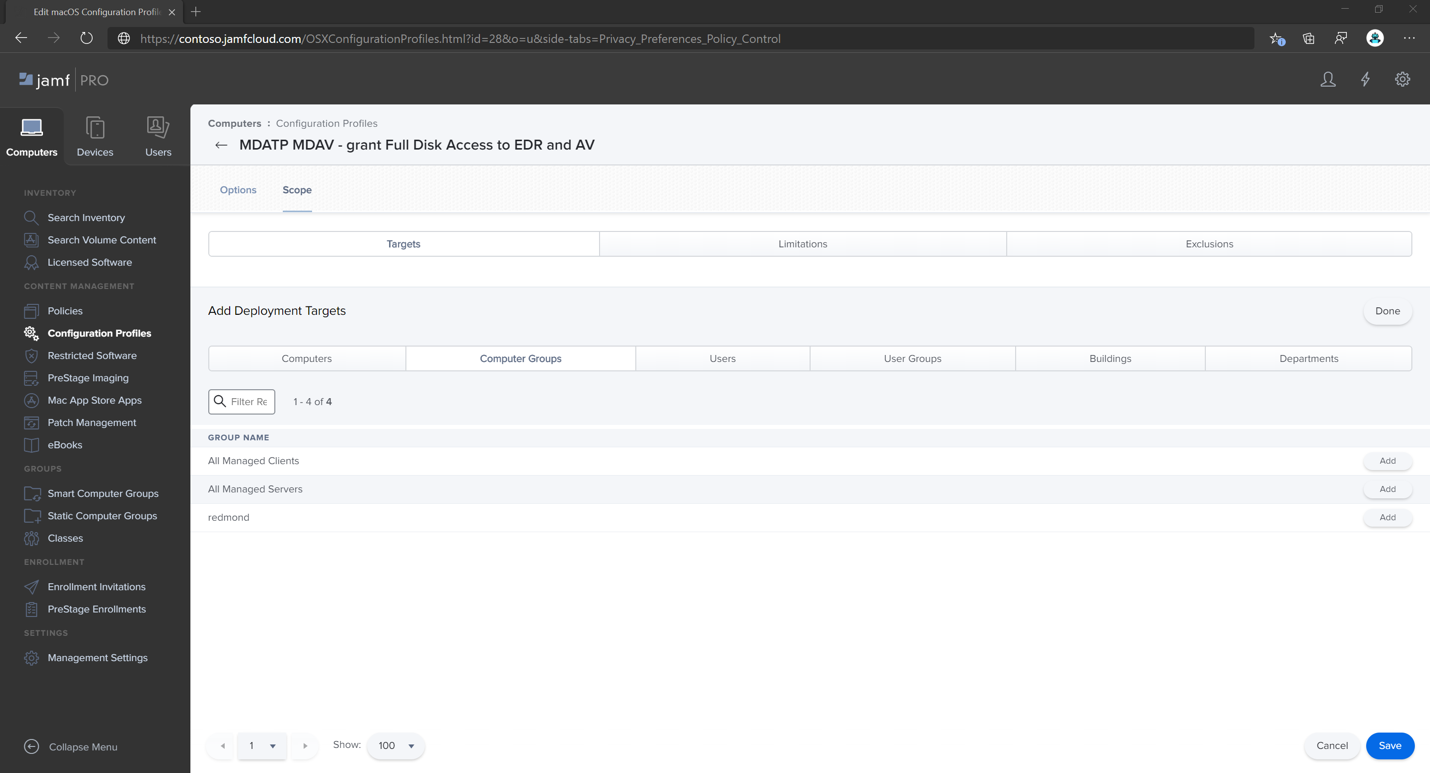

- Selecteer het tabblad Bereik .

- Selecteer + Toevoegen.

- Selecteer Computer Groepen en selecteer onder Groepsnaamde optie MachineGroep van Contoso.

U kunt ook fulldisk.mobileconfig downloaden en uploaden naar Jamf-configuratieprofielen, zoals beschreven in Aangepaste configuratieprofielen implementeren met Jamf Pro|Methode 2: Upload een configuratieprofiel naar Jamf Pro.

Opmerking

Volledige schijftoegang verleend via Apple MDM-configuratieprofiel wordt niet weergegeven in Systeeminstellingen => Privacy & Beveiliging => Volledige schijftoegang.

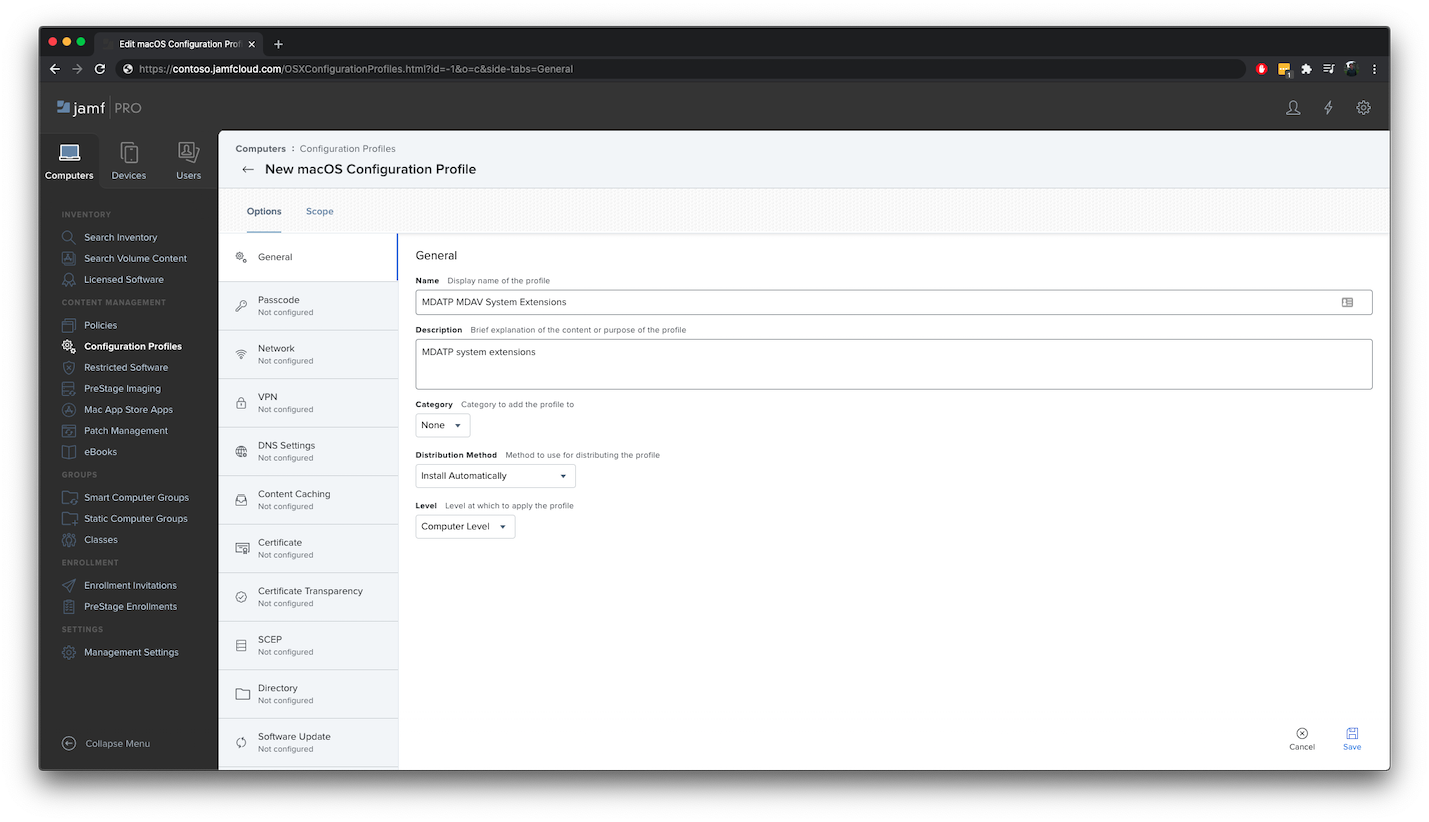

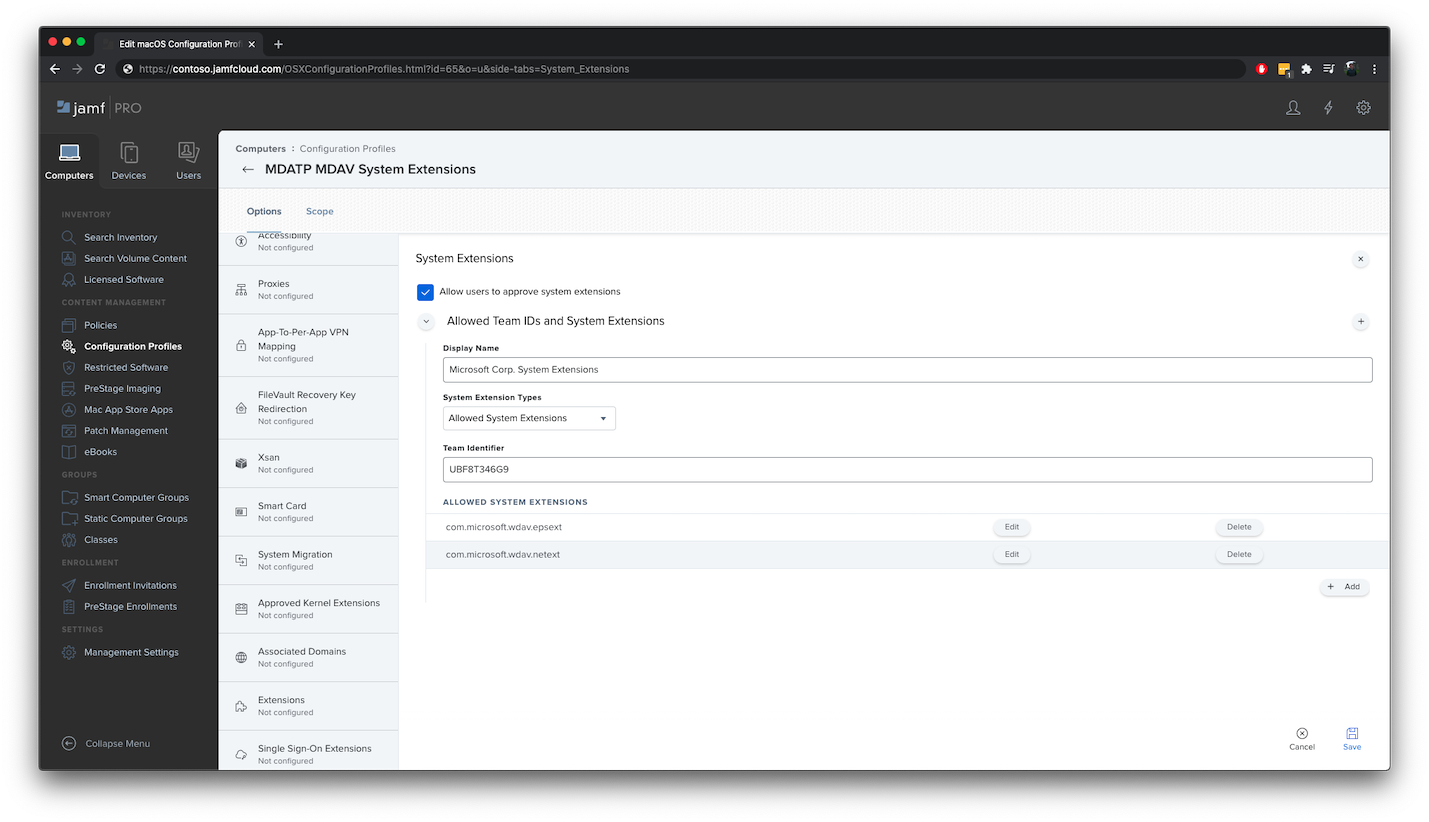

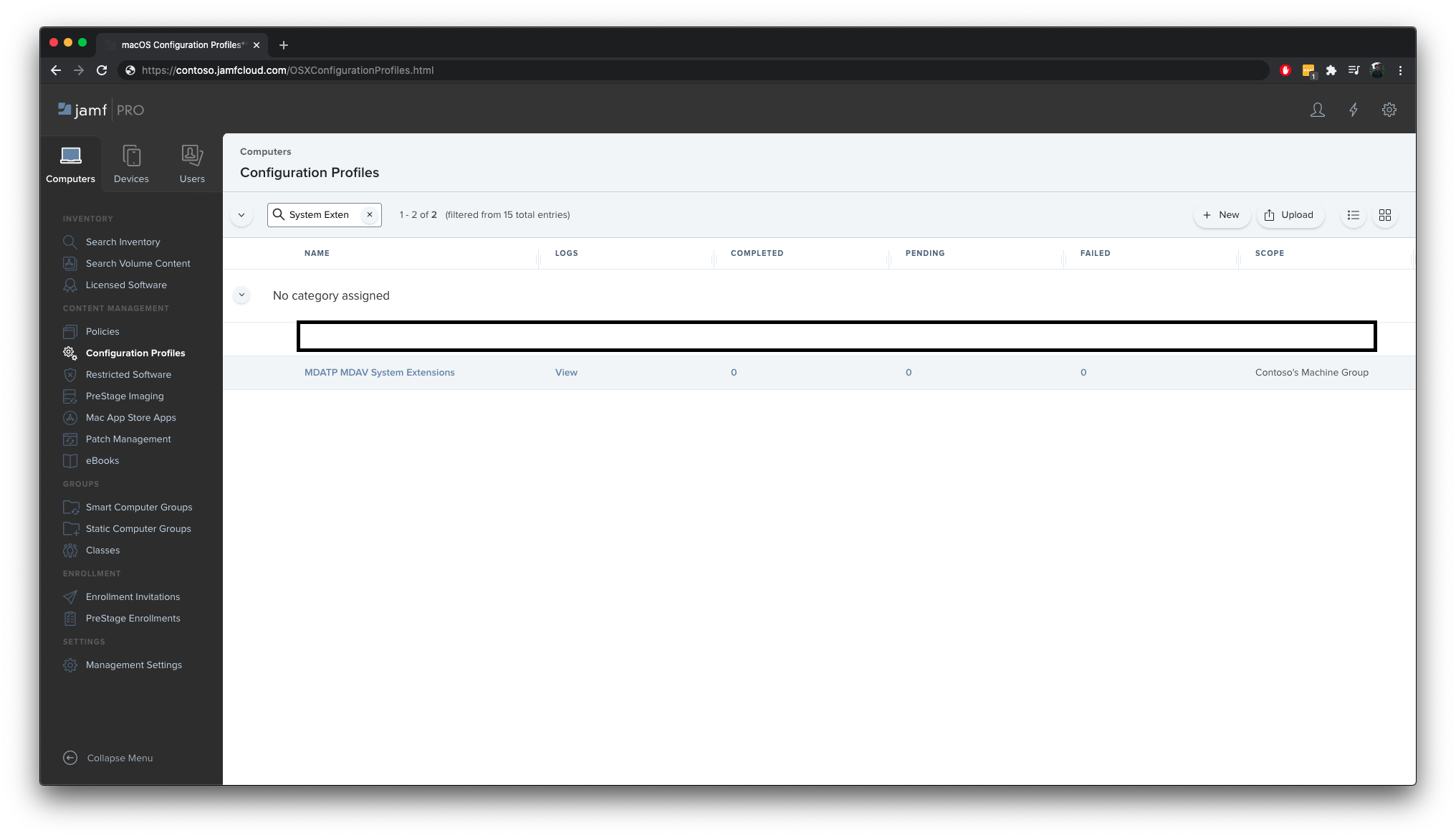

Stap 7: Systeemextensies goedkeuren voor Microsoft Defender voor Eindpunt

Selecteer + Nieuw in de configuratieprofielen.

Geef op het tabblad Algemeen de volgende details op:

-

Naam:

MDATP MDAV System Extensions -

Beschrijving:

MDATP system extensions -

Categorie:

None -

Distributiemethode:

Install Automatically -

Niveau:

Computer Level

-

Naam:

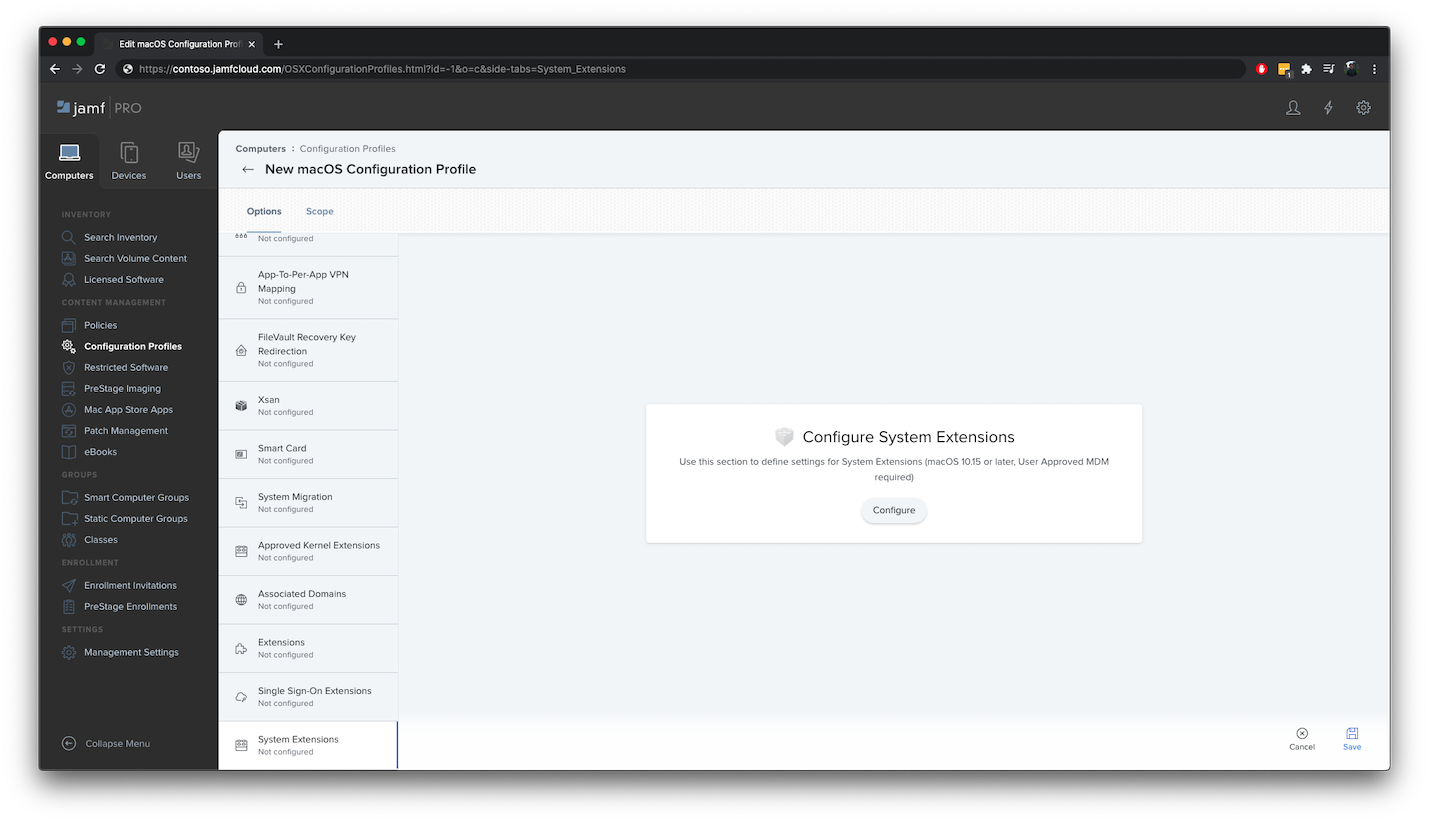

Selecteer in Systeemextensiesde optie Configureren.

Voer in Systeemextensies de volgende gegevens in:

-

Weergavenaam:

Microsoft Corp. System Extensions -

Typen systeemuitbreidingen:

Allowed System Extensions -

Team-id:

UBF8T346G9 -

Toegestane systeemextensies:

com.microsoft.wdav.epsextcom.microsoft.wdav.netext

-

Weergavenaam:

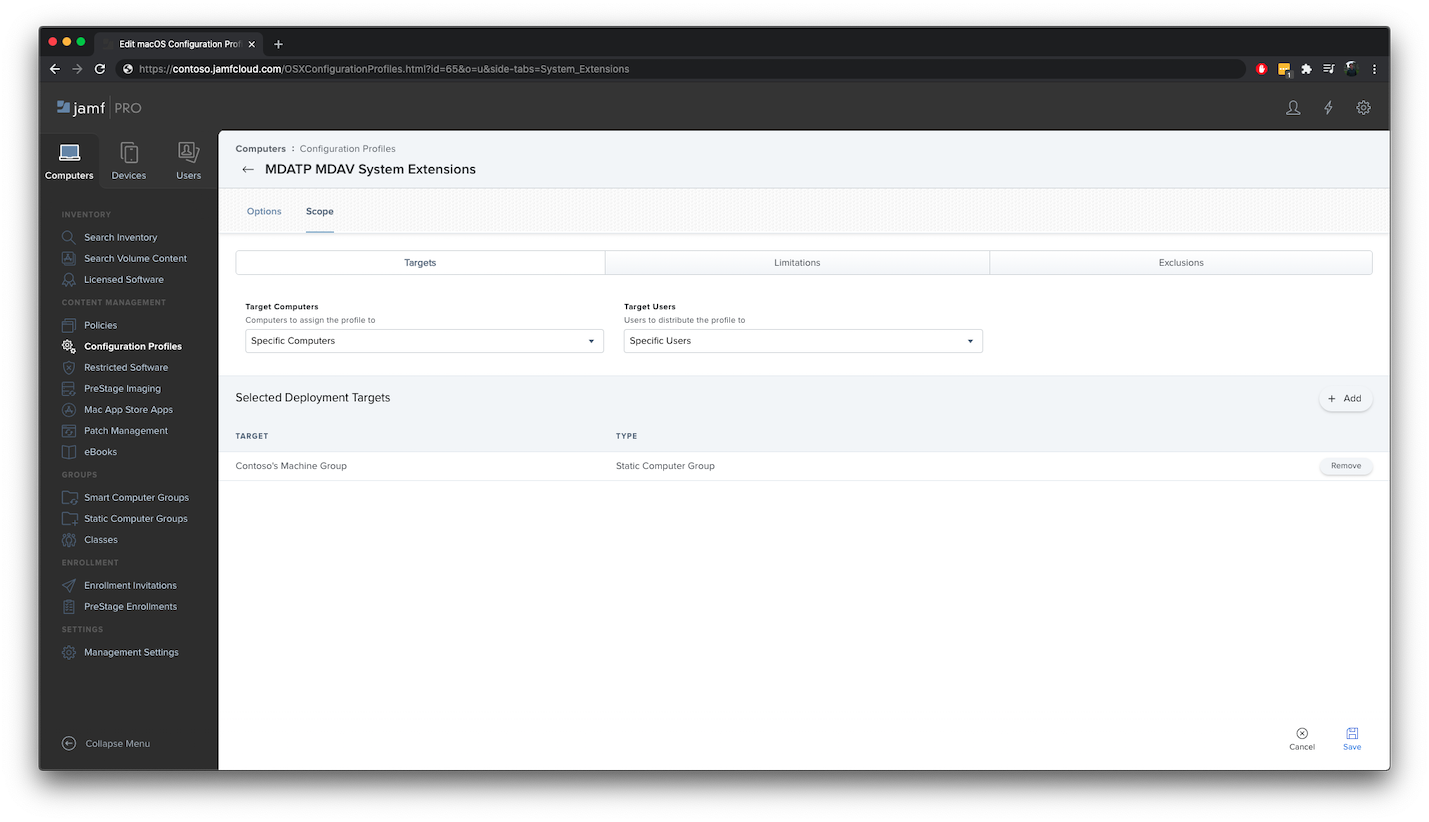

Selecteer het tabblad Bereik .

Selecteer + Toevoegen.

Selecteer Computer Groepen> selecteer onder Groepsnaam> de optie Machinegroep van Contoso.

Selecteer + Toevoegen.

Klik op Opslaan.

Selecteer Gereed.

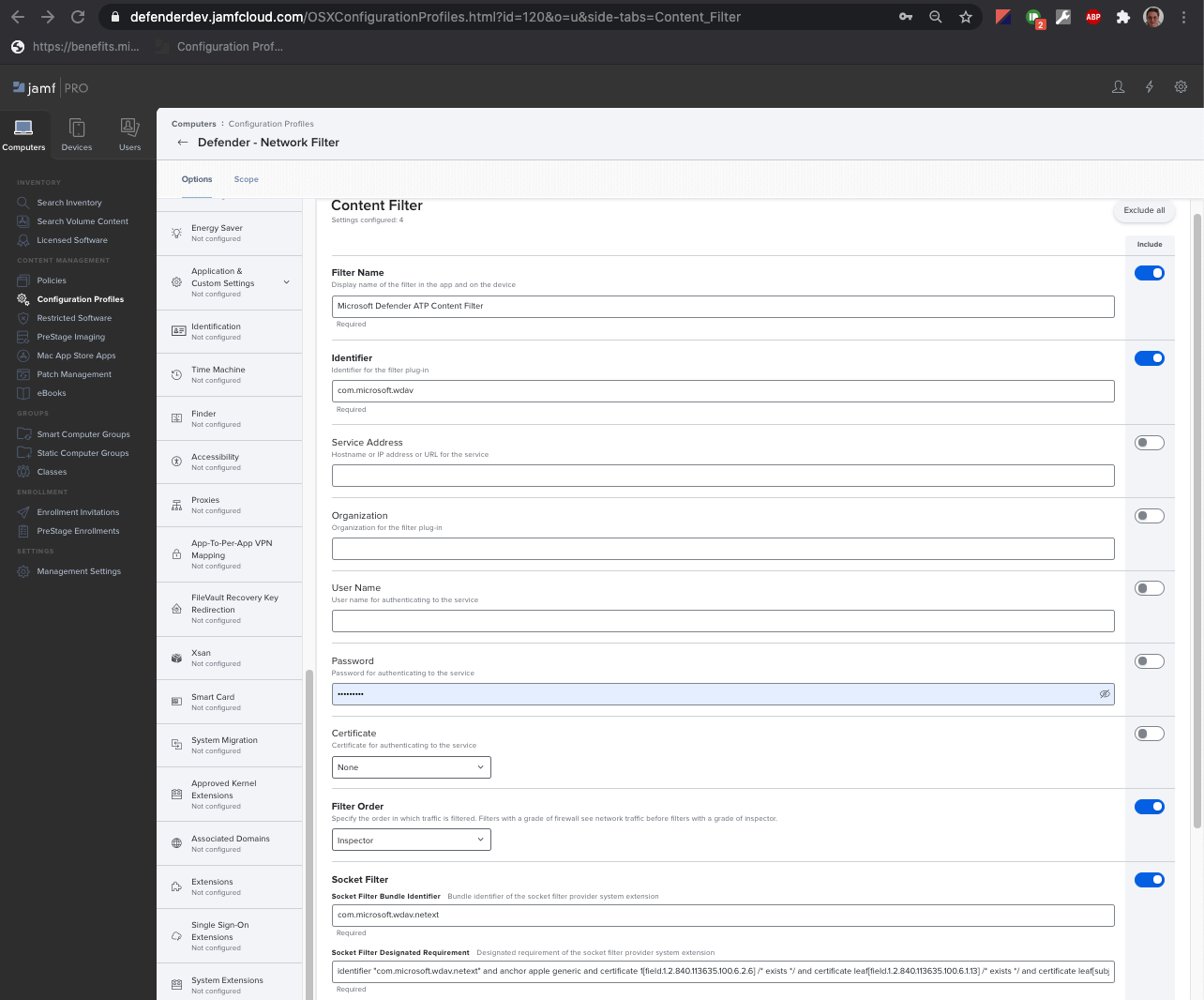

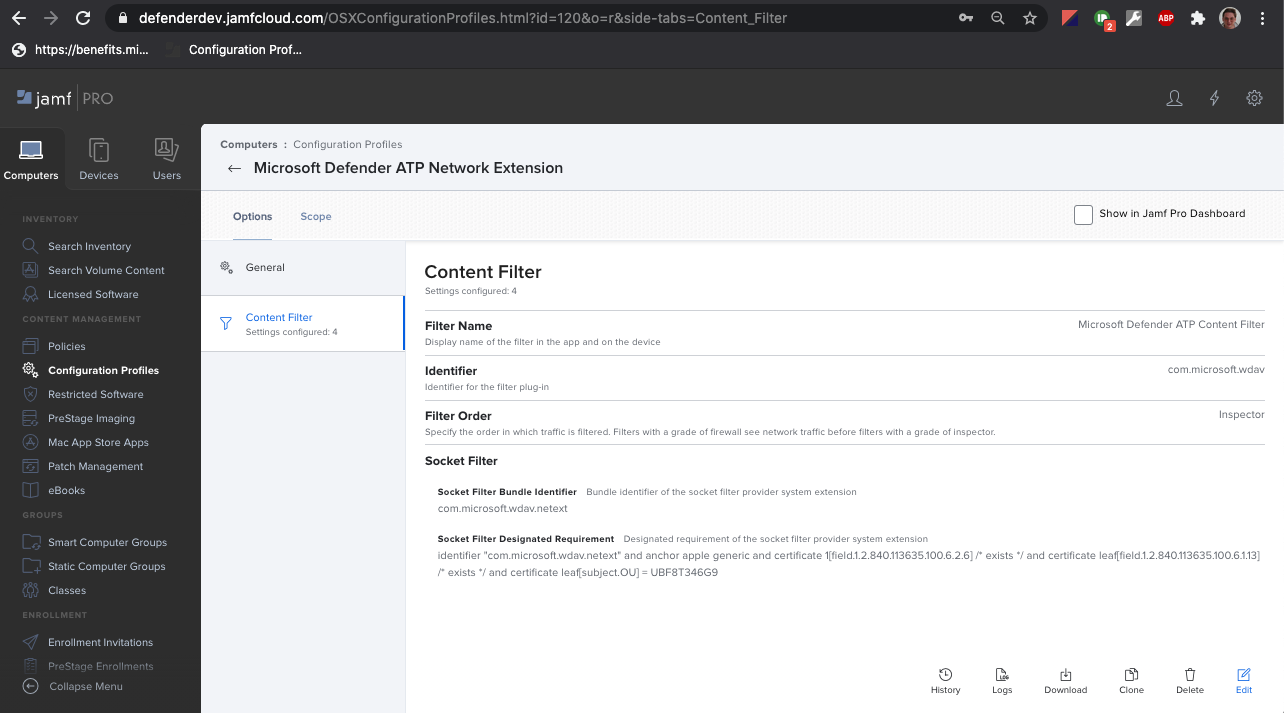

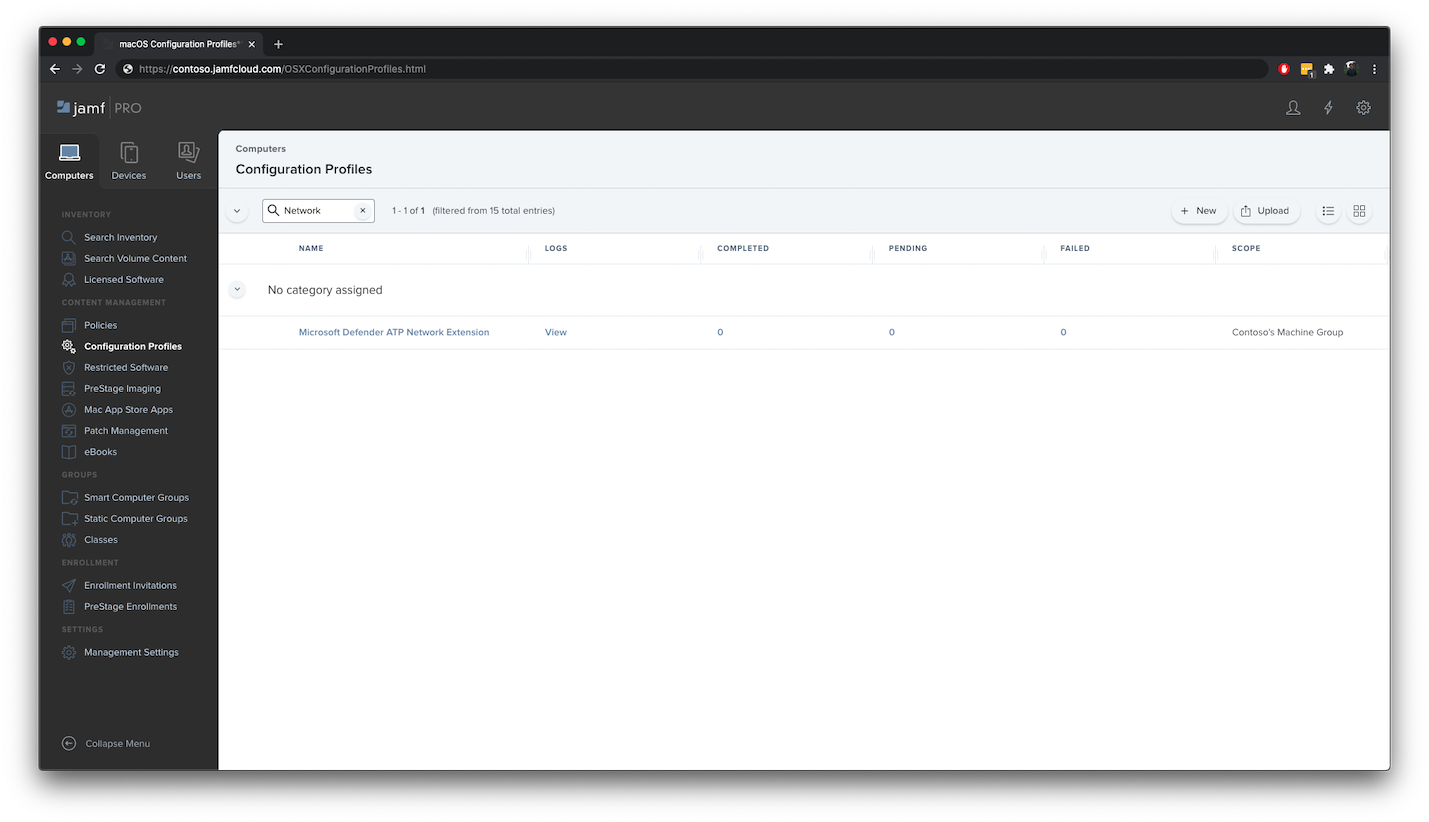

Stap 8: Netwerkextensie configureren

Als onderdeel van de mogelijkheden voor eindpuntdetectie en -respons inspecteert Microsoft Defender voor Eindpunt in macOS socketverkeer en rapporteert deze informatie aan de Microsoft Defender portal.

Opmerking

Deze stappen zijn van toepassing op macOS 11 (Big Sur) of hoger. Hoewel Jamf ondersteuning biedt voor meldingen in macOS versie 10.15 of hoger, is voor Defender voor Eindpunt op Mac mac macOS 11 of hoger vereist.

Selecteer in het Jamf Pro-dashboard de optie Computers en vervolgens Configuratieprofielen.

Selecteer Nieuw en voer de volgende gegevens in voor Opties:

Geef op het tabblad Algemeen de volgende waarden op:

-

Naam:

Microsoft Defender Network Extension -

Beschrijving:

macOS 11 (Big Sur) or later -

Categorie:

None *(default)* -

Distributiemethode:

Install Automatically *(default)* -

Niveau:

Computer Level *(default)*

-

Naam:

Geef op het tabblad Inhoudsfilter de volgende waarden op:

-

Filternaam:

Microsoft Defender Content Filter -

Id:

com.microsoft.wdav - Laat serviceadres, organisatie, gebruikersnaam, wachtwoord, certificaat leeg (Opnemen is niet geselecteerd)

-

Filtervolgorde:

Inspector -

Socketfilter:

com.microsoft.wdav.netext -

Vereiste voor socketfilter:

identifier "com.microsoft.wdav.netext" and anchor apple generic and certificate 1[field.1.2.840.113635.100.6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = UBF8T346G9 - Laat velden voor netwerkfilter leeg (Opnemen is niet geselecteerd)

Houd er rekening mee dat id, socketfilter en socketfilter de exacte vereiste waarden zoals eerder zijn opgegeven.

-

Filternaam:

Selecteer het tabblad Bereik .

Selecteer + Toevoegen. Selecteer Computer Groepen en selecteer vervolgens onder Groepsnaam de optie Computergroep van Contoso. Selecteer vervolgens + Toevoegen.

Klik op Opslaan.

Selecteer Gereed.

U kunt ook netfilter.mobileconfig downloaden en uploaden naar Jamf-configuratieprofielen, zoals beschreven in Aangepaste configuratieprofielen implementeren met Jamf Pro|

Stap 9: Achtergrondservices configureren

Voorzichtigheid

macOS 13 (Ventura) bevat nieuwe privacyverbeteringen. Vanaf deze versie kunnen toepassingen standaard niet op de achtergrond worden uitgevoerd zonder expliciete toestemming. Microsoft Defender voor Eindpunt moet het daemonproces op de achtergrond uitvoeren.

Dit configuratieprofiel verleent Background Service-machtigingen aan Microsoft Defender voor Eindpunt. Als u eerder Microsoft Defender voor Eindpunt hebt geconfigureerd via Jamf, raden we u aan de implementatie bij te werken met dit configuratieprofiel.

Download background_services.mobileconfig uit onze GitHub-opslagplaats.

Gedownloade mobileconfig uploaden naar Jamf-configuratieprofielen, zoals beschreven in Aangepaste configuratieprofielen implementeren met Jamf Pro|Methode 2: Upload een configuratieprofiel naar Jamf Pro.

Stap 10: Bluetooth-machtigingen verlenen

Voorzichtigheid

macOS 14 (Sonoma) bevat nieuwe privacyverbeteringen. Vanaf deze versie hebben toepassingen standaard geen toegang tot Bluetooth zonder expliciete toestemming. Microsoft Defender voor Eindpunt gebruikt dit als u Bluetooth-beleid configureert voor Apparaatbeheer.

Download bluetooth.mobileconfig uit de GitHub-opslagplaats.

Waarschuwing

De huidige versie van Jamf Pro biedt nog geen ondersteuning voor dit soort payloads. Als u deze mobileconfig as-is uploadt, verwijdert Jamf Pro de niet-ondersteunde nettolading en kan deze niet worden toegepast op clientcomputers. U moet eerst de gedownloade mobileconfig ondertekenen, waarna Jamf Pro het als 'verzegeld' beschouwt en er niet mee zal knoeien. Zie de onderstaande instructies:

U moet ten minste één handtekeningcertificaat in uw sleutelhanger hebben geïnstalleerd, zelfs een zelfondertekend certificaat werkt. U kunt controleren wat u hebt met:

> /usr/bin/security find-identity -p codesigning -v 1) 70E46A47F552EA8D58521DAC1E7F5144BA3012BC "DevCert" 2) 67FC43F3FAB77662BB7688C114585BAA37CA8175 "Mac Developer: John Doe (1234XX234)" 3) E142DFD879E5EB60FA249FB5B24CEAE3B370394A "Apple Development: Jane Doe 7XX7778888)" 4) 21DE31645BBF1D9F5C46E82E87A6968111E41C75 "Apple Development: me@example.com (8745XX123)" 4 valid identities found

Kies een van deze opties en geef de aan geciteerde tekst op als de -N parameter:

/usr/bin/security cms -S -N "DevCert" -i bluetooth.mobileconfig -o bluetooth-signed.mobileconfig

U kunt nu de gegenereerde bluetooth-signed.mobileconfig uploaden naar Jamf Pro, zoals beschreven in Aangepaste configuratieprofielen implementeren met Jamf Pro|Methode 2: Upload een configuratieprofiel naar Jamf Pro.

Opmerking

Bluetooth verleend via Apple MDM-configuratieprofiel wordt niet weergegeven in Systeeminstellingen => Privacy & Beveiliging => Bluetooth.

Stap 11: scans plannen met Microsoft Defender voor Eindpunt in macOS

Volg de instructies in Scans plannen met Microsoft Defender voor Eindpunt in macOS.

Stap 12: Microsoft Defender voor Eindpunt implementeren in macOS

Opmerking

In de volgende stappen zijn de naam van het .pkg bestand en de weergavenaamwaarden voorbeelden. In deze voorbeelden 200329 vertegenwoordigt de datum waarop het pakket en beleid zijn gemaakt (in yymmdd indeling) en v100.86.92 de versie van de Microsoft Defender toepassing die wordt geïmplementeerd.

Deze waarden moeten worden bijgewerkt om te voldoen aan de naamgevingsconventie die u in uw omgeving gebruikt voor pakketten en beleid.

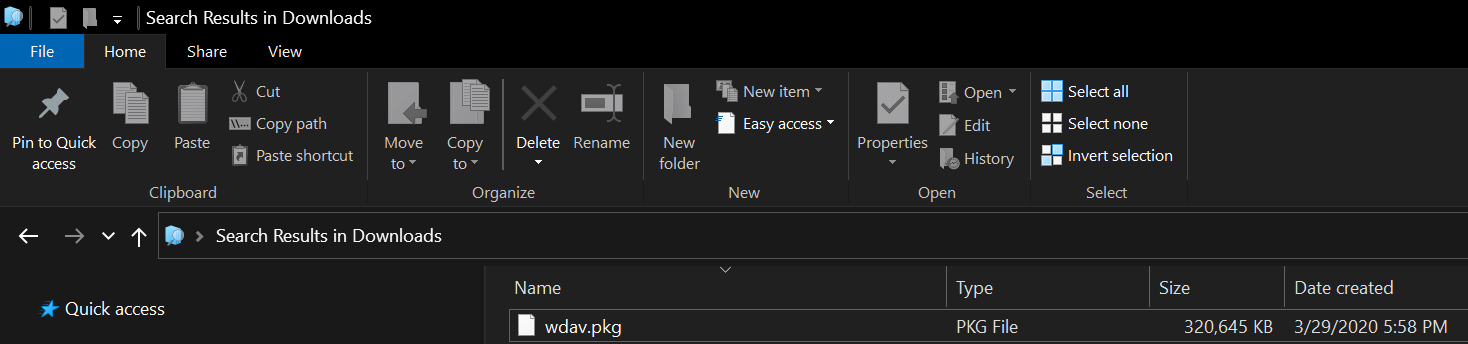

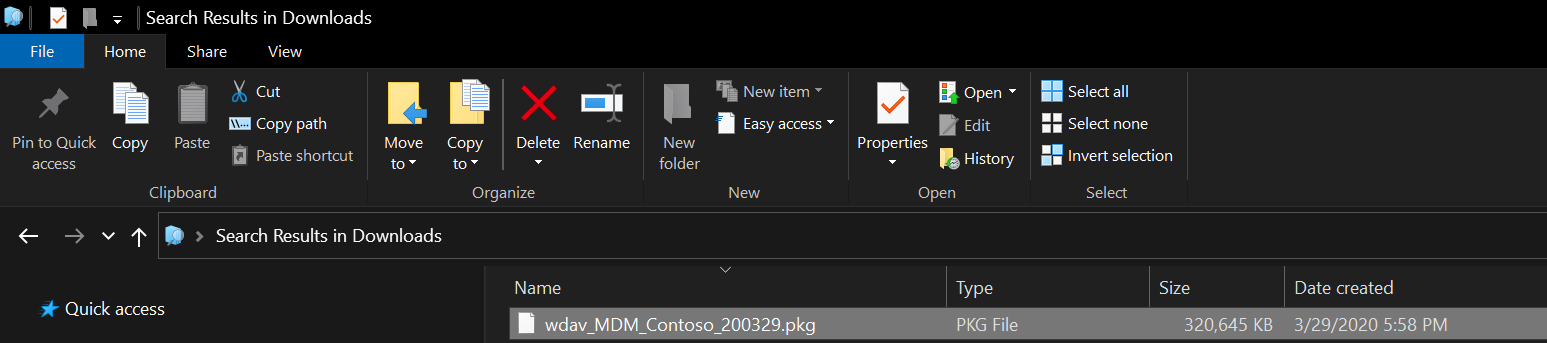

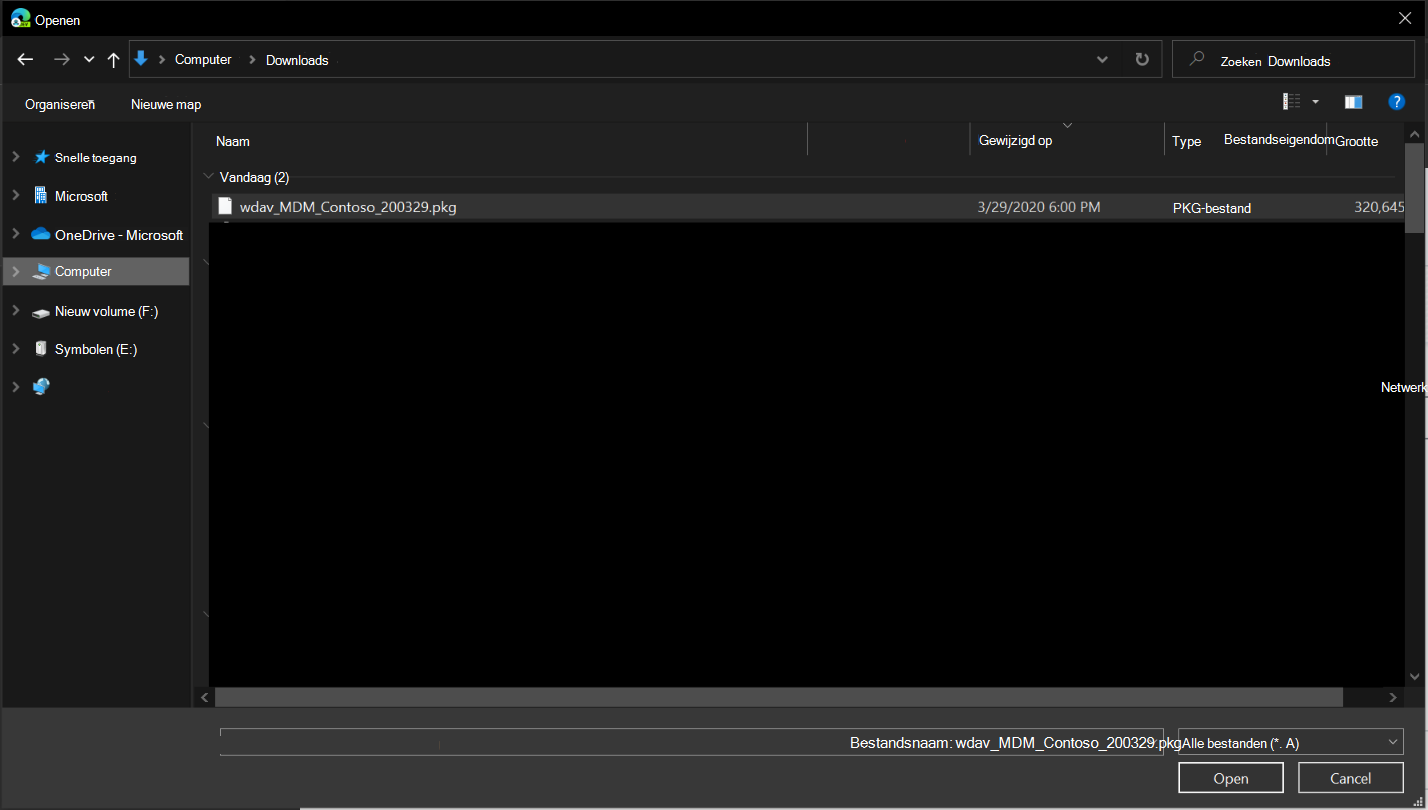

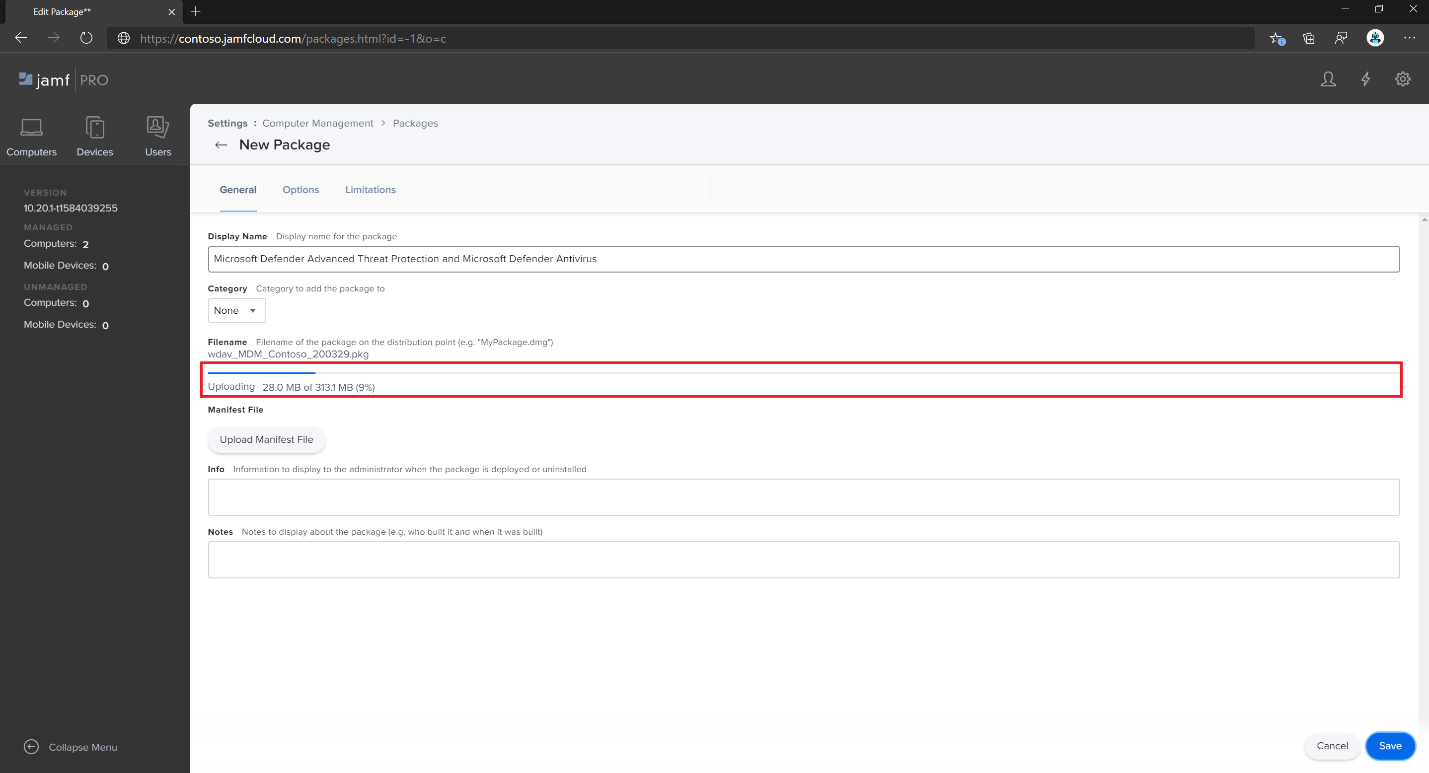

Navigeer naar de locatie waar u hebt opgeslagen

wdav.pkg.Wijzig de naam in

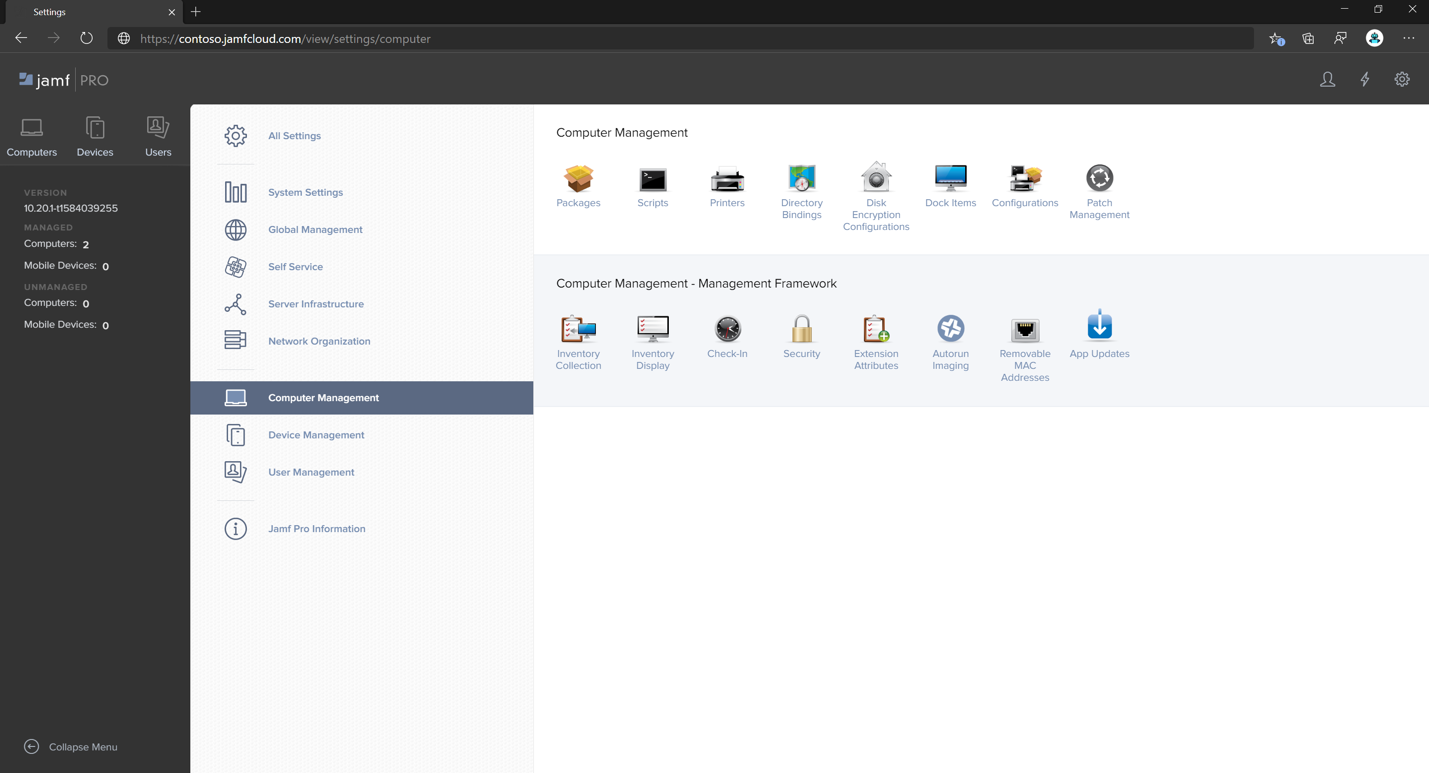

wdav_MDM_Contoso_200329.pkg.Open het Jamf Pro-dashboard.

Selecteer uw computer, selecteer het tandwielpictogram bovenaan en selecteer vervolgens Computerbeheer.

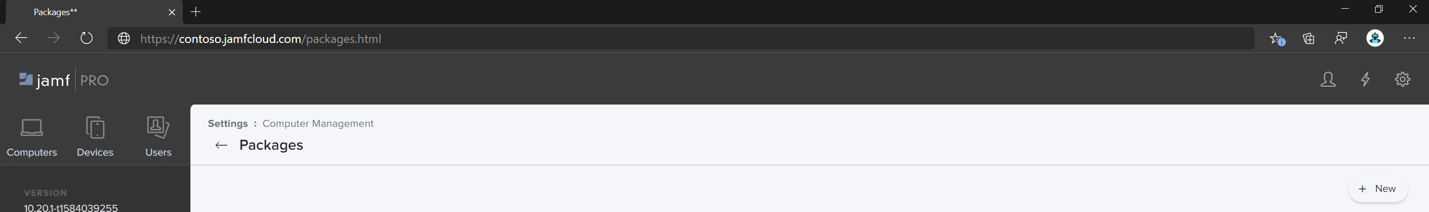

Selecteer in Pakketten de optie + Nieuw.

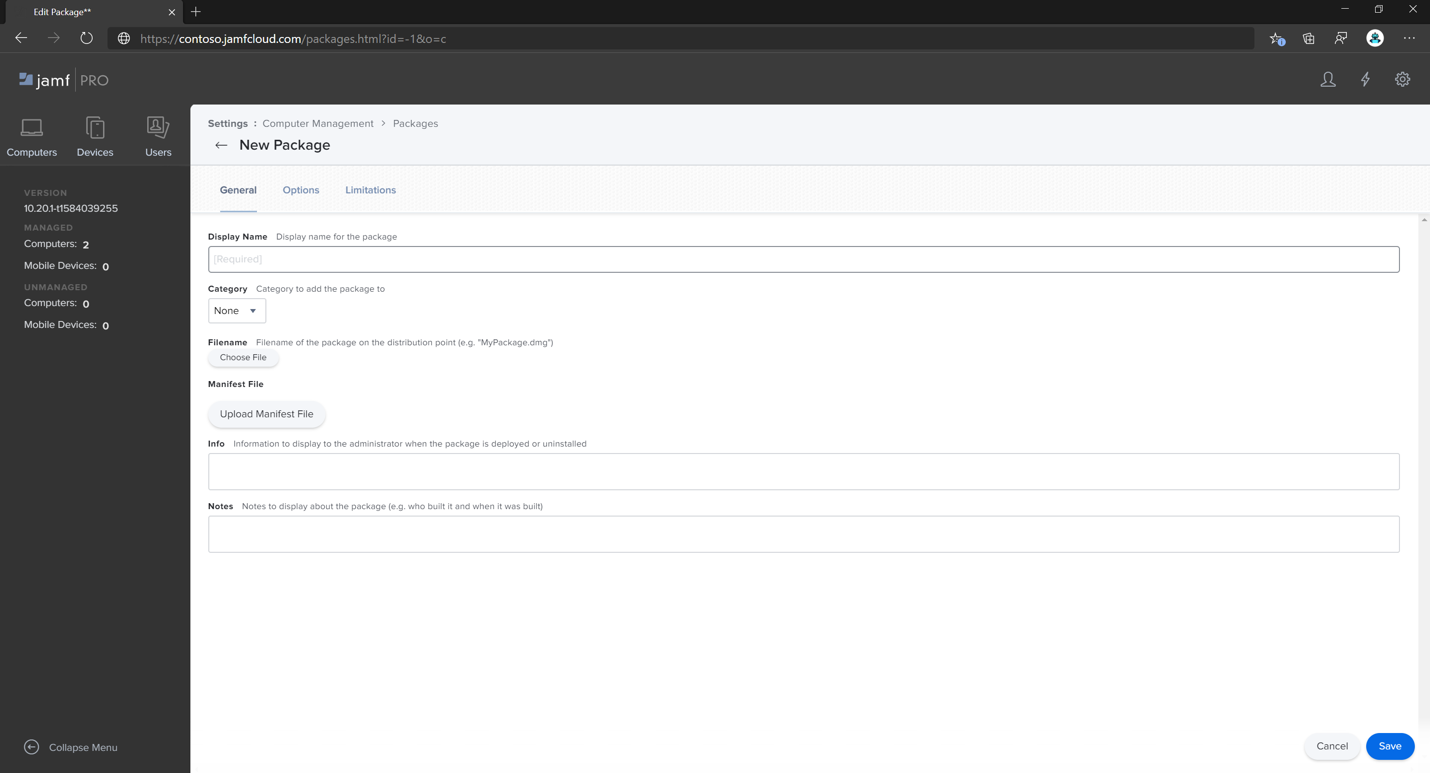

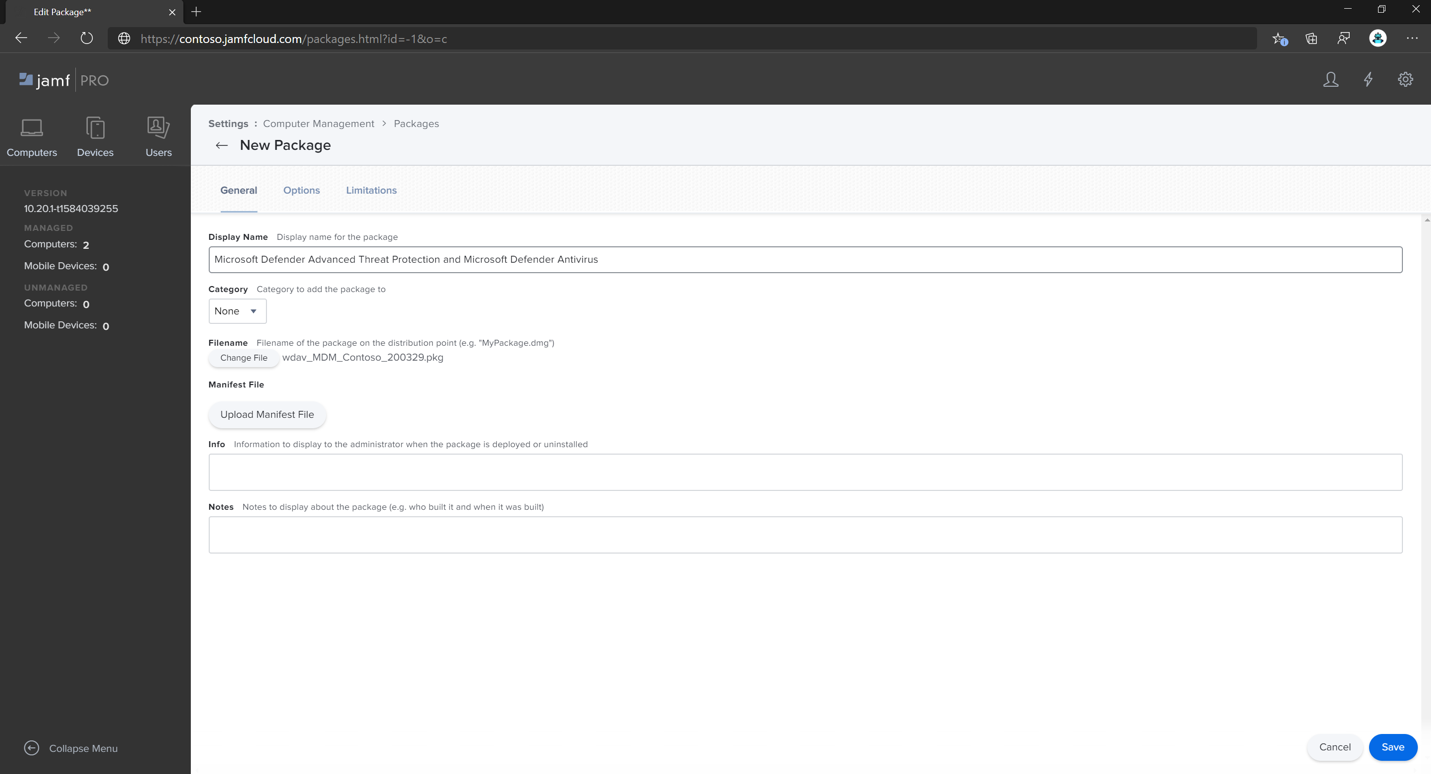

Geef op het tabblad Algemeen in Nieuw pakket de volgende details op:

- Weergavenaam: laat deze voorlopig leeg. Omdat het opnieuw wordt ingesteld wanneer u uw pkg kiest.

-

Categorie:

None (default) -

Bestandsnaam:

Choose File

Open het bestand en wijs het naar

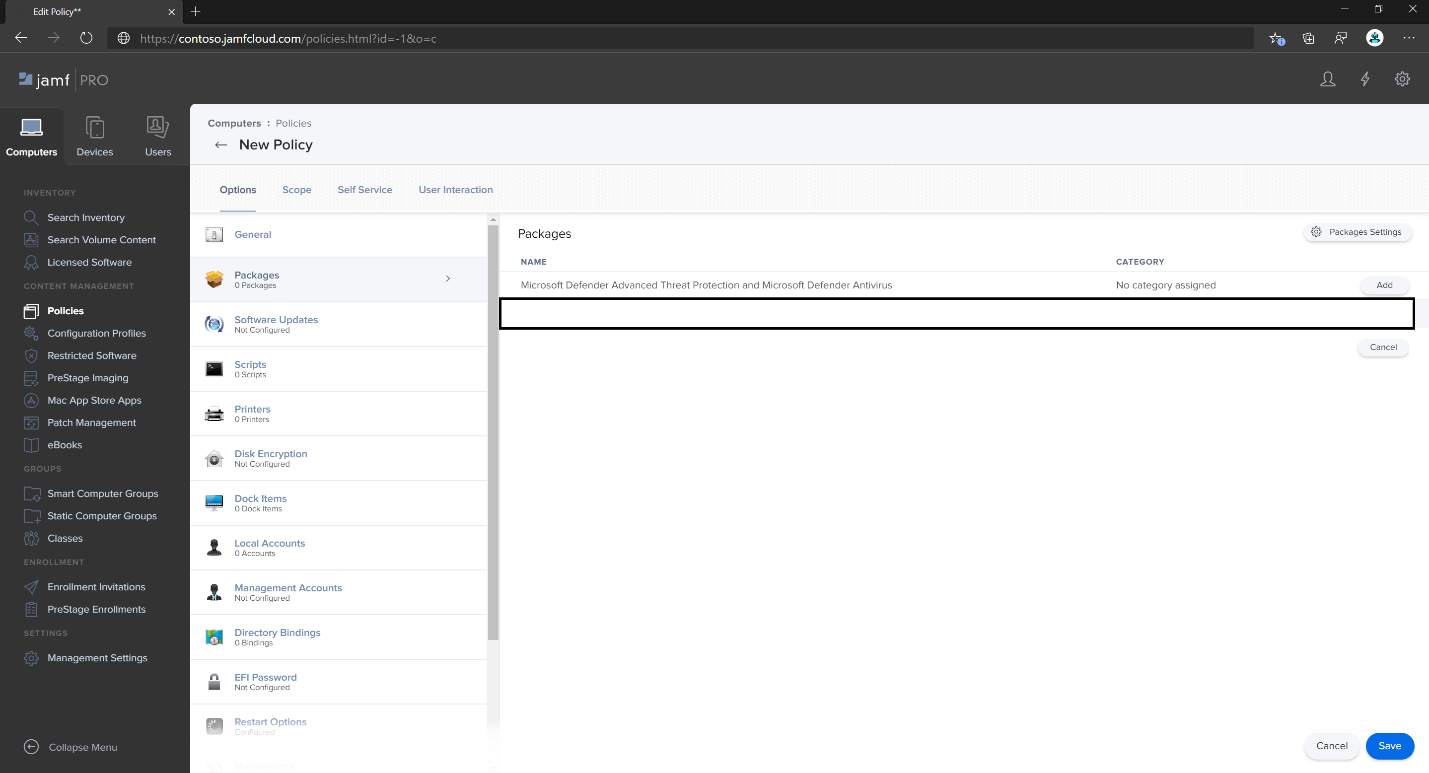

wdav.pkgofwdav_MDM_Contoso_200329.pkg.Selecteer Openen. Stel de weergavenaam in op Microsoft Defender Advanced Threat Protection en Microsoft Defender Antivirus.

- Manifestbestand is niet vereist. Microsoft Defender voor Eindpunt werkt zonder manifestbestand.

- Tabblad Opties: Standaardwaarden behouden.

- Tabblad Beperkingen: standaardwaarden behouden.

Klik op Opslaan. Het pakket wordt geüpload naar Jamf Pro.

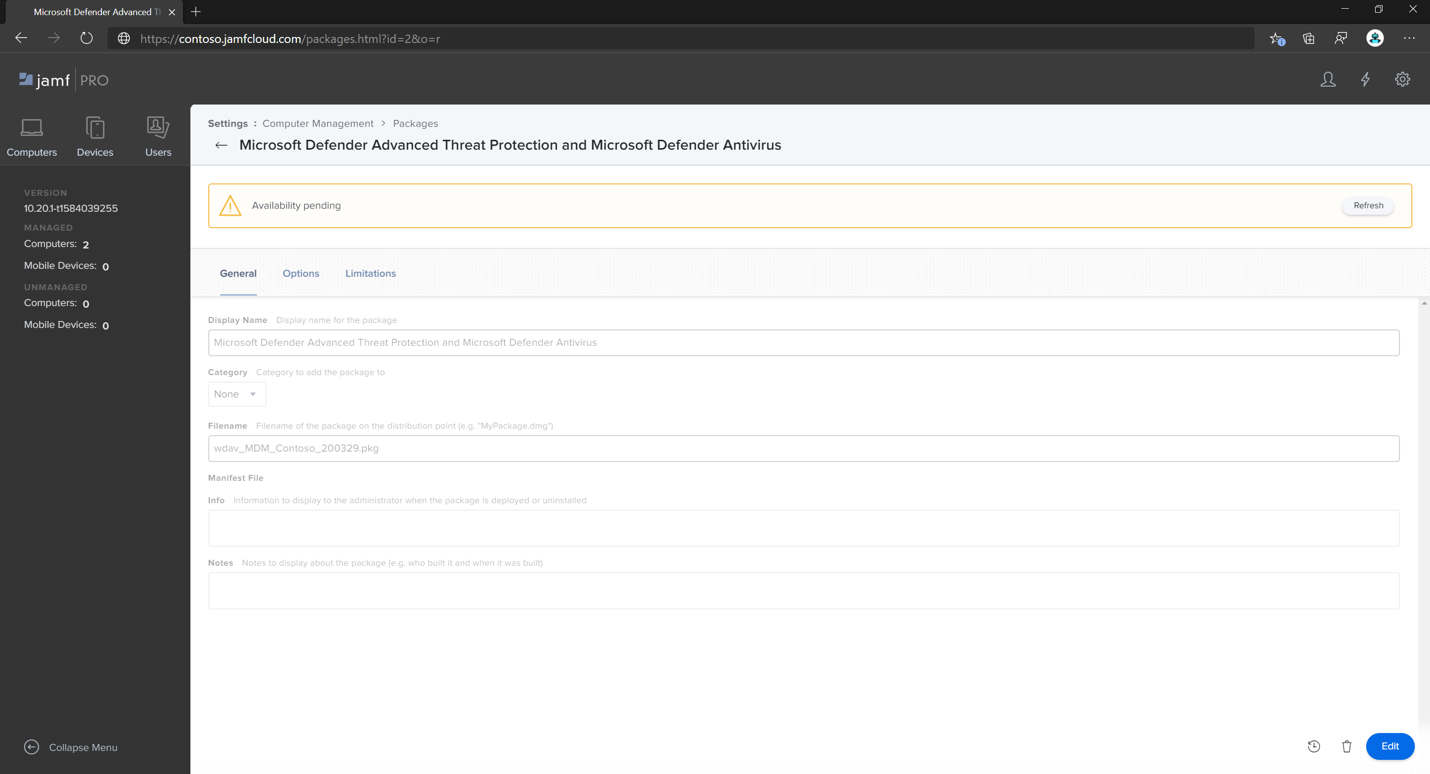

Het kan enkele minuten duren voordat het pakket beschikbaar is voor implementatie.

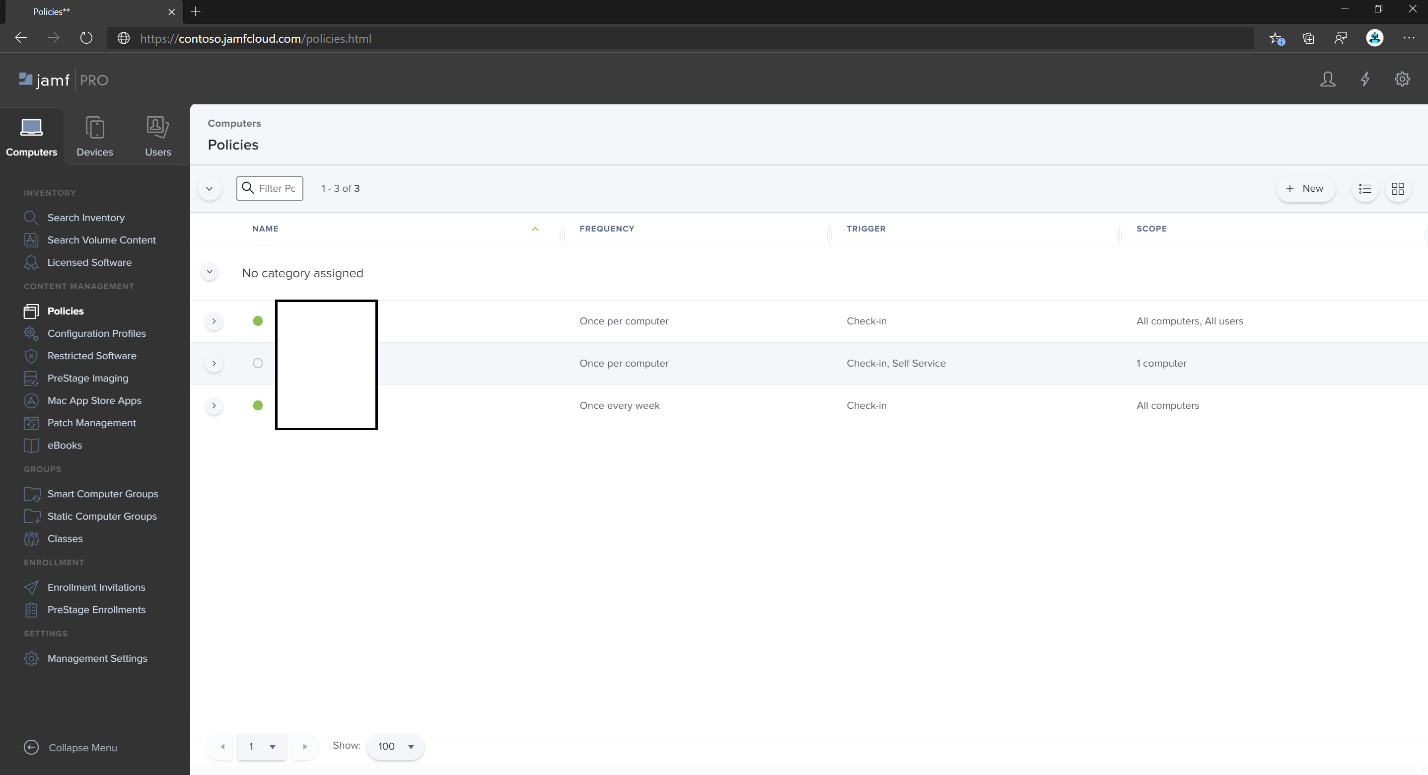

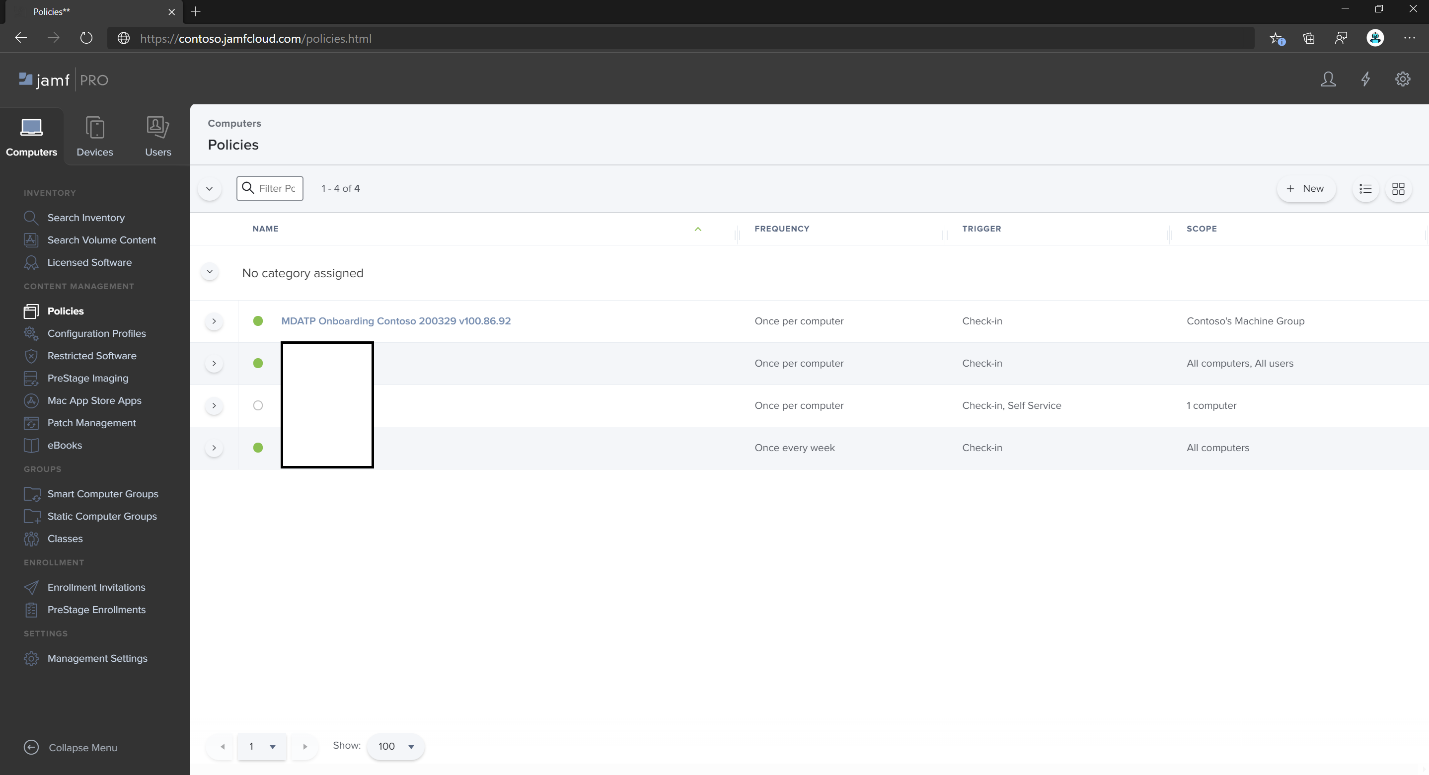

Ga naar de pagina Beleid .

Selecteer + Nieuw om een nieuw beleid te maken.

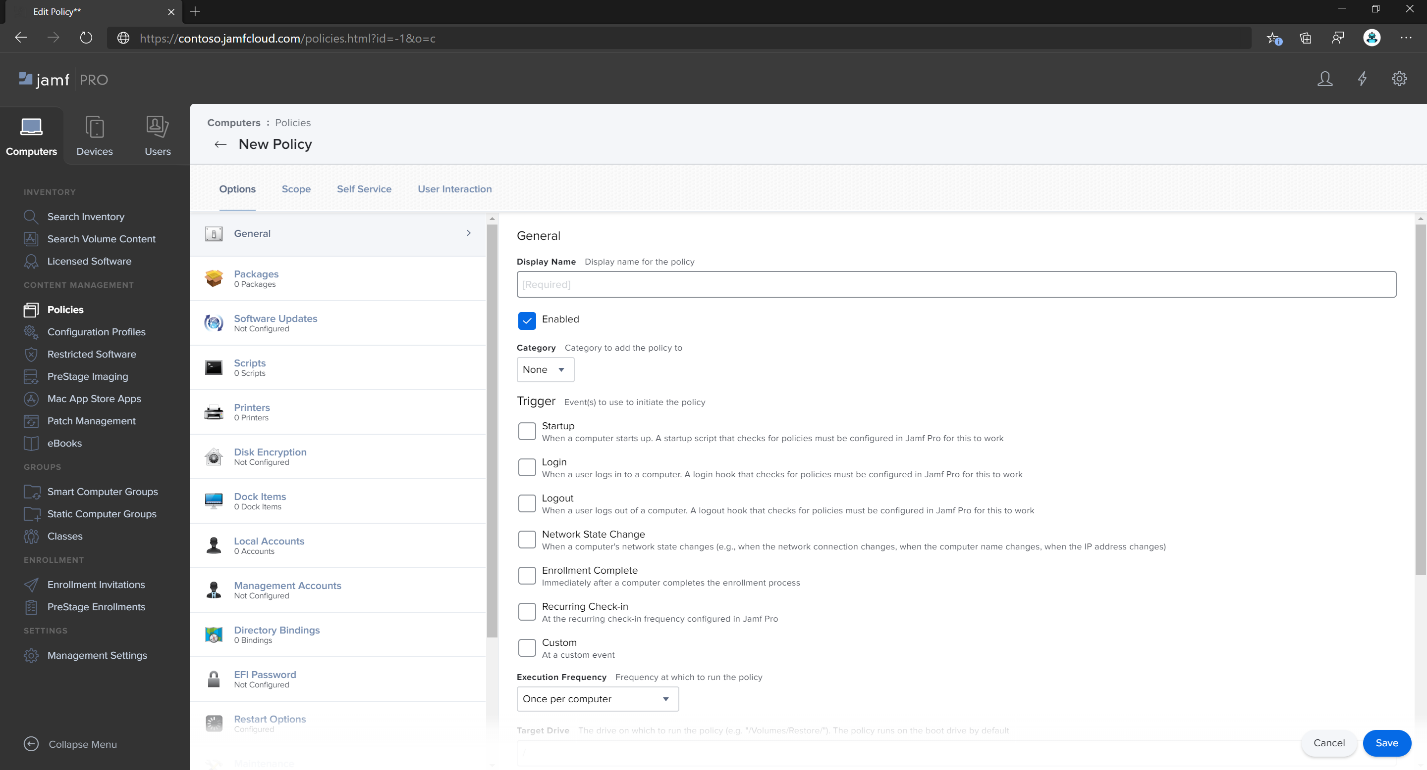

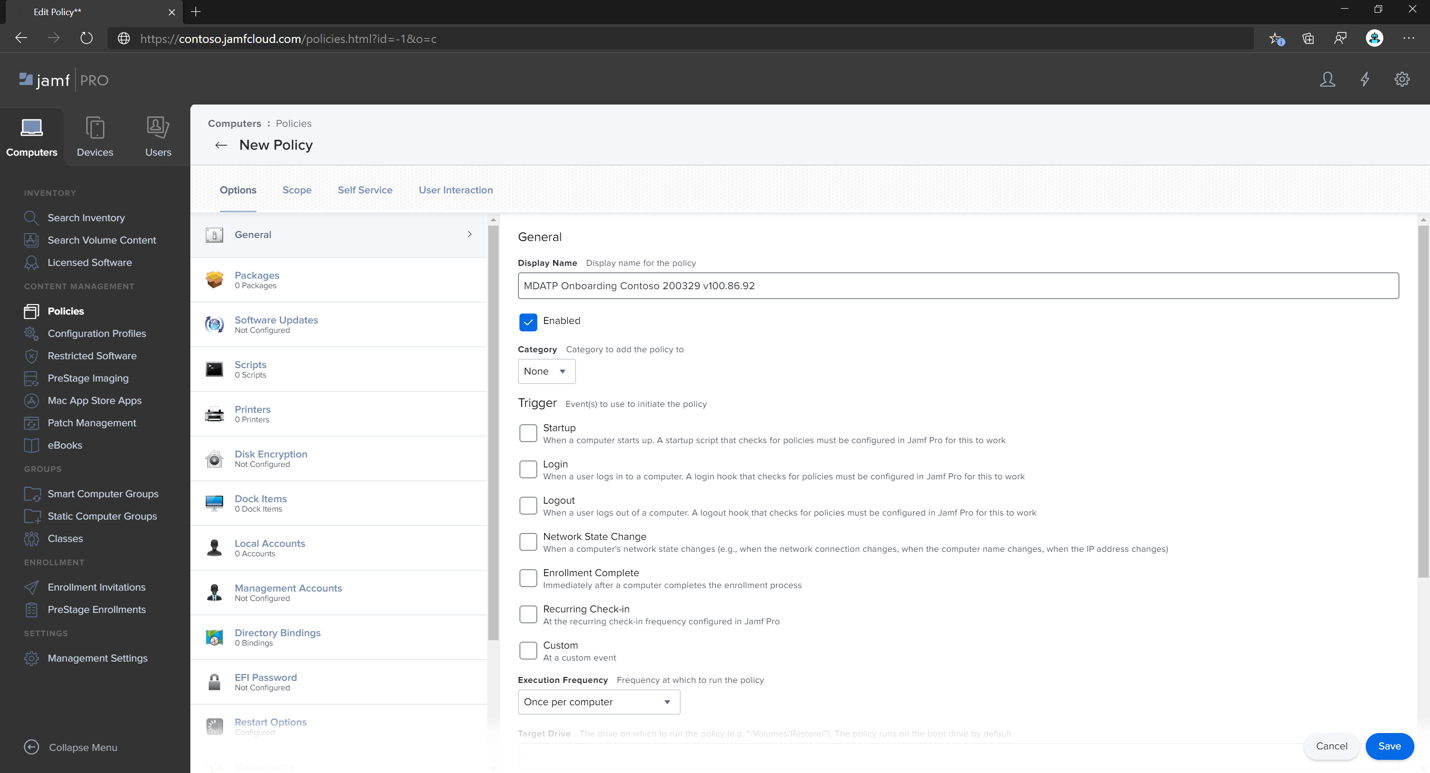

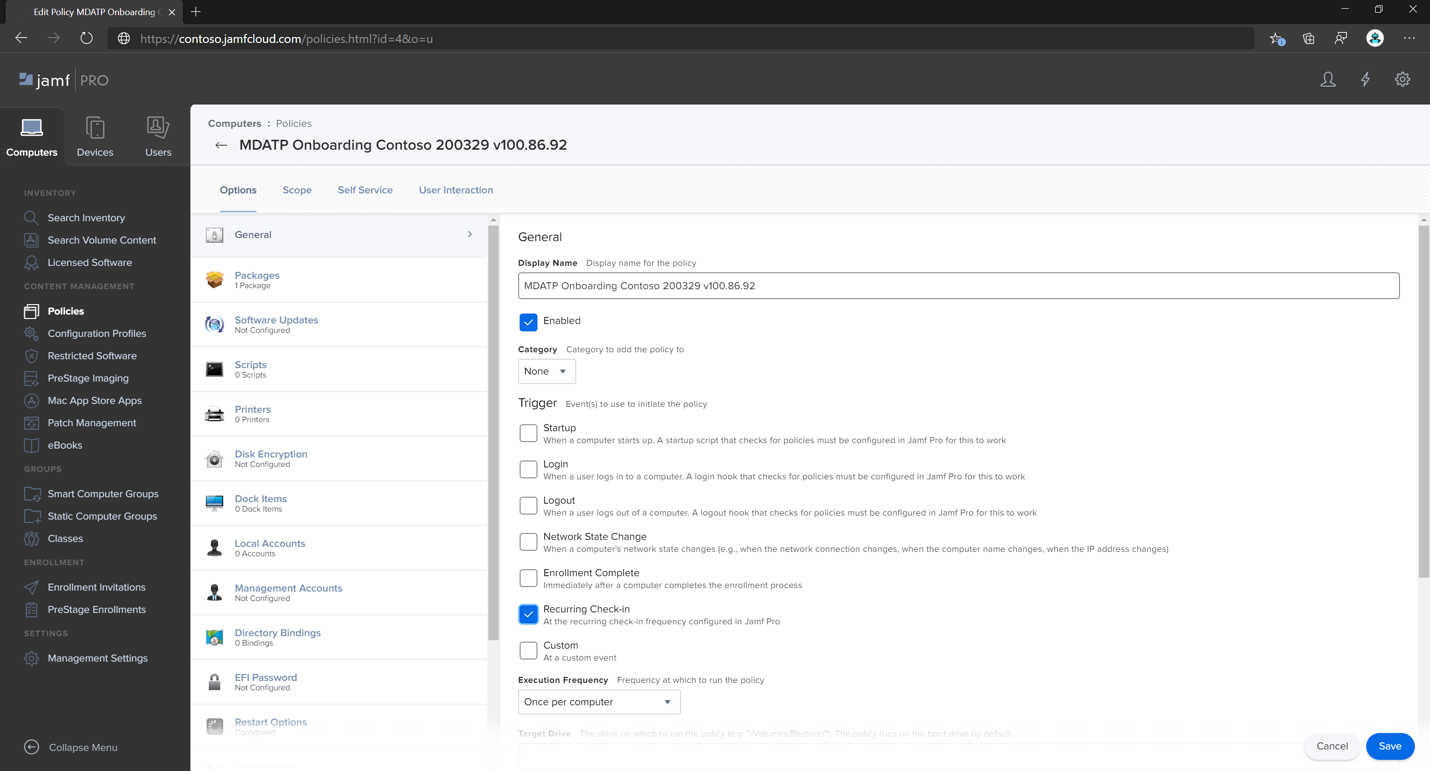

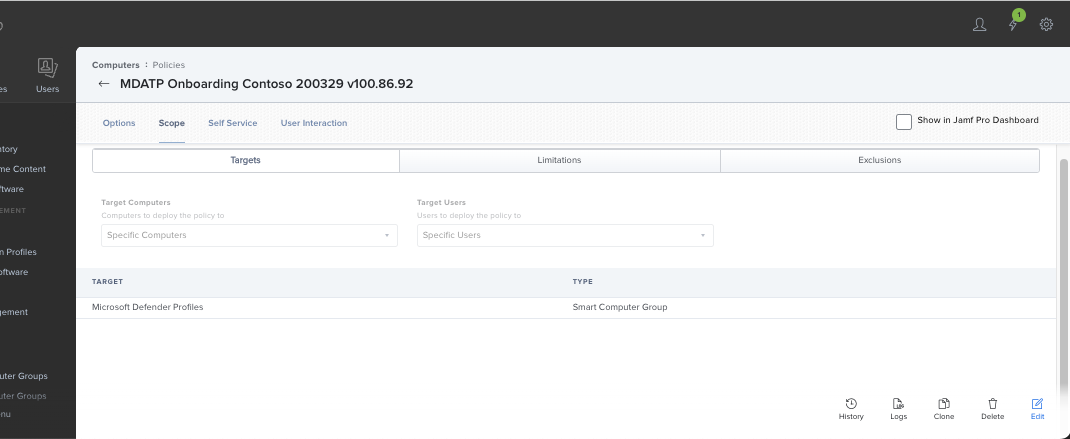

Gebruik in Algemeen voor de weergavenaam

MDATP Onboarding Contoso 200329 v100.86.92 or later.Selecteer Terugkerend inchecken.

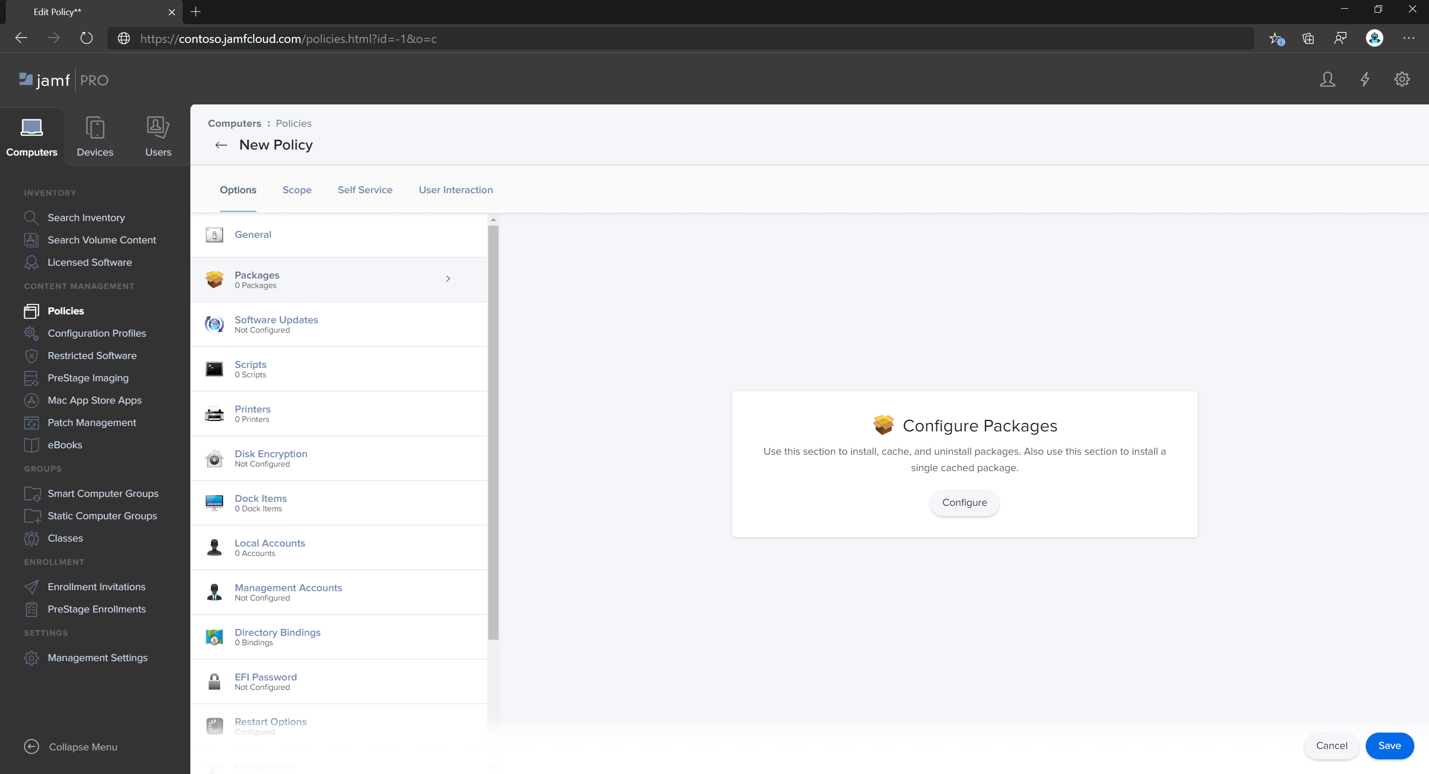

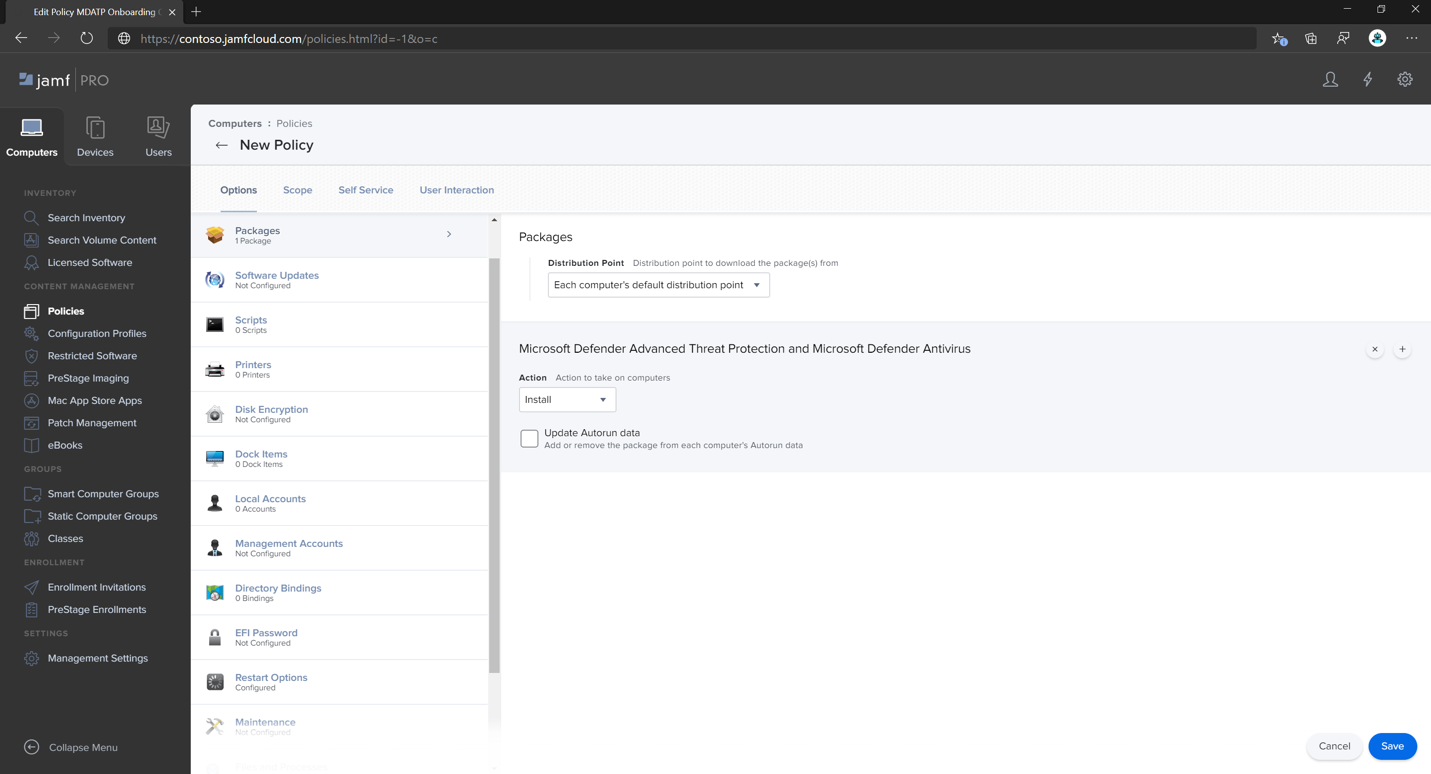

Klik op Opslaan. Selecteer vervolgens Pakketten en vervolgensConfigureren.

Selecteer de knop Toevoegen naast Microsoft Defender Advanced Threat Protection en Microsoft Defender Antivirus.

Klik op Opslaan.

Maak een slimme groep voor machines met Microsoft Defender profielen.

Voor een betere gebruikerservaring moeten configuratieprofielen voor ingeschreven machines worden geïnstalleerd voordat het pakket van Microsoft Defender. In de meeste gevallen pusht JamF Pro configuratieprofielen onmiddellijk en worden deze beleidsregels na enige tijd uitgevoerd (dat wil gezegd, tijdens het inchecken). In sommige gevallen kan de implementatie van configuratieprofielen echter met een aanzienlijke vertraging worden geïmplementeerd (dat wil gezegd, als de computer van een gebruiker is vergrendeld).

Jamf Pro biedt een manier om de juiste volgorde te garanderen. U kunt een slimme groep maken voor machines die het configuratieprofiel van Microsoft Defender al hebben ontvangen en het pakket van Microsoft Defender alleen op die computers installeren (en zodra ze dit profiel hebben ontvangen).

Volg deze stappen:

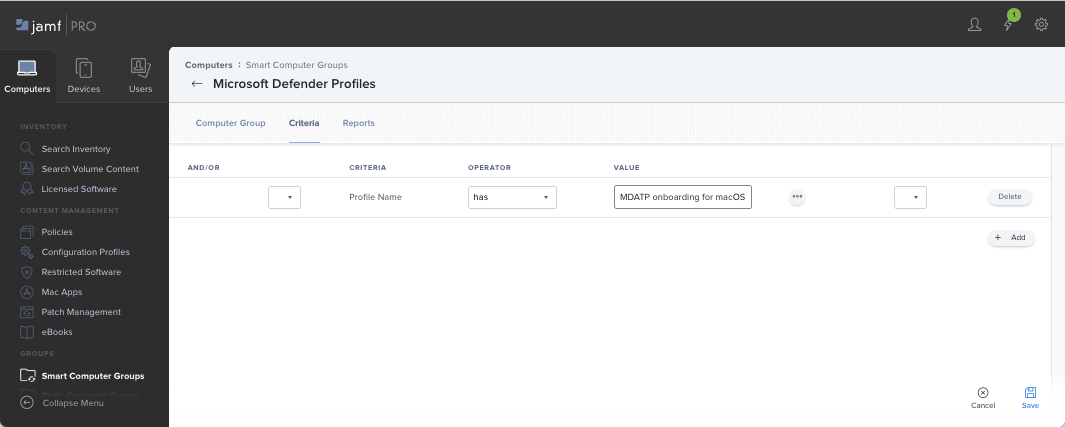

Maak een slimme groep. Open Smart Computers in een nieuw browservenster Groepen.

Selecteer Nieuw en geef uw groep een naam.

Selecteer op het tabblad Criteriade optie Toevoegen en selecteer vervolgens Geavanceerde criteria weergeven.

Selecteer Profielnaam als criterium en gebruik de naam van een eerder gemaakt configuratieprofiel als de waarde:

Klik op Opslaan.

Terug naar het venster waarin u een pakketbeleid configureert.

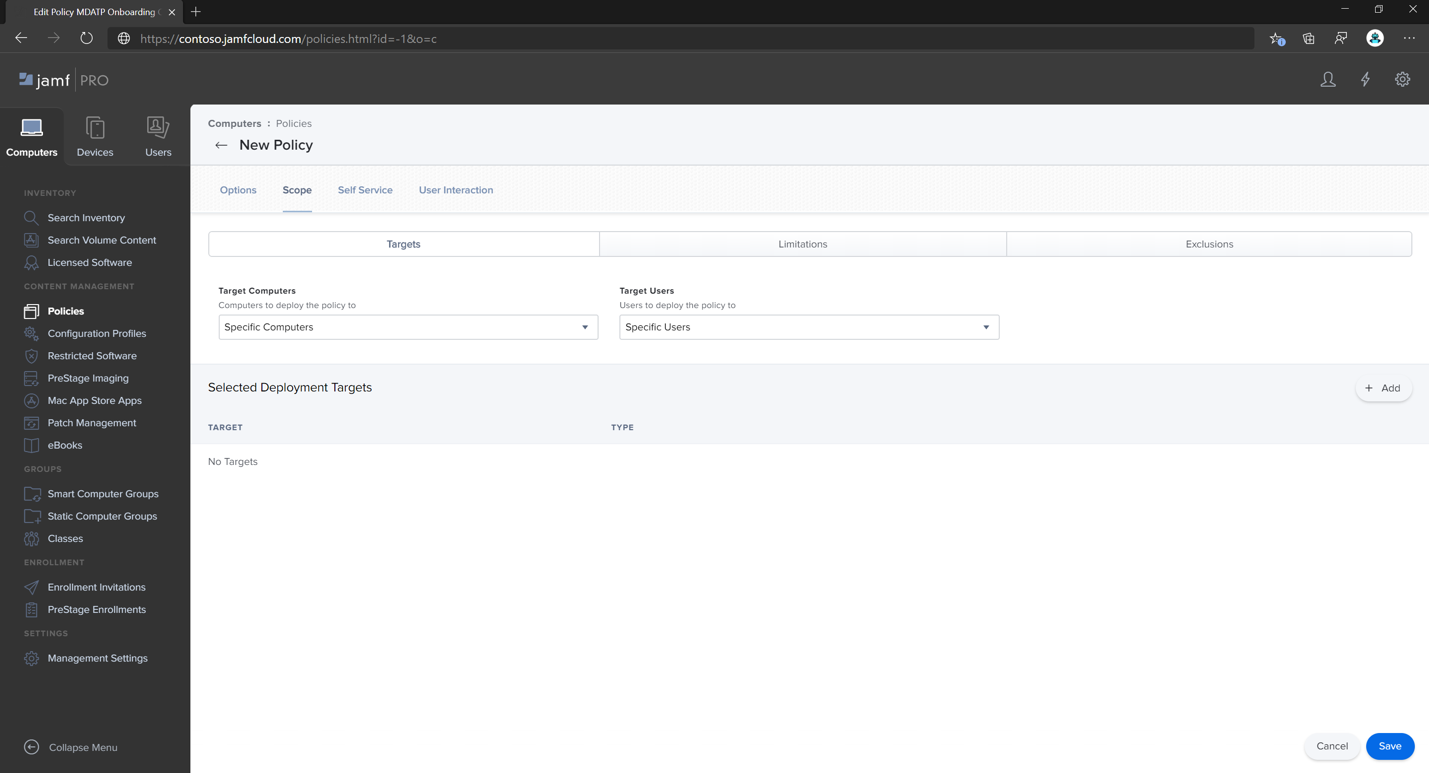

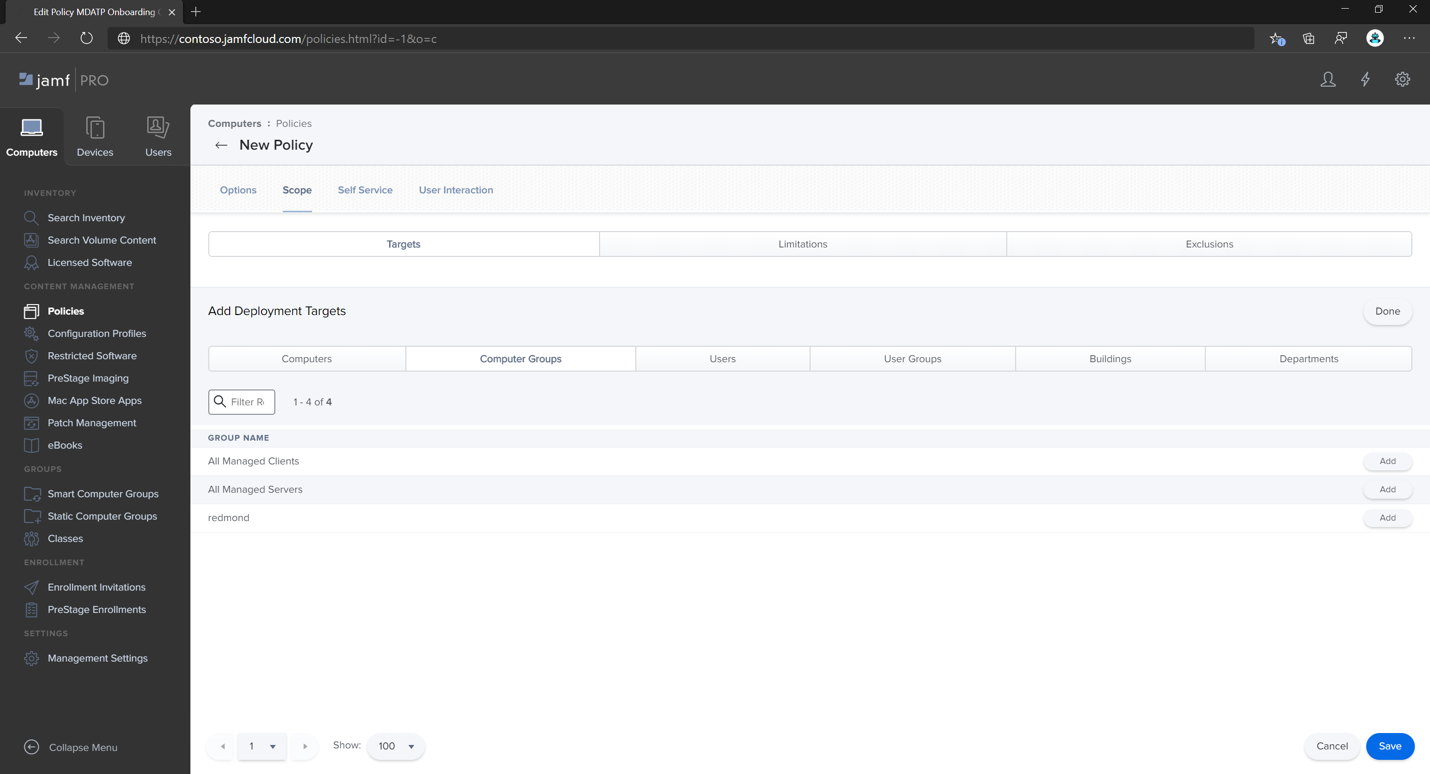

Selecteer het tabblad Bereik .

Selecteer de doelcomputers.

Selecteer onder Bereikde optie Toevoegen.

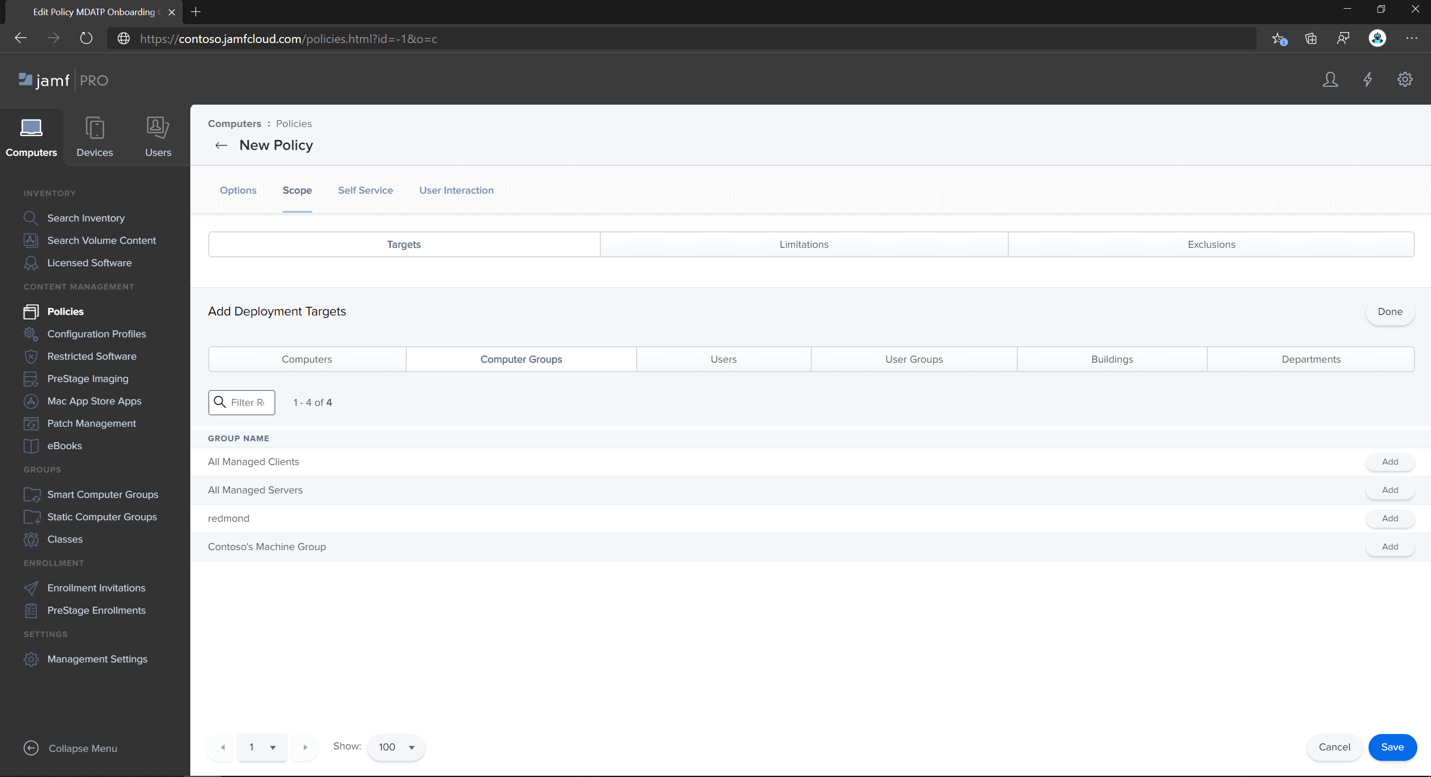

Ga naar het tabblad Computer Groepen. Zoek de slimme groep die u hebt gemaakt en selecteer vervolgens Toevoegen.

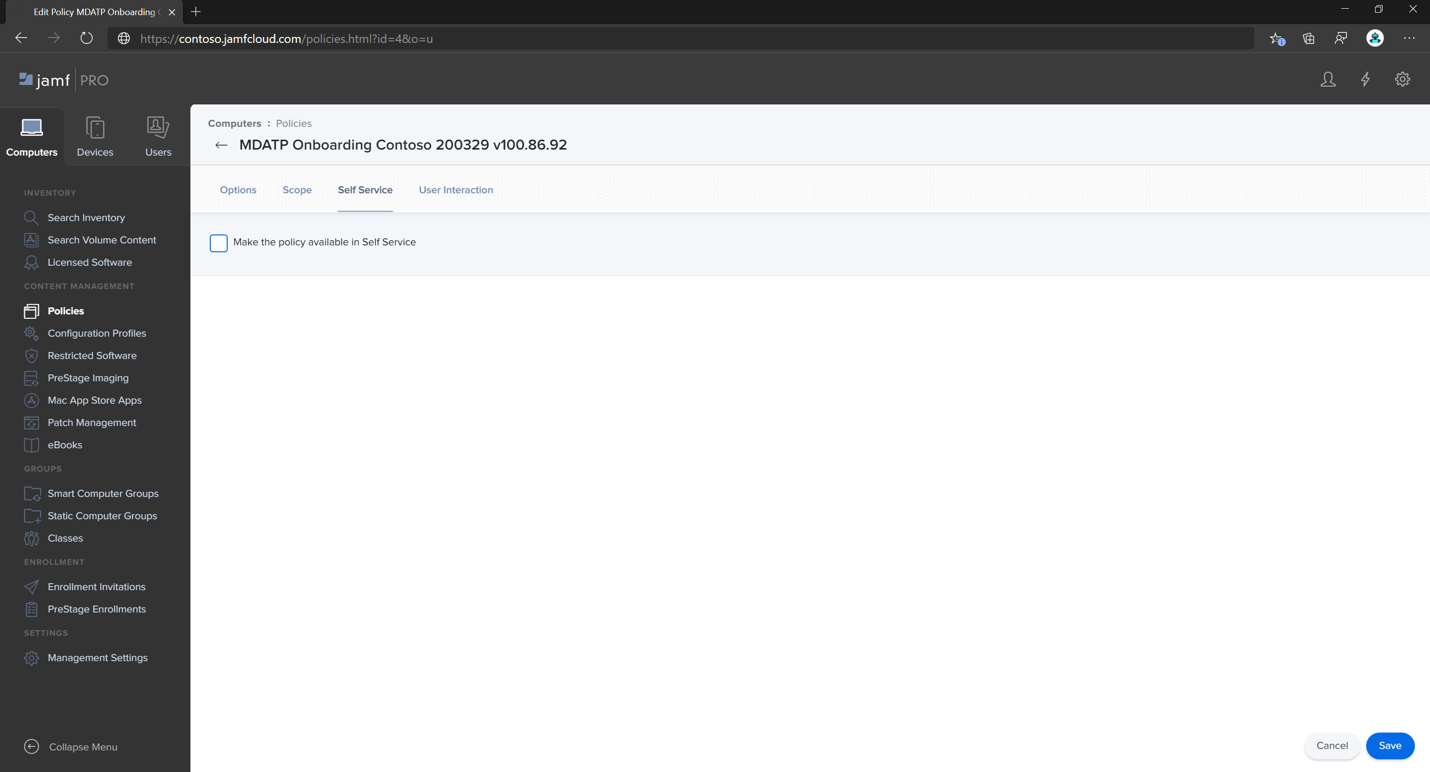

- Als u wilt dat gebruikers Defender voor Eindpunt vrijwillig (of op aanvraag) installeren, selecteert u Selfservice.

- Selecteer Gereed.

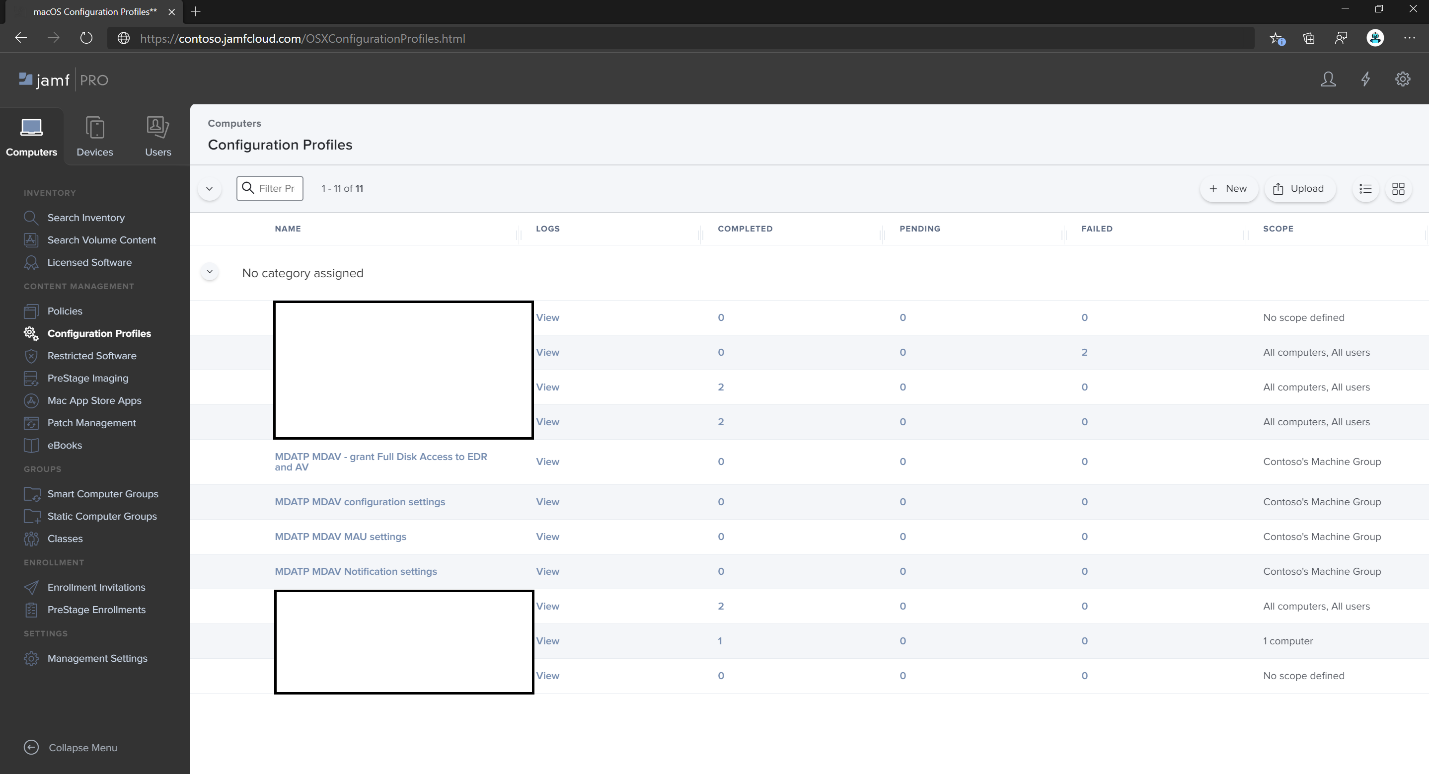

Bereik van configuratieprofiel

Jamf vereist dat u een set computers voor een configuratieprofiel definieert. U moet ervoor zorgen dat alle computers die het pakket van Defender ontvangen, ook alle configuratieprofielen ontvangen die hierboven worden vermeld.

Waarschuwing

Jamf ondersteunt Smart Computer-Groepen die implementatie mogelijk maken, zoals configuratieprofielen of beleidsregels op alle machines die voldoen aan bepaalde criteria die dynamisch worden geëvalueerd. Het is een krachtig concept dat veel wordt gebruikt voor de distributie van configuratieprofielen.

Houd er echter rekening mee dat deze criteria de aanwezigheid van Defender op een computer niet mogen omvatten. Hoewel het gebruik van dit criterium logisch klinkt, creëert het problemen die moeilijk te diagnosticeren zijn.

Defender vertrouwt op al deze profielen op het moment van de installatie.

Het maken van configuratieprofielen afhankelijk van de aanwezigheid van Defender vertraagt de implementatie van configuratieprofielen en resulteert in een initieel beschadigd product en/of prompts voor handmatige goedkeuring van bepaalde toepassingsmachtigingen, die anders automatisch worden goedgekeurd door profielen. Het implementeren van een beleid met het pakket van Microsoft Defender na het implementeren van configuratieprofielen zorgt voor de beste ervaring van de eindgebruiker, omdat alle vereiste configuraties worden toegepast voordat het pakket wordt geïnstalleerd.

Tip

Wil je meer weten? Engage met de Microsoft Security-community in onze Tech Community: Microsoft Defender voor Eindpunt Tech Community.