Apparaatbeveiliging beheren met eindpuntbeveiligingsbeleid in Microsoft Intune

Als beveiligingsbeheerder die zich bezighoudt met apparaatbeveiliging, gebruikt u Intune eindpuntbeveiligingsbeleid om beveiligingsinstellingen op apparaten te beheren. Deze profielen zijn qua concept vergelijkbaar met een apparaatconfiguratiebeleidssjabloon of beveiligingsbasislijn, wat logische groepen met gerelateerde instellingen zijn. Waar apparaatconfiguratieprofielen en beveiligingsbasislijnen echter een groot aantal verschillende instellingen bevatten die buiten het bereik van het beveiligen van eindpunten vallen, richt elk eindpuntbeveiligingsprofiel zich op een specifieke subset van apparaatbeveiliging.

Wanneer u eindpuntbeveiligingsbeleid naast andere beleidstypen gebruikt, zoals beveiligingsbasislijnen of eindpuntbeveiligingssjablonen van apparaatconfiguratiebeleid, is het belangrijk om een plan te ontwikkelen voor het gebruik van meerdere beleidstypen om het risico op conflicterende instellingen te minimaliseren. Beveiligingsbasislijnen, apparaatconfiguratiebeleid en eindpuntbeveiligingsbeleid worden allemaal behandeld als gelijke bronnen van apparaatconfiguratie-instellingen door Intune. Er treedt een instellingenconflict op wanneer een apparaat twee verschillende configuraties voor een instelling van meerdere bronnen ontvangt. Meerdere bronnen kunnen afzonderlijke beleidstypen en meerdere exemplaren van hetzelfde beleid bevatten.

Wanneer Intune beleid voor een apparaat evalueert en conflicterende configuraties voor een instelling identificeert, kan de betreffende instelling worden gemarkeerd voor een fout of conflict en kan deze niet worden toegepast op het apparaat. Zie de volgende beleids- en profielspecifieke richtlijnen voor informatie die u kan helpen bij het beheren van conflicten:

Beschikbare typen eindpuntbeveiligingsbeleid

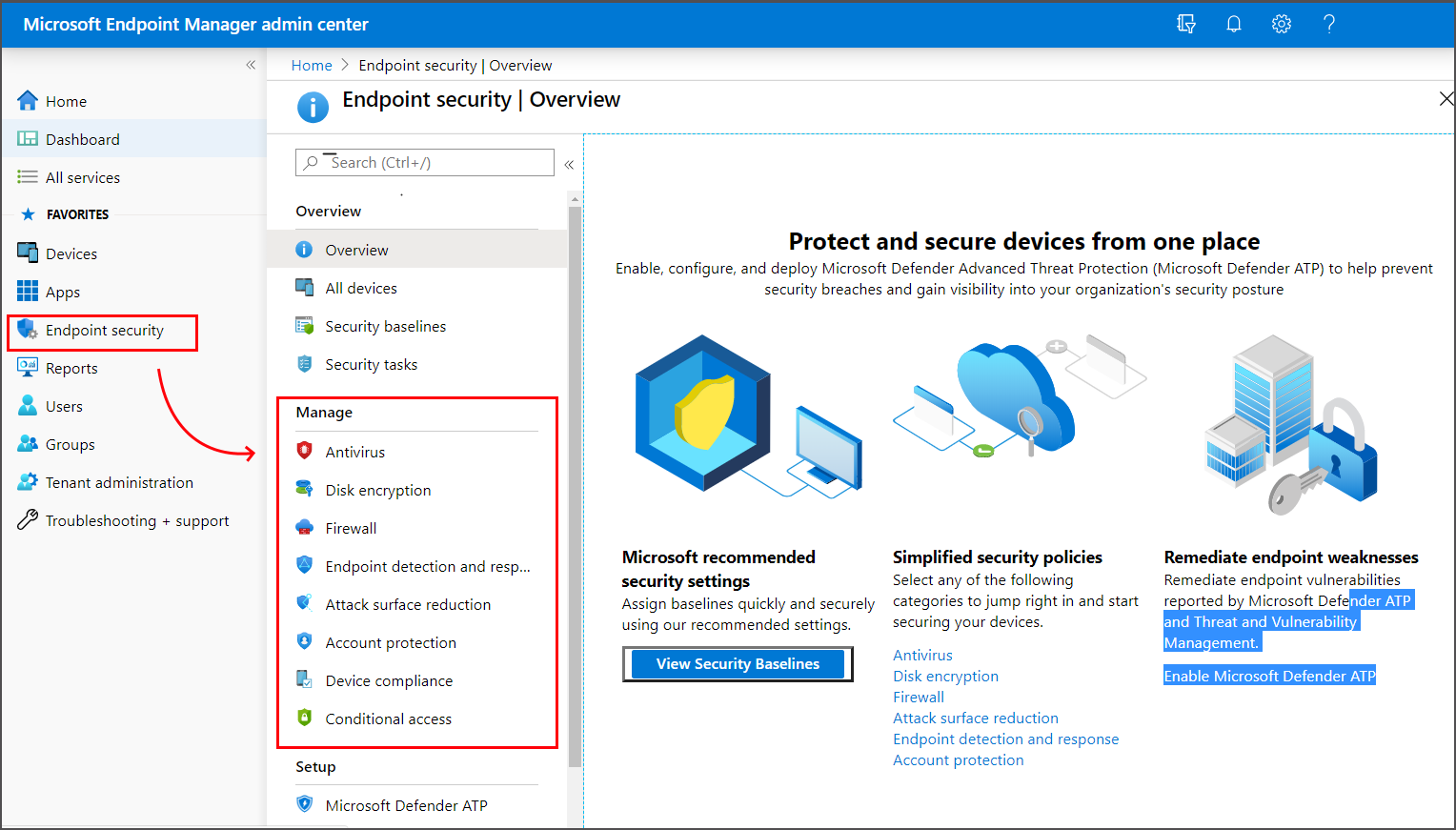

U vindt eindpuntbeveiligingsbeleid onder Beheren in het knooppunt Eindpuntbeveiliging van het Microsoft Intune-beheercentrum.

Hieronder volgen korte beschrijvingen van elk type eindpuntbeveiligingsbeleid. Volg de koppelingen naar inhoud die is toegewezen aan elk beleidstype voor meer informatie, inclusief de beschikbare profielen:

Accountbeveiliging : accountbeveiligingsbeleid helpt u bij het beveiligen van de identiteit en accounts van uw gebruikers. Het accountbeveiligingsbeleid is gericht op instellingen voor Windows Hello en Credential Guard, dat deel uitmaakt van Windows-identiteits- en toegangsbeheer.

Antivirus : antivirusbeleid helpt beveiligingsbeheerders zich te concentreren op het beheren van de afzonderlijke groep antivirusinstellingen voor beheerde apparaten.

App-beheer voor Bedrijven (preview): beheer goedgekeurde apps voor Windows-apparaten met App Control for Business-beleid en Beheerde installatieprogramma's voor Microsoft Intune. Intune App Control for Business-beleid is een implementatie van Windows Defender Application Control (WDAC).

Kwetsbaarheid voor aanvallen verminderen: wanneer Defender-antivirus wordt gebruikt op uw Windows 10/11-apparaten, gebruikt u Intune eindpuntbeveiligingsbeleid voor kwetsbaarheid voor aanvallen verminderen om deze instellingen voor uw apparaten te beheren.

Schijfversleuteling : eindpuntbeveiliging Schijfversleutelingsprofielen richten zich alleen op de instellingen die relevant zijn voor een ingebouwde versleutelingsmethode voor apparaten, zoals FileVault, BitLocker en Persoonlijke gegevensversleuteling (voor Windows). Deze focus maakt het voor beveiligingsbeheerders gemakkelijk om versleutelingsinstellingen op schijf- of mapniveau te beheren zonder door een groot aantal niet-gerelateerde instellingen te hoeven navigeren.

Eindpuntdetectie en -respons: wanneer u Microsoft Defender voor Eindpunt integreert met Intune, gebruikt u het eindpuntbeveiligingsbeleid voor eindpuntdetectie en -respons (EDR) om de EDR-instellingen te beheren en apparaten te onboarden voor Microsoft Defender voor Eindpunt.

Firewall: gebruik het firewallbeleid voor eindpuntbeveiliging in Intune om een ingebouwde firewall voor apparaten met macOS en Windows 10/11 te configureren.

De volgende secties zijn van toepassing op alle eindpuntbeveiligingsbeleidsregels.

Op rollen gebaseerde toegangsbeheer toewijzen voor eindpuntbeveiligingsbeleid

Als u Intune beveiligingsbeleid voor eindpunten wilt beheren, moet u een account gebruiken met de machtiging Intune op rollen gebaseerd toegangsbeheer (RBAC) voor het beleid en specifieke rechten met betrekking tot de taak die u beheert.

Opmerking

Vóór juni 2024 werden Intune eindpuntbeveiligingsbeleid beheerd via rechten die werden verstrekt door de machtiging Beveiligingsbasislijnen. Vanaf juni 2024 begon Intune met het vrijgeven van gedetailleerde machtigingen voor het beheren van afzonderlijke eindpuntbeveiligingsworkloads.

Telkens wanneer een nieuwe gedetailleerde machtiging voor een eindpuntbeveiligingsworkload wordt toegevoegd aan Intune, worden dezelfde rechten verwijderd uit de machtiging Beveiligingsbasislijnen. Als u aangepaste rollen gebruikt met de machtiging Beveiligingsbasislijnen , wordt de nieuwe RBAC-machtiging automatisch toegewezen aan uw aangepaste rollen met dezelfde rechten die zijn verleend via de machtiging Beveiligingsbasislijn . Deze automatische toewijzing zorgt ervoor dat uw beheerders dezelfde machtigingen blijven hebben die ze nu hebben.

RBAC-rollen en -machtigingen voor het beheren van workloads voor eindpuntbeveiliging

Wanneer u RBAC-machtigingen toewijst voor het beheren van aspecten van eindpuntbeveiliging, raden we u aan beheerders de minimale machtigingen toe te wijzen die nodig zijn om specifieke taken uit te voeren. Elk van de RBAC-machtigingen die eindpuntbeveiliging beheren, bevat de volgende rechten, die afzonderlijk kunnen worden verleend of ingetrokken bij het maken van een aangepaste RBAC-rol:

- Toewijzen

- Maken

- Verwijderen

- Lezen

- Update

- Rapporten weergeven

Aangepaste RBAC-rollen gebruiken

De volgende machtigingen omvatten rechten voor werkbelastingen voor eindpuntbeveiliging:

Toepassingsbeheer voor Bedrijven : verleent rechten voor het beheren van beleid en rapporten voor toepassingsbeheer .

Kwetsbaarheid voor aanvallen verminderen : verleent rechten voor het beheren van sommige, maar niet alle beleidsregels en rapporten voor het verminderen van kwetsbaarheid voor aanvallen. Voor deze workload blijven de volgende profielen (sjablonen) rechten vereisen die worden geleverd door de machtiging Beveiligingsbasislijnen :

- Isolatie van Windows-apps en browsers

- Windows-webbeveiliging

- Windows-toepassingsbeheer

- Windows Exploit Protection

Eindpuntdetectie en -respons : verleent rechten voor het beheren van beleid en rapporten voor eindpuntdetectie en -respons (EDR).

Beveiligingsbasislijnen : verleent rechten voor het beheren van alle eindpuntbeveiligingsworkloads die geen toegewezen werkstroom hebben.

Apparaatconfiguraties : het recht Rapporten weergeven voor Apparaatconfiguraties verleent ook rechten om rapporten voor eindpuntbeveiligingsbeleid weer te geven, te genereren en te exporteren.

Belangrijk

De gedetailleerde machtiging van Antivirus voor eindpuntbeveiligingsbeleid is mogelijk tijdelijk zichtbaar in sommige tenants. Deze machtiging wordt niet vrijgegeven en wordt niet ondersteund voor gebruik. Configuraties van de antivirusmachtiging worden genegeerd door Intune. Wanneer Antivirus beschikbaar komt voor gebruik als gedetailleerde machtiging, wordt de beschikbaarheid ervan aangekondigd in het artikel Wat is er nieuw in Microsoft Intune artikel.

Ingebouwde RBAC-rollen gebruiken

De volgende Intune ingebouwde RBAC-rollen kunnen ook worden toegewezen aan beheerders om rechten te bieden voor het beheren van sommige of alle taken voor werkbelastingen en rapporten voor eindpuntbeveiliging.

- Helpdeskmedewerker

- Alleen-lezenoperator

- Endpoint Security Manager

Zie Ingebouwde rolmachtigingen voor Microsoft Intune voor meer informatie over de specifieke machtigingen en rechten die elke rol bevat.

Overwegingen voor nieuwe eindpuntbeveiligingsmachtigingen

Wanneer er nieuwe gedetailleerde machtigingen voor werkbelastingen voor eindpuntbeveiliging worden toegevoegd, heeft de nieuwe workloadmachtiging dezelfde machtiging en rechtenstructuur als de machtiging Beveiligingsbasislijnen momenteel. Dit omvat het beheer van het beveiligingsbeleid binnen deze workloads, dat overlappende instellingen kan bevatten in andere typen beleidsregels, zoals Beveiligingsbasislijnbeleid of Catalogusbeleid voor instellingen, die worden beheerd door afzonderlijke RBAC-machtigingen.

Als u het beheerscenario voor beveiligingsinstellingen van Defender voor Eindpunt gebruikt, zijn dezelfde wijzigingen in RBAC-machtigingen van toepassing op de Microsoft Defender-portal voor beveiligingsbeleidsbeheer.

Een eindpuntbeveiligingsbeleid maken

De volgende procedure bevat algemene richtlijnen voor het maken van eindpuntbeveiligingsbeleid:

Meld je aan bij het Microsoft Intune-beheercentrum.

Selecteer Eindpuntbeveiliging , selecteer vervolgens het type beleid dat u wilt configureren en selecteer vervolgens Beleid maken. Kies uit de volgende beleidstypen:

- Accountbeveiliging

- Antivirus

- Toepassingsbeheer (preview)

- Kwetsbaarheid voor aanvallen verminderen

- Schijfversleuteling

- Detectie van en reactie op eindpunt

- Firewall

Geef de volgende eigenschappen op:

- Platform: kies het platform waarvoor u beleid maakt. De beschikbare opties zijn afhankelijk van het beleidstype dat je selecteert.

- Profiel: kies uit de beschikbare profielen voor het platform dat u hebt geselecteerd. Zie de speciale sectie in dit artikel voor het gekozen beleidstype voor meer informatie over de profielen.

Selecteer Maken.

Voer op de pagina Basisinformatie een naam en een beschrijving in voor het profiel en selecteer dan Volgende.

Vouw op de pagina Configuratie-instellingen elke groep instellingen uit en configureer de instellingen die u met dit profiel wilt beheren.

Wanneer u klaar bent met het configureren van instellingen, selecteert u Volgende.

Kies op de pagina Bereiktags de optie Bereiktags selecteren om het deelvenster Tags selecteren te openen om bereiktags toe te wijzen aan het profiel.

Selecteer Volgende om door te gaan.

Selecteer op de pagina Toewijzingen de groepen die dit profiel zullen ontvangen. Raadpleeg Gebruikers- en apparaatprofielen toewijzen voor meer informatie over het toewijzen van profielen.

Selecteer Volgende.

Kies op de pagina Controleren en maken de optie Maken zodra u klaar bent. Het nieuwe profiel wordt weergegeven in de lijst wanneer u het beleidstype selecteert voor het profiel dat u hebt gemaakt.

Een beleid dupliceren

Eindpuntbeveiligingsbeleid ondersteunt duplicatie om een kopie van het oorspronkelijke beleid te maken. Een scenario waarin het dupliceren van een beleid nuttig is, is als u vergelijkbare beleidsregels wilt toewijzen aan verschillende groepen, maar het hele beleid niet handmatig opnieuw wilt maken. In plaats daarvan kunt u het oorspronkelijke beleid dupliceren en vervolgens alleen de wijzigingen introduceren die voor het nieuwe beleid zijn vereist. U kunt alleen een specifieke instelling wijzigen en de groep waaraan het beleid is toegewezen.

Wanneer u een duplicaat maakt, geeft u de kopie een nieuwe naam. De kopie wordt gemaakt met dezelfde instellingsconfiguraties en bereiktags als het origineel, maar heeft geen toewijzingen. U moet het nieuwe beleid later bewerken om toewijzingen te maken.

De volgende beleidstypen ondersteunen duplicatie:

- Accountbeveiliging

- Toepassingsbeheer (preview)

- Antivirus

- Kwetsbaarheid voor aanvallen verminderen

- Schijfversleuteling

- Detectie van en reactie op eindpunt

- Firewall

Nadat u het nieuwe beleid hebt gemaakt, controleert en bewerkt u het beleid om wijzigingen aan te brengen in de configuratie.

Een beleid dupliceren

- Meld je aan bij het Microsoft Intune-beheercentrum.

- Zoek het beleid dat u wilt kopiëren uit de beleidslijst en selecteer vervolgens het beletselteken (...) voor die regel om het contextmenu te openen.

- Selecteer Dupliceren.

- Geef een nieuwe naam op voor het beleid en selecteer opslaan.

Een beleid bewerken

- Selecteer het nieuwe beleid en selecteer vervolgens Eigenschappen.

- Selecteer Instellingen om een lijst met configuratie-instellingen in het beleid uit te vouwen. Je kunt de instellingen niet wijzigen vanuit deze weergave, maar je kunt wel controleren hoe ze zijn geconfigureerd.

- Als je het beleid wilt wijzigen, selecteer je Bewerken voor elke categorie waarvoor je een wijziging wilt aanbrengen:

- Basisprincipes

- Toewijzingen

- Bereiktags

- Configuratie-instellingen

- Nadat u wijzigingen hebt aangebracht, selecteert u Opslaan om uw bewerkingen op te slaan. Bewerkingen in één categorie moeten worden opgeslagen voordat u wijzigingen in extra categorieën kunt introduceren.

Conflicten beheren

Veel van de apparaatinstellingen die u kunt beheren met eindpuntbeveiligingsbeleid (beveiligingsbeleid) zijn ook beschikbaar via andere beleidstypen in Intune. Deze andere beleidstypen omvatten apparaatconfiguratiebeleid en beveiligingsbasislijnen. Omdat instellingen kunnen worden beheerd via verschillende beleidstypen of door meerdere exemplaren van hetzelfde beleidstype, moet je voorbereid zijn om beleidsconflicten te identificeren en op te lossen voor apparaten die niet voldoen aan de configuraties die je verwacht.

- Met beveiligingsbasislijnen kan een niet-standaardwaarde voor een instelling worden ingesteld om te voldoen aan de aanbevolen configuratie waarop de basislijn zich richt.

- Andere beleidstypen, waaronder het eindpuntbeveiligingsbeleid, stellen standaard de waarde Niet geconfigureerd in. Voor deze andere beleidstypen moet je expliciet instellingen in het beleid configureren.

Ongeacht de beleidsmethode kan het beheren van dezelfde instelling op hetzelfde apparaat via meerdere beleidstypen of via meerdere exemplaren van hetzelfde beleidstype leiden tot conflicten die moeten worden vermeden.

De informatie via de volgende koppelingen kan u helpen bij het identificeren en oplossen van conflicten: