Stap 4. Apparaten beveiligen

Om apparaten (eindpunten) te beschermen tegen het eerste toegangsgedeelte van een ransomware-aanval:

- Implementeer Intune- als MDM-provider (Mobile Device Management) en MAM-provider (Mobile Application Management) voor uw apparaten en schrijf de apparaten in die eigendom zijn van uw organisatie.

- Implementeer de Algemene beleidsregels voor identiteits- en apparaattoegang om de referenties voor het gebruikersaccount en de vereisten voor apparaatstatus en naleving te valideren.

- Schakel Netwerkbeveiliging in Microsoft Defender voor Eindpunt en Microsoft Defender XDR in.

- Configureer site- en downloadcontrole en app- en bestandscontrole in Microsoft Defender SmartScreen om te blokkeren of te waarschuwen.

- Schakel het scannen door Microsoft Defender Antivirus van gedownloade bestanden en bijlagen in.

- Stel het beveiligingsniveau van Extern bureaublad in op TLS in Microsoft Defender voor Eindpunt en Microsoft Defender XDR.

Windows 11- of 10-apparaten

Ter bescherming tegen de zijdelingse verplaatsing van een aanval vanaf een Windows 11- of 10-apparaat:

Om de impact van de aanval te verminderen:

Ter bescherming tegen een aanvaller die uw beveiliging ontloopt:

- Houd door de cloud geleverde beveiliging in Microsoft Defender Antivirus ingeschakeld.

- Houd realtime gedragscontrole van Microsoft Defender Antivirus ingeschakeld.

- Schakel realtime-beveiligingin.

- Schakel manipulatiebeveiliging in Microsoft Defender voor Eindpunt in om schadelijke wijzigingen in beveiligingsinstellingen te voorkomen.

Ter bescherming tegen een aanvaller die code uitvoert als onderdeel van een aanval:

- Schakel Microsoft Defender Antivirus in.

- Blokkeer Win32 API-aanroepen van Office-macro's.

- Migreer alle verouderde werkmappen waarvoor Excel 4.0-macro's zijn vereist naar de bijgewerkte VBA-macro-indeling.

- Schakel het gebruik van niet-ondertekende macro's uit. Zorg ervoor dat alle interne macro's met bedrijfsbehoeften zijn ondertekend en gebruikmaken van vertrouwde locaties om ervoor te zorgen dat onbekende macro's niet worden uitgevoerd in uw omgeving.

- Stop schadelijke XLM- of VBA-macro's door ervoor te zorgen dat het scannen van runtime-macro's door de Antimalware Scan Interface (AMSI) is ingeschakeld. Deze functie (standaard ingeschakeld) is ingeschakeld als de groepsbeleid-instelling voor bereik voor macroruntimescan is ingesteld op Inschakelen voor alle bestanden of Inschakelen voor bestanden met laag vertrouwen. Haal de meest recente sjabloonbestanden voor groepsbeleid op.

Gevolgen voor gebruikers- en wijzigingsbeheer

Wanneer u deze beveiligingen implementeert, voert u wijzigingsbeheer uit voor het volgende:

- De algemene Zero Trust-beleidsregels voor identiteit- en apparaattoegang kunnen toegang weigeren tot gebruikers die niet-compatibele apparaten hebben.

- Het downloaden van bestanden kan gebruikers waarschuwen voordat ze downloaden of het downloaden wordt geblokkeerd.

- Sommige Office-, Excel 4.0-, XLM- of VBA-macro's worden mogelijk niet meer uitgevoerd.

Resulterende configuratie

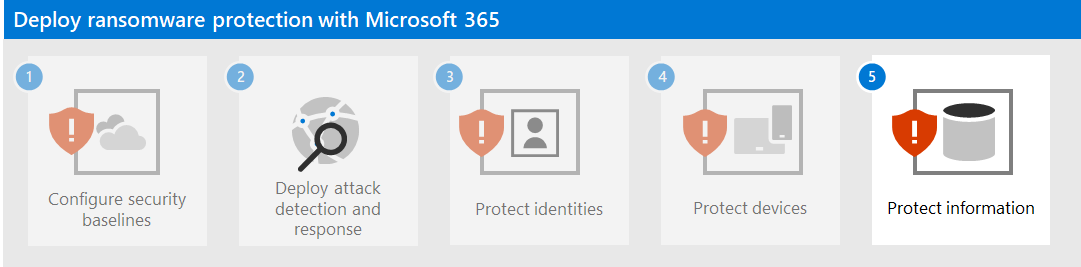

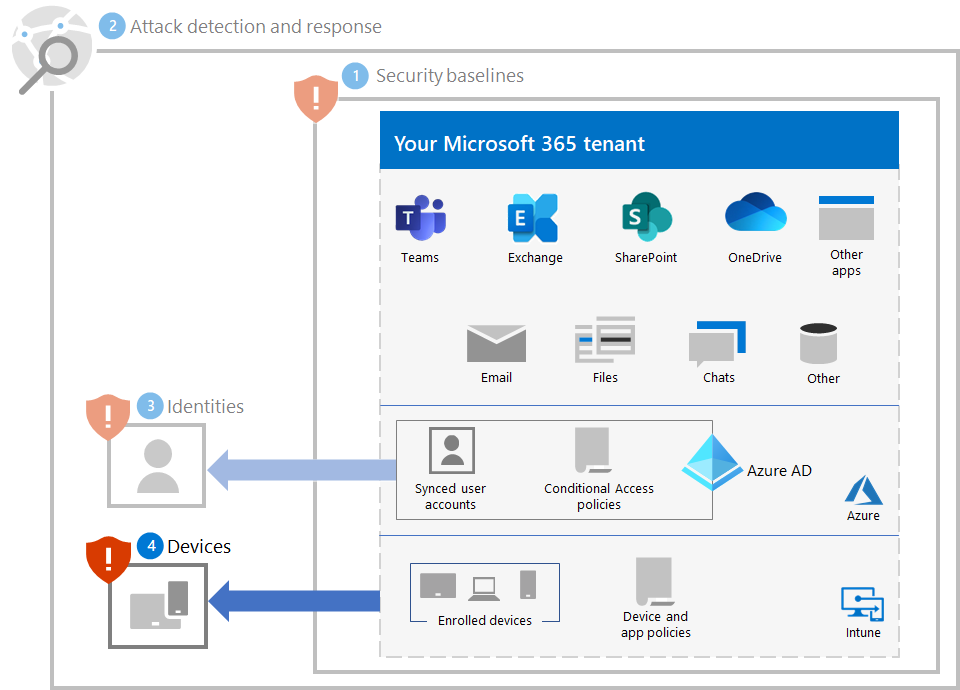

Dit is de ransomware-beveiliging voor uw tenant voor de stappen 1-4.

Volgende stap

Ga verder met stap 5 om informatie in uw Microsoft 365-tenant te beveiligen.

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub-problemen geleidelijk uitfaseren als het feedbackmechanisme voor inhoud en deze vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor