Zero Trust-illustraties voor IT-architecten en -implementers

Deze posters en technische diagrammen geven u informatie over implementatie- en implementatiestappen om de principes van Zero Trust toe te passen op Microsoft-cloudservices, waaronder Microsoft 365 en Microsoft Azure.

Zero Trust is een nieuw beveiligingsmodel dat ervan uitgaat dat er inbreuk wordt gemaakt en elke aanvraag wordt geverifieerd alsof deze afkomstig is van een niet-gecontroleerd netwerk. Ongeacht waar de aanvraag vandaan komt of welke resource deze gebruikt, leert het Zero Trust-model ons 'nooit vertrouwen, altijd verifiëren'.

Als IT-architect of implementeerfunctie kunt u deze resources gebruiken voor implementatiestappen, referentiearchitecturen en logische architecturen om Zero Trust-principes sneller toe te passen op uw bestaande omgeving voor:

Azure-services:

U kunt deze illustraties downloaden in de vorm van:

- Een PDF-bestand voor eenvoudigere weergave, koppelingen naar artikelen en om af te drukken voor uw IT-afdeling.

- Indien beschikbaar, kunt u een Microsoft Visio-bestand gebruiken om de illustraties voor uw eigen gebruik te wijzigen.

- Indien beschikbaar, een Microsoft PowerPoint-bestand voor presentaties en het wijzigen van de dia's voor eigen gebruik.

Als u dezelfde set pictogrammen en sjablonen in visio- of PowerPoint-bestanden wilt gebruiken, downloadt u de downloads in microsoft 365-architectuursjablonen en -pictogrammen.

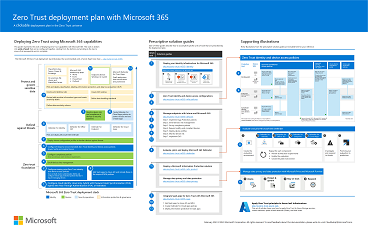

Zero Trust voor Microsoft 365

In deze afbeelding ziet u een implementatieplan voor het toepassen van Zero Trust-principes op Microsoft 365.

| Item | Beschrijving |

|---|---|

PDF | Visio Bijgewerkt in maart 2024 |

Gebruik deze afbeelding samen met dit artikel: Microsoft 365 Zero Trust-implementatieplan Verwante oplossingsgidsen

|

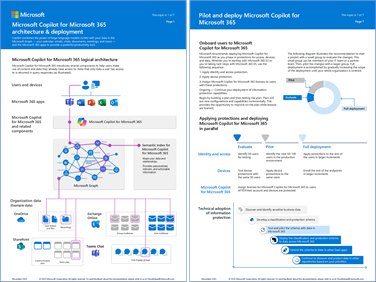

Zero Trust voor Microsoft Copilot voor Microsoft 365

Het aannemen van Microsoft Copilot voor Microsoft 365 of Copilot is een geweldige stimulans voor uw organisatie om te investeren in Zero Trust. Deze set illustraties introduceert nieuwe onderdelen voor logische architectuur voor Copilot. Het bevat ook aanbevelingen voor beveiliging en implementatie voor het voorbereiden van uw omgeving voor Copilot. Deze aanbevelingen zijn afgestemd op Zero Trust-aanbevelingen en helpen u bij het starten van dit traject, zelfs als uw licenties Microsoft 365 E3 zijn!

| Item | Beschrijving |

|---|---|

PDF | Visio Bijgewerkt november 2023 |

Copilot combineert de kracht van grote taalmodellen (LLM's) met uw gegevens in Microsoft Graph: uw agenda, e-mailberichten, chats, documenten, vergaderingen en meer, en de Microsoft 365-apps om een krachtig productiviteitsprogramma te bieden. Deze reeks illustraties biedt een overzicht van nieuwe onderdelen van de logische architectuur. Het bevat aanbevelingen voor het voorbereiden van uw omgeving voor Copilot met beveiliging en gegevensbescherming tijdens het toewijzen van licenties. |

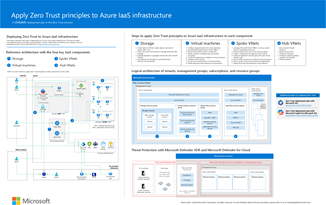

Poster Zero Trust toepassen op Azure IaaS-onderdelen

Deze poster biedt in één oogopslag een overzicht van de onderdelen van Azure IaaS als referentie- en logische architecturen, samen met de stappen om ervoor te zorgen dat voor deze onderdelen de principes 'nooit vertrouwen, altijd verifiëren' van het Zero Trust-model worden toegepast.

| Item | Beschrijving |

|---|---|

PDF | Visio Bijgewerkt juni 2024 |

Gebruik deze poster samen met dit artikel: Zero Trust-principes toepassen op azure IaaS-overzicht Verwante oplossingsgidsen |

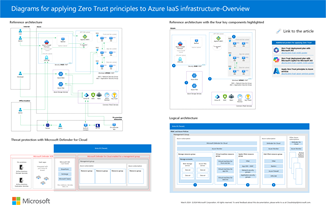

Diagrammen voor het toepassen van Zero Trust op Azure IaaS-onderdelen

U kunt ook de technische diagrammen downloaden die worden gebruikt in de Zero Trust voor Azure IaaS-reeks artikelen als een eenvoudigere manier om de illustraties te bekijken of deze te wijzigen voor uw eigen gebruik.

| Item | Beschrijving |

|---|---|

PDF | Visio Bijgewerkt juni 2024 |

Gebruik deze diagrammen samen met de artikelen die hier beginnen: Zero Trust-principes toepassen op azure IaaS-overzicht Verwante oplossingsgidsen |

Zero Trust voor Azure Virtual WAN-diagrammen

In deze diagrammen ziet u de referentie- en logische architecturen voor het toepassen van Zero Trust op Azure Virtual WAN als een eenvoudigere manier om de illustraties in het artikel weer te geven of om ze voor eigen gebruik te wijzigen.

| Item | Beschrijving |

|---|---|

PDF | Visio Bijgewerkt in maart 2024 |

Gebruik deze afbeelding samen met dit artikel: Zero Trust-principes toepassen op Azure Virtual WAN |

Zero Trust voor Azure Virtual Desktop-diagrammen

In deze diagrammen ziet u de referentie- en logische architecturen voor het toepassen van Zero Trust op Azure Virtual Desktop als een eenvoudigere manier om de illustraties in het artikel weer te geven of om deze te wijzigen voor uw eigen gebruik.

| Item | Beschrijving |

|---|---|

PDF | Visio Bijgewerkt in maart 2024 |

Gebruik deze afbeelding samen met dit artikel: Zero Trust-principes toepassen op Azure Virtual Desktop |

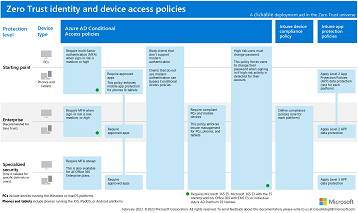

Zero Trust Identity and Device Access Policies

In deze afbeelding ziet u de set Zero Trust-identiteits- en apparaattoegangsbeleid voor drie beveiligingsniveaus: Beginpunt, Onderneming en Gespecialiseerde beveiliging.

| Item | Beschrijving |

|---|---|

Bijgewerkt in maart 2024 |

Gebruik deze afbeelding samen met dit artikel: Aanbevolen configuraties voor identiteit en apparaattoegang Verwante oplossingsgidsen

|

Veelvoorkomende aanvallen en hoe Microsoft-mogelijkheden voor Zero Trust uw organisatie kunnen beschermen

Meer informatie over de meest voorkomende cyberaanvallen en hoe Microsoft-mogelijkheden voor Zero Trust uw organisatie kunnen helpen in elke fase van een aanval. Gebruik ook een tabel om snel een koppeling te maken naar zero Trust-documentatie voor veelvoorkomende aanvallen op basis van technologiepijlers, zoals identiteiten of gegevens.

| Item | Beschrijving |

|---|---|

PDF | Visio Bijgewerkt februari 2024 |

Gebruik deze afbeelding samen met dit artikel: Zero Trust-implementatie voor technologiepijlers |

Aanvullende Microsoft-beveiligingsposters en -illustraties

Bekijk deze aanvullende Microsoft-beveiligingsposters en -illustraties:

Een overzicht van de drie fasen als beveiligingslagen tegen ransomware-aanvallers: PDF. Gebruik deze poster samen met het artikel Wat is ransomware?

Een overzicht van hoe het SecOps-team van Microsoft reactie op incidenten doet om lopende aanvallen te beperken: PDF

De diapresentatie met aanbevolen procedures voor beveiliging: PDF | PowerPoint

De beste 10 best practices voor Azure Security: PDF | PowerPoint

De playbookwerkstromen voor phishing, wachtwoordspray, app-toestemming verlenen reactie op incidenten: PDF | Visio

Volgende stappen

Gebruik aanvullende Zero Trust-inhoud op basis van een documentatieset of de rollen in uw organisatie.

Documentatieset

Volg deze tabel voor de beste Zero Trust-documentatiesets voor uw behoeften.

| Documentatieset | Helpt u... | Rollen |

|---|---|---|

| Acceptatieframework voor fase- en staprichtlijnen voor belangrijke bedrijfsoplossingen en -resultaten | Zero Trust-beveiliging van de C-suite toepassen op de IT-implementatie. | Beveiligingsarchitecten, IT-teams en projectmanagers |

| Concepten en implementatiedoelstellingen voor algemene implementatierichtlijnen voor technologiegebieden | Pas Zero Trust-beveiligingen toe die zijn afgestemd op technologiegebieden. | IT-teams en beveiligingspersoneel |

| Zero Trust voor kleine bedrijven | Pas Zero Trust-principes toe op klanten van kleine bedrijven. | Klanten en partners die werken met Microsoft 365 voor Bedrijven |

| Zero Trust Rapid Modernization Plan (RaMP) voor richtlijnen en controlelijsten voor projectmanagement voor eenvoudige overwinningen | Implementeer snel belangrijke lagen van Zero Trust-beveiliging. | Beveiligingsarchitecten en IT-implementers |

| Zero Trust-implementatieplan met Microsoft 365 voor stapsgewijze en gedetailleerde ontwerp- en implementatierichtlijnen | Zero Trust-beveiliging toepassen op uw Microsoft 365-tenant. | IT-teams en beveiligingspersoneel |

| Zero Trust voor Microsoft Copilots voor stapsgewijze en gedetailleerde ontwerp- en implementatierichtlijnen | Zero Trust-beveiliging toepassen op Microsoft Copilots. | IT-teams en beveiligingspersoneel |

| Zero Trust voor Azure-services voor stapsgewijze en gedetailleerde ontwerp- en implementatierichtlijnen | Zero Trust-beveiliging toepassen op Azure-workloads en -services. | IT-teams en beveiligingspersoneel |

| Partnerintegratie met Zero Trust voor ontwerprichtlijnen voor technologiegebieden en specialisaties | Zero Trust-beveiliging toepassen op microsoft-cloudoplossingen van partners. | Partnerontwikkelaars, IT-teams en beveiligingspersoneel |

| Ontwikkelen met behulp van Zero Trust-principes voor ontwerprichtlijnen en best practices voor het ontwikkelen van toepassingen | Zero Trust-beveiliging toepassen op uw toepassing. | Toepassingsontwikkelaars |

Uw rol

Volg deze tabel voor de beste documentatiesets voor uw rol in uw organisatie.

| Role | Documentatieset | Helpt u... |

|---|---|---|

| Beveiligingsarchitect IT-projectmanager IT-implementeerfunctie |

Acceptatieframework voor fase- en staprichtlijnen voor belangrijke bedrijfsoplossingen en -resultaten | Zero Trust-beveiliging van de C-suite toepassen op de IT-implementatie. |

| Lid van een IT- of beveiligingsteam | Concepten en implementatiedoelstellingen voor algemene implementatierichtlijnen voor technologiegebieden | Pas Zero Trust-beveiligingen toe die zijn afgestemd op technologiegebieden. |

| Klant of partner voor Microsoft 365 voor Bedrijven | Zero Trust voor kleine bedrijven | Pas Zero Trust-principes toe op klanten van kleine bedrijven. |

| Beveiligingsarchitect IT-implementeerfunctie |

Zero Trust Rapid Modernization Plan (RaMP) voor richtlijnen en controlelijsten voor projectmanagement voor eenvoudige overwinningen | Implementeer snel belangrijke lagen van Zero Trust-beveiliging. |

| Lid van een IT- of beveiligingsteam voor Microsoft 365 | Zero Trust-implementatieplan met Microsoft 365 voor stapsgewijze en gedetailleerde ontwerp- en implementatierichtlijnen voor Microsoft 365 | Zero Trust-beveiliging toepassen op uw Microsoft 365-tenant. |

| Lid van een IT- of beveiligingsteam voor Microsoft Copilots | Zero Trust voor Microsoft Copilots voor stapsgewijze en gedetailleerde ontwerp- en implementatierichtlijnen | Zero Trust-beveiliging toepassen op Microsoft Copilots. |

| Lid van een IT- of beveiligingsteam voor Azure-services | Zero Trust voor Azure-services voor stapsgewijze en gedetailleerde ontwerp- en implementatierichtlijnen | Zero Trust-beveiliging toepassen op Azure-workloads en -services. |

| Partnerontwikkelaar of lid van een IT- of beveiligingsteam | Partnerintegratie met Zero Trust voor ontwerprichtlijnen voor technologiegebieden en specialisaties | Zero Trust-beveiliging toepassen op microsoft-cloudoplossingen van partners. |

| Toepassingsontwikkelaar | Ontwikkelen met behulp van Zero Trust-principes voor ontwerprichtlijnen en best practices voor het ontwikkelen van toepassingen | Zero Trust-beveiliging toepassen op uw toepassing. |

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub-problemen geleidelijk uitfaseren als het feedbackmechanisme voor inhoud en deze vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor