Microsoft Entra Externe ID stelt uw organisatie in staat om de identiteiten van klanten te beheren en de toegang tot uw openbare toepassingen en API's veilig te beheren. Toepassingen waar uw klanten uw producten kunnen kopen, zich kunnen abonneren op uw services of toegang hebben tot hun account en gegevens. Uw klanten hoeven zich slechts eenmaal aan te melden op een apparaat of webbrowser en toegang te hebben tot al uw toepassingen waaraan u ze machtigingen hebt verleend.

Als u wilt dat uw toepassing zich kan aanmelden met externe id, moet u uw app registreren bij externe id. De app-registratie brengt een vertrouwensrelatie tot stand tussen de app en externe id.

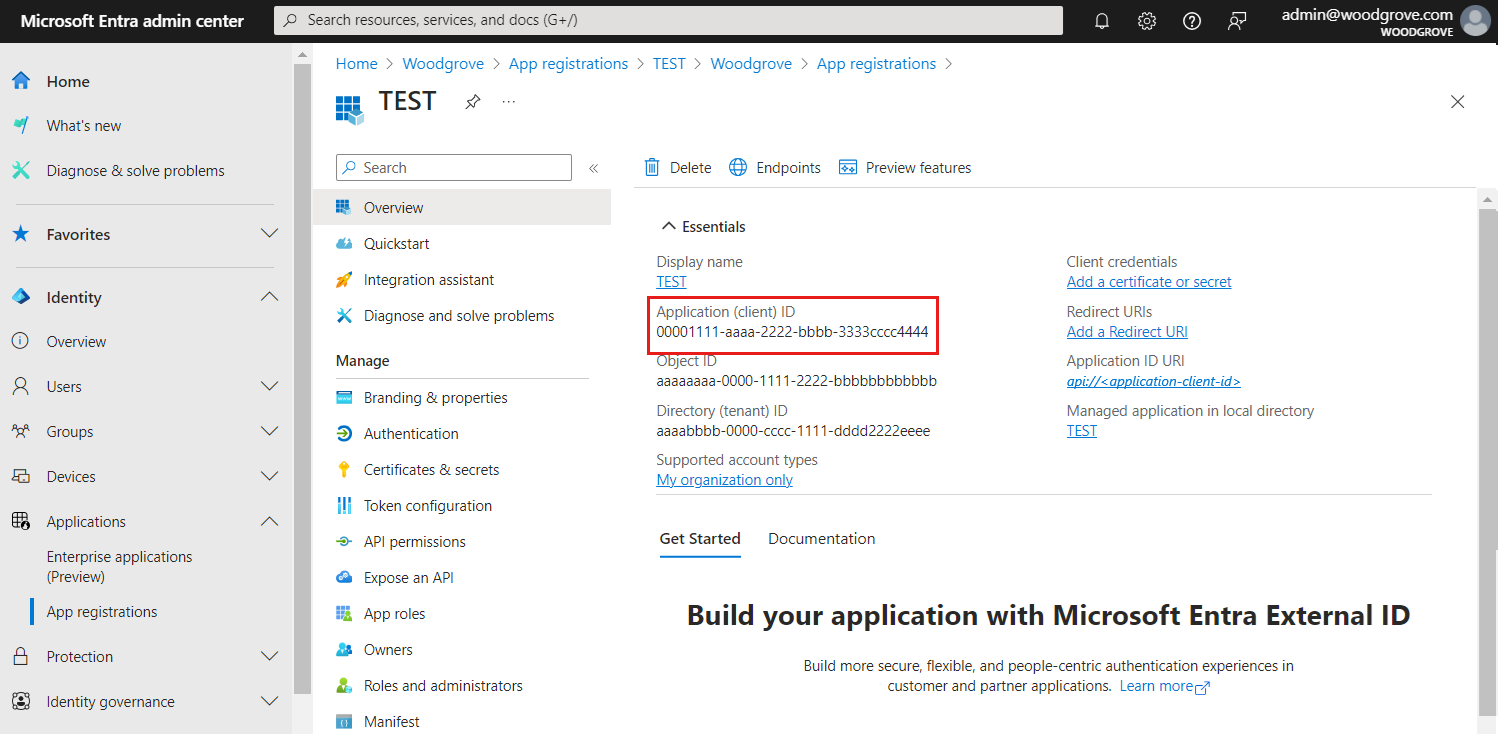

Tijdens de app-registratie geeft u de omleidings-URI op. De omleidings-URI is het eindpunt waarnaar gebruikers worden omgeleid door externe id nadat ze zijn geverifieerd. Het toepassingsregistratieproces genereert een toepassings-id, ook wel client-id genoemd, waarmee uw toepassing op unieke wijze wordt aangeduid.

Externe id ondersteunt verificatie voor verschillende moderne toepassingsarchitecturen, bijvoorbeeld web-app of app met één pagina. De interactie van elk toepassingstype met de externe tenant is anders. Daarom moet u het type toepassing opgeven dat u wilt registreren.

In dit artikel leert u hoe u een toepassing registreert in uw externe tenant.

Uw app met één pagina registreren

Externe id ondersteunt verificatie voor apps met één pagina (SPA's).

De volgende stappen laten zien hoe u uw BEVEILIGD-WACHTWOORDVERIFICATIE registreert in het Microsoft Entra-beheercentrum:

Meld u als toepassingsontwikkelaar aan bij het Microsoft Entra-beheercentrum.

Als u toegang hebt tot meerdere tenants, gebruikt u het pictogram  Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

Blader naar identiteitstoepassingen>> App-registraties.

Selecteer + Nieuwe registratie.

Voer op de pagina Een toepassing registreren die wordt weergegeven de registratiegegevens van uw toepassing in:

Voer in de sectie Naam een beschrijvende toepassingsnaam in die wordt weergegeven aan gebruikers van de app, bijvoorbeeld ciam-client-app.

Onder Ondersteunde accounttypen selecteert u Enkel accounts in deze organisatieadreslijst.

Selecteer onder Omleidings-URI (optioneel) de optie Toepassing met één pagina (BEVEILIGD-WACHTWOORDVERIFICATIE) en voer vervolgens in het VAK URL de tekst inhttp://localhost:3000/.

Selecteer Registreren.

Het deelvenster Overzicht van de toepassing wordt weergegeven wanneer de registratie is voltooid. Noteer de map-id (tenant) en de toepassings-id (client) die moet worden gebruikt in de broncode van uw toepassing.

Over omleidings-URI

De omleidings-URI is het eindpunt waarnaar de gebruiker wordt verzonden door de autorisatieserver (in dit geval Microsoft Entra ID) nadat de interactie met de gebruiker is voltooid en waarnaar een toegangstoken of autorisatiecode wordt verzonden na een geslaagde autorisatie.

In een productietoepassing is dit doorgaans een openbaar toegankelijk eindpunt waarop uw app wordt uitgevoerd, zoals https://contoso.com/auth-response.

Tijdens het ontwikkelen van apps kunt u het eindpunt toevoegen waar uw toepassing lokaal luistert, zoals http://localhost:3000. U kunt op elk gewenst moment omleidings-URI's toevoegen en wijzigen in uw geregistreerde toepassingen.

De volgende beperkingen zijn van toepassing op omleidings-URI's:

De antwoord-URL moet beginnen met het schema https, tenzij u een localhost-omleidings-URL gebruikt.

De antwoord-URL is hoofdlettergevoelig. Het hoofdlettergebruik moet overeenkomen met het URL-pad van de actieve toepassing. Als uw toepassing bijvoorbeeld .../abc/response-oidc als deel van het pad bevat, geeft u .../ABC/response-oidc niet op in de antwoord-URL. Omdat de webbrowser paden als hoofdlettergevoelig behandelt, kunnen cookies die zijn gekoppeld aan .../abc/response-oidc worden uitgesloten als ze worden omgeleid naar de qua hoofdlettergebruik niet-overeenkomende URL .../ABC/response-oidc.

De antwoord-URL moet de afsluitende slash opnemen of uitsluiten, zoals uw toepassing verwacht. En https://contoso.com/auth-response/ kan bijvoorbeeld https://contoso.com/auth-response worden behandeld als niet-overeenkomende URL's in uw toepassing.

Beheerderstoestemming verlenen

Nadat u uw toepassing hebt geregistreerd, krijgt deze de machtiging User.Read toegewezen. Omdat de tenant echter een externe tenant is, kunnen de gebruikers van de klant zelf geen toestemming geven voor deze machtiging. U als beheerder moet toestemming geven voor deze machtiging namens alle gebruikers in de tenant:

Selecteer op de pagina App-registraties de toepassing die u hebt gemaakt (zoals ciam-client-app) om de overzichtspagina te openen.

Selecteer onder Beheren de optie API-machtigingen.

- Selecteer Beheerderstoestemming verlenen voor <uw tenantnaam> en selecteer Vervolgens Ja.

- Selecteer Vernieuwen en controleer vervolgens of Verleend voor <uw tenantnaam> wordt weergegeven onder Status voor de machtiging.

API-machtigingen verlenen (optioneel):

Als uw BEVEILIGD-WACHTWOORDVERIFICATIE een API moet aanroepen, moet u uw SPA-API-machtigingen verlenen zodat deze de API kan aanroepen. U moet ook de web-API registreren die u moet aanroepen.

Voer de volgende stappen uit om de API-machtigingen voor uw client-app (ciam-client-app) te verlenen:

Selecteer op de pagina App-registraties de toepassing die u hebt gemaakt (zoals ciam-client-app) om de overzichtspagina te openen.

Selecteer onder Beheren de optie API-machtigingen.

Selecteer onder Geconfigureerde machtigingen de optie Een machtiging toevoegen.

Selecteer de API's die door mijn organisatie worden gebruikt .

Selecteer in de lijst met API's de API, zoals ciam-ToDoList-api.

Selecteer de optie Gedelegeerde machtigingen .

Selecteer In de lijst met machtigingen toDoList.Read, ToDoList.ReadWrite (gebruik indien nodig het zoekvak).

Selecteer de knop Toestemmingen toevoegen. Op dit moment hebt u de machtigingen correct toegewezen. Omdat de tenant echter de tenant van een klant is, kunnen de consumentengebruikers zelf geen toestemming geven voor deze machtigingen. Om dit probleem op te lossen, moet u als beheerder toestemming geven voor deze machtigingen namens alle gebruikers in de tenant:

Selecteer Beheerderstoestemming verlenen voor <uw tenantnaam> en selecteer Vervolgens Ja.

Selecteer Vernieuwen en controleer vervolgens of Verleend voor <uw tenantnaam> wordt weergegeven onder Status voor beide bereiken.

Selecteer in de lijst Geconfigureerde machtigingen de machtigingen ToDoList.Read en ToDoList.ReadWrite , één voor één en kopieer de volledige URI van de machtiging voor later gebruik. De volledige machtigings-URI ziet er ongeveer als volgt uit api://{clientId}/{ToDoList.Read} of api://{clientId}/{ToDoList.ReadWrite}.

Als u wilt weten hoe u de machtigingen beschikbaar maakt door een koppeling toe te voegen, gaat u naar de sectie Web-API .

De gebruikersstroom testen (optioneel)

Als u een gebruikersstroom wilt testen met deze app-registratie, schakelt u de impliciete toekenningsstroom in voor verificatie.

Belangrijk

De impliciete stroom mag alleen worden gebruikt voor testdoeleinden en niet voor het verifiëren van gebruikers in uw productie-apps. Zodra u klaar bent met testen, raden we u aan deze te verwijderen.

Voer de volgende stappen uit om de impliciete stroom in te schakelen:

- Meld u als toepassingsontwikkelaar aan bij het Microsoft Entra-beheercentrum.

- Als u toegang hebt tot meerdere tenants, gebruikt u het pictogram

Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

- Blader naar identiteitstoepassingen>> App-registraties.

- Selecteer de app-registratie die u hebt gemaakt.

- Selecteer Verificatie onder Beheren.

- Schakel onder Impliciete toekenning en hybride stromen het selectievakje ID-tokens (gebruikt voor impliciete en hybride stromen) in.

- Selecteer Opslaan.

Uw web-app registreren

Externe id ondersteunt verificatie voor web-apps.

De volgende stappen laten zien hoe u uw web-app registreert in het Microsoft Entra-beheercentrum:

Meld u als toepassingsontwikkelaar aan bij het Microsoft Entra-beheercentrum.

Als u toegang hebt tot meerdere tenants, gebruikt u het pictogram  Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

Blader naar identiteitstoepassingen>> App-registraties.

Selecteer + Nieuwe registratie.

Voer op de pagina Een toepassing registreren die wordt weergegeven de registratiegegevens van uw toepassing in:

Voer in de sectie Naam een beschrijvende toepassingsnaam in die wordt weergegeven aan gebruikers van de app, bijvoorbeeld ciam-client-app.

Onder Ondersteunde accounttypen selecteert u Enkel accounts in deze organisatieadreslijst.

Selecteer onder Omleidings-URI (optioneel) de optie Web en voer vervolgens in het VAK URL een URL in, zoals http://localhost:3000/.

Selecteer Registreren.

Het deelvenster Overzicht van de toepassing wordt weergegeven wanneer de registratie is voltooid. Noteer de map-id (tenant) en de toepassings-id (client) die moet worden gebruikt in de broncode van uw toepassing.

Over omleidings-URI

De omleidings-URI is het eindpunt waarnaar de gebruiker wordt verzonden door de autorisatieserver (in dit geval Microsoft Entra ID) nadat de interactie met de gebruiker is voltooid en waarnaar een toegangstoken of autorisatiecode wordt verzonden na een geslaagde autorisatie.

In een productietoepassing is dit doorgaans een openbaar toegankelijk eindpunt waarop uw app wordt uitgevoerd, zoals https://contoso.com/auth-response.

Tijdens het ontwikkelen van apps kunt u het eindpunt toevoegen waar uw toepassing lokaal luistert, zoals http://localhost:3000. U kunt op elk gewenst moment omleidings-URI's toevoegen en wijzigen in uw geregistreerde toepassingen.

De volgende beperkingen zijn van toepassing op omleidings-URI's:

De antwoord-URL moet beginnen met het schema https, tenzij u een localhost-omleidings-URL gebruikt.

De antwoord-URL is hoofdlettergevoelig. Het hoofdlettergebruik moet overeenkomen met het URL-pad van de actieve toepassing. Als uw toepassing bijvoorbeeld .../abc/response-oidc als deel van het pad bevat, geeft u .../ABC/response-oidc niet op in de antwoord-URL. Omdat de webbrowser paden als hoofdlettergevoelig behandelt, kunnen cookies die zijn gekoppeld aan .../abc/response-oidc worden uitgesloten als ze worden omgeleid naar de qua hoofdlettergebruik niet-overeenkomende URL .../ABC/response-oidc.

De antwoord-URL moet de afsluitende slash opnemen of uitsluiten, zoals uw toepassing verwacht. En https://contoso.com/auth-response/ kan bijvoorbeeld https://contoso.com/auth-response worden behandeld als niet-overeenkomende URL's in uw toepassing.

Beheerderstoestemming verlenen

Nadat u uw toepassing hebt geregistreerd, krijgt deze de machtiging User.Read toegewezen. Omdat de tenant echter een externe tenant is, kunnen de gebruikers van de klant zelf geen toestemming geven voor deze machtiging. U als beheerder moet toestemming geven voor deze machtiging namens alle gebruikers in de tenant:

Selecteer op de pagina App-registraties de toepassing die u hebt gemaakt (zoals ciam-client-app) om de overzichtspagina te openen.

Selecteer onder Beheren de optie API-machtigingen.

- Selecteer Beheerderstoestemming verlenen voor <uw tenantnaam> en selecteer Vervolgens Ja.

- Selecteer Vernieuwen en controleer vervolgens of Verleend voor <uw tenantnaam> wordt weergegeven onder Status voor de machtiging.

Een clientgeheim maken

Maak vervolgens een clientgeheim voor de geregistreerde toepassing. De toepassing gebruikt het clientgeheim om de identiteit te bewijzen wanneer er tokens worden aangevraagd.

- Selecteer op de pagina App-registraties de toepassing die u hebt gemaakt (zoals ciam-client-app) om de overzichtspagina te openen.

- Selecteer onder Beheren de optie Certificaten en geheimen.

- Selecteer Nieuw clientgeheim.

- Voer in het vak Beschrijving een beschrijving in voor het clientgeheim (bijvoorbeeld ciam-app-clientgeheim).

- Selecteer onder Verlopen een duur waarvoor het geheim geldig is (volgens de beveiligingsregels van uw organisatie) en selecteer vervolgens Toevoegen.

- Noteer de Waarde van het geheim. U gebruikt deze waarde voor configuratie in een latere stap. De geheime waarde wordt niet opnieuw weergegeven en kan op geen enkele manier worden opgehaald nadat u weg navigeert van de certificaten en geheimen. Zorg ervoor dat u deze opneemt.

API-machtigingen verlenen (optioneel)

Als uw web-app een API moet aanroepen, moet u de API-machtigingen voor uw web-app verlenen zodat deze de API kan aanroepen. U moet ook de web-API registreren die u moet aanroepen.

Voer de volgende stappen uit om de API-machtigingen voor uw client-app (ciam-client-app) te verlenen:

Selecteer op de pagina App-registraties de toepassing die u hebt gemaakt (zoals ciam-client-app) om de overzichtspagina te openen.

Selecteer onder Beheren de optie API-machtigingen.

Selecteer onder Geconfigureerde machtigingen de optie Een machtiging toevoegen.

Selecteer de API's die door mijn organisatie worden gebruikt .

Selecteer in de lijst met API's de API, zoals ciam-ToDoList-api.

Selecteer de optie Gedelegeerde machtigingen .

Selecteer In de lijst met machtigingen toDoList.Read, ToDoList.ReadWrite (gebruik indien nodig het zoekvak).

Selecteer de knop Toestemmingen toevoegen. Op dit moment hebt u de machtigingen correct toegewezen. Omdat de tenant echter de tenant van een klant is, kunnen de consumentengebruikers zelf geen toestemming geven voor deze machtigingen. Om dit probleem op te lossen, moet u als beheerder toestemming geven voor deze machtigingen namens alle gebruikers in de tenant:

Selecteer Beheerderstoestemming verlenen voor <uw tenantnaam> en selecteer Vervolgens Ja.

Selecteer Vernieuwen en controleer vervolgens of Verleend voor <uw tenantnaam> wordt weergegeven onder Status voor beide bereiken.

Selecteer in de lijst Geconfigureerde machtigingen de machtigingen ToDoList.Read en ToDoList.ReadWrite , één voor één en kopieer de volledige URI van de machtiging voor later gebruik. De volledige machtigings-URI ziet er ongeveer als volgt uit api://{clientId}/{ToDoList.Read} of api://{clientId}/{ToDoList.ReadWrite}.

De gebruikersstroom testen (optioneel)

Als u een gebruikersstroom wilt testen met deze app-registratie, schakelt u de impliciete toekenningsstroom in voor verificatie.

Belangrijk

De impliciete stroom mag alleen worden gebruikt voor testdoeleinden en niet voor het verifiëren van gebruikers in uw productie-apps. Zodra u klaar bent met testen, raden we u aan deze te verwijderen.

Voer de volgende stappen uit om de impliciete stroom in te schakelen:

- Meld u als toepassingsontwikkelaar aan bij het Microsoft Entra-beheercentrum.

- Als u toegang hebt tot meerdere tenants, gebruikt u het pictogram

Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

- Blader naar identiteitstoepassingen>> App-registraties.

- Selecteer de app-registratie die u hebt gemaakt.

- Selecteer Verificatie onder Beheren.

- Schakel onder Impliciete toekenning en hybride stromen het selectievakje ID-tokens (gebruikt voor impliciete en hybride stromen) in.

- Selecteer Opslaan.

Uw web-API registreren

Meld u als toepassingsontwikkelaar aan bij het Microsoft Entra-beheercentrum.

Als u toegang hebt tot meerdere tenants, gebruikt u het pictogram  Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

Blader naar identiteitstoepassingen>> App-registraties.

Selecteer + Nieuwe registratie.

Voer op de pagina Een toepassing registreren die wordt weergegeven de registratiegegevens van uw toepassing in:

Voer in de sectie Naam een beschrijvende toepassingsnaam in die wordt weergegeven aan gebruikers van de app, bijvoorbeeld ciam-ToDoList-api.

Onder Ondersteunde accounttypen selecteert u Enkel accounts in deze organisatieadreslijst.

Selecteer Registreren om de toepassing te maken.

Het deelvenster Overzicht van de toepassing wordt weergegeven wanneer de registratie is voltooid. Noteer de map-id (tenant) en de toepassings-id (client) die moet worden gebruikt in de broncode van uw toepassing.

Machtigingen beschikbaar maken

Een API moet minimaal één bereik, ook wel Gedelegeerde machtiging genoemd, publiceren voor de client-apps om een toegangstoken voor een gebruiker te verkrijgen. Voer de volgende stappen uit om een bereik te publiceren:

Selecteer op de pagina App-registraties de API-toepassing die u hebt gemaakt (ciam-ToDoList-api) om de overzichtspagina te openen.

Selecteer onder Beheren Een API beschikbaar maken.

Selecteer boven aan de pagina, naast de URI van de toepassings-id, de koppeling Toevoegen om een URI te genereren die uniek is voor deze app.

Accepteer de voorgestelde URI voor de toepassings-id, zoals api://{clientId}, en selecteer Opslaan. Wanneer uw webtoepassing een toegangstoken voor de web-API aanvraagt, wordt de URI toegevoegd als het voorvoegsel voor elk bereik dat u voor de API definieert.

Onder Bereiken die door deze API worden bepaald selecteert u Een bereik toevoegen.

Voer de volgende waarden in waarmee een leestoegang tot de API wordt gedefinieerd en selecteer vervolgens Bereik toevoegen om uw wijzigingen op te slaan:

| Eigenschappen |

Weergegeven als |

| Bereiknaam |

ToDoList.Read |

| Wie kan toestemming verlenen? |

Alleen beheerders |

| Weergavenaam voor beheerderstoestemming |

ToDo-lijst met gebruikers lezen met behulp van de TodoListApi |

| Beschrijving van beheerderstoestemming |

Sta toe dat de app de Takenlijst van de gebruiker kan lezen met behulp van de TodoListApi. |

| Provincie |

Ingeschakeld |

Selecteer Opnieuw een bereik toevoegen en voer de volgende waarden in waarmee een bereik voor lees- en schrijftoegang tot de API wordt gedefinieerd. Selecteer Bereik toevoegen om uw wijzigingen op te slaan:

| Eigenschappen |

Weergegeven als |

| Bereiknaam |

ToDoList.ReadWrite |

| Wie kan toestemming verlenen? |

Alleen beheerders |

| Weergavenaam voor beheerderstoestemming |

ToDo-lijst met gebruikers lezen en schrijven met behulp van de ToDoListApi |

| Beschrijving van beheerderstoestemming |

Toestaan dat de app de Takenlijst van de gebruiker kan lezen en schrijven met behulp van de ToDoListApi |

| Provincie |

Ingeschakeld |

Selecteer onder Beheren manifest om de API-manifesteditor te openen.

Stel accessTokenAcceptedVersion de eigenschap in op 2.

Selecteer Opslaan.

Meer informatie over het principe van minimale bevoegdheden bij het publiceren van machtigingen voor een web-API.

App-rollen toevoegen

Een API moet minimaal één app-rol publiceren voor toepassingen, ook wel Toepassingsmachtiging genoemd, zodat de client-apps zelf een toegangstoken kunnen verkrijgen. Toepassingsmachtigingen zijn het type machtigingen dat API's moeten publiceren wanneer ze clienttoepassingen in staat willen stellen zich als zichzelf te verifiëren en geen gebruikers hoeven aan te melden. Voer de volgende stappen uit om een toepassingsmachtiging te publiceren:

Selecteer op de pagina App-registraties de toepassing die u hebt gemaakt (zoals ciam-ToDoList-api) om de overzichtspagina te openen.

Selecteer onder Beheren app-rollen.

Selecteer App-rol maken en voer vervolgens de volgende waarden in en selecteer Toepassen om uw wijzigingen op te slaan:

| Eigenschappen |

Weergegeven als |

| Display name |

ToDoList.Read.All |

| De toegestane ledentypen |

Toepassingen |

| Weergegeven als |

ToDoList.Read.All |

| Beschrijving |

Toestaan dat de app de Takenlijst van elke gebruiker kan lezen met behulp van de TodoListApi |

Selecteer De app-rol opnieuw maken en voer vervolgens de volgende waarden in voor de tweede app-rol en selecteer Toepassen om uw wijzigingen op te slaan:

| Eigenschappen |

Weergegeven als |

| Display name |

ToDoList.ReadWrite.All |

| De toegestane ledentypen |

Toepassingen |

| Weergegeven als |

ToDoList.ReadWrite.All |

| Beschrijving |

Toestaan dat de app de Takenlijst van elke gebruiker kan lezen en schrijven met behulp van de ToDoListApi |

Uw desktop- of mobiele app registreren

De volgende stappen laten zien hoe u uw app registreert in het Microsoft Entra-beheercentrum:

Meld u als toepassingsontwikkelaar aan bij het Microsoft Entra-beheercentrum.

Als u toegang hebt tot meerdere tenants, gebruikt u het pictogram  Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

Blader naar identiteitstoepassingen>> App-registraties.

Selecteer + Nieuwe registratie.

Voer op de pagina Een toepassing registreren die wordt weergegeven de registratiegegevens van uw toepassing in:

Voer in de sectie Naam een beschrijvende toepassingsnaam in die wordt weergegeven aan gebruikers van de app, bijvoorbeeld ciam-client-app.

Onder Ondersteunde accounttypen selecteert u Enkel accounts in deze organisatieadreslijst.

Selecteer onder Omleidings-URI (optioneel) de optie Mobiele en bureaubladtoepassingen en voer vervolgens in het URL-vak een URI in met een uniek schema. De omleidings-URI van de Electron-desktop-app ziet er bijvoorbeeld ongeveer uit als http://localhost die van een .NET Multi-Platform App UI (MAUI) lijkt op msal{ClientId}://auth.

Selecteer Registreren.

Het deelvenster Overzicht van de toepassing wordt weergegeven wanneer de registratie is voltooid. Noteer de map-id (tenant) en de toepassings-id (client) die moet worden gebruikt in de broncode van uw toepassing.

Beheerderstoestemming verlenen

Nadat u uw toepassing hebt geregistreerd, krijgt deze de machtiging User.Read toegewezen. Omdat de tenant echter een externe tenant is, kunnen de gebruikers van de klant zelf geen toestemming geven voor deze machtiging. U als beheerder moet toestemming geven voor deze machtiging namens alle gebruikers in de tenant:

Selecteer op de pagina App-registraties de toepassing die u hebt gemaakt (zoals ciam-client-app) om de overzichtspagina te openen.

Selecteer onder Beheren de optie API-machtigingen.

- Selecteer Beheerderstoestemming verlenen voor <uw tenantnaam> en selecteer Vervolgens Ja.

- Selecteer Vernieuwen en controleer vervolgens of Verleend voor <uw tenantnaam> wordt weergegeven onder Status voor de machtiging.

API-machtigingen verlenen (optioneel)

Als uw mobiele app een API moet aanroepen, moet u de API-machtigingen voor uw mobiele app verlenen zodat deze de API kan aanroepen. U moet ook de web-API registreren die u moet aanroepen.

Voer de volgende stappen uit om de API-machtigingen voor uw client-app (ciam-client-app) te verlenen:

Selecteer op de pagina App-registraties de toepassing die u hebt gemaakt (zoals ciam-client-app) om de overzichtspagina te openen.

Selecteer onder Beheren de optie API-machtigingen.

Selecteer onder Geconfigureerde machtigingen de optie Een machtiging toevoegen.

Selecteer de API's die door mijn organisatie worden gebruikt .

Selecteer in de lijst met API's de API, zoals ciam-ToDoList-api.

Selecteer de optie Gedelegeerde machtigingen .

Selecteer In de lijst met machtigingen toDoList.Read, ToDoList.ReadWrite (gebruik indien nodig het zoekvak).

Selecteer de knop Toestemmingen toevoegen. Op dit moment hebt u de machtigingen correct toegewezen. Omdat de tenant echter de tenant van een klant is, kunnen de consumentengebruikers zelf geen toestemming geven voor deze machtigingen. Om dit probleem op te lossen, moet u als beheerder toestemming geven voor deze machtigingen namens alle gebruikers in de tenant:

Selecteer Beheerderstoestemming verlenen voor <uw tenantnaam> en selecteer Vervolgens Ja.

Selecteer Vernieuwen en controleer vervolgens of Verleend voor <uw tenantnaam> wordt weergegeven onder Status voor beide bereiken.

Selecteer in de lijst Geconfigureerde machtigingen de machtigingen ToDoList.Read en ToDoList.ReadWrite , één voor één en kopieer de volledige URI van de machtiging voor later gebruik. De volledige machtigings-URI ziet er ongeveer als volgt uit api://{clientId}/{ToDoList.Read} of api://{clientId}/{ToDoList.ReadWrite}.

De gebruikersstroom testen (optioneel)

Als u een gebruikersstroom wilt testen met deze app-registratie, schakelt u de impliciete toekenningsstroom in voor verificatie.

Belangrijk

De impliciete stroom mag alleen worden gebruikt voor testdoeleinden en niet voor het verifiëren van gebruikers in uw productie-apps. Zodra u klaar bent met testen, raden we u aan deze te verwijderen.

Voer de volgende stappen uit om de impliciete stroom in te schakelen:

- Meld u als toepassingsontwikkelaar aan bij het Microsoft Entra-beheercentrum.

- Als u toegang hebt tot meerdere tenants, gebruikt u het pictogram

Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

- Blader naar identiteitstoepassingen>> App-registraties.

- Selecteer de app-registratie die u hebt gemaakt.

- Selecteer Verificatie onder Beheren.

- Schakel onder Impliciete toekenning en hybride stromen het selectievakje ID-tokens (gebruikt voor impliciete en hybride stromen) in.

- Selecteer Opslaan.

Uw Daemon-app registreren

De volgende stappen laten zien hoe u uw daemon-app registreert in het Microsoft Entra-beheercentrum:

Meld u als toepassingsontwikkelaar aan bij het Microsoft Entra-beheercentrum.

Als u toegang hebt tot meerdere tenants, gebruikt u het pictogram  Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

Blader naar identiteitstoepassingen>> App-registraties.

Selecteer + Nieuwe registratie.

Voer op de pagina Een toepassing registreren die wordt weergegeven de registratiegegevens van uw toepassing in:

Voer in de sectie Naam een beschrijvende toepassingsnaam in die wordt weergegeven aan gebruikers van de app, bijvoorbeeld ciam-client-app.

Onder Ondersteunde accounttypen selecteert u Enkel accounts in deze organisatieadreslijst.

Selecteer Registreren.

Het deelvenster Overzicht van de toepassing wordt weergegeven wanneer de registratie is voltooid. Noteer de map-id (tenant) en de toepassings-id (client) die moet worden gebruikt in de broncode van uw toepassing.

API-machtigingen verlenen

Een daemon-app meldt zich aan als zichzelf met behulp van de OAuth 2.0-clientreferentiestroom. U verleent toepassingsmachtigingen (app-rollen), die vereist zijn voor apps die als zichzelf verifiëren. U moet ook de web-API registreren die uw daemon-app moet aanroepen.

Selecteer op de pagina App-registraties de toepassing die u hebt gemaakt, zoals ciam-client-app.

Selecteer onder Beheren de optie API-machtigingen.

Selecteer onder Geconfigureerde machtigingen de optie Een machtiging toevoegen.

Selecteer de API's die door mijn organisatie worden gebruikt .

Selecteer in de lijst met API's de API, zoals ciam-ToDoList-api.

Selecteer de optie Toepassingsmachtigingen . We selecteren deze optie als de app zich aanmeldt als zichzelf, maar niet namens een gebruiker.

Selecteer In de lijst met machtigingen todoList.Read.All, ToDoList.ReadWrite.All (gebruik indien nodig het zoekvak).

Selecteer de knop Toestemmingen toevoegen.

Op dit moment hebt u de machtigingen correct toegewezen. Omdat de daemon-app echter niet toestaat dat gebruikers ermee werken, kunnen de gebruikers zelf geen toestemming geven voor deze machtigingen. Om dit probleem op te lossen, moet u als beheerder toestemming geven voor deze machtigingen namens alle gebruikers in de tenant:

- Selecteer Beheerderstoestemming verlenen voor <uw tenantnaam> en selecteer Vervolgens Ja.

- Selecteer Vernieuwen en controleer vervolgens of Verleend voor <uw tenantnaam> wordt weergegeven onder Status voor beide machtigingen.

De gebruikersstroom testen (optioneel)

Als u een gebruikersstroom wilt testen met deze app-registratie, schakelt u de impliciete toekenningsstroom in voor verificatie.

Belangrijk

De impliciete stroom mag alleen worden gebruikt voor testdoeleinden en niet voor het verifiëren van gebruikers in uw productie-apps. Zodra u klaar bent met testen, raden we u aan deze te verwijderen.

Voer de volgende stappen uit om de impliciete stroom in te schakelen:

- Meld u als toepassingsontwikkelaar aan bij het Microsoft Entra-beheercentrum.

- Als u toegang hebt tot meerdere tenants, gebruikt u het pictogram

Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

- Blader naar identiteitstoepassingen>> App-registraties.

- Selecteer de app-registratie die u hebt gemaakt.

- Selecteer Verificatie onder Beheren.

- Schakel onder Impliciete toekenning en hybride stromen het selectievakje ID-tokens (gebruikt voor impliciete en hybride stromen) in.

- Selecteer Opslaan.

Een Microsoft Graph API-toepassing registreren

Als u wilt dat uw toepassing gebruikers kan aanmelden met Microsoft Entra, moet Microsoft Entra Externe ID op de hoogte worden gesteld van de toepassing die u maakt. De app-registratie brengt een vertrouwensrelatie tot stand tussen de app en Microsoft Entra. Wanneer u een toepassing registreert, genereert externe id een unieke id die bekend staat als een toepassings-id (client), een waarde die wordt gebruikt om uw app te identificeren bij het maken van verificatieaanvragen.

De volgende stappen laten zien hoe u uw app registreert in het Microsoft Entra-beheercentrum:

Meld u als toepassingsontwikkelaar aan bij het Microsoft Entra-beheercentrum.

Als u toegang hebt tot meerdere tenants, gebruikt u het pictogram  Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

Blader naar identiteitstoepassingen>> App-registraties.

Selecteer + Nieuwe registratie.

Op de pagina Een toepassing registreren die wordt weergegeven;

- Voer een betekenisvolle toepassingsnaam in die wordt weergegeven aan gebruikers van de app, bijvoorbeeld ciam-client-app.

- Onder Ondersteunde accounttypen selecteert u Enkel accounts in deze organisatieadreslijst.

Selecteer Registreren.

Het deelvenster Overzicht van de toepassing wordt weergegeven bij een geslaagde registratie. Noteer de toepassings-id (client) die moet worden gebruikt in de broncode van uw toepassing.

API-toegang verlenen aan uw toepassing

Voor toegang tot gegevens in Microsoft Graph API verleent u de geregistreerde toepassing de relevante toepassingsmachtigingen. De effectieve machtigingen van uw toepassing zijn het volledige niveau van bevoegdheden die door de machtiging worden geïmpliceerd. Als u bijvoorbeeld elke gebruiker in uw externe tenant wilt maken, lezen, bijwerken en verwijderen, voegt u de machtiging User.ReadWrite.All toe.

Selecteer onder Beheren de optie API-machtigingen.

Selecteer onder Geconfigureerde machtigingen de optie Een machtiging toevoegen.

Selecteer het tabblad Microsoft-API's en selecteer vervolgens Microsoft Graph.

Selecteer Toepassingstoestemming.

Vouw de juiste machtigingsgroep uit en schakel het selectievakje in van de machtiging die u aan uw beheertoepassing wilt verlenen. Voorbeeld:

User User.ReadWrite.All>: voor scenario's voor gebruikersmigratie of gebruikersbeheer.

Group Group.ReadWrite.All>: voor het maken van groepen, het lezen en bijwerken van groepslidmaatschappen en het verwijderen van groepen.

AuditLog>AuditLog.Read.All: voor het lezen van de auditlogboeken van de directory.

Policy>Policy.ReadWrite.TrustFramework: Voor CI/CD-scenario's (continue integratie/continue levering). Bijvoorbeeld aangepaste beleidsimplementatie met Azure Pipelines.

Selecteer Machtigingen toevoegen. Wacht, zoals aangegeven, een paar minuten voordat u verdergaat met de volgende stap.

Selecteer Beheerderstoestemming verlenen voor (naam van uw tenant).

Als u momenteel niet bent aangemeld, meldt u zich aan met een account in uw externe tenant waaraan ten minste de rol Cloudtoepassingsbeheerder is toegewezen en selecteert u Beheerderstoestemming verlenen voor (uw tenantnaam).

Selecteer Vernieuwen en controleer vervolgens of 'Verleend voor ...' wordt weergegeven onder Status. Het kan enkele minuten duren voordat de machtigingen zijn doorgegeven.

Nadat u uw toepassing hebt geregistreerd, moet u een clientgeheim toevoegen aan uw toepassing. Dit clientgeheim wordt gebruikt om uw toepassing te verifiëren om de Microsoft Graph API aan te roepen.

Een clientgeheim maken

Maak vervolgens een clientgeheim voor de geregistreerde toepassing. De toepassing gebruikt het clientgeheim om de identiteit te bewijzen wanneer er tokens worden aangevraagd.

- Selecteer op de pagina App-registraties de toepassing die u hebt gemaakt (zoals ciam-client-app) om de overzichtspagina te openen.

- Selecteer onder Beheren de optie Certificaten en geheimen.

- Selecteer Nieuw clientgeheim.

- Voer in het vak Beschrijving een beschrijving in voor het clientgeheim (bijvoorbeeld ciam-app-clientgeheim).

- Selecteer onder Verlopen een duur waarvoor het geheim geldig is (volgens de beveiligingsregels van uw organisatie) en selecteer vervolgens Toevoegen.

- Noteer de Waarde van het geheim. U gebruikt deze waarde voor configuratie in een latere stap. De geheime waarde wordt niet opnieuw weergegeven en kan op geen enkele manier worden opgehaald nadat u weg navigeert van de certificaten en geheimen. Zorg ervoor dat u deze opneemt.

De gebruikersstroom testen (optioneel)

Als u een gebruikersstroom wilt testen met deze app-registratie, schakelt u de impliciete toekenningsstroom in voor verificatie.

Belangrijk

De impliciete stroom mag alleen worden gebruikt voor testdoeleinden en niet voor het verifiëren van gebruikers in uw productie-apps. Zodra u klaar bent met testen, raden we u aan deze te verwijderen.

Voer de volgende stappen uit om de impliciete stroom in te schakelen:

- Meld u als toepassingsontwikkelaar aan bij het Microsoft Entra-beheercentrum.

- Als u toegang hebt tot meerdere tenants, gebruikt u het pictogram

Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

- Blader naar identiteitstoepassingen>> App-registraties.

- Selecteer de app-registratie die u hebt gemaakt.

- Selecteer Verificatie onder Beheren.

- Schakel onder Impliciete toekenning en hybride stromen het selectievakje ID-tokens (gebruikt voor impliciete en hybride stromen) in.

- Selecteer Opslaan.

Een systeemeigen verificatietoepassing registreren

Als u wilt dat uw toepassing gebruikers kan aanmelden met Microsoft Entra, moet Microsoft Entra Externe ID op de hoogte worden gesteld van de toepassing die u maakt. De app-registratie brengt een vertrouwensrelatie tot stand tussen de app en Microsoft Entra. Wanneer u een toepassing registreert, genereert externe id een unieke id die bekend staat als een toepassings-id (client), een waarde die wordt gebruikt om uw app te identificeren bij het maken van verificatieaanvragen.

De volgende stappen laten zien hoe u uw app registreert in het Microsoft Entra-beheercentrum:

Meld u als toepassingsontwikkelaar aan bij het Microsoft Entra-beheercentrum.

Als u toegang hebt tot meerdere tenants, gebruikt u het pictogram  Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

Blader naar identiteitstoepassingen>> App-registraties.

Selecteer + Nieuwe registratie.

Op de pagina Een toepassing registreren die wordt weergegeven;

- Voer een betekenisvolle toepassingsnaam in die wordt weergegeven aan gebruikers van de app, bijvoorbeeld ciam-client-app.

- Onder Ondersteunde accounttypen selecteert u Enkel accounts in deze organisatieadreslijst.

Selecteer Registreren.

Het deelvenster Overzicht van de toepassing wordt weergegeven bij een geslaagde registratie. Noteer de toepassings-id (client) die moet worden gebruikt in de broncode van uw toepassing.

Beheerderstoestemming verlenen

Nadat u uw toepassing hebt geregistreerd, krijgt deze de machtiging User.Read toegewezen. Omdat de tenant echter een externe tenant is, kunnen de gebruikers van de klant zelf geen toestemming geven voor deze machtiging. U als beheerder moet toestemming geven voor deze machtiging namens alle gebruikers in de tenant:

Selecteer op de pagina App-registraties de toepassing die u hebt gemaakt (zoals ciam-client-app) om de overzichtspagina te openen.

Selecteer onder Beheren de optie API-machtigingen.

- Selecteer Beheerderstoestemming verlenen voor <uw tenantnaam> en selecteer Vervolgens Ja.

- Selecteer Vernieuwen en controleer vervolgens of Verleend voor <uw tenantnaam> wordt weergegeven onder Status voor de machtiging.

Openbare client- en systeemeigen verificatiestromen inschakelen

Als u wilt opgeven dat deze app een openbare client is en systeemeigen verificatie kan gebruiken, schakelt u openbare client- en systeemeigen verificatiestromen in:

- Selecteer op de pagina app-registraties de app-registratie waarvoor u openbare client- en systeemeigen verificatiestromen wilt inschakelen.

- Selecteer Verificatie onder Beheren.

- Sta onder Geavanceerde instellingen openbare clientstromen toe:

- Selecteer Ja als u de volgende mobiele en bureaubladstromen wilt inschakelen.

- Selecteer Ja voor Systeemeigen verificatie inschakelen.

- Selecteer de knop Opslaan .

Nadat u een nieuwe toepassing hebt geregistreerd, kunt u de toepassings-id (client) vinden in het overzicht in het Microsoft Entra-beheercentrum.

Externe tenants

Externe tenants van werknemers (meer informatie)

van werknemers (meer informatie) Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant. Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.

Instellingen in het bovenste menu om vanuit het menu Mappen en abonnementen over te schakelen naar uw externe tenant.