Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Je kunt authenticeren, autoriseren, beveiligen en toegang tot Kubernetes-clusters op verschillende manieren controleren.

- Door gebruik te maken van Kubernetes role-based access control (Kubernetes RBAC), kunt u gebruikers, groepen en service-accounts toegang verlenen tot alleen de middelen die ze nodig hebben.

- Met Azure Kubernetes Service (AKS) kunt u de beveiliging en toestemmingsstructuur verder verbeteren met behulp van Microsoft Entra ID en Azure RBAC.

Kubernetes RBAC en AKS helpen u uw cluster-toegang te beveiligen en bieden alleen de minimaal vereiste permissies aan ontwikkelaars en operators.

Dit artikel introduceert de kernconcepten die u helpen bij het verifiëren en het toewijzen van permissies in AKS.

Kubernetes RBAC

Kubernetes RBAC biedt gedetailleerde filtering van gebruikersacties. Met dit controlemechanisme:

- U geeft gebruikers of gebruikersgroepen de toestemming om middelen te creëren en aan te passen of om logs van actieve applicatiewerkbelastingen te bekijken.

- U kunt machtigingen instellen voor één naamruimte of voor het hele AKS-cluster.

- Je maakt rollen aan om permissies te definiëren, en vervolgens wijs je die rollen aan gebruikers toe met rolkoppelingen.

Voor meer informatie, zie Gebruik van Kubernetes RBAC-autorisatie.

Rollen en Clusterrollen

Rollen

Voordat u machtigingen aan gebruikers met Kubernetes RBAC toewijst, definieert u gebruikersmachtigingen als een Rol. Verleen machtigingen binnen een namespace met behulp van rollen.

Opmerking

Kubernetes-rollen verlenen permissies; ze weigeren geen permissies.

Om toestemmingen te verlenen over het hele cluster of tot clusterbronnen buiten een gegeven namespace, kunt u in plaats daarvan ClusterRoles gebruiken.

ClusterRoles

Een ClusterRole verleent en past permissies toe op middelen over het hele cluster, niet een specifieke naamruimte.

RoleBindings en ClusterRoleBindings

Nadat je rollen hebt gedefinieerd om permissies aan middelen toe te kennen, wijs je die Kubernetes RBAC-machtigingen toe met een RoleBinding. Als uw AKS-cluster integreert met Microsoft Entra ID, verlenen RoleBindings rechten aan Microsoft Entra-gebruikers om acties uit te voeren binnen het cluster. Zie hoe in de toegang tot clusterbronnen beheerd kan worden met behulp van Kubernetes rolgebaseerde toegangscontrole en Microsoft Entra-identiteiten.

Rolbindingen

Ken rollen toe aan gebruikers voor een bepaalde namespace met behulp van RoleBindings. Met RoleBindings kun je een enkele AKS-cluster logisch scheiden, zodat gebruikers alleen toegang hebben tot de applicatiebronnen in hun toegewezen namespace.

Om rollen over het hele cluster te binden, of om clusterbronnen buiten een bepaald naamruimte te organiseren, gebruik je in plaats daarvan ClusterRoleBindings.

ClusterRoleBinding

Met een ClusterRoleBinding bind je rollen aan gebruikers en pas je deze toe op resources in het hele cluster, niet op een specifieke namespace. Met deze aanpak kunt u beheerders of ondersteuningsingenieurs toegang verlenen tot alle resources in de AKS-cluster.

Opmerking

Microsoft/AKS voert alle clusteracties uit met toestemming van de gebruiker onder een ingebouwde Kubernetes-rol aks-service en ingebouwde rolbinding aks-service-rolebinding.

Met deze rol kan AKS clusterproblemen oplossen en diagnosticeren, maar kan geen machtigingen wijzigen of rollen of rolbindingen maken, of andere acties met hoge bevoegdheden. Roltoegang wordt alleen ingeschakeld onder actieve supporttickets met toegang volgens het just-in-time (JIT) model. Lees meer over AKS-ondersteuningsbeleid.

Kubernetes serviceaccounts

Serviceaccounts zijn een van de belangrijkste gebruikerscategorieën in Kubernetes. De Kubernetes API bewaart en beheert gebruikersaccounts. Serviceaccountreferenties worden opgeslagen als Kubernetes-geheimen, zodat ze kunnen worden gebruikt door geautoriseerde pods om te communiceren met de API-server. De meeste API-verzoeken leveren een authenticatietoken voor een serviceaccount of een normaal gebruikersaccount.

Normale gebruikersaccounts bieden traditionelere toegang voor menselijke beheerders of ontwikkelaars, niet alleen voor diensten en processen. Hoewel Kubernetes geen identiteitsbeheeroplossing biedt voor het opslaan van reguliere gebruikersaccounts en wachtwoorden, kunt u externe identiteitsoplossingen in Kubernetes integreren. Voor AKS-clusters is deze geïntegreerde identiteitsoplossing Microsoft Entra ID.

Voor meer informatie over de identiteitsopties in Kubernetes, zie Kubernetes-authenticatie.

Azure rolgebaseerde toegangscontrole

Azure role-based access control (RBAC) is een autorisatiesysteem gebouwd op Azure Resource Manager dat gedetailleerd toegangsbeheer van Azure-resources biedt.

| RBAC-systeem | Beschrijving |

|---|---|

| Kubernetes RBAC | Ontworpen om te werken met Kubernetes-resources binnen uw AKS-cluster. |

| Azure RBAC | Ontworpen om te werken met bronnen binnen uw Azure-abonnement. |

Met Azure RBAC maakt u een roldefinitie die de toe te passen machtigingen beschrijft. Vervolgens ken je een gebruiker of groep deze roldefinitie toe via een roltoewijzing voor een bepaald bereik. Het toepassingsbereik kan een individuele bron zijn, een brongroep, of binnen het abonnement.

Voor meer informatie, zie Wat is Azure rolgebaseerde toegangsbesturing (Azure RBAC)?

Er zijn twee toegangsniveaus nodig om een AKS-cluster volledig te kunnen gebruiken:

-

Toegang tot de AKS-resource in uw Azure-abonnement.

- Beheer het schalen of upgraden van uw cluster met behulp van de AKS-API's.

- Trek uw

kubeconfig.

- Toegang tot de Kubernetes-API. De toegang wordt gecontroleerd door:

- Kubernetes RBAC (traditioneel).

- Azure RBAC integreren met AKS voor Kubernetes-autorisatie.

Azure RBAC om toegang tot de AKS-resource te autoriseren

Met Azure RBAC kun je je gebruikers (of identiteiten) fijne toegang geven tot AKS-bronnen binnen één of meer abonnementen. Bijvoorbeeld, u kunt de Azure Kubernetes Service Contributor rol gebruiken om uw cluster op te schalen en te upgraden. Ondertussen heeft een andere gebruiker met de rol Azure Kubernetes Service Cluster Admin alleen toestemming om de Admin te trekken kubeconfig.

Gebruik Azure RBAC om toegang tot het Kubernetes-configuratiebestand in AKS te definiëren.

Azure RBAC voor Kubernetes-Autorisatie

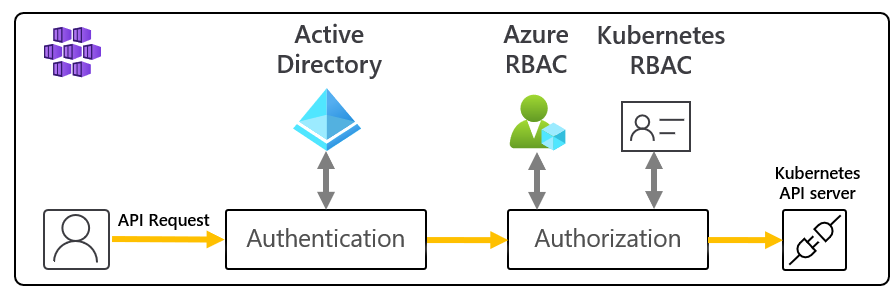

Met de Azure RBAC-integratie zal AKS een Kubernetes Authorization webhook-server gebruiken, zodat je de machtigingen en toewijzingen van resources in een door Microsoft Entra geïntegreerde Kubernetes-cluster kunt beheren met behulp van Azure-roldefinities en roltoewijzingen.

Zoals weergegeven in het bovenstaande diagram, zullen, bij gebruik van de Azure RBAC-integratie, alle verzoeken aan de Kubernetes API dezelfde authenticatiestroom volgen zoals uitgelegd in de sectie over Microsoft Entra-integratie.

Als de identiteit die het verzoek doet aanwezig is in Microsoft Entra ID, zal Azure samenwerken met Kubernetes RBAC om het verzoek te autoriseren. Als de identiteit buiten Microsoft Entra ID bestaat (bijvoorbeeld een Kubernetes-serviceaccount), wordt de autorisatie overgelaten aan de normale Kubernetes RBAC.

In dit scenario gebruikt u Azure RBAC-mechanismen en API's om ingebouwde rollen van gebruikers toe te wijzen of aangepaste rollen te maken, net zoals bij Kubernetes-rollen.

Met deze functie geef je gebruikers niet alleen rechten op de AKS-bron over abonnementen heen, maar configureer je ook de rol en rechten binnen elk van die clusters die de toegang tot de Kubernetes API beheren. Bijvoorbeeld, u kunt de Azure Kubernetes Service RBAC Reader rol toekennen op de abonnementsniveau. De ontvanger van de rol zal in staat zijn om alle Kubernetes-objecten uit alle clusters op te sommen en op te halen zonder ze te wijzigen.

Belangrijk

U moet Azure RBAC inschakelen voor Kubernetes-autorisatie voordat u deze functie kunt gebruiken. Voor meer details en stapsgewijze begeleiding, volg onze handleiding Gebruik Azure RBAC voor Kubernetes Authorisatie.

Ingebouwde rollen

AKS biedt de volgende vier ingebouwde rollen. Ze zijn vergelijkbaar met de ingebouwde Kubernetes-rollen, maar er zijn enkele verschillen, zoals ondersteuning voor CRD's. Bekijk de volledige lijst van acties die zijn toegestaan door elke Azure built-in role.

| Rol | Beschrijving |

|---|---|

| Azure Kubernetes Service RBAC Reader | Staat alleen-lezen toegang toe om de meeste objecten in een namespace te bekijken. Staat het bekijken van rollen of rolbindings niet toe. Staat weergave van Secrets niet toe. Als u de Secrets inhoud leest, hebt u toegang tot ServiceAccount referenties in de naamruimte, waardoor API-toegang wordt toegestaan als elke ServiceAccount in de naamruimte (een vorm van escalatie van bevoegdheden). |

| Azure Kubernetes Service RBAC Schrijver | Geeft lees-/schrijftoegang tot de meeste objecten in een namespace. Staat het bekijken of wijzigen van rollen of rolbindings niet toe. Hiermee kunnen Secrets en pods worden uitgevoerd als elke ServiceAccount in de namespace, zodat het kan worden gebruikt om de API-toegangsniveaus van elke ServiceAccount in de namespace te verkrijgen. |

| Azure Kubernetes Service RBAC-beheerder | Staat beheerderstoegang toe, bedoeld om binnen een namespace te worden verleend. Biedt lees-/schrijftoegang tot de meeste resources binnen een namespace (of clusterbereik), inclusief de mogelijkheid om rollen en rolbindings binnen de namespace te creëren. Stelt geen schrijfrechten toe voor de resourcequota of de namespace zelf. |

| Azure Kubernetes Service RBAC Clusterbeheerder | Staat supergebruikertoegang toe om elke actie op elke bron uit te voeren. Geeft volledige controle over elke resource in de cluster en in alle namespaces. |

Microsoft Entra-integratie

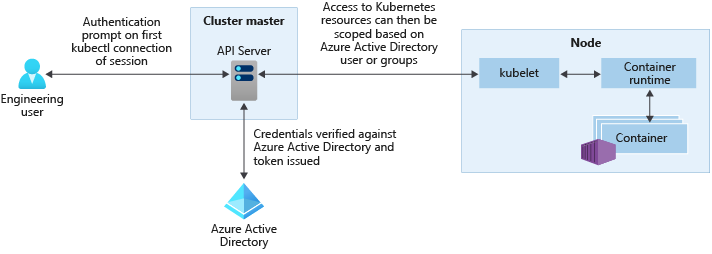

Verbeter de beveiliging van je AKS-cluster met Microsoft Entra-integratie. Gebaseerd op decennia van identiteitsbeheer voor bedrijven, is Microsoft Entra ID een multi-tenant, cloud-gebaseerde directory- en identiteitsbeheerservice die kern-directorydiensten, applicatietoegangbeheer en identiteitbescherming combineert. Met Microsoft Entra ID kun je on-premises identiteiten integreren in AKS-clusters om een enkele bron voor accountbeheer en beveiliging te bieden.

Met Microsoft Entra geïntegreerde AKS-clusters kun je gebruikers of groepen toegang geven tot Kubernetes-resources binnen een namespace of over het cluster.

- Om een

kubectlconfiguratiecontext te verkrijgen, voert een gebruiker het az aks get-credentials commando uit. - Wanneer een gebruiker met de AKS-cluster interacteert met

kubectl, worden ze gevraagd om in te loggen met hun Microsoft Entra-gegevens.

Deze benadering biedt een enkele bron voor gebruikersaccountbeheer en wachtwoordreferenties. De gebruiker kan alleen toegang krijgen tot de middelen zoals gedefinieerd door de clusterbeheerder.

Authenticatie van Microsoft Entra wordt geleverd aan AKS-clusters met OpenID Connect. OpenID Connect is een identiteitslaag die boven op het OAuth 2.0-protocol is gebouwd. Voor meer informatie over OpenID Connect, zie de OpenID Connect documentatie. Vanuit de Kubernetes-cluster wordt Webhook Token Authentication gebruikt om authenticatietokens te verifiëren. Authenticatie van de webhook-token wordt geconfigureerd en beheerd als onderdeel van het AKS-cluster.

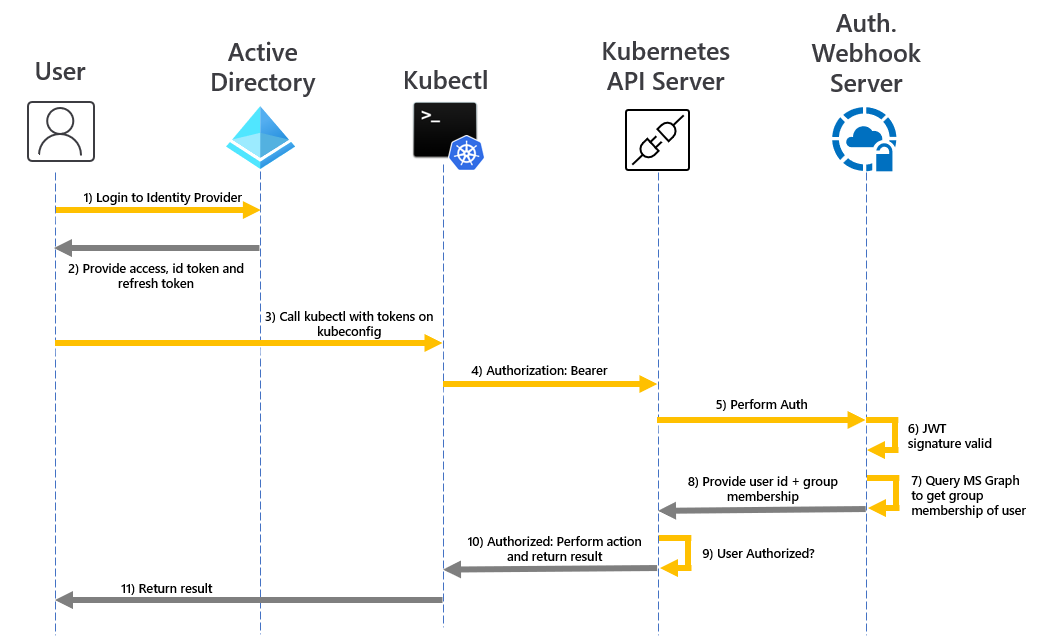

Webhook en API-server

Zoals te zien in de bovenstaande afbeelding, roept de API-server de AKS-webhookserver aan en voert de volgende stappen uit:

-

kubectlmaakt gebruik van de Microsoft Entra-clientapplicatie om gebruikers in te loggen via de OAuth 2.0 device authorization grant flow. - Microsoft Entra ID biedt een access_token, een id_token, en een refresh_token.

- De gebruiker doet een verzoek aan

kubectlmet een toegangstoken vankubeconfig. -

kubectlverstuurt de access_token naar de API-server. - De API-server is geconfigureerd met de Auth WebHook-server om validatie uit te voeren.

- De authenticatie-webhookserver bevestigt dat de JSON Web Token-handtekening geldig is door de openbare ondertekeningssleutel van Microsoft Entra te controleren.

- Als de gebruiker lid is van meer dan 200 groepen, gebruikt de servertoepassing door de gebruiker verstrekte referenties om een query uit te voeren op groepslidmaatschappen van de aangemelde gebruiker van de MS Graph API. Voor gebruikers met groepslidmaatschappen van 200 of minder bestaat de groepsclaim al in het clienttoken. Er wordt geen query uitgevoerd.

- Een reactie wordt naar de API-server gestuurd met gebruikersinformatie zoals de gebruikershoofdnaam (UPN)-claim van het toegangstoken en het groepslidmaatschap van de gebruiker op basis van het object-ID.

- De API voert een autorisatiebeslissing uit op basis van de Kubernetes Role/RoleBinding.

- Nadat toestemming is verleend, retourneert de API-server een reactie naar

kubectl. -

kubectlgeeft feedback aan de gebruiker.

Leer hoe u AKS met Microsoft Entra ID kunt integreren met ons stappenplan voor AKS-beheerde Microsoft Entra-integratie.

AKS-servicerechten

Bij het aanmaken van een cluster genereert of wijzigt AKS de benodigde resources (zoals VM's en NIC's) om het cluster namens de gebruiker te maken en te runnen. Deze identiteit is onderscheidend van de machtiging van de clusteridentiteit, die wordt aangemaakt tijdens het maken van de cluster.

Identiteit die de clusterrechten creëert en beheert

De volgende machtigingen zijn nodig voor de identiteit die het cluster creëert en beheert.

| Toestemming | Reden |

|---|---|

Microsoft.Compute/diskEncryptionSets/read |

Vereist om schijfversleutelingsset-ID te lezen. |

Microsoft.Compute/proximityPlacementGroups/write |

Vereist voor het bijwerken van nabijheidsplaatsingsgroepen. |

Microsoft.Network/applicationGateways/read Microsoft.Network/applicationGateways/write Microsoft.Network/virtualNetworks/subnets/join/action |

Vereist om applicatie-gateways te configureren en toe te treden tot het subnet. |

Microsoft.Network/virtualNetworks/subnets/join/action |

Vereist om de Netwerkbeveiligingsgroep voor de subnet te configureren bij gebruik van een aangepast VNET. |

Microsoft.Network/publicIPAddresses/join/action Microsoft.Network/publicIPPrefixes/join/action |

Vereist voor het configureren van de uitgaande openbare IP-adressen op de Standard Load Balancer. |

Microsoft.OperationalInsights/workspaces/sharedkeys/read Microsoft.OperationalInsights/workspaces/read Microsoft.OperationsManagement/solutions/write Microsoft.OperationsManagement/solutions/read Microsoft.ManagedIdentity/userAssignedIdentities/assign/action |

Vereist voor het maken en bijwerken van Log Analytics-werkruimten en Azure-bewaking voor containers. |

Microsoft.Network/virtualNetworks/joinLoadBalancer/action |

Vereist om de IP-gebaseerde back-endgroepen van de load balancer te configureren. |

Identiteitsrechten van AKS-cluster

De volgende machtigingen worden gebruikt door de AKS-clusteridentiteit, die is aangemaakt en verbonden met de AKS-cluster. Elke toestemming wordt gebruikt voor de redenen hieronder:

| Toestemming | Reden |

|---|---|

Microsoft.ContainerService/managedClusters/* |

Vereist voor het maken van gebruikers en het uitvoeren van het cluster |

Microsoft.Network/loadBalancers/delete Microsoft.Network/loadBalancers/read Microsoft.Network/loadBalancers/write |

Vereist om de load balancer te configureren voor een LoadBalancer-service. |

Microsoft.Network/publicIPAddresses/delete Microsoft.Network/publicIPAddresses/read Microsoft.Network/publicIPAddresses/write |

Vereist om openbare IP-adressen voor een LoadBalancer-service te vinden en te configureren. |

Microsoft.Network/publicIPAddresses/join/action |

Vereist voor het configureren van openbare IP-adressen voor een LoadBalancer-service. |

Microsoft.Network/networkSecurityGroups/read Microsoft.Network/networkSecurityGroups/write |

Vereist om beveiligingsregels voor een LoadBalancer-service aan te maken of te verwijderen. |

Microsoft.Compute/disks/delete Microsoft.Compute/disks/read Microsoft.Compute/disks/write Microsoft.Compute/locations/DiskOperations/read |

Vereist om AzureDisks te configureren. |

Microsoft.Storage/storageAccounts/delete Microsoft.Storage/storageAccounts/listKeys/action Microsoft.Storage/storageAccounts/read Microsoft.Storage/storageAccounts/write Microsoft.Storage/operations/read |

Vereist voor het configureren van opslagaccounts voor AzureFile of AzureDisk. |

Microsoft.Network/routeTables/read Microsoft.Network/routeTables/routes/delete Microsoft.Network/routeTables/routes/read Microsoft.Network/routeTables/routes/write Microsoft.Network/routeTables/write |

Vereist om route tabellen en routes voor nodes te configureren. |

Microsoft.Compute/virtualMachines/read |

Vereist om informatie te vinden voor virtuele machines in een VMAS, zoals zones, foutdomein, grootte en gegevensschijven. |

Microsoft.Compute/virtualMachines/write |

Vereist om AzureDisks aan een virtuele machine in een VMAS te koppelen. |

Microsoft.Compute/virtualMachineScaleSets/read Microsoft.Compute/virtualMachineScaleSets/virtualMachines/read Microsoft.Compute/virtualMachineScaleSets/virtualmachines/instanceView/read |

Vereist om informatie te vinden voor virtuele machines in een schaalset voor virtuele machines, zoals zones, foutdomeinen, grootte en gegevensschijven. |

Microsoft.Network/networkInterfaces/write |

Vereist om een virtuele machine in een VMAS toe te voegen aan een back-endadresgroep van een load balancer. |

Microsoft.Compute/virtualMachineScaleSets/write |

Vereist om een virtuele machineschaalset toe te voegen aan een back-endadresgroep van een load balancer en knooppunten uit te schalen in een virtuele machineschaalset. |

Microsoft.Compute/virtualMachineScaleSets/delete |

Vereist om een virtuele-machineschaalset te verwijderen uit een back-endadresgroep van een load balancer en knooppunten in een virtuele-machineschaalset te verminderen. |

Microsoft.Compute/virtualMachineScaleSets/virtualmachines/write |

Vereist om AzureDisks te koppelen en een virtuele machine uit een virtual machine-schaalset toe te voegen aan de load balancer. |

Microsoft.Network/networkInterfaces/read |

Verplicht om te zoeken naar interne IP-adressen en achterpool-adressen van load balancers voor virtuele machines in een VMAS. |

Microsoft.Compute/virtualMachineScaleSets/virtualMachines/networkInterfaces/read |

Vereist is om interne IP-adressen en backend-adressenpools van de load balancer te doorzoeken voor een virtuele machine in een virtuele machine scaleset. |

Microsoft.Compute/virtualMachineScaleSets/virtualMachines/networkInterfaces/ipconfigurations/publicipaddresses/read |

Vereist om publieke IP-adressen te vinden voor een virtuele machine in een virtuele machineschaalset. |

Microsoft.Network/virtualNetworks/read Microsoft.Network/virtualNetworks/subnets/read |

Het is vereist om te verifiëren of er een subnet bestaat voor de interne load balancer in een andere resourcegroep. |

Microsoft.Compute/snapshots/delete Microsoft.Compute/snapshots/read Microsoft.Compute/snapshots/write |

Vereist om snapshots te configureren voor AzureDisk. |

Microsoft.Compute/locations/vmSizes/read Microsoft.Compute/locations/operations/read |

Benodigd om te zoeken naar virtuele machines en hun grootte om AzureDisk-volumelimieten te bepalen. |

Aanvullende machtigingen voor clusteridentiteit

Bij het maken van een cluster met specifieke attributen heb je de volgende extra rechten nodig voor de clusteridentiteit. Aangezien deze machtigingen niet automatisch worden toegewezen, moet u ze toevoegen aan de clusteridentiteit nadat deze is gemaakt.

| Toestemming | Reden |

|---|---|

Microsoft.Network/networkSecurityGroups/write Microsoft.Network/networkSecurityGroups/read |

Vereist indien een netwerkbeveiligingsgroep in een andere resourcegroep wordt gebruikt. Vereist voor het configureren van beveiligingsregels voor een LoadBalancer-service. |

Microsoft.Network/virtualNetworks/subnets/read Microsoft.Network/virtualNetworks/subnets/join/action |

Verplicht als u een subnet in een andere resourcegroep gebruikt, zoals een aangepast VNET. |

Microsoft.Network/routeTables/routes/read Microsoft.Network/routeTables/routes/write |

Vereist als u een subnet gebruikt dat is gekoppeld aan een routeringstabel in een andere resourcegroep, zoals een aangepast VNET met een aangepaste routeringstabel. Het is noodzakelijk om te verifiëren of er al een subnet bestaat voor het subnet in de andere resourcegroep. |

Microsoft.Network/virtualNetworks/subnets/read |

Vereist bij gebruik van een interne load balancer in een andere resourcegroep. Vereist om te verifiëren of er al een subnet bestaat voor de interne load balancer in de resourcegroep. |

Microsoft.Network/privatednszones/* |

Verplicht als u een privé DNS-zone in een andere resourcegroep gebruikt, zoals een aangepaste privéDNSZone. |

Toegang tot AKS-knooppunt

Standaard is Node Access niet vereist voor AKS. De volgende toegang is nodig voor de node als een specifiek onderdeel wordt gebruikt.

| Toegang | Reden |

|---|---|

kubelet |

Vereist om MSI toegang tot ACR te verlenen. |

http app routing |

Vereist voor schrijfrechten op 'random name'.aksapp.io. |

container insights |

Vereist om toestemming te verlenen aan de Log Analytics-werkruimte. |

Samenvatting

Bekijk de tabel voor een beknopt overzicht van hoe gebruikers zich kunnen authenticeren bij Kubernetes wanneer Microsoft Entra-integratie is ingeschakeld. In alle gevallen is de volgorde van commando's van de gebruiker:

Voer

az loginuit om te verifiëren bij Azure.Voer

az aks get-credentialsuit om de inloggegevens voor de cluster te downloaden naar.kube/config.Voer

kubectlcommando's uit.- Met de eerste opdracht kan verificatie op basis van een browser worden geactiveerd voor verificatie bij het cluster, zoals beschreven in de volgende tabel.

In Azure Portal vindt u het volgende:

- De Role Grant (Azure RBAC roltoekenning) waar naar verwezen wordt in de tweede kolom, wordt getoond op het tabblad Toegangsbeheer.

- De Cluster Admin Microsoft Entra-groep wordt weergegeven op het Configuratie-tabblad.

- Ook gevonden met de parameternaam

--aad-admin-group-object-idsin de Azure CLI.

- Ook gevonden met de parameternaam

| Beschrijving | Roltoekenning vereist | Clusterbeheerder Microsoft Entra-groep(en) | Wanneer te gebruiken |

|---|---|---|---|

| Legacy admin inloggen met gebruik van een clientcertificaat |

Azure Kubernetes Service-clusterbeheerderrol. Met deze rol kan az aks get-credentials gebruikt worden met de --admin vlag, waarmee een verouderd (niet-Microsoft Entra) clusterbeheerderscertificaat in de .kube/config van de gebruiker wordt gedownload. Dit is het enige doel van de "Azure Kubernetes Service Cluster Admin Role". |

n.v.t | Als je permanent geblokkeerd bent doordat je geen toegang hebt tot een geldige Microsoft Entra-groep met toegang tot je cluster. |

| Microsoft Entra-id met handmatige (cluster)RoleBindings |

Azure Kubernetes Service Cluster Gebruikersrol. Met de rol 'Gebruiker' kan az aks get-credentials zonder de --admin vlag worden gebruikt. (Dit is het enige doel van "Azure Kubernetes Service Cluster User Role".) Het resultaat, op een Microsoft Entra ID-geschikte cluster, is het downloaden van een lege invoer in .kube/config, wat browsergebaseerde authenticatie activeert wanneer het voor het eerst wordt gebruikt door kubectl. |

De gebruiker bevindt zich niet in een van deze groepen. Omdat de gebruiker zich niet in een clusterbeheerdergroep bevindt, worden hun rechten volledig beheerd door RoleBindings of ClusterRoleBindings die zijn ingesteld door clusterbeheerders. De (Cluster)RoleBindings wijzen Microsoft Entra-gebruikers of Microsoft Entra-groepen aan als hun subjects. Als dergelijke koppelingen niet zijn ingesteld, kan de gebruiker geen enkele kubectl-opdracht uitvoeren. |

Als je fijnmazige toegangscontrole wilt en je gebruikt Azure RBAC niet voor Kubernetes-autorisatie. Merk op dat de gebruiker die de koppelingen instelt, moet inloggen via een van de andere methoden die in deze tabel worden vermeld. |

| Microsoft Entra ID door een lid van de beheerdersgroep | Hetzelfde als hierboven | Gebruiker is lid van een van de hier vermelde groepen. AKS genereert automatisch een ClusterRoleBinding die alle vermelde groepen aan de cluster-admin Kubernetes-rol bindt. Gebruikers in deze groepen kunnen dus alle kubectl opdrachten uitvoeren als cluster-admin. |

Als u gebruikers eenvoudig volledige beheerdersrechten wilt geven en niet gebruikmaakt van Azure RBAC voor Kubernetes-autorisatie. |

| Microsoft Entra ID met Azure RBAC voor Kubernetes Autorisatie | Twee rollen: Eerst, Azure Kubernetes Service Cluster User Role (zoals hierboven). Ten tweede, een van de hierboven vermelde rollen van "Azure Kubernetes Service RBAC...", of je eigen aangepaste alternatief. |

Het veld 'admin-rollen' op de Configuratietab is irrelevant wanneer Azure RBAC voor Kubernetes-autorisatie is ingeschakeld. | Je gebruikt Azure RBAC voor Kubernetes-autorisatie. Deze benadering geeft je gedetailleerde controle, zonder de noodzaak om RoleBindings of ClusterRoleBindings in te stellen. |

Volgende stappen

- Om aan de slag te gaan met Microsoft Entra ID en Kubernetes RBAC, zie Microsoft Entra ID integreren met AKS.

- Voor bijbehorende best practices, zie Best practices voor authenticatie en autorisatie in AKS.

- Om aan de slag te gaan met Azure RBAC voor Kubernetes-autorisatie, zie Azure RBAC gebruiken om toegang te autoriseren binnen het Azure Kubernetes Service (AKS) Cluster.

- Om te beginnen met het beveiligen van uw

kubeconfigbestand, zie Toegang tot clusterconfiguratiebestand beperken. - Om aan de slag te gaan met beheerde identiteiten in AKS, zie Gebruik een beheerde identiteit in AKS.

Voor meer informatie over de kernconcepten van Kubernetes en AKS, zie de volgende artikelen: