Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Organisaties hebben doorgaans strikte beveiligings- en nalevingsvereisten om uitgaand (uitgaand) netwerkverkeer van een cluster te reguleren om risico's van gegevensexfiltratie te elimineren. Standaard hebben AKS-clusters (Standard SKU Azure Kubernetes Service) onbeperkte uitgaande internettoegang. Met dit netwerktoegangsniveau kunnen knooppunten en services die u uitvoert toegang krijgen tot externe resources, indien nodig. Als u uitgaand verkeer wilt beperken, moet een beperkt aantal poorten en adressen toegankelijk zijn voor het onderhouden van goede clusteronderhoudstaken. Het conceptuele document over regels voor uitgaande netwerken en FQDN-regels (Fully Qualified Domain Name) voor AKS-clusters bevat een lijst met vereiste eindpunten voor het AKS-cluster en de optionele invoegtoepassingen en functies.

Een veelvoorkomende oplossing voor het beperken van uitgaand verkeer van het cluster is door een firewallapparaat te gebruiken om verkeer te beperken op basis van firewallregels. Firewall is van toepassing wanneer uw toepassing uitgaande toegang vereist, maar wanneer uitgaande aanvragen moeten worden geïnspecteerd en beveiligd. Het handmatig configureren van een firewall met vereiste uitgaande regels en FQDN's is een lastig proces, met name als u alleen een geïsoleerd AKS-cluster wilt maken zonder uitgaande afhankelijkheden voor het opstarten van het cluster.

Om het risico op gegevensexfiltratie te verminderen, maakt netwerkisolatiecluster het mogelijk om het AKS-cluster zonder uitgaande netwerkafhankelijkheden op te halen, zelfs voor het ophalen van clusteronderdelen/installatiekopieën uit Microsoft Artifact Registry (MAR). De clusteroperator kan incrementeel toegestaan uitgaand verkeer instellen voor elk scenario dat ze willen inschakelen.

Hoe een netwerkisolatiecluster werkt

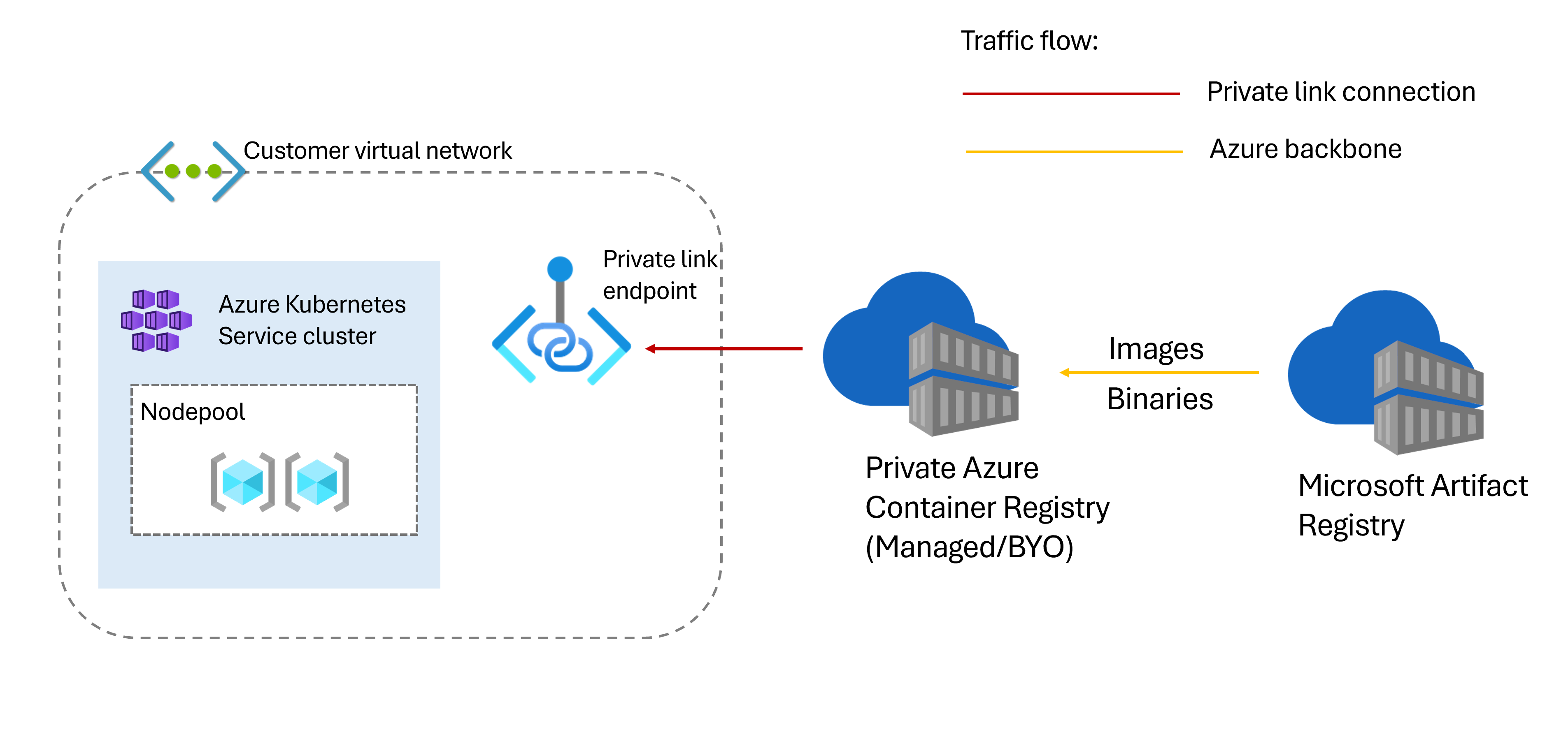

In het volgende diagram ziet u de netwerkcommunicatie tussen afhankelijkheden voor een netwerkisolatiecluster.

AKS-clusters halen artefacten op die vereist zijn voor het cluster en de bijbehorende functies of invoegtoepassingen uit het Microsoft Artifact Registry (MAR). Met deze afbeeldingspull kan AKS nieuwere versies van de clustercomponenten bieden en ook kritieke beveiligingsproblemen aanpakken. Een netwerkgeïsoleerde cluster probeert de betreffende installatiekopieën en binaire bestanden op te halen uit een privé-exemplaar van Azure Container Registry (ACR) dat is verbonden met het cluster, in plaats van ze uit MAR te trekken. Als de afbeeldingen niet aanwezig zijn, haalt de persoonlijke ACR ze uit MAR en biedt ze aan via zijn privé-eindpunt, waardoor het niet langer nodig is om egress vanuit het cluster naar het openbare MAR-eindpunt mogelijk te maken.

De volgende twee opties worden ondersteund voor een privé-ACR die is gekoppeld aan netwerk-geïsoleerde clusters:

AKS-beheerde ACR : AKS maakt, beheert en afstemmen een ACR-resource in deze optie. Er is niets wat je hoeft te doen.

Notitie

Er wordt een AKS-beheerde ACR-resource in uw abonnement aangemaakt. Als u het cluster verwijdert met AKS-beheerde ACR voor de bootstrapartefactbron. Gerelateerde resources, zoals de door AKS beheerde ACR, private link en het privé-eindpunt, worden ook automatisch verwijderd. Als u het uitgaande type op een cluster wijzigt in een ander type dan

noneofblockmet--bootstrap-artifact-sourcebehouden alsCache. Vervolgens worden de gerelateerde resources niet verwijderd.Bring Your Own (BYO) ACR : voor de BYO ACR-optie moet u een ACR maken met een privékoppeling tussen de ACR-resource en het AKS-cluster. Zie Privé verbinding maken met een Azure-containerregister met behulp van Azure Private Link om te begrijpen hoe u een privé-eindpunt voor uw register configureert. U moet ook machtigingen toewijzen en de cacheregels, private link en het privé-eindpunt beheren dat in het cluster wordt gebruikt.

Notitie

Wanneer u het AKS-cluster verwijdert of nadat u de functie hebt uitgeschakeld. De BYO ACR, private link en het privé-eindpunt worden niet automatisch verwijderd. Als u aangepaste afbeeldingen en cacheregels toevoegt aan de BYO ACR, blijven deze behouden na het afstemmen van clusters.

Als u een geïsoleerd netwerkcluster wilt maken, moet u eerst ervoor zorgen dat netwerkverkeer tussen uw API-server en uw knooppuntgroepen alleen in het privénetwerk blijft, kunt u een van de volgende privéclustermodi kiezen:

- Privékoppelingscluster : het besturingsvlak of de API-server bevindt zich in een door AKS beheerde Azure-resourcegroep en uw knooppuntgroep bevindt zich in uw resourcegroep. De server en de knooppuntgroep kunnen met elkaar communiceren via de Azure Private Link-service in het virtuele netwerk van de API-server en een privé-eindpunt dat wordt weergegeven op het subnet van uw AKS-cluster.

- Cluster geconfigureerd met API Server VNet-integratie: een cluster dat is geconfigureerd met API Server VNet-integratie, projecteert het API-servereindpunt rechtstreeks in een gedelegeerd subnet in het virtuele netwerk waarin AKS wordt geïmplementeerd. VNet-integratie van API Server maakt netwerkcommunicatie mogelijk tussen de API-server en de clusterknooppunten zonder een privékoppeling of tunnel.

U moet er ook voor zorgen dat het uitgangspad voor uw AKS-cluster wordt beheerd en beperkt, u kunt een van de volgende netwerkuitgangen kiezen:

-

Uitgaand type van

none- Alsnoneis ingesteld. AKS configureert niet automatisch uitgaande paden en er is geen standaardroute vereist. Het wordt ondersteund in zowel 'Bring-Your-Own' scenario's voor virtuele netwerken als in scenario's voor beheerde virtuele netwerken. Voor een scenario met bring your own virtual network moet u indien nodig expliciete uitgaande paden instellen. -

Het uitgaande type

block(preview) -Ifblockis ingesteld. AKS configureert netwerkregels om al het uitgaand verkeer van het cluster actief te blokkeren. Deze optie is handig voor zeer veilige omgevingen waarbij uitgaande connectiviteit moet worden beperkt. Het wordt ondersteund in het scenario van het beheerde virtuele netwerk. U kunt ook een vergelijkbaar effect bereiken door al het uitgaand verkeer te blokkeren door NSG-regels (netwerkbeveiligingsgroep) toe te voegen metnoneeen bring-your-own virtual network-scenario.

Notitie

Het type none voor uitgaand verkeer is algemeen beschikbaar.

Het uitgaande type block bevindt zich in de previewfase.

Belangrijk

AKS preview-functies zijn beschikbaar op selfservice, opt-in basis. Previews worden geleverd 'zoals het is' en 'voor zover beschikbaar' en zijn uitgesloten van de serviceovereenkomsten en beperkte garantie. AKS-previews worden gedeeltelijk gedekt door klantondersteuning naar best vermogen. Daarom zijn deze functies niet bedoeld voor productiegebruik. Zie de volgende ondersteuningsartikelen voor meer informatie:

Beperkingen

-

Unmanagedkanaal wordt niet ondersteund. - Windows-knooppuntgroepen worden nog niet ondersteund.

- Kubenet-netwerken worden niet ondersteund.

- BYO ACR Domain Name Label (DNL) wordt niet ondersteund.

Waarschuwing

Als u openbare IP-adressen van knooppunten gebruikt in geïsoleerde AKS-clusters in het netwerk, wordt uitgaand verkeer met uitgaand type nonetoegestaan.

Functies, invoegtoepassingen en extensies gebruiken waarvoor uitgaand verkeer is vereist

Voor netwerk-geïsoleerde clusters met BYO ACR:

- Als u een AKS-functie of invoegtoepassing wilt gebruiken waarvoor uitgaande netwerktoegang in geïsoleerde netwerkclusters met uitgaand type

noneis vereist, bevat dit document de vereisten voor het uitgaande netwerk voor elke functie. In dit document worden ook de functies of invoegtoepassingen opgesomd die ondersteuning bieden voor private link-integratie voor beveiligde verbindingen vanuit het virtuele netwerk van het cluster. Het wordt aanbevolen om privé-eindpunten in te stellen voor toegang tot deze functies. Bijvoorbeeld, u kunt ingestie instellen via een privé-eindpunt voor het gebruik van Beheerde Prometheus (Azure Monitor-werkruimte) en Container Insights (Log Analytics-werkruimte) in ingeïsoleerde netwerkclusters. Als een private link-integratie niet beschikbaar is voor een van deze functies. Vervolgens kunt u het cluster instellen met een door de gebruiker gedefinieerde routeringstabel en een Azure Firewall op basis van de netwerkregels en toepassingsregels die vereist zijn voor die functie. - Als u het CSI-stuurprogramma (Azure Container Storage Interface) voor Azure Files en Blob Storage gebruikt, moet u een aangepaste opslagklasse maken met networkEndpointType: privateEndpoint, zie voorbeelden in Azure Files-opslagklassen en Azure Blob-opslagklassen.

- De volgende AKS-clusterextensies worden nog niet ondersteund op geïsoleerde netwerkclusters:

Veelgestelde vragen

Wat is het verschil tussen een geïsoleerd netwerkcluster en Azure Firewall?

Een netwerkisolatiecluster vereist geen uitgaand verkeer buiten het VNet tijdens het opstartproces van het cluster. Een netwerk-geïsoleerd cluster heeft als uitgaand type ofwel none of block. Als het uitgaande type is ingesteld op none, stelt AKS geen uitgaande verbindingen in voor het cluster, zodat de gebruiker deze zelf kan configureren. Als het uitgaande type is ingesteld op block, worden alle uitgaande verbindingen geblokkeerd.

Een firewall brengt doorgaans een barrière tot stand tussen een vertrouwd netwerk en een niet-vertrouwd netwerk, zoals internet. Azure Firewall kan bijvoorbeeld uitgaand HTTP- en HTTPS-verkeer beperken dat is gebaseerd op de bestemming. Het biedt u nauwkeurige controle over uitgaand verkeer, maar tegelijkertijd kunt u toegang bieden tot de FQDN's die de uitgaande afhankelijkheden van een AKS-cluster omvatten. Dit is iets wat NSG's niet kunnen doen. U kunt bijvoorbeeld het uitgaand type van het cluster instellen op userDefinedRouting om uitgaand verkeer via de firewall te forceren en vervolgens FQDN-beperkingen voor uitgaand verkeer te configureren. Er zijn veel gevallen waarin u nog steeds een firewall wilt. Naast uitgaand verkeer vanuit uw toepassing kunt u het clusterverkeer beheren, inspecteren en beveiligen, zowel voor uitgaande als inkomende stromen.

Kortom, hoewel Azure Firewall kan worden gebruikt om uitgaande beperkingen voor clusters met uitgaande aanvragen te definiëren, gaan geïsoleerde netwerkclusters verder met een basis beveiligingshouding door de uitgaande aanvragen geheel of helemaal te elimineren of te blokkeren.

Moet ik toegestane eindpunten instellen voor het geïsoleerde netwerkcluster?

Voor de fasen voor het maken en opstarten van clusters is geen uitgaand verkeer van het geïsoleerde netwerkcluster vereist. Afbeeldingen die vereist zijn voor AKS-componenten en -invoegtoepassingen worden opgehaald uit de private ACR die is verbonden met het cluster, in plaats van te trekken uit Microsoft Artifact Registry (MAR) via openbare eindpunten.

Na het instellen van een netwerkisolatiecluster. Als u functies of invoegtoepassingen wilt inschakelen die uitgaande aanvragen moeten indienen bij hun service-eindpunten, kunt u privé-eindpunten instellen voor de services die worden mogelijk gemaakt door Azure Private Link.

Kan ik pakketten handmatig upgraden om de nodepool-afbeelding te upgraden?

Het handmatig upgraden van pakketten afhankelijk van uitgaand verkeer naar pakketrepositories wordt niet aanbevolen. In plaats daarvan kunt u de OS-afbeeldingen van knooppunten handmatig upgraden of automatisch upgraden. Alleen NodeImage en None upgradekanalen worden momenteel ondersteund voor geïsoleerde netwerkclusters.

Wat gebeurt er als ik het andere uitgaande type dan none of blockwijzig, maakt dat nog steeds een netwerkisolatiecluster?

De enige ondersteunde uitgaande typen voor een netwerkisolatiecluster zijn uitgaand type none en block. Als u een ander uitgangstype gebruikt, kan het cluster nog steeds artefacten binnenhalen uit de privé ACR die is gekoppeld, maar dit kan uitgaand verkeer genereren.