Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Microsoft Antimalware voor Azure is een gratis realtime-beveiliging waarmee virussen, spyware en andere schadelijke software worden geïdentificeerd en verwijderd. Er worden waarschuwingen gegenereerd wanneer bekende schadelijke of ongewenste software zichzelf probeert te installeren of wordt uitgevoerd op uw Azure systemen.

De oplossing is gebouwd op hetzelfde antimalwareplatform als Microsoft Security Essentials (MSE), Microsoft Forefront Endpoint Protection, Microsoft System Center Endpoint Protection, Microsoft Intune en Microsoft Defender for Cloud. Microsoft Antimalware voor Azure is een oplossing met één agent voor toepassingen en tenantomgevingen, ontworpen om op de achtergrond te worden uitgevoerd zonder menselijke tussenkomst. Beveiliging kan worden geïmplementeerd op basis van de behoeften van toepassingsworkloads, met standaard beveiligde of geavanceerde aangepaste configuratie, waaronder bewaking van antimalware.

Wanneer u Microsoft Antimalware implementeert en inschakelt voor Azure voor uw toepassingen, zijn de volgende kernfuncties beschikbaar:

- Real-time-beveiliging : bewaakt activiteiten in Cloud Services en op Virtual Machines om de uitvoering van malware te detecteren en te blokkeren.

- Gepland scannen - Scant periodiek om malware te detecteren, waaronder actief uitgevoerde programma's.

- Malwareherstel : neemt automatisch actie op gedetecteerde malware, zoals het verwijderen of in quarantaine plaatsen van schadelijke bestanden en het opschonen van schadelijke registervermeldingen.

- Handtekeningupdates: installeert automatisch de nieuwste beveiligingshandtekeningen (virusdefinities) om ervoor te zorgen dat de beveiliging up-to-date is op basis van een vooraf bepaalde frequentie.

- Updates van antimalware-engine : de Microsoft Antimalware-engine wordt automatisch bijgewerkt.

- Updates van antimalwareplatform : het Microsoft Antimalware-platform wordt automatisch bijgewerkt.

- Actieve beveiliging - rapporteert telemetriemetagegevens over gedetecteerde bedreigingen en verdachte resources aan Microsoft Azure om snelle reactie op het veranderende bedreigingslandschap te garanderen en realtime synchrone handtekeninglevering mogelijk te maken via het Microsoft Active Protection System (MAPS).

- Voorbeeldenrapportage : biedt en rapporteert voorbeelden aan de Microsoft Antimalware-service om de service te verfijnen en probleemoplossing in te schakelen.

- Uitsluitingen: hiermee kunnen toepassings- en servicebeheerders uitsluitingen configureren voor bestanden, processen en stations.

- Antimalware-gebeurtenisverzameling - registreert de status van de antimalwareservice, verdachte activiteiten en herstelacties die worden uitgevoerd in het gebeurtenislogboek van het besturingssysteem en verzamelt deze in het Azure Storage-account van de klant.

Notitie

Microsoft Antimalware kan ook worden geïmplementeerd met behulp van Microsoft Defender for Cloud. Lees Install Endpoint Protection in Microsoft Defender for Cloud voor meer informatie.

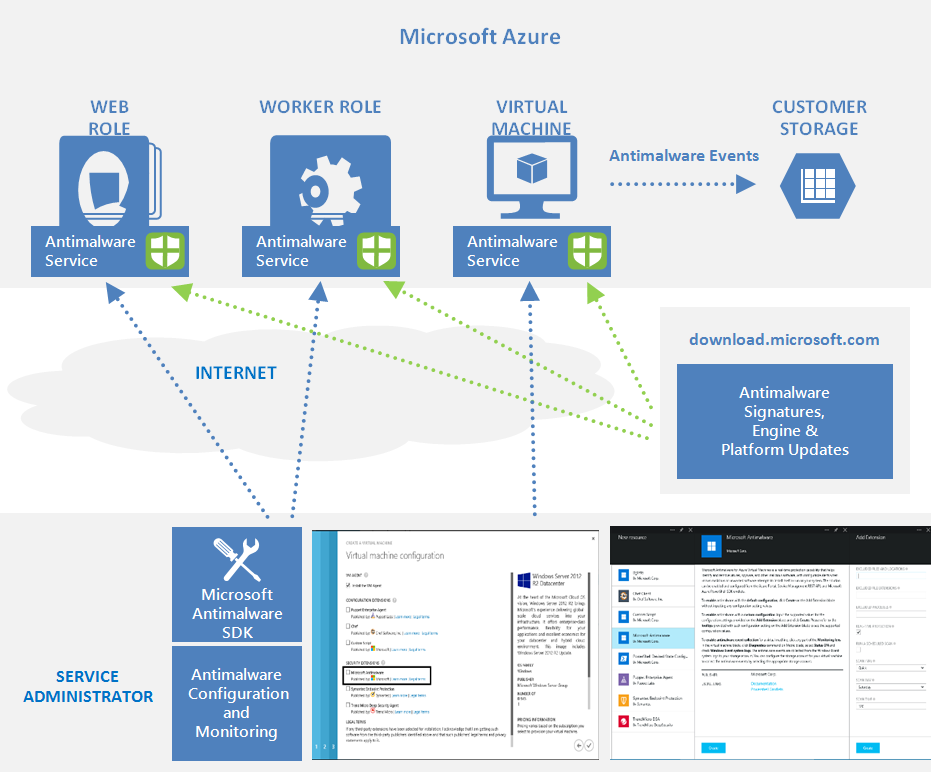

Architectuur

Microsoft Antimalware voor Azure bestaat uit verschillende onderdelen:

- De Microsoft Antimalware-client en -service

- Klassiek implementatiemodel voor antimalware

- PowerShell-cmdlets voor antimalware

- Azure Diagnostics-extensie

Platformondersteuning en -implementatie

Virtual Machines:

- Niet standaard geïnstalleerd

- Beschikbaar als een optionele beveiligingsextensie via de Azure-portal of Visual Studio virtuele machineconfiguratie

- Ondersteund op Windows Server 2008 R2, Windows Server 2012 en Windows Server 2012 R2

- Niet ondersteund op Windows Server 2008- en Linux-besturingssystemen

CloudServices:

- Standaard geïnstalleerd in een uitgeschakelde status op alle ondersteunde Azure gastbesturingssystemen

- Expliciete activering vereist om uw cloudservice te beveiligen

Azure App Service:

- Ingeschakeld voor de onderliggende service die Windows web-apps host

- Beperkt tot het beveiligen van Azure App Service infrastructuur, niet van klantinhoud

- Niet voldoende voor volledige beveiliging van webtoepassingen (implementeer meer beveiligingscontroles, zoals beschreven in de aanbevolen procedures voor Azure Web Application Security)

Notitie

Microsoft Defender Antivirus is de ingebouwde Antimalware ingeschakeld in Windows Server 2016 en hoger. De Azure VM Antimalware-extensie kan nog steeds worden toegevoegd aan een Windows Server 2016 en hoger Azure VM met Microsoft Defender Antivirus. In dit scenario past de extensie eventueel optionele configuratiebeleid toe voor gebruik door Microsoft Defender Antivirus. De extensie implementeert geen andere antimalwareservices. Zie Codevoorbeelden voor het inschakelen en configureren van Microsoft Antimalware voor Azure voor meer informatie over Microsoft Defender Antivirus.

Microsoft-werkstroom voor antimalware

De Azure-servicebeheerder kan Antimalware inschakelen voor Azure met een standaard- of aangepaste configuratie voor uw Virtual Machines en Cloud Services met behulp van de volgende opties:

- Virtual Machines - In de Azure-portal onder Security Extensions

- Virtual Machines: de configuratie van de Visual Studio virtual machines gebruiken in Server Explorer

- Virtual Machines en Cloud Services - Het antimalwaremodel gebruiken classic deployment model

- Virtual Machines en Cloud Services: PowerShell-cmdlets voor antimalware gebruiken

De Azure portal- of PowerShell-cmdlets pushen het antimalware-extensiepakketbestand naar het Azure systeem op een vooraf vastgestelde vaste locatie. De Azure Gastagent (of de Infrastructuuragent) start de Antimalware-extensie en past de configuratie-instellingen van Antimalware toe die zijn opgegeven als invoer. Met deze stap schakelt u de Antimalware-service in met standaard- of aangepaste configuratie-instellingen. Als er geen aangepaste configuratie is opgegeven, wordt de antimalwareservice ingeschakeld met de standaardconfiguratie-instellingen. Zie Code-voorbeelden voor het inschakelen en configureren van Microsoft Antimalware voor Azure voor meer informatie over antimalwareconfiguratie.

Na de initialisatie haalt de Microsoft Antimalware-client automatisch de meest recente beveiligingsengine en handtekeningdefinities van internet op en past deze toe op uw Azure systeem. De service registreert alle activiteiten in het gebeurtenislogboek van het besturingssysteem onder de gebeurtenisbron Microsoft Antimalware. Deze logboeken bevatten informatie over:

- Gezondheidsstatus van de cliënt

- Beschermings- en herstelactiviteiten

- Configuratiewijzigingen

- Updates voor engine- en handtekeningdefinities

- Andere operationele gebeurtenissen

U kunt antimalwarebewaking voor uw cloudservice of virtuele machine inschakelen om de gebeurtenissen in het antimalwaregebeurtenislogboek te laten schrijven terwijl ze worden geproduceerd in uw Azure-opslagaccount. De Antimalware-service gebruikt de Azure Diagnostics-extensie om antimalwaregebeurtenissen van het Azure systeem te verzamelen in tabellen in het Azure Storage-account van de klant.

De implementatiewerkstroom, inclusief configuratiestappen en opties die worden ondersteund voor de bovenstaande scenario's, worden beschreven in de sectie Antimalware-implementatiescenario's van dit document.

Notitie

U kunt echter PowerShell/API's en Azure Resource Manager-sjablonen gebruiken om Virtual Machine Scale Sets te implementeren met de Microsoft Antimalware-extensie. Voor het installeren van een extensie op een virtuele machine die al wordt uitgevoerd, kunt u het voorbeeldscript Python vmssextn.py gebruiken. Met dit script wordt de bestaande extensieconfiguratie op de schaalset opgehaald en wordt een extensie toegevoegd aan de lijst met bestaande extensies op de Azure Virtual Machine-Schaalsets.

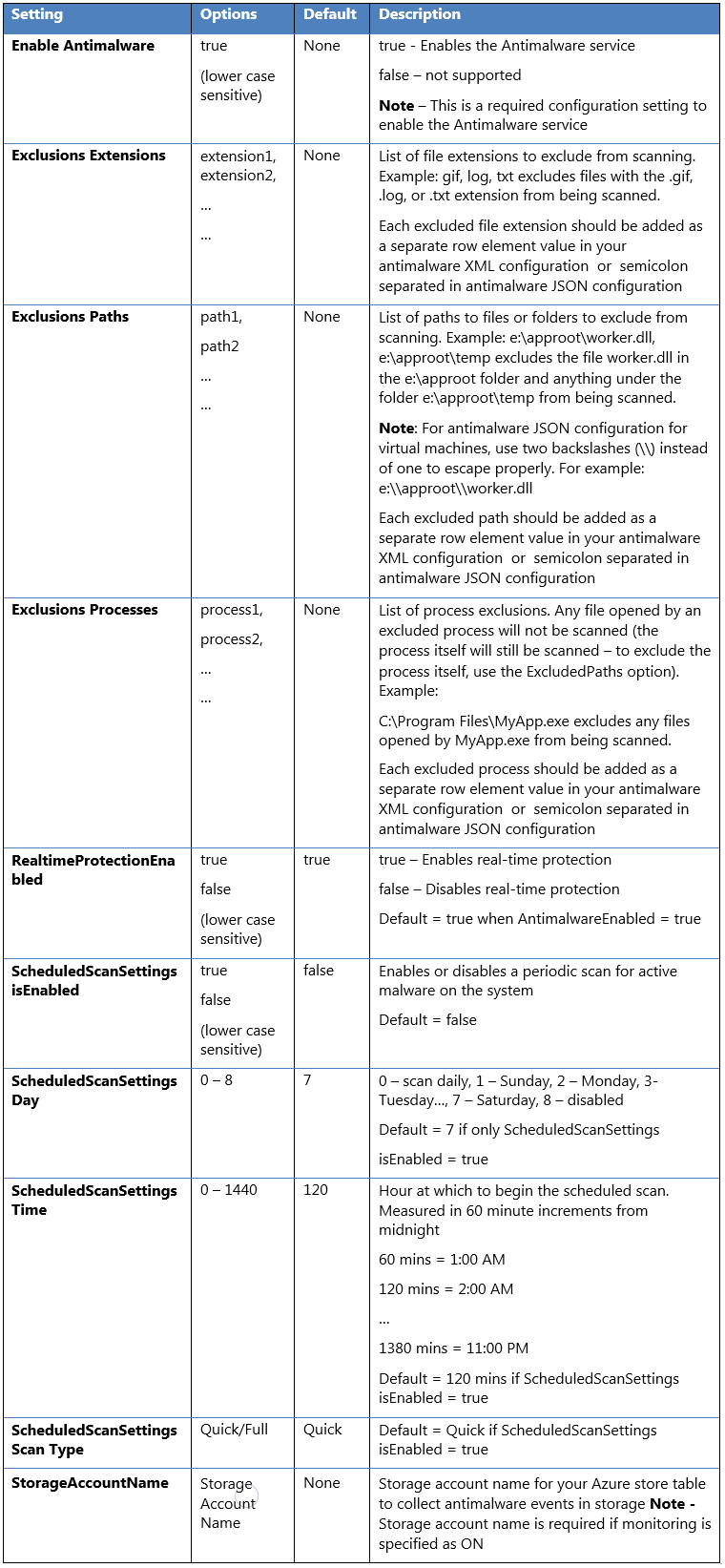

Standaard- en aangepaste antimalwareconfiguratie

De standaardconfiguratie-instellingen worden toegepast om Antimalware in te schakelen voor Azure Cloud Services of Virtual Machines wanneer u geen aangepaste configuratie-instellingen opgeeft. De standaardconfiguratie-instellingen zijn vooraf geoptimaliseerd voor uitvoering in de Azure-omgeving. U kunt deze standaardconfiguratie-instellingen desgewenst aanpassen voor de implementatie van uw Azure toepassing of service en deze toepassen op andere implementatiescenario's.

De volgende tabel bevat een overzicht van de configuratie-instellingen die beschikbaar zijn voor de Antimalware-service. De standaardconfiguratie-instellingen worden gemarkeerd onder de kolom met het label 'Standaard'.

Waarschuwing

Als u de Microsoft Antimalware-extensie implementeert of bijwerkt, worden bestaande Microsoft Defender Antivirus-instellingen, inclusief uitsluitingen, vervangen.

Antimalware-implementatiescenario's

In deze sectie worden de scenario's besproken voor het inschakelen en configureren van antimalware, waaronder bewaking voor Azure Cloud Services en Virtual Machines.

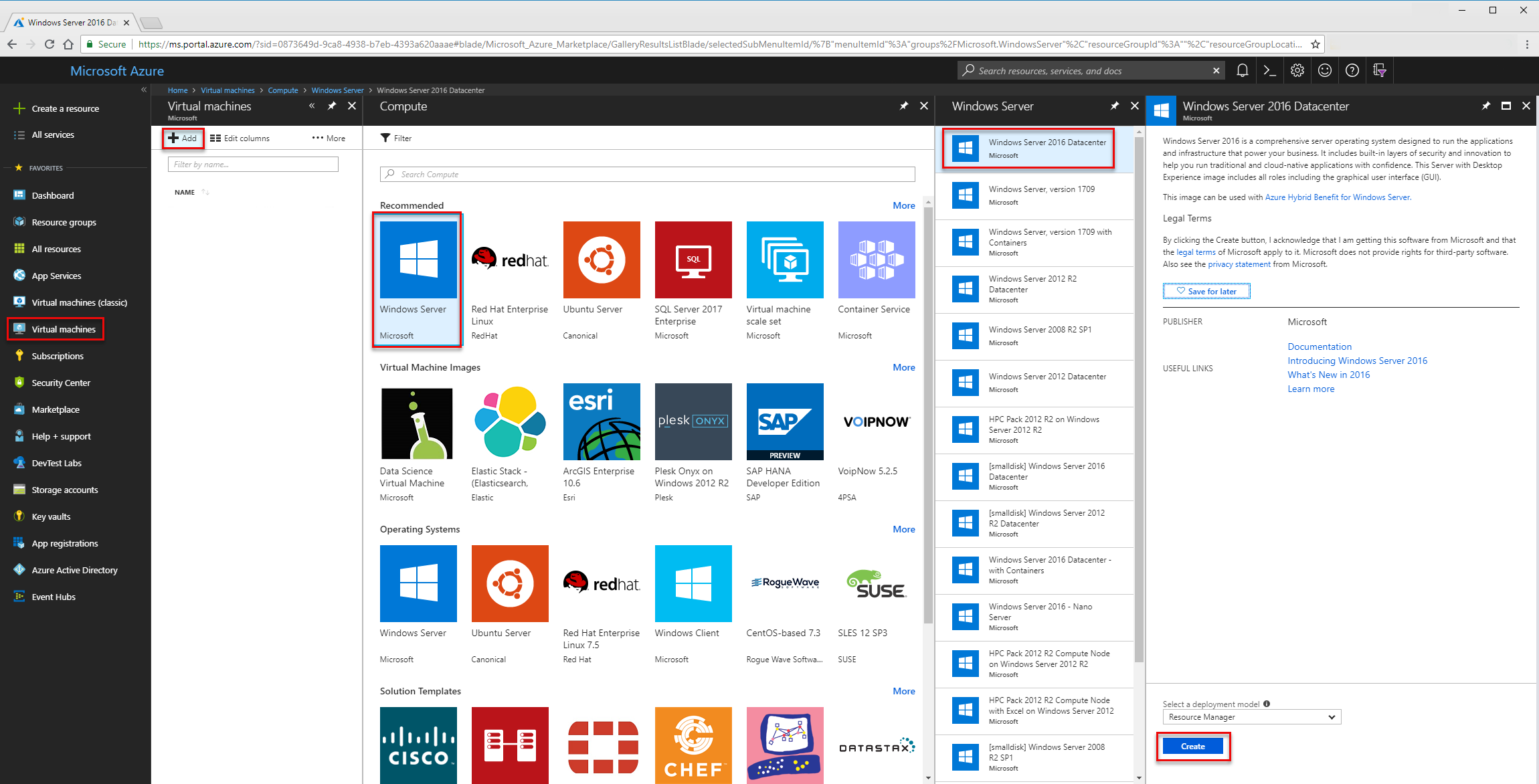

Virtuele machines : antimalware inschakelen en configureren

Implementatie tijdens het maken van een virtuele machine met behulp van de Azure-portal

Volg deze stappen om Microsoft Antimalware in te schakelen en te configureren voor Azure Virtual Machines met behulp van de Azure-portal tijdens het inrichten van een virtuele machine:

- Meld u aan bij de Azure-portal.

- Als u een nieuwe virtuele machine wilt maken, gaat u naar Virtual machines, selecteert u Toevoegen en kiest u Windows Server.

- Selecteer de versie van Windows server die u wilt gebruiken.

- Klik op Creëren.

- Geef een naam, gebruikersnaam, wachtwoord op en maak een nieuwe resourcegroep of kies een bestaande resourcegroep.

- Klik op OK.

- Kies een VM-grootte.

- Maak in de volgende sectie de juiste keuzes voor uw behoeften, selecteer de sectie Extensies .

- Selecteer extensie toevoegen

- Kies onder Nieuwe resource Microsoft Antimalware.

- Selecteer Creëren

- In het sectiebestand Installatieextensie kunnen locaties en procesuitsluitingen worden geconfigureerd, evenals andere scanopties. Kies OK.

- Kies OK.

- Ga terug naar de sectie Instellingen en kies OK.

- Kies OK in het scherm Maken.

Zie deze sjabloon Azure Resource Manager voor de implementatie van de VM-extensie antimalware voor Windows.

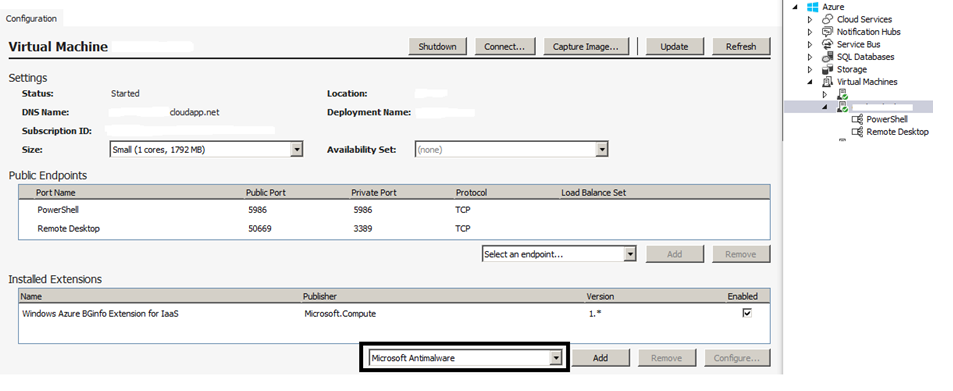

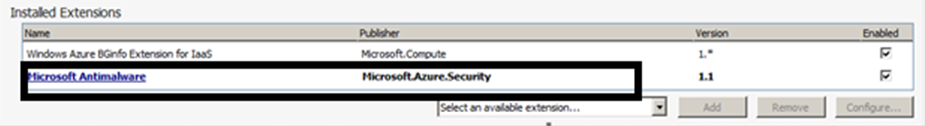

Implementatie met behulp van de configuratie van de Visual Studio virtuele machine

De Microsoft Antimalware-service inschakelen en configureren met behulp van Visual Studio:

Maak verbinding met Microsoft Azure in Visual Studio.

Kies uw virtuele machine in het knooppunt Virtual Machines in Server Explorer

Klik met de rechtermuisknop op Configureren om de configuratiepagina van de virtuele machine weer te geven

Selecteer microsoft Antimalware-extensie in de vervolgkeuzelijst onder Geïnstalleerde extensies en selecteer Toevoegen om te configureren met standaard antimalwareconfiguratie.

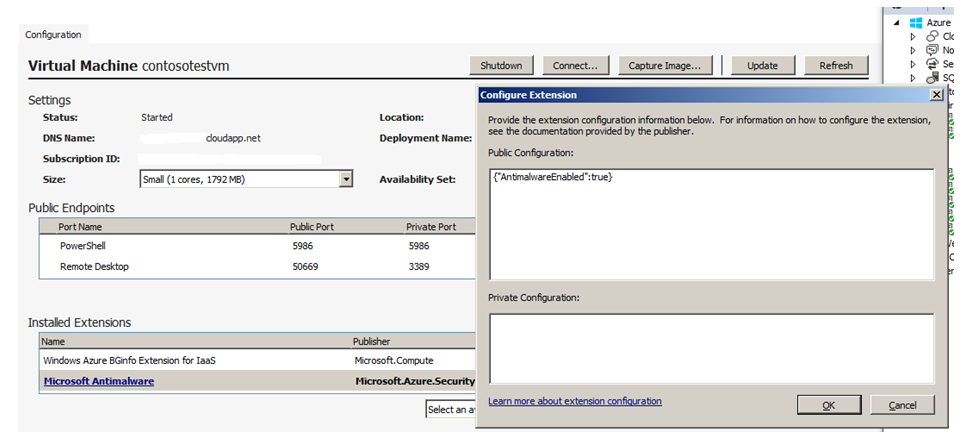

Als u de standaardconfiguratie van Antimalware wilt aanpassen, selecteert (markeert u) de Antimalware-extensie in de lijst met geïnstalleerde extensies en selecteert u Configureren.

Vervang de standaard antimalwareconfiguratie door uw aangepaste configuratie in de ondersteunde JSON-indeling in het tekstvak openbare configuratie en selecteer OK.

Selecteer de knop Bijwerken om de configuratie-updates naar uw virtuele machine te pushen.

Notitie

De Visual Studio Virtual Machines-configuratie voor Antimalware ondersteunt alleen de configuratie van de JSON-indeling. Zie Codevoorbeelden voor het inschakelen en configureren van Microsoft Antimalware voor Azure voor meer informatie over voorbeeldconfiguraties.

Implementatie met PowerShell-cmdlets

Een Azure-toepassing of -service kan Microsoft Antimalware inschakelen en configureren voor Azure Virtual Machines met behulp van PowerShell-cmdlets.

Microsoft Antimalware inschakelen en configureren met behulp van PowerShell-cmdlets:

- Uw PowerShell-omgeving instellen: raadpleeg de documentatie op https://github.com/Azure/azure-powershell

- Gebruik de

Set-AzureVMMicrosoftAntimalwareExtensioncmdlet om Microsoft Antimalware in te schakelen en te configureren voor uw virtuele machine.

Notitie

De Azure Virtual Machines-configuratie voor Antimalware ondersteunt alleen de configuratie van de JSON-indeling. Zie Codevoorbeelden voor het inschakelen en configureren van Microsoft Antimalware voor Azure voor meer informatie over voorbeeldconfiguraties.

Antimalware inschakelen en configureren met behulp van PowerShell-cmdlets

Een Azure-toepassing of -service kan Microsoft Antimalware inschakelen en configureren voor Azure Cloud Services met behulp van PowerShell-cmdlets. Microsoft Antimalware is geïnstalleerd in een uitgeschakelde status in het Cloud Services-platform en vereist een actie door een Azure toepassing om deze in te schakelen.

Microsoft Antimalware inschakelen en configureren met behulp van PowerShell-cmdlets:

- Uw PowerShell-omgeving instellen: raadpleeg de documentatie op https://github.com/Azure/azure-powershell

- Gebruik de

Set-AzureServiceExtensioncmdlet om Microsoft Antimalware in te schakelen en te configureren voor uw cloudservice.

Zie Code-voorbeelden voor het inschakelen en configureren van Microsoft Antimalware voor Azure voor meer informatie over PowerShell-voorbeeldopdrachten.

Cloud Services en Virtual Machines - configuratie met behulp van PowerShell-cmdlets

Een Azure-toepassing of -service kan de Configuratie van Microsoft Antimalware voor Cloud Services ophalen en Virtual Machines met behulp van PowerShell-cmdlets.

De Configuratie van Microsoft Antimalware ophalen met behulp van PowerShell-cmdlets:

- Uw PowerShell-omgeving instellen: raadpleeg de documentatie op https://github.com/Azure/azure-powershell

-

Voor Virtual Machines: gebruik de cmdlet

Get-AzureVMMicrosoftAntimalwareExtensionom de antimalwareconfiguratie op te halen. -

Voor Cloud Services: gebruik de

Get-AzureServiceExtensioncmdlet om de antimalwareconfiguratie op te halen.

Voorbeelden

Antimalwareconfiguratie verwijderen met behulp van PowerShell-cmdlets

Een Azure toepassing of service kan Microsoft Antimalware-beveiliging volledig verwijderen door de relevante extensies van uw Cloud Services of Virtual Machines te verwijderen. Met dit proces worden zowel de antimalwarebeveiliging als de bijbehorende bewakingsinstellingen verwijderd, waardoor malwarebeveiliging en gebeurtenisverzameling voor de opgegeven resources volledig worden stopgezet.

Microsoft Antimalware verwijderen met behulp van PowerShell-cmdlets:

- Uw PowerShell-omgeving instellen: raadpleeg de documentatie op https://github.com/Azure/azure-powershell

-

Voor Virtual Machines: gebruik de cmdlet

Remove-AzureVMMicrosoftAntimalwareExtension. -

Voor Cloud Services: Gebruik de

Remove-AzureServiceExtensioncmdlet.

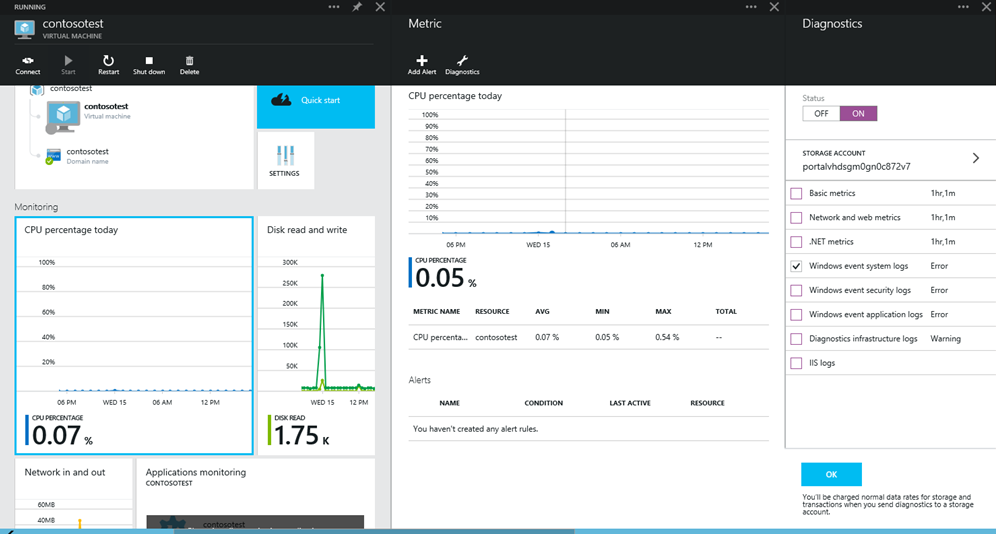

U kunt inschakelen verzameling van antimalwaregebeurtenissen voor een virtuele machine met behulp van de Azure Preview Portal.

- Selecteer een willekeurig deel van de sectie Bewaking op de pagina met gegevens van de virtuele machine.

- Selecteer de opdracht Diagnostische gegevens in de sectie Metrische gegevens.

- Selecteer Status AAN en schakel de optie voor Windows gebeurtenissysteem in.

- U kunt ervoor kiezen om alle andere opties in de lijst uit te schakelen of deze ingeschakeld te laten volgens de behoeften van uw toepassingsservice.

- De antimalwaregebeurteniscategorieën 'Fout', 'Waarschuwing', 'Informatief', enzovoort, worden vastgelegd in uw Azure Storage-account.

Antimalwaregebeurtenissen worden verzameld uit de Windows gebeurtenissysteemlogboeken naar uw Azure Storage-account. U kunt het opslagaccount voor uw virtuele machine configureren om antimalwaregebeurtenissen te verzamelen door het juiste opslagaccount te selecteren.

Antimalware inschakelen en configureren met behulp van PowerShell-cmdlets voor Azure Resource Manager VM's

Microsoft Antimalware inschakelen en configureren voor Azure Resource Manager VM's met behulp van PowerShell-cmdlets:

- Stel uw PowerShell-omgeving in met behulp van deze documentatie op GitHub.

- Gebruik de cmdlet Set-AzVMExtension om Microsoft Antimalware in te schakelen en te configureren voor uw VIRTUELE machine.

De volgende codevoorbeelden zijn beschikbaar:

- Microsoft Antimalware implementeren op ARM-sjabloon-VM's

- Add Microsoft Antimalware to Azure Service Fabric Clusters

Antimalware inschakelen en configureren voor Azure uitgebreide ondersteuning voor cloudservices (CS-ES) met behulp van PowerShell-cmdlets

Microsoft Antimalware inschakelen en configureren met behulp van PowerShell-cmdlets:

- Uw PowerShell-omgeving instellen: raadpleeg de documentatie op https://github.com/Azure/azure-powershell

- Gebruik de cmdlet New-AzCloudServiceExtensionObject om Microsoft Antimalware in te schakelen en te configureren voor uw cloudservice-VM.

Het volgende codevoorbeeld is beschikbaar:

Antimalware inschakelen en configureren met Behulp van PowerShell-cmdlets voor Azure Arc-servers

Microsoft Antimalware inschakelen en configureren voor Azure Arc servers met behulp van PowerShell-cmdlets:

- Stel uw PowerShell-omgeving in met behulp van deze documentatie op GitHub.

- Gebruik de cmdlet New-AzConnectedMachineExtension om Microsoft Antimalware in te schakelen en te configureren voor uw servers met Arc.

De volgende codevoorbeelden zijn beschikbaar: