Een Azure Stack HCI- versie 23H2-systeem implementeren met behulp van Azure Portal

Van toepassing op: Azure Stack HCI, versie 23H2

Dit artikel helpt u bij het implementeren van een Azure Stack HCI- versie 23H2-systeem met behulp van Azure Portal.

Vereisten

- Voltooiing van het registreren van uw servers met Azure Arc en het toewijzen van implementatiemachtigingen.

- Voor clusters met drie knooppunten moeten de netwerkadapters die het opslagverkeer in het cluster dragen, zijn verbonden met een netwerkswitch. Het implementeren van clusters met drie knooppunten met opslagnetwerkadapters die rechtstreeks zijn verbonden met elke server zonder een switch wordt niet ondersteund in deze preview.

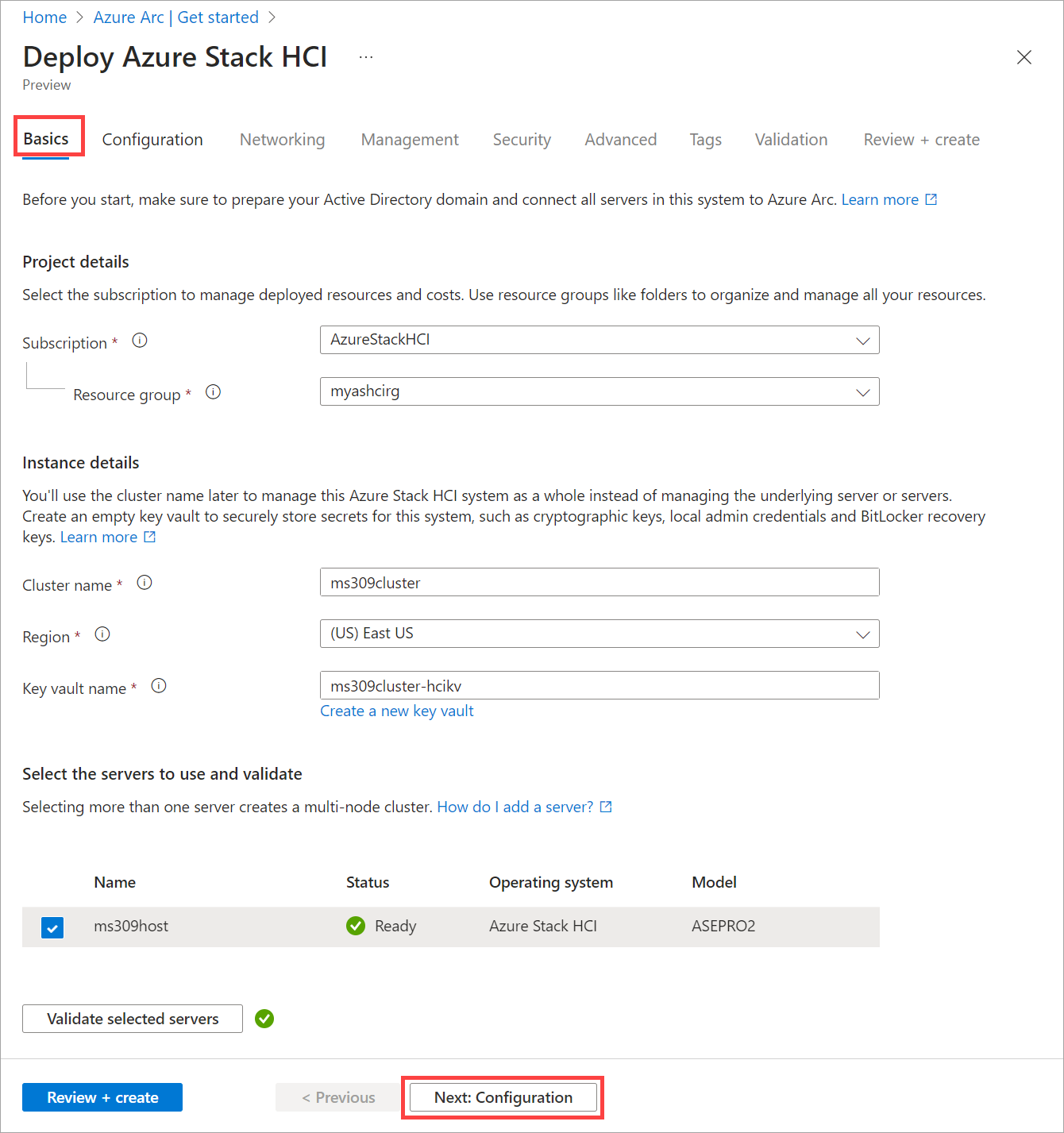

De wizard starten en de basisbeginselen invullen

Open een webbrowser en navigeer naar Azure Portal. Zoek naar Azure Arc. Selecteer Azure Arc en ga naar Infrastructuur | Azure Stack HCI. Selecteer Cluster implementeren op het tabblad Aan de slag.

Selecteer het abonnement en de resourcegroep waarin u de resources van dit systeem wilt opslaan.

Alle resources in het Azure-abonnement worden samen gefactureerd.

Voer de clusternaam in die wordt gebruikt voor dit Azure Stack HCI-systeem wanneer Active Directory-domein Services (AD DS) is voorbereid voor deze implementatie.

Selecteer de regio om de Azure-resources van dit systeem op te slaan. Voor een lijst met ondersteunde Azure-regio's, Vereisten voor Azure.

We brengen niet veel gegevens over, dus het is ok als de regio niet is gesloten.

Maak een lege sleutelkluis om geheimen voor dit systeem veilig op te slaan, zoals cryptografische sleutels, lokale beheerdersreferenties en BitLocker-herstelsleutels.

Key Vault voegt kosten toe naast het Azure Stack HCI-abonnement. Zie De prijzen van Key Vault voor meer informatie.

Selecteer de server of servers waaruit dit Azure Stack HCI-systeem bestaat.

Belangrijk

Servers mogen vóór de implementatie niet aan Active Directory worden toegevoegd.

Selecteer Valideren, wacht tot het groene validatievak wordt weergegeven en selecteer vervolgens Volgende: Configuratie.

Tijdens het validatieproces wordt gecontroleerd of elke server dezelfde exacte versie van het besturingssysteem uitvoert, de juiste Azure-extensies heeft en overeenkomende (symmetrische) netwerkadapters heeft.

De implementatie-instellingen opgeven

Kies of u een nieuwe configuratie voor dit systeem wilt maken of dat u implementatie-instellingen wilt laden vanuit een sjabloon. In beide gevallen kunt u de instellingen controleren voordat u implementeert:

Kies de bron van de implementatie-instellingen:

- Nieuwe configuratie : geef alle instellingen op om dit systeem te implementeren.

- Sjabloonspecificatie : laad de instellingen om dit systeem te implementeren vanuit een sjabloonspecificatie die is opgeslagen in uw Azure-abonnement.

- Quickstart-sjabloon : deze instelling is niet beschikbaar in deze release.

Selecteer Volgende: Netwerken.

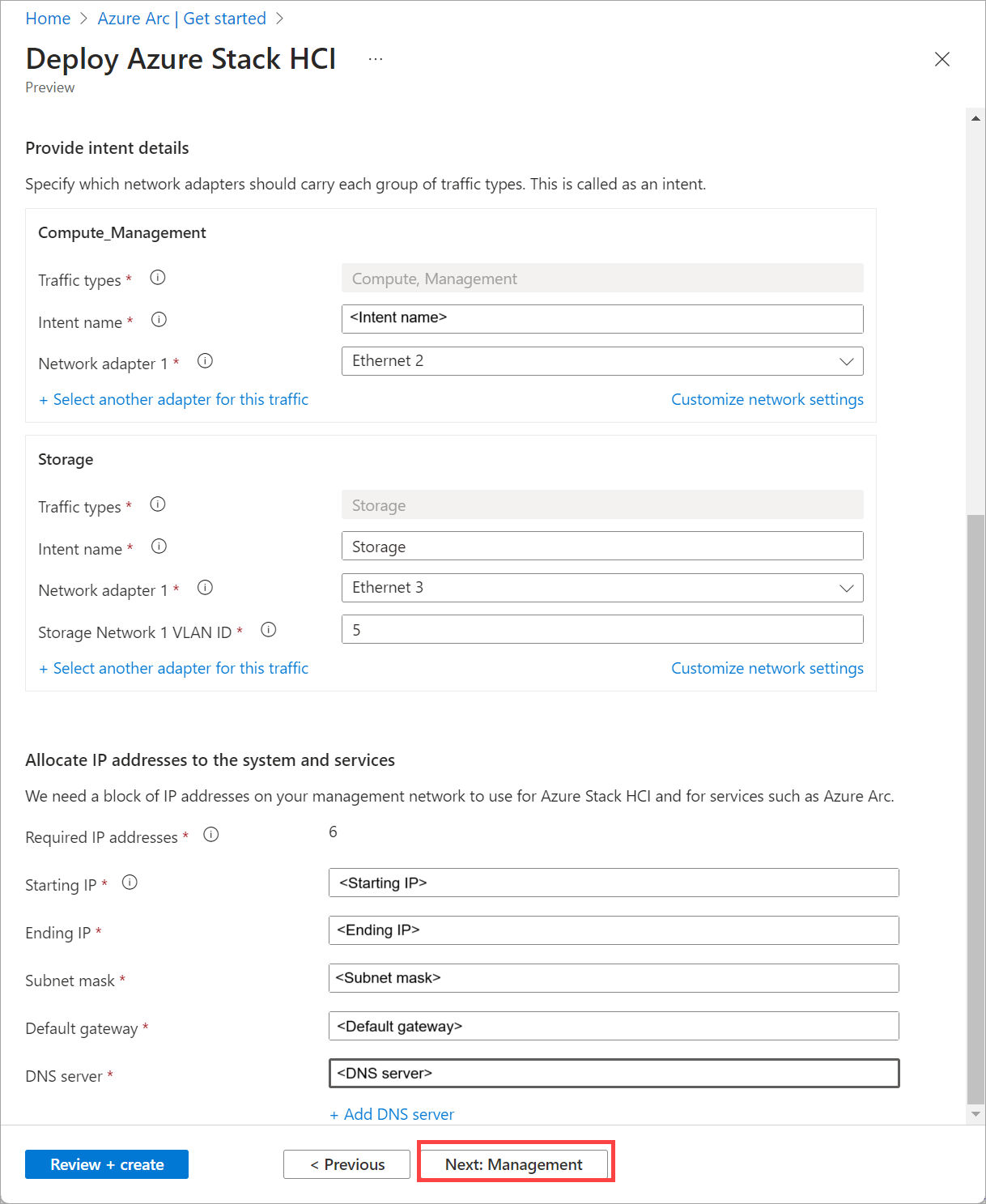

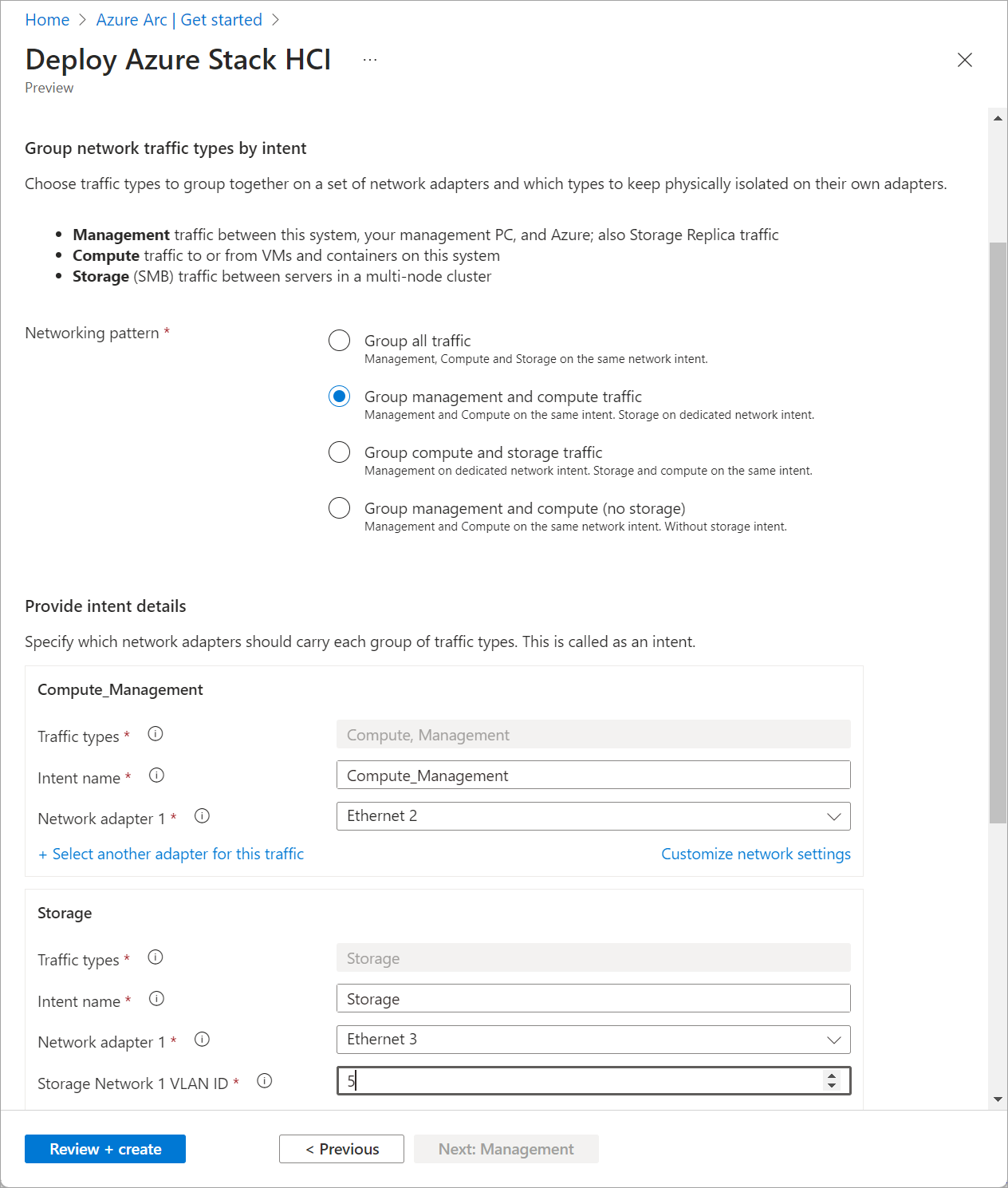

Netwerkinstellingen opgeven

Selecteer voor clusters met meerdere knooppunten of het cluster is bekabeld voor het gebruik van een netwerkswitch voor het opslagnetwerkverkeer:

- Geen switch voor opslag : voor clusters met twee knooppunten met opslagnetwerkadapters die de twee servers rechtstreeks verbinden zonder een switch te doorlopen.

- Netwerkswitch voor opslagverkeer : voor clusters met opslagnetwerkadapters die zijn verbonden met een netwerkswitch. Dit geldt ook voor clusters die gebruikmaken van geconvergeerde netwerkadapters die alle verkeerstypen bevatten, inclusief opslag.

Kies verkeerstypen die u wilt groeperen op een set netwerkadapters en welke typen u fysiek geïsoleerd wilt houden op hun eigen adapters.

Er zijn drie soorten verkeer dat we configureren:

- Beheerverkeer tussen dit systeem, uw beheer-pc en Azure; ook Opslagreplica-verkeer

- Verkeer van of naar VM's en containers op dit systeem berekenen

- SMB-verkeer (Storage ) tussen servers in een cluster met meerdere knooppunten

Selecteer hoe u het verkeer wilt groeperen:

Alle verkeer groeperen: als u netwerkswitches gebruikt voor opslagverkeer, kunt u alle verkeerstypen groeperen op een set netwerkadapters.

Groepsbeheer en rekenverkeer : dit groepeert beheer en rekenverkeer samen op één set adapters, terwijl opslagverkeer geïsoleerd blijft op toegewezen snelle adapters.

Reken- en opslagverkeer groeperen: als u netwerkswitches gebruikt voor opslagverkeer, kunt u reken- en opslagverkeer groeperen op uw snelle adapters terwijl het beheerverkeer geïsoleerd blijft op een andere set adapters.

Dit wordt vaak gebruikt voor particuliere MEC-systemen (Multi-Access Edge Compute).

Aangepaste configuratie : hiermee kunt u verkeer op een andere manier groeperen, zoals het dragen van elk verkeerstype op een eigen set adapters.

Tip

Als u één server implementeert die u later wilt toevoegen aan servers, selecteert u de gewenste netwerkverkeersgroepen voor het uiteindelijke cluster. Wanneer u vervolgens servers toevoegt, krijgen ze automatisch de juiste instellingen.

Selecteer voor elke groep verkeerstypen (ook wel intentie genoemd) ten minste één ongebruikte netwerkadapter (maar waarschijnlijk ten minste twee overeenkomende adapters voor redundantie).

Zorg ervoor dat u snelle adapters gebruikt voor de intentie die opslagverkeer bevat.

Voer voor de opslagintentie de VLAN-id in die is ingesteld op de netwerkswitches die voor elk opslagnetwerk worden gebruikt.

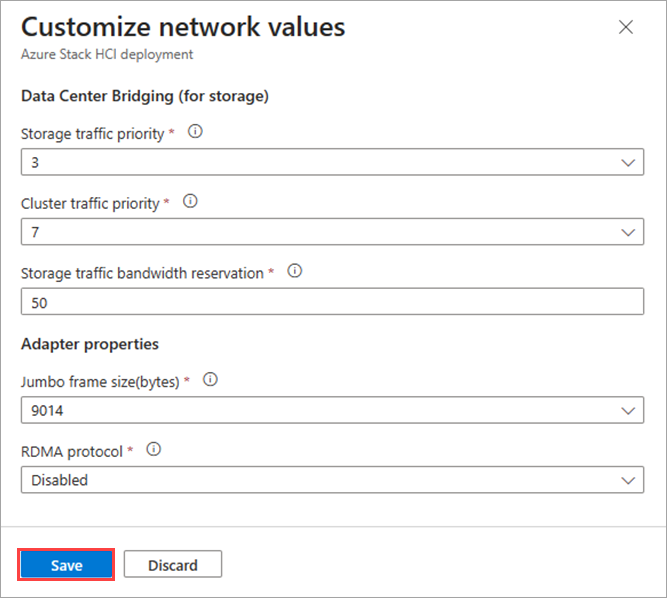

Als u netwerkinstellingen voor een intentie wilt aanpassen, selecteert u Netwerkinstellingen aanpassen en geeft u de volgende informatie op:

- Prioriteit van opslagverkeer. Hiermee geeft u het prioriteitsstroombeheer op waarbij Data Center Bridging (DCB) wordt gebruikt.

- Prioriteit clusterverkeer.

- Reservering van bandbreedte voor opslagverkeer. Deze parameter definieert de bandbreedtetoewijzing in % voor het opslagverkeer.

- Adpatereigenschappen zoals Jumbo framegrootte (in bytes) en RDMA-protocol (die nu kunnen worden uitgeschakeld).

Wijs met behulp van de velden Begin-IP en Eind-IP (en gerelateerde) een aaneengesloten blok toe van ten minste zes statische IP-adressen in het subnet van uw beheernetwerk, waarbij adressen die al door de servers worden gebruikt weggelaten.

Deze IP-adressen worden gebruikt door Azure Stack HCI en interne infrastructuur (Arc Resource Bridge) die vereist zijn voor arc-VM-beheer en AKS Hybrid.

Selecteer Volgende: Beheer.

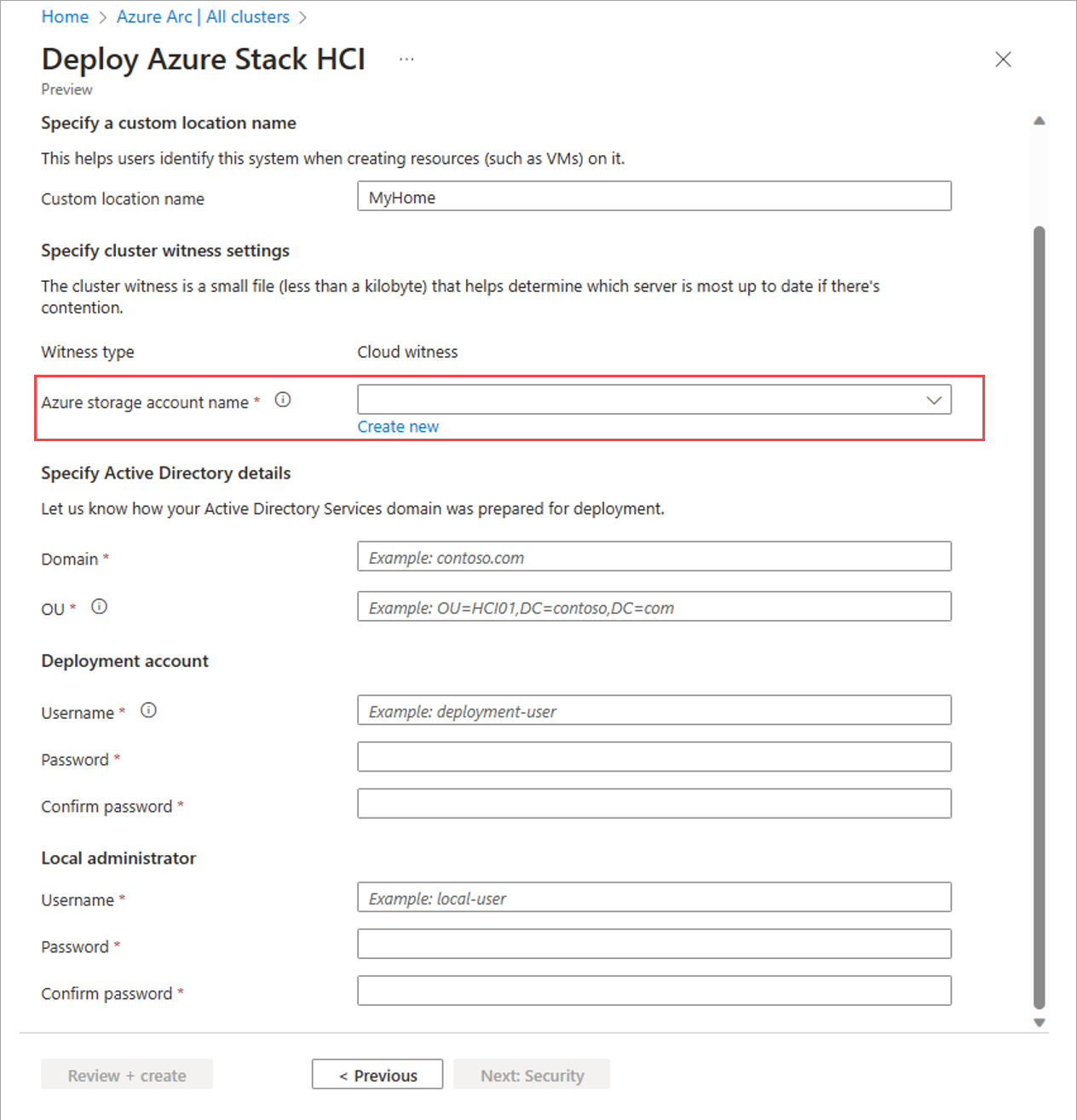

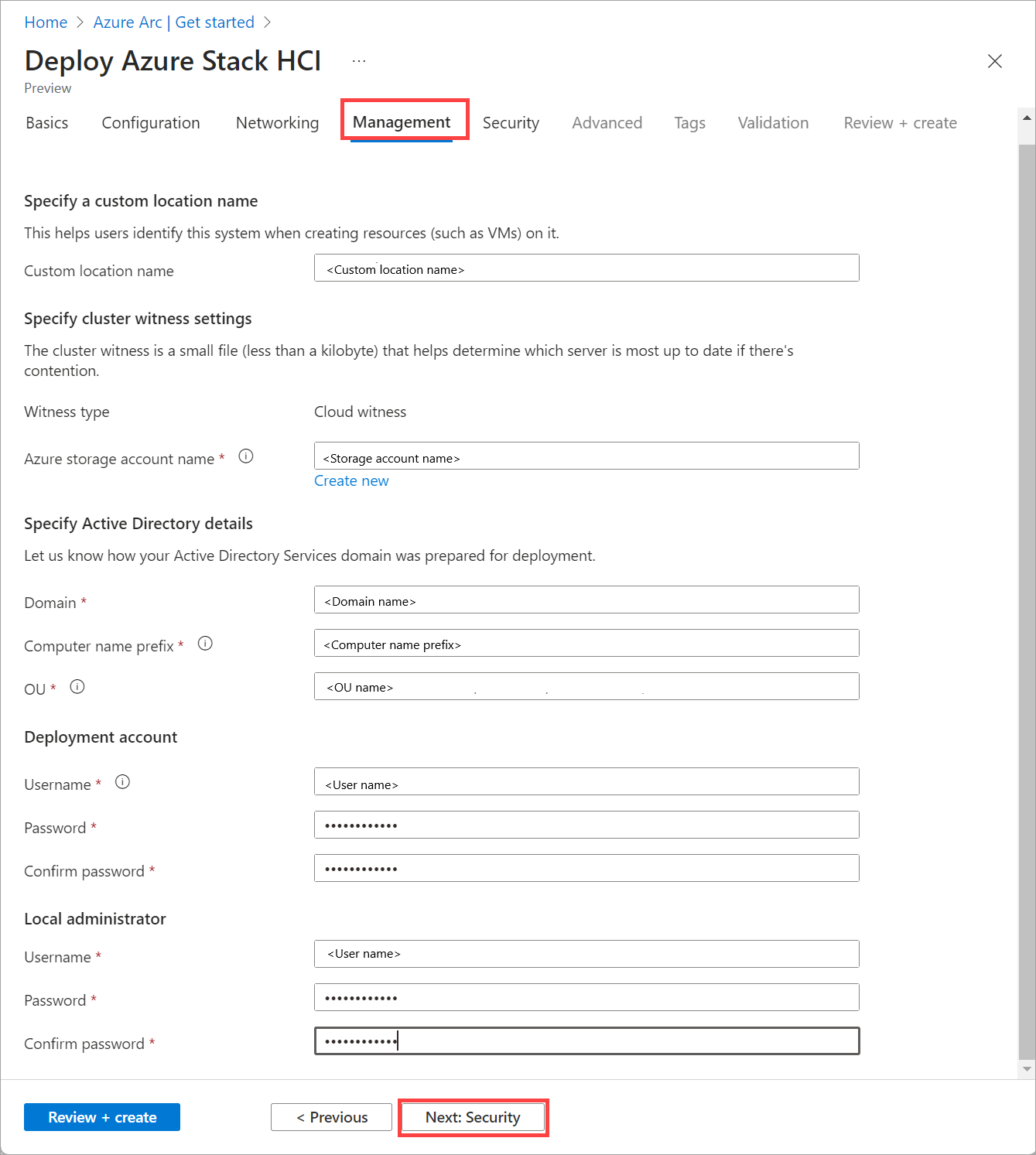

Beheerinstellingen opgeven

U kunt desgewenst de voorgestelde aangepaste locatienaam bewerken waarmee gebruikers dit systeem kunnen identificeren bij het maken van resources, zoals VM's.

Selecteer een bestaand opslagaccount of maak een nieuw opslagaccount om het clusterwitnessbestand op te slaan.

Wanneer u een bestaand account selecteert, worden in de vervolgkeuzelijst alleen de opslagaccounts weergegeven die zijn opgenomen in de opgegeven resourcegroep voor implementatie. U kunt hetzelfde opslagaccount gebruiken met meerdere clusters; elke getuige gebruikt minder dan een kilobyte opslag.

Voer het Active Directory-domein in waarin u dit systeem implementeert.

Dit moet dezelfde FQDN (Fully Qualified Domain Name) zijn die wordt gebruikt wanneer het domein Active Directory-domein Services (AD DS) is voorbereid voor implementatie.

Voer de organisatie-eenheid in die voor deze implementatie is gemaakt. Bijvoorbeeld:

OU=HCI01,DC=contoso,DC=comVoer de referenties voor het implementatieaccount in.

Dit domeingebruikersaccount is gemaakt toen het domein werd voorbereid voor implementatie.

Voer de referenties van de lokale beheerder in voor de servers.

De referenties moeten identiek zijn op alle servers in het systeem. Als het huidige wachtwoord niet voldoet aan de complexiteitsvereisten (12+ tekens lang, een kleine letter en hoofdletter, een cijfer en een speciaal teken), moet u het wijzigen op alle servers voordat u doorgaat.

Selecteer Volgende: Beveiliging.

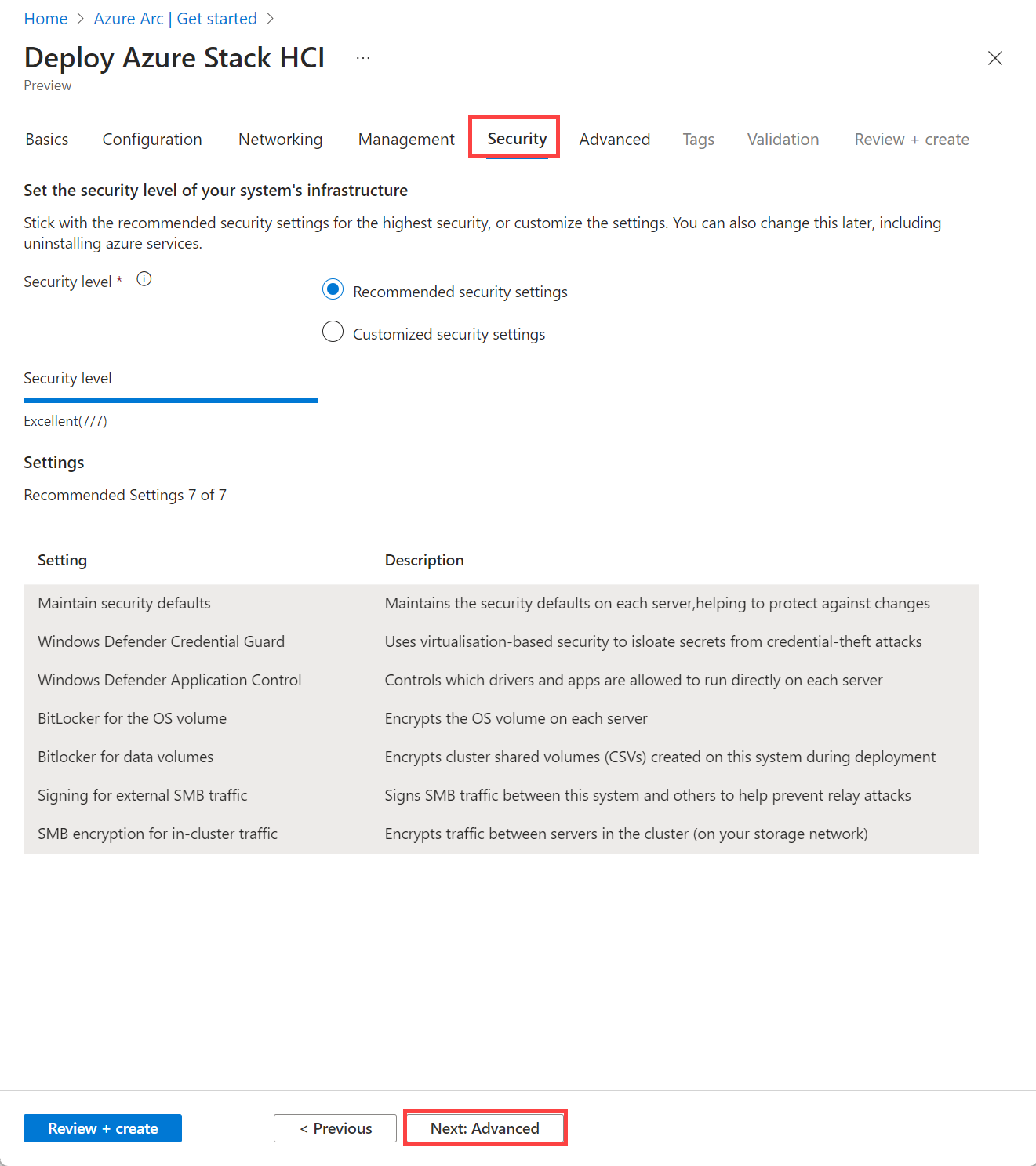

Het beveiligingsniveau instellen

Selecteer het beveiligingsniveau voor de infrastructuur van uw systeem:

- Aanbevolen beveiligingsinstellingen: hiermee stelt u de hoogste beveiligingsinstellingen in.

- Aangepaste beveiligingsinstellingen : hiermee kunt u beveiligingsinstellingen uitschakelen.

Selecteer Volgende: Geavanceerd.

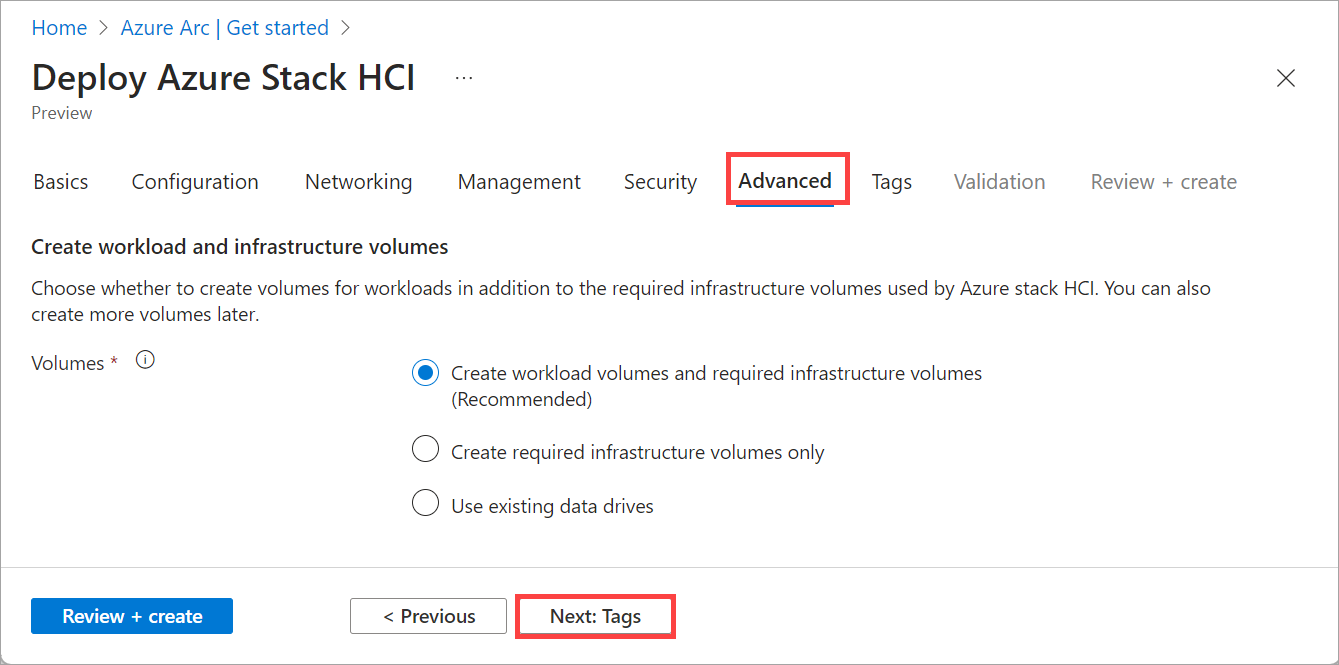

Desgewenst geavanceerde instellingen wijzigen en tags toepassen

Kies of u nu volumes voor workloads wilt maken, zodat u tijd bespaart bij het maken van volumes en opslagpaden voor VM-installatiekopieën. U kunt later meer volumes maken.

Workloadvolumes en vereiste infrastructuurvolumes maken (aanbevolen): er wordt één dun ingericht volume en opslagpad per server gemaakt voor workloads die moeten worden gebruikt. Dit is naast het vereiste één infrastructuurvolume per cluster.

Alleen vereiste infrastructuurvolumes maken: maakt slechts het vereiste één infrastructuurvolume per cluster. U moet later workloadvolumes en opslagpaden maken.

Bestaande gegevensstations gebruiken (alleen één servers): behoudt bestaande gegevensstations die een Opslagruimten-pool en volumes bevatten.

Als u deze optie wilt gebruiken, moet u één server gebruiken en al een Opslagruimten-pool op de gegevensstations hebben gemaakt. Mogelijk moet u later ook een infrastructuurvolume en een workloadvolume en opslagpad maken als u deze nog niet hebt.

Belangrijk

Verwijder de infrastructuurvolumes die tijdens de implementatie zijn gemaakt niet.

Hier volgt een samenvatting van de volumes die worden gemaakt op basis van het aantal servers in uw systeem. Als u de tolerantie-instelling van de workloadvolumes wilt wijzigen, verwijdert u deze en maakt u ze opnieuw, waarbij u ervoor moet waken dat u de infrastructuurvolumes niet verwijdert.

# Servers Volumetolerantie # Infrastructuurvolumes # Workloadvolumes Enkele server Mirror in twee richtingen 1 1 Twee servers Mirror in twee richtingen 1 2 Drie servers + Mirror in drie richtingen 1 1 per server Selecteer Volgende: Tags.

Voeg eventueel een tag toe aan de Azure Stack HCI-resource in Azure.

Tags zijn naam-/waardeparen die u kunt gebruiken om resources te categoriseren. Vervolgens kunt u geconsolideerde facturering voor alle resources met een bepaalde tag bekijken.

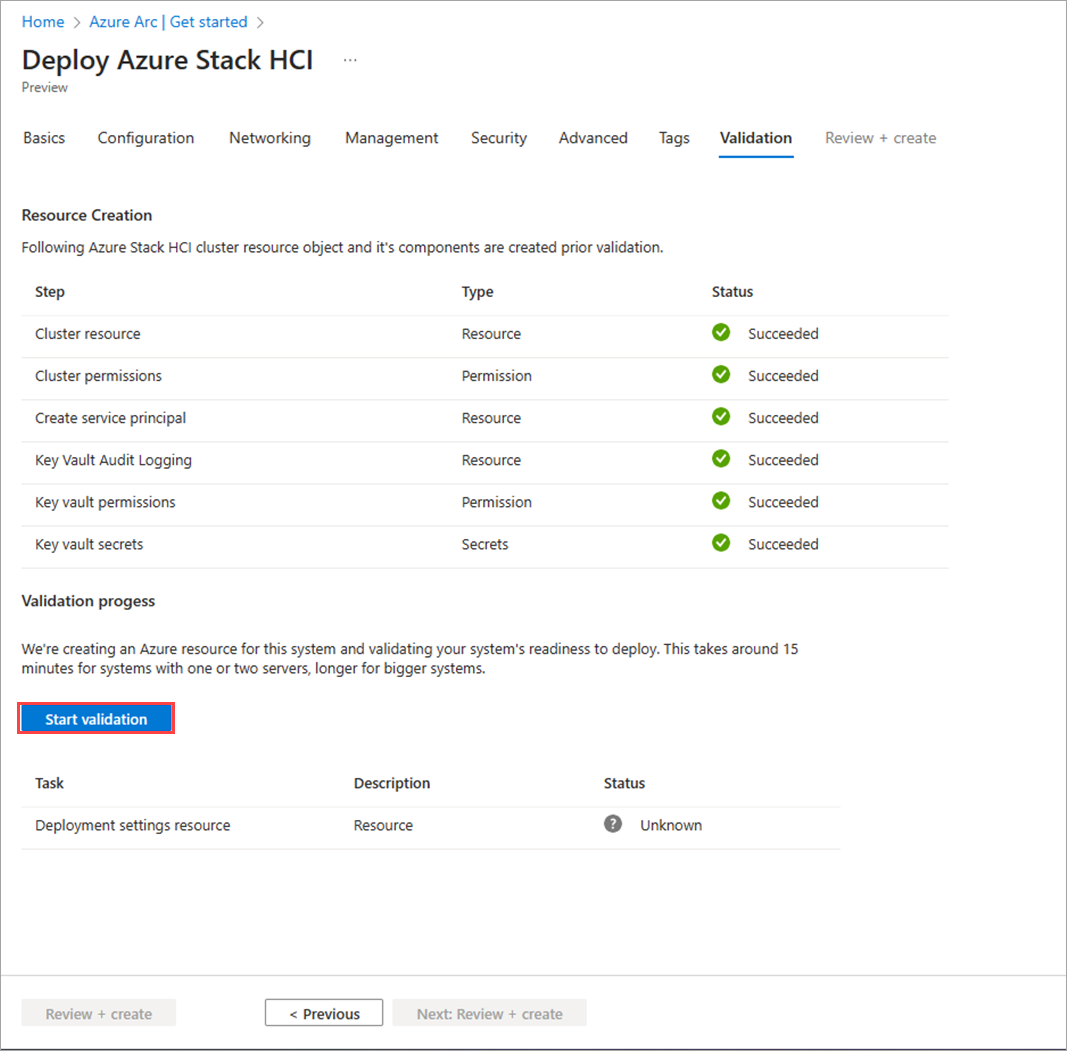

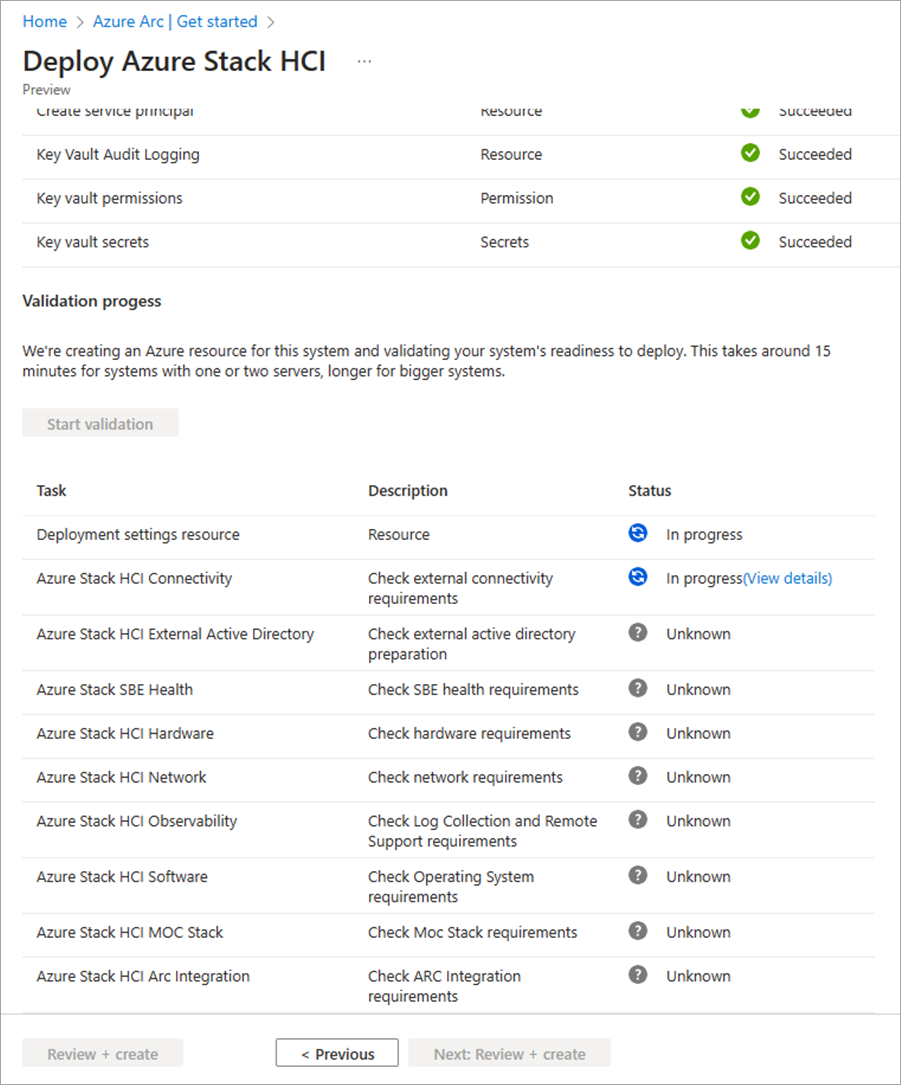

Selecteer Volgende: Validatie. Selecteer Validatie starten.

De validatie duurt ongeveer 15 minuten voordat één tot twee serverimplementaties worden geïmplementeerd en meer voor grotere implementaties. Controleer de voortgang van de validatie.

Het systeem valideren en implementeren

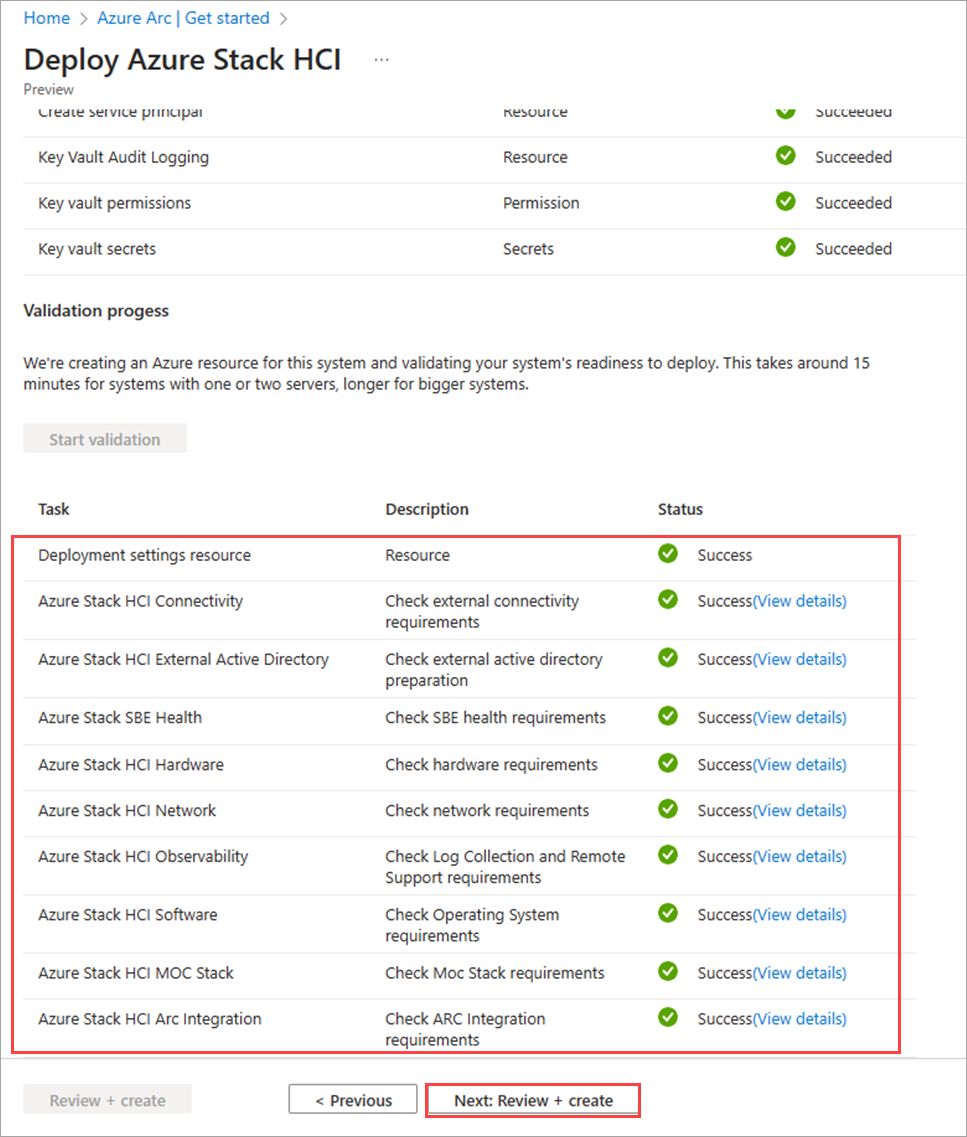

Nadat de validatie is voltooid, controleert u de validatieresultaten.

Als de validatie fouten bevat, lost u eventuele actie-items op en selecteert u Volgende: Controleren en maken.

Selecteer Het opnieuw proberen niet terwijl validatietaken worden uitgevoerd. Dit kan onjuiste resultaten opleveren in deze release.

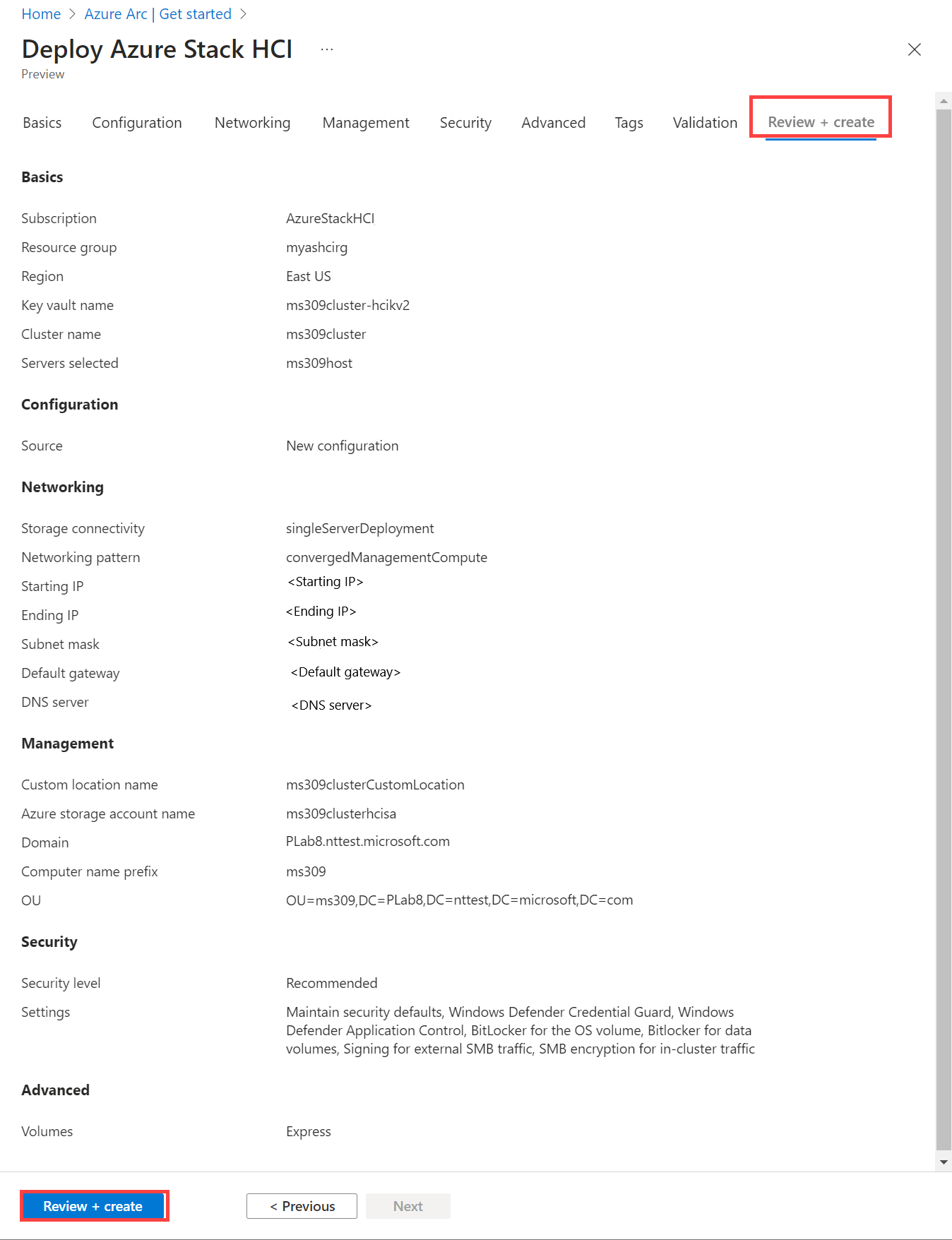

Controleer de instellingen die worden gebruikt voor implementatie en selecteer vervolgens Beoordelen en maken om het systeem te implementeren.

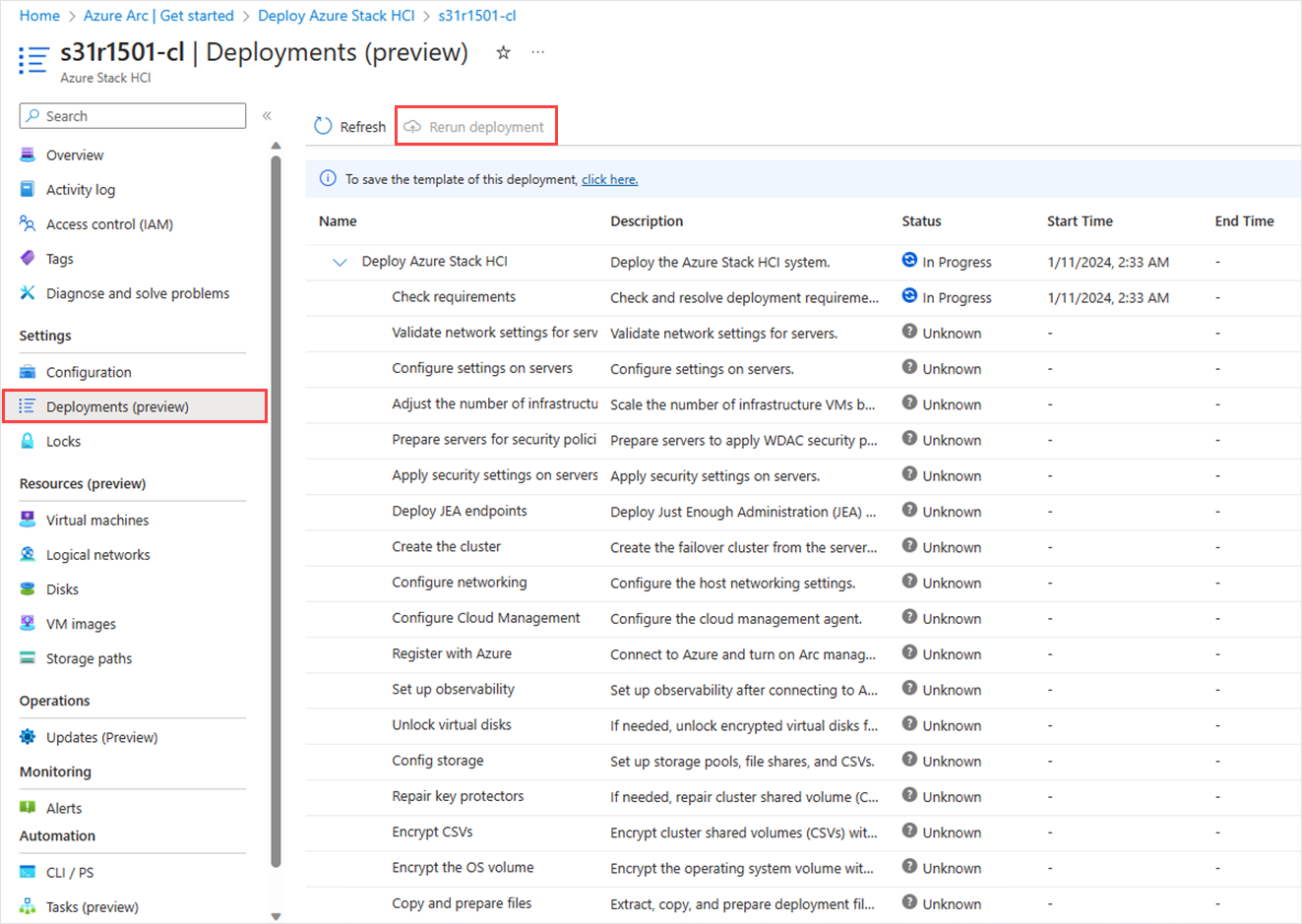

De pagina Implementaties wordt vervolgens weergegeven, die u kunt gebruiken om de voortgang van de implementatie te controleren.

Als de voortgang niet wordt weergegeven, wacht u enkele minuten en selecteert u Vernieuwen. Deze pagina kan gedurende een langere periode leeg worden weergegeven vanwege een probleem in deze release, maar de implementatie wordt nog steeds uitgevoerd als er geen fouten worden weergegeven.

Zodra de implementatie is gestart, kan het 45-60 minuten duren voordat de eerste stap in de implementatie is voltooid. De totale implementatietijd voor één server duurt ongeveer 1,5-2 uur, terwijl het ongeveer 2,5 uur duurt voordat een cluster met twee knooppunten wordt geïmplementeerd.

Een geslaagde implementatie controleren

Om te bevestigen dat het systeem en alle Bijbehorende Azure-resources zijn geïmplementeerd

Navigeer in Azure Portal naar de resourcegroep waarin u het systeem hebt geïmplementeerd.

In de overzichtsbronnen> ziet u het volgende:

Aantal resources Brontype 1 per server Machine - Azure Arc 1 Azure Stack HCI 1 Arc-resourcebrug 1 Sleutelkluis 1 Aangepaste locatie 2* Opslagaccount 1 per workloadvolume Azure Stack HCI-opslagpad - Azure Arc * Er wordt één opslagaccount gemaakt voor de cloudwitness en één voor key vault-auditlogboeken. Deze accounts zijn lokaal redundante opslagaccounts (LRS) met een vergrendeling die erop is geplaatst.

Implementatie opnieuw uitvoeren

Als uw implementatie mislukt, kunt u de implementatie opnieuw uitvoeren. Ga in uw cluster naar Implementaties en selecteer implementatie opnieuw uitvoeren in het rechterdeelvenster.

Taken na implementatie

Nadat de implementatie is voltooid, moet u mogelijk enkele extra taken uitvoeren om uw systeem te beveiligen en ervoor te zorgen dat het klaar is voor workloads.

RDP inschakelen

Uit veiligheidsoverwegingen wordt Remote Desktop Protocol (RDP) uitgeschakeld en de lokale beheerder heeft de naam gewijzigd nadat de implementatie is voltooid op Azure Stack HCI-systemen. Ga naar Lokale ingebouwde gebruikersaccounts voor meer informatie over de hernoemde beheerder.

Mogelijk moet u via RDP verbinding maken met het systeem om workloads te implementeren. Volg deze stappen om verbinding te maken met uw cluster via de externe PowerShell en schakel VERVOLGENS RDP in:

Voer PowerShell uit als beheerder op uw beheercomputer.

Maak verbinding met uw Azure Stack HCI-systeem via een externe PowerShell-sessie.

$ip="<IP address of the Azure Stack HCI server>" Enter-PSSession -ComputerName $ip -Credential get-CredentialSchakel RDP in.

Enable-ASRemoteDesktopNotitie

Houd op basis van de aanbevolen beveiligingsprocedures de RDP-toegang uitgeschakeld wanneer dat niet nodig is.

Schakel RDP uit.

Disable-ASRemoteDesktop

Arc-resourcebrug vergrendelen

Met de Arc Resource Bridge kunnen de Azure Arc-services uw Azure Stack HCI-systeem beheren. Om te voorkomen dat de onbedoelde verwijdering wordt voorkomen, wordt u aangeraden de Resource Bridge-resource van Arc te vergrendelen. Volg deze stappen om de resourcevergrendelingen te configureren:

- Navigeer in Azure Portal naar de resourcegroep waarin u uw Azure Stack HCI-systeem hebt geïmplementeerd.

- Op het tabblad Overzichtsresources> ziet u een Arc Resource Bridge-resource.

- Selecteer en ga naar de resource. Selecteer Vergrendelingen in het linkerdeelvenster. Als u de Arc-resourcebrug wilt vergrendelen, moet u de rol Azure Stack HCI-beheerder voor de resourcegroep hebben.

- Selecteer Toevoegen in het rechterdeelvenster.

- Geef een vergrendelingsnaam op. Kies Verwijderen als vergrendelingstype voor de Arc-resourcebrug en selecteer VERVOLGENS OK.

Notitie

Verwijder de vergrendeling van de Arc Resource Bridge voordat u oplossingsupdates toepast.

Zie Vergrendelingen configureren om onbedoeld verwijderen te voorkomen voor meer informatie.

Volgende stappen

- Als u tijdens de implementatie geen workloadvolumes hebt gemaakt, maakt u workloadvolumes en opslagpaden voor elk volume. Zie Volumes maken in Azure Stack HCI- en Windows Server-clusters en opslagpad maken voor Azure Stack HCI voor meer informatie.

- Ondersteuning krijgen voor azure Stack HCI-implementatieproblemen.

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub-problemen geleidelijk uitfaseren als het feedbackmechanisme voor inhoud en deze vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor