Een overzicht van B2B direct connect

Van toepassing op: Externe tenants

Externe tenants van werknemers (meer informatie)

van werknemers (meer informatie)

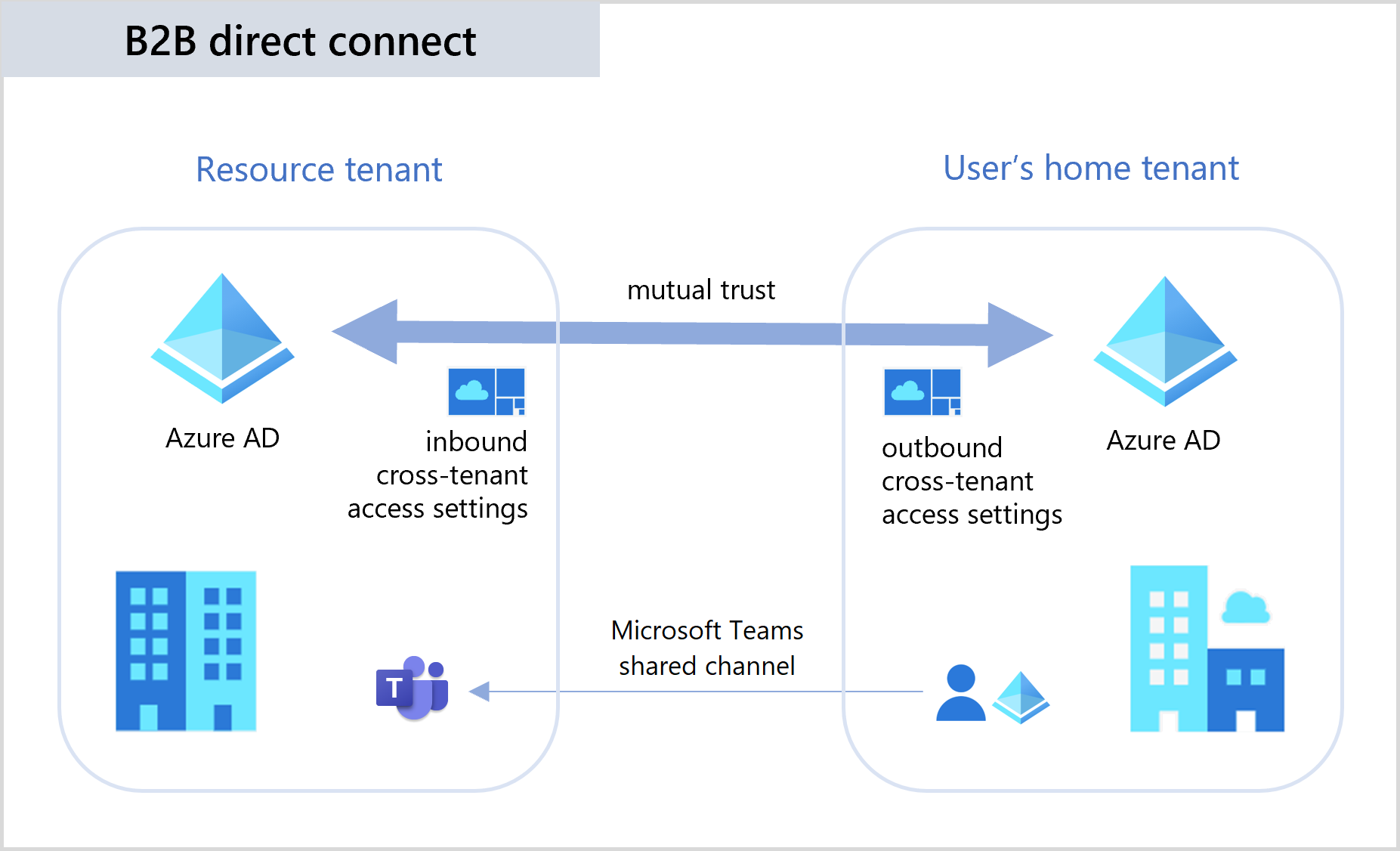

B2B Direct Connect is een functie van Microsoft Entra Externe ID waarmee u een wederzijdse vertrouwensrelatie met een andere Microsoft Entra-organisatie kunt instellen voor naadloze samenwerking. Deze functie werkt momenteel met gedeelde Microsoft Teams-kanalen. Met B2B direct verbinding maken, kunnen gebruikers van beide organisaties samenwerken met hun thuisreferenties en een gedeeld kanaal in Teams, zonder dat ze als gast aan elkaars organisaties hoeven te worden toegevoegd. Gebruik B2B direct verbinding om resources te delen met externe Microsoft Entra-organisaties. Of gebruik deze om resources te delen in meerdere Microsoft Entra-tenants binnen uw eigen organisatie.

B2B directe verbinding vereist een wederzijdse vertrouwensrelatie tussen twee Microsoft Entra-organisaties om toegang tot elkaars resources toe te staan. Zowel de resourceorganisatie als de externe organisatie moeten B2B-directe verbinding inschakelen in hun toegangsinstellingen voor meerdere tenants. Wanneer de vertrouwensrelatie tot stand is gebracht, heeft de B2B direct connect-gebruiker toegang tot resources buiten hun organisatie met behulp van referenties van hun microsoft Entra-organisatie.

Momenteel werken B2B-mogelijkheden voor directe verbinding met gedeelde Teams-kanalen. Wanneer B2B directe verbinding tot stand is gebracht tussen twee organisaties, kunnen gebruikers in één organisatie een gedeeld kanaal maken in Teams en een externe B2B direct verbinding maken met de gebruiker. Vervolgens kan de B2B direct connect-gebruiker vanuit Teams naadloos toegang krijgen tot het gedeelde kanaal in het teams-exemplaar van hun thuistenant, zonder dat de organisatie zich handmatig hoeft aan te melden bij de organisatie die als host fungeert voor het gedeelde kanaal.

Toegang tussen tenants beheren voor B2B-directe verbinding

Microsoft Entra-organisaties kunnen hun vertrouwensrelaties met andere Microsoft Entra-organisaties beheren door binnenkomende en uitgaande toegangsinstellingen voor meerdere tenants te definiëren. Instellingen voor toegang tussen tenants geven u gedetailleerde controle over de manier waarop andere organisaties met u samenwerken (inkomende toegang) en hoe uw gebruikers samenwerken met andere organisaties (uitgaande toegang).

Instellingen voor binnenkomende toegang bepalen of gebruikers van externe organisaties toegang hebben tot resources in uw organisatie. U kunt deze instellingen op iedereen toepassen of u kunt afzonderlijke gebruikers, groepen en toepassingen opgeven.

Instellingen voor uitgaande toegang bepalen of uw gebruikers toegang hebben tot resources in een externe organisatie. U kunt deze instellingen op iedereen toepassen of u kunt afzonderlijke gebruikers, groepen en toepassingen opgeven.

Tenantbeperkingen bepalen hoe uw gebruikers toegang hebben tot een externe organisatie wanneer ze uw apparaten en het netwerk gebruiken, maar ze zijn aangemeld met een account dat aan hen is uitgegeven door de externe organisatie.

Met vertrouwensinstellingen wordt bepaald of uw beleid voor voorwaardelijke toegang de meervoudige verificatie (MFA), het compatibele apparaat en de aan Microsoft Entra gekoppelde apparaatclaims van een externe organisatie vertrouwt wanneer hun gebruikers toegang hebben tot uw resources.

Belangrijk

Directe B2B-verbinding is alleen mogelijk wanneer beide organisaties toegang tot en van de andere organisatie toestaan. Contoso kan bijvoorbeeld binnenkomende B2B directe verbinding vanuit Fabrikam toestaan, maar delen is pas mogelijk als Fabrikam ook uitgaande B2B-directe verbinding met Contoso inschakelt. Daarom moet u samenwerken met de beheerder van de externe organisatie om ervoor te zorgen dat de toegangsinstellingen voor meerdere tenants delen met u toestaan. Deze wederzijdse overeenkomst is belangrijk omdat B2B direct connect het delen van gegevens mogelijk maakt voor de gebruikers die u inschakelt voor directe B2B-verbinding.

Standaardinstellingen

De standaardinstellingen voor toegang tussen tenants zijn van toepassing op alle externe Microsoft Entra-organisaties, met uitzondering van organisaties waarvoor u afzonderlijke instellingen hebt geconfigureerd. In eerste instantie blokkeert Microsoft Entra ID standaard alle binnenkomende en uitgaande B2B-mogelijkheden voor directe verbinding voor alle externe Microsoft Entra-tenants. U kunt deze standaardinstellingen wijzigen, maar meestal kunt u ze ongewijzigd laten en B2B directe toegang tot verbinding met afzonderlijke organisaties inschakelen.

Organisatiespecifieke instellingen

U kunt organisatiespecifieke instellingen configureren door de organisatie toe te voegen en de toegangsinstellingen voor meerdere tenants te wijzigen. Deze instellingen hebben vervolgens voorrang op de standaardinstellingen voor deze organisatie.

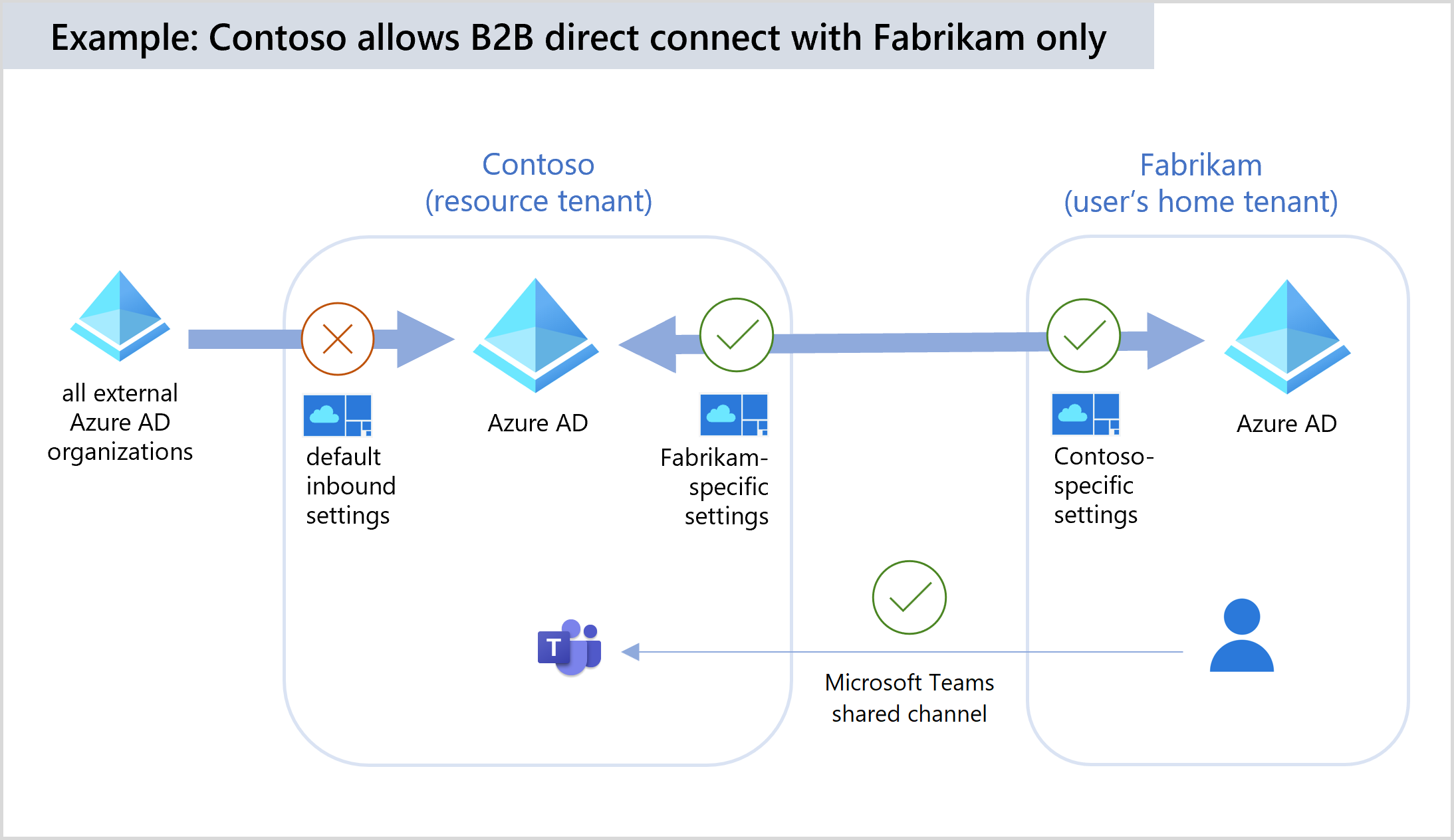

Voorbeeld 1: B2B rechtstreeks verbinding laten maken met Fabrikam en alle andere blokkeren

In dit voorbeeld wil Contoso B2B directe verbinding met alle externe organisaties blokkeren, maar B2B directe verbinding toestaan voor alle gebruikers, groepen en apps in Fabrikam.

Contoso stelt de volgende standaardinstellingen in voor toegang tussen tenants:

- Binnenkomende toegang tot B2B directe verbinding blokkeren voor alle externe gebruikers en groepen.

- Uitgaande toegang tot B2B directe verbinding blokkeren voor alle Contoso-gebruikers en -groepen.

Vervolgens voegt Contoso de Fabrikam-organisatie toe en configureert de volgende organisatie-instellingen voor Fabrikam:

- Binnenkomende toegang tot B2B directe verbinding toestaan voor alle Fabrikam-gebruikers en -groepen.

- Binnenkomende toegang tot alle interne Contoso-toepassingen toestaan door Fabrikam B2B-gebruikers rechtstreeks verbinding te maken.

- Sta alle Contoso-gebruikers toe of selecteer gebruikers en groepen om uitgaande toegang tot Fabrikam te hebben met behulp van directe B2B-verbinding.

- Sta contoso B2B rechtstreeks verbinding met gebruikers toe om uitgaande toegang te hebben tot alle Fabrikam-toepassingen.

Voordat dit scenario werkt, moet Fabrikam ook B2B directe verbinding met Contoso toestaan door dezelfde instellingen voor toegang tussen tenants voor Contoso en voor hun eigen gebruikers en toepassingen te configureren. Wanneer de configuratie is voltooid, kunnen Contoso-gebruikers die gedeelde Teams-kanalen beheren Fabrikam-gebruikers toevoegen door te zoeken naar hun volledige Fabrikam-e-mailadressen.

Voorbeeld 2: Directe B2B-verbinding met de marketinggroep van Fabrikam alleen inschakelen

Vanaf het bovenstaande voorbeeld kan Contoso er ook voor kiezen om alleen de Fabrikam-marketinggroep toe te staan samen te werken met gebruikers van Contoso via directe B2B-verbinding. In dit geval moet Contoso de object-id van de marketinggroep ophalen van Fabrikam. In plaats van binnenkomende toegang toe te staan aan alle gebruikers van Fabrikam, configureren ze hun fabrikam-specifieke toegangsinstellingen als volgt:

- Alleen binnenkomende toegang tot B2B directe verbinding toestaan voor de marketinggroep van Fabrikam. Contoso geeft de object-id van de marketinggroep fabrikam op in de lijst met toegestane gebruikers en groepen.

- Binnenkomende toegang tot alle interne Contoso-toepassingen toestaan door Fabrikam B2B-gebruikers rechtstreeks verbinding te maken.

- Sta toe dat alle Contoso-gebruikers en -groepen uitgaande toegang hebben tot Fabrikam met behulp van B2B Direct Connect.

- Sta contoso B2B rechtstreeks verbinding met gebruikers toe om uitgaande toegang te hebben tot alle Fabrikam-toepassingen.

Fabrikam moet ook de uitgaande toegangsinstellingen voor meerdere tenants configureren, zodat hun marketinggroep via B2B direct verbinding mag maken met Contoso. Wanneer de configuratie is voltooid, kunnen Contoso-gebruikers die gedeelde Teams-kanalen beheren, alleen gebruikers van de Fabrikam Marketing-groep toevoegen door te zoeken naar hun volledige Fabrikam-e-mailadressen.

Verificatie

In een B2B-scenario voor directe verbinding omvat verificatie een gebruiker van een Microsoft Entra-organisatie (de thuistenant van de gebruiker) die zich probeert aan te melden bij een bestand of app in een andere Microsoft Entra-organisatie (de resourcetenant). De gebruiker meldt zich aan met Microsoft Entra-referenties van hun thuistenant. De aanmeldingspoging wordt geëvalueerd op basis van instellingen voor toegang tussen tenants in zowel de basistenant van de gebruiker als de resourcetenant. Als aan alle toegangsvereisten wordt voldaan, wordt er een token uitgegeven aan de gebruiker waarmee de gebruiker toegang heeft tot de resource. Dit token is 1 uur geldig.

Zie Verificatie en voorwaardelijke toegang in scenario's voor meerdere tenants voor meer informatie over de werking van verificatie in een scenario voor meerdere tenants met beleid voor voorwaardelijke toegang.

Meervoudige verificatie (MFA)

Als u B2B direct verbinding wilt laten maken met een externe organisatie en het beleid voor voorwaardelijke toegang MFA vereist, moet u de instellingen voor binnenkomende vertrouwensrelaties configureren zodat uw beleid voor voorwaardelijke toegang MFA-claims van de externe organisatie accepteert. Deze configuratie zorgt ervoor dat B2B gebruikers van de externe organisatie rechtstreeks verbindt met uw beleid voor voorwaardelijke toegang en dat dit een naadlozere gebruikerservaring biedt.

Stel dat Contoso (de resourcetenant) MFA-claims vertrouwt van Fabrikam. Contoso heeft een beleid voor voorwaardelijke toegang waarvoor MFA is vereist. Dit beleid is afgestemd op alle gasten, externe gebruikers en SharePoint Online. Als vereiste voor directe B2B-verbinding moet Contoso vertrouwensinstellingen configureren in hun toegangsinstellingen voor meerdere tenants om MFA-claims van Fabrikam te accepteren. Wanneer een Fabrikam-gebruiker toegang heeft tot een B2B-app voor directe verbinding (bijvoorbeeld een gedeeld Teams Connect-kanaal), is de gebruiker onderworpen aan de MFA-vereiste die door Contoso wordt afgedwongen:

- Als de Fabrikam-gebruiker MFA al heeft uitgevoerd in zijn eigen tenant, heeft deze toegang tot de resource binnen het gedeelde kanaal.

- Als de Fabrikam-gebruiker MFA niet heeft voltooid, wordt de toegang tot de resource geblokkeerd.

Zie Overzicht van beveiliging en naleving in de documentatie van Microsoft Teams voor meer informatie over voorwaardelijke toegang en Teams.

Vertrouwensinstellingen voor apparaatcompatibiliteit

In de instellingen voor toegang tussen tenants kunt u vertrouwensinstellingen gebruiken om claims van de thuistenant van een externe gebruiker te vertrouwen over of het apparaat van de gebruiker voldoet aan het nalevingsbeleid voor apparaten of dat Microsoft Entra hybride is gekoppeld. Wanneer instellingen voor apparaatvertrouwen zijn ingeschakeld, controleert Microsoft Entra ID de verificatiesessie van een gebruiker op een apparaatclaim. Als de sessie een apparaatclaim bevat die aangeeft dat al aan het beleid is voldaan in de home tenant van de gebruiker, krijgt de externe gebruiker een naadloze aanmelding bij uw gedeelde bron. U kunt instellingen voor apparaatvertrouwen inschakelen voor alle Microsoft Entra-organisaties of afzonderlijke organisaties. (Meer informatie)

B2B Direct Connect-gebruikerservaring

Op dit moment maakt B2B direct connect de functie gedeelde Teams Connect-kanalen mogelijk. B2B-gebruikers kunnen rechtstreeks verbinding maken met het gedeelde Teams-kanaal van een externe organisatie zonder dat ze van tenant hoeven te wisselen of zich met een ander account hoeven aan te melden. De toegang van de B2B direct connect-gebruiker wordt bepaald door het beleid van het gedeelde kanaal.

In de resourceorganisatie kan de eigenaar van het gedeelde Teams-kanaal in Teams zoeken naar gebruikers van een externe organisatie en deze toevoegen aan het gedeelde kanaal. Nadat ze zijn toegevoegd, hebben de B2B-gebruikers direct verbinding met het gedeelde kanaal vanuit hun thuisexemplaren van Teams, waar ze samenwerken met behulp van functies zoals chatten, oproepen, het delen van bestanden en het delen van apps. Zie Overzicht van teams en kanalen in Microsoft Teams voor meer informatie. Raadpleeg Chat, teams, kanalen en apps in Microsoft Teams voor meer informatie over de resources, bestanden en toepassingen die beschikbaar zijn voor de B2B-gebruiker voor directe verbinding via het gedeelde Teams-kanaal.

Gebruikerstoegang en -beheer

B2B verbindt gebruikers rechtstreeks via een wederzijdse verbinding tussen twee organisaties, terwijl B2B-samenwerkingsgebruikers worden uitgenodigd voor een organisatie en worden beheerd via een gebruikersobject.

B2B direct connect biedt een manier om samen te werken met gebruikers van een andere Microsoft Entra-organisatie via een wederzijdse, tweerichtingsverbinding die is geconfigureerd door beheerders van beide organisaties. Gebruikers hebben toegang tot eenmalige aanmelding voor B2B direct connect-enabled Microsoft-toepassingen. Momenteel biedt B2B direct connect ondersteuning voor gedeelde Teams Connect-kanalen.

Met B2B-samenwerking kunt u externe partners uitnodigen voor toegang tot uw Microsoft-, SaaS- of aangepaste apps. B2B-samenwerking is vooral handig wanneer de externe partner geen Microsoft Entra-id gebruikt of het niet praktisch of mogelijk is om B2B direct connect in te stellen. Met B2B-samenwerking kunnen externe gebruikers zich aanmelden met hun voorkeursidentiteit, met inbegrip van hun Microsoft Entra-account, microsoft-account voor consumenten of een sociale identiteit die u inschakelt, zoals Google. Met B2B-samenwerking kunt u externe gebruikers zich laten aanmelden bij uw Microsoft-toepassingen, SaaS-apps, aangepaste apps, enzovoort.

Teams gebruiken met B2B direct verbinding versus B2B-samenwerking

Binnen de context van Teams zijn er verschillen in hoe resources kunnen worden gedeeld, afhankelijk van of u samenwerkt met iemand die B2B direct verbinding of B2B-samenwerking gebruikt.

Met B2B direct connect voegt u de externe gebruiker toe aan een gedeeld kanaal binnen een team. Deze gebruiker heeft toegang tot de resources in het gedeelde kanaal, maar heeft geen toegang tot het hele team of andere resources buiten het gedeelde kanaal. Ze hebben bijvoorbeeld geen toegang tot Azure Portal. Ze hebben echter wel toegang tot de portal Mijn apps. B2B-gebruikers hebben geen aanwezigheid in uw Microsoft Entra-organisatie, dus deze gebruikers worden beheerd in de Teams-client door de eigenaar van het gedeelde kanaal. Zie de teameigenaren en -leden toewijzen in Microsoft Teams voor meer informatie.

Met B2B-samenwerking kunt u de gastgebruiker uitnodigen voor een team. De gastgebruiker voor B2B-samenwerking meldt zich aan bij de resourcetenant met behulp van het e-mailadres dat is gebruikt om ze uit te nodigen. Hun toegang wordt bepaald door de machtigingen die zijn toegewezen aan gastgebruikers in de resourcetenant. Gastgebruikers kunnen geen gedeelde kanalen in het team zien of eraan deelnemen.

Zie Gasttoegang in Microsoft Teams voor meer informatie over verschillen tussen B2B-samenwerking en B2B directe verbinding in Teams.

Bewaking en controle

Rapportage voor bewaking en controle van B2B-activiteiten voor directe verbinding is beschikbaar in zowel De Azure-portal als het Microsoft Teams-beheercentrum.

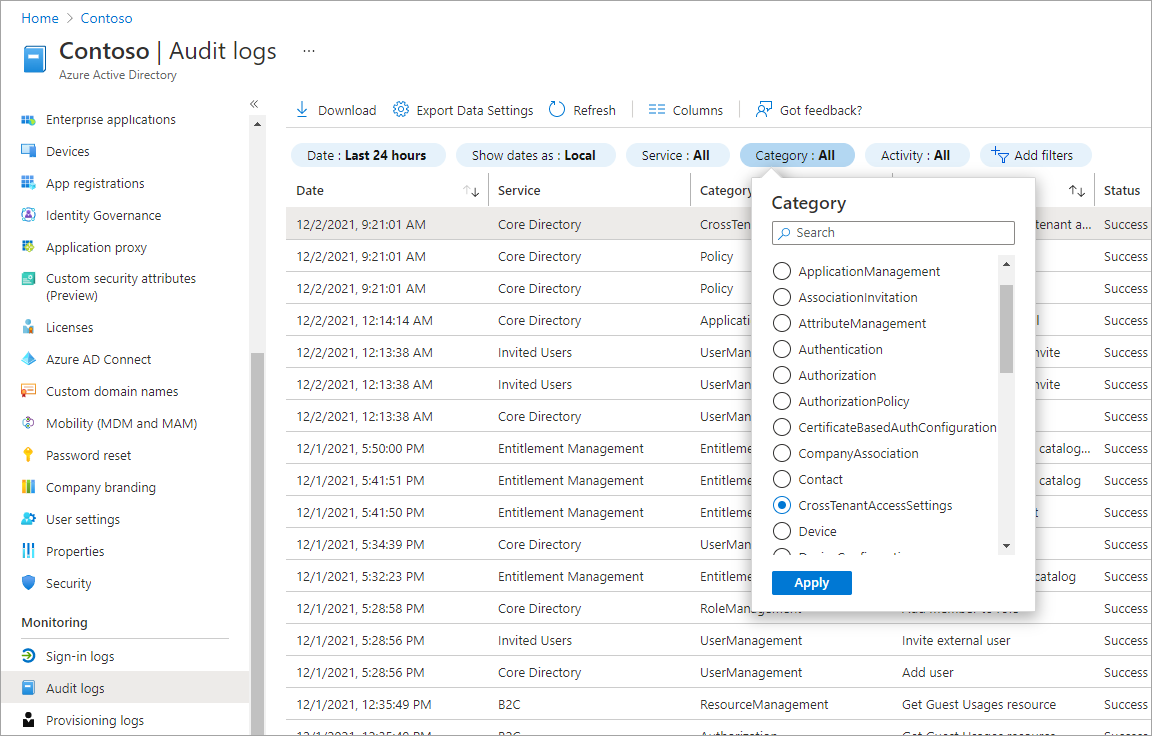

Microsoft Entra-bewakings- en auditlogboeken

Microsoft Entra-id bevat informatie over toegang tussen tenants en B2B directe verbinding in de auditlogboeken en aanmeldingslogboeken van de organisatie. Deze logboeken kunnen worden weergegeven in Azure Portal onder Bewaking.

Microsoft Entra-auditlogboeken: Auditlogboeken van Microsoft Entra worden weergegeven wanneer inkomende en uitgaande beleidsregels worden gemaakt, bijgewerkt of verwijderd.

Microsoft Entra-aanmeldingslogboeken Microsoft Entra-aanmeldingslogboeken zijn beschikbaar in zowel de thuisorganisatie als de resourceorganisatie. Zodra B2B Direct Connect is ingeschakeld, worden aanmeldingslogboeken gestart met het opnemen van gebruikersobject-id's voor B2B-gebruikers van directe verbinding vanuit andere tenants. De informatie die in elke organisatie wordt gerapporteerd, varieert bijvoorbeeld:

In beide organisaties worden B2B-aanmeldingen voor directe verbinding gelabeld met een toegangstype voor meerdere tenants van B2B direct connect. Er wordt een aanmeldingsgebeurtenis vastgelegd wanneer een B2B direct connect-gebruiker voor het eerst toegang krijgt tot een resourceorganisatie en opnieuw wanneer een vernieuwingstoken voor de gebruiker wordt uitgegeven. Gebruikers hebben toegang tot hun eigen aanmeldingslogboeken. Beheerders kunnen aanmeldingen voor hun hele organisatie bekijken om te zien hoe B2B-gebruikers rechtstreeks verbinding maken met resources in hun tenant.

In de thuisorganisatie bevatten de logboeken clienttoepassingsgegevens.

In de resourceorganisatie bevatten de logboeken conditionalAccessPolicies op het tabblad Voorwaardelijke toegang.

Microsoft Entra-toegangsbeoordelingen: Met Microsoft Entra-toegangsbeoordelingen kan een tenantbeheerder ervoor zorgen dat externe gastgebruikers geen toegang hebben tot uw apps en resources die langer zijn dan nodig is door een eenmalige of terugkerende toegangsbeoordeling van de externe gebruikers te configureren. Meer informatie over toegangsbeoordelingen.

Bewakings- en auditlogboeken van Microsoft Teams

Het Microsoft Teams-beheercentrum geeft rapportage weer voor gedeelde kanalen, waaronder externe B2B direct connect-leden voor elk team.

Auditlogboeken van Teams: Teams ondersteunt de volgende controlegebeurtenissen in de tenant die als host fungeert voor het gedeelde kanaal: levenscyclus van gedeelde kanalen (kanaal maken/verwijderen), levenscyclus van leden in tenant/meerdere tenants (lid toevoegen/verwijderen/niveau verhogen/verlagen). Deze auditlogboeken zijn beschikbaar in de resourcetenant, zodat beheerders kunnen bepalen wie toegang heeft tot het gedeelde Teams-kanaal. Er zijn geen auditlogboeken in de basistenant van de externe gebruiker die is gerelateerd aan hun activiteit in een extern gedeeld kanaal.

Toegangsbeoordelingen van Teams: toegangsbeoordelingen van groepen die Teams zijn, kunnen nu B2B-gebruikers detecteren die gedeelde Teams-kanalen gebruiken. Wanneer u een toegangsbeoordeling maakt, kunt u de beoordeling beperken tot alle interne gebruikers, gastgebruikers en externe B2B-gebruikers die rechtstreeks aan een gedeeld kanaal zijn toegevoegd. De revisor krijgt vervolgens gebruikers te zien die directe toegang hebben tot het gedeelde kanaal.

Huidige beperkingen: Een toegangsbeoordeling kan interne gebruikers en externe B2B-gebruikers direct verbinden detecteren, maar niet andere teams die zijn toegevoegd aan een gedeeld kanaal. Als u teams wilt weergeven en verwijderen die zijn toegevoegd aan een gedeeld kanaal, kan de eigenaar van het gedeelde kanaal lidmaatschap beheren vanuit Teams.

Zie de microsoft Teams-auditdocumentatie voor meer informatie over auditlogboeken van Microsoft Teams.

Privacy en gegevensverwerking

Met B2B direct connect hebben uw gebruikers en groepen toegang tot apps en resources die worden gehost door een externe organisatie. Als u een verbinding tot stand wilt brengen, moet een beheerder van de externe organisatie ook directe B2B-verbinding inschakelen.

Door B2B in te schakelen voor verbinding met een externe organisatie, staat u de externe organisaties toe waarmee u uitgaande instellingen hebt ingeschakeld voor toegang tot beperkte contactgegevens over uw gebruikers. Microsoft deelt deze gegevens met die organisaties om hen te helpen bij het verzenden van een aanvraag om verbinding te maken met uw gebruikers. Gegevens die worden verzameld door externe organisaties, waaronder beperkte contactgegevens, zijn onderhevig aan het privacybeleid en de praktijken van deze organisaties.

Wanneer u een beleid configureert met een specifieke doelresourcetenant, stemt u ermee in dat dit beleid zowel in uw tenant als in de doelresourcetenant wordt opgeslagen. Dit omvat een toestemming voor het opslaan van uw beleid buiten uw geografische regio als uw doelresourcetenant zich in een andere regio bevindt dan uw tenant. Wanneer u een standaardbeleid voor meerdere tenants configureert, geeft u toestemming dat dat beleid toegankelijk is voor andere tenants. Dit betekent dat het beleid wordt opgeslagen voor algemene beschikbaarheid voor andere Microsoft-tenants en wordt opgeslagen buiten uw tenantgrens. Het volgt een cross-geo gerepliceerd patroon om samenwerking met mogelijke samenwerkingspartner-tenants te verzekeren met redelijke prestaties. Ofwel het beleid van de specifieke huurder of het standaardbeleid kan onafhankelijk worden geïmplementeerd, elk met hun respectieve voorwaarden voor het delen van beleid die hierboven worden vermeld.

Uitgaande toegang

Wanneer B2B directe verbinding is ingeschakeld met een externe organisatie, kunnen gebruikers in de externe organisatie op volledige e-mailadressen zoeken naar uw gebruikers. Overeenkomende zoekresultaten retourneren beperkte gegevens over uw gebruikers, waaronder voornaam en familienaam. Uw gebruikers moeten toestemming geven voor het privacybeleid van de externe organisatie voordat meer van hun gegevens worden gedeeld. We raden u aan de privacygegevens te bekijken die door de organisatie worden verstrekt en aan uw gebruikers worden gepresenteerd.

Binnenkomende toegang

We raden u ten zeerste aan zowel uw globale privacycontactpersoon als de privacyverklaring van uw organisatie toe te voegen, zodat uw interne werknemers en externe gasten uw beleid kunnen controleren. Volg de stappen om de privacygegevens van uw organisatie toe te voegen.

Toegang tot gebruikers en groepen beperken

U kunt overwegen om toegangsinstellingen voor meerdere tenants te gebruiken om B2B-directe verbinding te beperken tot specifieke gebruikers en groepen binnen uw organisatie en de externe organisatie.

Volgende stappen

- Instellingen voor toegang tussen tenants configureren

- Zie de Documentatie van Microsoft Teams voor meer informatie over preventie van gegevensverlies, bewaarbeleid en eDiscovery.