Een implementatie van eenmalige aanmelding plannen

Dit artikel bevat informatie die u kunt gebruiken voor het plannen van uw implementatie van eenmalige aanmelding (SSO) in Microsoft Entra ID. Wanneer u uw SSO-implementatie plant met uw toepassingen in Microsoft Entra ID, moet u rekening houden met de volgende vragen:

- Wat zijn de beheerdersrollen die nodig zijn voor het beheren van de toepassing?

- Moet het SAML-toepassingscertificaat (Security Assertion Markup Language) worden vernieuwd?

- Wie moet worden geïnformeerd over wijzigingen met betrekking tot de implementatie van eenmalige aanmelding?

- Welke licenties zijn nodig om effectief beheer van de toepassing te garanderen?

- Worden gedeelde en gastgebruikersaccounts gebruikt voor toegang tot de toepassing?

- Begrijp ik de opties voor implementatie van eenmalige aanmelding?

Beheerdersrollen

Gebruik altijd de rol met de minste machtigingen die beschikbaar zijn om de vereiste taak binnen Microsoft Entra-id uit te voeren. Bekijk de verschillende rollen die beschikbaar zijn en kies de juiste rol om uw behoeften voor elke persona voor de toepassing op te lossen. Sommige rollen moeten mogelijk tijdelijk worden toegepast en verwijderd nadat de implementatie is voltooid.

| Persona | Rollen | Microsoft Entra-rol (indien nodig) |

|---|---|---|

| Helpdeskbeheerder | Ondersteuningslaag 1 bekijkt de aanmeldingslogboeken om problemen op te lossen. | Geen |

| Identiteitsbeheerder | Configureren en fouten opsporen wanneer problemen betrekking hebben op Microsoft Entra-id | Beheerder van de cloudtoepassing |

| Toepassingsbeheerder | Gebruikersbevestiging in toepassing, configuratie voor gebruikers met machtigingen | Geen |

| Infrastructuurbeheerders | Eigenaar van certificaatrollover | Beheerder van de cloudtoepassing |

| Bedrijfseigenaar/belanghebbende | Gebruikersbevestiging in toepassing, configuratie voor gebruikers met machtigingen | Geen |

Zie Ingebouwde Microsoft Entra-rollen voor meer informatie over Microsoft Entra-beheerdersrollen.

Certificaten

Wanneer u federatie in de SAML-toepassing inschakelt, maakt Microsoft Entra ID een certificaat dat standaard drie jaar geldig is. U kunt indien nodig de vervaldatum voor dat certificaat aanpassen. Zorg ervoor dat u processen hebt om certificaten te vernieuwen voordat deze verlopen.

U wijzigt die certificaatduur in het Microsoft Entra-beheercentrum. Zorg ervoor dat u de vervaldatum documenteren en weet hoe u de verlenging van uw certificaat beheert. Het is belangrijk om de juiste rollen en e-maildistributielijsten te identificeren die betrokken zijn bij het beheren van de levenscyclus van het handtekeningcertificaat. De volgende rollen worden aanbevolen:

- Eigenaar voor het bijwerken van gebruikerseigenschappen in de toepassing

- Ondersteuning voor het oplossen van problemen met de eigenaar bij het aanroepen van toepassingen

- Nauwkeurig bewaakte e-maildistributielijst voor wijzigingsmeldingen met betrekking tot certificaten

Stel een proces in voor het afhandelen van een certificaatwijziging tussen Microsoft Entra-id en uw toepassing. Door dit proces op te zetten, kunt u helpen een storing te voorkomen of minimaliseren vanwege een verlopend certificaat of een geforceerde rollover van certificaten. Zie Certificaten voor federatieve eenmalige aanmelding beheren in Microsoft Entra ID voor meer informatie.

Communicatie

Communicatie is essentieel voor het succes van elke nieuwe service. Communiceer proactief met uw gebruikers over de aanstaande wijziging van de ervaring. Communiceer wanneer de wijziging plaatsvindt en hoe u ondersteuning krijgt als ze problemen ondervinden. Bekijk de opties voor hoe gebruikers toegang hebben tot hun toepassingen met eenmalige aanmelding en stel uw communicatie op zodat deze overeenkomt met uw selectie.

Uw communicatieplan implementeren. Zorg ervoor dat u uw gebruikers laat weten dat er een wijziging komt, wanneer deze binnenkomt en wat u nu moet doen. Zorg er ook voor dat u informatie opgeeft over het zoeken naar hulp.

Licenties

Zorg ervoor dat de toepassing wordt gedekt door de volgende licentievereisten:

Microsoft Entra ID-licentie - SSO voor vooraf geïntegreerde bedrijfstoepassingen is gratis. Het aantal objecten in uw directory en de functies die u wilt implementeren, vereisen echter mogelijk meer licenties. Zie Prijzen voor Microsoft Entra voor een volledige lijst met licentievereisten.

Toepassingslicenties : u hebt de juiste licenties nodig voor uw toepassingen om te voldoen aan de behoeften van uw bedrijf. Werk samen met de eigenaar van de toepassing om te bepalen of de gebruikers die zijn toegewezen aan de toepassing de juiste licenties hebben voor hun rollen in de toepassing. Als Microsoft Entra ID de automatische inrichting beheert op basis van rollen, moeten de rollen die zijn toegewezen in Microsoft Entra ID, overeenkomen met het aantal licenties dat eigendom is van de toepassing. Onjuist aantal licenties in de toepassing kan leiden tot fouten tijdens het inrichten of bijwerken van een gebruikersaccount.

Gedeelde accounts

Vanuit het oogpunt van aanmelden verschillen toepassingen met gedeelde accounts niet van bedrijfstoepassingen die gebruikmaken van eenmalige aanmelding met een wachtwoord voor afzonderlijke gebruikers. Er zijn echter meer stappen vereist bij het plannen en configureren van een toepassing die is bedoeld voor het gebruik van gedeelde accounts.

- Werk samen met gebruikers om de volgende informatie te documenteren:

- De set gebruikers in de organisatie die de toepassing moeten gebruiken.

- De bestaande set referenties in de toepassing die is gekoppeld aan de set gebruikers.

- Maak voor elke combinatie van gebruikersset en referenties een beveiligingsgroep in de cloud of on-premises op basis van uw vereisten.

- De gedeelde referenties opnieuw instellen. Nadat de toepassing is geïmplementeerd in Microsoft Entra ID, hebben personen het wachtwoord van het gedeelde account niet nodig. Microsoft Entra ID slaat het wachtwoord op en u moet overwegen het in te stellen op lang en complex.

- Configureer automatische rollover van het wachtwoord als de toepassing dit ondersteunt. Op die manier weet zelfs de beheerder die de eerste installatie heeft uitgevoerd, het wachtwoord van het gedeelde account niet.

Opties voor eenmalige aanmelding

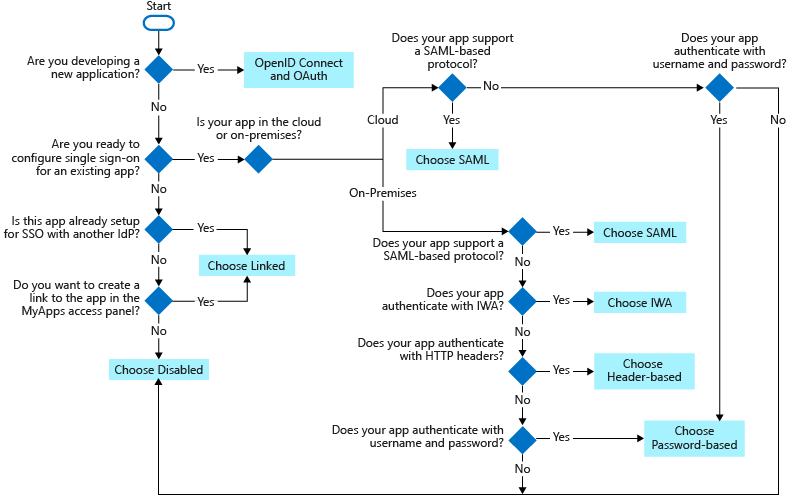

Er zijn verschillende manieren om een toepassing te configureren voor SSO. Het kiezen van een methode voor eenmalige aanmelding is afhankelijk van de wijze waarop de toepassing is geconfigureerd voor verificatie.

- Cloudtoepassingen kunnen gebruikmaken van OpenID Connect, OAuth, SAML, wachtwoorden gekoppeld voor eenmalige aanmelding. Eenmalige aanmelding kan ook worden uitgeschakeld.

- On-premises toepassingen kunnen gebruikmaken van wachtwoordgebaseerde, geïntegreerde Windows-verificatie, headergebaseerde of gekoppelde eenmalige aanmelding. De on-premises-opties kunnen worden toegepast wanneer toepassingen zijn geconfigureerd voor Toepassingsproxy.

Met dit stroomdiagram kunt u bepalen welke SSO-methode het beste bij uw situatie past.

De volgende SSO-protocollen zijn beschikbaar voor gebruik:

OpenID Connect en OAuth: Kies OpenID Connect en OAuth 2.0 als de toepassing waarmee u verbinding maakt ondersteuning biedt. Zie OAuth 2.0- en OpenID Connect-protocols on het Microsoft-identiteitsplatform voor meer informatie. Zie Eenmalige aanmelding op basis van OIDC instellen voor een toepassing in Microsoft Entra ID voor stappen voor het implementeren van OpenID Verbinding maken SSO.

SAML: kies WAAR mogelijk SAML voor bestaande toepassingen die geen OpenID-Verbinding maken of OAuth gebruiken. Zie het SAML-protocol voor eenmalige aanmelding voor meer informatie.

Op basis van een wachtwoord: Kies op basis van wachtwoord wanneer de toepassing een HTML-aanmeldingspagina heeft. Eenmalige aanmelding op basis van een wachtwoord wordt ook wel wachtwoordkluis genoemd. Met eenmalige aanmelding op basis van een wachtwoord kunt u gebruikerstoegang en wachtwoorden beheren voor webtoepassingen die geen ondersteuning bieden voor identiteitsfederatie. Het is ook handig wanneer meerdere gebruikers één account moeten delen, zoals de sociale media-app-accounts van uw organisatie.

Eenmalige aanmelding op basis van een wachtwoord ondersteunt toepassingen waarvoor meerdere aanmeldingsvelden zijn vereist voor toepassingen waarvoor meer dan alleen gebruikersnaam- en wachtwoordvelden nodig zijn voor aanmelding. U kunt de labels van de gebruikersnaam- en wachtwoordvelden aanpassen die uw gebruikers zien in Mijn apps wanneer ze hun referenties invoeren. Zie Eenmalige aanmelding op basis van een wachtwoord voor stappen voor het implementeren van eenmalige aanmelding op basis van een wachtwoord.

Gekoppeld: Kies gekoppeld wanneer de toepassing is geconfigureerd voor eenmalige aanmelding in een andere id-providerservice. Met de gekoppelde optie kunt u de doellocatie configureren wanneer een gebruiker de toepassing selecteert in de portals voor eindgebruikers van uw organisatie. U kunt een koppeling toevoegen aan een aangepaste webtoepassing die momenteel gebruikmaakt van federatie, zoals Active Directory Federation Services (ADFS).

U kunt ook koppelingen toevoegen aan specifieke webpagina's die u wilt weergegeven op de toegangspanelen van uw gebruiker en aan een app waarvoor geen verificatie is vereist. De optie Gekoppeld biedt geen aanmeldingsfunctionaliteit via Microsoft Entra-referenties. Zie Gekoppelde eenmalige aanmelding voor stappen voor het implementeren van gekoppelde eenmalige aanmelding.

Uitgeschakeld: Kies uitgeschakelde eenmalige aanmelding wanneer de toepassing niet gereed is om te worden geconfigureerd voor eenmalige aanmelding.

Geïntegreerde Windows-verificatie (IWA): Kies eenmalige aanmelding via IWA voor toepassingen die gebruikmaken van IWA of voor claimbewuste toepassingen. Zie Beperkte Kerberos-delegering voor eenmalige aanmelding bij uw toepassingen met Toepassingsproxy voor meer informatie.

Op basis van header: Gebruik eenmalige aanmelding op basis van headers wanneer de toepassing headers gebruikt voor verificatie. Zie Eenmalige aanmelding op basis van headers voor meer informatie.