Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

In dit artikel worden beveiligingswaarschuwingen en -meldingen in Microsoft Defender voor Cloud beschreven.

Wat zijn beveiligingswaarschuwingen?

Beveiligingswaarschuwingen zijn de meldingen die worden gegenereerd door de workloadbeveiligingsplannen van Defender voor Cloud wanneer bedreigingen worden geïdentificeerd in uw Azure-, hybride of multicloudomgevingen.

- Beveiligingswaarschuwingen worden geactiveerd door geavanceerde detecties die beschikbaar zijn wanneer u Defender-abonnementen inschakelt voor specifieke resourcetypen.

- Elke waarschuwing bevat details van betrokken resources, problemen en herstelstappen.

- Defender voor Cloud waarschuwingen classificeert en prioriteit geeft aan waarschuwingen op ernst.

- Waarschuwingen worden gedurende 90 dagen weergegeven in de portal, zelfs als de resource die is gerelateerd aan de waarschuwing gedurende die tijd is verwijderd. Dit komt doordat de waarschuwing kan duiden op een mogelijke inbreuk op uw organisatie die verder moet worden onderzocht.

- Waarschuwingen kunnen worden geëxporteerd naar csv-indeling.

- Waarschuwingen kunnen ook rechtstreeks worden gestreamd naar een SIEM-oplossing (Security Information and Event Management), zoals Microsoft Sentinel, Security Orchestration Automated Response (SOAR) of ITSM-oplossing (IT Service Management).

- Defender voor Cloud maakt gebruik van de MITRE Attack Matrix om waarschuwingen te koppelen aan hun waargenomen intentie, waardoor kennis van beveiligingsdomeinen wordt geformaliseerd.

Hoe worden waarschuwingen geclassificeerd?

Waarschuwingen hebben een ernstniveau toegewezen om prioriteit te geven aan het bijwonen van elke waarschuwing. Ernst is gebaseerd op:

- De specifieke trigger

- Het betrouwbaarheidsniveau dat er schadelijke intentie was achter de activiteit die tot de waarschuwing heeft geleid

| Ernst | Aanbevolen reactie |

|---|---|

| Hoog | Er is een hoge kans dat uw resource is aangetast. Je moet er meteen naar kijken. Defender voor Cloud heeft een hoge betrouwbaarheid in zowel de schadelijke intentie als in de bevindingen die worden gebruikt om de waarschuwing uit te geven. Een waarschuwing die bijvoorbeeld de uitvoering van een bekend schadelijk hulpprogramma detecteert, zoals Mimikatz, een veelgebruikt hulpprogramma dat wordt gebruikt voor referentiediefstal. |

| Normaal | Dit is waarschijnlijk een verdachte activiteit die erop wijst dat een resource is aangetast. Defender voor Cloud vertrouwen in de analyse of het vinden is gemiddeld en het vertrouwen van de kwaadwillende intentie is gemiddeld tot hoog. Dit zijn meestal machine learning- of anomaliedetecties, bijvoorbeeld een aanmeldingspoging vanaf een ongebruikelijke locatie. |

| Beperkt | Dit kan een goedaardig positief of een geblokkeerde aanval zijn. Defender voor Cloud er niet zeker van is dat de intentie kwaadaardig is en de activiteit mogelijk onschuldig is. Het wissen van logboeken is bijvoorbeeld een actie die kan optreden wanneer een aanvaller probeert zijn sporen te verbergen, maar in veel gevallen is dit een routinebewerking die wordt uitgevoerd door beheerders. Defender voor Cloud vertelt u meestal niet wanneer aanvallen zijn geblokkeerd, tenzij het een interessante zaak is waarin u wordt aangeraden te kijken. |

| Informatief | Een incident bestaat meestal uit een aantal waarschuwingen, waarvan sommige op zichzelf kunnen worden weergegeven om alleen informatief te zijn, maar in de context van de andere waarschuwingen is het misschien beter om nader te kijken. |

Wat zijn beveiligingsincidenten?

Een beveiligingsincident is een verzameling gerelateerde waarschuwingen.

Incidenten bieden u één weergave van een aanval en de bijbehorende waarschuwingen, zodat u snel inzicht krijgt in de acties die een aanvaller heeft ondernomen en de betrokken resources.

Naarmate de adem van bedreigingsdekking toeneemt, is het ook nodig om zelfs het kleinste compromis te detecteren. Het is een uitdaging voor beveiligingsanalisten om verschillende waarschuwingen te classificeren en een daadwerkelijke aanval te identificeren. Door waarschuwingen en signalen met lage betrouwbaarheid te correleren in beveiligingsincidenten, helpt Defender voor Cloud analisten om te gaan met deze waarschuwingsmoeheid.

In de cloud kunnen aanvallen plaatsvinden in verschillende tenants, Defender voor Cloud AI-algoritmen kunnen combineren om aanvalsreeksen te analyseren die worden gerapporteerd in elk Azure-abonnement. Deze techniek identificeert de aanvalsreeksen als gangbare waarschuwingspatronen, in plaats van dat ze incidenteel aan elkaar worden gekoppeld.

Tijdens een onderzoek van een incident hebben analisten vaak extra context nodig om een oordeel te bereiken over de aard van de bedreiging en hoe ze deze kunnen beperken. Zelfs wanneer een netwerkafwijking wordt gedetecteerd, zonder te begrijpen wat er nog meer gebeurt in het netwerk of met betrekking tot de doelresource, is het moeilijk om te begrijpen welke acties er vervolgens moeten worden ondernomen. Om u te helpen, kan een beveiligingsincident artefacten, gerelateerde gebeurtenissen en informatie bevatten. De aanvullende informatie die beschikbaar is voor beveiligingsincidenten varieert, afhankelijk van het type bedreiging dat is gedetecteerd en de configuratie van uw omgeving.

Waarschuwingen correleren in incidenten

Defender voor Cloud correleert waarschuwingen en contextuele signalen in incidenten.

- Correlatie kijkt naar verschillende signalen in resources en combineert beveiligingskennis en AI om waarschuwingen te analyseren, nieuwe aanvalspatronen te detecteren terwijl ze optreden.

- Door gebruik te maken van de informatie die voor elke stap van een aanval is verzameld, kan Defender voor Cloud ook activiteiten uitsluiten die stappen van een aanval lijken te zijn, maar dat is eigenlijk niet.

Tip

Bekijk in de referentie voor incidenten de lijst met beveiligingsincidenten die kunnen worden geproduceerd door incidentcorrelatie.

Hoe detecteert Defender voor Cloud bedreigingen?

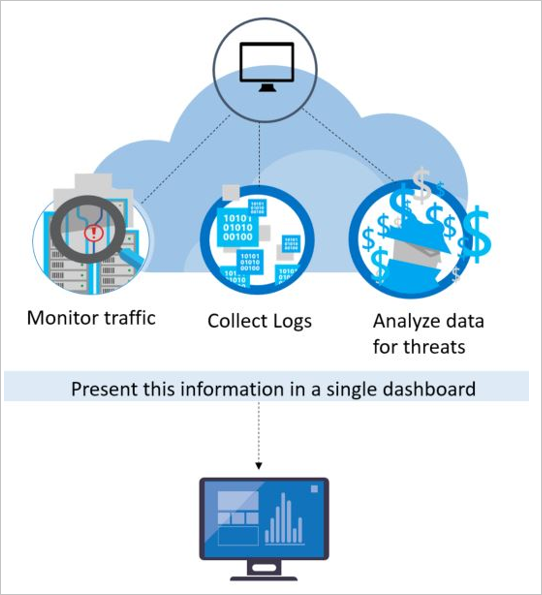

Om echte bedreigingen te detecteren en fout-positieven te verminderen, Defender voor Cloud resources bewaakt, verzamelt en analyseert gegevens voor bedreigingen, waardoor gegevens uit meerdere bronnen vaak worden gecorraliseerd.

Microsoft-initiatieven

Microsoft Defender voor Cloud profiteert van beveiligingsonderzoek en data science-teams in Microsoft die voortdurend controleren op wijzigingen in het bedreigingslandschap. Dit omvat de volgende initiatieven:

Microsoft-beveiligingsspecialisten: continue inzet van teams overal bij Microsoft die op gespecialiseerde beveiligingsgebieden werken, zoals forensisch onderzoek en webaanvaldetectie.

Microsoft-beveiligingsonderzoek: Onze onderzoekers zijn voortdurend op zoek naar bedreigingen. Vanwege onze wereldwijde aanwezigheid in de cloud en on-premises hebben we toegang tot een uitgebreide set telemetriegegevens. Dankzij de brede en diverse verzameling gegevenssets kunnen we nieuwe aanvalspatronen en trends ontdekken in onze on-premises producten voor consumenten en ondernemingen, evenals onze onlineservices. Als gevolg hiervan kan Defender voor Cloud de detectiealgoritmen snel bijwerken naarmate aanvallers nieuwe en steeds geavanceerdere aanvallen uitbrengen. Met deze benadering kunt u de snel veranderende bedreigingen bijhouden.

Bewaking van bedreigingsinformatie: bedreigingsinformatie omvat mechanismen, indicatoren, implicaties en bruikbare adviezen over bestaande of opkomende bedreigingen. Deze informatie wordt gedeeld in de beveiligingscommunity en Microsoft volgt continu feeds met informatie over bedreigingen uit interne en externe bronnen.

Signaal delen: inzichten van beveiligingsteams in de brede portfolio van Microsoft met cloud- en on-premises services, servers en clienteindpunten worden gedeeld en geanalyseerd.

Detectieafstemming: algoritmen worden uitgevoerd op echte gegevenssets van klanten en beveiligingsonderzoekers werken samen met klanten om de resultaten te valideren. Echte en fout-positieven worden gebruikt voor het verfijnen van machine learning-algoritmen.

Deze gecombineerde inspanningen resulteren in nieuwe en verbeterde detecties, waarvan u direct kunt profiteren. Er is geen actie die u hoeft te ondernemen.

Beveiligingsanalyse

Defender voor Cloud maakt gebruik van geavanceerde beveiligingsanalyses, die veel verder gaan dan op handtekeningen gebaseerde benaderingen. Doorbraken in big data- en machine learning-technologieën worden gebruikt om gebeurtenissen overal in de cloudinfrastructuur te evalueren - waarbij bedreigingen worden gedetecteerd die onmogelijk te identificeren waren geweest met behulp van handmatige benaderingen en het voorspellen van de ontwikkeling van aanvallen. Deze beveiligingsanalyses omvatten:

Geïntegreerde bedreigingsinformatie

Microsoft heeft een gigantische hoeveelheid informatie over wereldwijde bedreigingen. Telemetrie stroomt vanuit meerdere bronnen, zoals Azure, Microsoft 365, Microsoft CRM online, Microsoft Dynamics AX, outlook.com, MSN.com, de Microsoft Digital Crimes Unit (DCU) en Microsoft Security Response Center (MSRC). Onderzoekers ontvangen ook informatie over bedreigingsinformatie die wordt gedeeld door belangrijke cloudserviceproviders en feeds van andere derden. Microsoft Defender voor Cloud kunt deze informatie gebruiken om u te waarschuwen voor bedreigingen van bekende slechte actoren.

Gedragsanalyse

Gedragsanalyse is een techniek waarbij gegevens worden geanalyseerd en vergeleken met een verzameling bekende patronen. Deze patronen zijn echter geen eenvoudige handtekeningen. Ze worden vastgesteld aan de hand van complexe machine learning-algoritmen die worden toegepast op grote gegevenssets. Ze worden ook vastgesteld via de zorgvuldige analyse van schadelijk gedrag door deskundige analisten. Microsoft Defender voor Cloud kunt gedragsanalyse gebruiken om gecompromitteerde resources te identificeren op basis van analyse van logboeken van virtuele machines, logboeken van virtuele netwerken, infrastructuurlogboeken en andere bronnen.

Anomaliedetectie

Defender voor Cloud maakt ook gebruik van anomaliedetectie om bedreigingen te identificeren. In tegenstelling tot gedragsanalyses die afhankelijk zijn van bekende patronen die zijn afgeleid van grote gegevenssets, is anomaliedetectie 'gepersonaliseerd' en richt zich op basislijnen die specifiek zijn voor uw implementaties. Machine learning wordt toegepast om de normale activiteit voor uw implementaties te bepalen en vervolgens worden regels gegenereerd om afwijkende omstandigheden te definiëren die een veiligheidsrisico zouden kunnen vormen.

Waarschuwingen exporteren

U hebt een scala aan opties voor het weergeven van uw waarschuwingen buiten Defender voor Cloud, waaronder:

- Csv-rapport downloaden op het waarschuwingendashboard biedt een eenmalige export naar CSV.

- Met continue export vanuit omgevingsinstellingen kunt u stromen van beveiligingswaarschuwingen en aanbevelingen configureren voor Log Analytics-werkruimten en Event Hubs. Meer informatie.

- Microsoft Sentinel-connector streamt beveiligingswaarschuwingen van Microsoft Defender voor Cloud naar Microsoft Sentinel. Meer informatie.

Meer informatie over streamingwaarschuwingen naar een SIEM-, SOAR- of IT Service Management-oplossing en hoe u continu gegevens exporteert.

Volgende stappen

In dit artikel hebt u geleerd over de verschillende typen waarschuwingen die beschikbaar zijn in Defender voor Cloud. Zie voor meer informatie:

- Beveiligingswaarschuwingen in het Azure-activiteitenlogboek : naast programmatisch beschikbaar te zijn in Azure Portal, worden beveiligingswaarschuwingen en -incidenten gecontroleerd als gebeurtenissen in het Azure-activiteitenlogboek

- Referentietabel met Defender voor Cloud-waarschuwingen

- Reageren op beveiligingswaarschuwingen

- Meer informatie over het beheren van beveiligingsincidenten in Defender voor Cloud.